Информационный портал по безопасности

Информационный портал по безопасности » Админитстрирование » Сетевые технологии » Настройка IPsec VPN-сервера в Kerio Control и клиентского VPN-подключения (на примере ОС Windows)

Настройка IPsec VPN-сервера в Kerio Control и клиентского VPN-подключения (на примере ОС Windows)

Автор: admin от 2-09-2013, 17:47, посмотрело: 23 701

Те, кто используют в работе файрвол Kerio Control (а возможно и те, кто не используют), скорее всего в курсе, что начиная с 8-й версии этого продукта появилась возможность создания VPN-туннелей не только с использованием собственной проприетарной технологии от Kerio, но и с помощью стандартного L2TP и IPsec для безопасности соединения.

Соответственно, это значительно расширило возможности продукта как для клиентских подключений — нет необходимости использовать фирменный VPN-клиент (реализованный только для отдельных ОС), а подключаться стандартными средствами операционной системы, большинство из которых (в том числе мобильные) имеют встроенную поддержку L2TP и IPsec, так и для межсерверных коммуникаций — больше нет необходимости использовать на обоих концах туннеля продукты Kerio.

Собственно настройка VPN-сервера и клиентского подключения для опытного человека не представляет проблемы, плюс на сайте производителя есть пара мануалов (в том числе и на русском), но в процессе всё же есть пара неочевидных моментов, что и подвигло на написание собственного варианта с картинками.

Текст далее в формате «скриншот с типовыми настройками» -> «пояснения», для краткости проприетарная версия VPN-сервера именуется как Kerio-VPN, L2TP и IPsec — как IPSec-VPN.

1. В WEB-консоли управления Kerio Control в разделе «Интерфейсы» проверяем, что «VPN-сервер» включен:

2. Делаем двойной клик на нём (или жмём кнопку «Правка» внизу) для его настройки:

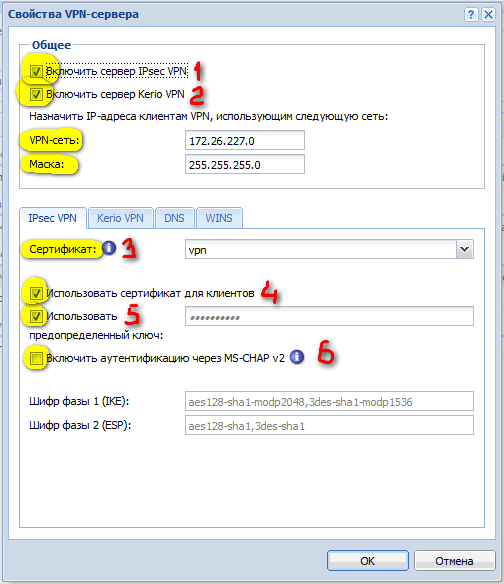

2.1. Общие настройки и настройк IPSec VPN:

Пункты 1, 2 — ставим галочки для выбора нужной реализации VPN-сервера. Обычно задействуем обе;

Пункты 3-5 касаются способа проверки подлинности при авторизации клиента: либо с использованием сертификата, либо с использованием заранее созданного ключа (пароля).

Сервер может поддерживать как оба способа (обычно), так и какой-то один. Клиент при подключении использует какой-то один способ.

Использование сертификата требует дополнительной установки этого сертификата в операционной системе клиента, что требует бOльших усилий (а иногда и невозможно), по-этому такой способ используется редко, в основном в больших организациях, использующих службы каталогов.

Чаще используется проверка подлинности с помощью ключа (достаточно длинны и сложности);

Пункт 6 — Если Kerio Control не подключен к домену, или для авторизации на сервере VPN используются пользователи из локальной базы Kerio Control, нужно:

В примере Kerio Control подключен к домену, поэтому галочка не стоит.

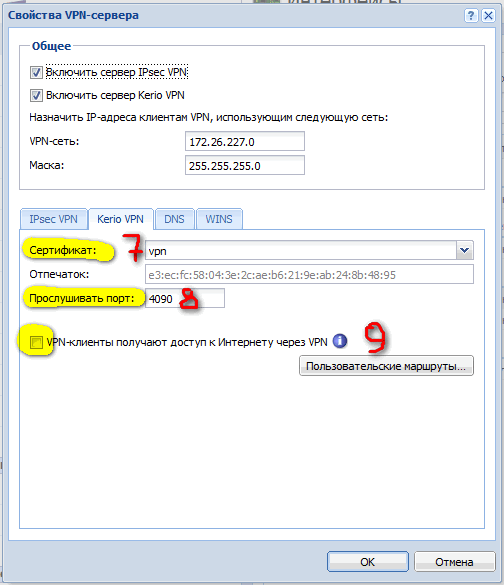

2.2. Настройки Kerio-VPN:

Пункт 7 — выбираем сертификат из имеющихся в Kerio Control, используемый для проверки подлинности при подключении;

Пункт 8 — порт, прослушиваемый Kerio Control для подключения клиентов. В большинстве случаев стоит оставить стандартный — 4090;

Пункт 9 — если клиентам нужен доступ в Интернет, а не только к ресурсам локальной сети — ставим тут галочку. Так же правила трафика (см. ниже) должны разрешать такой доступ.

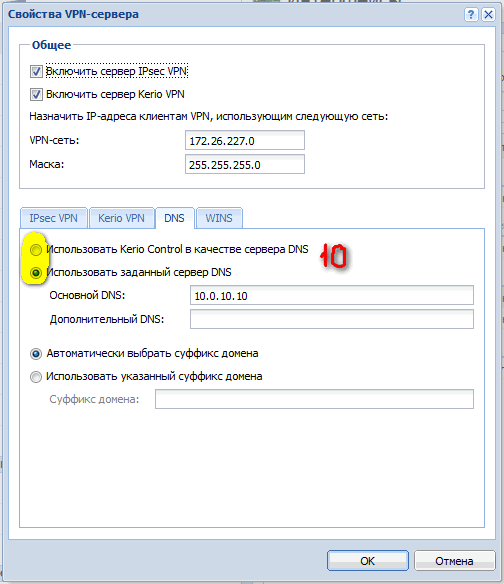

2.3. Настройки DNS-сервера:

Пункт 10 — определяет вариант, каким образом Kerio Control отвечает на DNS-запросы клиента:

Если ничего не менять, то по-умолчанию обычно стоят уже правильные значения.

3. В разделе «Правила трафика» проверяем правила, касающиеся VPN:

Пункты 1,2 — разрешают подключение VPN-клиентов к серверу Kerio Control по IPSec-VPN (пункт 1) и по Kerio-VPN (пункт 2).

На скриншоте приведены настройки, разрешающие подключение по любому способу;

Пункт 3 — разрешает VPN-клиентам доступ в Интернет (так же должна стоять галочка, см. выше раздел 2.2, пункт 9). Если клиент должен осуществлять доступ в Интернет «обычным» способом, через свой основной шлюз — удаляем «Клиенты VPN);

Пункт 4 — разрешает доступ VPN-клиентам к ресурсам локальной сети. Собственно, наиболее частая цель данных манипуляций.

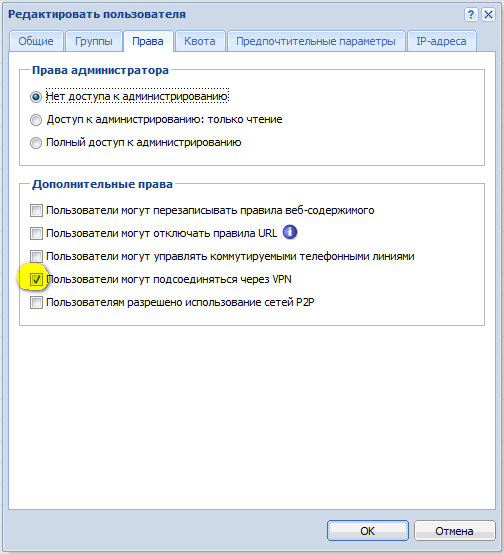

4. В разделе „Пользователив“ проверяем права пользователей, которым нужно подключатся по VPN:

4.1. Если Kerio Control не подключен к домену, или пользователь не в домене, должна стоять галочка „Сохранить пароль в формате, совместимом с MS-CHAP v2в“ (плюс галочка, см. выше раздел 2.1, пункт 6):

Так же должна стоять галочка „Пользователи могут подсоединятся через VPNв“. В случае, если нужно разрешить подключение по VPN для всех пользователей Kerio Control — можно использовать „Шаблон пользователяв“.

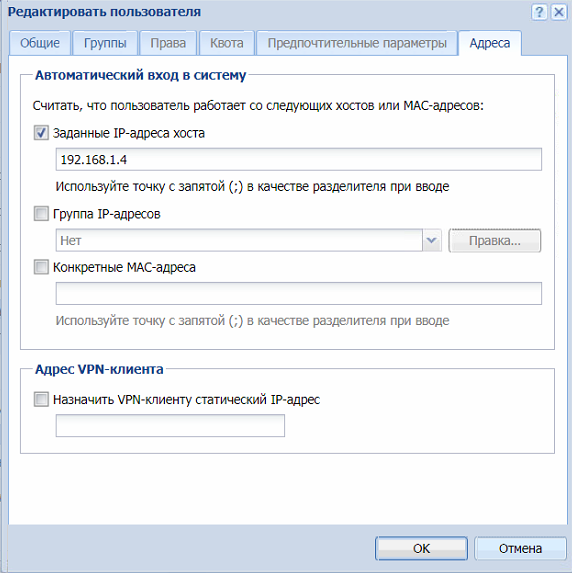

При необходимости можно назначить VPN-клиенту статический IP-адерс:

4.2. Если Kerio Control подключен к домену, для доменных пользователей — аналогично разделу 4.1, за исключением „Сохранить пароль в формате, совместимом с MS-CHAP v2в“ — этой галочки там нет.

Это все минимальные настройки для функционирования VPN-сервера Kerio Control.

Так же рассмотрим настройку клиентского VPN-подключения на примере ОС Windows 7 (в остальных версиях этой ОС настройка выполняется схожим способом).

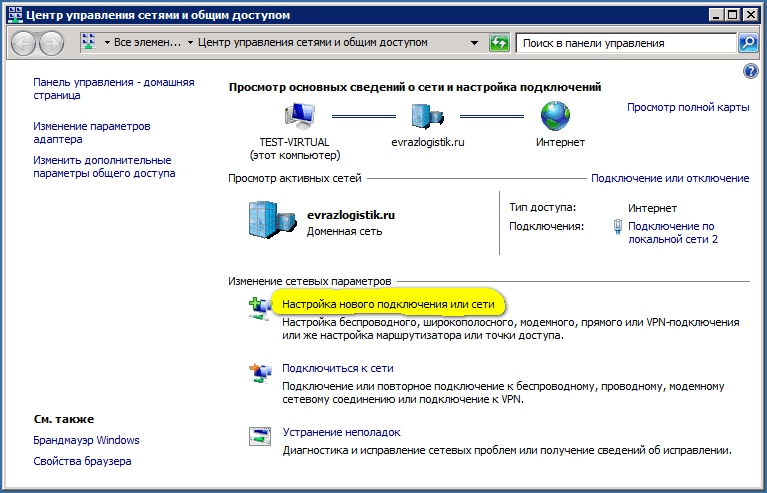

1. Открываем „Центр управления сетями и общим доступомв“ — зайдя „Панели Управленияв“ или сделав правый клик мышью (далее — ПКМ) на значке сетевых подключений в трее:

2. В „Центре управления сетями и общим доступомв“ выбираем „Настройка нового подключения к сетив“:

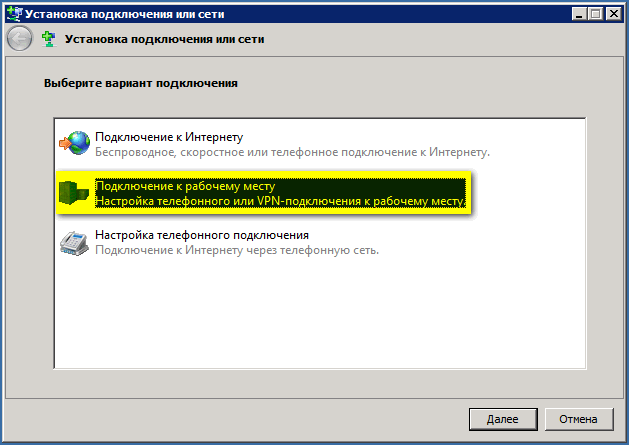

3. В появившемся окне выбираем „Подключение к рабочему месту — Настройка телефонного или VPN-подключения к рабочему местув“, потом „Далеев“:

4. Выбираем „Использовать моё подключение к Интернету (VPN)в“:

5. В окне создания подключения вводим:

Пункт 1 — IP-адрес сервера Kerio Control, или его DNS-имя (если оно есть), например vasyapupkin.ru;

Пункт 2 — Указываем имя подключения: можно указывать любое, ни на что не влияет;

Пункт 3 — ставим галочку „Не подключаться сейчас. в“, что бы операционная система не выполнила подключение до окончания настройки всех параметров;

Жмём „Далеев“.

6. В следующем окне вводим имя пользователя в Kerio Control, используемое для авторизации, и его пароль. Если Kerio Control входит в домен и это пользователь домена — включаем так же домен (как на скриншоте):

При необходимости ставим галочку „Запомнить парольв“.

Завершаем создание VPN-подключения кнопкой „Создатьв“.

7. Возвращаемся в „Центр управления сетями и общим доступомв“, там выбираем „Изменение параметров адаптерав“:

8. Делаем ПКМ на созданном нами подключении, выбираем „Свойствав“:

9. В окне свойств подключения делаем как на скриншотах ниже:

Закладка „Параметрыв“:

Пункт 1 — галочка отвечает за отображение хода подключения на экране пользователя. Можно снять, можно оставить для наглядности;

Пункт 2 — галочка отвечает за отображение окна с запросом имени пользователя и пароля. Т.к. эти данные уже введены ранее (шаг 6), можно его отключить;

Пункт 3 — нужно снять эту галочку.

Настройки раздела „Параметры повторного звонкав“ настраиваем по необходимости. Оптимально как на скриншоте.

Закладка „Безопасностьв“:

Устанавливаем настройки как на скриншоте выше. В „Дополнительных параметрахв“ вводим либо ключ, либо установленный сертификат, используемые для проверки подлинности сервера — в зависимости от настроек VPN-сервера Kerio Control.

Закладка „Сетьв“:

Выбираем „Протокол Интернета версии 4 (TCP/IPv4)в“, жмём кнопку „Свойствав“, в появившемся окне жмём кнопку „Дополнительнов“, выбираем нужное состояние галочки „Использовать основной шлюз в удалённой сетив“:

- если галочка УСТАНОВЛЕНА: после подключения к VPN серверу основным шлюзом для клиентского компьютера станет сервер Kerio Control, соответственно весь внешний трафик (в том числе Интернет) клиентский компьютер будет направлять через Kerio Control. Следствия:

Нажимая „ОКв“, закрываем все окна, в том числе окно свойств подключения.

10. В окне „Сетевые подключенияв“ делаем ПКМ на созданном нами VPN-подключении, выбираем „Подключитьв“ — проверяем, что подключение происходит корректно.

На этом основная настройка завершена. При необходимости создаём ярлык для этого подключения на рабочий стол пользователя.

Дополнительно: если на шаге 9 на закладке „Сетьв“ вы НЕ установили галочку „Использовать основной шлюз в удалённой сетив“, то для использования ресурсов удалённой локальной сети через Kerio Control нужно дополнительно настроить маршрутизацию в операционной системе:

11. В командной строке вводим:

route PRINT

Данная команда выводит активные сетевые маршруты и перечень сетевых интерфейсов в системе. На этом шаге определяем системный номер созданного VPN-подключения — в данном случае 20.

12. Добавляем маршрут для доступа к ресурсам удалённой локальной сети через Kerio Control (измените нужные значения сообразно своему случаю):

route -p ADD 192.168.10.0 MASK 255.255.255.0 172.26.227.1 METRIC 1 IF 20

В примере:

— удалённая локальная сеть 192.168.10.0 с маской 255.255.255.0;

— 172.26.227.1 — IP-адрес VPN-сервера Kerio Control;

— METRIC — метрика (приоритет) 1, т.е. наивысшая;

— IF — номер интерфейса в системе, определённый на шаге 11 (в данном случае 20).

— p — ключ, добавляющий постоянный маршрут, сохраняющийся после перезагрузки системы (без этого ключа будет создан временный маршрут, действующий только на период текущей сессии пользователя).

Примечание: если VPN-подключение будет удалено, а потом создано снова (даже с тем же именем), то нужно удалить прежний маршрут и прописать новый, т.к. изменится номер интерфейса. Переименование подключения не меняет его номера.

PC360

Ремонт/настройка ПК и окружающих его устройств.

Настройка Kerio Control Часть 2

Эта страница является продолжением повествования о настройках Kerio Control. Про установку и базовые настройки можно прочитать ТУТ .

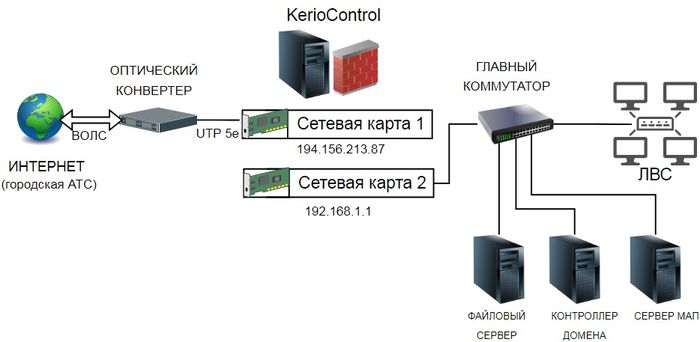

К нам в организацию наконец-то подвели оптоволоконную линию для передачи данных. По ней теперь идет часть телефонии и интернет. Рассмотрим настройки Kerio при подключении к оптическому конвертеру. Новая схема подключения на рисунке ниже.

Цифровой поток из городской АТС приходит по опто-волоконной линии в распределительный шкаф (РШ).

В РШ конвертер преобразует сигнал из светового вида в электрический и разделяет на телефонию и ЛВС. В нашем случае конвертером является сетевой терминал Huawei SmartAX MA5620 2шт. К нему и ко всему остальному оборудованию серверной обязательно нужны ИБП.

Подключаем Ethernet-кабель от сетевого терминала во внешнюю сетевую карту 1 Kerio Control. Какой порт в терминале подключать должен сообщить провайдер.

Подключаем Ethernet-кабель от главного коммутатора (из которого идет вся остальная ЛВС организации) во внутреннюю сетевую карту 2 Kerio Control, см. схему.

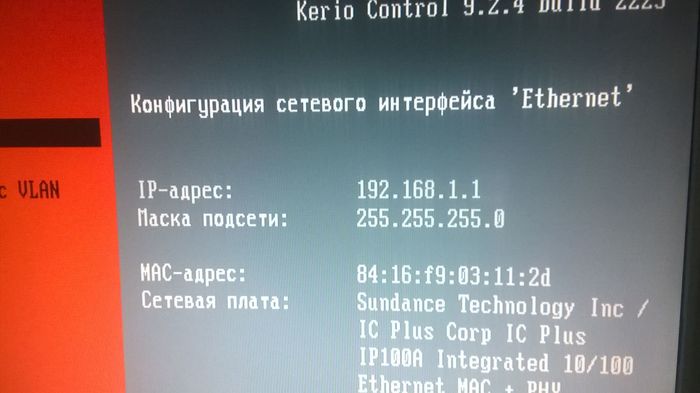

Включаем ПК на котором установлен Kerio Control. В нашем случае настройки уже были выполнены. Если настройки не выполнены, читаем первую часть описания. Если кратко в настройках Kerio нужно указать IP адрес внутренней сетевой карты в пункте «Конфигурация сети». У нас это 192.168.1.1. Маска подсети: 255.255.255.0.

Далее, в любом ПК, который подключен к ЛВС запускаем Internet Explorer и в адресной строке вводим https://192.168.1.1:4081/admin . Браузер сообщит о проблеме с сертификатом безопасности этого сайта. Нажимаем ниже – Продолжить открытие этого веб сайта. Если Kerio не активирован, откроется мастер активации. В нашем случае активация уже выполнена. Авторизируемся и переходим в пункт меню Интерфейсы.

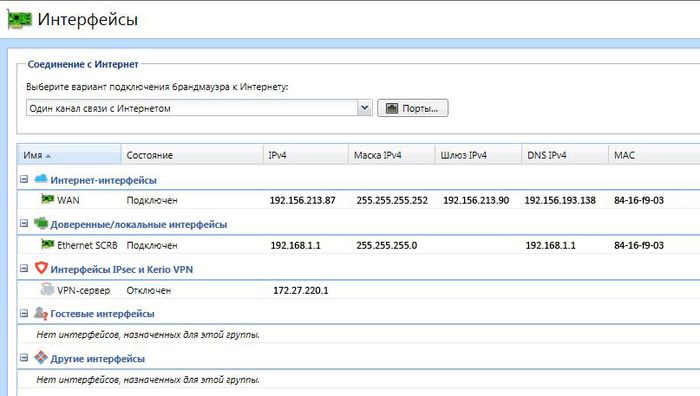

Выбираем вариант подключения брандмауэра к Интернету – Один канал связи с Интернетом.

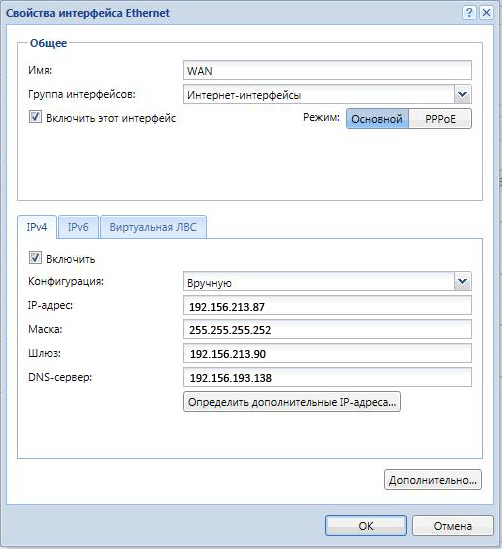

Изменяем настройки в разделе Интернет-интерфейсы. На вкладке режима «Основной» прописываем настройки IPv4 вручную.

Все данные: внешний IP, маску, шлюз, DNS, должен предоставить провайдер.

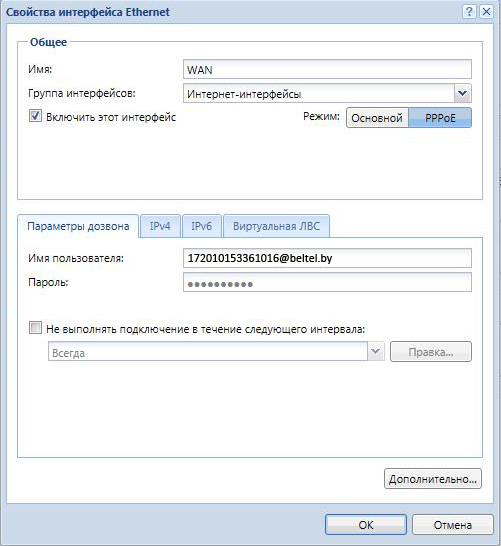

На вкладке «PPPoE» в параметрах дозвона вводим имя пользователя и пароль из договора на предоставление услуги. ОК.

Можно запустить мастера настроек и через него сделать всё то же самое.

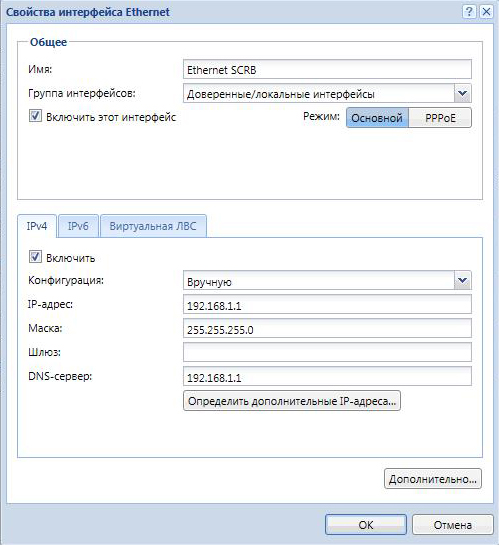

Далее выбираем следующее подключение в пункте «Доверенные/локальные интерфейсы» – наша внутренняя сеть. Эти пункты в зависимости от версии Kerio могут называться по-другому. Придумываем имя и вносим данные как на картинке ниже. DNS от Керио. Шлюз не пишем. ОК.

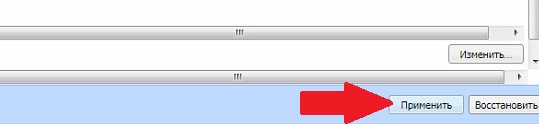

Нажимаем кнопку «Применить» в нижней правой части экрана, настройки активируются.

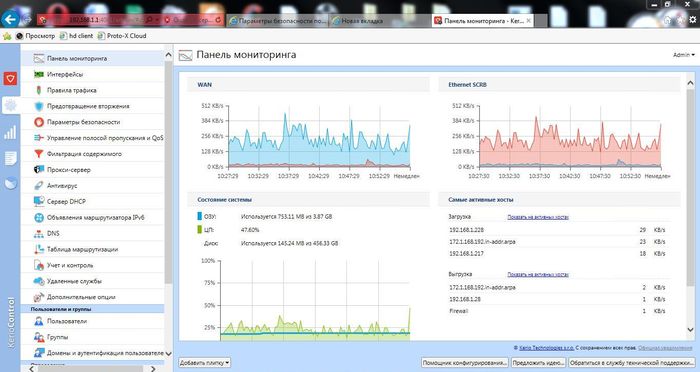

Проверим подключение к Интернету. Интернет работает.

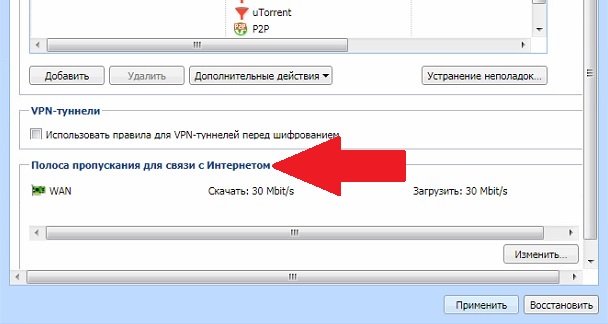

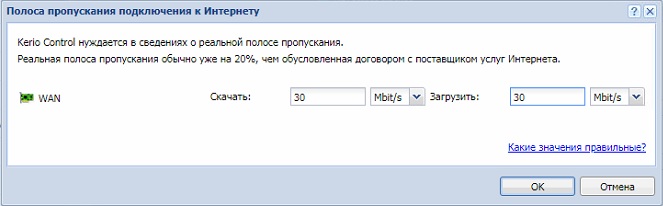

Переходим в пункт «Управление полосой пропускания» и в нижней части выставляем значения скорости.

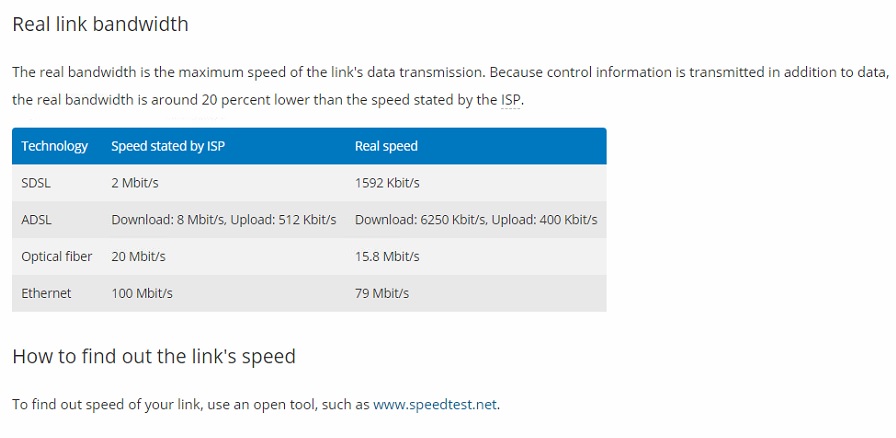

Подсказка Керио нам сообщает, что реальная скорость будет на 20% меньше заявленной в договоре.

Чтоб не заморачиваться с подсчетами выставляем значение как по тарифному плану, у нас 30Мбит/с.

Скорость скачивания близка к истине, а вот загрузка немного просела. Эта полоса пропускания относится ко всем пользователям, подключенным в сеть. Возможно, что кто-то бесконтрольно что-то загружал в интернет в этот момент, или какие-то другие причины. Для ограничения скорости пользователям переходим к правилам полосы пропускания.

Нужно отметить, что после 1 (одного) ADSL модема на 150+ компьютеров оптика для нашей ЛВС оказалась спасительным Мессией и манной небесной одновременно.

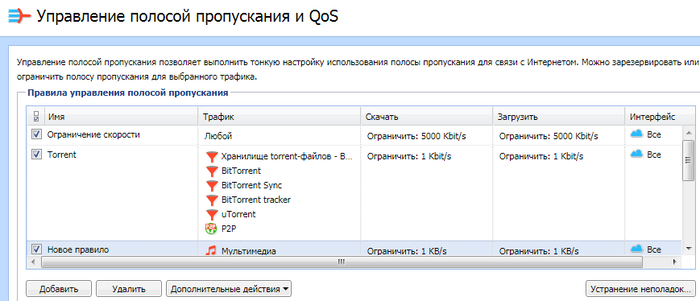

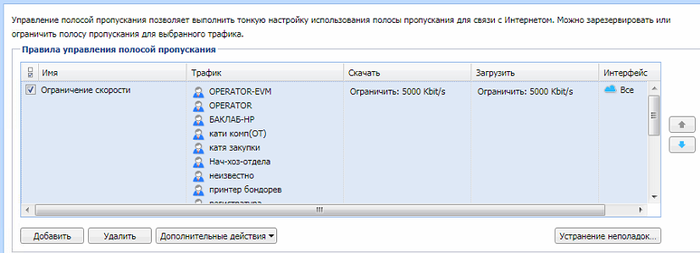

Пока не внесены все пользователи, можно ограничить скорость для всех одновременно, но это неудобно. Поэтому нужно добавить пользователей ЛВС в разделе «Пользователи». Так как этого не сделано, ограничим скорость всем без разбора. Создаем новое правило – Ограничение скорости.

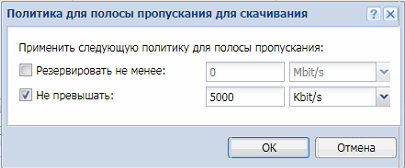

Трафик любой. Скорость ограничиваем по своему усмотрению и обстоятельствам. Максимальное значение устанавливать не рекомендуется. Половина или треть или даже четверть от максимальной скорости вполне подойдет. Если какой-то пользователь займет весь разрешенный канал, то всегда останется резерв для остальных. Для злостных качателей нужно создать отдельное правило и ограничивать им скорость индивидуально или по группам.

Устанавливаем скорость для скачивания и загрузки.

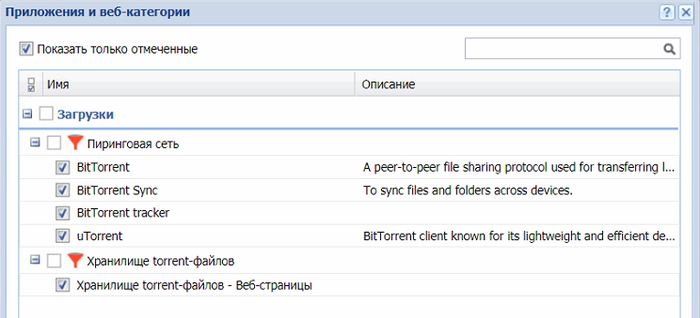

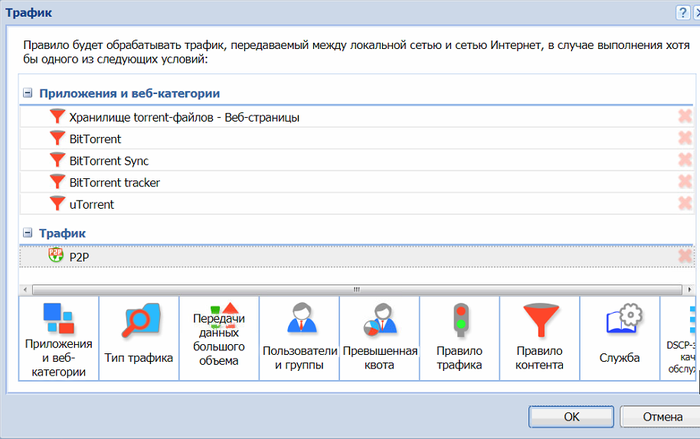

Интерфейсы – Все. Нажимаем применить и правило начнет действовать. Следующее правило – это торренты, которые перегружают сеть. Создаем новое правило. В разделе «Трафик» выбираем «Приложения и веб-категории» и отмечаем всё, что относится к торренту.

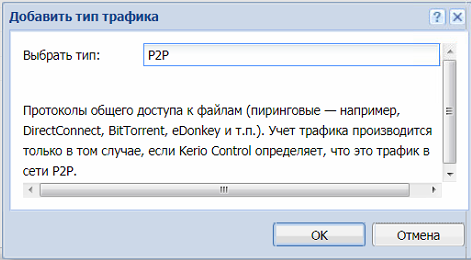

В пункте «Правила трафика» выбираем пиринговую сеть.

Устанавливаем скорость скачивания и загрузка минимальной, интерфейсы – Все. Нажимаем применить и торренты нашей сети больше не страшны.

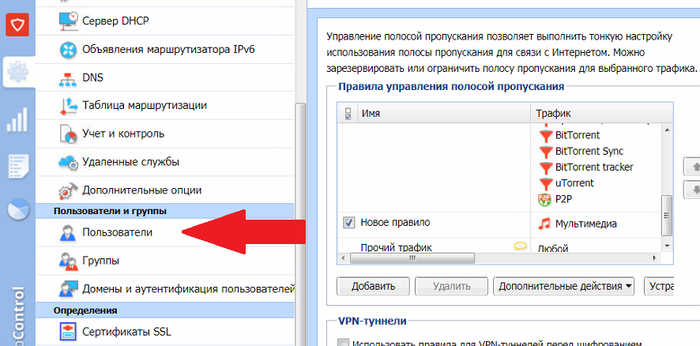

Итак, у нас есть правило, ограничивающее скорость доступа в интернет всем пользователям и ограничение скорости торрентов. Остальные ограничения например ютуба или социальных сетей выполним в разделе «Фильтрация содержимого». Однако до этого лучше немного позависать и добавить всех пользователей. Переходим в раздел меню – «Пользователи».

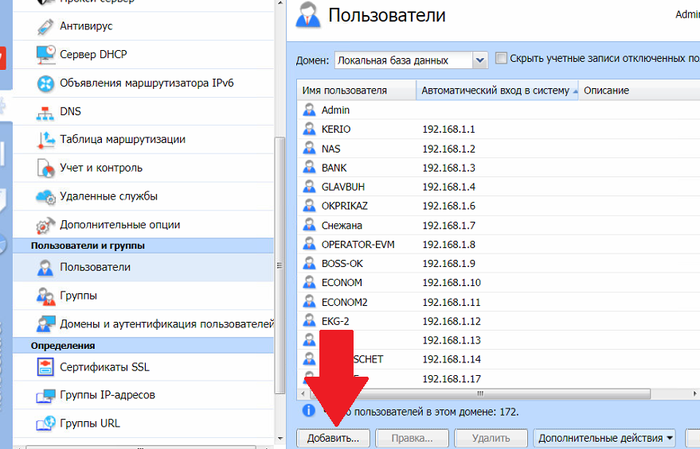

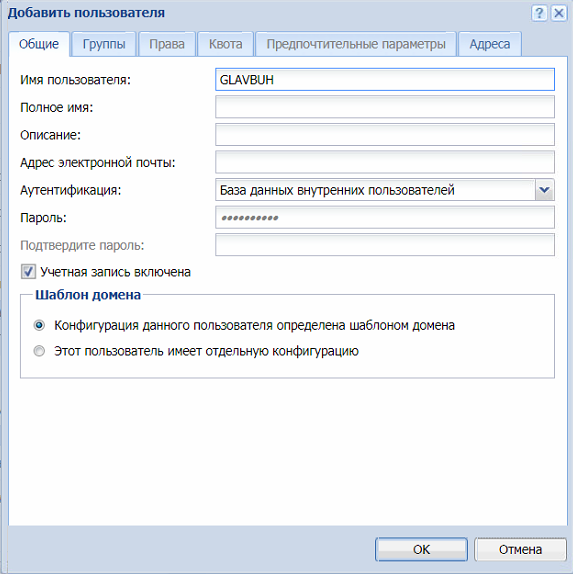

Для добавления пользователя нажимаем кнопку «Добавить».

Вносим имя пользователя. У нас имя в большинстве случаев соответствует имени ПК т.к. не привязан домен.

В разделе адреса привязываем IP адрес, потому что у нас в сети статическая IP адресация. Более надежно привязать MAC-адрес. Данные для привязки можно взять из ведомости ПК, которую сис. админы конечно же ведут, или из сканера сети. Нажимаем ОК.

Ну и так далее со всеми пользователями.

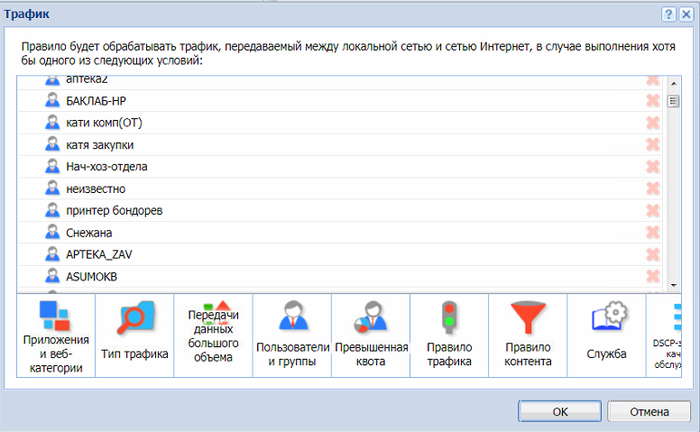

После этого, в пункте меню «Управление полосой пропускания» можно выбрать пользователей или группы пользователей и назначить им определенную скорость для скачивания и загрузки в интернете.

Добавляем сперва всех пользователей в список, нажав на пункт «Пользователи и группы», (отмечаем всех, ОК). Затем, удаляем из списка, нажимая красный крестик, админов, сервера, конференц-зал, руководство и прочие важные места. Устанавливаем скорость. При этом, нужно деактивировать (снять галочку) с самого первого правила, которое ограничивает трафик всем без исключения. Получится новое правило, как на картинке ниже.

Далее можно создавать список пользователе, которые много скачивают или играют в он-лайн игры и занижать им скорость, чтоб другие на жаловались на плохой интернет, как у нас было до установки Kerio очень часто.

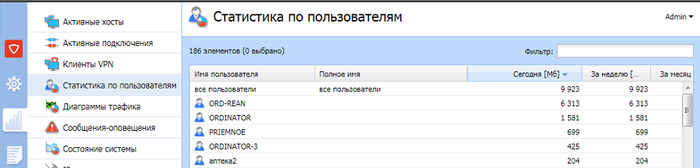

Посмотреть кто сколько скачал можно в разделе статистика.

Другие полезные возможности Kerio Control будут рассмотрены в следующий раз.