- Keylogger для Mac OS X

- Mipko Personal Monitor для Mac — это:

- Незаметный помощник родителей

- Больше, чем обычный кейлоггер

- Всевидящее око

- Следование философии “it just works”

- Keylogger для mac os

- Поиск вредоносов и кейлоггеров в MacOS

- Вредоносы под MacOS

- ReiKey и KnockKnock могут детектировать новые типы вредоносов

- Заключение

- Spyrix Keylogger для Mac OS

- Удаленный мониторинг компьютера

- Политика конфиденциальности

- Быстрая установка и простота в использовании

- Бесплатно

- Гарантия возврата

- Основные функции Spyrix Keylogger для Mac

- Для чего нужен Spyrix Keylogger for Mac?

- Оценка эффективности сотрудника

- Защита от утечки коммерческой информации

- Безопасность

- Как работает программа

- Награды

- Предупреждение:

Keylogger для Mac OS X

Apple Mac — ваш любимый инструмент для работы, творчества и отдыха, но время от времени вашим любимцем пользуются домашние, друзья или коллеги? Теперь вам не придется беспокоиться о том, что происходит с компьютером в ваше отсутствие. С помощью компактной программы Mipko Personal Monitor для Mac OS вы возьмете под контроль все операции на вашем компьютере!

Программа отличная, справляется со своими обязанностями на все 100%! Менять на что-то другое не собираюсь. Буду следить за обновлениями, если предоставится такая возможность. Хотелось бы видеть больше продуктов на Mac.

Mipko Personal Monitor для Mac — это программа для слежения за компьютером и регистрации действий пользователей.

Mipko Personal Monitor для Mac — это:

Незаметный помощник родителей

Когда ребенок остается за компьютером один, перед ним открывается целый мир. Но распорядится ли ребенок безграничными возможностями так, как того ожидают родители? С помощью Mipko Personal Monitor вы сможете предоставить ребенку полную свободу действий… А потом — убедиться в том, что он воспользовался ею разумно. Mipko Personal Monitor сохранит все данные об активности пользователя и предоставит подробный отчет.

Больше, чем обычный кейлоггер

Вы уже пробовали устанавливать на свой Mac клавиатурные шпионы, но они не оправдали ваших ожиданий? Mipko Personal Monitor не только запоминает нажатия клавиш. Эта программа слежения может значительно больше. Mipko Personal Monitor регистрирует данные, попавшие в буфер обмена, ведет список запущенных приложений и запоминает адреса посещенных сайтов. Все эти данные сохраняются в логе активности пользователя.

Всевидящее око

Программа Mipko Personal Monitor может работать как в видимом пользователю режиме, так и в режиме скрытого наблюдения. Вы сможете просматривать полноценные отчеты и снимки экрана независимо от того, какую форму активности программы вы выберете. Программа будет делать скриншоты незаметно для пользователей с заданной вами периодичностью.

Следование философии “it just works”

Если вы цените Mac OS за высокую производительность и эргономичность, то Mipko Personal Monitor вам наверняка понравится. Работа этой программы слежения не сказывается на работе системы и других приложений, а простоту работы с ней оценят даже самые требовательные пользователи.

Mipko Personal Monitor для Mac — это ваш шанс знать всю правду о том, как вашим компьютером пользуются в ваше отсутствие!

Источник

Keylogger для mac os

This repository holds the code for a simple and easy to use keylogger for macOS. It is not meant to be malicious, and is written as a proof of concept. There is not a lot of information on keyloggers or implementing them on macOS, and most of the ones I’ve seen do not work as indicated. This project aims to be a simple implementation on how it can be accomplished on OS X.

Note: This keylogger is currently unable to capture secure input such as passwords. See issue #3 for more information.

Start by cloning the repository and running the proper make commands, shown below. By default, the application installs to /usr/local/bin/keylogger , which can easily be changed in the Makefile . make install may require root access.

The application by default logs to /var/log/keystroke.log , which may require root access depending on your system’s permissions. You can change this in keylogger.h if necessary.

If only modifier keys are logging (e.g. in macOS ≥ 10.10), run with root access.

If you’d like the application to run in the background on startup, run the startup make target:

To run the application now (note: you will need to run the sudo make startup command first):

To quit the application now (note: you will need to run the sudo make startup command first)::

You can completely remove the application from your system (including the startup daemon) by running the following command (logs will not be deleted):

You can pass in two optional parameters to the program. The clear option will clear the logs at the default location. Any other argument passed in will be used as the path to the log file for that process. See below:

Unable to Create Event Tap

If you get the following error:

Go into System Preferences and go to Security & Privacy, click the Privacy tab, choose Accessibility in the left pane, and ensure that Terminal is checked.

Feel free to fork the project and submit a pull request with your changes!

Источник

Поиск вредоносов и кейлоггеров в MacOS

Даже когда вы подозреваете, что ваш компьютер с MacOS заражен, убедиться на сто процентов бывает очень сложно.

Даже когда вы подозреваете, что ваш компьютер с MacOS заражен, убедиться на сто процентов бывает очень сложно. Один из способов обнаружения вредоносов – проанализировать поведение процессов, к примеру, на предмет считывания ввода с клавиатуры или запуска во время каждой загрузки системы. Благодаря бесплатным утилитам ReiKey и KnockKnock, мы можем обнаружить кейлоггеры и другие подозрительные приложения, пытающиеся скрыться и выжить в нашей системе.

Существует множество способов, как кейлоггер или другие виды вредоносов могут проникнуть в с систему с MacOS. Например, через инфицированный файл, когда хакер использует устройство USB Rubber Ducky или, что более вероятно, ваша ревнивая вторая половина или член семьи в пылу чрезмерной опеки пытается отследить вашу активность.

Вредоносы под MacOS

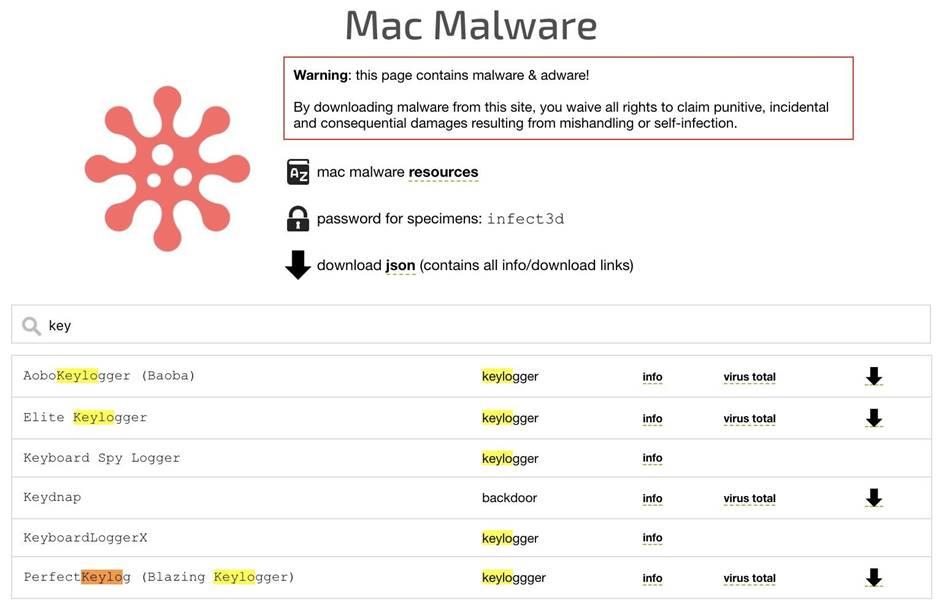

Патрик Уордл (Patrick Wardle), бывший хакер, работавший в NSA, занимается изучением вредоносов, заточенных под устройства от компании Apple, и создал несколько инструментов, позволяющих повысить безопасность MacOS. На своем сайте https://objective-see.com/ Патрик разместил реальные вредоносы для MacOS, чтобы другие исследователи тоже могли изучить эти экземпляры. Некоторые вредоносы, обнаруженные в «дикой природе», поистине шокируют. Простой поиск кейлоггеров выдает пять различных типов, заточенных под устройства, где установлена операционная система MacOS.

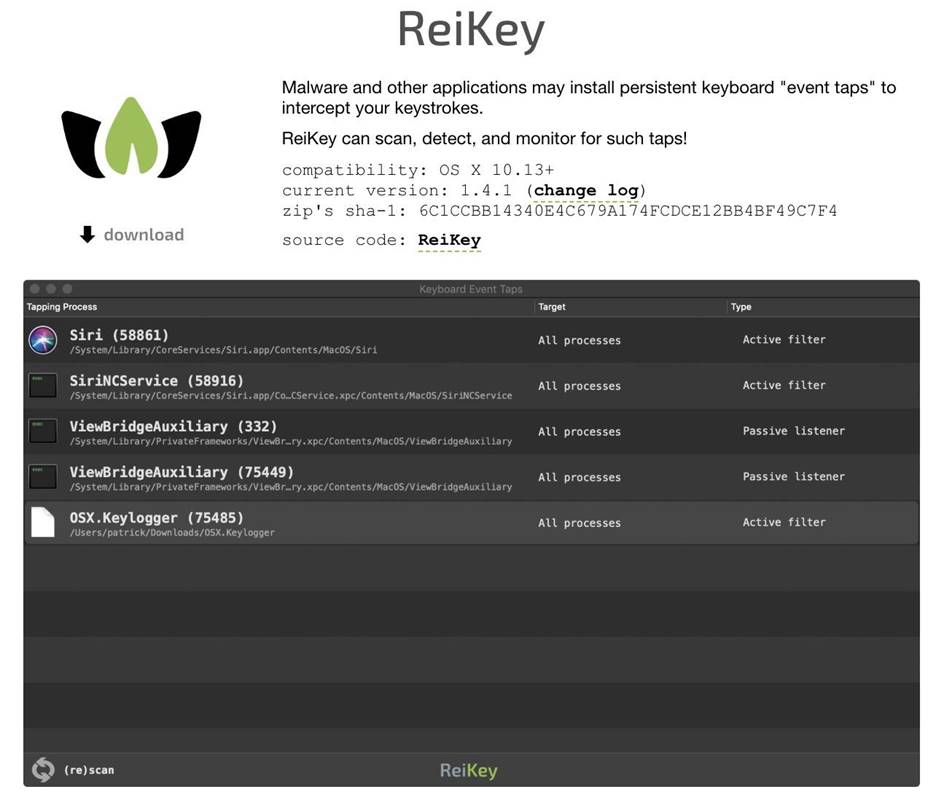

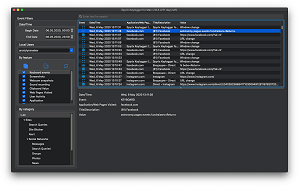

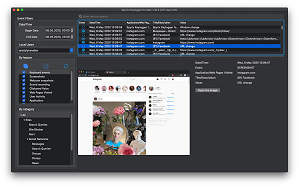

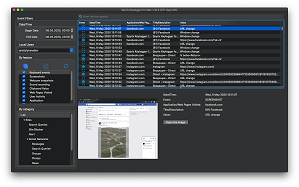

Рисунок 1: Перечень кейлоггеров, созданных для MacOS

Сразу же возникает закономерный вопрос: как защититься от всевозможных типов вредоносов, если даже кейлоггеров как минимум пять вариантов? Патрик считает, что нужно анализировать поведение вредоносных программ, а не искать сами программы по сигнатурам.

Например, кейлоггер подключается к потоку событий клавиатуры, позволяя злоумышленнику перехватывать все нажатые клавиши, после чего компрометируются учетные записи, перехватываются коммуникации и так далее. Однако для постоянного присутствия в системе вредоносные программы должны запускаться сразу же после авторизации пользователя, чтобы жертве достаточно было открыть вредоносный файл только один раз.

ReiKey и KnockKnock могут детектировать новые типы вредоносов

ReiKey позволяет искать кейлоггеры по одной из самых базовых характеристик, а конкретно – идет поиск программ, подключенных к потоку событий клавиатуры. Поиск на предмет доступа к потоку клавиатуры позволяет нам найти всех клавиатурных шпионов, установленные в системе, а не только присутствующие в базе сигнатур антивируса.

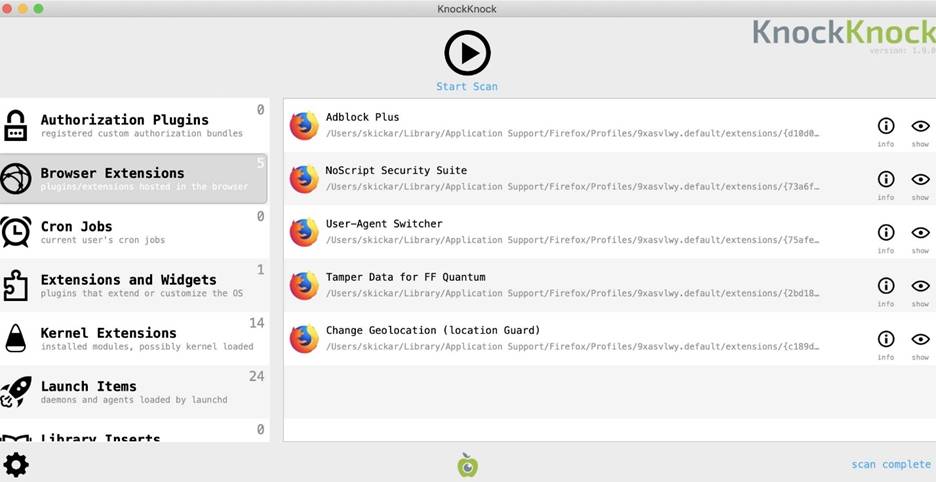

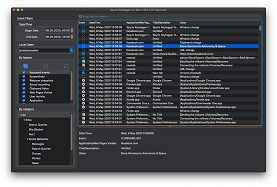

Кроме того, поскольку кейлоггер присутствует в системе постоянно, мы можем обнаружить этот тип вредоносов при помощи другой бесплатной утилиты KnockKnock. При запуске этого приложения происходит структуризация всех постоянно установленных программ на понятные категории, включающие в себя программы, обычно используемые вредоносами: расширения браузеров, элементы запуска (например, демоны и агенты), модули ядра и плагины.

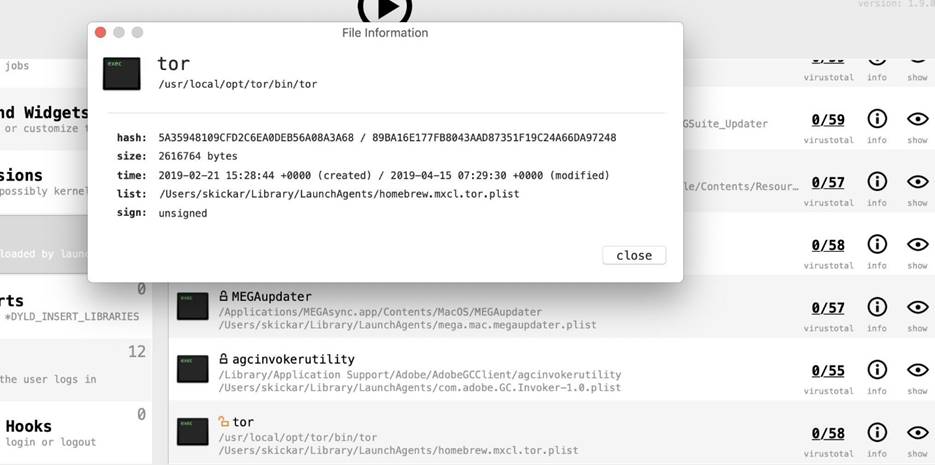

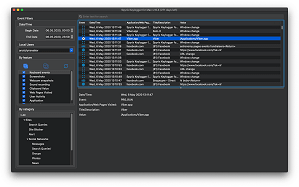

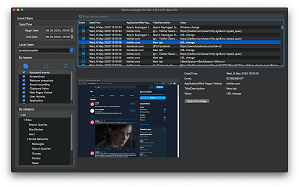

Рисунок 2: Категоризация программ, работающих на постоянной основе, в приложении KnockKnock

После сканирования вашей системы KnockKnock найдет все программы, работающие на постоянной основе, которые затем будут проверены в сервисе VirusTotal.

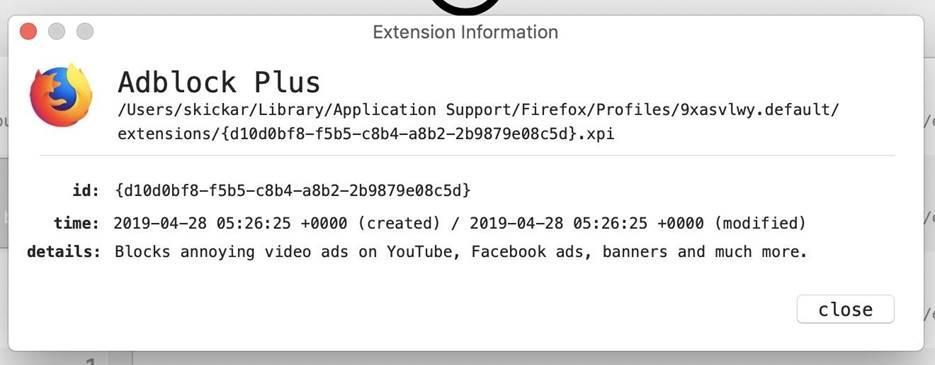

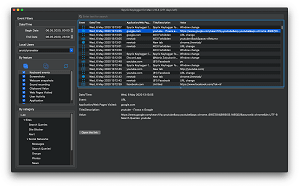

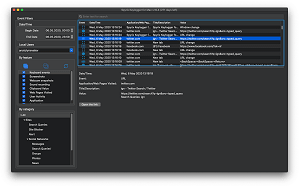

Рисунок 3: Более подробная информация о расширении Adblock Plus

Если в вашей системе скрывается вредонос, то вы сможете обнаружить эту программу и посмотреть детали, кликнув на иконку «Info». В случае обнаружения файлов, помеченных сервисом VirusTotal и выглядящих подозрительно, скорее всего, ваша система скомпрометирована и установлено вредоносное, рекламное или другое нежелательно ПО.

На видео ниже показан пример тестирования системы с MacOS при помощи вышеуказанных утилит.

Вам понадобится система с MacOS со всеми обновлениями, подключение к интернету и браузер для загрузки KnockKnock и ReiKey.

Шаг 1. Загрузка утилит с сайта Objective-see.com

Зайдите в раздел с приложением ReiKey и кликните на ссылку Download под иконкой в левом верхнем углу.

Рисунок 4: Раздел приложения ReiKey

Скачайте и распакуйте инсталлятор. Затем дважды кликните на файле «ReiKey Installer.app» для запуска установщика.

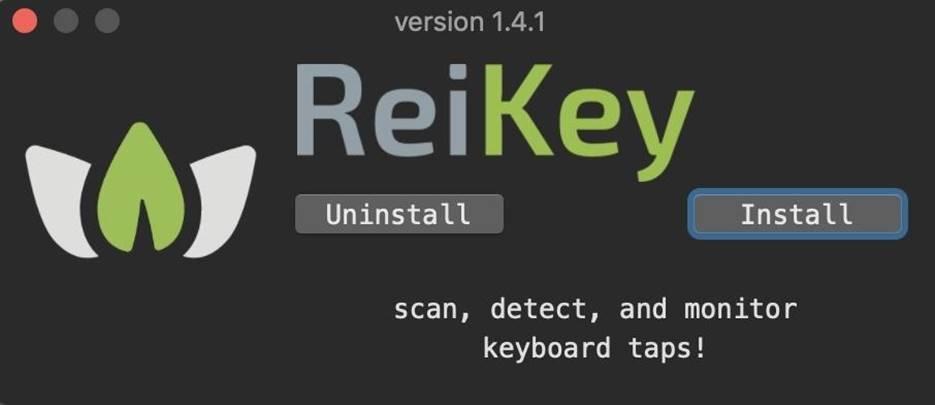

Шаг 2. Установка ReiKey

После запуска инсталлятора кликните на кнопку «Install», чтобы начать установку ReiKey.

Рисунок 5: Интерфейс установщика ReiKey

Как только установка завершена, кликните на кнопку «Next» для закрытия инсталлятора. В панели задач должная появиться иконка, позволяющая получить доступ к настройкам ReiKey.

Рисунок 6: Завершение установки

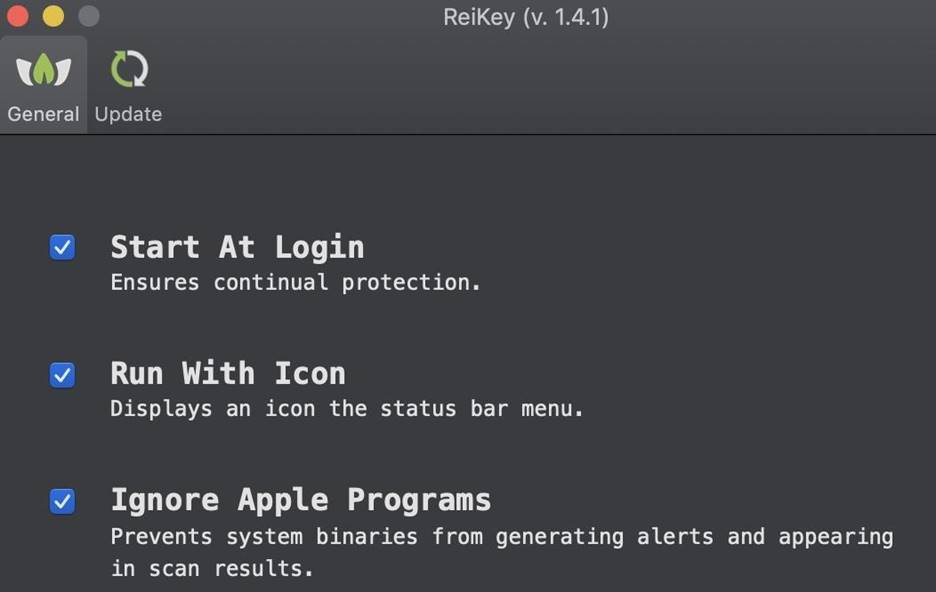

На панели задач кликните на иконку ReiKey, а затем зайдите в раздел «Preferences», где находится перечень опций, позволяющих указать, должно ли приложения запускаться после авторизации в системе, должна ли отображаться иконка в панели статуса и нужно ли игнорировать приложения компании Apple.

Рисунок 7: Раздел с настройками приложения ReiKey

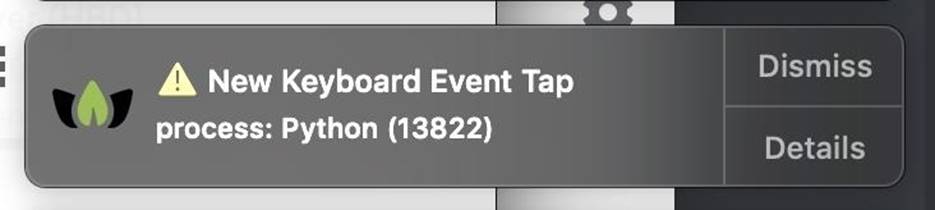

Когда я запустил кейлоггер, написанный на Python, то получил следующее предупреждение на моем устройстве.

Рисунок 8: Оповещение о новом событии, связанным с доступном к потоку клавиатуры

Шаг 3. Поиск клавиатурных шпионов

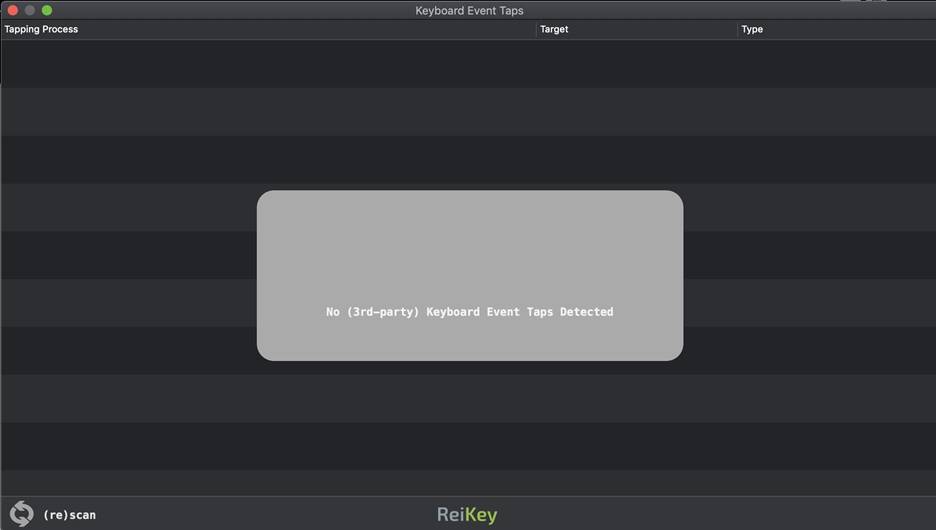

После установки и настройки ReiKey мы готовы просканировать систему.

Еще раз кликните на иконку в панели статуса, но в этот раз запустите сканирование. Через некоторое время появится окно с результатами, где будут отображены программы, у которых есть доступ к потоку клавиатуры.

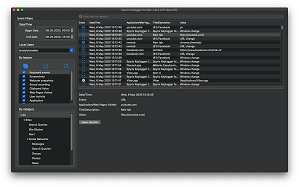

Рисунок 9: Результаты сканирования

По результатам сканирования, как видно из рисунка выше, ничего не обнаружено. Если бы список был не пустым, значит, есть приложения, считывающие каждое нажатие клавиши.

Шаг 4. Установка KnockKnock

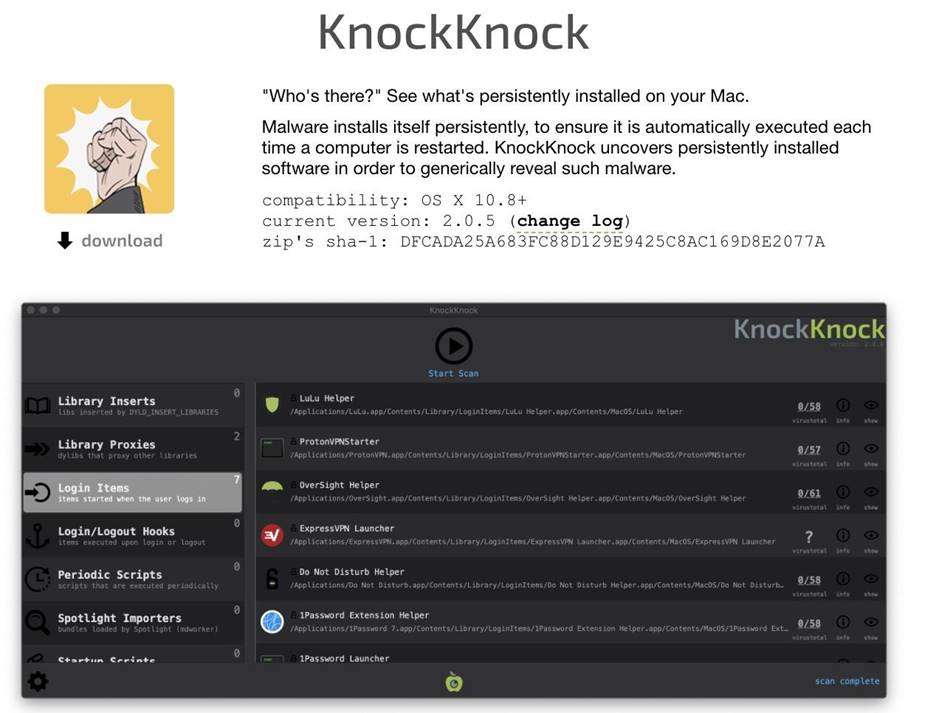

Зайдите в раздел с приложением KnockKnock и кликните на ссылку Download под иконкой в левом верхнем углу.

Рисунок 10: Раздел приложения ReiKey

После загрузки вы можете запустить KnockKnock сразу же без установки.

Шаг 5. Сканирование системы

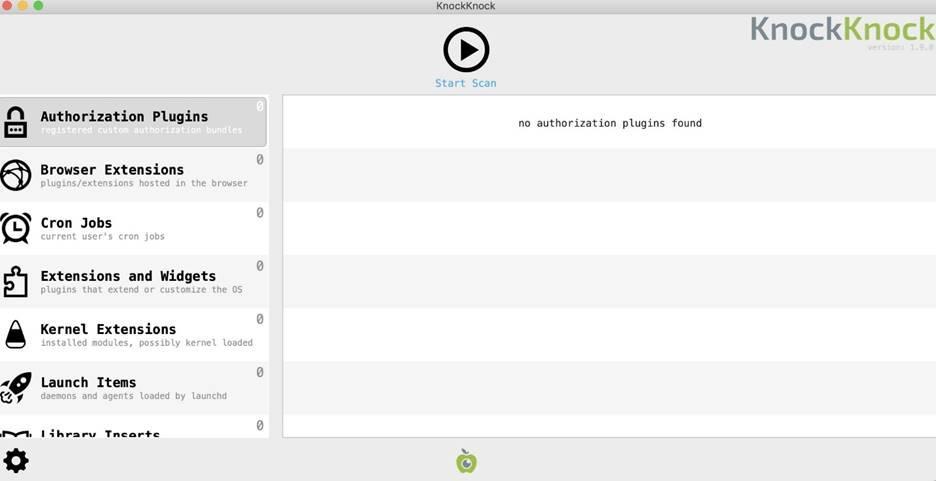

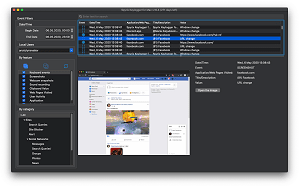

Кликните по файлу «KnockKnock.app», после чего должно появиться окно, как показано на рисунке ниже. Затем кликните на иконку со стрелкой для инициации сканирования. Процедура сканирования требует выдачи прав приложению на доступ к разным папкам и программам, если вы пользуетесь последней версией MacOS, Catalina.

Рисунок 11: Интерфейс приложения KnockKnock

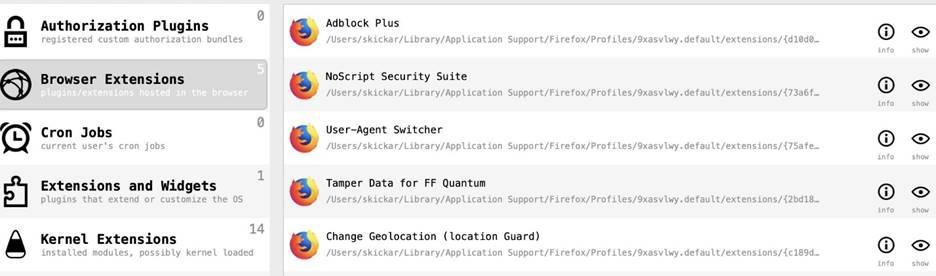

После завершения сканирования в вашей системе появится список программ, установленных на постоянной основе, многие из которых не являются вредоносными. Рекомендуется внимательно проверить каждое приложение. Если, к примеру, вы обнаружили расширения браузера, которые вы не устанавливали, лучше удалить эти приложения.

Рисунок 12: Перечень найденных браузерных расширений

Мы также можем обнаружить приложения с подозрительными характеристиками. Например, неподписанный скрипт, установленный на постоянной основе, напротив которого отображается иконка в виде открытого замка.

Рисунок 13: Пример подозрительного приложения в виде неподписанного скрипта

Больше деталей можно узнать, кликнув на иконку «Info».

Шаг 6. Проверка сомнительных файлов

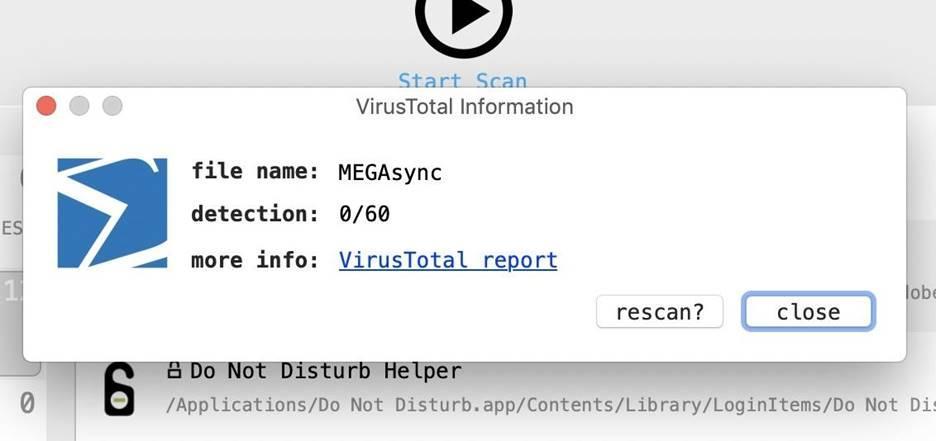

Если мы хотим узнать про файл больше подробностей, то можем посмотреть информацию от сервиса VirusTotal, где отражается процент детектирования и ссылка на подробный отчет. Для повторной отправки файла кликните на «rescan», после чего файл отправится в VirusTotal еще раз.

Рисунок 14: Информация о файле от сервиса VirusTotal

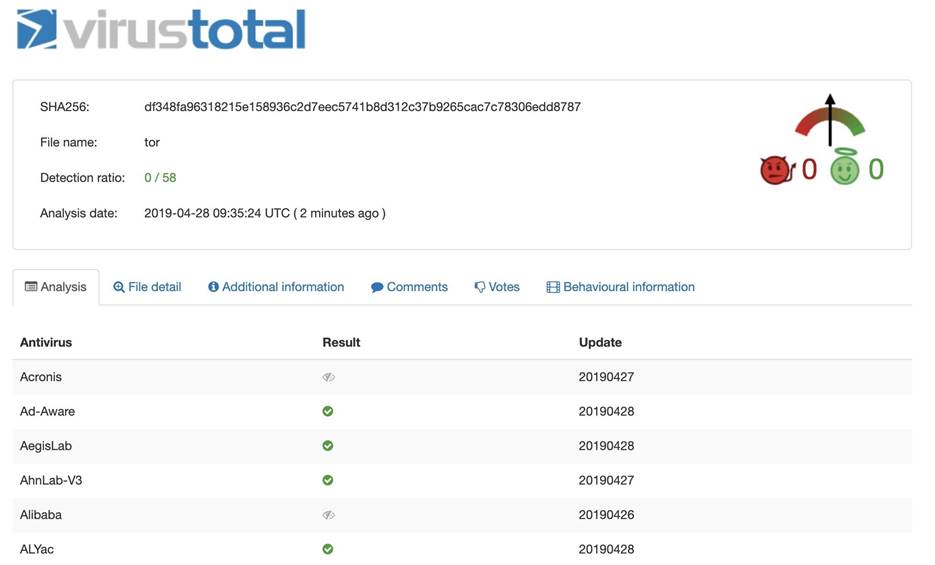

Повторная отправка даст вам доступ к детальному отчету, где отображается информация о детектировании ранее обнаруженного неподписанного приложения «Tor».

Рисунок 15: Подробный отчет о приложении Tor

На первый взгляд файл не выглядит вредоносным, но если бы был, то теперь мы знаем, как выяснить точно.

Заключение

У типичного пользователя MacOS могут возникнуть сложности на поприще детектирования вредоносов, однако благодаря утилитам ReiKey и KnockKnock, подозрительные приложения могут быть обнаружены в кратчайшие сроки и даже сразу же после установки. Если бы подозреваете, что ваша вторая половина установила кейлоггер или коллега по работе занимается шпионажем активности в вашей системе или нежелательное рекламное ПО потребляет много памяти, эти утилиты вам помогут.

Также рекомендую ознакомиться с другими бесплатными утилитами на сайте objective-see.com.

Надеюсь, это руководство, посвященное приложениям ReiKey и KnockKnock для детектирования вредоносов в MacOS, вам понравилось

Источник

Spyrix Keylogger для Mac OS

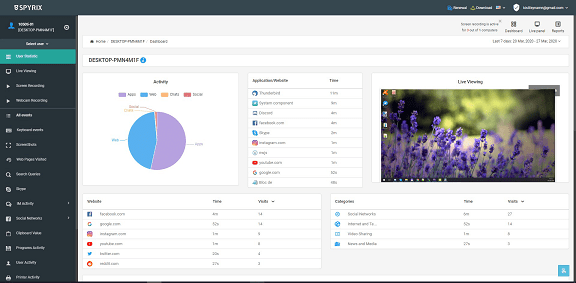

Удаленный мониторинг компьютера

Просмотр логов удаленно из любой точки мира через любое устройство

Политика конфиденциальности

Приватность и безопасность использования программы

Быстрая установка и простота в использовании

Программу легко настроить и установить. Первые данные, сохраненные программой, можно увидеть сразу после установки.

Бесплатно

В течение бесплатного пробного периода все функции в программе доступны без ограничений

Гарантия возврата

Money back guarantee within 14 days. You can see our return&refund policy

Основные функции Spyrix Keylogger для Mac

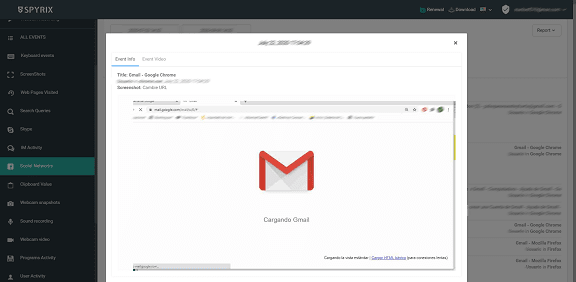

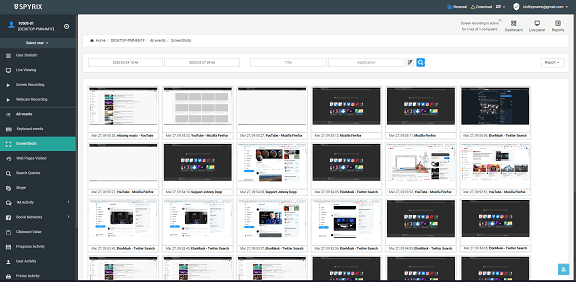

Удаленный контроль через защищенный веб-аккаунт

Следите за деятельностью на вашем компьютере через защищенный веб-аккаунт, войдя в систему удаленно с любого компьютера. Это значит, что вы можете контролировать ваш компьютер, не имея физического доступа к нему.

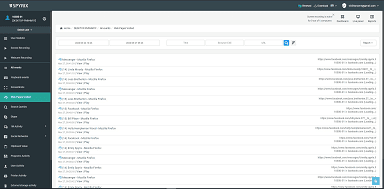

Кейлоггер (запись нажатий клавиш)

Программа записывает все нажатия клавиш на компьютере, даже если они были удалены. Кроме паролей.

Контроль буфера обмена

Программа отслеживает и записывает всю информацию, которую пользователь копирует в буфер обмена.

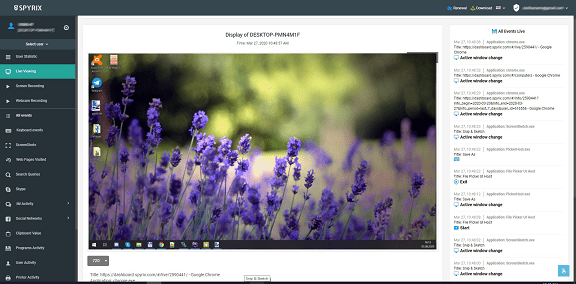

Просмотр экрана компьютера в режиме реального времени

Просмотр экрана целевого компьютера в режиме реального времени

Снимки экрана

Программа делает снимки экрана незаметно для пользователя ПК.

Мониторинг сайтов

Позволяет узнать, какие веб-сайты были посещены

Мониторинг поисковых систем

Запись всех поисковых запросов в таких поисковых системах как Yandex, Google, Bing, Yahoo and AOL

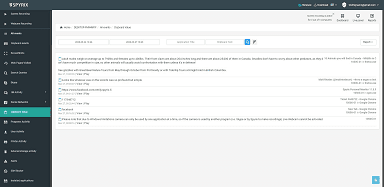

Сигнальные слова

Программа делает оповещения при использовании пользователям ключевых слов, внесенный в специальных список сигнальных слов. Данная функция поможет быстро найти данные о нежелательной активности пользователя компьютера

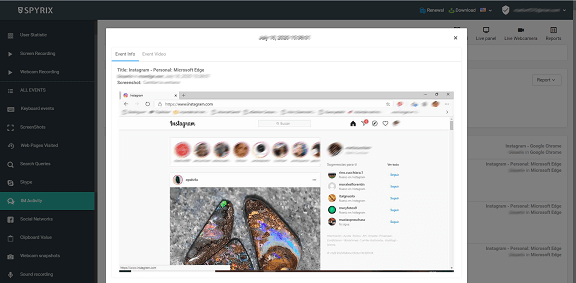

Активность в социальных сетях

Программа контролирует и записывает активность в социальных сетях, включая Facebook, Twitter и др.

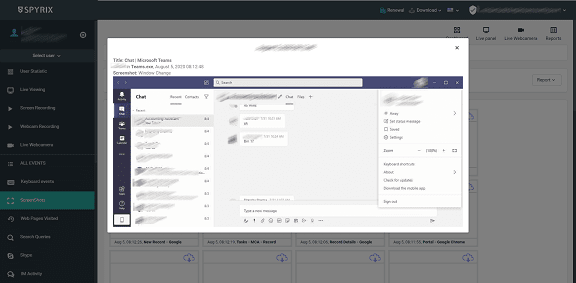

Отслеживание мессенджеров и чатов

Программа отслеживает все чаты в более чем 20 Мессенджерах таких как Skype, ICQ и других

Skype

Двухсторонний перехват чата

Получение отчетов по Email и FTP

Помимо удаленного доступа к данным веб-акаунт, вы можете получать логи по электронной почте, FTP или через локальную сеть.

Контроль съемных дисков

Мониторинг съемных дисков таких как HDD, USB и SD

Контроль принтера

Программа позволяет контролировать деятельность принтера в системе.

Блокировка сайтов

по категориям (например, взрослые сайты, сайты знакомств), черный список URL-адресов, черный список ключевых слов. Вы можете блокировать веб-сайты, классифицируя их как «сайты для взрослых», а также можно блокировать использование определенных ключевых слов.

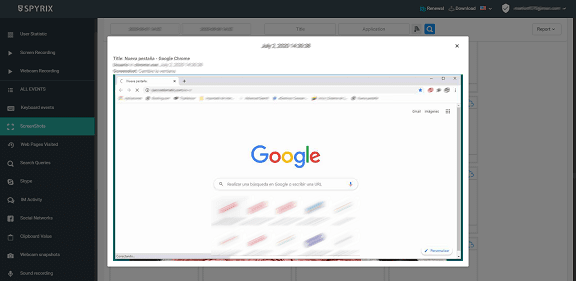

Social Networking Activity

Search Engines Monitoring

Summary user activity

Search Engines Monitoring

Microsoftteams Events Logging

Watching the screen in live mode

Для чего нужен Spyrix Keylogger for Mac?

Оценка эффективности сотрудника

Сотрудник может выполнять задания, выдавать определенные результаты, но при этом руководитель не знает, сколько времени сотрудник затратил на работу, а сколько – на компьютерные игры или социальные сети. Возможно, организация теряет на неэфэективной работе сотрудника существенную сумму.

Защита от утечки коммерческой информации

Spyrix Employee Monitoring ведет контроль за всеми видами активности пользователя компьютера, таким образом вы будете иметь доступ ко всей переписке сотрудников, использовании социальных сетей, IM мессенджеров и много другое. Это поможет своевременно выявить сотрудников, которые занимаются передачей коммерческой информации вашим конкурентам.

Безопасность

Employee Monitoring Software защитит вас от различного вида внешних угроз, таких как использование опасного для безопасности программного обеспечения или посещение сотрудниками сомнительных сайтов.

Как работает программа

Установить целевое устройство

Выберите способ доставки данных

Приступайте к мониторингу

Награды

Предупреждение:

Установка, настройка и использование программных продуктов Spyrix допустима только законными владельцами компьютеров. Установка, настройка и использование программных продуктов Spyrix без согласия владельцев компьютеров запрещена и влечет за собой ответственность в соответствии со статьями 273 УК РФ «Создание, использование и распространение вредоносных компьютерных программ» и 272 УК РФ «Неправомерный доступ к компьютерной информации». Использование программных продуктов нашей компании предназначено исключительно родительского контроля детей и подростков, а также контроля активности сотрудников компаний. При установке программных продуктов Spyrix для целей контроля сотрудников — сотрудники должны дать на это письменное согласие .

Источник