Основные системные процессы Windows 10 и их назначение

С понятием процесса в Windows более или менее знакомы все пользователи хотя бы один раз заглядывавшие в Диспетчер задач . На вопрос, что это такое, процесс, большинство ответят: это такая-то программа или служба. Ответ не совсем правильный, потому что программа — это набор инструкций, представленный в виде исполняемого файла, тогда как под процессом следует понимать набор из закрытого адресного пространства, данных и ресурсов, используемых при выполнении этой самой программы.

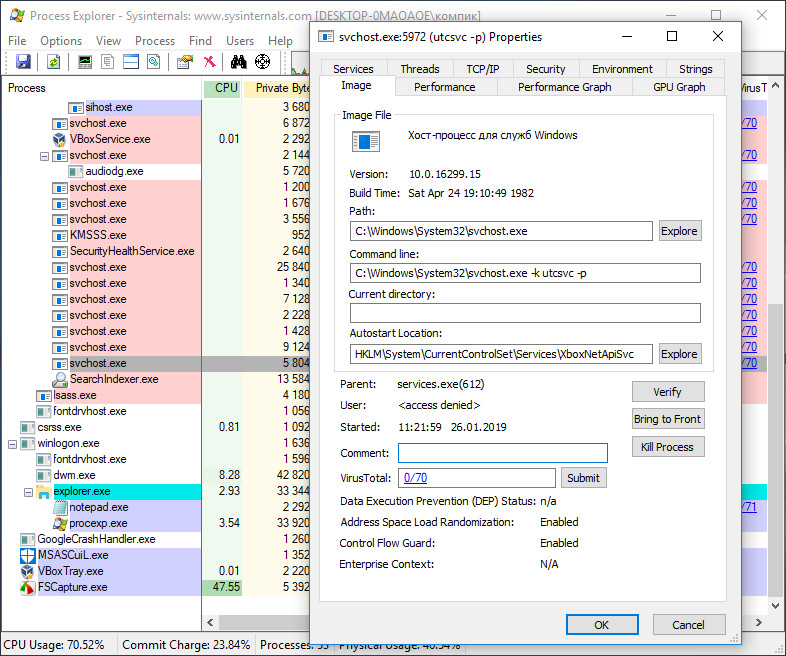

Для просмотра запущенных процессов и их управления в Windows 10 предусмотрен Диспетчер задач, опытные юзеры и системные администраторы могут использовать для этих целей более продвинутые программные инструменты вроде Process Explorer — утилиты, позволяющей помимо всего прочего получать информацию об открытых дескрипторах и загруженных библиотеках DLL . Вникать в такие тонкости рядовому пользователю, пожалуй, излишне, но знать названия стандартных процессов ОС очень даже желательно.

Для чего знать названия процессов

Знания эти могут пригодиться в случае необходимости идентификации процесса того или иного приложения и управления им, а также выявления опасного и потенциально нежелательного ПО.

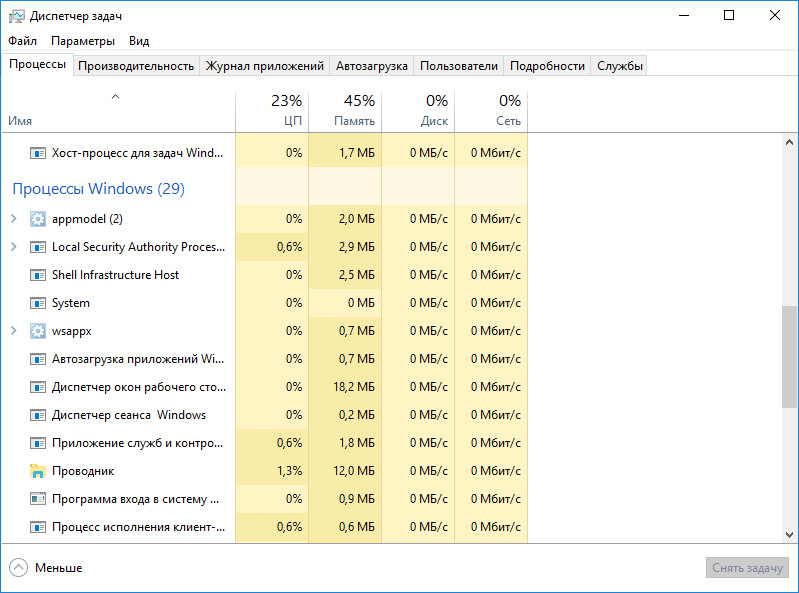

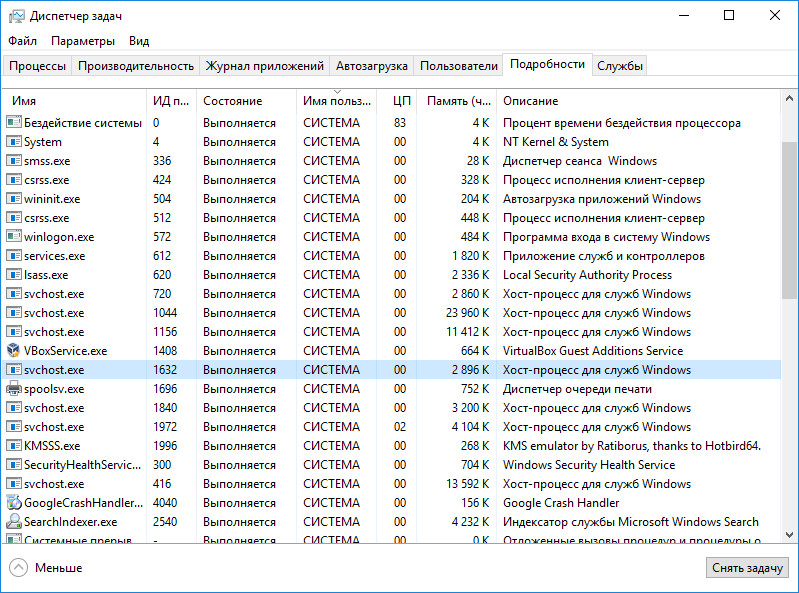

Давайте же познакомимся со стандартными процессами Windows 10 и посмотрим, какую задачу они выполняют в системе. Во встроенном Диспетчере задач запущенные процессы отображаются в двух вкладках — «Процессы» и «Подробности».

В первой вкладке Диспетчер показывает имя процесса, во второй — название исполняемого файла, ID процесса, описание (имя) , принадлежность, состояние и объем потребляемой памяти.

В Windows 10 все процессы делятся на три группы:

В первую группу входят процессы штатных и сторонних прикладных программ, вторую составляют процессы, не имеющие окон, то есть те, которые работают в фоне. Среди них могут встречаться как процессы, запущенные системой (службы) , так и процессы сторонних программ, например, антивирусов. Третью группу составляют собственно процессы операционной системы, обеспечивающие ее нормальное функционирование.

• svchost.exe – системный процесс, отвечающий за управление разными службами, служит своего рода контейнером для подпроцессов, использующих библиотеки DLL . В Диспетчере задач представлен несколькими экземплярами, большинство из которых являются критически важными для работы Windows. Располагается в папке System32 , часто служит мишенью для вирусов.

• lsass.exe – важный системный процесс, отвечающий за авторизацию в системе. Если последняя прошла успешно, он инициирует запуск Проводника с помощью специального маркера. В отличие от svchost.exe , процесс lsass.exe всегда запускается с правами SYSTEM . Для работы системы критически важен. Располагается в папке System32 , часто избирается мишенью для вредоносного ПО.

• explorer.exe – наиболее известный процесс, отвечающий за отображение графической оболочки Windows 10, позволяет осуществлять навигацию. Отключение не приведет к завершению работы системы, но сделает использование GUI невозможным. Запускается процесс из папки Windows , может иметь несколько экземпляров.

• sihost.exe – данный системный хост-процесс участвует в обслуживании инфраструктуры оболочки, позволяет открывать центр действий, различные меню, в том числе меню Пуск. Исполняемый файл запускается из папки System32 .

• ntoskrnl.exe или system – базовый, критически важный процесс ядра операционной системы, отвечающий за работу множества системных функций и драйверов устройств. Завершение процесса System не предусмотрено, функционирование системы без него невозможно. Исполняемый файл располагается в папке System32 .

• wininit.exe – этот процесс управляет автозагрузкой приложений в Windows, кроме того, он запускает ряд важных служб как SCM LSASS и LSM (диспетчер управления службами) . Исполняемый файл располагается в папке System32 . Случаи подмены вирусом не замечены.

• dwm.exe или диспетчер окон десктопа – процесс управляет визуальными эффектами важных элементов оболочки: десктопа, меню, окон и так далее. Запускается из каталога System32 . Вероятность заражения невелика.

• smss.exe – управляет подсистемой менеджера сеансов Windows (сеансом авторизовавшегося юзера) . Инициирует старт процессов Winlogon и Win32 , участвует в установке переменных системы. Для Windows критически важен, файл лежит в директории System32 , вероятность заражения оценивается как высокая.

• services.exe – важный процесс, отвечающий за управление системными службами. Запускается из директории System32 , владельцем является Система. Работа процесса под другим пользователем будет указывать на вероятное заражение или подмену.

• winlogon.exe – отвечает за авторизацию (вход) конкретного юзера в систему и выход из нее. Запускается из папки System32 , случаи заражения и подмены вирусом встречаются нечасто.

• csrss.exe – этот процесс управляет работой консольных приложений, например, командной строкой, является подсистемой компонента клиент-сервер. Исполняемый файл лежит в папке System32 , вероятность заражения оценивается как высокая.

Теперь перейдем к системным процессам, обозначаемых в Диспетчере задач как фоновые.

• RuntimeBroker.exe – один из основных процессов ядра Windows 8.1 и 10, управляющий разрешениями универсальных приложений, к примеру, доступом к камере или микрофону. Каждому запущенному UWP -приложению соответствует свой экземпляр процесса RuntimeBroker . Исполняемый файл находится в каталоге System32 .

• ApplicationFrameHost.exe – еще один процесс, отвечающий за работу UWP -программ. В Windows 10 обеспечивает запуск универсальных приложений в окнах независимо от используемого режима. Процесс может быть закрыт принудительно, но при этом будут закрыты и все запущенные UWP -приложения, включая работающие в фоне. Обитает exe-файл процесса в System32 .

• ctfmon.exe – процесс обеспечивает работу языковой панели, управляет вводом данных. Не является критическим, при завершении пользователем обычно перезапускается автоматически. Исполняемый файл лежит в System32 , случаи использования вирусами редки.

• SecurityHealthService.exe – системная служба, отвечающая в Windows 10 за работу Центра безопасности. Управляется Системой, завершение через Диспетчер задач не предусмотрено. Файл приложения находится в папке System32 .

• spoolsv.exe – процесс, обеспечивающий вывод на печать с использованием принтера и других подобных устройств. Не является особо важным, может быть завершен из Диспетчера задач или отключен в службах. Файл находится в System32 , заражение и использование вирусами маловероятно.

Это основные системные процессы, которые вы можете наблюдать в Диспетчере задач Windows 10.

Впрочем, если у вас есть сомнения по поводу безопасности того или иного процесса, вы всегда можете проверить его на «причастность» к вирусной активности, воспользовавшись утилитой Process Explorer, умеющей получать данные о файле с сервиса VirusTotal .

И еще один момент.

Изучив список процессов в Диспетчере задач, вы наверняка обнаружите процессы, которые не были приведены в нашем списке. Это вполне нормальное явление, поскольку процессы, особенно входящие в категорию «Фоновые» могут принадлежать различным дополнительным системным компонентам, а также драйверам устройств, имеющихся на вашем компьютере.

Список команд Windows ( Windows CMD ) с описанием и примерами.

Командная строка Windows является стандартным средством диагностики, настройки и управления компонентами операционной системы и прикладным программным обеспечением. В отличие от графической среды пользователя, командная строка является более гибким и универсальным инструментом, позволяющим решать многие задачи администрирования системы стандартными средствами Windows без установки дополнительного программного обеспечения.

Способы запуска командной строки

Командная строка Windows может быть запущена как и любое другое стандартное приложение — через Главное меню Windows, с использованием диалога Выполнить (комбинации клавиш Win+R, Win+X), а также с использованием открытия Проводником ( по двойному щелчку ) ярлыка или исполняемого файла C:\WINDOWS\System32\cmd.exe . В результате запуска откроется окно командной строки с приглашением к вводу команд . Приложение cmd.exe часто называют командным процессором или интерпретатором команд, а его основное окно – консолью Windows. Команды консоли представляют собой строку символов, которая может содержать встроенные команды командного процессора (HELP, ECHO и т.п.), имена и пути исполняемых или командных файлов (C:\Windows\System32\ping.exe), а также дополнительные параметры, если они требуются для выполнения конкретной команды (ping.exe yandex.ru). Результаты выполнения команд отображаются в окне консоли Windows и нередко зависят от наличия достаточных прав у текущего пользователя. Для выполнения команд в контексте учетной записи Администратора в операционных системах Windows Vista — Windows 10 необходимо использовать режим Запуск от имени Администратора .

Ссылки на материалы по настройке командной строки и приемах работы с ней размещены в конце страницы.

Справочник по командам CMD Windows

Данная страница представляет собой самый полный документ в русскоязычном сегменте Интернет, содержащий список команд командной строки всех версий Windows. Наименования подавляющего большинства команд являются ссылками и ведут на страницы с подробным их описанием и примерами использования. В разных версиях ОС семейства Windows набор поддерживаемых команд, их параметры командной строки, синтаксис и отображение результатов выполнения могут различаться. Одна и та же утилита командной строки может присутствовать в стандартной поставке одной версии Windows, но отсутствовать в другой, или входить в состав дополнительных средств, как например, Resource Kit или Software Development Kit.

На данной странице представлено описание не только внутренних команд CMD, но и стандартных утилит командной строки, входящих в состав конкретных версии операционной системы (ОС) семейства Windows. Некоторые из приведенных команд устарели, и больше не поддерживаются разработчиком или не имеют смысла в современных операционных системах, что отмечается в описании команды.

Список команд постоянно обновляется и включает в себя все новейшие команды, добавляемые в стандартную поставку при выходе новых версий или обновлений ОС Windows 10.

APPEND — позволяет программам открывать файлы данных из указанных папок так, как будто они находятся в текущей папке.

ARP — просмотр и изменение таблиц ARP (Address Resolution Protocol)

ASSOC — просмотр или изменение сопоставлений расширений файлов приложениям

AT — управление планировщиком задач

ATTRIB — изменение атрибутов файлов

Auditpol — управление политиками аудита.

BASH — командная оболочка BASH в подсистеме Windows для Linux (WSL).

BCDBOOT — копирование в системный раздел файлов загрузки и создание нового хранилища конфигурации загрузки (BCD)

BCDEDIT — редактирование хранилища данных конфигурации загрузки (BCD)

BOOTCFG — редактирование параметров загрузки в файле boot.ini

BOOTIM — вызов меню загрузки и восстановления (Выбор действия) Windows 10

BOOTREC — восстановление загрузочных записей и конфигурации загрузки Windows

BOOTSECT — редактирование загрузочных секторов для обеспечения загрузки NTLDR или BOOTMGR

BREAK — включить или выключить обработку комбинации клавиш CTRL+C в DOS

CACLS — редактирование списков управления доступом к файлам (ACL — Access Control List)

CALL — вызов из командного файла подпрограмм или других командных файлов

CD — смена каталога (Change Directory)

CHANGE — изменение настроек сервера терминалов. Контексты — LOGON, PORT, USER

CHGLOGON — изменение настроек сервера терминалов, аналогично CHANGE LOGON

CHGPORT — изменение настроек сервера терминалов, аналогично CHANGE PORT

CHGUSR — изменение настроек сервера терминалов, аналогично CHANGE USER

CHCP — просмотр или изменение текущей кодовой страницы

CHKDSK — проверка диска (Check Disk)

CheckNetIsolation — управление доступом приложений к интерфейсу замыкания на себя (localhost) в Windows 10

CHKNTFS — проверка признака ошибки файловой системы и управление проверкой диска при загрузке Windows

CHOICE — реализация пользовательского ввода в командном файле

CIPHER — отображение или изменение шифрования файлов на томах NTFS

CLEARMGR — управление очисткой дисков Windows

CLIP — перенаправление вывода утилит командной строки в буфер обмена Windows

CLS — очистка экрана в командной строке

CMD — запуск новой копии интерпретатора командной строки

CMDKEY — создание, отображение, удаление и сохранение имен пользователей и паролей

COLOR — изменение цвета текста и фона в окне CMD

COMMAND — запуск новой копии интерпретатора командной строки MS-DOS

COMP — сравнение содержимого файлов

COMPACT — управление сжатием и распаковкой файлов в разделах NTFS

CONVERT — преобразование файловой системы из FAT в NTFS

COPY — копирование файлов и каталогов

Cscript — сервер сценариев Windows с консольным интерфейсом

DATE — отображение или изменение даты

DEBUG — запуск отладчика DOS-Windows XP

DEL — удаление одного или нескольких файлов

DevCon — управление устройствами в командной строке

DIANTZ — тоже что и MAKECAB, создание архивов .cab.

DIR — отображение списка файлов и каталогов

DISKCOMP — сравнение содержимого двух гибких дисков

DISKCOPY — копирование содержимого одного гибкого диска на другой

DISKPART — управление разделами и дисками из командной строки

DISM — управление компонентами образрв WIM.

DISPDIAG — вывод дампов с диагностической информацией о графической подсистеме.

DJOIN — автономное присоединение компьютера к домену.

DOSKEY — редактирование и повторный вызов команд Windows, создание макросов DOSKey

DRIVERQUERY — отобразить информацию об установленных драйверах.

DxDiag — средство диагностики DirectX.

ECHO — вывод текста на экран консоли

EDIT — запуск текстового редактора

ENDLOCAL — конец локальных изменений переменных окружения в командном файле

ERASE — аналогично команде DEL — удаление файлов

ESENTUTL — обслуживание баз данных Extensible Storage Engine для Windows

EVENTCREATE — запись сообщения в журнал событий Windows

EXIT — выход из процедуры или командного файла

EXPAND — распаковка сжатых файлов CAB-файлов.

EXTRACT — извлечение содержимого, распаковка CAB-файлов в Windows (EXTRAC32)

FC — сравнение содержимого файлов

FIND — поиск строки символов в файле

FINDSTR — поиск строк в файлах с использованием регулярных выражений

FOR — организация циклической обработки результатов выполнения других команд, списков, и строк в текстовых файлах

FORFILES — выполнение указанной команды для каждого файла из заданной группы

FSUTIL — управление файловой системой

FTYPE — просмотр и изменение расширений файлов и сопоставленных им приложений

GETMAC — отображение физического адреса сетевого адаптера (MAC-адреса)

GOTO — команда безусловного перехода в командном файле

GPRESULT — отображение результирующей политики (RSoP)

GPUPDATE — обновление групповых политик.

HELP — вызов справки командной строки Windows

HOSTNAME — отображение имени компьютера

iCACLS — управление списками доступа (ACL)

IF — оператор условного выполнения команд в пакетном файле

IPCONFIG просмотр и управление конфигурацией протокола IP

LABEL — редактирование меток тома дисков

LOGMAN — управление монитором оценки производительности системы

LOGOFF — завершение сеанса пользователя

MAKECAB — создание сжатых файлов формата CAB

MBR2GPT — преобразование дисков MBR в GPT

MEM — вывод справки об использовании памяти в MS-DOS

MD — создание нового каталога

MKLINK — создание символической ссылки на файл или каталог

MODE — конфигурирование системных устройств в среде CMD

MORE — постраничный вывод в консоли

MOUNTVOL — управление точками монтирования томов

MOVE — перемещение файлов и каталогов

MOVEFILE — перемещение или удаление занятых файлов при следующей перезагрузке

MSG — отправка сообщений пользователям.

MSTSC — подключение к удаленному рабочему столу.

NBTSTAT — просмотр статистических данных NETBIOS через TCP/IP (NetBT)

NET — управление ресурсами локальной сети

NETCFG — отображение и изменение конфигурации компонентов сети

NETSH — командная сетевая оболочка (Network Shell)

NETSTAT — отображение статистики сетевых соединений

NSLOOKUP — просмотр данных DNS в командной строке

OPENFILES — управление открытыми по сети или локально файлами

PATH — отображение или изменение путей поиска исполняемых файлов

PATHPING — трассировка маршрута с возможностью оценки качества участков трассы

PAUSE — пауза при выполнении командного файла

PING утилита проверки доступности узла

PKGMGR — управление программными пакетами Windows

PNPUTIL — конфигурирование драйверов устройств PnP

POPD — возврат в каталог, ранее запомненный с помощью команды PUSHD

POWERCFG — настройка параметров системы электропитания Windows

PRINT — печать текстового файла

PROMPT — изменение строки приглашения в консоли

PUSHD — сохранить текущий путь каталога и перейти в указанный

PSR — записать действия пользователя в Windows 7/8/110 ( P roblem S teps R ecorder)

QPROCESS — отобразить состояние процессов

QUERY — опросить состояние процессов и сеансов пользователей

QUSER — отобразить информацию о сеансах пользователей

RASDIAL — управление сеансами удаленного доступа

RASPHONE — управление сеансами удаленного доступа

REAGENTC — адимнистрирование стреды восстановления Windows

RECOVER — восстановление файлов на поврежденном диске

REG — утилита командной строки для работы с реестром Windows

REGEDIT — импорт и экспорт данных реестра Windows

REGSVR32 — регистрация или отмена регистрации DLL

REGINI — управление доступом к разделам реестра

REM — комментарии в командных файлах

REPLACE — замена или добавление файлов в катологах

RESET — сброс сеанса удаленного рабочего стола (RDP сессии)

ROBOCOPY — утилита резервного копирования и синхронизации каталогов (Robust File and Folder Copy)

ROUTE — управление таблицей маршрутизации

RUNAS — запуск приложения от имени другого пользователя

RUNDLL32 — запуск DLL в качестве приложения

SC — управление службами Windows (Service Control)

SCHTASKS — управление планировщиком задач

SCLIST — отображение списка системных служб

SET — отображение и изменение переменных среды окружения Windows

SETLOCAL — установка локальных переменных в командном файле

SETX — утилита для создания системных переменных

SFC — проверка и восстановление системных файлов Windows

SHARE — просмотр, создание и удаление разделяемых в локальной сети ресурсов

SHIFT сдвиг входных параметров для командного файла

SHUTDOWN — выключение или перезагрузка компьютера

SLEEP — задержка по времени в пакетном файле

SLMGR — управление лицензированием программного обеспечения Windows

SORT — сортировка строк в текстовом файле

START — запуск приложения или командного файла

STORDIAG — диагностика системы хранения данных в Windows 10

SUBST — назначение (отмена назначения) каталогу буквы диска

SxSTrace — диагностическое средство трассировки компонент системы

SYSTEMINFO — отображение информации о системе

TAKEOWN — изменение владельца файла или каталога

TAR — архивирование данных архиватором tar в Windows 10

TASKKILL — завершение процессов на локальной или удаленной системе.

TASKLIST — отображение списка выполняющихся приложений и служб Windows

TIME — отображение и установка системного времени

TIMEOUT — задержка в пакетных файлах

TITLE — изменение заголовка окна CMD.EXE

TRACERT — трассировка маршрута к удаленному узлу

TREE — отображение структуры каталога в графическом виде

TSCON — подключение к сессии удаленного рабочего стола (RDP).

TSDISCON — отключение сессии удаленного рабочего стола (RDP).

TSKILL — завершение процессов, адаптированное для среды сервера терминалов (RDP).

TYPE — вывод на экран содержимого текстового файла

TypePerf — вывод сведений о производительности на экран или в журнал

TZUTIL — управление часовыми поясами в среде Windows

VER — отображение версии операционной системы

VERIFY — управление режимом проверки записываемых файлов

VOL — вывод данных метки тома

VSSADMIN — администрирование службы теневого копирования томов.

W32TM — управление службой времени Windows

WAITFOR — организация обмена сигналами между компьютерами

WBADMIN — управление резервным копированием и восстановлением в Windows

WEVTUTIL — управление событиями в Windows

WHERE — определение места расположения файлов

WHOAMI — вывод имени текущего пользователя

WINDIFF — сравнение содержимого файлов

WinMgmt — обслуживание инструментария управления Windows (WMI)

WINRM — удаленное управление Windows из командной строки

WINRS — удаленная командная строка (Remote Shell)

WINSAT — средство проверки производительности Windows

WMIC — выполнение команды WMI в командной строке

WSCollect — получить CAB-файл с копиями журналов Windows 10 на рабочем столе

Wscript — сервер сценариев Windows с графическим интерфейсом

WSL — выполнение команд Linux и конфигурирование параметров подсистемы Windows для Linux (WSL) в Windows 10

WSLconfig — конфигурирование параметров подсистемы Windows для Linux (WSL) в Windows 10

XCOPY — копирование файлов и папок

Прочие материалы по работе с командной строкой Windows:

Настройка командной строки Windows. — Как изменить цвет фона, цвет символов, размер и расположение окна командной строки. Копирование и вставка текста в окне консоли. Как настроить дополнение имен файлов и каталогов при наборе в командной строке. Использование функциональных клавиш.

Работа с командной строкой Windows — Основные приемы, используемые при работе в командной строке Windows.

Командные файлы Windows — Общие принципы применения переменных среды в командных файлах. Обработка параметров командной строки. Использование меток, переходов и циклическая обработка данных. Практические примеры решения задач администрирования системы.

Запуск приложений от имени администратора без запроса UAC — Как запустить из командного файла приложение или командный файл без запроса системы контроля учетных записей UAC

Работа с сетью в командной строке. — подробное описание команд CMD Windows для работы с сетью и примеры их использования.

Подсистема Linux в Windows 10 — Использование командной строки Linux в Windows 10.