- Kali Linux: мониторинг и логирование

- 7.5. Мониторинг и логирование

- 7.5.1. Мониторинг журналов с использованием logcheck

- 7.5.2. Мониторинг в режиме реального времени

- 7.5.3. Обнаружение изменений в системе

- ▍7.5.3.1. Аудит пакетов с помощью dpkg —verify

- ▍Что такое контрольная сумма файла?

- ▍7.5.3.2. Мониторинг файлов: AIDE

- ▍Защита базы данных AIDE

- ▍Пакеты checksecurity и chkrootkit/rkhunter

- Итоги

- Мониторинг и протоколирование в Kali Linux

- 7.5 Мониторинг и протоколирование (регистрация)

- 7.5.1 Мониторинг журналов с помощью logcheck

- 7.5.2 Мониторинг активности в реальном времени

- 7.5.3 Обнаружение изменений

- Что такое контрольная сумма файла?

- Мониторинг файлов: AIDE

- Защита базы данных

- Пакеты checksecurity и chkrootkit/rkhunter

- 7.6 Подведем итоги

Kali Linux: мониторинг и логирование

В предыдущих двух статьях из этой серии мы говорили о политике безопасности, о защите компьютеров и сетевых служб, о фильтрации трафика в Kali Linux. Благодарим наших читателей за полезные дополнения к этим материалам. В частности — пользователя imbasoft за ссылку на SANS Best Practices и за рекомендацию ознакомиться с комплексом стандартов СТО БР ИББС для погружения в тему бизнес-процессов управления безопасностью. Этот комментарий дан к первому материалу. Спасибо пользователю loginsin, который сделал ценные замечания ко второму материалу, касающиеся правил iptables и некоторых других тонкостей фильтрации трафика в Linux.

Сегодня мы хотим поделиться с вами переводом раздела 7.5. главы 7 книги «Kali Linux Revealed», который посвящён мониторингу и ведению журналов.

7.5. Мониторинг и логирование

Конфиденциальность и защита данных — это важные аспекты информационной безопасности, но не менее важно обеспечивать бесперебойную и правильную работу системы. Если вы играете роль системного администратора и специалиста в области безопасности, вы должны обеспечить надёжную и предсказуемую работу инфраструктуры. В вашей сфере ответственности находится своевременное обнаружение аномального поведения и ухудшения качества работы служб.

Программы для мониторинга и логирования играют здесь ключевую роль, позволяя анализировать то, что происходит в системе и в сети.

В этом разделе мы рассмотрим некоторые инструменты, которые можно использовать для мониторинга Kali Linux.

7.5.1. Мониторинг журналов с использованием logcheck

Утилита logcheck предназначена для мониторинга лог-файлов, которые она, по умолчанию, ежечасно просматривает и отправляет необычные записи журналов на электронную почту администратора для дальнейшего анализа.

Список файлов, за которыми наблюдает программа, хранится в файле /etc/logcheck/logcheck.logfiles . Стандартные настройки позволяют logcheck нормально работать, при условии, если файл /etc/rsyslog.conf не был полностью изменён.

Logcheck поддерживает три уровня фильтрации: paranoid , server и workstation . Использование уровня paranoid приводит к тому, что logcheck отправляет администратору чрезвычайно длинные отчёты. Вероятно, его стоит использовать лишь на отдельных серверах, вроде тех, которые играют роль файрволов. Уровень server применяется по умолчанию, его рекомендовано использовать на большинстве серверов. Уровень workstation , что вполне очевидно из его названия, создан для рабочих станций, благодаря его использованию программа выдаёт краткие отчёты, отфильтровывая гораздо больше сообщений, чем при использовании других уровней фильтрации.

Во всех трёх случаях logcheck стоит настроить так, чтобы исключить из отчётов некоторые явно лишние сообщения (какие именно — зависит от служб, установленных в системе). Иначе приготовьтесь к тому, что каждый час вам будут приходить длинные неинтересные электронные письма. Механизм отбора сообщений для включения в отчёты довольно сложен, поэтому рекомендуется запастись терпением и осилить /usr/share/doc/logcheck-database/README.logcheck-database.gz .

Применяемые правила можно разделить на несколько типов:

- Правила, которые анализируют сообщения на предмет поиска попыток взлома системы. Эти правила хранятся в файле, расположенном в директории /etc/logcheck/cracking.d/ ;

- Правила для сообщений о попытках взлома, которые нужно игнорировать, описаны в /etc/logcheck/cracking.ignore.d/ ;

- Правила для сообщений, оцениваемых как предупреждения безопасности, хранятся в /etc/logcheck/violations.d/ ;

- Правила, для предупреждений безопасности, которые нужно игнорировать, хранятся в /etc/logcheck/violations.ignore.d/ ;

- И, наконец, правила, которые применяются к остальным сообщениям (они рассматриваются как системные события).

Файлы ignore.d используются для игнорирования сообщений. Например, сообщение, помеченное как попытка взлома или предупреждение безопасности (в соответствии с правилом, хранящимся в файле /etc/logcheck/violations.d/myfile ) может быть проигнорировано только при применении правила, которое хранится в файле /etc/logcheck/violations.ignore.d/myfile , или в файле /etc/logcheck/violations.ignore.d/myfile-extension .

Logcheck всегда сообщает о системных событиях, если только в директориях, схема именования которых показана ниже, не будет указано, что эти события нужно игнорировать:

Естественно, во внимание принимаются только те директории, которые соответствуют уровню фильтрации, равному или превышающему выбранный.

7.5.2. Мониторинг в режиме реального времени

Программа top — это интерактивный инструмент, который выводит список выполняющихся процессов. Стандартная сортировка списка процессов основана на объёме потребляемых ресурсов процессора. При необходимости её можно активизировать с помощью ключа P . Другие способы сортировки процессов включают сортировку по занимаемому объёму оперативной памяти (ключ M ), по общему времени использования процессора (ключ T ), и по идентификатору процесса (ключ N ). Ключ k позволяет завершить процесс, введя его идентификатор. Ключ r позволяет изменить приоритет процесса.

Если система выглядит перегруженной, top — это отличное средство, которое помогает узнать, какие процессы потребляют больше всего процессорного времени или занимают слишком много памяти. В частности, обычно полезно бывает проверить, соответствует ли потребление ресурсов процессами той роли, которую играет компьютер, тем службам, для поддержки которых он предназначен. Например, на неизвестный процесс, выполняющийся под пользователем «www-data», стоит обратить внимание. Его нужно исследовать, так как, возможно, это некая программа, установленная и запущенная в системе через уязвимость в веб-приложении.

Инструмент top весьма гибок, из его справки можно узнать подробности о том, как настроить выводимые им данные и приспособить его к вашим личным нуждам и предпочтениям.

Графическое средство gnome-system-monitor похоже на top , оно обладает примерно такими же возможностями.

7.5.3. Обнаружение изменений в системе

После того, как система установлена и настроена, большинство системных файлов не должно меняться до обновления системы. Таким образом, полезно отслеживать изменения в системных файлах, так как любое неожиданное изменение может стать основанием для беспокойства и для исследования причины такого изменения. В этом разделе показаны несколько распространённых инструментов, подходящих для мониторинга системных файлов, для обнаружения их изменений, и, при необходимости, для организации оповещения администратора.

▍7.5.3.1. Аудит пакетов с помощью dpkg —verify

Команда dpkg —verify (или dpkg -V ) — это интересный инструмент, который позволяет выводить сведения о системных файлах, которые были модифицированы (возможно — злоумышленниками), но вывод этой команды стоит рассматривать с долей скептицизма. Для того, чтобы сделать своё дело, утилита dpkg полагается на контрольные суммы, хранящиеся в её собственной базе данных на жёстком диске (её можно найти по пути /var/lib/dpkg/info/package.md5sums ). Квалифицированный взломщик вполне может модифицировать эти файлы так, чтобы они содержали новые контрольные суммы для изменённых файлов. Если атакующий пойдёт ещё дальше — он подменит пакет на вашем зеркале Debian. Для того, чтобы защититься от подобных атак, используйте систему подтверждения цифровой подписи APT (подробнее об этом — в разделе 8.3.6. «Проверка подлинности пакета») для надёжной проверки пакетов.

▍Что такое контрольная сумма файла?

Хотим напомнить о том, что контрольная сумма — это значение, часто являющееся числом (хотя и в шестнадцатеричной записи), которое содержит нечто вроде сигнатуры для содержимого файла. Сигнатура вычисляется с помощью некоего алгоритма (среди них — широко известные MD5 и SHA1), которые, в целом, гарантируют, что даже мельчайшее изменение в файле приведёт к изменению контрольной суммы. Это явление известно как «эффект лавины». Простая цифровая сигнатура затем служит средством для проверки того, изменилось ли содержимое файла. Эти алгоритмы не поддаются обратному преобразованию. Другими словами, для большинства из них, знание сигнатуры не позволяет восстановить данные, на основе которых эта сигнатура создана. Последние исследования в области математики ставят под вопрос абсолютность этого принципа, но до сих пор на практике подобное не используется, так как создание различных наборов данных, имеющих одинаковую контрольную сумму всё ещё остаётся весьма сложной задачей.

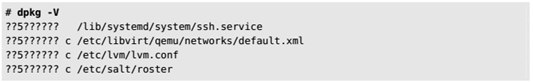

Выполнение команды dpkg -V приведёт к проверке всех установленных пакетов и выводу сведений о тех из них, которые проверку не прошли. Каждый символ в строке сведений о пакете указывает на проверку некоторых метаданных. К сожалению, dpkg не хранит метаданные, необходимые для большинства тестов, и, таким образом, выводит для них знаки вопроса. В настоящее время только если пакет не проходит испытание контрольной суммой, на третьей позиции появляется цифра 5.

В этом примере dpkg сообщает об изменении в файле ssh.service , которое сделал администратор, вместо того, чтобы использовать переопределение правил для /etc/systemd/system/ssh.service , (которое сохранилось бы в директории /etc , где и должны храниться файлы, задающие изменения конфигурации). Кроме того, команда выводит несколько конфигурационных файлов (для таких файлов во второй колонке отчёта выводится буква «c»), которые были модифицированы вполне обоснованно.

▍7.5.3.2. Мониторинг файлов: AIDE

Средство Advanced Intrusion Detection Environment (AIDE) позволяет проверять целостность файлов и обнаруживает любые изменения в сравнении с ранее сохранённым образом правильно сконфигурированной системы. Образ хранится в виде базы данных ( /var/lib/aide/aide.db ) и содержит соответствующие данные (контрольные суммы, разрешения, отметки времени) обо всех файлах системы.

Установить AIDE можно так:

После установки нужно инициализировать базу данных командой aideinit . Эта операция затем будет выполняться ежедневно (с помощью скрипта /etc/cron.daily/aide ) для проверки того, что системные файлы не изменились. В случае обнаружения изменений, AIDE записывает их в лог-файлы ( /var/log/aide/*.log ) и отправляет отчёт администратору по электронной почте.

▍Защита базы данных AIDE

Так как AIDE использует локальную базу данных для сравнения состояния файлов, корректность таких сравнений полностью привязана к состоянию базы данных. Если атакующий получит права суперпользователя на скомпрометированной системе, он сможет заменить базу данных и скрыть следы взлома. Один из способов предотвращения подобной атаки заключается в хранении эталонных данных на носителе, предназначенном только для чтения.

Для настройки пакета aide можно воспользоваться параметрами в /etc/default/aide . А именно, внутренние настройки программы хранятся в файлах /etc/aide/aide.conf и /etc/aide/aide.conf.d/ (на самом деле, это — единственные файлы, используемые update-aide.conf для формирования /var/lib/aide/aide.conf.autogenerated ). Конфигурация указывает на то, какие свойства каких файлов должны быть проверены. Например, состояние файлов журналов постоянно меняется, подобные изменения можно игнорировать, до тех пор, пока разрешения, заданные для этих файлов не меняются. Однако, в случае с исполняемыми файлами, и их содержимое, и разрешения, должны оставаться неизменными. Хотя эти настройки не так уж и сложны, синтаксис конфигурационных файлов AIDE нельзя назвать полностью интуитивно понятным, поэтому тем, кто хочет разобраться с настройкой AIDE, рекомендуем почитать man aide.conf(5) .

Новая версия базы данных создаётся ежедневно по адресу /var/lib/aide/aide.db.new . Если все зафиксированные изменения допустимы, ей можно заменить эталонную базу данных.

Инструмент Tripwire очень похож на AIDE. Даже синтаксис конфигурационных файлов практически тот же самый. Главное улучшение, которое даёт tripwire , заключается в механизме подписывания конфигурационного файла, в результате чего атакующий не может изменить его так, чтобы он указывал на другую версию эталонной базы данных.

Средство Samhain так же даёт похожие возможности, равно как и некоторые функции, предназначенные для выявления руткитов (этому посвящена следующая врезка). Эту программу, кроме того, можно развернуть глобально, в масштабах сети, и записывать результаты её работы на сервер (с цифровой подписью).

▍Пакеты checksecurity и chkrootkit/rkhunter

Пакет checksecurity представляет собой набор небольших скриптов, которые выполняют основные проверки системы (поиск пустых паролей, новых файлов setuid , и так далее) и выдают предупреждения, если удаётся найти что-то подозрительное. Название пакета, checksecurity , может создать у администратора впечатление о том, что проверив систему с помощью этого пакета можно гарантировать её защищённость. Однако, не стоит всецело полагаться на этот пакет.

Пакеты chkrootkit и rkhunter предназначены для обнаружения конкретных руткитов, которые могут быть установлены в системе. Руткиты — это программы, которые созданы для того, чтобы не привлекая внимания администратора, незаметно использовать компьютер. Испытания, которые выполняют вышеупомянутые пакеты, нельзя назвать на 100% надёжными, но обычно если они что-то находят — на это стоит обратить внимание.

Итоги

Сегодня мы поговорили о мониторинге и логировании в Kali Linux. Рассмотренные здесь инструменты позволяют поддерживать уровень защиты системы и её работоспособность в хорошем состоянии, однако, всегда стоит помнить о том, что у атакующих есть средства противодействия многим системам контроля. В следующем материале мы подведём итоги 7-й главы и предложим вам несколько упражнений, которые позволят вам проверить свои знания и узнать что-то новое о Kali Linux.

Уважаемые читатели! Как вы организуете мониторинг ваших Linux-систем?

Источник

Мониторинг и протоколирование в Kali Linux

7.5 Мониторинг и протоколирование (регистрация)

Конфиденциальность и защита данных являются важным аспектом безопасности, но не менее важным является обеспечение доступности услуг. В качестве администратора и специалиста в сфере безопасности вы должны следить за тем, чтобы все работало должным образом, и ваша непосредственная ответственность — своевременно выявлять аномальное поведение и ухудшение обслуживания. Программное обеспечение для мониторинга и регистрации играет ключевую роль в этом аспекте безопасности, обеспечивая понимание того, что происходит в системе и в сети.В этом разделе мы рассмотрим некоторые инструменты, которые можно использовать для мониторинга нескольких аспектов системы Kali.

7.5.1 Мониторинг журналов с помощью logcheck

Программа logcheck отслеживает файлы журналов каждый час по умолчанию и отправляет необычное сообщения журнала в электронных письмах администратору для дальнейшего анализа.Список отслеживаемых файлов хранится в /etc/logcheck/logcheck.logfiles . Значения по умолчанию будут работать должным образом, если файл /etc/rsyslog.conf не был полностью переработан.Logcheck может отчитываться с различным уровнем детализации: paranoid, server, and workstation.

paranoid ver является очень подробным и вероятно, должен быть ограничен конкретными серверами, такими как брандмауэры. Server является режимом по умолчанию и рекомендуется для большинства серверов. Workstation, очевидно, предназначена для рабочих станций и является чрезвычайно сжатой, отфильтровывая больше сообщений, чем другие параметры.

Во всех трех случаях, logcheck вероятно должен быть настроен таким образом, чтобы исключить некоторые дополнительные сообщения (в зависимости от установленных служб), если вы конечно не хотите получать каждый час массивные партии длинных неинтересных электронных писем. Ввиду того, что механизм выбора сообщений является довольно сложным, соответственно /usr/share/doc/ logcheck-database/README.logcheck-database.gz будет необходимым (—if challenging—read.)

Применяемые правила можно разделить на несколько типов:

- те, которые квалифицируют сообщение как попытку взлома (хранятся в файле в директории /etc/logcheck/cracking.d/ );

- игнорируют попытки взлома ( /etc/logcheck/cracking.ignore.d/ );

- те, кто классифицирует сообщение как предупреждение безопасности ( /etc/logcheck/violations.d/ );

- игнорируют предупреждения безопасности ( /etc/logcheck/violations.ignore.d/ );

- и наконец, которые применяются к остальным сообщениям (рассматриваются как системные события).

Игнорируемые файлы используются для игнорирования (очевидно) сообщений. Например, сообщение, помеченное как попытка взлома или предупреждение безопасности (следуя правилу, хранящемуся в файле /etc/togcheck/viotations.d/myfite ), может быть проигнорировано только правилом в файле /etc/togcheck/viotations.ignore .d/myfite или /etc /logcheck/viotations.ignore.d/myfite — файл расширения.

Вы всегда будете оповещены о системном событии, пока правило в одной из директорий /etc/togcheck/ignore.d.

7.5.2 Мониторинг активности в реальном времени

top является интерактивным инструментом, отображающим список текущих запущенных процессов. Сортировка по умолчанию основана на текущей загруженности процессора и может быть получена с помощью ключа P. Другие сортировки приказов включают сортировку по занимаемой памяти (ключ М), общему времени процессора (ключ Т) и идентификатору процесса (ключ N). Ключ К завершает процесс, путем ввода идентификатор процесса. Клавиша r изменяет приоритет процесса.Когда вам кажется, что система перегружена, top является отличным инструментом для просмотра и определения какие процессы конкурируют за процессорное время или потребляют слишком много памяти. В частности, всегда интересно проверить соответствуют ли процессы, потребляющие ресурсы, реальным службам, которые должны быть размещены на машине. Неизвестный процесс, работающий как «www-data«, должен действительно выделяться и изучаться, поскольку он, вероятнее всего, является экземпляром программного обеспечения, установленного и выполняемого в системе, с помощью уязвимости в веб-приложении.Top является очень гибким инструментом и его страница руководства предоставляет детали о том, как настроить его интерфейс и адаптировать его под ваши необходимости и привычки.

Графический инструмент gnome-system-monitor является очень похожим на top и предоставляет те же самые свойства и функции.

7.5.3 Обнаружение изменений

После установки и настройки системы большинство системных файлов должны оставаться относительно статичными до тех пор, пока система не будет обновлена. Поэтому рекомендуется следить за изменениями в системных файлах, поскольку любое непредвиденное изменение может быть причиной тревоги и должно быть исследовано. В этом разделе представлены некоторые из наиболее распространенных инструментов, используемых для мониторинга системных файлов, обнаружения изменений и, вероятно, уведомления вас как администратора системы. Проверка пакетов с помощью dpkg —verifydpkg —verify (или dpkg -V) — интересный инструмент, поскольку он отображает системные файлы, которые были изменены (скорее всего, злоумышленником), но этот вывод следует воспринимать с определенной долей скепсиса. Для выполнения своей работы dpkg полагается на контрольные суммы хранящиеся в своих собственных базах данных, которые в свою очередь находятся на жестком диске (могут быть найдены в /var/lib/dpkg/info/package .md5sums ). Ввиду этого довольно тщательный злоумышленник будет изменять эти файлы, чтобы они содержали новые контрольные суммы для поврежденных файлов, или же более продвинутый злоумышленник может взломать пакет в вашем зеркале Debian. Для того чтобы защититься от этого класса атаки, используйте систему верификации цифровой подписи APT (см. Раздел 8.3.6 «Проверка подлинности пакета») для правильной проверки пакетов.

Что такое контрольная сумма файла?

Мы считаем нужным напомнить, что контрольная сумма является величиной, чаще всего числом (хотя и в шестнадцатеричной системе исчисления), которая содержит что-то вроде подписи для содержимого файла. Подпись рассчитывается алгоритмом (MD5 или SHA1 являются хорошо известными примерами), который более или менее гарантирует, что даже самые незначительные изменения содержимого файла приведут к изменению контрольной суммы; Это явление известно как «эффект лавины». Простая цифровая сигнатура затем служит средством для проверки того, изменилось ли содержимое файла или нет. Эти алгоритмы являются не обратимыми; другими словами, для большинства из них, даже если вы даже знаете контрольную сумму, то это не позволит вам найти соответствующее содержимое. Недавние математические достижения, по-видимому, ослабили абсолютность этих принципов, но их использование до сих пор не ставится под сомнение, поскольку создание другого содержимого, дающего одну и ту же контрольной суммы, по-прежнему представляется довольно сложной задачей.

Запуск команды dpkg -V проверяет все установленные пакеты и выводит на экран строку для каждого файла, который не прошел проверку. Каждый символ обозначает проверку на конкретные метаданные. К сожалению, dpkg не хранит метаданные необходимые для большинства тестов и таким образом выводит вопросительные знаки вместо них. В настоящее время если проверка контрольной суммы провалилась, то на третьей позиции будет находиться цифра 5.

В приведенном выше примере, dpkg сообщает об изменении файла службы SSH, который администратор сделал в пакетированном файле вместо того, чтобы использовать соответствующую замену /etc/systemd/system/ssh.service (которая буден храниться ниже /etc как и должны храниться любые изменения конфигурации). В нем также перечислены несколько файлов конфигурации (обозначенных буквой «c» на втором поле), которые были легально изменены.

Мониторинг файлов: AIDE

Инструмент Advanced Intrusion Detection Environment (AIDE) проверяет целостность файла и обнаруживает любые изменения, которые не соответствуют ранее записанному образу действительной системы. Образ хранится в виде базы данных ( /var/lib/aide/aide.db ), содержащей соответствующую информацию обо всех файлах системы (контрольные суммы, разрешения, временные метки и т. д.).

Вы можете установить AIDE путем запуска apt update, за которой должна следовать apt install aide. Сначала вы инициализируете базу данных с помощью aideinit; она будет запускаться ежедневно (через сценарий /etc/cron.daily/aide ), чтобы проверить, что за это время не произошло существенных изменений. Если изменения будут обнаружены, то AIDE записывает их в файлы журнала ( /var/log/aide/*.log ) и отправляет свои результаты администратору по электронной почте.

Защита базы данных

Поскольку AIDE использует локальную базу данных для сравнения состояний файлов, достоверность подобных действий напрямую связана достоверностью базы данных. Если злоумышленник получает права root на взломанную систему, то он сможет заменить базу данных и скрыть следы взлома. Одним из способов предотвращения подобного рода деятельности является сохранение справочных данных на носителе, предназначенном только для чтения.

Вы можете использовать опции в /etc/default/aide для настройки пакета package. AIDE внутренние настройки программы хранятся в файлах /etc/aide/aide.conf и /etc/aide/aide.conf.d/ (на самом деле, эти файлы используются только update-aide.conf для генерации /var/lib/aide/aide.conf. autogenerated ). Конфигурация указывает, какие свойства должны быть проверены. Например, содержимое файлов журнала изменяется в обычном режиме, и такие изменения можно игнорировать, если разрешения этих файлов остаются неизменными, но как содержимое, так и разрешения исполняемых программ должны быть постоянными. Хотя все это и не очень сложно, синтаксис конфигурации не является полностью интуитивно ясным, и мы рекомендуем прочитать дополнительную справочную страницу aide.conf для получения дополнительной информации.

Новая версия базы данных создается ежедневно в /var/lib/aide/aide.db.new; если все записанные изменения были законными, то смело можно выполнять замену базы данных.

Инструмент Tripwire очень похож на AIDE; даже синтаксис файла конфигурации почти одинаковый. Основное дополнение, предоставляемое tripwire, заключается в том, что он включает в себя механизм подписи файла конфигурации, чтобы злоумышленник не мог заставить его указывать на другую версию справочной базы данных.

Samhain также предлагает похожие свойства, а также некоторые функции, которые помогут определить руткиты (смотри вставку «Пакеты checksecurity и chkrootkit/rkhunter «). Он также может быть развернут глобально во всей сети и записывать результаты своей работы на центральном сервере (с подписью).

Пакеты checksecurity и chkrootkit/rkhunter

checksecurity состоит из нескольких небольших скриптов, которые выполняют основные проверки в системе (поиск пустых паролей, новых файлов setuid и т. д.) и оповещает вас в случае обнаружении этих условий. Несмотря на свое явное имя, вы не должны полагаться исключительно на него, для того чтобы удостовериться, что система Linux безопасна. Пакеты chkrootkit и rkhunter обнаруживают определенные руткиты, потенциально установленные в системе. Напомним, что это части программного обеспечения, предназначенные для скрытия взлома системы, но при этом сохраняя контроль над машиной. Тесты не на 100 процентов надежны, но обычно их результаты могут привлечь ваше внимание к потенциальным проблемам.

7.6 Подведем итоги

В этой главе мы рассмотрели концепцию политик безопасности, подчеркнув различные моменты, которые следует учитывать при определении подобно политики, и обсудили некоторые угрозы вашей системе и лично вам как специалисту в сфере безопасности. Мы также подняли вопрос о мерах безопасности для ноутбуков и десктопных систем, а также о брандмауэрах и фильтрационных пакетах. Наконец, мы рассмотрели инструменты и стратегии мониторинга и показали, как наилучшим образом реализовать их для обнаружения потенциальных угроз для вашей системы.Основные моменты:

- Потратьте какое-то время для определения четкой и всеобъемлющей политики безопасности.

- Если вы используете Kali на общедоступном сервере, измените все пароли по умолчанию для служб, которые могут быть настроены (см. Раздел 7.3 «Защита сетевых служб») и ограничьте их доступ с помощью брандмауэра (см. Раздел 7.4, «Брандмауэр или фильтрация пакетов» ) перед их запуском.

- Используйте fail2ban для обнаружения и блокировки атак угадывания пароля и brute force атак.

- Если вы запускаете веб-службы, размещайте их на HTTPS, чтобы сетевые посредники не могли просматривать ваш трафик (который может содержать в себе файлы cookie для аутентификации).

- Реальные риски чаще всего возникают, когда вы путешествуете от одного клиента к другому. Например, ваш ноутбук может быть украден во время подобного рода поездки или изъят на таможне. Будьте всегда готовыми к подобным неприятным неожиданностям и используйте полное шифрование диска (смотри раздел 4.2.2., «Установка на полностью зашифрованную файловую систему»), а также не забудьте рассмотреть функцию nuke (смотри «Добавление nuke пароля для дополнительной безопасности») для того, чтобы защитить данные вашего клиента.

- Необходимо внедрить правила брандмауэра (см. Раздел 7.4, «Брандмауэр или фильтрация пакетов»), чтобы запретить весь исходящий трафик, кроме трафика, генерируемого вашим VPN-доступом. Это подобно защитной сетке, поэтому, когда VPN отключается, вы сразу замечаете это (вместо того, чтобы возвращаться к локальному сетевому доступу).

- Заблокируйте службы, которые вы не используете. Kali делает эту процедуру намного проще, т.к. все внешние сетевые службы отключены по умолчанию.

- В ядро Linux встроен netflter брандмауэр. Не существует окончательного решения вопроса настройки любого брандмауэра, т.к. требования сети и пользователя довольно разнятся. Тем не менее, вы можете контролировать netflter из пользовательского пространства с помощью команд iptables и ip6tables.

- Программа logcheck отслеживает файлы журнала каждый час по умолчанию и отправляет электронные письма с особыми сообщениями журнала администратору для дальнейшего анализа.

- top является интерактивным инструментом, который выводит на экран список запущенных процессов на данный момент.

- dpkg —verify (или dpkg -V) отображает системные файлы, которые были изменены (скорее всего злоумышленником), но полагается на контрольные суммы, которые могут быть искажены грамотным атакующим.

- Инструмент Advanced Intrusion Detection Environment (AIDE) проверяет целостность файла и определяет любые изменения в отношении ранее записанного образа действительной системы.

- Tripwire является очень похожим на AIDE, но он использует механизм для подписи файла конфигурации, чтобы злоумышленник не мог указать на другую версию справочной базы данных.

- Рассмотрите использование rkhunter, checksecurity, и chkrootkit для получения помощи в обнаружении руткитов на вашей системе.

В следующей главе мы рассмотрим основные моменты Debian и управление пакетами. Вы быстро осознаете всю силу, лежащую в основе корней Debian Kali, и узнаете, как разработчики использовали эту мощь. Будьте осторожны, следующая глава довольно насыщенная, но крайне важно, чтобы вы понимали основы Debian и управление пакетами, если вы собираетесь стать уверенным пользователем Kali.

Источник