- Ручное обновление корневых сертификатов на Windows

- Обновление сертификатов

- Получение актуальных сертификатов

- Установка/обновление корневых сертификатов

- Установка импортируемых сертификатов на веб-сервер в Windows Server 2003

- Установка сертификатов

- Импорт сертификата в хранилище локального компьютера

- Назначение импортируемого сертификата веб-сайту

- Корневой сертификат Microsoft истекает в этом месяце, но компания просит его не удалять

- Где в Windows хранятся корневые сертификаты Центров Сертификации (CA)

- Общесистемные корневые CA сертификаты

- Google Chrome

- Opera

- Firefox

Ручное обновление корневых сертификатов на Windows

Актуальные системы семейства Windows, подключенные к Интернету, могут автоматически обновлять корневые сертификаты. В противном случае, обновление необходимо выполнять вручную. Если это не делать, мы можем столкнуться с рядом проблем:

- Не открываются или выдают предупреждение безопасности некоторые (или все) сайты, работающие по https.

- Некорректная работа отдельных приложений (например, антивирусных систем).

- Ошибки при подключении по удаленному рабочему столу.

Это пример ошибок, который не претендует на свою полному. Чаще всего, проблемы встречаются на системах, снятых с обслуживание компанией Microsoft (Windows XP, 7, а также Server 2003, 2008).

Обновление сертификатов

Обновление доверенных корневых сертификатов выполняется во время обновления операционной системы. Если последнее включено, то нашего участия не требуется, иначе, можно установить обновление вручную. Пример такого пакета — KB931125.

Однако, если операционная система устарела, разработчик прекращает выпуск обновлений, и мы не можем воспользоваться средствами обновления системы. В таком случае, необходимо сделать выгрузку корневых сертификатов на актуальной системе и перенести их на устаревший.

Получение актуальных сертификатов

Для начала, выгрузим сертификаты на компьютере с актуальной версией Windows (10) и подключением к сети Интернет.

Создадим каталог, в который будет выгружен файл с корневыми сертификатами, например, C:\CA (папка CA на диске C).

Открываем командную строку от администратора и вводим команду:

certutil.exe -generateSSTFromWU C:\CA\roots.sst

* где C:\CA — каталог, который мы создали; roots.sst — файл, в который будут выгружены сертификаты.

В папке C:\CA мы должны увидеть файл roots.sst.

Установка/обновление корневых сертификатов

Полученный на предыдущем этапе файл переносим на компьютер, где необходимо обновить доверенные корневые сертификаты, например, также в папку C:\CA. Скачиваем утилиту rootsupd и распаковываем ее в этот же каталог.

Открываем командную строку от администратора и вводим команду:

C:\CA\rootsupd.exe /c /t:C:\CA

* где C:\CA — папка, в которую мы перенесли корневые сертификаты.

В появившемся окне Roots Update:

. выбираем No, чтобы не переписывать наш файл roots.sst.

В папке C:\CA должны появится новые файлы, в том числе, утилита updroots. Вводим теперь команду:

Установка импортируемых сертификатов на веб-сервер в Windows Server 2003

В этой статье описывается импорт сертификата веб-сайта в хранилище сертификатов локального компьютера и назначение сертификата веб-сайту.

Исходная версия продукта: Windows Server 2003

Исходный номер КБ: 816794

Установка сертификатов

Windows 2003 Internet Information Server (IIS) 6.0 поддерживает SSL-подключения. Для всего веб-сайта, папки на веб-сайте или отдельного файла, расположенного в папке на сайте, может потребоваться безопасное SSL-подключение. Однако прежде чем веб-сервер сможет поддерживать сеансы SSL, необходимо установить сертификат веб-сайта.

Для установки сертификата в IIS 6.0 можно использовать один из следующих методов:

- Сделайте сетевой запрос с помощью мастера сертификатов веб-сервера IIS и установите сертификат во время запроса.

- Сделайте автономный запрос с помощью мастера сертификатов веб-сервера IIS и получите и установите сертификат позже.

- Запрос сертификата без использования мастера сертификатов веб-сервера IIS.

При использовании второго или третьего метода необходимо установить сертификат вручную.

Чтобы установить сертификат веб-сайта, необходимо выполнить следующие задачи:

- Импорт сертификата в хранилище сертификатов компьютера.

- Назначьте установленный сертификат веб-сайту.

Импорт сертификата в хранилище локального компьютера

Чтобы импортировать сертификат в хранилище локального компьютера, выполните следующие действия.

- На веб-сервере IIS 6.0 выберите «Начните» и выберите «Выполнить».

- В поле «Открыть» введите MMC и выберите «ОК».

- В меню «Файл» выберите «Добавить или удалить оснастку».

- В диалоговом окне «Добавление и удаление оснастки» выберите «Добавить».

- В диалоговом окне «Добавление автономных оснастки» выберите «Сертификаты» и выберите «Добавить».

- В диалоговом окне оснастки «Сертификаты» выберите «Учетная запись компьютера» и выберите «Далее».

- В диалоговом окне «Выбор компьютера» выберите «Локальный компьютер: (компьютер, на который запущена консоль) и выберите «Готово».

- В диалоговом окне «Добавление автономных оснастки» выберите «Закрыть».

- В диалоговом окне «Добавление и удаление оснастки» выберите «ОК».

- В левой области консоли дважды щелкните сертификаты (локальный компьютер).

- Щелкните правой кнопкой мыши «Личные», выберите пункт «Все задачи» и выберите пункт «Импорт».

- На странице «Мастер импорта сертификатов» выберите «Далее».

- На странице «Импортируемый файл» выберите «Обзор», найдите файл сертификата и выберите «Далее».

- Если у сертификата есть пароль, введите пароль на странице «Пароль» и выберите «Далее».

- На странице «Хранилище сертификатов» выберите «Разместить все сертификаты в следующем хранилище», а затем выберите «Далее».

- Выберите «Готово» и «ОК», чтобы подтвердить успешное импорт.

Назначение импортируемого сертификата веб-сайту

- Выберите «Начните» и выберите пункт «Администрирование», а затем выберите диспетчер служб IIS.

- В левой области выберите сервер.

- В правой области дважды щелкните веб-сайты.

- В правой области щелкните правой кнопкой мыши веб-сайт, на который нужно назначить сертификат, и выберите «Свойства».

- Выберите «Безопасность каталога» и выберите сертификат сервера.

- На странице «Мастер веб-сертификатов» выберите «Далее».

- На странице «Сертификат сервера» выберите «Назначить существующий сертификат», а затем выберите «Далее».

- На странице «Доступные сертификаты» выберите установленный сертификат, который необходимо назначить этому веб-сайту, а затем выберите «Далее».

- На странице «Порт SSL» настройте номер порта SSL. Порт по умолчанию 443 подходит для большинства ситуаций.

- Нажмите кнопку Далее.

- На странице «Сводка по сертификату» просмотрите сведения о сертификате и выберите «Далее».

- На странице «Завершение работы мастера сертификатов веб-сервера» выберите «Готово» и выберите «ОК».

Теперь можно настроить элементы веб-сайта для использования безопасных коммуникаций.

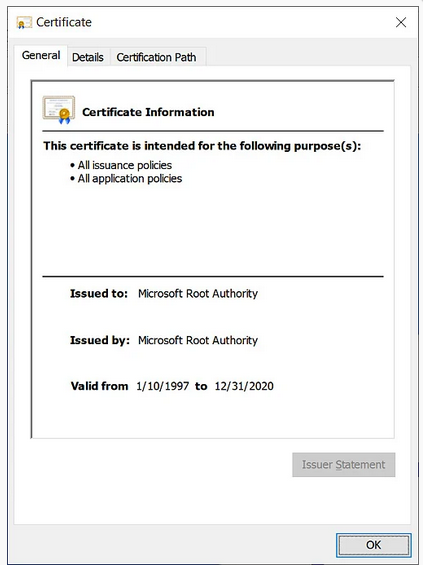

Корневой сертификат Microsoft истекает в этом месяце, но компания просит его не удалять

По информации Bleeping Computer, в конце этого месяца закончится срок действия корневого сертификата некоторых версий Windows, включая XP/2000/Server 2003/Windows 7/Vista/Server 2008/Server 2008 R2. Microsoft просит системных администраторов не удалять корневые сертификаты Windows с истекшими сроками действия. Они необходимы для корректной работы ОС, а их отсутствие может вызвать сбой системы.

Эта просьба компании также относится к корневому сертификату Microsoft Root Authority, который закончится 31 декабря 2020 года.

Проверить срок действия корневых сертификатов в Windows можно в хранилище сертификатов (панель управления, вкладка «Содержимое», кнопка «Сертификаты). В Windows 7/10 это можно также сделать с помощью утилиты Certmgr.exe (средство диспетчера сертификатов) или Certmgr.msc.

У всех корневых сертификатов есть срок действия, по истечению которого они и все полученные на их основе сертификаты становятся недействительными. Но обычно это не проблема, так как производители ПО и устройств своевременно выпускают обновление, заменяющее истекший корневой сертификат на новый с другим сроком действия. Если это не произойдет, то пользовательские устройства, например, больше не смогут устанавливать безопасные интернет-соединения, поскольку защита, обеспечиваемая корневым сертификатом, была нарушена.

Microsoft не пояснила, когда будет выпущен новый корневой сертификат взамен текущего. Компания предупредила, что в любом случае сертификаты с истекшим сроком действия все еще используются Windows для обратной совместимости и никогда не должны удаляться из системы. Даже если в системе есть доверенный корневой сертификат с истекшим сроком действия, то все, что было подписано с использованием этого сертификата до даты истечения срока действия, требует, чтобы этот доверенный корневой сертификат был подтвержден в системе.

Microsoft уточнила, что если сертификаты с истекшим сроком действия не отозваны, то их можно использовать для проверки всего, что было подписано ими до истечения срока их действия.

14 января 2020 года закончился период расширенной поддержки операционной системы Windows 7. Компьютеры под ее управлением продолжат работать, но производитель ОС не гарантирует их безопасность и советует перейти на Windows 10. Microsoft будет до 10 января 2023 года платно поддерживать Windows 7 для участников программы расширенных обновлений безопасности (Extended Security Updates program — ESU).

Где в Windows хранятся корневые сертификаты Центров Сертификации (CA)

Общесистемные корневые CA сертификаты

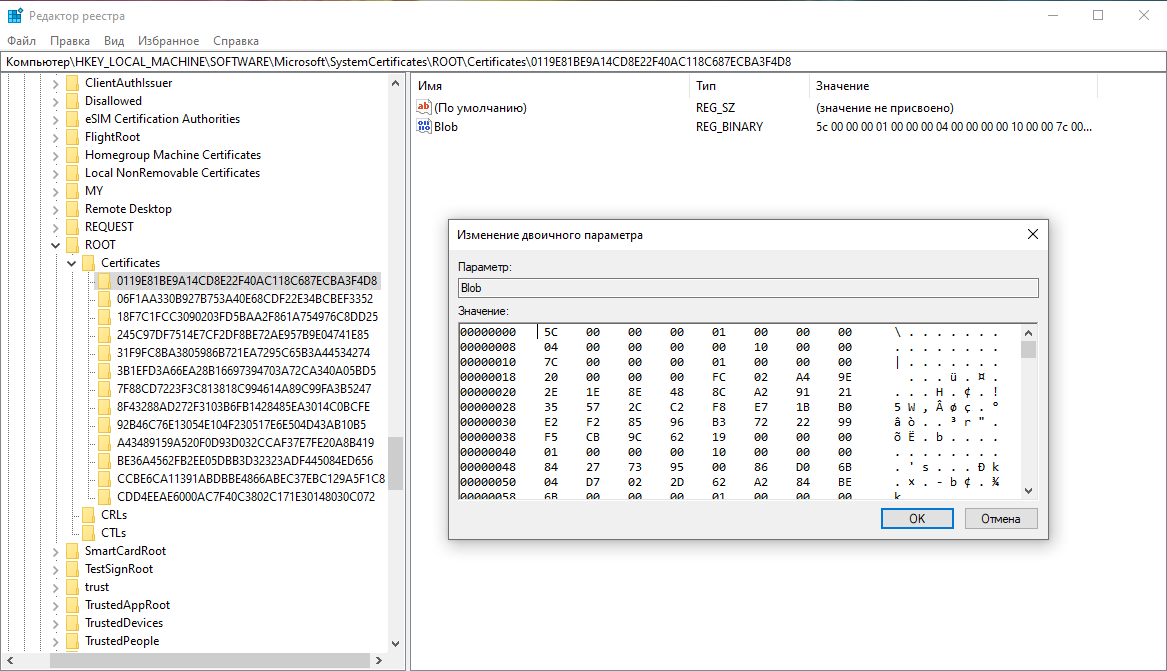

Если вы задаётесь вопросом, в какой папке хранятся сертификаты в Windows, то правильный ответ в том, что в Windows сертификаты хранятся в реестре. Причём они записаны в виде бессмысленных бинарных данных. Чуть ниже будут перечислены ветки реестра, где размещены сертификаты, а пока давайте познакомимся с программой для просмотра и управления сертификатами в Windows.

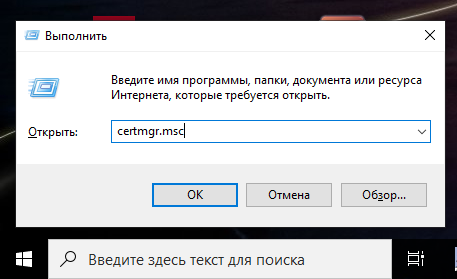

В Windows просмотр и управление доверенными корневыми сертификатами осуществляется в программе Менеджер Сертификатов.

Чтобы открыть Менеджер Сертификатов нажмите Win+r, введите в открывшееся поле и нажмите Enter:

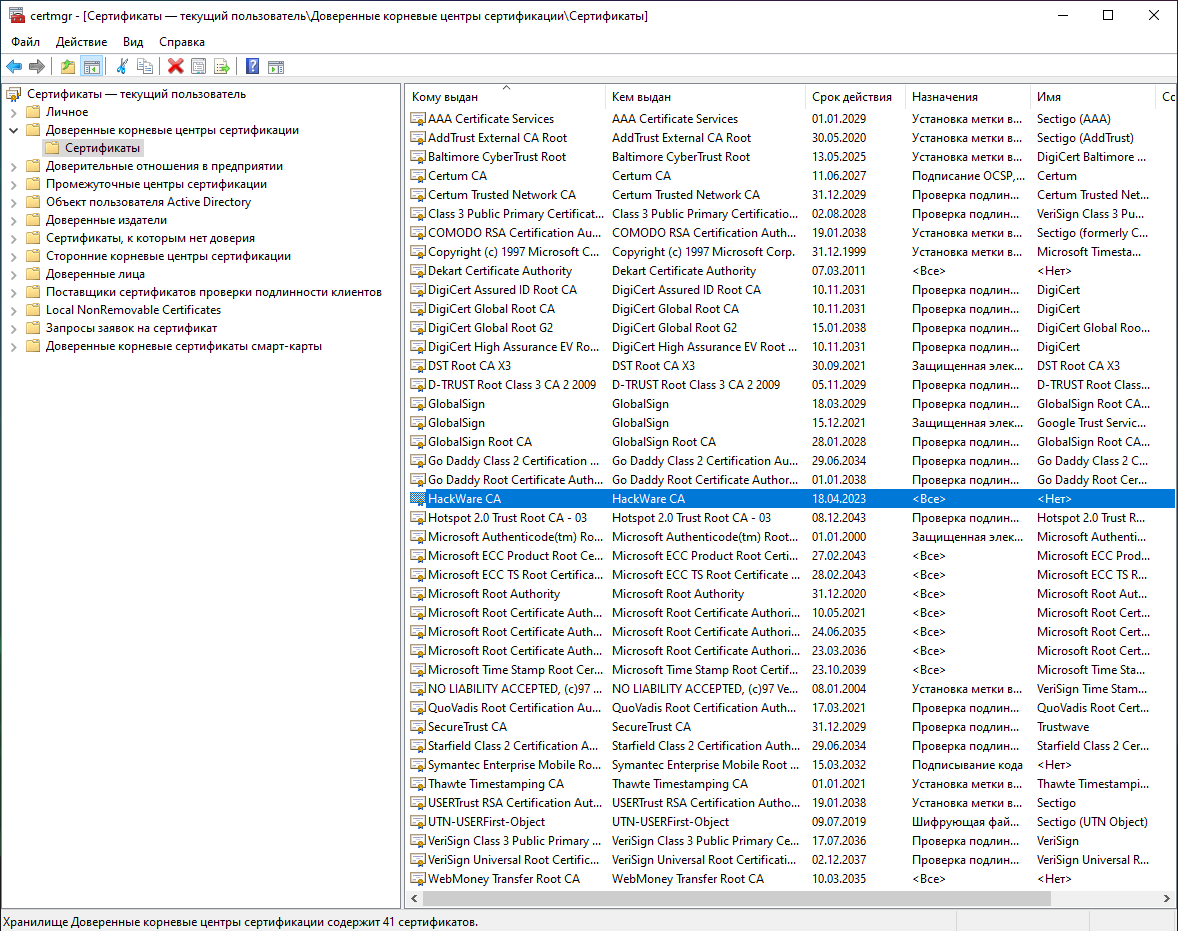

Перейдите в раздел «Доверенные корневые центры сертификации» → «Сертификаты»:

Здесь для каждого сертификата вы можете просматривать свойства, экспортировать и удалять.

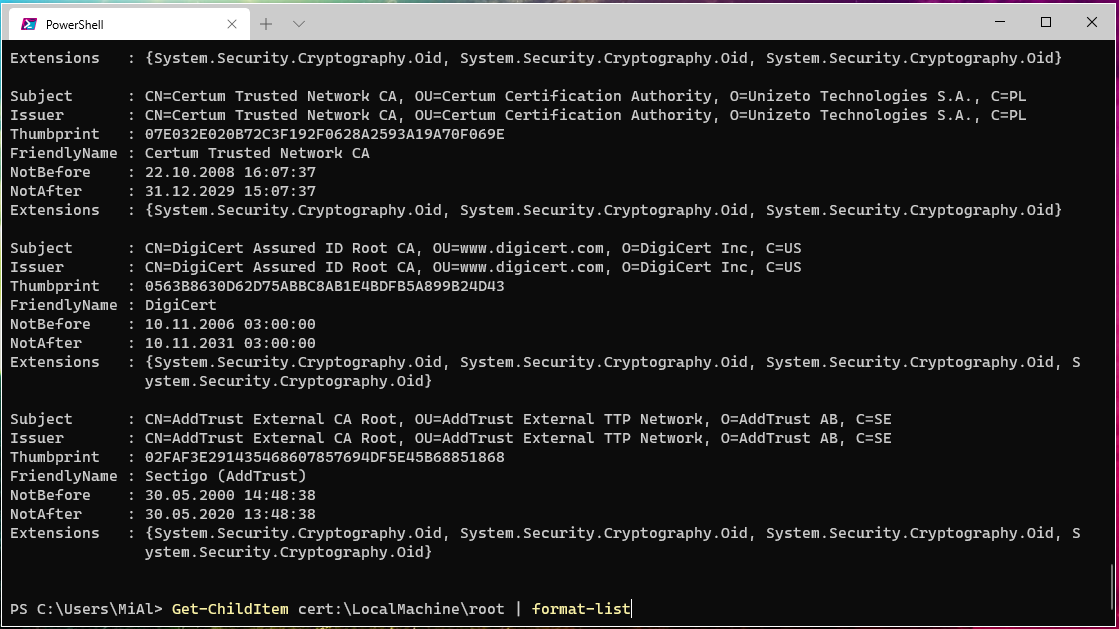

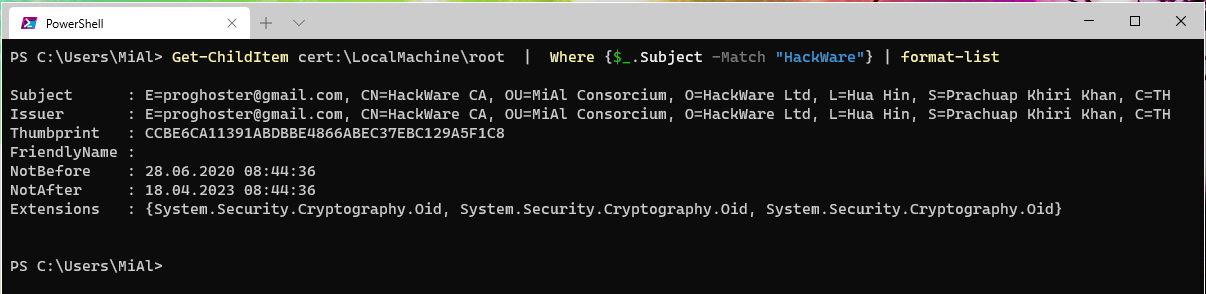

Просмотр сертификатов в PowerShell

Чтобы просмотреть список сертификатов с помощью PowerShell:

Чтобы найти определённый сертификат выполните команду вида (замените «HackWare» на часть искомого имени в поле Subject):

Теперь рассмотрим, где физически храняться корневые CA сертификаты в Windows. Сертификаты хранятся в реестре Windows в следующих ветках:

Сертификаты уровня пользователей:

- HKEY_CURRENT_USER\Software\Microsoft\SystemCertificates — содержит настройки сертификатов для текущего пользователя

- HKEY_CURRENT_USER\Software\Policies\Microsoft\SystemCertificates — как и предыдущее расположение, но это соответствует сертификатам пользователей, развёрнутым объектом групповой политики (GPO (Group Policy))

- HKEY_USERS\SID-User\Software\Microsoft\SystemCertificates — соответствует настройке определённых пользовательских сертификатов. У каждого пользователя есть своя ветка в реестре с SID (идентификатор безопасности).

Сертификаты уровня компьютера:

- HKEY_LOCAL_MACHINE\Software\Microsoft\SystemCertificates — содержит настройки для всех пользователей компьютера

- HKEY_LOCAL_MACHINE\Software\Policies\Microsoft\SystemCertificates — как и предыдущее расположение, но это соответствует сертификатам компьютера, развёрнутым объектом групповой политики (GPO (Group Policy))

Сертификаты уровня служб:

- HKEY_LOCAL_MACHINE\Software\Microsoft\Cryptography\Services\ServiceName\SystemCertificates — содержит настройки сертификатов для всех служб компьютера

Сертификаты уровня Active Directory:

- HKEY_LOCAL_MACHINE\Software\Microsoft\EnterpriseCertificates — сертификаты, выданные на уровне Active Directory.

И есть несколько папок и файлов, соответствующих хранилищу сертификатов Windows. Папки скрыты, а открытый и закрытый ключи расположены в разных папках.

Пользовательские сертификаты (файлы):

- %APPDATA%\Microsoft\SystemCertificates\My\Certificates

- %USERPROFILE%\AppData\Roaming\Microsoft\Crypto\RSA\SID

- %USERPROFILE%\AppData\Roaming\Microsoft\Credentials

- %USERPROFILE%\AppData\Roaming\Microsoft\Protect\SID

Компьютерные сертификаты (файлы):

- C:\ProgramData\Microsoft\Crypto\RSA\MachineKeys

Рассмотрим теперь где хранятся корневые CA сертификаты веб-браузеров.

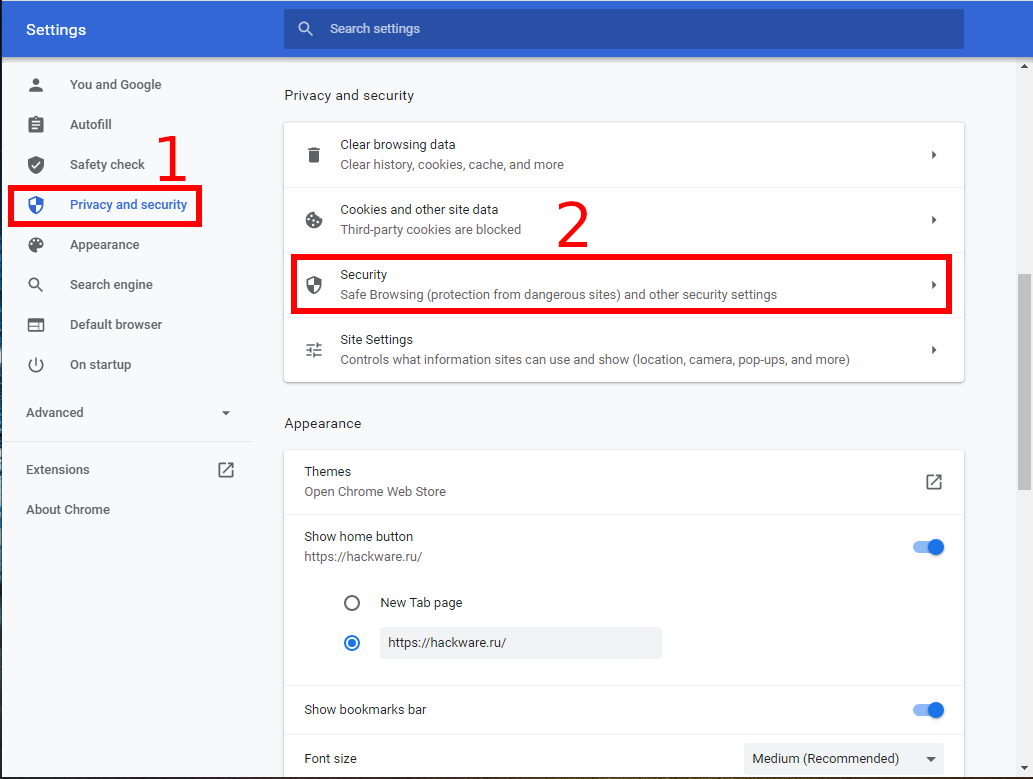

Google Chrome

Использует общесистемные доверенные корневые центры сертификации.

Чтобы перейти к списку сертификатов из веб браузера:

Настройки → Приватность и Защита → Безопасность → Управление сертификатами → Просмотр сертификатов → Центры сертификации → Доверенные корневые центры сертификации:

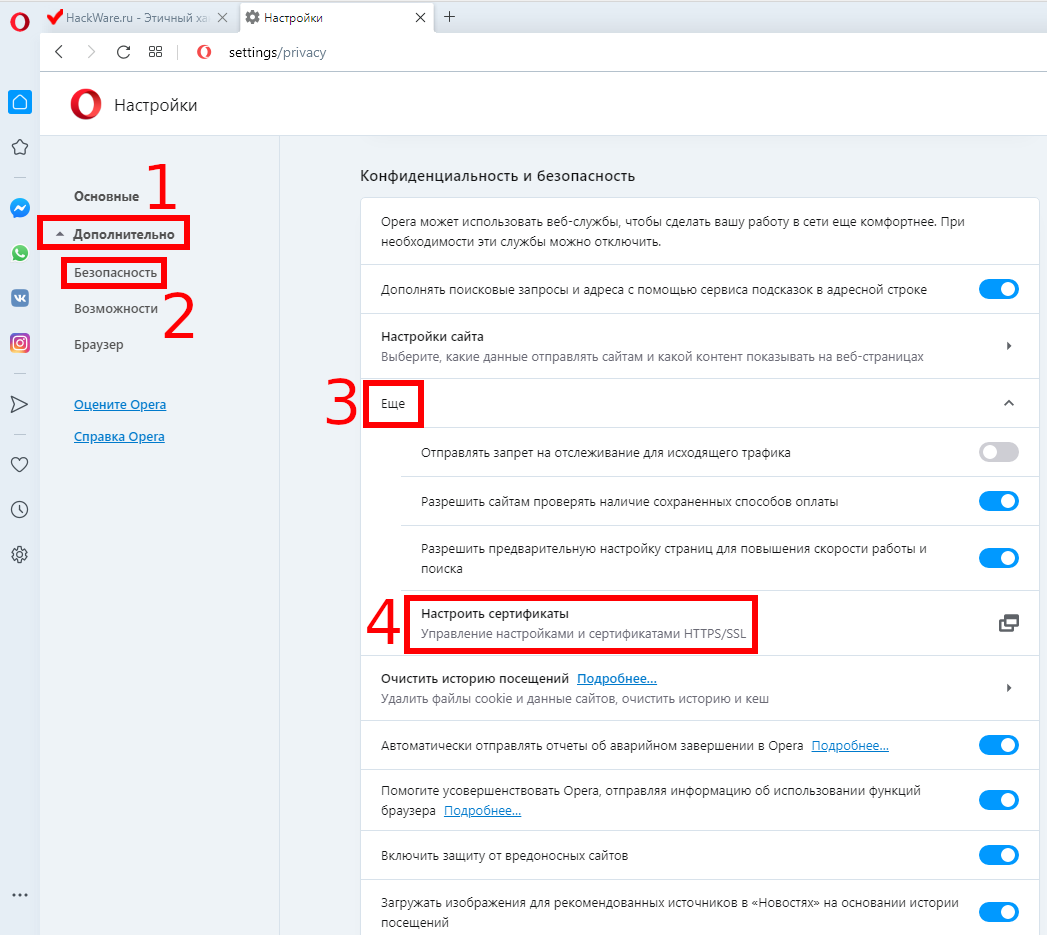

Opera

Чтобы перейти к списку сертификатов из веб браузера: Настройки → Перейти к настройкам браузера → Дополнительно → Безопасность → Ещё → Настроить сертификаты → Доверенные корневые центры сертификации:

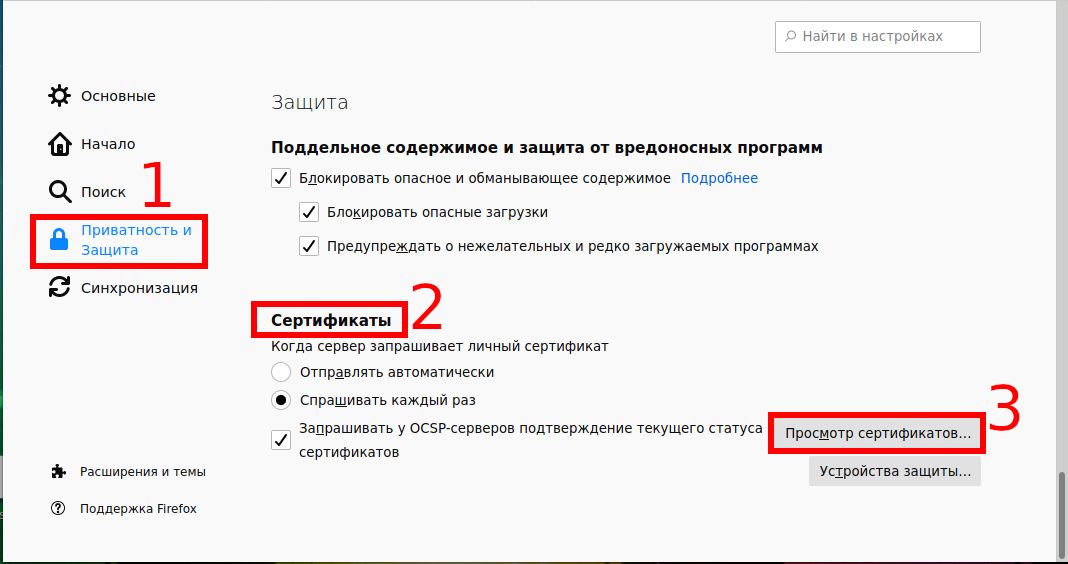

Firefox

Приватность и Защита → Сертификаты → Просмотр сертификатов → Центры сертификации:

Для глубокого понимания OpenSSL смотрите также полное руководство: «OpenSSL: принципы работы, создание сертификатов, аудит».