Необходимые надежные корневые сертификаты

В этой статье перечислены надежные корневые сертификаты, необходимые операционным системам Windows. Эти надежные корневые сертификаты необходимы для правильной работы операционной системы.

Оригинальная версия продукта: Windows 7 Пакет обновления 1, Windows Server 2012 R2

Исходный номер КБ: 293781

Аннотация

В рамках процедуры управления доверием к инфраструктуре общедоступных ключей (PKI) некоторые администраторы могут принять решение удалить надежные корневые сертификаты из домена, сервера или клиента на основе Windows. Однако корневые сертификаты, перечисленные в разделе Необходимые и надежные корневые сертификаты в этой статье, необходимы для правильной работы операционной системы. Удаление следующих сертификатов может ограничить функциональность операционной системы или привести к сбой компьютера. Не удаляйте их.

Необходимые и надежные корневые сертификаты

Необходимы и надежны следующие сертификаты:

- Windows 7

- Windows Vista

- Windows Server 2008 R2

- Windows Server 2008

| Кому выдан | Выдан | Серийный номер | Срок действия | Назначения | Понятное имя | Status |

|---|---|---|---|---|---|---|

| Корневой орган Майкрософт | Корневой орган Майкрософт | 00c1008b3c3c8811d13ef663ecdf40 | 12/31/2020 | Все | Корневой орган Майкрософт | R |

| Thawte Timestamping CA | Thawte Timestamping CA | 00 | 12/31/2020 | Штамповка времени | Thawte Timestamping CA | R |

| Microsoft Root Certificate Authority | Microsoft Root Certificate Authority | 79ad16a14aa0a5ad4c7358f407132e65 | 5/9/2021 | Все | Microsoft Root Certificate Authority | R |

Необходимые и надежные сертификаты для Windows XP и Windows Server 2003:

| Кому выдан | Выдан | Серийный номер | Срок действия | Назначения | Понятное имя | Status |

|---|---|---|---|---|---|---|

| Copyright (c) 1997 Microsoft Corp. | Copyright (c) 1997 Microsoft Corp. | 01 | 12/30/1999 | Штамповка времени | Microsoft Timestamp Root | R |

| Корневой орган Microsoft Authenticode ™ | Корневой орган Microsoft Authenticode ™ | 01 | 12/31/1999 | Безопасность электронной почты, подписание кода | Корень Microsoft Authenticode ™ | R |

| Корневой орган Майкрософт | Корневой орган Майкрософт | 00c1008b3c3c8811d13ef663ecdf40 | 12/31/2020 | Все | Корневой орган Майкрософт | R |

| НЕТ ОТВЕТСТВЕННОСТИ ПРИНЯТО, (c)97 VeriSign, Inc. | НЕТ ОТВЕТСТВЕННОСТИ ПРИНЯТО, (c)97 VeriSign, Inc. | 4a19d2388c82591ca55d735f155ddca3 | 1/7/2004 | Штамповка времени | VeriSign Time Stamping CA | R |

| VeriSign Коммерческие издатели программного обеспечения CA | VeriSign Коммерческие издатели программного обеспечения CA | 03c78f37db9228df3cbb1aad82fa6710 | 1/7/2004 | Безопасность электронной почты, подписание кода | VeriSign Коммерческие издатели программного обеспечения CA | R |

| Thawte Timestamping CA | Thawte Timestamping CA | 00 | 12/31/2020 | Штамповка времени | Thawte Timestamping CA | R |

| Microsoft Root Certificate Authority | Microsoft Root Certificate Authority | 79ad16a14aa0a5ad4c7358f407132e65 | 5/9/2021 | Все | Microsoft Root Certificate Authority | R |

В Microsoft Windows 2000 необходимы и доверяются следующим сертификатам:

| Кому выдан | Выдан | Серийный номер | Срок действия | Назначения | Понятное имя | Status |

|---|---|---|---|---|---|---|

| Copyright (c) 1997 Microsoft Corp. | Copyright (c) 1997 Microsoft Corp. | 01 | 12/30/1999 | Штамповка времени | Microsoft Timestamp Root | R |

| Корневой орган Microsoft Authenticode ™ | Корневой орган Microsoft Authenticode ™ | 01 | 12/31/1999 | Безопасность электронной почты, подписание кода | Корень Microsoft Authenticode ™ | R |

| Корневой орган Майкрософт | Корневой орган Майкрософт | 00c1008b3c3c8811d13ef663ecdf40 | 12/31/2020 | Все | Корневой орган Майкрософт | R |

| НЕТ ОТВЕТСТВЕННОСТИ ПРИНЯТО, (c)97 VeriSign, Inc. | НЕТ ОТВЕТСТВЕННОСТИ ПРИНЯТО, (c)97 VeriSign, Inc. | 4a19d2388c82591ca55d735f155ddca3 | 1/7/2004 | Штамповка времени | VeriSign Time Stamping CA | R |

| VeriSign Коммерческие издатели программного обеспечения CA | VeriSign Коммерческие издатели программного обеспечения CA | 03c78f37db9228df3cbb1aad82fa6710 | 1/7/2004 | Безопасность электронной почты, подписание кода | VeriSign Коммерческие издатели программного обеспечения CA | R |

| Thawte Timestamping CA | Thawte Timestamping CA | 00 | 12/31/2020 | Штамповка времени | Thawte Timestamping CA | R |

Истек срок действия некоторых сертификатов, перечисленных в предыдущих таблицах. Однако эти сертификаты необходимы для обратной совместимости. Даже если имеется просроченный надежный корневой сертификат, все, что было подписано с помощью этого сертификата до истечения срока действия, требует проверки доверенного корневого сертификата. До тех пор, пока сертификаты с истекшим сроком действия не отозваны, их можно использовать для проверки всего, что было подписано до истечения срока действия.

Автоматическое обновление хранилища сертификатов доверенных корневых центров сертификации на компьютерах Windows не имеющих прямого доступа в Интернет.

Для начала, на что нужно обратить внимание, это на то, что в групповых политиках, применяемых к компьютерам, не должен быть задействован параметр блокирующий работу механизма авто-обновления. Это параметр Turn off Automatic Root Certificates Update в разделе Computer Configuration > Administrative Templates > System > Internet Communication Management > Internet Communication settings. Нам потребуется, чтобы этот параметр был Выключен, либо просто Не настроен.

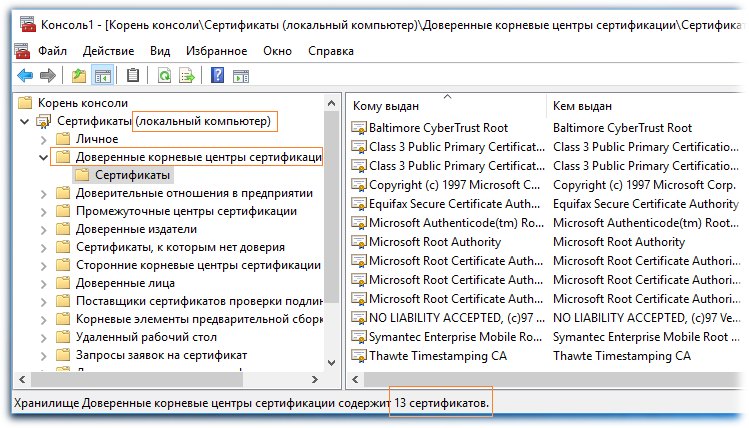

Если взглянуть на хранилище сертификатов TrustedRootCA в разделе Локальный компьютер, то на системах, не имеющих прямого доступа в Интернет, набор сертификатов будет прямо так скажем небольшой:

В статье KB2677070 — Доступно автоматическое обновление отозванных сертификатов для систем Windows Vista, Windows Server 2008, Windows 7 и Windows Server 2008 R2 можно найти актуальные на данный момент ссылки на файлы, прямой доступ к которым (минуя прокси с требованием аутентификации) может потребоваться для функций авто-обновления:

Но вариант прямого доступа в рамках данной заметки мы больше упоминать не станем и рассмотрим пример локализации процесса обновления в соответствии с ранее упомянутой статьёй.

Первое, что нам нужно сделать, это рассмотреть варианты получения актуальных файлов набора корневых сертификатов для их дальнейшего распространения внутри локальной сети.

Попробуем на компьютере имеющем прямое подключение к Интернету выполнить команду генерации SST файла, который будет в себе содержать актуальный набор файлов корневых сертификатов. В данном случае на компьютере с Windows 10 выполняется команда, вызывающая входящую в базовый состав ОС утилиту Certutil, которая в свою очередь обращается к веб-узлу Microsoft и создаёт по указанному нами пути SST файл:

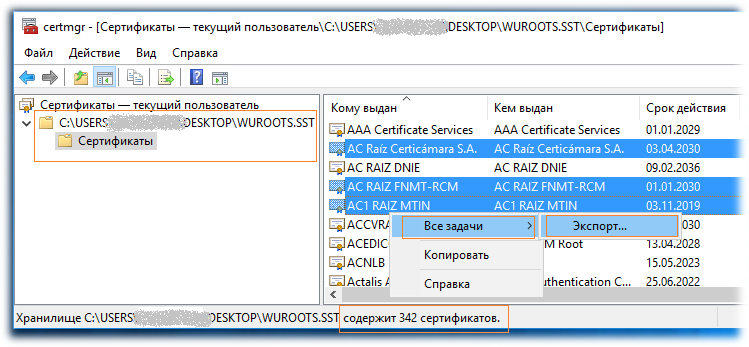

Полученный в результате выполнения команды SST-файл по сути является контейнером, который содержит в себе все сертификаты для нужного нам обновления системы. Этот контейнер легко открывается в Проводнике Windows загружая ассоциированную с расширением файла оснастку управления сертификатами.

Этот файл удобно использовать, например, когда из всего подмножества доступных сертификатов нужно выбрать лишь некоторый набор и выгрузить их в отдельный SST файл для дальнейшей загрузки, например, с помощью консоли управления локальными сертификатами или с помощью консоли управления групповыми политиками (для импорта в какую-либо доменную политику через параметр Computer Configuration > Policies > Windows Settings > Security Settings > Public Key Policies > Trusted Root Certification Authorities).

Однако для интересующего нас способа распространения корневых сертификатов, с помощью модификации работы механизма авто-обновления на конечных клиентских компьютерах, нам потребуется несколько иное представление множества актуальных корневых сертификатов. Получить его можно с помощью всё той же утилиты Certutil, но уже с другим набором ключей.

В нашем примере в качестве локального источника распространения будет использована общая сетевая папка на файловом сервере. И здесь важно обратить внимание на то, что при подготовке такой папки обязательно нужно ограничивать доступ на запись, чтобы не получилось так, что любой желающий сможет модифицировать набор корневых сертификатов, которые потом будут «разливаться» по множеству компьютеров.

Ключи -f -f используются для форсированного обновления всех файлов в каталоге назначения.

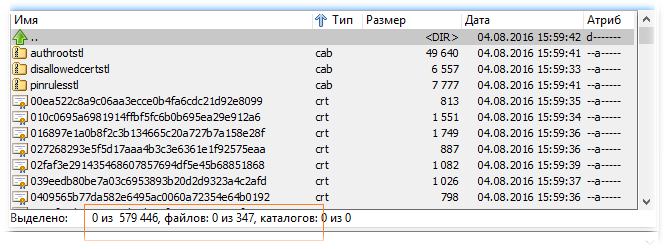

В результате выполнения команды в указанной нами сетевой папке появится множество файлов общим объемом примерно в пол мегабайта:

Согласно ранее упомянутой статьи , назначение файлов следующее:

- Файл authrootstl.cab содержит сторонние списки доверия сертификатов;

- Файл disallowedcertstl.cab содержит список доверия сертификатов с недоверенными сертификатами;

- Файл disallowedcert.sst содержит хранилище сериализованных сертификатов, включая недоверенные сертификаты;

- Файлы с именами типа thumbprint.crt содержат сторонние корневые сертификаты.

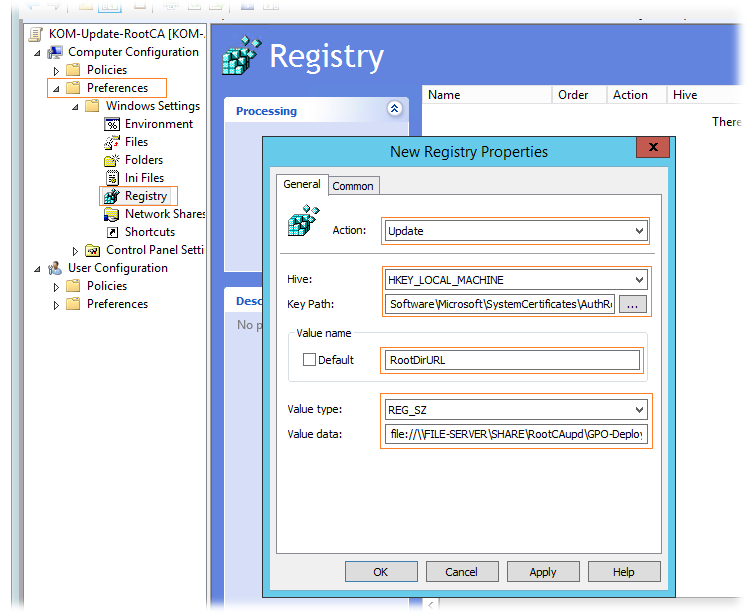

Итак, файлы необходимые для работы механизма авто-обновления получены, и мы теперь переходим к реализации изменения схемы работы этого самого механизма. Для этого, как всегда, нам на помощь приходят доменные групповые политики Active Directory (GPO), хотя можно использовать и другие инструменты централизованного управления, весь всё, что нам нужно сделать на всех компьютерах — это изменить, вернее добавить, всего один параметр реестра RootDirURL в ветке HKLM\Software\Microsoft\SystemCertificates\AuthRoot\AutoUpdate , который и определит путь к нашему сетевому каталогу, в котором мы ранее разместили набор файлов корневых сертификатов.

Говоря о настройке GPO, для реализации поставленной задачи, опять же, можно использовать разные варианты. Например, есть «олд-скульный» вариант с созданием собственного шаблона групповой политики, так как это описано в уже знакомой нам статье . Для этого создадим файл в формате административного шаблона GPO (ADM), например, с именем RootCAUpdateLocalPath.adm и содержимым:

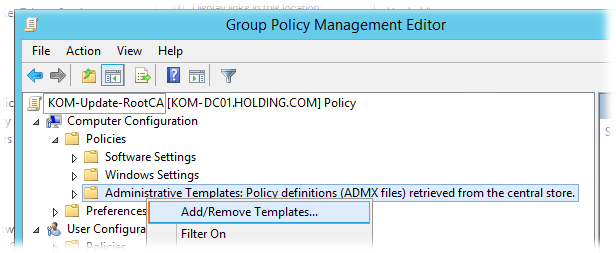

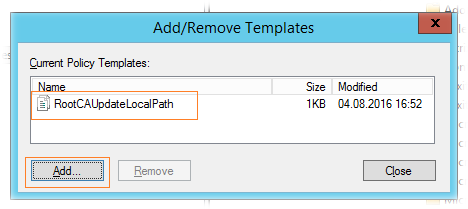

Скопируем этот файл на контроллер домена в каталог %SystemRoot%\inf (как правило, это каталог C:\Windows\inf ). После этого перейдём в редактор доменных групповых политик и создадим отдельную новую политику, открыв затем её на редактирование. В разделе Computer Configuration > Administrative Templates… откроем контекстное меню и выберем пункт подключения нового шаблона политик Add/Remove Templates

В открывшееся окне с помощью кнопки обзора выберем ранее добавленный файл %SystemRoot%\inf\RootCAUpdateLocalPath.adm , и после того, как шаблон появится в списке, нажмём Close.

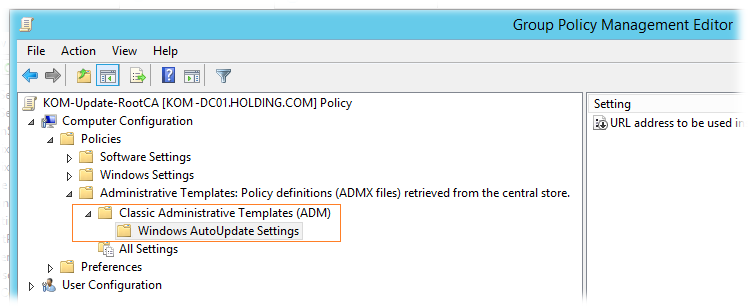

После проделанного действия в разделе Configuration > Administrative Templates > Classic Administrative Templates (ADM) появится группа Windows AutoUpdate Settings, в которой будет доступен единственный параметр URL address to be used instead of default ctldl.windowsupdate.com

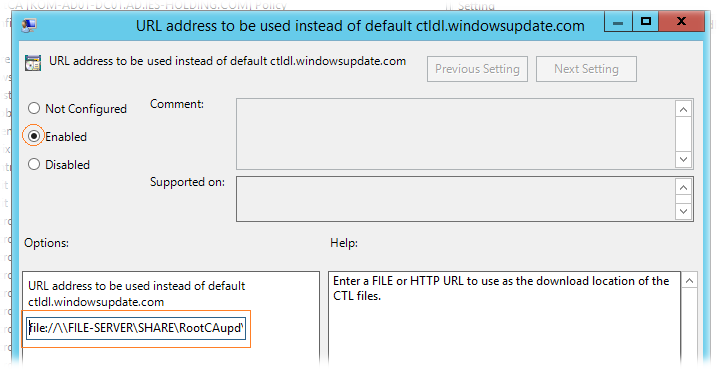

Откроем этот параметр и введём путь к локальному ресурсу, на котором мы расположили загруженные ранее файлы обновления, в формате http://server1/folder или file://\\server1\folder ,

например file://\\FILE-SERVER\SHARE\RootCAupd\GPO-Deployment

Сохраним проделанные изменения и применим созданную политику к доменному контейнеру, в котором расположены целевые компьютеры. Однако рассмотренный метод настройки GPO имеет ряд недостатков и именно поэтому я назвал его «олд-скульным».

Другой, более современный и более продвинутый метод настройки реестра клиентов — это использование Group Policy Preferences (GPP). При таком варианте мы можем создать соответствующий объект GPP в разделе групповой политики Computer Configuration > Preferences > Registry с обновлением параметра (Action: Update) реестра RootDirURL (тип значения REG_SZ)

При необходимости можем для созданного параметра GPP включить гибкий механизм нацеливания (Закладка Common > Опция Item-level targeting) на конкретный компьютер или группу компьютеров для предварительного тестирования того, что у нас в конечном итоге получиться после применения групповых политик.

Разумеется, нужно выбрать какой-то один вариант, либо с подключением собственного ADM-шаблона, либо с использованием GPP.

После настройки групповых политик на любом подопытном клиентском компьютере выполним обновление командой gpupdate /force c последующей перезагрузкой. После загрузки системы проверим в реестре наличие созданного ключа и попробуем проверить наличие факта обновления хранилища корневых сертификатов. Для проверки воспользуемся простым но действенным примером описанным в заметке Trusted Roots and Disallowed Certificates .

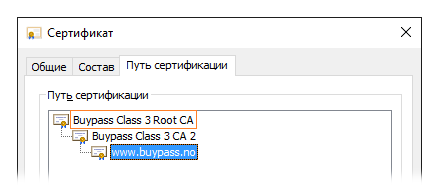

Для примера посмотрим, есть ли в хранилище сертификатов компьютера корневой сертификат, использованный для выпуска сертификата, который установлен на сайте с именем buypass.no (но на сам сайт пока не переходим :)).

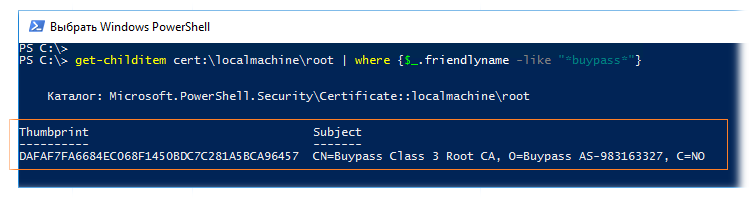

Сделать это удобнее всего с помощью средств PowerShell:

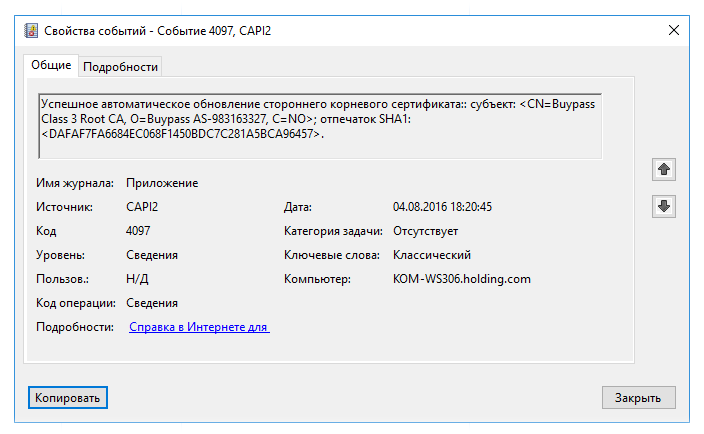

С большой долей вероятности у нас не окажется такого корневого сертификата. Если так, то откроем Internet Explorer и обратимся к URL https://buypass.no . И если настроенный нами механизм автоматического обновления корневых сертификатов работает успешно, то в event-логе Windows Application при это появится событие c источником (Source) CAPI2, свидетельствующее об успешной загрузке нового корневого сертификата :

После этого мы можем снова выполнить указанную ранее команду запроса к хранилищу корневых сертификатов и увидим, что теперь в нём действительно появился новый корневой сертификат, именно тот который фигурировал в событии event-лога Windows:

Как видим, механизм авто-обновления работает и теперь всё, что остаётся, это организовать поддержку в актуальном состоянии файлов в сетевой папке, запланировав, например на ночное время, ежесуточное выполнение задания обновления ранее упомянутой командой:

Дополнительные источники информации: