- Инструменты Kali Linux

- Список инструментов для тестирования на проникновение и их описание

- DFF (Digital Forensics Framework – цифровой криминалистический фреймворк)

- Описание DFF

- Kali Linux — инструменты криминалистики

- PDF-анализатор

- Dumpzilla

- ddrescue

- Инструменты Kali Linux

- Список инструментов для тестирования на проникновение и их описание

- Описание CeWL

- Справка по CeWL

- Справка по FAB

- Руководство по CeWL

- Примеры запуска CeWL

- Установка CeWL

- 10 лучших известных средств судебной экспертизы, работающих на Linux

- 1) SIFT (SANS Investigative Forensic Toolkit)

- 2) CAINE ( Computer Aided INvestigative Environment )

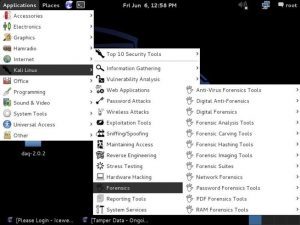

- 3) KALI (formerly Backtrack)

- 4) DEFT linux ( Digital Evidence & Forensics Toolkit )

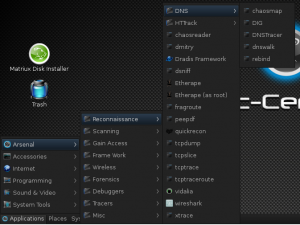

- 5) Martiux

- 6) Santoku

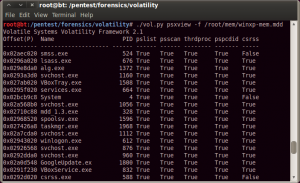

- 7) Volatility

- 8) Linux “dd” утилита

- 9) Sleuth kit (Autopsy)

- 10) Xplico

Инструменты Kali Linux

Список инструментов для тестирования на проникновение и их описание

DFF (Digital Forensics Framework – цифровой криминалистический фреймворк)

Описание DFF

DFF (Digital Forensics Framework – цифровой криминалистический фреймворк) — это криминалистическая компьютерная платформа с открытым исходным кодом, он построен поверх отдельных API. DFF предназначен прийти на замену устаревающим цифровым криминалистическим решениями, используемым сегодня. Созданный для простого использования и автоматизации, интерфейс DFF проводит пользователя через главные шаги цифрового расследования, поэтому он может использоваться как профессионалами, так и не экспертами для быстрого и простого совершения цифровых расследований и реагирования на инциденты.

DFF способен выполнять быстрый анализ диска и быстро меняющейся памяти, глубокое исследование компьютеров или смартфонов. DFF использует технологии блоковой записи, чтобы обезопасить доказательства и сохранить целостность медиа.

Мощный интегрированный поисковый движок позволяет быстро обнаружить артефакты в документах, мультимедиа и почтовых ящиках.

DFF способен агрегировать различные информационные источники, из волатильной памяти, системных / дисков хранилища до съёмных медиа… Это позволяет вам иметь завершённый взгляд на систему и пользовательскую активность, а также взаимодействовать с другими обнаружениями угроз и анализами систем.

- Сохранение доказательств

- Запись логических блоков

- Анализ сырых форматов

- Совместимость с файловым форматом Encase EWF

- Совместимость с файловым форматом AFF

- Отслеживаемость (цепочек хранения)

- Расчёт криптографических хешей

- Быстрое сокращение и сортировка данных

- Выявление сигнатур файлов

- Продвинутый движок фильтрации и поиска

- Реконструкция томов и файловой системы

- Выявление и монтирование разделов

- Формат виртуального диска VMDK

- FAT 12/16/32 (Thumbdrive)

- NTFS с ADS и поддержкой сжатия (Microsoft Windows)

- HFS HFS+ HFSx файловые системы (OS X & iphone)

- Ext2/3/4 файловые системы (GNU/Linux и Android)

- Анализ мультимедиа

- Галерейный просмотр

- Создатель миниатюр видео

- Выделение метаданных EXIF

- Анализ Windows OS

- Парсер файлов LNK

- Анализ Prefetch

- Анализ регистра

- Почтовые ящики Microsoft Outlook PST

- Анализ памяти

- Интеграция фреймворка Volatility

- Графическая реконструкция дерева процессов (смесь pstree и psxview)

- Информация о процессах (подключения, procdump)

- VAD доступ с RWX страницами помеченными как подозрительные

- Анализ документов

- Выделенные просмоторщики (PDF, Тексты, Вэб)

- Выделение метаданных офисных документов, текста и встроенных изображений

Источник

Kali Linux — инструменты криминалистики

В этой главе мы узнаем об инструментах судебной экспертизы, доступных в Kali Linux.

p0f — это инструмент, который может идентифицировать операционную систему целевого хоста, просто изучая захваченные пакеты, даже если рассматриваемое устройство находится за брандмауэром пакетов. P0f не генерирует никакого дополнительного сетевого трафика, прямого или косвенного; без поиска имени; нет загадочных зондов; нет запросов ARIN; ничего такого. В руках опытных пользователей P0f может обнаружить наличие брандмауэра, использование NAT и наличие балансировщиков нагрузки.

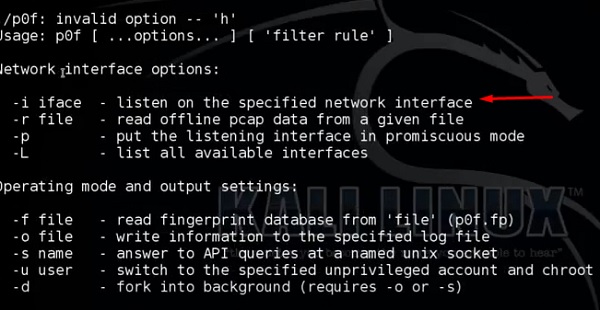

Наберите «p0f — h» в терминале, чтобы увидеть, как его использовать, и вы получите следующие результаты.

Это перечислит даже доступные интерфейсы.

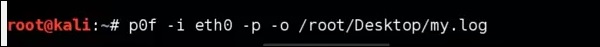

Затем введите следующую команду: «p0f –i eth0 –p -o filename» .

Где параметр «-i» — это имя интерфейса, как показано выше. «-p» означает, что он находится в беспорядочном режиме. «-o» означает, что вывод будет сохранен в файле.

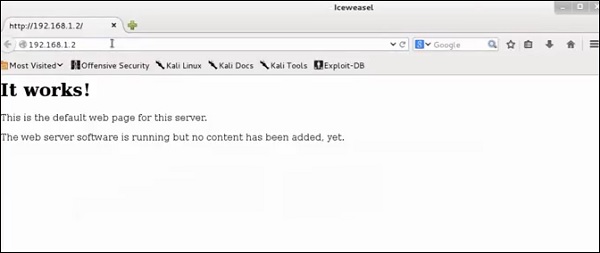

Откройте веб-страницу с адресом 192.168.1.2

Из результатов видно, что веб-сервер использует apache 2.x, а ОС — Debian.

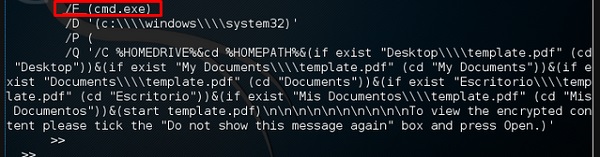

PDF-анализатор

pdf-parser — это инструмент, который анализирует документ PDF для определения основных элементов, используемых в анализируемом файле PDF. Он не будет отображать PDF-документ. Это не рекомендуется в случае с учебниками для PDF-парсеров, однако оно выполняет свою работу. Обычно это используется для PDF-файлов, в которые, как вы подозреваете, встроен скрипт.

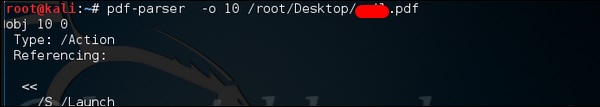

где «-o» — количество объектов.

Как вы можете видеть на следующем снимке экрана, файл PDF открывает команду CMD.

Dumpzilla

Приложение Dumpzilla разработано в Python 3.x и предназначено для извлечения всей криминалистической информации о браузерах Firefox, Iceweasel и Seamonkey для анализа.

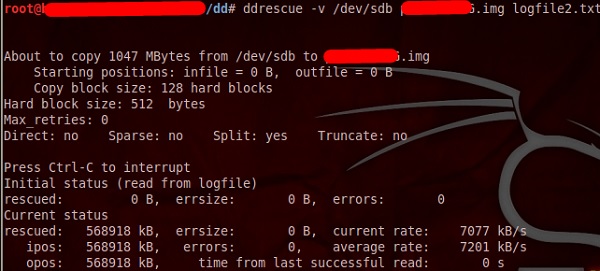

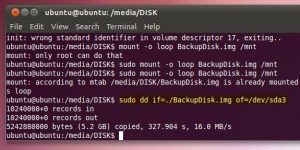

ddrescue

Он копирует данные из одного файла или блочного устройства (жесткий диск, компакт-диск и т. Д.) В другой, пытаясь спасти вначале хорошие части в случае ошибок чтения.

Основная операция ddrescue полностью автоматическая. То есть вам не нужно ждать ошибки, останавливать программу, перезапускать ее с новой позиции и т. Д.

Если вы используете функцию mapfile в ddrescue, данные спасаются очень эффективно (считываются только необходимые блоки). Кроме того, вы можете прервать спасение в любое время и возобновить его позже в той же точке. Файл карты является неотъемлемой частью эффективности ddrescue. Используйте его, если вы не знаете, что делаете.

Параметр «–v» означает многословный. «/ dev / sdb» — это папка, которую нужно спасти. IMG-файл — это восстановленное изображение.

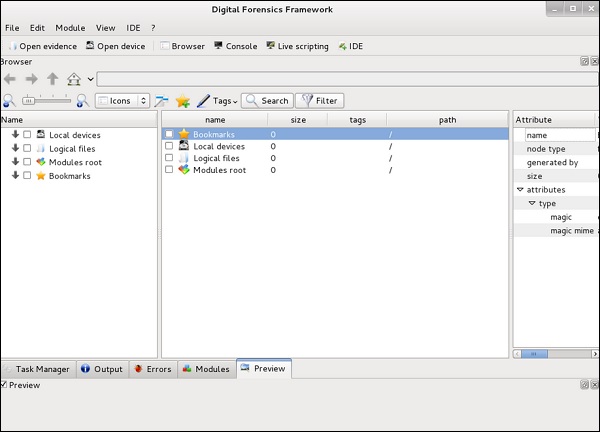

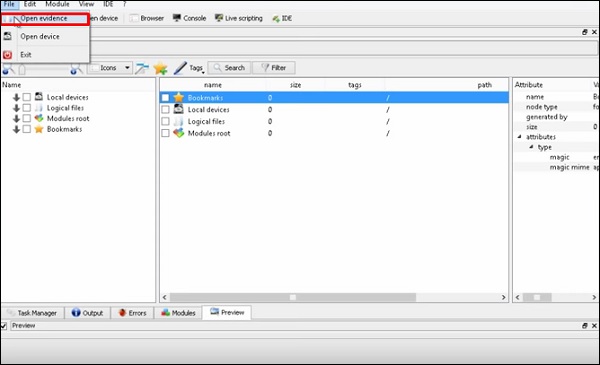

Это еще один судебный инструмент, используемый для восстановления файлов. У него тоже есть графический интерфейс. Чтобы открыть его, введите «dff-gui» в терминале, и откроется следующий веб-интерфейс.

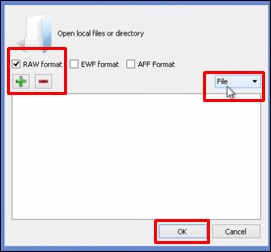

Нажмите Файл → «Открыть доказательства».

Следующая таблица откроется. Отметьте «Raw format» и нажмите «+», чтобы выбрать папку, которую вы хотите восстановить.

Затем вы можете просмотреть файлы в левой части панели, чтобы увидеть, что было восстановлено.

Источник

Инструменты Kali Linux

Список инструментов для тестирования на проникновение и их описание

Описание CeWL

CeWL (Custom Word List generator, то есть генератор пользовательского списка слов) — это приложение на основе Ruby, которое просматривает указанный URL-адрес до указанной глубины и возвращает список слов, который затем может использоваться для взломщиков паролей, таких как John the Ripper. При желании CeWL может переходить по внешним ссылкам.

CeWL также может создать список адресов электронной почты, найденных в ссылках mailto. Эти адреса электронной почты могут использоваться в качестве имён пользователей в атаках брут-форса.

Другой инструмент, предоставляемый проектом CeWL, — это FAB (Files Already Bagged). FAB извлекает содержимое полей автора/создателя из метаданных некоторых файлов для создания списков возможных имён пользователей. Эти имена пользователей можно использовать в сочетании со списком паролей, созданным CeWL. FAB использует те же методы извлечения метаданных, что и CeWL. В настоящее время FAB обрабатывает форматы Office до 2007, Office 2007 и PDF.

CeWL полезен в тестах безопасности и криминалистических исследованиях. CeWL произносится как «cool».

Автор: Robin Wood (digininja)

Лицензия: Creative Commons Attribution-Share Alike 2.0 UK: England & Wales

Справка по CeWL

CeWL: генератор пользовательского списка слов.

CeWL просканирует целевой сайт и сгенерирует следующие списки:

- Список всех уникальных слов, найденных на целевом сайте

- Список всех адресов электронной почты, найденных в ссылках mailto

- Список имён пользователей/сведений об авторе из метаданных, найденных в любых документах на сайте

Программа группирует слова до указанного размера группы.

Справка по FAB

FAB: Files Already Bagged (файлы уже упакованы)

Этот скрипт можно запускать для файлов, уже загруженных с целевого сайта, для создания списка имён пользователей и адресов электронной почты на основе содержащихся в них метаданных.

В настоящее время FAB обрабатывает форматы Office до 2007, Office 2007 и PDF.

Руководство по CeWL

Страница man отсутствует.

Примеры запуска CeWL

Запуск сбора слов со страниц сайта https://site.ru, используя только страницы, ссылки на которые будут найдены на указанном адресе (-d 1), для составления словаря, который будет сохранён в файл dic.txt (-w dic.txt):

Запуск сбора слов со страниц сайта https://site.ru, используя страницы, ссылки на которые будут найдены на указанном адресе, а также на скаченных страницах (-d 2), для составления словаря, который будет сохранён в указанный файл (-w dic.txt), при этом для каждого слова будет показана частота, с которой он встречается (-c), также будет составлен список найденных email адресов (-e), которые будут сохраняться в указанный файл (—email_file emails.txt) и будет создан список на основе информации найденной в метатегах документов (-a), этот список будет сохранён в указанный файл (—meta_file meta.txt):

Запуск FAB, при котором будет проверен документ test.pdf, находящийся в текущей папке, из метаинформации этого документа будет извлечено поле, содержащее имя автора документа, данные будут выведены на экран:

Запуск FAB, при котором будут проверены все документы *.doc в директории /home/mial/Downloads/, из метаинформации этих документов будет извлечено поле, содержащее имя автора документа, данные будут выведены на экран:

Установка CeWL

Программа предустановлена в Kali Linux.

В минимальных версиях программа устанавливается следующим образом:

Но в поставляемом пакете отсутствует утилита FAB, если она вам нужна, то установите её следующим образом:

Также убедитесь, что установлена программа ExifTool и что она находится в вашей $PATH, для проверки выполните:

Установка в BlackArch

Программа предустановлена в BlackArch.

Программа FAB присутствует, запускать её нужно так:

Также убедитесь, что установлена программа ExifTool и что она находится в вашей $PATH, для проверки выполните:

Установка в Debian, Linux Mint, Ubuntu

Программа FAB присутствует, запускать её нужно так:

Информация об установке в другие операционные системы будет добавлена позже.

Источник

10 лучших известных средств судебной экспертизы, работающих на Linux

Сейчас те дни,в которых компьютерная или цифровая судебная экспертиза очень важна из-за преступлений, связанных с компьютером, Интернетом и мобильными телефонами.

Для проведения цифрового судебного расследования необходимы инструменты для извлечения необходимой информации с устройств.

Существует несколько коммерческих инструментов для судебно-медицинской экспертизы, однако для покупки требуется огромная сумма.

Сообщество разработчиков с открытым исходным кодом также внесло свой вклад в эту область, и есть несколько инструментов с открытым исходным кодом для цифровой судебной области.

Прежде чем исследовать известные инструменты для цифровой судебной экспертизы, следующие дистрибутивы Linux также содержат множество бесплатных судебных инструментов.

1) SIFT (SANS Investigative Forensic Toolkit)

Международная команда экспертов по судебно-медицинской экспертизе, инструкторы SANS, создала workstation SANS Inident Forenic Toolkit (SIFT) для реагирования на инциденты и использования цифровой криминалистики. Судебная система SIFT свободно доступна для всего сообщества.

Бесплатный инструментарий SIFT, который может соответствовать любой современной реакции на инцидент и судебно-медицинский инструментарий, который используется в курсах SANS.

Особенности дистрибутива SIFT следующие:

Базируется на Ubuntu LTS 14.04

32-битная базовая система

Свежие судебно-медицинские инструменты и методы

VMware Appliance готова к судебной экспертизе

Кросс-совместимость между Linux и Windows

Возможность установки автономного через (.iso) или использования через VMware Player / Workstation /

2) CAINE ( Computer Aided INvestigative Environment )

CAINE – это прямой дистрибутив Linux, созданный в качестве проекта Digital Forensics.

CAINE предлагает полную судебную среду, которая организована для интеграции существующих программных средств в виде программных модулей и обеспечения графического интерфейса.

взаимодействующая среда, которая поддерживает цифровог четыры этапа цифрового расследования

удобный графический интерфейс

содержит инструменты с открытым исходным кодом

3) KALI (formerly Backtrack)

Kali Linux – это проект с открытым исходным кодом, который поддерживается и финансируется компанией Offensive Security, поставщиком услуг по обучению и защите от проникновения в мир мирового класса.

Kali Linux – это первый выбор тестера проникновения и безопасности.

Он имеет инструменты безопасности для разных целей.

Средства Open Source для анализа мобильных, сетевых и операционных систем доступны в Kali Linux.

4) DEFT linux ( Digital Evidence & Forensics Toolkit )

DEFT – это дистрибутив, созданный для компьютерной криминалистики, с целью запуска лайв на системах без вмешательства или искажения устройств (жестких дисков, pendrives).

Он основан на GNU Linux и может работать в прямом эфире (через CD / DVD или USB-накопитель), установлен или запущен как виртуальная машина на VMware / Virtualbox.

DEFT сопряжен с DART (известный как Digital Advanced Response Toolkit), системой судебной экспертизы, которая может работать в Windows и содержит лучшие инструменты для судебной экспертизы и реагирования на инциденты.

5) Martiux

Это полнофункциональный дистрибутив безопасности на основе Debian, состоящий из мощной группы из более чем 300 открытых исходных кодов и бесплатных инструментов, которые могут использоваться для различных целей, включая, помимо прочего, тестирование на проникновение, этический хакинг, администрирование системы и сети, кибер криминалистические исследования, тестирование безопасности, анализ уязвимости и многое другое.

Это дистрибутив, предназначенный для энтузиастов и профессионалов в области безопасности, хотя его можно использовать как стандартную систему по умолчанию.

Matriux предназначен для работы в среде Live, такой как CD / DVD или USB-накопитель, или его можно легко установить на ваш жесткий диск за несколько шагов.

Matriux также включает в себя набор средств компьютерной криминалистики и восстановления данных, которые могут использоваться для судебного анализа и поиска данных.

6) Santoku

Santoku посвящена мобильной криминалистике, анализу и безопасности и упакован в удобную платформу с открытым исходным кодом.

Его поддерживает фирма «nowsecure».

7) Volatility

Анализ памяти стал одной из самых важных тем для будущего цифровых исследований, и Volatility стала самой широко используемой в мире платформой для судебной экспертизы.

Это хорошо известная инфраструктура памяти для анализа инцидентов и анализа вредоносных программ, которая позволяет извлекать цифровые данные из дампов энергозависимой памяти (ОЗУ).

Volatility использовалась в некоторых наиболее важных исследованиях прошлого десятилетия.

Используя Volatility, вы можете извлекать информацию о запущенных процессах, открывать сетевые сокеты и сетевые подключения, загружать DLL для каждого процесса, кэширование реестра, идентификаторы процессов и т. д.

Он стал незаменимым инструментом цифрового расследования, которым пользуются сотрудники правоохранительных органов, военных, научных кругов и коммерческих исследователей во всем мире. Структура Volatility поддерживает как Windows, так и платформу linux для судебного расследования.

8) Linux “dd” утилита

Утилита «dd» идет по умолчанию в большинство дистрибутивов Linux, доступных сегодня (например, Ubuntu, Fedora).

Этот инструмент может использоваться для различных цифровых криминалистических задач, таких как судебное протирание диска (обнуление диска) и создание необработанного образа диска.

Перед использованием этого инструмента в реальном мире рекомендуется экспериментировать в безопасной среде.

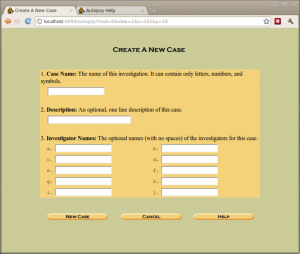

9) Sleuth kit (Autopsy)

Sleuth Kit представляет собой инструментарий для цифровой криминалистики с открытым исходным кодом, который может использоваться для глубокого анализа различных файловых систем (FAT, NTFS, EXT2 / 3 и т. д. и необработанных изображений).

Autopsy – это графический интерфейс, который предназначен для Sleuth Kit (инструмент командной строки).

Он включает в себя такие функции, как анализ сроков, фильтрация хешей, анализ файловой системы и поиск по ключевым словам с возможностью добавления других модулей для расширенной функциональности.

10) Xplico

Xplico – это инструмент для криминалистического анализа с открытым исходным кодом.

Он в основном используется для извлечения полезных данных из приложений, которые используют интернет-и сетевые протоколы.

Он поддерживает большинство популярных протоколов, включая HTTP, IMAP, POP, SMTP, SIP, TCP, UDP, TCP и другие.

Выходные данные инструмента хранятся в базе данных SQLite базы данных MySQL.

Он также поддерживает IPv4 и IPv6.

Он уже доступен в дистрибутивах Kali Linix, DEFT, Security Onion и Matriux.

В этой статье рассказывается о вкладе опен соурса в цифровую криминалистическую область.

Обсуждаются бесплатные и наиболее известные инструменты, относящиеся к разной области цифровой судебной экспертизы.

В списке перечислены несколько дистрибутивов Linux, которые содержат множество бесплатных инструментов для судебной экспертизы.

Источник