- Операционные системы Astra Linux

- Работа с КриптоПро на linux сервере

- Ссылки

- Лицензия

- Корневые сертификаты

- Сертификаты

- Список установленных сертификатов

- Добавление реального сертификата

- Добавление реального сертификата с привязкой к закрытому ключу и возможностью подписывать документы

- Способ с дискетой или флешкой

- С жесткого диска

- Проверка успешности установки закрытого ключа

- Добавление тестового сертификата

- Удаление сертификата

- Проверка сертификата

- Просмотр всех атрибутов сертификата

- Экспорт сертификатов на другую машину

- Подписание документа ЭЦП

- Проверка подписи ЭЦП

- Получение исходного файла

- Способы удаления сертификата ЭЦП с Рутокена или из контейнера закрытого ключа

- Удаление ЭЦП с токена

- Удаление ЭЦП файла

- Удаление сертификата подписи с ПК

- При помощи средств Windows

- При помощи КриптоПро

- В системе Linux

Операционные системы Astra Linux

Оперативные обновления и методические указания

Операционные системы Astra Linux предназначены для применения в составе информационных (автоматизированных) систем в целях обработки и защиты 1) информации любой категории доступа 2) : общедоступной информации, а также информации, доступ к которой ограничен федеральными законами (информации ограниченного доступа).

1) от несанкционированного доступа;

2) в соответствии с Федеральным законом от 27.07.2006 № 149-ФЗ «Об информации, информационных технологиях и о защите информации» (статья 5, пункт 2).

Операционные системы Astra Linux Common Edition и Astra Linux Special Edition разработаны коллективом открытого акционерного общества «Научно-производственное объединение Русские базовые информационные технологии» и основаны на свободном программном обеспечении. С 17 декабря 2019 года правообладателем, разработчиком и производителем операционной системы специального назначения «Astra Linux Special Edition» является ООО «РусБИТех-Астра».

На web-сайтах https://astralinux.ru/ и https://wiki.astralinux.ru представлена подробная информация о разработанных операционных системах семейства Astra Linux, а также техническая документация для пользователей операционных систем и разработчиков программного обеспечения.

Мы будем признательны Вам за вопросы и предложения, которые позволят совершенствовать наши изделия в Ваших интересах и адаптировать их под решаемые Вами задачи!

Репозитория открытого доступа в сети Интернет для операционной системы Astra Linux Special Edition нет. Операционная система распространяется посредством DVD-дисков.

Информацию о сетевых репозиториях операционной системы Astra Linux Common Edition Вы можете получить в статье Подключение репозиториев с пакетами в ОС Astra Linux и установка пакетов.

В целях обеспечения соответствия сертифицированных операционных систем Astra Linux Special Edition требованиям, предъявляемым к безопасности информации, ООО «РусБИтех-Астра» осуществляет выпуск очередных и оперативных обновлений.

Очередные обновления (версии) предназначены для:

- реализации и совершенствования функциональных возможностей;

- поддержки современного оборудования;

- обеспечения соответствия актуальным требованиям безопасности информации;

- повышения удобства использования, управления компонентами и другие.

Оперативные обновления предназначены для оперативного устранения уязвимостей в экземплярах, находящихся в эксплуатации, и представляют собой бюллетень безопасности, который доступен в виде:

- инструкций и методических указаний по настройке и особенностям эксплуатации ОС, содержащих сведения о компенсирующих мерах или ограничениях по примене- нию ОС при эксплуатации;

- отдельных программных компонентов из состава ОС, в которые внесены изменения с целью устранения уязвимостей, инструкций по их установке и настройке, а также информации, содержащей сведения о контрольных суммах всех файлов оперативного обновления;

- обновлений безопасности, представляющих собой файл с совокупностью программных компонентов из состава ОС, в которые внесены изменения с целью устранения уязвимостей, а также информации, содержащей сведения о контрольных суммах всех файлов обновлений безопасности, указания по установке, настройке и особенностям эксплуатации ОС с установленными обновлениями безопасности.

Ввиду совершенствования нормативно-правовых документов в области защиты информации и в целях обеспечения соответствия информационных актуальным требованиям безопасности информации, а также обеспечения их долговременной эксплуатации, в том числе работоспособности на современных средствах вычислительной техники, рекомендуется на регулярной основе планировать проведение мероприятий по применению очередных и оперативных обновлений операционной системы.

Источник

Работа с КриптоПро на linux сервере

Ссылки

Лицензия

Для установки другой лицензии (под root):

Корневые сертификаты

Просмотр корневых сертификатов

Добавление корневых сертификатов (под root) из файла cacer.p7b

Необходимо последовательно добавить все сертификаты

Сертификаты

Список установленных сертификатов

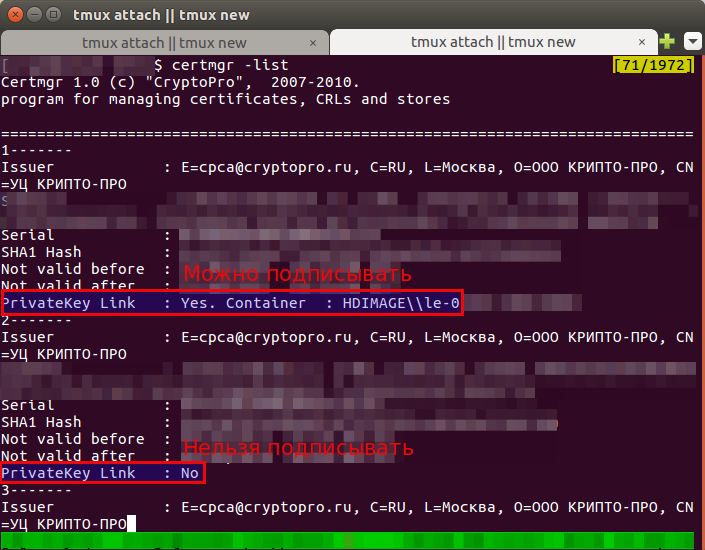

certmgr -list , например:

Добавление реального сертификата

Добавить только сертификат (только проверка ЭЦП):

Добавление реального сертификата с привязкой к закрытому ключу и возможностью подписывать документы

Закрытый ключ состоит из шести key-файлов:

Способ с дискетой или флешкой

Скопировать в корень дискеты или флэшки сертификат и приватный ключ (из каталога 999996.000 , 999996 — название (alias) контейнера):

Выполнить команду по копированию ключа с флэшки на диск, ключ попадет в пользовательское хранилище My .

gate@example.com — то, что прописано в поле E сертификата (можно посмотреть командой keytool —printcert -file /path/to/cert/client.cer ):

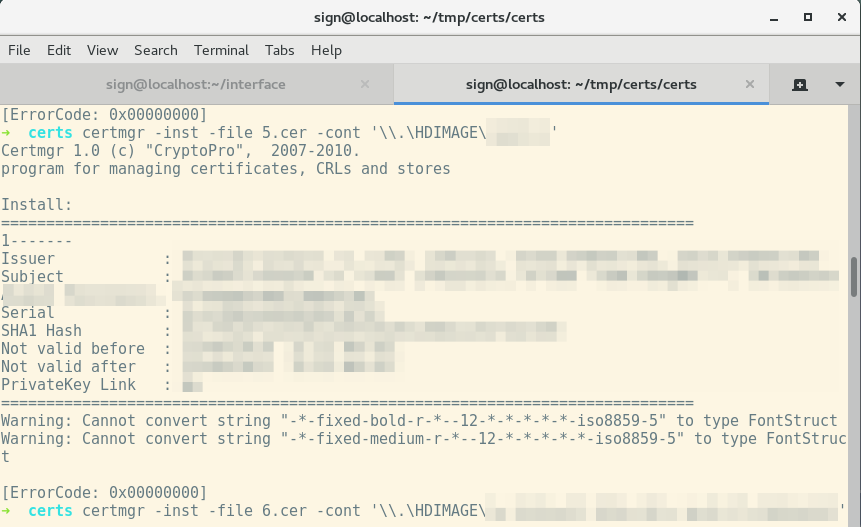

С жесткого диска

Скопировать приватный ключ в хранилище (контейнер), где — имя пользователя linux:

Поставить «минимальные» права:

Узнать реальное название контейнера:

Ассоциировать сертификат с контейнером, сертификат попадет в пользовательское хранилище My :

Если следующая ошибка, нужно узнать реальное название контейнера (см. выше):

Установить сертификат УЦ из-под пользователя root командой:

Проверка успешности установки закрытого ключа

Добавление тестового сертификата

Ввести пароль на контейнер test123 .

Ввести пароль на контейнер. По-умолчанию: 12345678

Удаление сертификата

Проверка сертификата

Просмотр всех атрибутов сертификата

В cryptcp нет необходимых инструментов для получения всех атрибутов сертификата. Поэтому следует использовать openssl , но настроив его.

Получаем SHA 1 хеши:

В цикле извлекаем сертификаты:

Настройка openssl для поддержки ГОСТ:

В файл /etc/ssl/openssl.cnf

Экспорт сертификатов на другую машину

Закрытые ключи к сертификатам находятся тут: /var/opt/cprocsp/keys . Поэтому эти ключи переносятся просто: создаем архив и переносим на нужную машину в тот же каталог.

Экспорт самих сертификатов (если их 14):

Переносим эти файлы на машину и смотрим, какие контейнеры есть:

И как обычно, связываем сертификат и закрытый ключ:

Если закрытый ключ и сертификат не подходят друг к другу, будет выведена ошибка:

Если все успешно:

Если нет закрытого ключа, то просто ставим сертификат:

Подписание документа ЭЦП

Пример создания ЭЦП (по SHA1 Hash):

| [ReturnCode: x] | Описание | Возвращаемый код завершения в баше $? |

|---|---|---|

| 0 | успешно | 0 |

| 0x8010006b | Введен неправильный PIN | 107 |

| 0x2000012d | Сертификат не найден | 45 |

| 0x20000065 | Не удалось открыть файл | 101 |

Проверка подписи ЭЦП

Для верифицирования сертификатов нужен сертификат удостоверяющего центра и актуальный список отзыва сертификатов, либо настроенный для этого revocation provider.

Корневой сертификат УЦ, список отзыва сертификата является одним из реквизитов самого сертификата.

Контрагенты когда открывают подписи в КриптоАРМ используют revocation provider, он делает проверки отзыва сертификата онлайн. Как реализована проверка в Шарепоинте не знаю. Знаю только что используется библиотека Крипто.Net

Проверка конкретной подписи из локального хранилища по его хешу:

Проверить, взяв сертификат из file1.sig , подпись файла file2.sig . Практически, надо использовать один и тот же файл:

| [ReturnCode: x] | Текст | Описание | Возвращаемый код завершения в баше $? |

|---|---|---|---|

| 0 | Успешно | 0 | |

| 0x80091004 | Invalid cryptographic message type | Неправильный формат файла | 4 |

| 0x80091010 | The streamed cryptographic message is not ready to return data | Пустой файл | 16 |

Получение исходного файла

Получение исходного файла (сообщения):

Будет ругаться на сертификат (так как не будет проверки), но подпись удалит. Вариант с проверкой:

Источник

Способы удаления сертификата ЭЦП с Рутокена или из контейнера закрытого ключа

Сертификат электронной подписи действителен в течение 12 месяцев, после чего он подлежит замене и переустановке. Старые сертификаты можно удалить несколькими способами: в зависимости от местоположения подписи прибегают к удалению через КриптоПРО, специальных утилит или программ. Процесс занимает всего несколько минут и не требует определенных навыков работы с ПК.

Удаление ЭЦП с токена

Процесс удаления сертификата электронной подписи для Рутокена и eToken различается. Чтобы удалить сертификат с Рутокена ЭЦП нужно:

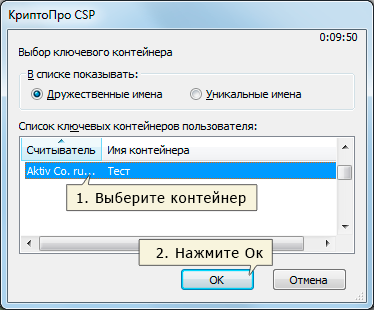

- Запустить программу КриптоПро.

- Перейти в раздел «Сервис».

- Нажать «Удалить».

- Нажать «Обзор» для открытия нового окна со списком действующих сертификатов.

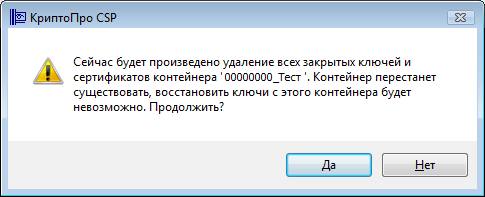

- Выбрать контейнер, который необходимо удалить и нажать «Ок».

- Завершить удаление нажатием «Да».

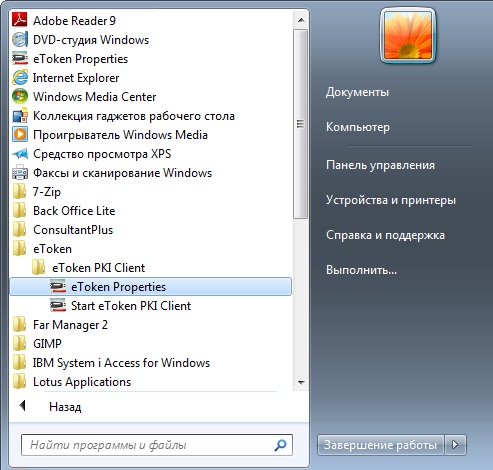

С носителя eToken сертификат удаляется следующим образом:

- Запуск приложения «eToken Properties».

- Установка напротив «Сертификаты пользователя» значка «+».

- Выбор из списка сертификатов нужного для удаления.

- Нажатие «Удалить сертификат».

После этого система выдаст подтверждение об успешном окончании процесса.

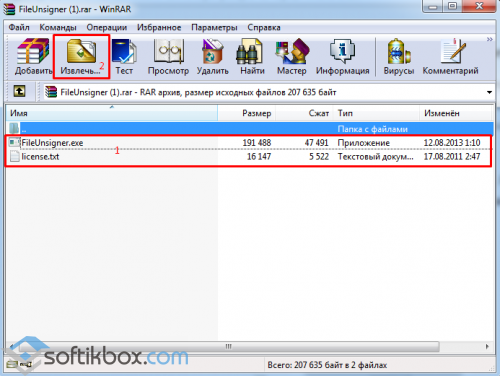

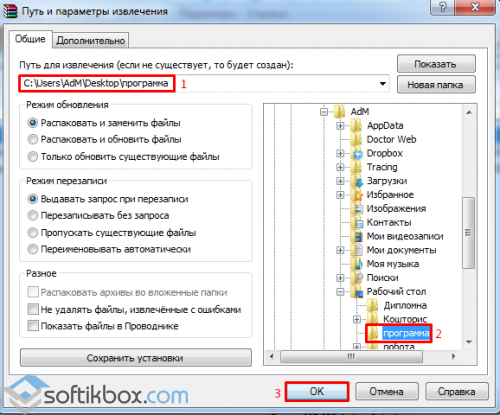

Удаление ЭЦП файла

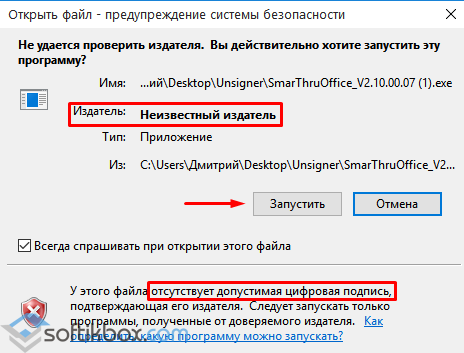

Электронную подпись удаляют из файла для того, чтобы его изменить или чтобы разобраться в механизме работы ЭЦП. Для удаления можно воспользоваться простой программой FileUnsinger (https://softikbox.com/fileunsigner-11975.html). После установки и скачивания программу запускают и извлекают файлы.

Затем нужно выбрать папку для сохранения и нажать «Ок».

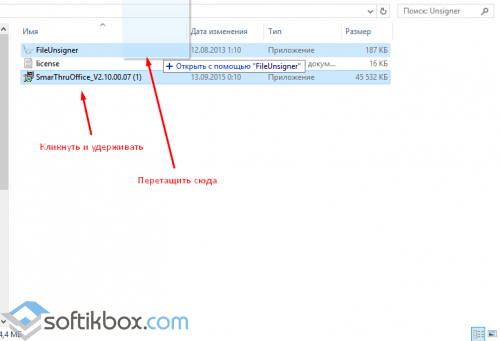

Следующий шаг — открытие документа, из которого нужно удалить подпись. На документ нажимают и перетаскивают в папку программы так, чтобы он наложился на файл FileUnsinger.

Откроется новое окно, в котором будет выдан результат об удалении подписи. Теперь можно нажать на файл.exe и «Запустить».

Удаление сертификата подписи с ПК

Для удаления сертификатов электронной подписи с компьютера можно воспользоваться:

- встроенными средствами Windows;

- программой КриптоПро.

А для удаления сертификата в системе Linux необходимо воспользоваться специальной программой, задаваемой в командной строке.

При помощи средств Windows

Чтобы удалить ЭЦП с компьютера нужно:

- Запустить Internet Explorer.

- Через «Сервис» перейти в «Свойства браузера».

- Перейти во вкладку «Содержание» и нажать «Сертификаты».

- В открывшемся списке выбрать необходимый для удаления сертификат и нажать «Удалить».

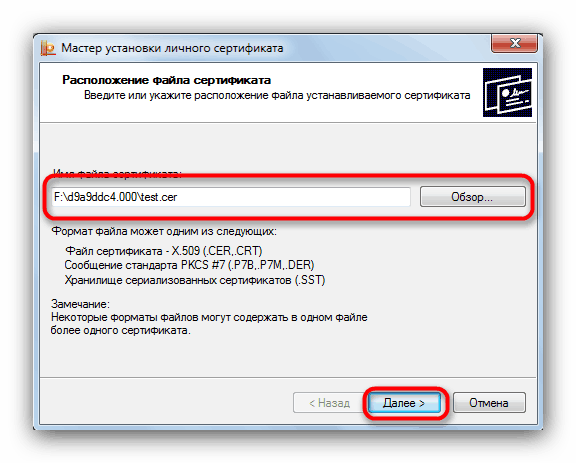

При удалении сертификата таким способом ключ удостоверяющего центра остается на жестком диске. Он не будет виден, но будет продолжать занимать место. Для полного удаления можно использовать «Мастер работы с сертификатами»:

- Пользователь через меню «Пуск» в строке поиска задает команду certmgr.exe и нажимает Enter.

- В левой части нового окна откроется список со всеми сертификатами. Пользователь выбирает «Личное» и «Доверенные сертификаты».

- Через контекстное меню (правая кнопка мышки) удаляет все ненужные сертификаты из системы.

После удаления и перед установкой новой ЭЦП рекомендуется перезагрузить ПК.

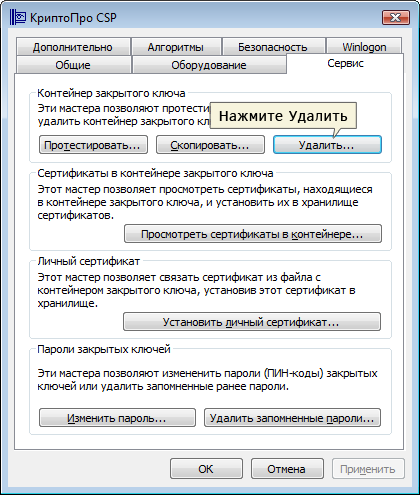

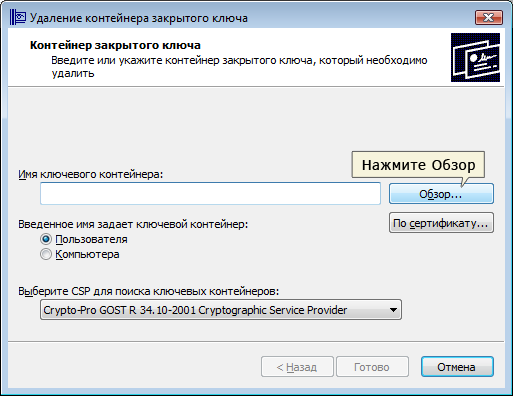

При помощи КриптоПро

Для удаления закрытого ключа электронной подписи с ПК при помощи КриптоПро нужно:

- Запустить программу.

- Перейти во вкладку «Сервис».

- Выбрать «Удалить контейнер».

- В открывшемся списке выбрать необходимый для удаления контейнер с ключами ЭЦП.

- Нажать «Готово».

С помощью КриптоПро можно удалять электронную подпись с истекшим сроком действия. Корневой сертификат выдавшего ЭЦП удостоверяющего центра также удаляется, поэтому открыть подписанные ранее файлы не получится.

В системе Linux

Удалить электронную подпись в Linux-системах проще через терминал. Для этого пользователь:

- Запускает терминал и вводит команду certmgr –list.

- Проверяет открывшийся список всех установленных ключей электронной подписи.

- Вводит команду certmgr -del -c -m *.cer, где * — это имя ключа ЭЦП, который необходимо удалить.

Процесс завершится через несколько секунд.

Удаление электронной подписи необходимо в случае, если ее сертификат уже истек и для установки новой нужно освободить место. Хранить старые ключи подписи желательно еще один-два года после истечения их срока действия, т.к. корневые сертификаты удостоверяющего центра могут понадобиться при открытии ранее подписанных документов. Чтобы стереть ЭЦП с носителя, используют специальные программы — КриптоПро или eToken Properties. С компьютера файл с ЭЦП можно стереть также при помощи КриптоПро и при помощи встроенных средств OS Windows. А удаление подписи в системах Linux происходит только через терминал и специальные команды.

Источник