- Mac App Store взломан! Инструкция по установке взломанных приложений на Mac

- Как установить взломанные приложения из Mac App Store на Mac:

- Пиратские программы для MAC. Возможно ли? [Инструкция]

- Где скачать пиратские программы для MAC

- Установка пиратского ПО на MAC

- ? Вся правда про взлом MacBook. Реальные методы хакеров

- Безопасна ли macOS на самом деле

- Эксплоиты для взлома macOS

- Взлом с помощью iCloud

- Двухфакторная аутентификация и двухэтапная проверка

- Взламывают даже батареи

- Сколько стоит взлом MacBook

- Выводы

Mac App Store взломан! Инструкция по установке взломанных приложений на Mac

Почти сразу после релиза онлайн-магазина Mac App Store хакер Logan из Appinsect опубликовал простой способ взлома приложений. Интересно, что его метод отличается от того, что описывали Hackulous в KickBack и Installous 4. Достаточно загрузить платную программу и сделать в ней замену файлов подписей из любого бесплатного релиза. Далее подробная инструкция по установке взломанных приложений из Mac App Store на Mac.

Как установить взломанные приложения из Mac App Store на Mac:

Шаг 1: Установите последнее обновление Mac OS X 10.6.6 Snow Leopard и запустите новое приложение App Store из Дока.

Шаг 2: Скачайте из магазина бесплатное приложение Twitter for Mac и далее откройте оригинальный файл с названием Twitter.app в папке Программы. Сделайте правый клик и выберите команду Показать содержание пакета. Зайдите в папку Content. Скопируйте оттуда на рабочий стол папки _CodeSignature, _MASReceipt и файл CodeResources.

Шаг 3: Загрузите игру Angry Birds отсюда.

Шаг 4: Запустите файл DMG и перенесите игру в папку Программы.

Шаг 5: Сделайте правый клик по файлу и выберите команду Показать содержание пакета. В папке Content удалите _CodeSignature, _MASReceipt и CodeResources.

Шаг 6: Перенесите с рабочего стола файлы и папки, скопированные на втором шаге.

Шаг 7: Готово! Радуйтесь Angry Birds и другим приложениям из App Store.

Источник

Пиратские программы для MAC. Возможно ли? [Инструкция]

Еще до покупки своего первого MacBook Air, я хотел найти ответ на один вопрос: “Возможно ли устанавливать на компьютеры MAC взломанные (пиратские) версии платных программ?«.

Ответ в интернете я так и не нашел, пока не приобрел макбук и экспериментальным путем все сам не исследовал. Как и многие другие потенциальные MAC пользователи, я был “напуган” слухом о том что на маках ВСЕ платно и ОЧЕНЬ ДОРОГО.

На самом деле все совсем не так, и в App Store полно бесплатных приложений на любой вкус.

Но если вам понадобился Photoshop или Final Cut Pro X (которые стоят относительно больших денег для рядового жителя СНГ), а денег у вас нет, то выход только один — установка взломанных программ для MAC OS X.

Дорогие пользователи, пожалуйста, отдавайте себе отчет в том, что любая информация на сайте macnoob.ru может быть неточной, вводящей в заблуждение, опасной или незаконной.

Мы не призываем скачивать, использовать или распространять пиратское программное обеспечение, но можем указывать на его существование. Мы не можем нести ответственность за контент тех сайтов, на которые мы ссылаемся со страниц macnoob.ru.

Все статьи сайта несут только информационный характер и отображают мысли автора. Применяя или используя полученные сведения, вы делаете это на свой страх и риск и несете полную ответственность за возможные последствия.

Да, вы не ослышались! Для OS X также как и для Windows можно скачать взломанные версии почти всех платных программ и игр. Я еще раз повторяю, я ни в коем случае не пропагандирую пиратское ПО, а эта статья носит чисто информативный характер.

Итак, давайте рассмотрим установку взломанного приложения более продробно.

Где скачать пиратские программы для MAC

AppStore — все официально, доступно и понятно. Здесь как бесплатные, так и платные приложения. Обмануть никого не получится. Для доступа к контенту необходимо зарегистрировать Apple ID. Этот источник никакого отношения к пиратскому ПО не имеет.

InMAC.org — Для доступа к контенту необходимо пройти простенькую регистрацию. На сайте действительно ОЧЕНЬ МНОГО всяких программ и игр для OS X (в том числе и взломанных).

Если вы пользователь PC, то для вас также выложены инструкции и сборки для установки Хакинтоша. Скачивание происходит только через торрент клиент. Одним словом — БОМБА сайт! Всем советую.

А так же другие сайты — Google и Yandex вам в помощь. В интернете полно сайтов с ломанными программами, вам стоит только поискать.

Пробуйте вводить поисковый запрос подобный этому: «название приложения» torrent скачать.

Установка пиратского ПО на MAC

Установка взломанных программ на MAC совершенно не отличается от установки обычных программ для MAC. Вы все также скачиваете с сайта .DMG файл (образ диска), монтируете его двойным кликом, а затем просто перетягиваете программу в папку Application (Программы).

Существует единственный нюанс — для полноценной работы некоторых программ требуется произвести кое-какие действия типа замены определенного файла, запуск генератора ключей, ввод регистрационных кодов и т.п.

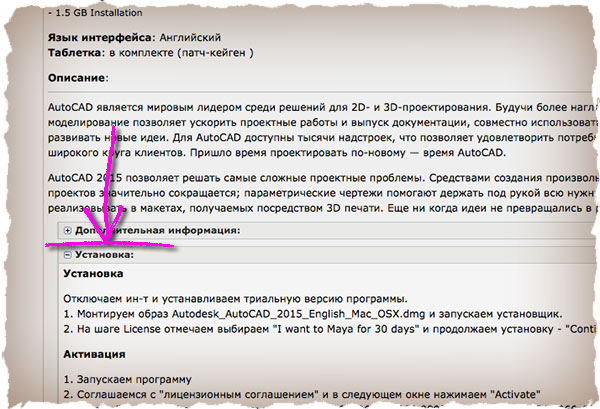

Если вы скачиваете программу с сайта InMAC.org, на странице с описанием будет указана подробная пошаговая инструкция по установке (см. пример ниже) или же будет написано что-то вроде «Таблэтка: Не требуется«.

При этом функционал программы никак не страдает и вы получаете полностью рабочую версию.

В общем, вы меня поняли… Пиратских программ для MAC в интернете полно, но Я категорически против подобной халявы. Каждый труд должен быть вознагражден, а это значит что разработчики полезного софта должны получать заслуженную прибыль.

Если это условие не будет выполняться, не увидим мы с вами ни новых программ ни игр, без которых мы уже не представляем свои гаджеты.

Так что, друзья, давайте учиться платить за программы! Ну а если эта статья оказалась вам полезной, поставьте лайк в одной из социальных сетей (кнопки ниже) — вознаградите и мой труд! Спасибо…

Источник

? Вся правда про взлом MacBook. Реальные методы хакеров

Принято считать, что уровень защищённости macOS гораздо выше, чем у той же Windows. Но неуязвимого программного обеспечения не существует. Так что ваш MacBook тоже можно взломать, а значит, получить доступ к вашим личным данным, фото и т.д.

После скандала с macOS High Sierra, в которой root-доступ можно было получить без пароля, все поняли, что даже у Apple бывают промашки. В этой статье рассказываем, как хакеры и фишеры взламывают MacBook.

Безопасна ли macOS на самом деле

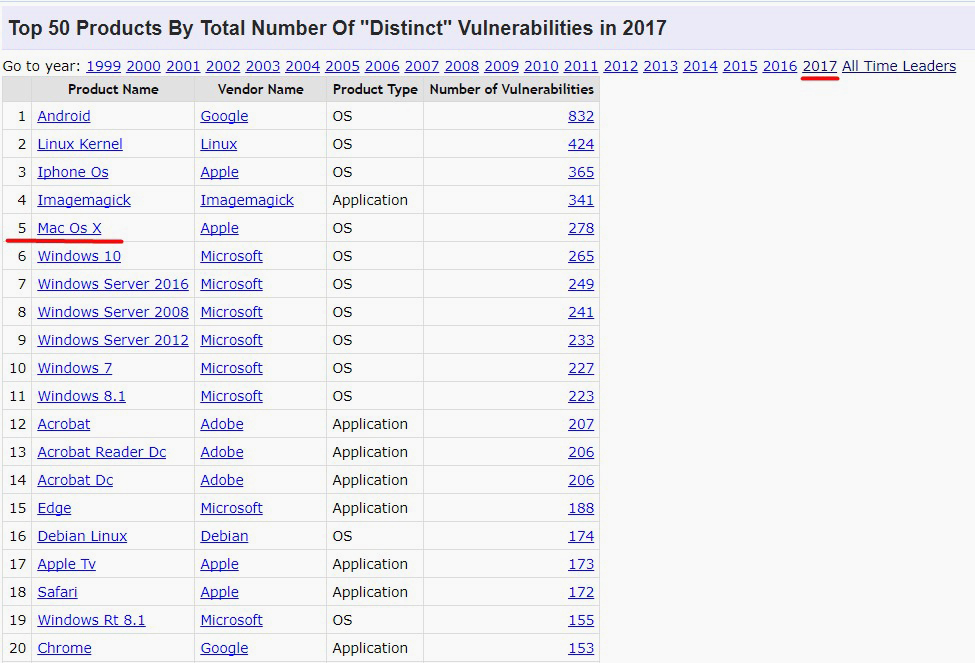

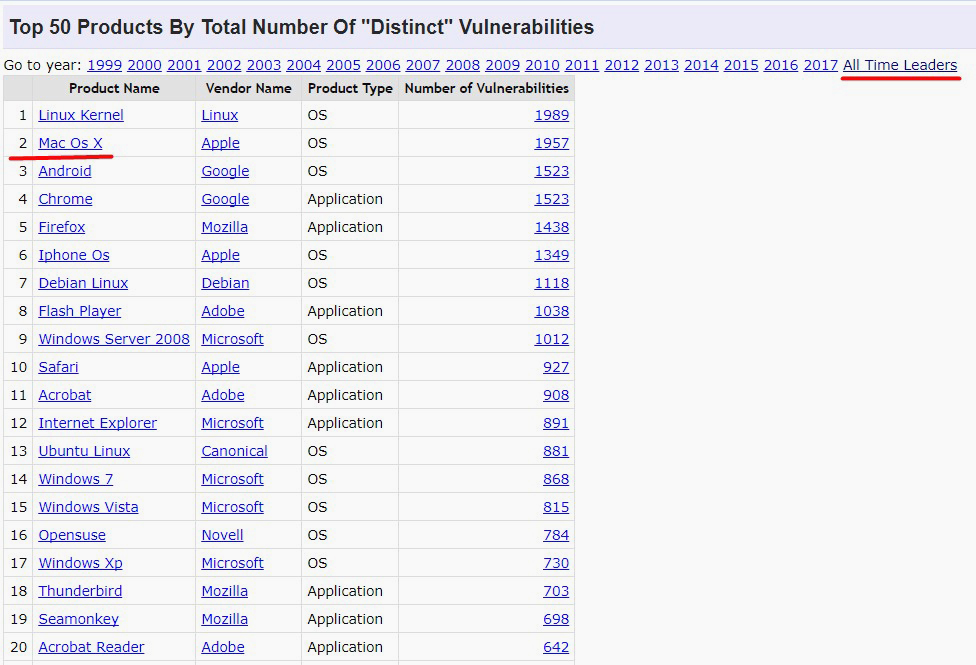

Сообщество Common Vulnerabilities and Exposures публикует списки продуктов с максимальным количеством уязвимостей. И продукты Apple регулярно оказываются в первых рядах этого антирейтинга.

За 2017 год macOS оказалась на пятом месте. iOS, к слову, на третьем. Windows 10 – на шестом месте, в ней нашли на 13 дыр меньше, чем в macOS.

За всё время macOS (совместно с OS X) занимает вторую строчку и уступает лишь ядру Linux Kernel. 1957 уязвимостей против 1989 соответственно.

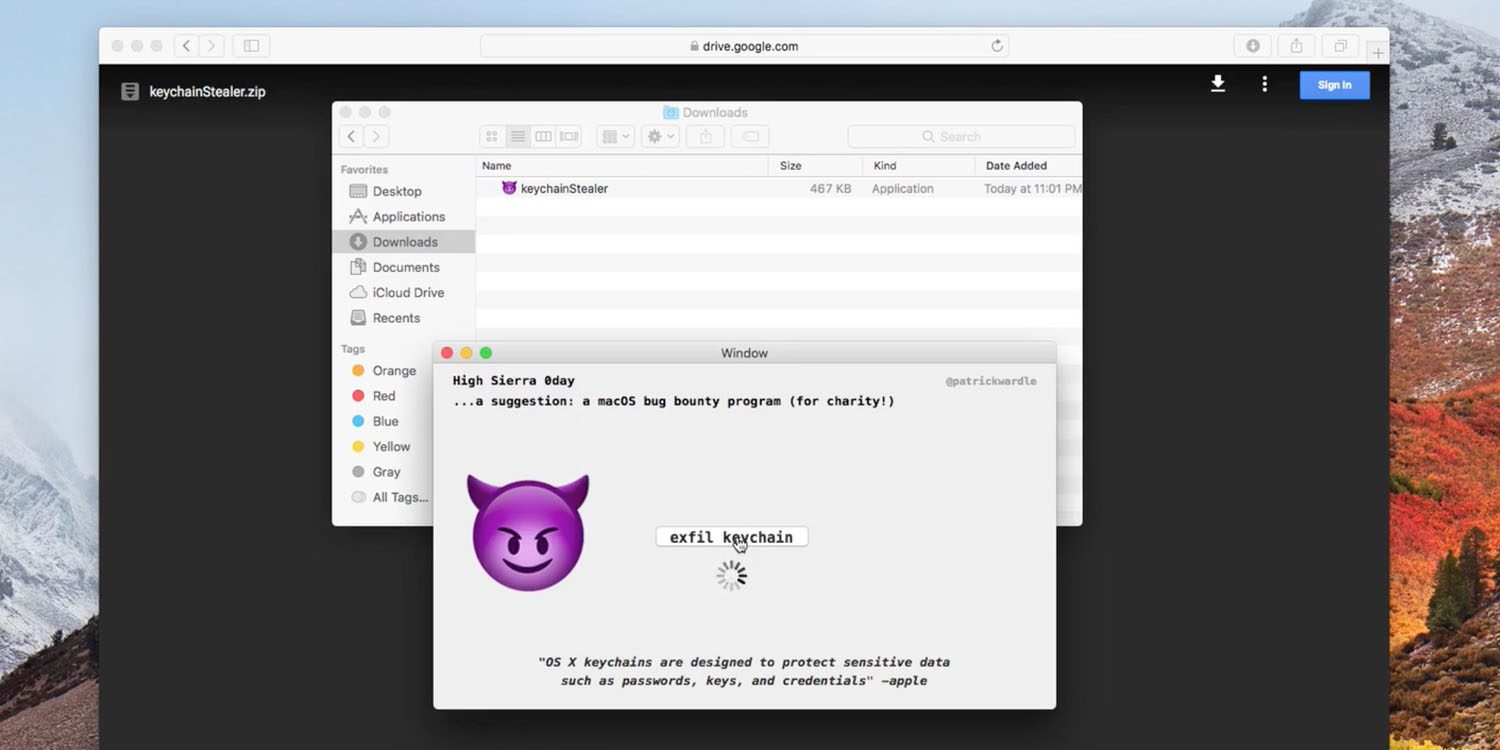

Эксплоиты для взлома macOS

Эксплоит – программа, которая эксплуатирует уязвимость в программном обеспечении для несанкционированного доступа. Понятное дело, просто так эксплоиты в сеть не выкладывают. Выгоднее продать их разработчикам в рамках программ bug bounty (вознаграждение за найденные уязвимости) либо мошенникам, которые намерены взломать чужой компьютер. Либо использовать самостоятельно и вымогать деньги за возврат данных и т.п.

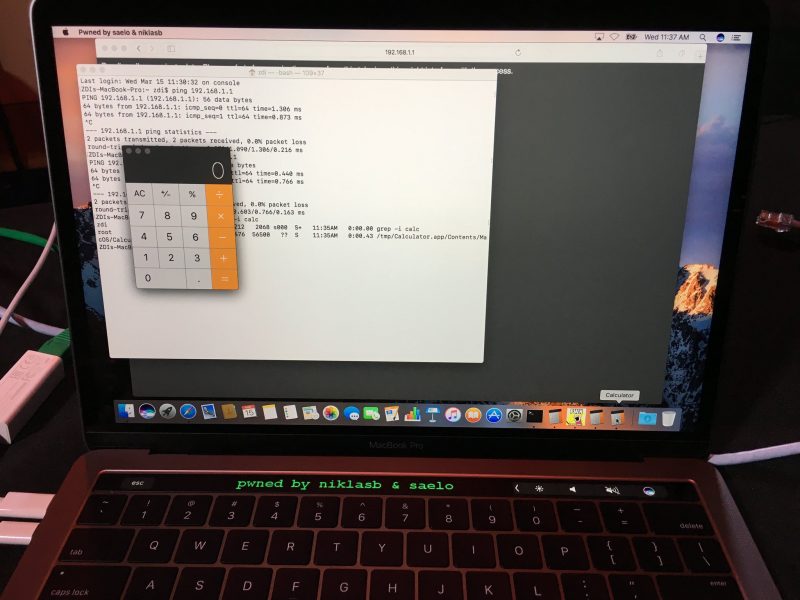

Новые эксплоиты появляются постоянно. К примеру, известный хакер Geohot (Джордж Хотц) провёл эксперимент с компьютером журналиста Бена Макича. Взломщик удалённо подключился к MacBook с помощью собственного эксплоита, а затем запустил браузер со своим сайтом geohot.com и приложение «Калькулятор» всего одной командой.

Кстати, вы же помните, что именно Geohot выпустил самый первый джейлбрейк для iPhone?

Как внедряют эксплойты? Варианта два:

- Заставить пользователя перейти по ссылке и выполнить на сайте вредоносный код с помощью уязвимости в браузере.

- Заставить пользователя открыть файл с кодом эксплойта, замаскированный под фото, архив, вложение в фишинговый e-mail и т.д.

Считаете, что на MacBook не нужен антивирус? Как бы не так! За год количество вредоносов для «мака» выросло на 744%, утверждает McAfee. Конечно, это всего 460 тыс. против 600 млн от общего количества, но тоже неслабо.

Проблема с эксплойтами заключается и в том, что не все антивирусы их обнаруживают. Необходим поведенческий анализ – без него шансы помешать эксплойту мизерные. К тому же эксплойты обычно ходят пачками (объединяются разработчиками в набор – кит) и проверяют систему сразу не все уязвимости.

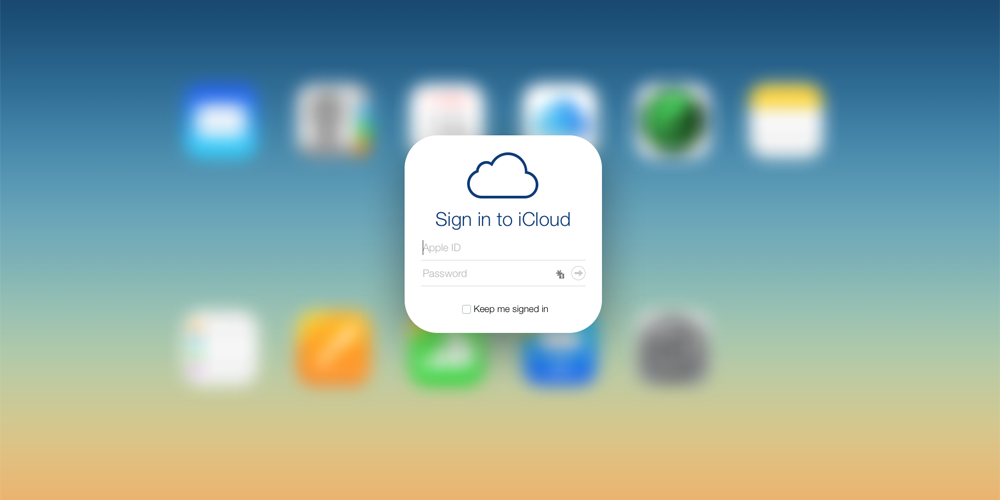

Взлом с помощью iCloud

В iCloud доступна функция «Найти iPhone». Злоумышленники уже несколько лет используют её для блокировки iPhone, теперь пришел черёд MacBook.

Для взлома достаточно иметь логин и пароль от аккаунта жертвы в iCloud. Как получить его? Вариантов масса: от поддельной формы ввода до перебора перехваченных логинов и паролей от других сервисов и социальной инженерии.

Функция даёт возможность заблокировать компьютер с помощью пароля, установить подсказку с требованием выкупа и реквизитами. Кстати, для использования функции «Найти iPhone» на авторизованном устройстве с адреса https://www.icloud.com/#find или в фирменном приложении для iOS не потребуется двухфакторная аутентификация (о ней читайте далее). И это проблема.

Итак, получив доступ к вашему аккаунту в iCloud, злоумышленники не имеют полного контроля над учётной записью. Но имени пользователя и пароля хватает для удалённой блокировки устройства.

Чем это грозит? Как минимум невозможностью работать на MacBook. О массовых утечках данных сообщений не было.

- Отключите опцию «Найти iPhone» в настройках.

- Смените пароль Apple ID в iCloud.

Если вы стали жертвой такого взлома, обратитесь в техподдержку Apple. Не платите выкуп – не поддерживайте фишерский бизнес! Правда, учитывайте, что решение проблемы специалистами Apple может занять несколько дней.

Двухфакторная аутентификация и двухэтапная проверка

Apple предлагает два типа защиты – собственно, двухфакторную аутентификацию и двухэтапную проверку. Проверка реализована на базе механизма доставки сообщений для функции «Найти iPhone».

Чтобы взломать аккаунт в iCloud, защищённый двухэтапной проверкой, существует четыре способа:

- Считывание одноразового кода с доверенного устройства – элементарно подсмотреть на экране.

- Кража SIM-карты из смартфона и получение SMS на неё. Сложнее, но теоретически возможно.

- Клонирование SIM-карты у оператора по поддельной доверенности. Это стало прямо эпидемией в последние годы.

- Самый сложный вариант – скопировать двоичный маркер аутентификации с компьютера пользователя.

Двухфакторная аутентификация надёжнее. Если она включена, то при любой попытке зайти в учетную запись Apple ID с нового гаджета на все доверенные устройства приходит интерактивное уведомление. Чтобы прочесть его, нужно разблокировать устройство и подтвердить получение одноразового кода в отдельном окне.

И вот здесь кроется различие. При двухфакторной аутентификации push-уведомления в любом случае будут доставлены на все устройства. Так что пользователь сможет на одном из них заблокировать попытку входа и таким образом опередить мошенника.

Фактически привязка номера телефона к учётной записи играет на руку ворам. Потому что SMS или звонок на доверенный номер – варианты для подтверждения и при двухфакторной аутентификации.

Зато считать одноразовый код с доверенного устройства без разблокировки не получится. А получить доступ к SIM-карте объективно сложнее, чем подсмотреть номер на экране.

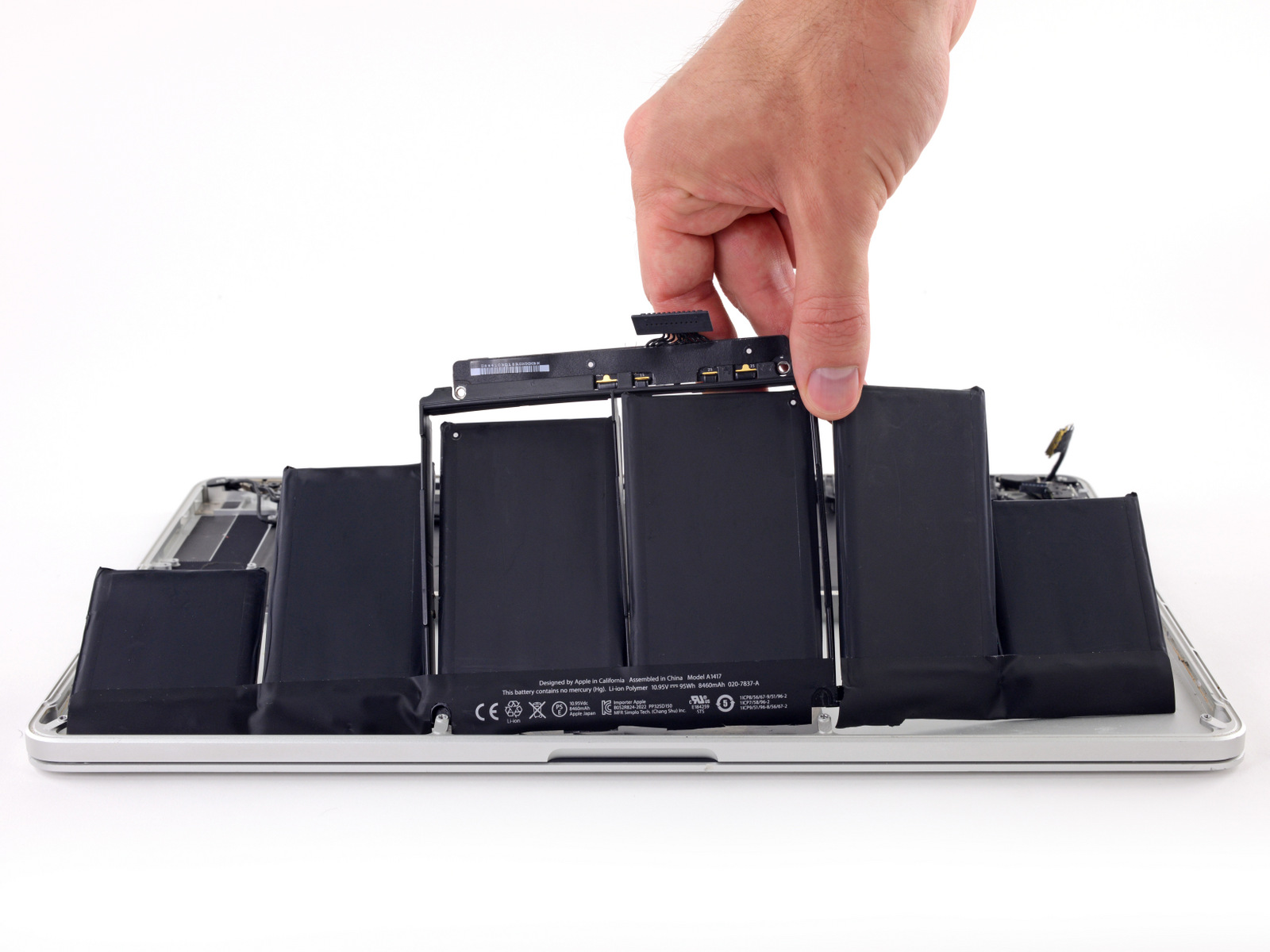

Взламывают даже батареи

Проблема батарей MacBook в том, что они шибко умные. У каждой батареи есть специальный чип с системным программным обеспечением, который позволяет ей взаимодействовать с другими компонентами и контролировать расход энергии.

«Белый» хакер Чарли Миллер на конференции Black Hat в 2015 году показал, что управлять батареями можно удалённо. Он использовал стандартный заводской пароль, чтобы получить доступ в микропрограмме контролера заряда батареи Texas Intruments. При сборке ноутбука его почему-то не сменили.

Итог работы Миллера – батарея выведена из строя. Правда, хакер не устраивал красочное шоу со взрывами и возгоранием, но заявил, что теоретически и такое возможно. Понятно, что тогда бы от ноутбука мало что осталось…

Понятное дело, что после этого пароли стали менять. По крайней мере, на контроллерах батарей.

Радует только то, что подобные взломы осуществляют в основном для демонстрации самой возможности получения доступа. Или из хулиганских побуждений. Массовый характер они пока не носят.

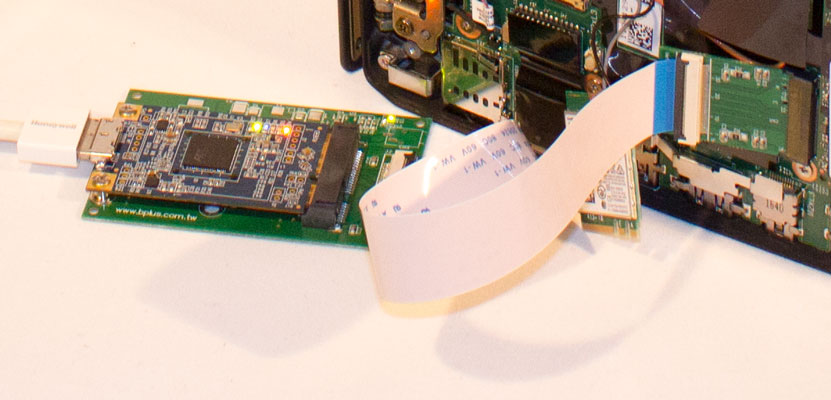

Сколько стоит взлом MacBook

Эксперт по безопасности Ульф Фриск из Швеции за 300 долларов собрал устройство, с помощью которого взломал MacBook Air, диск которого был защищён FileVault2. Гаджет Фриск подключил к Thunderbolt, затем нажал Ctrl+Cmd+Power, и вскоре пароль для расшифровки диска показался на экране.

Фриск заявил, что взлом оказался возможет по двум причинам. Прежде всего, в macOS оперативная память не очищалась после принудительной перезагрузки. Кроме того, ОЗУ в принципе не была защищена от прямого доступа до момента загрузки.

Обе проблемы исправили в macOS 10.12.2 в декабре 2016 года. Но если вы не обновлялись с того момента, можете скачать программное обеспечение на GitHub. Там же найдёте список нужных компонентов и инструкцию по сборке гаджета для взлома.

ЦРУ использовала прибор для взлома MacBook, который подключался к Thunderbolt или USB. Гаджет получил название Sonic Screwdriver («Ультразвуковая отвертка»). Известно о нём стало из документов, выложенных WikiLeaks в конце марта 2017 года.

Документы также рассказали об эксплоитах, которые записывались непосредственно в прошивку MacBook. Антивирусы и обычные инструменты экспертов-криминалистов их не замечали. Кстати, на iPhone перед покупкой также устанавливали «маячки». Но взломать iOS оказалось сложнее.

Архив с описаниями лежит на WikiLeaks и доступен всем. К счастью, практически все (если не все) описанные уязвимости Apple уже закрыла. Но продолжение следует…

В марте 2017 года на хакатоне Pwn2Own, который ежегодно проводится организацией Zero Day Initiative, хакеры заработали на взломе macOS в общей сложности 62 тыс. долларов. К примеру, использовав десять найденных уязвимостей в macOS, они получили права суперпользователя.

Дважды взломали браузер Safari – как раз благодаря правам суперпользователя. Первая команда получила за это 28 тыс. долларов, так как атака сработала не до конца. Команда использовала use-after-free в Safari в сочетании с тремя ошибками логики и разыменованием нулевого указателя, а как раз use-after-free в бета-версии браузера незадолго до этого исправили. Вторая команда заработала 35 тыс. за абсолютный успех и извлечение из браузера конфиденциальной информации.

Для взлома Touch Bar новых MacBook Pro эксплуатировали пять разных уязвимостей. На панель смогли вывести сообщение через командную строку.

С другой стороны, призовой фонд составлял 1 млн долларов. Так что 6,2% от него – не так много. На взломе Ubuntu, Chrome, продуктов Microsoft получилось заработать больше.

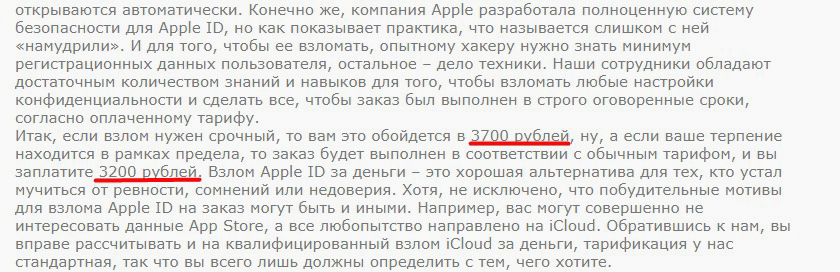

На сайтах и форумах взломать MacBook (речь идёт о взломе Apple ID) предлагают за 3000 рублей и более. Обещают даже вернуть деньги в случае неудачи. И скидки делают.

Взломщики используют относительно свежие наборы эксплоитов – «отмычки», которые быстро окупаются. Впрочем, такой «бизнес» описан в ст. 272 УК РФ. Так, если взламывает группа лиц по предварительному сговору, это наказывается:

- штрафом в размере до 500 тыс. рублей;

- или в размере заработной платы или иного дохода осужденного за период до трех лет;

- с лишением права занимать определенные должности или заниматься определенной деятельностью на срок до трех лет;

- либо ограничением свободы на срок до четырех лет;

- либо принудительными работами на срок до пяти лет;

- либо лишением свободы на тот же срок.

Выводы

Взломать можно всё, и уязвимости находятся постоянно. Разница в том, что на хакатоне или в программе bug bounty на этом можно заработать тысячи долларов, а во всех других случаях (в РФ) – до двух лет лишения свободы за самостоятельные «подвиги» или до пяти лет, если взламывать будете не в одиночку. Сами понимаете, что выгоднее.

Источник