- Пользователю все это не нужно! Хватит пропагандировать Линукс

- Как ведут себя пользователи

- Это правило работает всегда

- Пользователи Линукса — это продвинутые пользователи

- В завершение

- Linux-дистрибутивы для анонимной работы в интернете — что нового?

- Безопасность — это анонимность

- Obscurix

- Усиление ядра

- Прозрачный прокси Tor

- Отличия Obscurix от Tails

- Отличия Obscurix от Whonix

- На правах рекламы

Пользователю все это не нужно! Хватит пропагандировать Линукс

Обычные пользователи выполняют свои задачи, и иногда во время этого находят новые возможности.

А продвинутые пользователи заранее расширяют свои возможности так, чтобы все будущие задачи в них укладывались.

Эта мысль прекрасно обобщает все отличия обычных пользователей от продвинутых.

На таком уровне абстракции легко понять, почему Линукс не подходит большинству пользователей компьютеров, а нормальных пользователей WhatsApp очень трудно пересадить на Telegram. Почему так? Рассказываю под катом.

Как ведут себя пользователи

Обычный человек включает свой телефон (или компьютер, или любое другое устройство) не для того, чтобы поискать, какое приложение можно поставить. Не для того, чтобы покопаться в настройках одного приложения. Не для того, чтобы изменить цвет какой-то панельки.

Он хочет решить какую-то практическую задачу: связаться с коллегой, погуглить что-то или посмотреть видосики на YouTube. Он просто берет и делает это.

Только в редких случаях человек со скуки может начать листать список приложений в смартфоне, наткнуться на приложение «Погода», подумать: «Опа! И такое, оказывается, у меня есть», и, скорее всего, через пять минут благополучно об этом забыть и продолжать смотреть погоду в браузере.

Но есть некоторые люди, которые ведут себя по-другому. Эти пользователи ищут различные возможности, пытаются выжать максимум из того, что они используют, да и использовать максимум того, что может пригодиться. Они и называются продвинутыми пользователями.

Понимаете, что я имею ввиду?

У обычных пользователей появляются какие-то цели. И они достигают этих целей. Но иногда для этого приходится искать новые возможности.

А продвинутые пользователи ведут себя иначе. Они заранее стремятся расширить свои возможности так, чтобы все их будущие цели укладывались в возможности.

В этом и заключаются все отличия продвинутых пользователей от обычных.

Это правило работает всегда

И подтверждений этому бесконечно много. К примеру:

- Пользователи мессенджеров. Обычным пользователям WhatsApp нормально живется (к сожалению). Они даже не задумываются о том, что можно перейти на другой мессенджер, который гораздо лучше удовлетворит их потребности. Поэтому когда им надо сделать один опрос, они ищут решение одной конкретной проблемы: как сделать опрос в WhatsApp или как обойтись без него. И пользуются костылями: «Ставьте „+“ или „-“ в ответ на это сообщение», «Скопируйте этот список и допишите свою фамилию» и так далее. Хотя могли бы перейти на Telegram и решить кроме этой проблемы еще целое множество.

А есть такие люди, которые, прочитав в новостях о выходе нового мессенджера, сразу же бегут его тестировать: вдруг он «лучше остальных»?

И прочее, прочее, прочее. Более того, это правило касается не только компьютеров, но и реальной жизни тоже.

Когда вам надо найти ближайшую аптеку, кофейню, кинотеатр, вы можете воспользоваться навигатором. А можете вместо этого заранее пройтись по всем улицам вокруг вашего дома и запомнить, какие заведения есть рядом с вами.

В масштабах человеческой цивилизации в роли продвинутых пользователей выступают ученые: они пытаются расширять возможности человечества, насколько это возможно, чтобы оно могло решать как можно больше задач…

Но это меня уже совсем понесло в обобщения.

Пользователи Линукса — это продвинутые пользователи

Пользователи Линукса — очень (самый?) яркий пример этого правила. Вся философия использования Линукса заключается именно в том, чтобы стремиться расширять свои возможности. Так, чтобы любые цели, возникающие у пользователя в будущем, входили в рамки этих возможностей.

Именно поэтому бессмысленна идея популяризации Линукса как универсальной настольной ОС для всех: он был создан про-юзерами для про-юзеров. Обычные пользователи не собираются и не будут заниматься такой ерундой, как поиск, установка и настройка различных инструментов в свободное (и не очень) время. У них нет и не появится никакого желания это делать.

Судя по всему, именно это и имел ввиду mrtux в своей статье «Главная причина, почему не Linux»: большинство пользователей хотят просто решить задачу.

Так что не надо убеждать всех своих знакомых в том, что Линукс — это лучшая система для всех. Лучше подумайте: а хотите ли вы сами заниматься сложной настройкой, чтобы предугадать все, для чего вам может понадобиться компьютер — и использовать Линукс?

Лично я ненавижу моменты, когда мне на Линуксе нужно срочно выполнить задачу, которая не попала в мои «широкие возможности линуксоида». Когда приходится часами сидеть и разбираться в чем-то, что надо сделать прямо сейчас… Особенно ненавижу, когда эта задача делается на Винде из коробки за две секунды.

Обычным пользователям компьютера Линукс не подходит, и никакой «дистрибутив c юзерфрендли интерфейсом» это не исправит. Проблема на уровне строения системы и ее философии!

Да, Виндовс в этом плане тоже очень далека от идеала. Но это хотя бы что-то…

В завершение

Не пытайтесь все время быть «продвинутым» или не «продвинутым пользователем». Принимайте рациональные решения. Если вам в какой-то ситуации нужно выполнить только пару задач, отличающихся от остальных — не тратьте время и силы, используйте метод «обычных пользователей». Но если у вас есть и будет множество разных задач — будьте «продвинутыми», проложите себе для этого все пути.

Но давайте возможность другим людям делать их собственный выбор.

UPD. Не знаю уж, в чем проблема: в неправильно написанной статье или в любителях вечных холиваров, но комментарии переполнены бесконечными спорами про Линукс. На всякий случай хочу обратить ваше внимание на то, что это статья не про Линукс. Обычным пользователям Линукс не подходит — это лишь вывод. Главная мысль выделена выше в желтых рамках: простые пользователи делают все ради конкретных целей, продвинутые — ради возможностей. И каждый человек в каждой ситуации должен сам выбирать, какой стратегии придерживаться.

UPD2. Обратите внимание: я ничего не имею против самого Линукса. Линукс замечателен для тех, кому это действительно надо. Но я против распространения Линукса как универсальной ОС для всего и для всех. И это я обосновал в своей статье. Хотя главная мысль статьи, повторюсь, заключается в другом.

Спасибо всем, кто вдумчиво прочитал статью 🙂

Источник

Linux-дистрибутивы для анонимной работы в интернете — что нового?

Самый известный из секьюрных дистрибутивов — Tails, он выпускается с 2009 года. Там всё привычно и знакомо: вставил флэшку, загрузился, поработал, почистил RAM за собой. При этом периодически появляются альтернативные решения, такие как Whonix, Qubes OS или совсем новый дистрибутив Obscurix.

Личная безопасность — не та сфера, где следят за модой. Это не какое-то хобби, мобильная разработка или дизайн, здесь речь о сохранении жизни и свободы. Нововведения — не дань эстетике или комфорту, а попытка обеспечить ещё более надёжную защиту.

Безопасность — это анонимность

В контексте операционных систем часто говорят о некоторых специфических характеристиках «безопасных» систем:

- грамотное разделение привилегий;

- мандатный контроль;

- изоляция процессов;

- … и многое-многое другое.

Безопасность программных процессов — это немного иная тема. Там проблему рассматривают под другим углом, интересным в первую очередь военным, государственным и корпоративным клиентам, которые защищают коммерческие тайны, шпионят за сотрудниками, борются с утечками информации и тому подобное — обычно для дележа власти и/или денег. Забавно, что слежку за сотрудниками компании или гражданами государства часто устанавливают для их же блага: мол, так они «чувствуют себя более защищёнными».

Мы же здесь говорим о личной безопасности человека, что в принципе невозможно без гарантий анонимности. Это совсем другое. Как обсуждалось ранее, в современном мире личная безопасность напрямую зависит от анонимности, иначе никто не гарантирует вам свободу после комментариев в телеграме или финансовых транзакций. Любые действия в интернете могут быть наказуемы после принятия новых законов, имеющих обратную силу. Сейчас такое время, а дальше будет ещё хуже.

Другими словами, личная защита намного важнее, чем корпоративные, военные или национальные интересы какого-то государства. Всё-таки физическая безопасность касается конкретных живых организмов, а корпорации и государства — это абстрактные сущности, изобретённые относительно недавно, то есть они вторичны.

Именно в таком контексте безопасность рассматривают разработчики большинства защищённых дистрибутивов. В первую очередь они думают о безопасности человека, то есть о приватности, анонимности, защите от эксплоитов, слежки, деанонимизации, о надёжном шифровании.

Obscurix

Obscurix (Obscure *nix) — относительно новый проект. Операционная система пока в альфе, от неё пока не стоит ожидать стабильности.

Это «живая», загружаемая с внешнего носителя операционка на базе Arch Linux, сконфигурированная с прицелом конкретно на приватность и анонимность (исходный код, образ ISO для загрузочной флэшки). Как и положено, весь трафик безопасно направляется через Tor. Поддерживаются сети анонимайзеров I2P и Freenet (но они не выстраиваются в цепочку).

Встроенный файрвол сконфигурирован через iptables и блокирует весь входящий трафик, разрешая только исходящие соединения по Tor, I2P или Freenet (правила iptables). NetworkManager.service вообще не запускается без iptables.

Разрешениями приложений управляет линуксовый модуль AppArmor, для изоляции используются Bubblewrap и Xpra.

Исходный код Obscurix открыт, из него можно собрать такой же образ, который доступен для скачивания. В комплекте с дистрибутивом поставляются только опенсорсные программы. Единственные проприетарные фрагменты — обновления микрокода для процессоров AMD и Intel (пакеты amd-ucode и intel-ucode ), и они здесь только из вынужденной необходимости: это единственная защита от аппаратных уязвимостей типа Meltdown и Spectre.

В операционной системе установлен часовой пояс UTC, его лучше не менять, чтобы не выделять себя из общей массы пользователей. Аналогичная маскировка рекомендуется во всех сценариях поведения в интернете. Как известно, фингерпринтинг «анонимных» пользователей осуществляют по косвенным битам информации, таким как список установленных расширений, список шрифтов в операционной системе, скорость рендеринга графики (указывает на аппаратную конфигурацию компьютера), особенности набора текста на клавиатуре и т. д.

- IRC-клиент Hexchat с настройками приватности, без автостарта;

- VLC, сбор метаданных отключён;

- Thunderbird с отключёнными функциями типа Javascript, чатов, SVG для уменьшения поверхности атаки; без телеметрии и Google Safebrowsing; с защитой от фингерпринтинга, плагином enigmail для шифрования почты;

- вьюер Evince с отключёнными опциями evince-previewer и evince-thumbnailer ;

- файл-менеджер Thunar без thunar-volman , предпросмотра и закладки для сети;

- Pacman: изоляция потоков, только зеркала HTTPS;

- GnuPG в усиленной конфигурации Джейкоба Эпплбаума;

- Gedit, Eog, Electrum, Keepassxc.

Для безопасности в системе отключены все необычные протоколы и файловые системы, модули веб-камеры и динамика, Bluetooth, Firewire, Thunderbolt. Блокируются все беспроводные устройства (кроме WiFi), отключён своп.

Синхронизация времени критична для анонимности. Но протокол NTP чрезвычайно уязвим, не зашифрован, не работает через Tor и выдаёт локальное время в таймстампах. Поэтому автор написал скрипт Secure Time Synchronization для более безопасной синхронизации времени.

Для сбора дополнительной энтропии в ГСЧ установлены библиотека jitterentropy и демон haveged.

Все потенциальные идентификаторы в системе обфусцированы, MAC-адреса спуфятся при загрузке, интервалы между нажатиями клавиш на клавиатуре обфусцируются с помощью инструмента kloak.

Obscurix не поддерживает VPN по причинам безопасности. При использовании Tor довольно сомнительно, что VPN обеспечивает дополнительную защиту, а не наоборот. На этот счёт ведутся дискуссии. Хотя если Tor блокируется средствами DPI на уровне провайдера, то VPN действительно помогает скрыть трафик и запустить Tor.

Усиление ядра

Защищённые дистрибутивы старательно укрепляются с точки зрения информационной защиты. В Obscurix используется hardened_malloc, специальные настройки для укрепления ядра, а некоторые защитные параметры передаются ядру через загрузчик. К примеру, вот специфические параметры выполнения ядра, которые устанавливаются утилитой sysctl :

- kernel.dmesg_restrict=1 ограничивает логи ядра только для рута, не позволяя злоумышленнику собрать информацию о системе

- kernel.kptr_restrict=2 скрывает символы ядра в /proc/kallsyms , чтобы эту информацию злоумышленник тоже не смог использовать для атаки

- kernel.unprivileged_bpf_disabled=1 ограничивает работу JIT-компилятора BPF только для рута, предотвращая многие возможные атаки на JIT-компилятор типа распыления кучи

- net.core.bpf_jit_harden=2 тоже защищает JIT-компилятор от некоторых атак

- kernel.yama.ptrace_scope=2 устанавливает ограничение на использование системного вызова ptrace() только для рута: этот вызов используется для проверки и модификации запущенных процессов, что очень опасно

- kernel.kexec_load_disabled=1 отключает kexec, который используется для изменений в ядре без перезагрузки

- net.ipv4.tcp_syncookies=1 включает SYN cookie — технику противодействия атакам SYN flood (тип DoS-атак)

- net.ipv4.tcp_rfc1337=1 предотвращает атаки типа TIME-WAIT Assassination

- net.ipv4.conf.default.rp_filter=1 и net.ipv4.conf.all.rp_filter=1 предотвращают определённые методы IP-спуфинга.

- net.ipv4.conf.all.accept_redirects=0

net.ipv4.conf.default.accept_redirects=0

net.ipv4.conf.all.secure_redirects=0

net.ipv4.conf.default.secure_redirects=0

net.ipv6.conf.all.accept_redirects=0

net.ipv6.conf.default.accept_redirects=0

отключает приём ICMP-редиректов

Этот список даёт представление, что векторов атаки очень много. Усиление ядра никогда не будет лишним.

Прозрачный прокси Tor

В защищённых дистрибутивах абсолютно весь трафик идёт через сеть анонимайзеров. Ни один пакет «случайно» не отправится по открытым каналам, так что в этом отношении можно чувствовать себя спокойно.

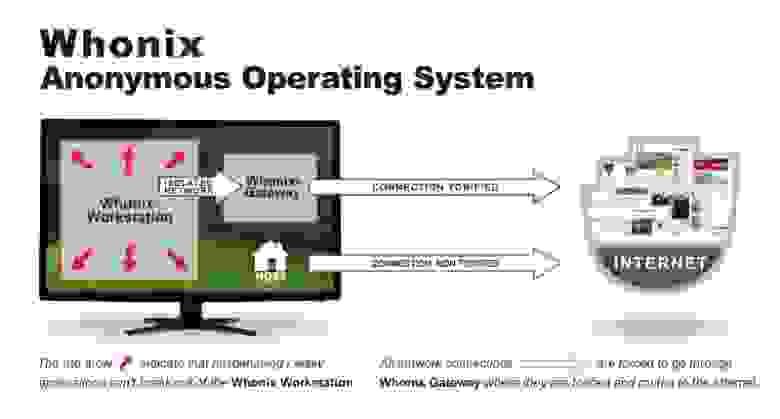

В Whonix работает встроенный гейт Whonix Gateway, в других приватных дистрибутивах схожий механизм.

В Obscurix обычный демон Tor отключён, а системный демон Tor открывает SocksPort на 9150, чтобы предотвратить ситуацию, когда Tor работает через Tor.

Отличия Obscurix от Tails

Obscurix похожа на Tails, но сделана на базе дистрибутива Arch, а не Debian. Отсюда и вытекают основные отличия — более тщательное усиление ядра, песочницы и аллокатора памяти, более свежие версии программ и др.

Кроме того, Obscurix не модифицирует Tor Browser, как это делают разработчики Tails, так что отпечаток браузера ничем не будет отличаться от стандартного, то есть не выдаст пользователя специального дистрибутива Linux.

Ещё одно отличие в поддержке нескольких сетей для анонимизации: кроме Tor, поддерживаются I2P и Freenet. Также поддерживаются неанонимные сети Zeronet, IPFS, cjdns для шифрования и децентрализации.

В отличие от Tails, в Obscurix отсутствует небезопасный браузер Unsafe Browser, допускающий прямое подключение в обход Tor. Таким образом, после эксплуатации какой-нибудь другой уязвимости злоумышленник может легко узнать реальный IP-адрес жертвы. Кстати, в последних версиях Tails он уже запрещён по умолчанию.

Отличия Obscurix от Whonix

Дистрибутив Whonix появился несколько лет назад, это уже реальный практический инструмент, в то время как Obscurix пока на стадии эксперимента.

Главное отличие в том, что Whonix разработан для виртуальной машины. В то же время Obscurix и Tails загружаются с флэшки в RAM и не оставляют после себя следов для компьютерной экспертизы. В случае с Whonix/VM теоретически появляются дополнительные уровни абстракции. С другой стороны, Whonix удобнее, ведь виртуальную машину можно запустить под любой ОС, включая Windows и MacOS, в любом менеджере ОС.

Whonix часто используют в связке с Qubes OS. Этот десктопный дистрибутив за качественную изоляцию VM похвалил сам Эдвард Сноуден.

На схеме далее представлен дизайн Qubes OS с установкой Whonix. Разные цвета модулей соответствуют разным уровням доверия: от чёрного (максимальное доверие) до опасного красного (USB, сетевой стек).

По сравнению с традиционными «живыми» дистрибутивами это более продвинутый подход. В связке Qubes-Whonix получается как бы двойная защита: специальный защищённый Linux-дистрибутив внутри другого специального дистрибутива с качественной изоляцией процессов. Но всё-таки загружаемые/живые дистрибутивы формально безопаснее, потому что не оставляют никаких следов на хосте (amnesiac) и даже очищают оперативную память на выходе.

С другой стороны, хотя та же Qubes OS не считается ‘amnesiac’, но здесь полнодисковое шифрование по умолчанию. То есть по факту всё равно не остаётся никаких следов, а удобства больше.

В общем, старая добрая Tails уже не одинока в арсенале свободного человека.

На правах рекламы

VDSina предлагает VDS в аренду под любые задачи, огромный выбор операционных систем для автоматической установки, есть возможность установить любую ОС с собственного ISO, удобная панель управления собственной разработки и посуточная оплата тарифа, который вы можете создать индивидуально под свои задачи.

Источник