- Ошибка аутентификации

- Решение

- Проблемы после переноса

- Линукс службе проверки подлинности не удается загрузить сведения аутентификации

- Как выглядит ошибка credssp

- Назначение CredSSP

- Windows SSP

- Причины ошибки шифрования CredSSP

- Варианты исправления ошибки CredSSP

- Отключаем credssp в Windows через NLA

- Отключаем шифрование credssp через GPO

- Самый правильный метод, это установка обновлений

Ошибка аутентификации

Проблема с рутом

При попытке зайти под рут в консоли через user-обычного пользователя выдает:

>>>

user@user-box:

$ su

Пароль:

su: Ошибка аутентификации

>>>

Пароль записываю правильно, потому что залогиница под логином root в консоли получается, но мне необходимо получить права рута для user-пользователя.

При попытке сделать действие через sudo выдает:

>>>

user@user-box:

$ sudo действие

sudo: must be setuid root

>>>

suid-биты послетали, верни на место.

# ls -l /bin/su

-rwsr-xr-x 1 root root 37024 Июл 24 2009 /bin/su

root@acnote:

# chmod -s /bin/su

root@acnote:

# ls -l /bin/su

-rwxr-xr-x 1 root root 37024 Июл 24 2009 /bin/su

root@acnote:

$ su —

Пароль:

su: Сбой при проверке подлинности

$ ls -l /bin/su

-rwxr-xr-x 1 root root 31124 2009-07-31 17:55 /bin/su

root@laptop:

$ chmod -s /bin/su

root@laptop:

$ ls -l /bin/su

-rwxr-xr-x 1 root root 31124 2009-07-31 17:55 /bin/su

Побровал, эффекта не заимело.

Кроме этого еще попробовал добавить user-пользователя в группу «root:x:0» в /etc/group после чего вывело:

$ su

Пароль:

setgid: Operation not permitted

Эм. Я показал обратную процедуру 🙂 Тебе надо сделать u+s 🙂

chmod u+s `which su`

chmod u+s `which sudo`

Если не поможет, давай сюда /etc/login.defs.

Спасиб — помогло решить проблему с su

Осталось решить незадачу с sudo из под user-пользователя, а вот этот трабл:

$ sudo apt-get update

sudo: must be setuid root

Решение

собсна проблема с «sudo: must be setuid root» решилась.

# chown root:root /usr/bin/sudo

# chmod 4755 /usr/bin/sudo

chmod u+rws,g+rx,o+rx — это именно и есть 4755 как тебе уже писАли 🙂

Источник

Проблемы после переноса

Собственно, вот. Перенес корень с одного ЖД на другой так: скопировал на флешку с ехт2, скинул куда нужно, поправил fstab и grub. Система загрузилась и работает, но не полностью.

1. Отвалился вайфай, в ifconfig он по прежнему есть, но nm-applet не видит никаких точек доступа (в iwlist все есть).

2. Не работает su от пользователя:

В /var/log/messages при этом вот такое:

Похоже, что-то с PAM. Как можно поправить? Пока пробовал только пересобирать polkit, но не помогло.

Не помню, честно говоря. Но вроде бы про «-p» забыл.

Разрешения сломаны — emerge -e world в помощь

Когда то давно на ту же фигню напоролся, еще когда на убунте сидел. Только я копировал вообще посредством наутилуса 🙂 После таких манипуляций отваливается su, sudo и polkit. nm как я понимаю нужен polkit для просмотра списка доступных сетей. Точно уже и не вспомню, на каких файлах права сбились, но копай в эту сторону.

Я бы так сразу сделал, но, боюсь, мой древний ноут просто подохнет от перенапряжения.

толсто. достаточно перемержить то, что не работает, зачем весь мир то?

man chown chmod

достаточно перемержить то, что не работает, зачем весь мир то?

надо перемержить все пакеты с неправильными правами в /,/usr,/var ну и т.д.

Оу, это же все пакеты! 🙂

Вручную на тыщу пакетов? Да ты приколист

Не, если есть желание, можно из vdb портажа достать permissions и потом скриптом их поставить на все нужные файлы.

Набрали детей в модераторы, скатили сайт.

Зачем все то пакеты? «Работает — не трожь.» (с)

Потому что копировать надо было с -a. Корень сломан. Ссылки на хандбук и зеркала сам вспомнишь?

Пересобрал consolekit, все пакеты pam’а, dbus и еще что-то и все заработало нормально. Решено. Спасибо за советы, энивей.

Угу, поставить нужные права(разные) методом -R — жги еще, а я пока поржу.

Ну что ты, конечно не трожь. Лучше огребай проблемы постепенно, ага

То, что ты не знаешь, как работает система, или почему небо не падает, не является аргументом.

Единственная проблема, которую можно огрести — ограниченная несекурность.

У меня не сервер, а обычный домашний лэптоп, где самая ценная информация — смешные фотографии котиков. Так что данный критерий не очень актуален. Главное, что проблема решилась.

Проблема в том, что я ЗНАЮ как работает система. И я ЗНАЮ что твой метод — не подойдет.

Как минимум потому, что могли еще потеряться расширенные атрибуты(xattr), что критично, допустим, на hardened-системах.

Поэтому давай мы не будем делать предположения о том, кто что знает, а кто чего не знает, ок? Я свои аргументы привел, да и ТС проблему решил, а с его стороны — именно это имеет значение, а наш с тобой разговор — просто колоритный фон к уже решенной проблеме, не более.

Проблема в том, что я ЗНАЮ как работает система

Это тебе так кажется. Ты даже не подумал, что пересборка мира не восстановит права на значительную часть конфигов, кэшей и прочих системных файлов.

Как я уже сказал — давай мы не будем делать предположения об уровне знаний друг друга. Хотя бы потому, что предмет нашего обсуждения частично входит в перечень вопросов, который может быть задан претенденту на звание разработчика Gentoo и он достался мне.

Ты даже не подумал, что пересборка мира не восстановит права на значительную часть конфигов, кэшей

Представь себе я знал об этом. Конфиги не будут затронуты из-за CONFIG_PROTECT, кэши — из-за keepdir, ну и они созданы после установки.

Главное тут — восстановить насколько возможно права и xattr-ы на /, /usr, /var(тут удастся в меньшей степени) и прочие системные директории.

И пересборка мира — это самый простой ОФИЦИАЛЬНО рекомендуемый для конечного пользователя способ. Но, конечно, не единственный.

Источник

Линукс службе проверки подлинности не удается загрузить сведения аутентификации

Добрый день! Уважаемые читатели и гости IT блога Pyatilistnik.org, в прошлый раз мы с вами чинили HDD с поврежденной файловой системой и состоянием RAW уверен, что вам удалось это сделать. Сегодня я в очередной раз переведу наш вектор траблшутера в сторону терминальных столов, а именно мы рассмотрим ситуацию, что когда вы пытаетесь подключиться к удаленному серверу по RDP протоколу, а у вас после ввода логина и пароля, выскакивает ошибка, что вы не прошли проверку подлинности и причиной ошибки может быть исправление шифрования CredSSP. Давайте разбираться, что за зверь, этот CredSSP и как вам получить доступ к вашему серверу.

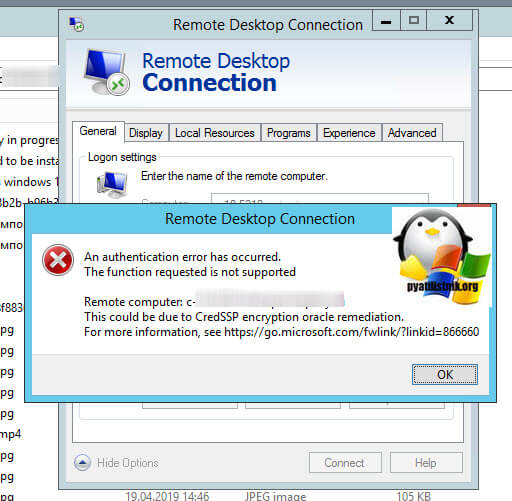

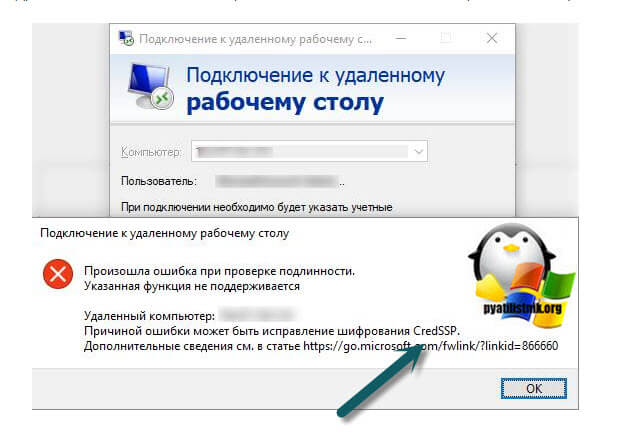

Как выглядит ошибка credssp

Перед тем, как я покажу вам известные мне методы ее устранения, я бы как обычно хотел подробно описать ситуацию. Вчера при попытке подключиться к своему рабочему компьютеру, работающему на Windows 10 1709, с терминального стола, входящего в RDS ферму на Windows Server 2012 R2, я получил ошибку после ввода логина и пароля:

Ну и конечно в русском исполнении:

Получается двоякая ситуация, что RDP как бы работает, но вот по какой-то причине ваши учетные данные на принимающей стороне не соответствуют, каким-то критериям, давайте разбираться, что это за зверь CredSSP.

Назначение CredSSP

Что такое CredSSP — это Win32 API, используемый системами Microsoft Windows для выполнения различных операций, связанных с безопасностью, таких как аутентификация. SSPI функционирует, как общий интерфейс для нескольких поставщиков поддержки безопасности (SSP). Поставщик поддержки безопасности — это библиотека динамической компоновки (DLL), которая делает один или несколько пакетов безопасности доступными для приложений.

C redSSP позволяет приложению делегировать учетные данные пользователя от клиента целевому серверу для удаленной аутентификации. CredSSP предоставляет зашифрованный канал протокола безопасности транспортного уровня . Клиент проходит проверку подлинности по зашифрованному каналу с использованием протокола SPNEGO (Simple and Protected Negotiate) с Microsoft Kerberos или Microsoft NTLM.

После проверки подлинности клиента и сервера клиент передает учетные данные пользователя на сервер. Учетные данные дважды шифруются с использованием ключей сеанса SPNEGO и TLS. CredSSP поддерживает вход в систему на основе пароля, а также вход в систему с использованием смарт-карт на основе X.509 и PKINIT.

Windows SSP

Следующие поставщики общих служб устанавливаются вместе с Windows:

- NTLM (Представлено в Windows NT 3.51 ) (msv1_0.dll) — обеспечивает проверку подлинности NTLM с запросом/ответом для клиент-серверных доменов до Windows 2000 и для не доменной аутентификации (SMB /CIFS).

- Kerberos (Представлен в Windows 2000 и обновлен в Windows Vista для поддержки AES ) (kerberos.dll). Предпочтителен для взаимной аутентификации клиент-серверного домена в Windows 2000 и более поздних версиях.

- Согласование (введено в Windows 2000) (secur32.dll) — выбирает Kerberos и, если не доступно, протокол NTLM. SSP обеспечивает возможность единого входа , иногда называемую встроенной аутентификацией Windows (особенно в контексте IIS). В Windows 7 и более поздних версиях представлен NEGOExts, в котором согласовывается использование установленных пользовательских SSP, которые поддерживаются на клиенте и сервере для аутентификации.

- Безопасный канал (он же SChannel) — Представлен в Windows 2000 и обновлен в Windows Vista и выше для поддержки более надежного шифрования AES и ECC. Этот поставщик использует записи SSL/TLS для шифрования полезных данных. (Schannel.dll)

- PCT (устарел) реализация Microsoft TLS/SSL — криптография SSP с открытым ключом, которая обеспечивает шифрование и безопасную связь для аутентификации клиентов и серверов через Интернет. Обновлено в Windows 7 для поддержки TLS 1.2.

- Digest SSP (Представлено в Windows XP ) (wdigest.dll) — Обеспечивает проверку подлинности HTTP и SASL на основе запросов/ответов между системами Windows и не-Windows, где Kerberos недоступен.

- Учетные данные (CredSSP) (Представлено в Windows Vista и доступно в Windows XP с пакетом обновления 3 (SP3)) (credssp.dll) — обеспечивает SSO и проверку подлинности на уровне сети для служб удаленных рабочих столов.

- Аутентификация с распределенным паролем (DPA) — (Представлено в Windows 2000) (msapsspc.dll) — Обеспечивает аутентификацию через Интернет с использованием цифровых сертификатов.

- Криптография с открытым ключом «пользователь-пользователь» (PKU2U) (представлена в Windows 7 ) (pku2u.dll) — обеспечивает одноранговую аутентификацию с использованием цифровых сертификатов между системами, которые не являются частью домена.

Причины ошибки шифрования CredSSP

В марте 2018 года, компания Microsoft выпустила обновление безопасности для устранения уязвимостей для протокола поставщика поддержки безопасности учетных данных (CredSSP) под именем CVE-2018–0886 (https://support.microsoft.com/en-us/help/4093492/credssp-updates-for-cve-2018-0886-march-13-2018), используемого подключениями по протоколу удаленного рабочего стола (RDP) для клиентов Windows и Windows Server. Как только пользователи и системные администраторы произвели установку апдейтов, то по всему миру начались массовые жалобы, что люди не могут подключаться по протоколу RDP к серверам, компьютерам, получая ошибку, что причиной ошибки может быть шифрование CredSSP.

К сожалению 99% людей и администраторов совершают одну и туже ошибку, они сразу ставят обновления, не дождавшись пары дней после их выхода. Обычно этого времени хватает, чтобы вендор определил проблемы и отозвал глючное обновление.

Под раздачу попали буквально все, клиентские ОС Windows 7, Windows 8.1, Windows 10 с которых были попытки подключиться к RDS ферме или RemoteApp приложениям работающим на Windows Server 2008 R2 и выше. Если бы вы читали ветки обсуждений в эти дни, то вы бы поняли все негодование людей, особенно с запада.

Варианты исправления ошибки CredSSP

На самом деле вариантов много, есть правильные, есть и временные и обходные, которые нужно сделать быстро, чтобы хоть как-то работало, так как бизнес может в этот момент простаивать и терять деньги.

- Вы можете удалить новое обновление безопасности, самый плохой вариант, но в ответственные моменты, иногда используется, чтобы перенести работы на вечер или ночь

- Если нужно быстро получить доступ к серверу и избежать проверку подлинности credssp, то я вам советую отключить на принимающем подключении сервере галку NLA (Network Level Authentication) в русском варианте «Разрешить подключение только с компьютеров, на которых работает удаленный рабочий стол с проверкой подлинности на уровне сети»

- То же быстрый метод и на массовое применение, это использование групповой политики, которая изменит шифрование Oracle Remediation

- Ну и самый правильный метод , это установка обновлений на все ваши системы

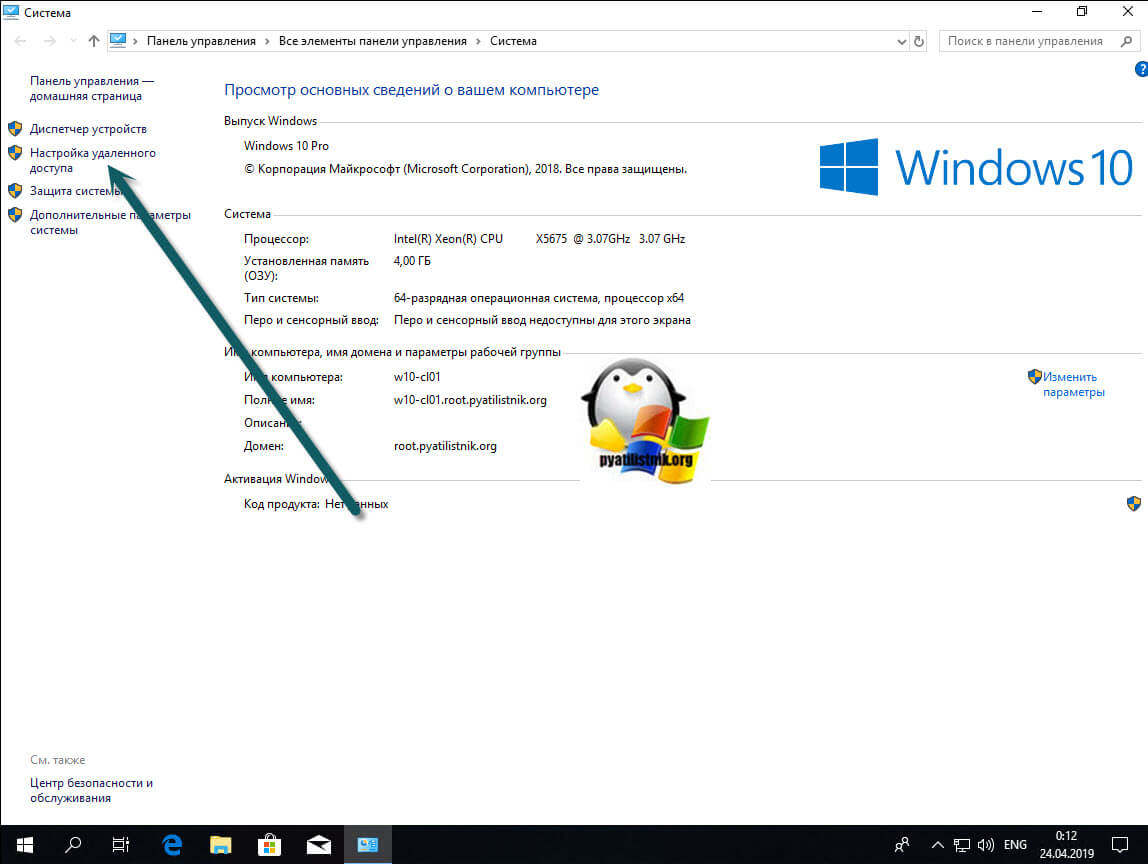

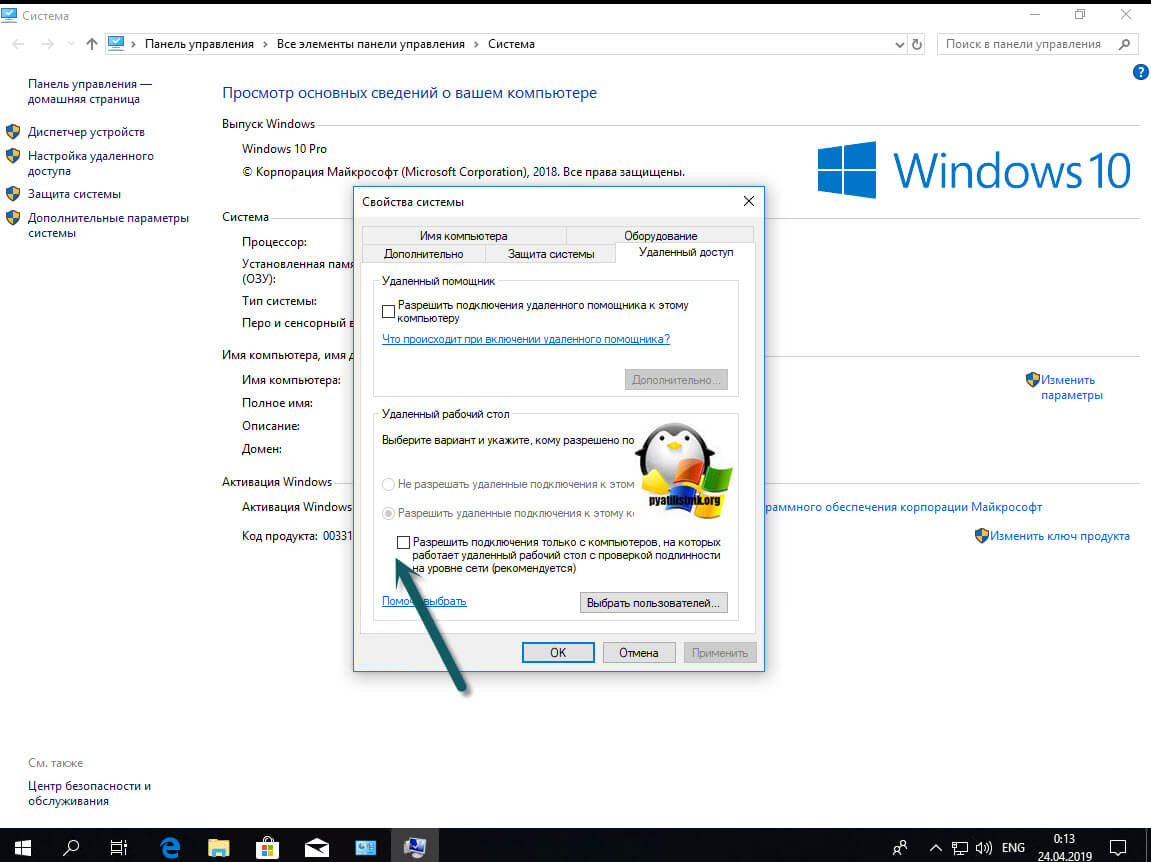

Отключаем credssp в Windows через NLA

Данный метод выхода из ситуации я бы рассматривал, как быстрое, временное решение, до того, как вы установите обновления безопасности. Чтобы разрешить удаленное подключение к серверу и избегать ситуации, что произошла ошибка при проверке подлинности credssp, сделайте вот что. Откройте свойства моего компьютера, попав в систему, так же можно нажать одновременно WIN+Pause Breake или как вариант в командной строке ввести control /name Microsoft.System. В окне «Система» находим пункт меню «Настройка удаленного доступа»

Снимите галку «Разрешить подключение только с компьютеров, на которых работает удаленный рабочий стол с проверкой подлинности на уровне сети»

После этого вы легко сможете подключиться к данному компьютеру или серверу, но как быть что вы не можете туда попасть и снять эту галку, тут нам на помощь придет реестр Windows. Вы можете удаленно создать нужные ключи реестра, которые отключат галку NLA или политику CredSSP. Для этого вы можете пойти двумя путями:

- Использовать сетевой реестр Windows

- Использовать удаленное управление компьютером, например PsExec.exe, я вам с помощью него уже показывал, как открывать порты в брандмауэре, удаленно.

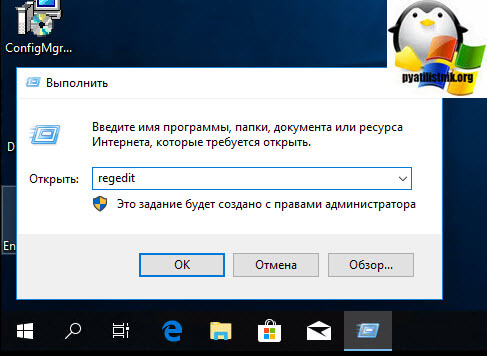

Давайте попробуем через удаленный реестр, для этого открываем Regedit, через окно «Выполнить».

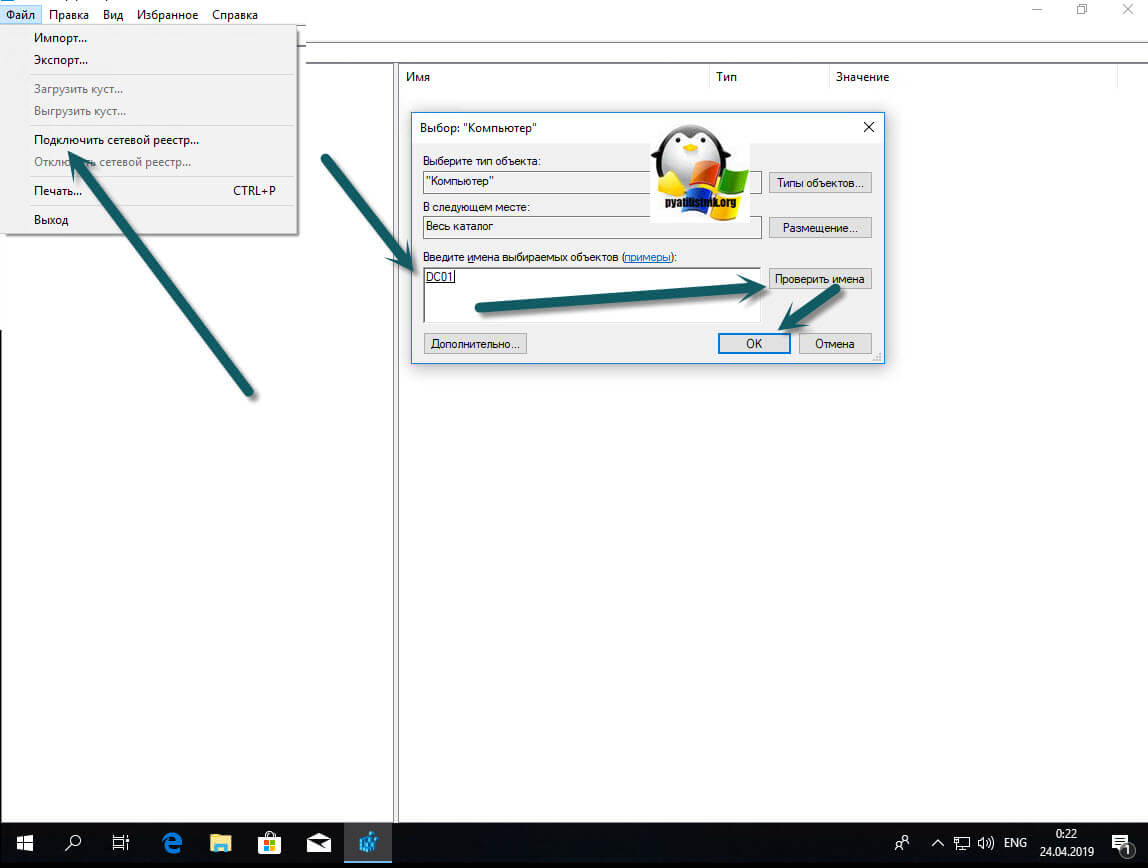

Из меню «Файл» выберите пункт «Подключить сетевой реестр», далее найдите нужный вам сервер.

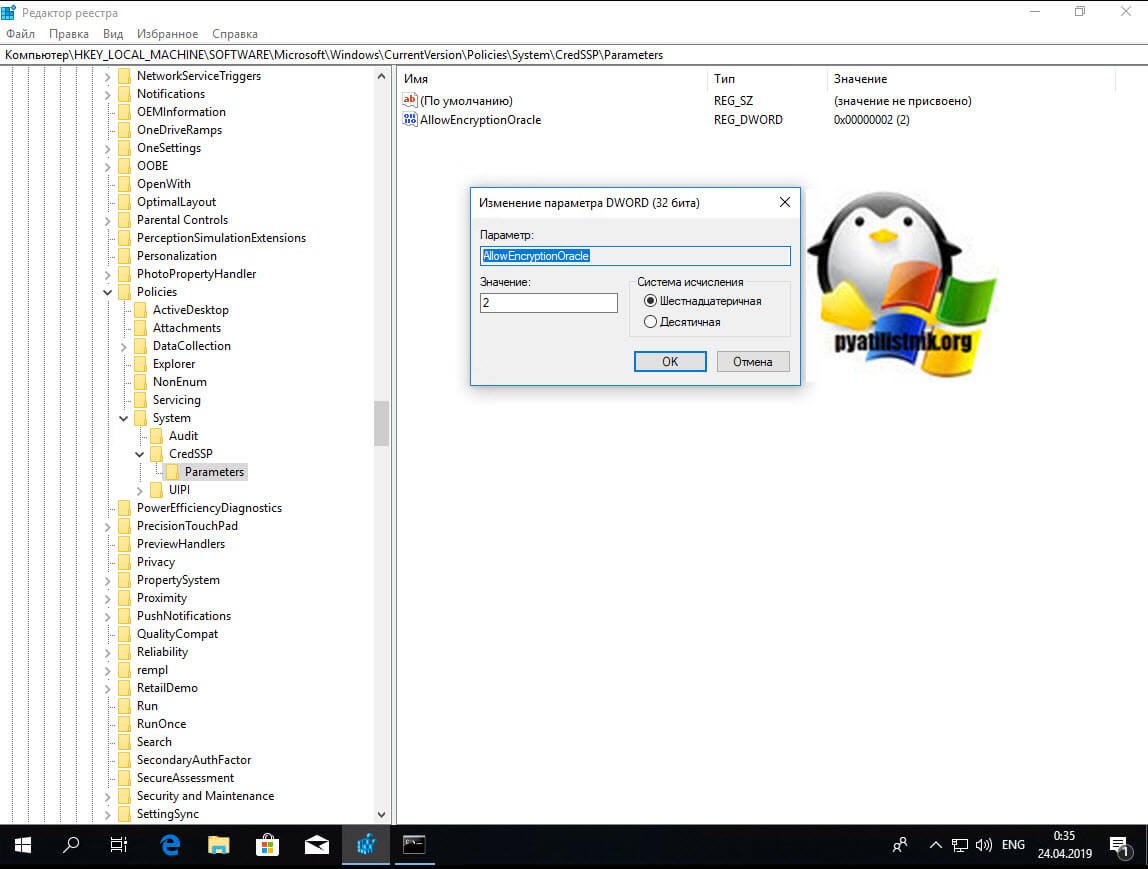

У вас подключится дополнительный реестр с двумя кустами. Переходите по пути (Если у вас не будет CredSSP\Parameters, то нужно будет их создать):

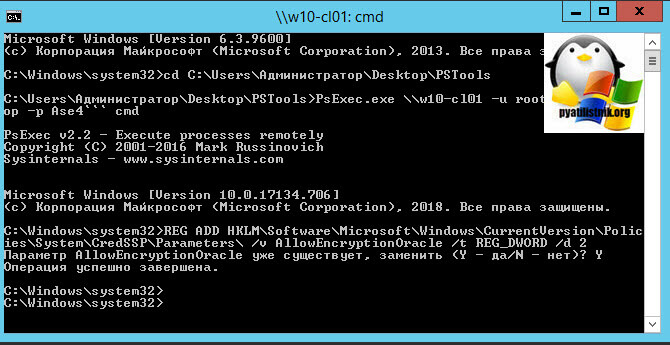

Тут вам необходимо создать REG_DWORD ключ с именем AllowEncryptionOracle и значением 2. В данном варианте политика CredSSP выставит Уязвимый уровень — это самый низкий уровень защиты. Это позволит вам подключаться к серверам удаленно, используя RDP. Однако это подвергнет серверы атакам.

Или можно так же отключить NLA, для этого найдите ветку реестра:

Найдите там ключ SecurityLayer и выставите ему значение 0, чтобы деактивировать Network Level Authentication.

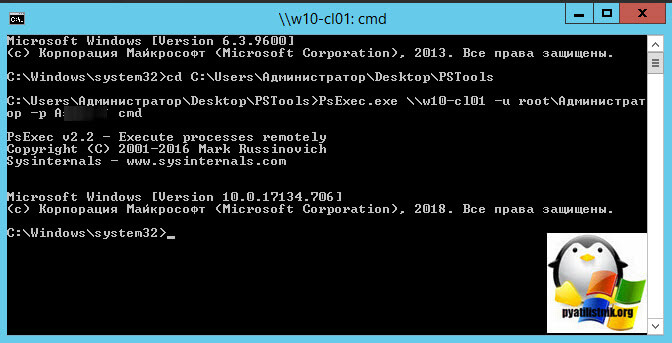

Теперь то же самое вы можете выполнить и через PsExec.exe, выставив для CredSSP минимальный уровень защиты или же отключить NLA, для этого находясь в cmd в режиме администратора введите команду:

w10-cl01 — это имя компьютера.

Далее имея запущенный сеанс cmd для удаленного компьютера, выполните команду:

Аналогично можно сделать и для отключения Network Level Authentication, команда будет такой:

Еще раз обращаю ваше внимание, что данный метод временный и самый не безопасный, применяемый в случаях, когда уже ничего сделать нельзя или дольше, а нужно уже вчера, обязательно установите все нужные обновления.

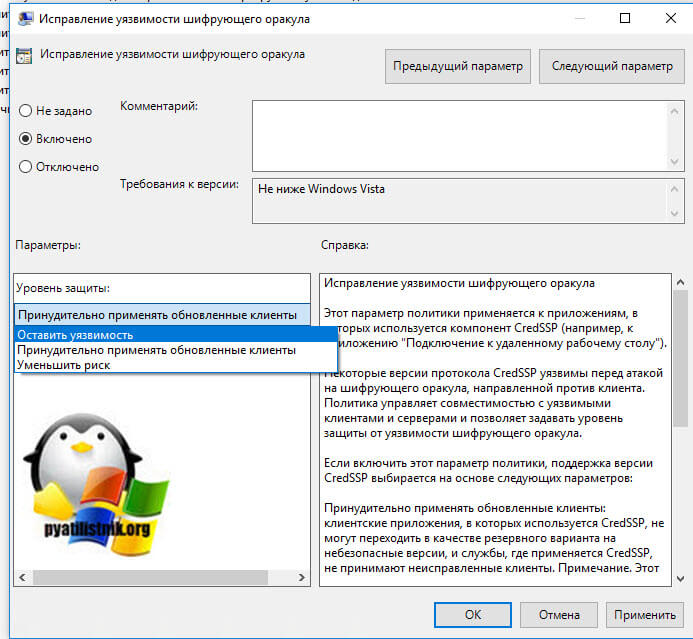

Отключаем шифрование credssp через GPO

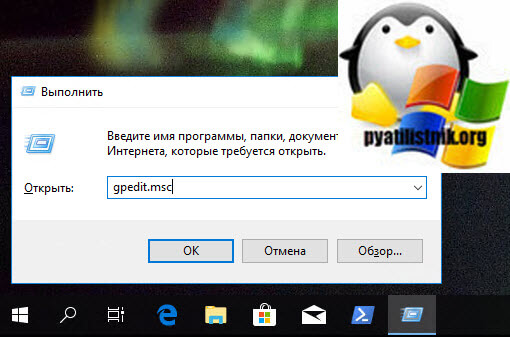

Если у вас большая инфраструктура, в которой сотни компьютеров и сотни серверов, то вы можете до установки нужных обновлений в вечернее время, временно отключить новый уровень шифрования CredSSP и убрать ошибку «Удаленный компьютер имя. Причиной ошибки может быть исправление шифрования CredSSP». Для этого мы можем воспользоваться всеми плюсами доменной инфраструктуры Active Directory. Тут два варианта, вы можете создать массовую политику для распространения ее на нужные OU или если у вас требование для одного или двух локальных компьютеров, то на них можно запустить локальный редактор групповых политик, тем самым внеся изменения только на них.

Напоминаю, что оснастку управление групповой политикой вы можете найти на контроллере домена или компьютере с установленным пакетом RSAT, открыть ее можно через команду в окне «Выполнить» gpmc.msc. Если нужно открыть локальный редактор групповых политик, то в окне «Выполнить» введите gpedit.msc.

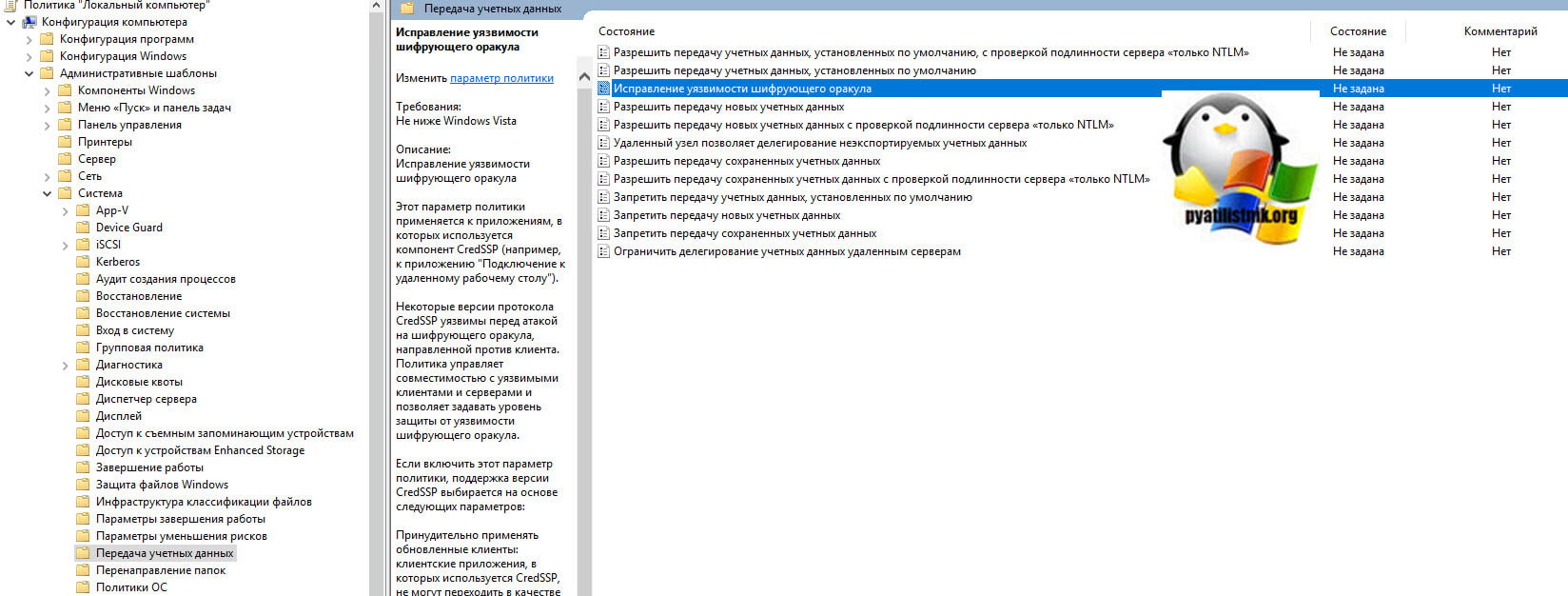

Вам необходимо перейти в ветку:

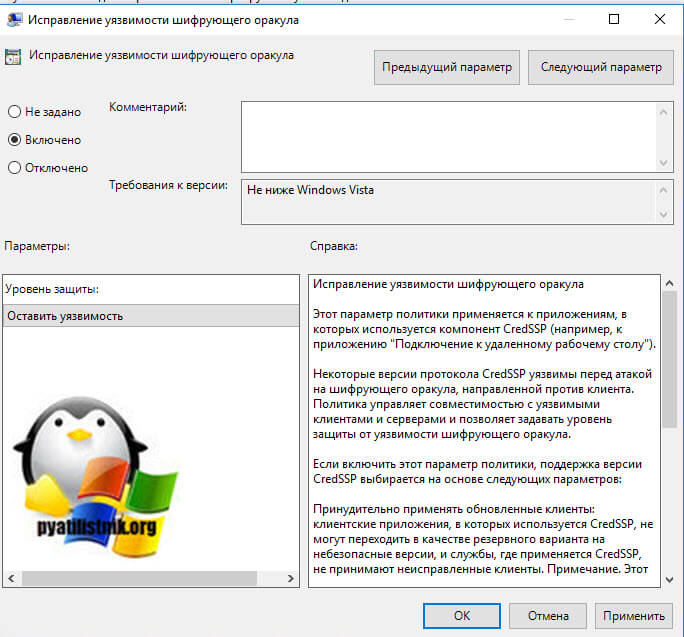

Открываем настройку «Исправление уязвимости шифрующего оракула (Encryption Oracle Remediation)». Включаем политику, у вас активируется опция «Уровень защиты», на выбор будет три варианта:

- Принудительно применять обновленные клиенты (Force Updated Clients) — она будет стоять по умолчанию из-за максимального уровня защиты, вам данную опцию нужно сменить. Это так сказать максимально безопасный уровень взаимодействия клиент, он должен быть в идеале, после установки обновлений на все сервера и компьютеры.

- Оставить уязвимость (Vulnerable) – клиенты могут подключаться на уязвимые машины.

- Уменьшить риск (Mitigated) – клиенты не могут подключаться к уязвимым серверам, но серверы могут принимать уязвимые клиенты.

Выбираем на время пункт «Оставить уязвимость (Vulnerable)». Сохраняем настройки.

После чего вам нужно обновить политику, для этого откройте командную строку и введите gpupdate /force. Если у вас не доменный компьютер, да и еще Windows 10 Home, которая не имеет встроенного локального редактора политик, то вам как я описывал выше, нужно производить правку реестра

На просторах интернета ходит скрипт PowerShell, который поможет включить данную политику на всех компьютерах в Active Directory

Import-Module ActiveDirectory

$PSs = (Get-ADComputer -Filter *).DNSHostName

Foreach ($computer in $PCs) <

Invoke-Command -ComputerName $computer -ScriptBlock <

REG ADD HKLM\SOFTWARE\Microsoft\Windows\CurrentVersion\Policies\System\CredSSP\Parameters /v AllowEncryptionOracle /t REG_DWORD /d 2

>

>

Самый правильный метод, это установка обновлений

Когда вам удалось везде подключиться и подошло время обслуживания ваших серверов, быстренько производим установку обновлений закрывающих брешь (CVE-2018-0886 | CredSSP Remote Code Execution Vulnerability).

Раньше были вот такие KB, но они со временем могут меняться свой номер, поэтому пройдите по ссылке выше, так будет надежнее.

- Windows Server 2012 R2 / Windows 8: KB4103715

- Windows Server 2008 R2 / Windows 7: KB4103712

- Windows Server 2016 / Windows 10 1607 — KB4103723

- Windows Server 2016 / Windows 10 1703 — KB4103731

- Windows Server 2016 / Windows 10 1709 — KB4103727

- Windows Server 2016 / Windows 10 1803 — KB4103721

Источник