Урок 17. Права доступа Linux к файлам и папкам

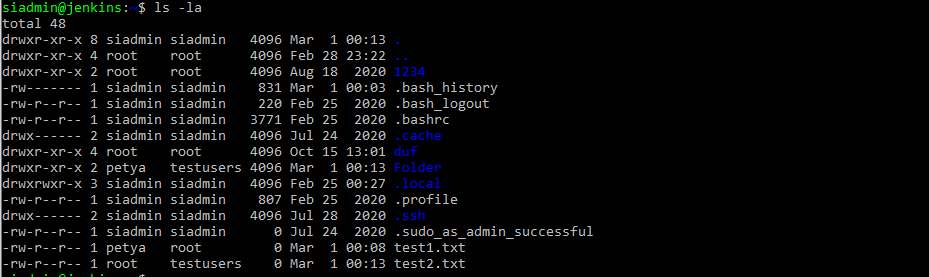

В 3-м уроке была рассмотрена команда ls -l , а также краткое описание к выводу команды. В выводе команды также присутствует информация о правах доступа к данному файлу:

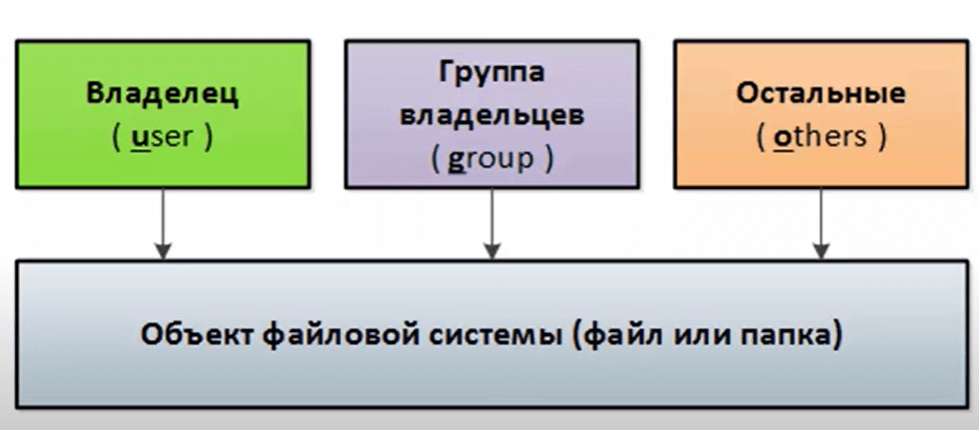

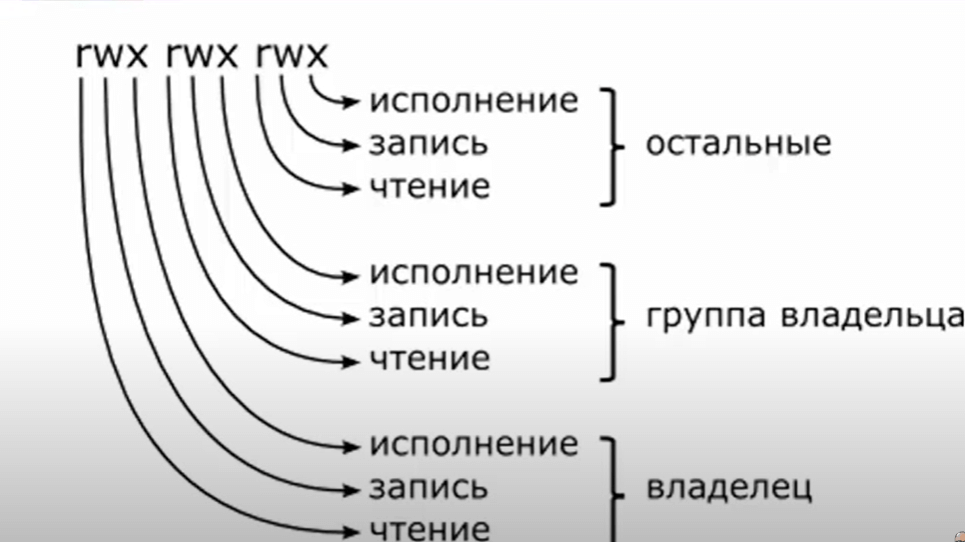

Права доступа разделены на 3 группы:

- владелец файла

- группа владельцев файла

- другие пользователи

Для указания уровня доступа к файлу или каталогу используются следующие атрибуты.

- r (read) — чтение файла разрешено, то есть можно просматривать его содержимое, открывать в текстовом редакторе.

- w (write) — запись файла разрешена, то есть можно его редактировать, переименовывать, удалять.

- x (execute) — исполнение файла разрешено. Это касается исполняемых файлов.

- r (read) — разрешено просматривать содержимое каталога, то есть можно воспользоваться командой ls и посмотреть какие файлы и каталоги содержаться в данном каталоге.

- w (write) — используется совместно с атрибутом x (execute). Позволяет удалять и переименовывать файлы в каталоге.

- x (execute) — при использовании совместно атрибутом r (read) позволяет увидеть атрибуты файла, то есть его размер, дату модификации, права доступа. Одним словом позволяет полноценно воспользоваться командой ls -l . При использовании совместно с атрибутом w (write) позволяет перейти в каталог командой cd , удалять и переименовывать файлы.

Рассмотрим вышесказанное на примерах.

У нас в системе имеются 2 пользователя: teacher (учитель) и student (студент). У каждого из них имеется свой домашний каталог, в котором они могут хранить свои файлы.Так как пользователь student не является владельцем каталога /home/teacher и не относится к группе его владельцев, то для него будут действовать права доступа для категории остальных пользователей.

Домашний каталог пользователя teacher имеет следующие права доступа:

Пользователь student хочет посмотреть какие файлы имеются в данном каталоге:

Доступа нет. Попробуем хотя бы перейти в этот каталог:

Снова нет доступа.

Пользователь teacher решил всем разрешить просмотр его файлов в каталоге:

Попробуем узнать что у него хранится:

Мы узнали имена файлов, но абсолютно ничего не знаем какие это файлы и их атрибуты. То есть атрибут r (read) каталога позволяет просматривать имена (только имена) файлов с помощью ls , но не выдает о них дополнительную информацию. Попробуем перейти в этот каталог:

И снова неудача. Попробуем установить права записи, то есть атрибут w (write):

Теперь попробуем выполнить все те же действия, что и до этого:

Как видно атрибут w (write) сам по себе не работает. Удалим этот атрибут и установим x (execute):

доступ к данному каталогу у нас имеется при наличии установленных прав на чтение и исполнение.

Попробуем теперь удалить или переименовать любой файл:

Операция запрещена, так как у нас для каталога teacher/ не установлен атрибут w (write).

Но ведь сами файлы в каталоге имеют полный доступ для всех остальных пользователей.. Почему мы ничего не можем сделать с данными файлами?

Все верно, файлы имеют полный доступ для всех, однако система прежде всего смотрит на то, какие права доступа у каталога, так как файлов может быть очень много и менять права доступа каждого из них довольно утомительно и легко можно допустить ошибку. Гораздо проще установить определенные права доступа на каталоги и перемещать соответствующие файлы в эти каталоги. Кроме того, операции по удалению и перемещению файлов регламентируются правами доступа данного каталога, а не файла.

Когда для каталога запрещена запись, то остальным пользователям запрещено следующее:

- удалять файлы из каталога

- перемещать/переименовывать файлы

- создавать жесткие ссылки

- создавать новые файлы и каталоги в данном каталоге

Однако данная политика не накладывает ограничения на редактирование и копирование файлов. Можно с легкостью отредактировать и сохранить файл. Кроме того, мы можем скопировать файл в свой каталог. Причем файл будет иметь совершенно иные атрибуты. Например, скопируем файл Worknotes.txt в каталог /home/student/:

Теперь у скопированного файла новый владелец и другие права доступа. Здесь данные операции регламентируется уже правами доступа самого файла.

А что можно делать с файлами, когда установлен атрибут x (execute)?

Можно делать следующее:

- просматривать атрибуты файлов (совместно с атрибутом r ) с помощью команды ls -l

- переходить в каталог командой cd

- запуск исполняемых файлов

- совместно с атрибутом w (write) можно удалять и перемещать файлы

Теперь установим атрибут w (write) для каталога /home/teacher/ и посмотрим, что произойдет:

Теперь можно делать абсолютно что угодно с файлами и каталогами.

То есть атрибут w (write) работает всегда в паре с x (execute)?

Все верно, но это в отношении каталогов. У файлов данные атрибуты независимы друг от друга.

А как быть, если пользователь student хочет предоставить доступ к своим файлам определенным пользователям и запретить остальным?

Для этого существует группа владельцев файла. Пользователю student достаточно поменять группу владельцев файла на teache r и предоставить соответствующие права, а всем остальным — запретить:

А как поменять группу?

С помощью команды chgrp [опции] группа файл .

Например, чтобы поменять группу владельцев файла Linux.txt на teacher введем chgrp teacher Linux.txt.

А если имеется много файлов, то как это сделать быстрее и проще?

Есть специальная опция -R ( —recursive ). Например, имеется каталог Homework/ с файлами:

Применим команду chgrp -R teacher Homework/ :

А можно поменять и самого владельца?

Конечно, существует команда chown [опции] владелец файл .

Однако в тех случаях, когда нам необходимо поменять сразу и группу и владельца, то приходится выполнять 2 команды и это не очень удобно. Поэтому команда chown позволяет менять одновременно и владельца и группу chown [опции] владелец:группа файл. Опция -R ( —recursive ) действительна и для данной команды.

А как можно менять сами права для группы владельцев и остальных пользователей?

Существуют 2 способа:

Используются следующие обозначения объектов, которым предоставляем права доступа:

Права меняются с помощью команды chmod [опции] права_доступа файл. Например, файл notes.txt имеет следующие права доступа:

Запретим остальным пользователям редактирование данного файла:

chmod o-w notes.txt

Теперь разрешим группе владельцев исполнение данного файла:

chmod g+x notes.txt

То есть мы указываем объект ( u , g или о ), а затем с помощью символов управления назначаем или удаляем соответствующие права.

А можно одновременно выполнить вышеуказанные действия в одной команде?

Конечно, достаточно выполнить chmod o-w,g+x notes.txt и результат будет тот же.

А можно одновременно в одной команде выполнить следующее:

- владельцу назначить rw-

- группе назначить r-x

- остальным назначить r— ?

Конечно можно. Для этого существует символ ” = ” : chmod u=rw,g=rx,o=r notes.txt.

А если нужно всем назначить одинаковые права, например r-x , то воспользуемся chmod a=rx notes.txt :

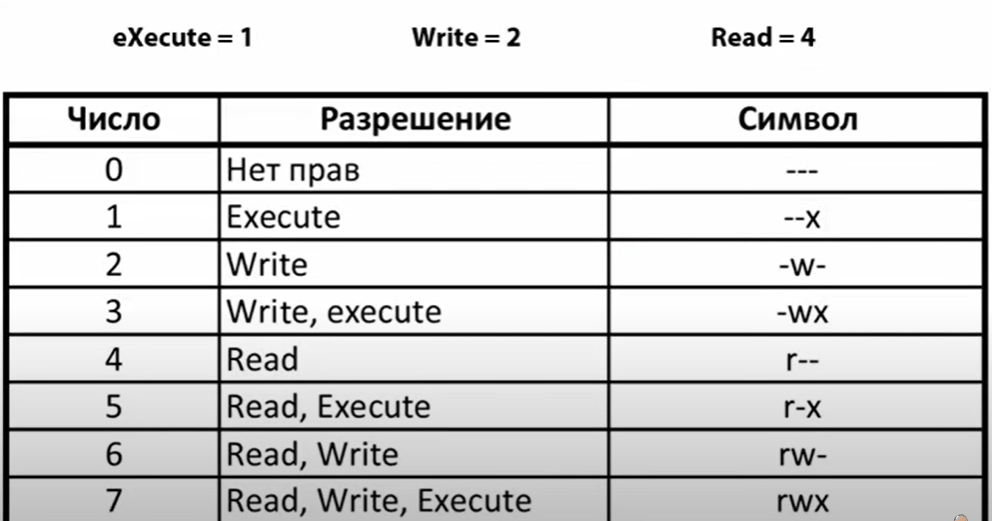

Существует и другой способ указать права доступа — с помощью восьмеричного представления. Не будем вдаваться в подробности булевы алгебры и двоично-восьмеричного преобразования. Просто запомним таблицу:

Источник

ИТ База знаний

Курс по Asterisk

Полезно

— Узнать IP — адрес компьютера в интернете

— Онлайн генератор устойчивых паролей

— Онлайн калькулятор подсетей

— Калькулятор инсталляции IP — АТС Asterisk

— Руководство администратора FreePBX на русском языке

— Руководство администратора Cisco UCM/CME на русском языке

— Руководство администратора по Linux/Unix

Навигация

Серверные решения

Телефония

FreePBX и Asterisk

Настройка программных телефонов

Корпоративные сети

Протоколы и стандарты

Владельцы файлов и папок в Linux

14 минут чтения

Данная статья посвящена, наверное, самой сложной части начальной части изучения Linux — правам доступа. В данной статье будет рассказано о правах доступа, владельцах файлов, папок.

- Просматривать и изменять владельцев объектов.

- Устанавливать правила доступа к объектам.

- Понимать право “Execute”

Онлайн курс по Linux

Мы собрали концентрат самых востребованных знаний, которые позволят тебе начать карьеру администратора Linux, расширить текущие знания и сделать уверенный шаг к DevOps

Основные команды для работы с правами доступа:

- chown – установка владельца

- chgrp – установка группы владельца

- chmod – установка прав доступа

В Windows у нас есть только один владелец файла или папки. Это можно посмотреть в свойствах объекта на вкладке безопасность, дополнительно и там же мы можем сменить владельца. Владелец в Windows по умолчанию обладает полными правами на объект. В Linux все происходит немного по-другому: Любой объект моет иметь своего владельца и группу владельцев, и кроме этого для объекта существуют все остальные пользователи в системе. Это самое существенное различие, что может быть владелец и группа владельцев.

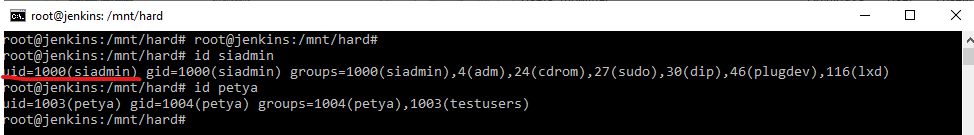

И так у меня есть пользователь petya и пользователь siadmin . Теперь посмотрим информацию по этим двум пользователям. Чтобы посмотреть воспользуемся командой id siadmin и id petya .

У моего пользователя есть uid, который говорит, что я siadmin и вхожу в группу siadmin . Когда мы создаем нового пользователя группа по умолчанию совпадает с именем пользователя. Т.е каждый пользователь по умолчанию входит в свою собственную группу. Для пользователя petya я создал группу не по его имени. Я создал группу testusers и включил данного пользователя в данную группу и установил данную группу по умолчанию для данного пользователя.

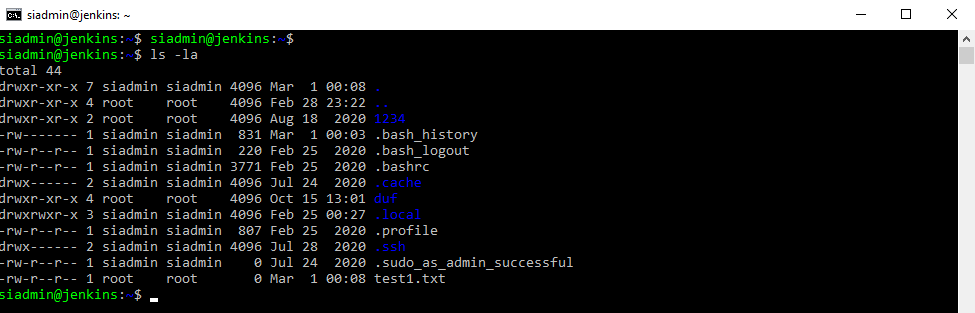

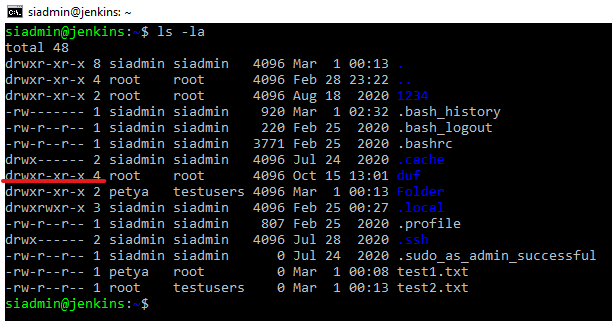

Я нахожусь в домашней папке. Набрав команду ls –l мы можем посмотреть список каталогов и файлов, у каждого из них есть владелец и группа владельцев. Эти данные указаны в колонках. Для файла test1.txt владельцем является root и группа владельцев root .

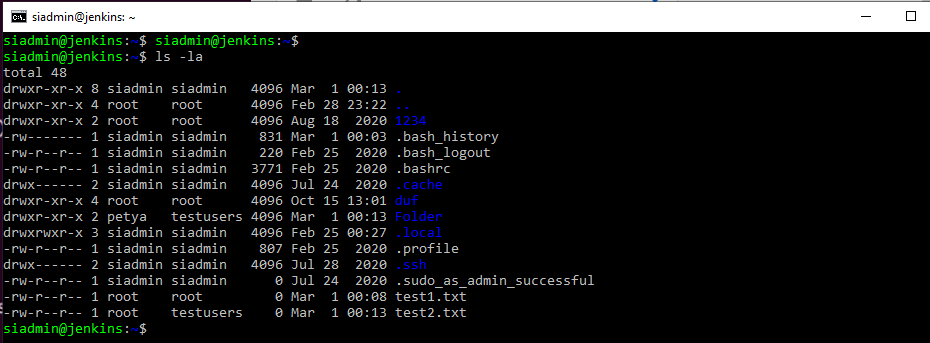

Я создал папку Folder и файл test2.txt и назначил владельца и группу владельцев, согласно картинке. Для изменения данных параметров используется команда chown . Данную команду необходимо применять с повышением в привилегиях, через команду sudo . Например, изменим владельца для файла test1.txt . команда будет выглядеть так sudo chown petya test1.txt . Пароль не запросило, т.к я уже его вводил.

Как мы видим все успешно отработало. Если раньше был владелец root , то теперь мы видим petya . Для изменения группы мы так же можем воспользоваться командой sudo chgrp testusers test1.txt .

Данная команда chgrp используется редко, т.к вполне достаточно знать команду chown . Данная команда умеет менять в том числе и группу. Простой пример изменим группу используя команду chown :testusers file.txt . Просто перед группой ставим знак : который и говорит, что надо заменить группу на указанную. А можно сделать сразу 2 действия chown petya:testusers file1.txt

Немного сумбура вносит, что у пользователя группа по умолчанию совпадает с именем пользователя. Но это стандартное поведение Linux, который так заводит группу. Даже суперпользователь root имеет свою группу root . При создании пользователя petya был принудительно включен в группу testusers и она была выставлена по умолчанию для данного пользователя.

Еще есть важный момент, который необходимо упомянуть. Это рекурсивное выставление владельцем или группы владельцев на папки или файлы. Т.е если у нас есть папка родительская и в ней дочерние папки и файлы, а то и несколько вложений, а мы хотим изменить владельца или группу владельцев рекурсивно вниз, то команду chown необходимо использовать с ключем –R .

Пример: sudo chown –R siadmin:testusers Folder

Права доступа

Далее вернемся к самой первой картинке. На картинке добавлены подписи на английском языке. Это сделано, для большей наглядности. Потому, что сейчас будем раздавать права на объекты файловой системы файлы, папки и другие объект. Следовательно, права будут присваиваться владельцам, группе владельцев и все остальные. Права для владельцев – это user — (u), права для группы владельцев group — (g), Права для всех остальных other — (o).

Для того, чтобы далее разбираться с темой прав, надо запомнить вот такую табличку.

В классическом Linux, есть 3 вида доступа к объекту, это право на чтение, право на запись и право на выполнение и различные комбинации из этих прав. Заглавные буквы на верху таблицы отвечают за какое-либо право. Цифрами обозначены значения данных прав. Если мы даем право на чтение, то оно обозначается r— , если чтение и запись то rw- , если даем все права то rwx . Мы можем объединять данные права, как видите в табличке различные комбинации указаны. Всего 8 комбинаций от «нет прав», до «полных прав». Так же данная комбинация может назначаться в виде цифр. Т.е на какой то файл у такого товарища доступ 5 , это значить что данный товарищ имеет право читать файл и запускать на выполнение. Посчитать очень просто чтение это — 4 , а выполнение – это 1 , а в сумме будет 5 или по другому r-x . Следовательно мы можем назначать, как в цифровом, так и в символьном варианте права.

Еще один не маловажный момент мы назначаем права на файл, сразу для всех видов пользователей. Следовательно, указывая права, мы их сразу задаем для владельца, для группы владельца и всех остальных. Права мы можем назначать. Точно так же как на картинке символами rwx или цифрами, согласно табличке. Для лучшего понимания пример:

Chmod 750 script — полные права владельцу, чтение и выполнение группе владельца и ничего всем остальным.

Когда мы просматриваем права на объекты мы видим символьные обозначения, а там, где нет символа ставится прочерк, который означает, что данное право отсутствует.

Право > script — полные права владельцу, чтение и запись группе владельца, чтение остальным.

Чтобы легче было определять права на объект надо мысленно разделить на блоки по 3 символа. Первый блок — это Владелец, 2-й Блок — это группа владельца и 3-й блок — это другие пользователи.

Сhmod u+w script — дать право записи владельцу.

Chmod ugo-x script — отобрать у всех право исполнения файла.

Посмотреть, какие объекты находятся в директории и их права можно командой ls –la . Так же мы видим владельца и группу владельца. Теперь мы можем понимать первую строчку.

Вывод из всего этого, напрашивается следующий. Владелец у объекта файловой системы может быть только один. В группу testusers или другую мы можем добавить кого угодно и они будут следовательно иметь права, как группа владельцев. И, следовательно, все остальные пользователи, т.е не владелец и не входящие в группу, будут относится к категории всех остальных пользователей. Получается Linux нам дает разбить всех на три группы и в соответствии с этим назначить различные права, а Windows ведет себя по-другому и там можно более гибко задавать права. Мы можем создать 100 пользователей и каждому из них дать какие-то свои уникальные права. В Linux тоже это возможно с помощью разных ACL (Access Control List — лист доступа), но это не входит в базовые понятия, которые мы разбираем в рамках данной статьи.

Можно заметить ,что для папки спереди появляется символ d . Это d – directory каталог. Может появляться l – link – ссылка и.т.д.

Следовательно, можно убирать права указывая у кого, например, забрать выполнение chmod ugo-x test1.txt или мы можем добавить владельцу chmod u+x test1.txt . И третий вариант изменения прав на файл — это полностью перезаписать права на объект chmod 640 test1.txt .

Разберемся с правом на execute – выполнение.

Понятно становится это права, когда мы имеет дело с каким-то скриптом или бинарником или программой исполняемой. Так же у нас данное право может назначаться на каталог, а каталог мы исполнить не можем. Но тут есть интересный момент, если у вас будет на папку разрешение только на чтение и запись, прочитать папку, переименовать ее т.е поработать с наименованием папки, но в глубь папки вы не сможете зайти. Чтобы зайти во внутрь папки необходимо право execute – т.е выполнение ее.

Маска создания файлов и папок

В данной части статьи рассмотрим следующий вопрос:

Понимание принципов работы и управления масками создания файлов и папок.

- umask – маска создания файлов и папок

- suid – бит запуска от имени владельца

- sgid – бит запуска от имени группы владельцев

- sticky – бит защиты содержимого

Первое понятие umask — user creation mask — т.е маска с которой создается новая папка или файл, это то с какими правами по умолчанию будут создаваться папки и файлы для данного пользователя. В том случае если не создано каких-то особенных настроек наследования папки.

suid – set user id, который позволяет, если установлен на исполняемый файл, то любой пользователь, который запускает, получает права определенные для владельца данного файла. По-другому, позволяет использовать права владельца данного файла, происходит некая подмена вас на владельца этого файла.

sgid – set user id, который позволяет, если установлен на исполняемый файл, то любой пользователь, который запускает, получает права определенные для группы владельца данного файла. По-другому, позволяет использовать права группы владельца данного файла, происходит некая подмена вас на пользователя входящего в группу владельца этого файла.

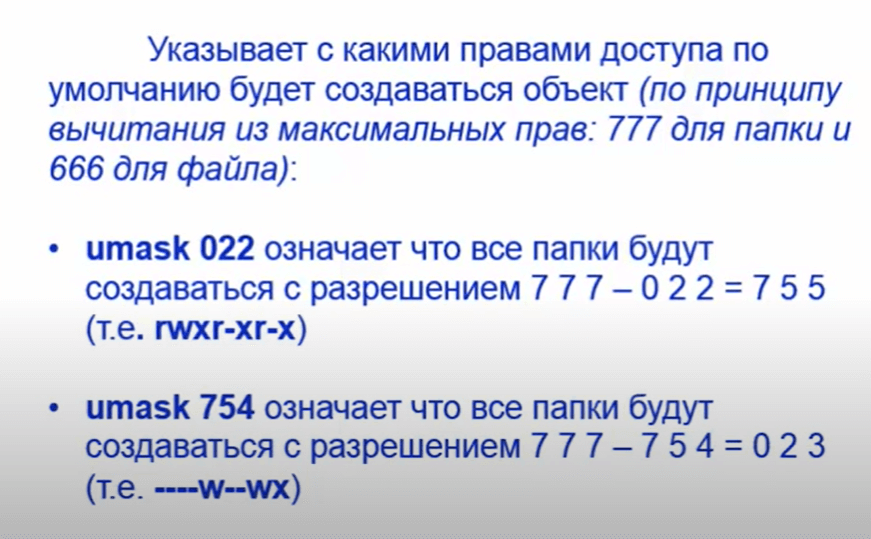

Маска это такая интересная штука, которая указывает права по–умолчанию. Она рассчитывается с помощью вычитания из максимальных прав. Примеры вычисления показаны на картинке.

Посмотрим, как выглядит это в консоли.

Создадим текстовый файл от имени стандартного пользователя touch test10.txt .

Мы видим права, которые были выданы по умолчанию 664 , соответственно я являюсь владельцем и моя группа.

Создадим папку mkdir TestFolder .

Выданы права по умолчанию 775 . Теперь посмотрим правило действующее. Почему создаются объекты именно с такими правами. Этот параметр находится в профиле в старых версиях, сейчас он перенесен и за данный параметр отвечает утилита pam_umask . Если мы откроем мануал по данной утилите, то мы увидим, что данный параметр находится в /etc/login.defs

Видим, что значение umask = 022 . – это значение, которое идет по умолчанию во всех дебиан подобных операционных системах.

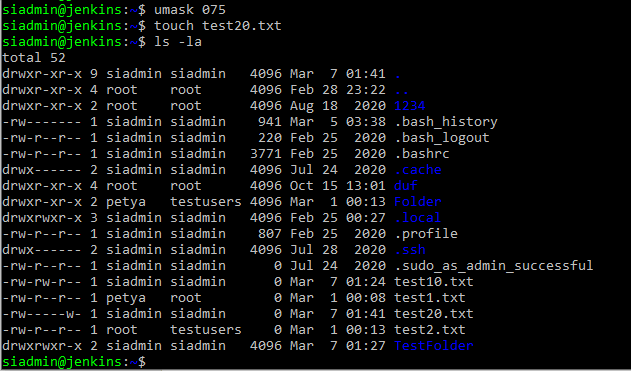

Введем новое значение umask 075 . Создадим новый файл touch test20.txt .

Получаем права 602 .

После перезагрузки маска изменится на маску по умолчанию, чтобы маску нужную зафиксировать, необходимо отредактировать файл /etc/login.defs . Следовательно, для нашего пользователя значить маска изменится с 022 на ту маску, которую там пропишем.

Нужно обратить внимание, что при создании папки права на выполнение по умолчанию выдаются, а на файл нет. Это связанно с тем, что без данных прав в данную папку невозможно будет зайти, а с файла убираются в целях защиты. Например, если вдруг окажется, что файл – это вредоносный код.

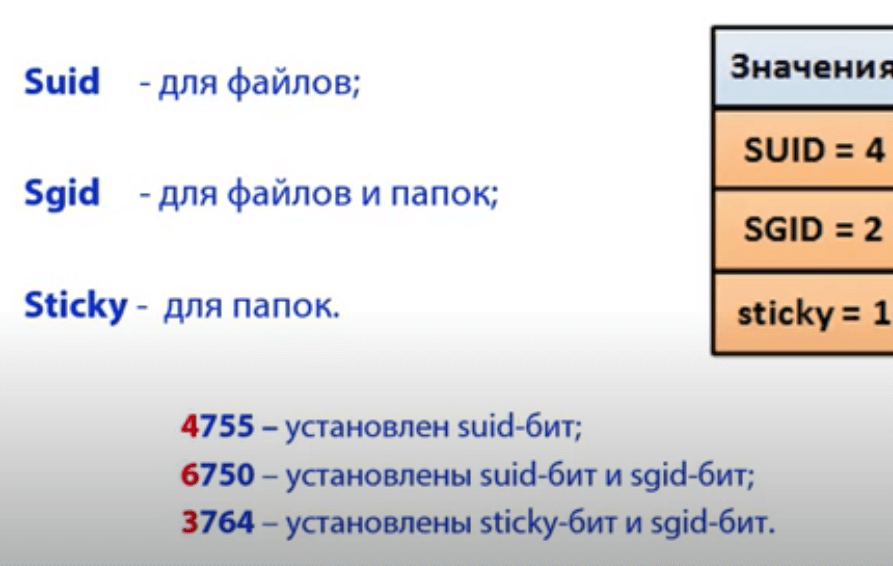

Suid, sgid, sticky

Рассмотрим оставшийся вопрос. Зачем нужны suid , sgid и sticky , биты и их установка.

- Suid – устанавливается для файлов.

- Sgid – устанавливается для файлов и для папок

- Sticky – устанавливается для папок.

У них у всех есть цифровые значения. Их можно назначать точно так же, как и права, можно назначать через rwx или цифирные сочетания, а также т.к есть цифирные обозначения их можно комбинировать. Если мы установили 6 то мы установили suid и sgid . Этот бит через цифры ставится, точно так же, как и права, только ставим дополнительную цифру перед цифрами, означающими права.

Так же эти биты можно ставить, через буквы:

- Chmod u+s script — установка suid

- Chmod g+s script — установка sgid

- Chmod o+t script — установка sticky

Как мы видим suid добавляется к правам владельца, sguid прибавляется к правам группы владельца. Sticky добавляется к правам всем остальным.

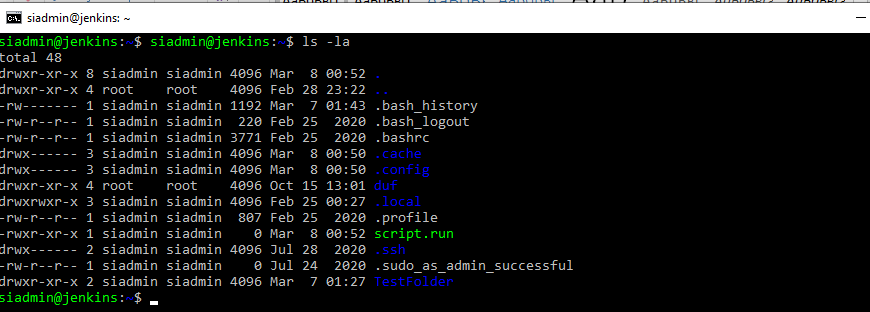

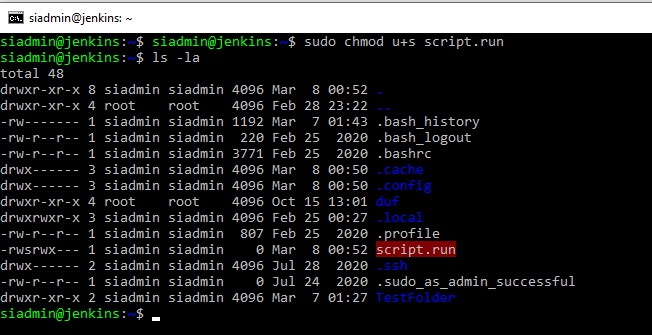

Как мы видим создан файл script.run с правами 755 и папка TestFolder 755 . Установим suid бит на файл script.run . В настоящее время данный файл может выполнить любой человек. Изменим права на 770 — sudo chmod 770 script.run . Переключимся под пользователя, который не входит в группу siadmin . Например, пользователь su petya . Можно конечно добавить права пользователю petya , но иногда нужно, чтобы файлик запустился из-под Владельца файла. Даже если будут стоять разрешение на запуск данного файла и будет стоять suid , то файл запуститься из под Владельца.

Устанавливаем sudo chmod u+s script.run и видим, во-первых, теперь у нас файлик подкрашен красным, данное выделение делает оболочка. Во-вторых, когда мы смотрим права, то видим x заменился на s . И теперь, кто бы не запускал файл, он всегда будет запускать от имени Владельца.

Можно подробнее посмотреть через команду stat script.run , которая показывает полную статистику по файлу.

Мы можем увидеть, что права стали теперь 4770 . Вот эта самая цифра 4 впереди и говорит, что установлен suid бит. Мы аналогично можем убрать suid бит sudo chmod u-s script.run . Все вернулось на свои места.

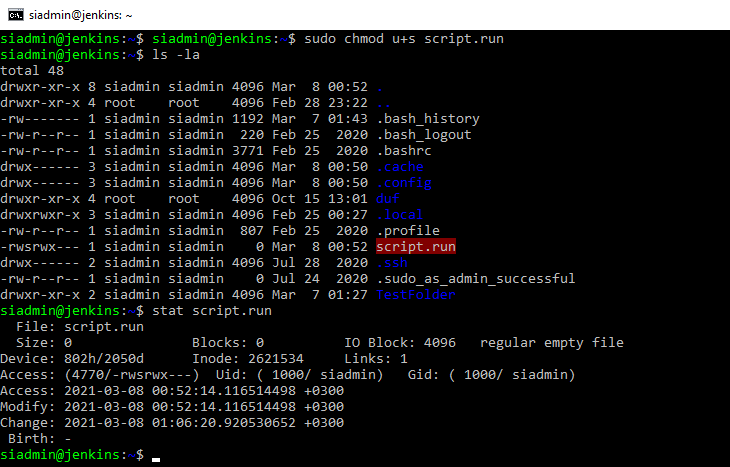

Для чего это нужно, есть некоторые программы которым необходим доступ к аппаратной части. Например ping , который проверяет связь, ему нужен доступ к сетевой карте. По умолчанию права на ping есть только у root , но если мы хотим чтобы все пользователи могли использовать данную утилиту, то мы должны разрешить ее запуск от имени root . Фактически та же самая функция, как и в операционной системе Windows запустить от пользователя. Аналогичным образом работает и sgid , если нам необходимо запускать от группы владельца, то устанавливаем этот бит и можем пользоваться — sudo chmod g+s script.run .

Результат наших действий подсвечен желтым.

Можно одновременно оба бита установить, следовательно, при выполнении будет и владелец заменен и группа заменена. Это имеет смысл делать, только для исполняемых файлов. Устанавливать на обычный текстовый файл данные биты, смысла конечно же нет.

Очень редко, когда применяю оба бита сразу, такое сочетание необходимо если уж сильно кто-то заморачивается с безопасностью или требуется ювелирная настройка прав доступа и запуска.

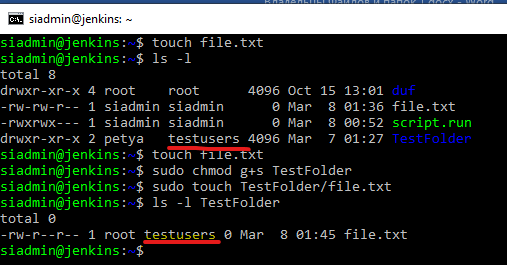

Теперь посмотрим, что с папкой происходит. На папку можно устанавливать sgid и sticky биты. Если мы устанавливаем групповой бит, то он для папок будет менять владельцев всех вложенных файлов на группу владельцев этой папки, т.е это один из вариантов наследования.

Создадим файл от пользователя siadmin . Touch file.txt в текущей папки он создается со стандартными правами. Установим sgid на папку TestFolder — Sudo chmod g+s TestFolder .

Создадим в ней такой же файл sudo touch TestFolder/file.txt

Как мы видим группа осталась прежней. Если пользователю root сказать создать файл в текущем каталоге, то владелец и группа будут root .

Теперь про sticky бит. Если установлен sticky бит на папку, то только Владелец данной папки или суперпользователь может удалить из нее файлы.

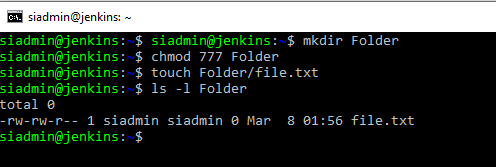

Создадим папку Folder , поставим на нее максимальные права 777 . И внутри создадим файл file.txt .

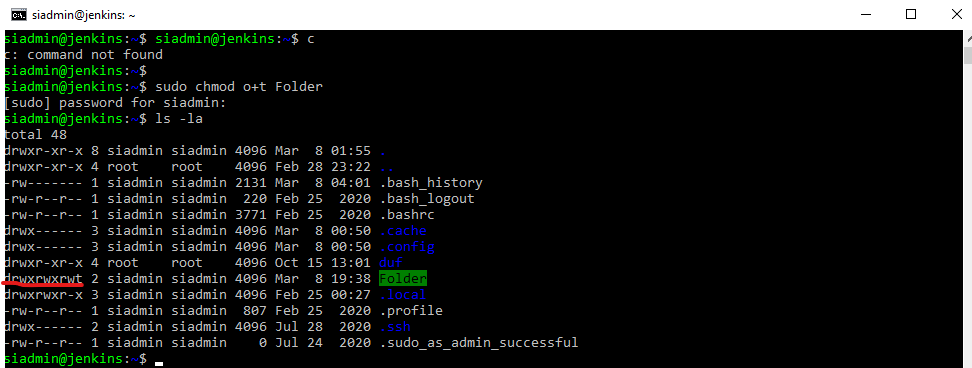

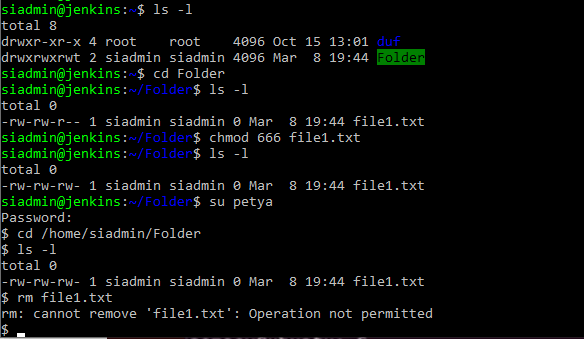

Файлик с правами по умолчанию. Поменяем права на данный фал 666 . Права на чтение и запись появились теперь у всех. Переключимся на другого пользователя, например, petya . Перейдем в домашний каталог пользователя siadmin — cd /home/siadmin/Folder . Внутри файл txt , который мы создавали. И удаляем rm file.txt . Файл удалился без проблем. Допустим мы хотим защитить от удаления, следовательно, необходимо установить sticky бит — sudo chmod o+t Folder

Как видим появилась буква t на месте прав для всех остальных. Создадим еще раз файл touch file1.txt . Даем на данный файл всем права 666 . А далее перелогиниваемся под petya . Заходим в папку /home/siadmin/Folder и командой rm file1.txt пытаемся удалить, на что получаем отказ от системы. Несмотря на права 666 , система не дает удалить файл. Следовательно, удалить все вложенные объекты может либо root или Владелец папки.

Онлайн курс по Linux

Мы собрали концентрат самых востребованных знаний, которые позволят тебе начать карьеру администратора Linux, расширить текущие знания и сделать уверенный шаг к DevOps

Источник