- Включить вход под Root в Ubuntu для SSH и SFTP

- Включаем Root в Ubuntu Server

- Разрешаем логинится под Root в Ubuntu Server

- Linux разрешить доступ по ssh root

- Комментарии ( 0 )

- Оставьте свой комментарий

- Интересные статьи:

- Как включить Root SSH Login в Linux

- Пароль root

- Включить настройку входа в root

- Применение корневой настройки

- Отключить вход для root

- Инфо-бизнес

- Разблокировка пользователя root и разрешение доступа по SSH

- Разблокировка пользователя root.

- Разблокировка доступа по SSH для root.

- Можно ли разрешить или запретить доступ по SSH определенному пользователю или группе?

- 1. Разрешить SSH-доступ пользователю или группе

- 2. Запретить доступ по SSH пользователю или группе

- 3. Отключить вход в систему через SSH-root

Включить вход под Root в Ubuntu для SSH и SFTP

Доступно рассказываем о том как разрешить в Ubuntu заходить под root по SSH и SFTP? Вот что для этого нужно это…

По умолчанию в Ubuntu учетная запись root отключена и повсюду используется команда sudo. Если вам необходимо перемещать большое количество файлов или работать под root вам понадобиться включить root и после разрешить логинится в системе.

Включаем Root в Ubuntu Server

Создаем пароль для учетной записи Root:

и вводим 2 раза придуманный вами пароль.

Разрешаем логинится под Root в Ubuntu Server

Убедитесь что ssh-server у вас установлен в Ubuntu Server

Несмотря на то, что учетная запись есть и пароль тоже есть, войти с учетной записью root по SSH и SFTP не получится. Необходимо отредактировать файл sshd_config :

И изменить строчку

После вставки нажать:

- комбинацию клавиш CTRL+O, а затем ENTER

- комбинацию клавиш CTRL+X

Перезапустите service ssh, чтобы все изменения вступили в силу:

Теперь вы можете выполнить в Ubuntu вход под Root по SSH и SFTP!

У вас еще остались вопросы? Пишите их в комментариях, рассказывайте, что у вас получилось или наоборот!

Вот и все! Больше полезных статей и инструкций читайте в разделе Статьи и Хаки Android. Оставайтесь вместе с сайтом Android +1, дальше будет еще интересней!

Источник

Linux разрешить доступ по ssh root

По умолчанию в Linux Debian для суперпользователя root подключение к серверу по SSH не разрешен.

Если попробовать авторизоваться рутом, то, скорее всего, отобразится сообщение, что доступ не разрешен:

Запрет подключения к серверу по SSH пользователю root обусловлен требованием безопасности, но иногда все-таки нужно поработать именно рутом, для этого можно ВРЕМЕННО разрешить ему подключаться по SSH.

Это можно сделать следующим образом:

1. Создать пользователю root пароль (если нет) с помощью следующей команды:

Нажать Enter и ввести пароль 2 раза (консоль об этом напишет).

2.Открыть с помощью любого текстового редактора файл с настройками SSH, например, с помощью редактора VIM (VI):

И для параметра PermitRootLogin изменить значение с no на yes:

Иногда параметр PermitRootLogin закомментирован, соответственно, нужно его раскоментировать.

Сохранить изменения в файле.

В некоторых случаях параметр PermitRootLogin может иметь значение without-password или prohibit-password — это значит, что root разрешено подключаться средствами GSSAPI (не парольной аутентификации), например, с помощью смарт-карты или отпечатка пальца (это, конечно же, редкость).

3. Перезапустить ssh server командой:

systemctl restart ssh || systemctl restart sshd

(если не помогает, перезапустить сервер полностью 🙂

После этого пользователь root сможет подключиться по SSH.

Комментарии ( 0 )

Оставьте свой комментарий

- Опубликовать комментарий как Гость.

Интересные статьи:

Как сохранить все фотографии с iPhone на компьютер

У многих владельцев iPhone возникает проблема — как быстро и просто перенести все фотографии и видео с телефона на компьютер, чтобы потом освободить память смартфона? В этой статье рассмотрим несколько проверенных рабочих вариантов, из которых вы сможете выбрать наиболее удобный для себя.

Apple iOS 11 не поддерживает 32-битные приложения

В июне 2017 прошла всемирная конференция для разработчиков на платформах Apple (WWDC — Apple Worldwide Developers Conference) на которой было официально заявлено со стороны Apple, что, операционные системы macOS High Sierra и iOS 11 все последующие за ними не будут поддерживать 32-битные программные приложения. Таким образом, на компьютеры Mac с операционной системой macOS High Sierra и на планшеты.

Что такое UDID и как его узнать для своего устройства?

UDID (Unique Device Identifier) — уникальный идентификатор устройства, состоящий из 40 символов. Он есть у каждого мобильного i-устройства: iPad, iPhone или iPod Touch. UDID может использоваться, например, для бета-тестирования программ. Вы предоставляете разработчику программы свой UDID, он же, в свою очередь, предоставляет вам приложение для бета-тестирования.

SQL-задачка от Яндекса

Один товарищ рассматривал вариант устроиться на работу в Яндекс на вакансию «Асессор-разработчик». В тестовом задании была задачка на составление SQL-запроса.

Аналоги phpMyAdmin

PHPMyAdmin — это веб-интерфейс для администрирования СУБД MySQL, который позволяет через браузер администрировать ваши БД, запускать различные команды SQL, просматривать содержимое таблиц и баз данных, редактировать их и создавать новые. Многие web-разработчики пользуются PHPMyAdmin, соответственно, многие хостеры обязательно включают PHPMyAdmin в сборку при установке сервера. PHPMyAdmin имеет.

Авиационный фотограф Стив Моррис

Еще летит твой самолет, куда? — ты сам пока не знаешь.Штурвал берет другой пилот, а ты об этом лишь мечтаешь. В. Захаров Фотографии Стива Морриса завораживают, и не важно, что на большинстве фотографий Стива не видна окраска воздушных судов, по которой можно идентифицировать принадлежность к авиакомпании, виден только силуэт, по которому угадывается тип и модификация ВС. Такой подход позволяет.

URL-encoding & ASCII Characters

Современные web-технологии поддерживают не только якобы сложные русские тексты (по сравнению с попсовой латиницей), но и всякие китайские и японские иероглифы и другие непонятные загогулины. Но раньше такого счастья не было, и web-разработчикам приходилось использовать специальные комбинации знаков для кодирования специальных символов, таких как вопросительный знак, восклицательный знак.

Источник

Как включить Root SSH Login в Linux

SSH замечательный, так как он дает пользователям Linux легкий доступ к консоли любого компьютера по сети. Один из способов улучшить ваш SSH-опыт в Linux — это включить регистрацию Root SSH. С помощью этой настройки легко и быстро войти в учетную запись Root для выполнения задач на системном уровне.

По соображениям безопасности Root не включен в SSH по умолчанию. Однако, если вы управляете множеством систем и нуждаетесь в постоянном корневом доступе для выполнения сценариев, автоматизации и т. д., Включение этой функции является обязательным.

Чтобы быть ясным, включение Root-входа в SSH опасно. Пожалуйста, не делайте этого, если вы новичок в SSH!

Пароль root

Первым шагом для включения Root login over SSH является включение учетной записи Root. Для многих дистрибутивов Linux (Ubuntu и других подобных) Root неактивен для обеспечения безопасности. Вместо этого пользователи делают все с помощью привилегий sudo. По большей части, не используя Root-аккаунт, sudo может выполнить эту работу. Однако с SSH пользователям необходимо знать пароль Root.

Во-первых, войдите в свой удаленный сервер / ПК, который вы хотите включить Root over SSH удаленно:

ssh user @ remote-ip-addres

Если вы настроили свой дистрибутив Linux и не настроили пользователя Root, вам нужно выполнить следующие шаги, чтобы настроить Root. Пожалуйста, поймите, что этот процесс не будет работать без пользователя, который имеет возможность использовать sudo. Для начала откройте терминал. В терминале выполните:

Использование sudo с -s даст пользователю оболочку Root, очень похожую на регистрацию с su. Отсюда можно вызвать команду «new password» для пользователя root.

passwd

Запуск passwd подскажет пользователю указать «новый пароль UNIX». Напишите новый пароль для учетной записи Root на вашем ПК. В целях безопасности, пожалуйста, не используйте тот же пароль для Root, что и ваша обычная учетная запись пользователя. Не забудьте создать безопасный, но запоминающийся пароль для учетной записи.

После установки пароля выйдите из оболочки Root с exit.

Наконец, подтвердите, что новый пароль Root работает, войдя в него через su.

Включить настройку входа в root

Примечание. Не хотите удаленно изменять ваш SSH-сервер? Измените его локально, а не в терминале.

ssh user @ remote-ip-address

Мы подключаемся (удаленно) через SSH к SSH-серверу. Затем поднимите нормальное соединение с Root-доступом, войдя в систему через su .

Затем, используя текстовый редактор Nano, откройте файл конфигурации сервера SSH.

Просмотрите конфигурационный файл, найдите «PermitRootLogin». У него может быть «нет» перед ним. Если это так, измените «no» на «yes».

В других случаях SSH «PermitRootLogin» может сказать « prohibit-password ». Удалите « prohibit-password » и измените его на «yes».

После изменения настроек Root для SSH-сервера вам необходимо сохранить изменения конфигурации. Изменения конфигурации сохранить в Nano, нажав Ctrl + O сочетание клавиш. Закройте редактор Nano с помощью Ctrl + X, когда конфигурация будет сохранена правильно.

Применение корневой настройки

Получив root, используйте systemd для перезапуска демона SSH.

systemctl restart sshd

Не хотите использовать systemd? Вместо этого попробуйте эту команду:

После перезагрузки изменения должны быть применены. Чтобы войти в систему с правами администратора, откройте терминал и попробуйте выполнить следующее:

Отключить вход для root

passwd —lock root

Эта команда скремблирует учетную запись root и эффективно отключает ее. Чтобы вернуть его для использования с Root over SSH, следуйте инструкциям в верхней части статьи.

Кроме того, чтобы полностью отключить вход root, откройте терминал (с помощью Root):

В конфигурационном файле SSH найдите «PermitRootLogin» и измените его с «yes» на «no».

Нажмите Ctrl + O, чтобы сохранить, выйдите с помощью Ctrl + X, а затем перезагрузитесь. После перезагрузки Root login не будет работать.

Источник

Инфо-бизнес

- mac адрес (1)

- Mikro Tik (1)

- Python (3)

- SQL (2)

- Sublime Text 3 (1)

- TCP/IP (3)

- Ubuntu (3)

- VirtualBox (2)

- VPN (3)

- Wi-Fi (1)

- Блокировка рекламы (1)

- Покупки (1)

- Редакторы для написания кода (1)

- Удаленный доступ (2)

Разблокировка пользователя root и разрешение доступа по SSH

В некоторых дистрибутивах пользователь root заблокирован по умолчанию в целях безопасности. Если вам по каким-то причинам все-таки необходимо разблокировать учетную запись root, то это можно сделать с помощью утилиты passwd.

Разблокировка пользователя root.

Вводим команду разблокировки пользователя root:

$ sudo passwd -u root

После этого появится сообщение:

passwd: unlocking the password would result in a passwordless account.You should set a password with usermod -p to unlock the password of this account.

Это сообщение означает что мы разблокировали учетную запись пользователя, не содержащую пароля.

Поэтому на следующем шаге нужно будет задать пароль:

$ sudo passwd root

Enter new UNIX password: xxxxxxxx

где xxxxxxxx — пароль для root.

Retype new UNIX password: xxxxxxxx

подтверждаем пароль.

И если все прошло хорошо, получаем сообщение:

passwd: pasword updated successfully

Разблокировка доступа по SSH для root.

На новых дистрибутивах удаленное подключение для root все равно заблокировано. Чтобы разрешить, нам нужно будет внести правки в файл конфигурации SSH сервера:

$ sudo vim /etc/ssh/sshd_config

Ниже комментария # Authentication :, находим настройку PermitRootLogin prohibit-password .

Удаляем prohibit-password и вместо этого пишем yes :

Cохраняем настройки, выходим из текстового редактора и проверяем доступ по SSH. На этом все.

Источник

Можно ли разрешить или запретить доступ по SSH определенному пользователю или группе?

Это краткое руководство проведет вас через шаги, чтобы разрешить или запретить SSH-доступ определенному пользователю или группе в Linux. Оно будет полезно, если вы хотите разрешить конкретному пользователю выполнять только определенный набор команд. В этой статье мы собираемся включить или отключить доступ по SSH для пользователя или группы, внеся несколько изменений в файл конфигурации SSH по умолчанию.

В конфигурационном файле openSSH по умолчанию есть две директивы для разрешения и запрета доступа по SSH определенным пользователям или группе. Во-первых, давайте посмотрим, как разрешить или включить SSH-доступ для пользователя и группы. Обратите внимание, что все приведенные ниже команды должны запускаться от имени пользователя root или sudo.

1. Разрешить SSH-доступ пользователю или группе

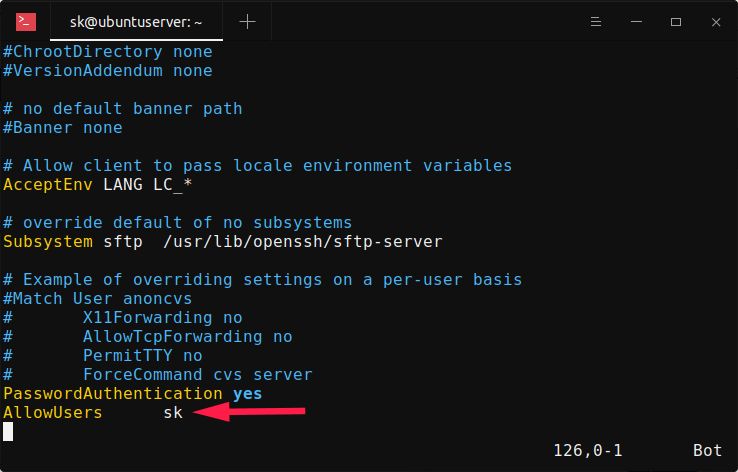

Чтобы разрешить доступ по SSH для определенного пользователя, например sk, отредактируйте файл sshd_config:

Нажмите «i», чтобы войти в режим вставки и добавить или изменить следующую строку:

Замените «sk» своим именем пользователя. Обратите внимание на отступы между «AllowUsers» и «sk». Вы должны использовать Tab вместо пробела. Значение — добавьте слово «AllowUsers» и нажмите клавишу Tab, а затем укажите имя пользователя.

Вы также можете указать более одного пользователя, как показано ниже.

Чтобы разрешить всю группу, например, root , добавьте/отредактируйте следующую строку:

Этот параметр позволит всем членам «корневой» группы подключаться к серверу Linux по ssh.

Нажмите клавишу ESC, чтобы выйти из режима вставки, и введите : wq, чтобы сохранить и выйти из файла конфигурации SSH. Перезапустите службу SSH, чтобы изменения вступили в силу.

Теперь пользователю sk и всем членам «корневой» группы разрешено подключаться к вашему Linux-серверу по ssh. Остальные пользователи (кроме sk и членов группы «root») не имеют доступа к системе через ssh.

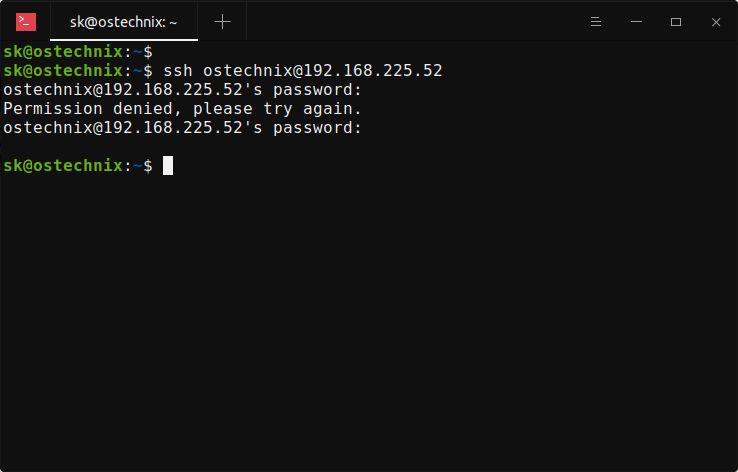

Чтобы проверить это, попробуйте подключиться к серверу Linux по ssh от имени любого из запрещенных пользователей:

Вы получите следующее сообщение об ошибке:

2. Запретить доступ по SSH пользователю или группе

Чтобы отключить или запретить доступ по SSH для пользователя или группы, вам необходимо добавить/изменить следующие директивы в файле sshd_config вашего удаленного сервера.

Чтобы запретить доступ по SSH конкретному пользователю с именем «sk», отредактируйте файл sshd_config:

Добавьте/отредактируйте следующую строку в файле sshd_config.

Убедитесь, что отступы правильные. Не используйте клавишу пробела. Нажмите клавишу Tab и добавьте имя пользователя.

Аналогичным образом, чтобы запретить доступ по SSH нескольким пользователям, укажите имена пользователей через пробел, как показано ниже.

Аналогичным образом, чтобы запретить доступ по SSH для всей группы, например root , добавьте:

Сохраните и выйдите из файла конфигурации ssh. Перезапустите службу ssh, чтобы изменения вступили в силу.

Теперь попробуйте ssh на свой Linux-компьютер из заблокированной учетной записи пользователя, например sk:

Вы получите следующее сообщение:

3. Отключить вход в систему через SSH-root

Доступ с root-доступом по ssh считается плохой практикой с точки зрения безопасности . Поэтому настоятельно рекомендуется отключить вход в систему SSH Root для защиты вашей системы.

Чтобы отключить вход в систему root ssh, отредактируйте файл sshd_config:

Найдите следующую строку, раскомментируйте ее и установите значение no .

Перезапустите службу SSH, чтобы изменения вступили в силу немедленно:

Теперь вы знаете, как предоставлять и ограничивать доступ по SSH для определенных пользователей или групп в Linux. Вы также узнали, как запретить или отключить вход root по SSH в Linux. Это одна из рекомендуемых мер безопасности, которую должен применять каждый администратор Linux при настройке сервера Linux.

Источник