- Команда chage в Linux

- Синтаксис

- Примеры

- Как заблокировать учетную запись

- Заключение

- Фундаментальные основы Linux. Часть VII. Управление локальными учетными записями пользователей

- Глава 27. Пароли пользователей

- Утилита passwd

- Файл shadow

- Шифрование ключевых фраз с помощью утилиты passwd

- Шифрование ключевых фраз с помощью утилиты openssl

- Шифрование ключевых фраз с помощью функции crypt

- Файл /etc/login.defs

- Утилита chage

- Блокировка учетных записей

- Редактирование локальных файлов

- Практическое задание: пароли пользователей

- Корректная процедура выполнения практического задания: пароли пользователей

- LinuxShare

- Навигация

- Вход для пользователей

- Кто на сайте

- Парольная защита

Команда chage в Linux

Чтобы найти или откорректировать данные относительно срока действия пароля пользователя, в Линукс принято использовать специальную команду. Она именуется следующим образом: chage. Функции данной утилиты достаточно обширны.

Например, с помощью chage можно посмотреть дату последней смены пароля или установить новую дату для внесения изменений. Посредством данной команды также можно произвести блокировку учетной записи выбранного юзера системы Linux через заданный промежуток времени.

Синтаксис

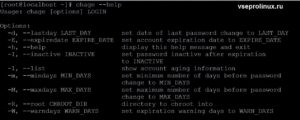

Рассмотрим синтаксис команды:

- -d — установить дату изменения пароля;

- -E — установить дату, срок действия учетной записи;

- -h или —help — справочная информация;

- -I — сделать пароль неактивным, после истечения срока действия;

- -l или —list — показать информацию о аккаунте.

- -M — максимальное количество дней до ввода пароля.

Примеры

Среди владельцев дистрибутивов Линукс очень много пользователей, не успевших привыкнуть к новым инструментам управления системой. В сети Интернет часто встречаются повторяющиеся вопросы пользователей относительно работы с командой chage и многими другими инструментами управления Линукс. А вот подробных описаний оказалось недостаточно.

Для первого примера посмотрим справочную информацию, для этого введем название утилиты с параметром —help.

Чтобы получить актуальные данные об истечении срока действия пароля конкретного пользователя системы, необходимо воспользоваться терминалом. Нужная информация появится на экране благодаря применению специальной опции:

Здесь root имя пользователя, вместо него укажите любой существующий логин.

Чтобы изменить дату истечения срока действия пароля, необходимо задать аналогичную команду, но только с применением опции -M. Данная опция отвечает за указание максимального срока действия пароля юзера системы.

chage -M 100 root

Здесь 100 — количество дней.

ВАЖНО! Пользователь имеет возможность внести подобные коррективы только в том случае, если он имеет Root права.

Чтобы настроить последнюю дату изменения личных данных (в данном случае имеется в виду пароль пользователя), принято использовать опцию -D.

chage -d 1000 root

Если пользователю необходимо установить определенное количество дней перед корректировкой личных данных, он также может воспользоваться командой chage. Разумеется, на этот раз понадобится другая опция.

chage -W 100 root

Как результат, юзер системы Linux получит предупреждение о смене пароля заранее (за десять дней до истечения срока).

Как заблокировать учетную запись

Для этой цели применяется инструмент chage с добавлением специальной опции -E.

В строке терминала следует указать следующее:

сhage -E 2021-01-05 root

При наступлении указанного срока учетная запись заданного пользователя будет автоматически заблокирована.

Заключение

Инструмент chage незаменим в управлении системой Линукс. Помимо всех выше перечисленных ситуаций, в которых принято применять утилиту, существует еще одна весомая причина использовать chage: данная команда предоставляет ограниченный срок допуска нового пользователя в систему. Юзер получает свои личные данные для входа в Линукс, однако по истечению указанного срока его учетная запись удаляется. А значит, доступ блокируется. Это действительно удобно и безопасно.

А чтобы защитить свою учетную запись, рекомендуется периодически менять пароль для входа в систему. С помощью команды chage можно установить оптимальное время смены личных данных. Это не займет много времени, а все необходимые примеры команд описаны в нашем руководстве.

Источник

Фундаментальные основы Linux. Часть VII. Управление локальными учетными записями пользователей

Глава 27. Пароли пользователей

Данная глава содержит дополнительную информацию о паролях локальных пользователей.

В главе подробно описаны три метода установки паролей; с использованием утилиты passwd , с использованием реализации алгоритма шифрования passwd из библиотеки openssl , а также с использованием функции crypt в программе на языке C.

Кроме того, в данной главе обсуждаются параметры паролей и методики отключения, аннулирования или блокировки учетных записей пользователей.

Утилита passwd

Файл shadow

Файл /etc/shadow содержит таблицу с девятью разделенными двоеточиями столбцами. Эти девять столбцов (слева направо) содержат имя пользователя, зашифрованный пароль, время последнего изменения пароля (первый день соответствует 1 января 1970 года), количество дней, в течение которых пароль должен оставаться неизменным, день истечения срока действия пароля, количество дней перед истечением срока действия пароля, в течение которых должно выводиться предупреждение, количество дней после истечения срока действия пароля, по прошествии которых учетная запись должна быть отключена, а также день, когда учетная запись была отключена (также с начала 1970 года). Последнее поле пока не имеет значения.

Все пароли в примере выше являются хэшами фразы hunter2 .

Шифрование ключевых фраз с помощью утилиты passwd

Шифрование ключевых фраз с помощью утилиты openssl

Другой способ создания учетных записей пользователей с паролями заключается в использовании параметра -p утилиты useradd, но в случае использования данного параметра утилите необходимо передавать уже зашифрованный пароль. Вы можете зашифровать пароль с помощью команды openssl passwd .

Помните о том, что после выполнения данной команды ваш пароль в открытом виде будет сохранен в файле истории команд командной оболочки!

Шифрование ключевых фраз с помощью функции crypt

Обратили ли вы внимание на то, что первые два символа зашифрованного пароля являются значением salt ?

Файл /etc/login.defs

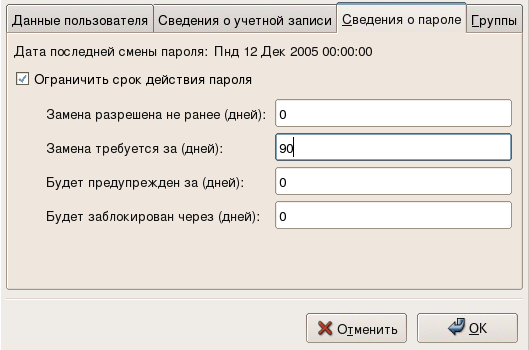

Утилита chage

Блокировка учетных записей

Пароли из файла /etc/shadow не могут начинаться с символа восклицательного знака. Если второе поле в строке из файла /etc/passwd начинается с символа восклицательного знака, пароль не может использоваться.

Использование данной особенности обычно называется блокировкой , деактивацией или отключением пользовательской учетной записи. Помимо текстового редактора vi (или vipw) вы можете использовать утилиту usermod для этой цели.

Следует подходить с осторожностью к работе и учитывать различия параметров интерфейса командной строки утилит passwd , usermod и useradd в различных дистрибутивах Linux. Проверяйте содержимое локальных файлов при использовании таких возможностей, как «деактивация, отключение или блокировка» учетных записей пользователей и их паролей.

Редактирование локальных файлов

Практическое задание: пароли пользователей

1. Установите пароль hunter2 для пользователя serena .

2. Также установите пароль для пользователя venus , после чего заблокируйте учетную запись пользователя venus с помощью утилиты usermod . Проверьте наличие признаков блокировки в файле /etc/shadow до и после осуществления блокировки.

3. Используйте команду passwd -d для деактивации пароля пользователя serena . Проверьте наличие строки для пользователя serena в файле /etc/shadow до и после осуществления деактивации.

4. Каковы различия между операцией блокировки пользовательской учетной записи и операцией деактивации пароля пользовательской учетной записи, которые мы только что осуществляли с помощью команд usermod -L и passwd -d ?

5. Попытайтесь изменить пароль serena на пароль serena as serena.

6. Сделайте так, чтобы пользователь serena был обязан изменять пароль через каждые 10 дней.

7. Сделайте так, чтобы каждый новый пользователь был обязан изменять свой пароль через каждые 10 дней.

8. Воспользуйтесь учетной записью пользователя root для создания резервной копии файла /etc/shadow . Используйте текстовый редактор vi для копирования хэша пароля hunter2 из строки пользователя venus в строку пользователя serena . Может ли после этого пользователь serena войти в систему с паролем hunter2 ?

9. В каких случаях следует использовать утилиту vipw вместо vi ? Какая проблема может возникнуть при использовании текстового редактора vi или vim для редактирования файла паролей?

10. Используйте команду chsh для вывода списка доступных командных оболочек (данная команда будет работать исключительно в дистрибутивах RHEL/CentOS/Fedora) и сравните вывод с выводом команды cat /etc/shells .

11. Какой параметр утилиты useradd позволяет установить имя домашней директории пользователя?

12. Как можно определить, заблокирован или разблокирован пароль пользователя serena ? Предложите решение на основе утилиты grep , а также решение на основе утилиты passwd .

Корректная процедура выполнения практического задания: пароли пользователей

1. Установите пароль hunter2 для пользователя serena .

2. Также установите пароль для пользователя venus , после чего заблокируйте учетную запись пользователя venus с помощью утилиты usermod . Проверьте наличие признаков блокировки в файле /etc/shadow до и после осуществления блокировки.

Обратите внимание на то, что в результате выполнения команды usermod -L перед хэшем пароля добавляется символ восклицательного знака.

3. Используйте команду passwd -d для деактивации пароля пользователя serena . Проверьте наличие строки для пользователя serena в файле /etc/shadow до и после осуществления деактивации.

4. Каковы различия между операцией блокировки пользовательской учетной записи и операцией деактивации пароля пользовательской учетной записи, которые мы только что осуществляли с помощью команд usermod -L и passwd -d ?

Блокировка предотвратит вход пользователя в систему с использованием установленного пароля благодаря добавлению символа ! перед хэшем пароля в файле /etc/shadow .

Деактивация с помощью утилиты passwd приведет к удалению хэша пароля из файла /etc/shadow .

5. Попытайтесь изменить пароль serena на пароль serena as serena.

Войдите в систему с именем пользователя serena , после чего выполните команду: passwd serena . Исполнение команды должно завершиться неудачей!

6. Сделайте так, чтобы пользователь serena был обязан изменять пароль через каждые 10 дней.

7. Сделайте так, чтобы каждый новый пользователь был обязан изменять свой пароль через каждые 10 дней.

8. Воспользуйтесь учетной записью пользователя root для создания резервной копии файла /etc/shadow . Используйте текстовый редактор vi для копирования хэша пароля hunter2 из строки пользователя venus в строку пользователя serena . Может ли после этого пользователь serena войти в систему с паролем hunter2 ?

9. В каких случаях следует использовать утилиту vipw вместо vi ? Какая проблема может возникнуть при использовании текстового редактора vi или vim для редактирования файла паролей?

Утилита vipw выведет предупреждение в том случае, если кто-либо еще в данный момент редактирует данный файл (с помощью утилиты vipw ).

10. Используйте команду chsh для вывода списка доступных командных оболочек (данная команда будет работать исключительно в дистрибутивах RHEL/CentOS/Fedora) и сравните вывод с выводом команды cat /etc/shells .

11. Какой параметр утилиты useradd позволяет установить имя домашней директории пользователя?

12. Как можно определить, заблокирован или разблокирован пароль пользователя serena ? Предложите решение на основе утилиты grep , а также решение на основе утилиты passwd .

Источник

LinuxShare

Навигация

Вход для пользователей

Кто на сайте

Парольная защита

| Red Hat Enterprise Linux 4: Руководство по безопасности | ||

|---|---|---|

| Назад | Глава 4. Безопасность рабочей станции | Вперёд |

Пароли — основной способ определения подлинности пользователя, используемый в Red Hat Enterprise Linux. Вот почему парольная защита чрезвычайно важна для защиты пользователя, рабочей станции и сети.

По соображениям безопасности программа установки задействует в системе MD5 ( Алгоритм выборки сообщения — Message-Digest Algorithm ) и теневые пароли. Настоятельно рекомендуется не изменять этих настроек.

Если во время установки отключить пароли MD5, будет использоваться старый стандарт шифрования данных DES ( Data Encryption Standard ). В этом стандарте пароли ограничены восемью алфавитно-цифровыми символами (знаки препинания и другие спецсимволы запрещены) и используется скромное 56-битное шифрование.

Если во время установки отключить теневые пароли, все пароли, прошедшие одностороннее преобразование, сохраняются в доступном всем на чтение файле /etc/passwd , что делает систему уязвимой для атак автономного подбора пароля. Если взломщик получит доступ к компьютеру под именем обычного пользователя, он сможет скопировать файл /etc/passwd на свой компьютер и сколько угодно подбирать пароли с помощью различных программ. Если в этом файле окажутся небезопасные пароли, их взлом будет всего лишь делом времени.

Теневые пароли спасают от такой атаки, так как хэши паролей сохраняются в файле /etc/shadow , доступном на чтение только пользователю root.

Это вынуждает потенциального взломщика перебирать пароли удалённо, подключаясь к сетевой службе компьютера, например, к SSH или FTP. Перебор пароля таким способом выполняется гораздо медленнее и легко обнаруживается, так как в системных файлах будут зафиксированы сотни попыток входа. Конечно, если взломщик нападёт на систему со слабыми паролями ночью, до рассвета он сможет получить доступ и скрыть свои следы, подправив файлы журналов.

За форматом и хранилищем стоит содержание. Самое главное, что должен сделать пользователь для защиты своей учётной записи от взлома пароля — задать сильный пароль.

Придумывая сильный пароль, следуйте приведённым ниже рекомендациям:

Не используйте только слова или числа — Никогда не используйте в пароле только слова или числа.

Вот примеры небезопасных паролей:

Не используйте известных слов — Следует избегать имён собственных, слов из словаря и фраз из телевизионных передач или книг, даже если они включают в себя цифры.

Вот примеры небезопасных паролей:

Не используйте слов из других языков — Программы подбора пароля часто перебирают пароль по списку, включающему словари многих языков. Полагаться на иностранные языки с целью защитить пароль не безопасно.

Вот примеры небезопасных паролей:

Не используйте сленг хакеров — Если вы думаете, что относитесь к элите, потому что используете в своём пароле сленг, подумайте ещё раз. Сленг включён во многие списки слов.

Вот примеры небезопасных паролей:

Не используйте личные сведения — Избегайте употребления личных сведений. Если взломщик узнает, кто вы, задача отгадывания пароля становится проще. Ниже перечислены сведения, которые не следует использовать, придумывая пароль:

Вот примеры небезопасных паролей:

Имена домашних животных

Имена членов семьи

Любые дни рождения

Ваш номер телефона или индекс

Не переворачивайте известных слов — Хорошие программы подбора пароля всегда переворачивают стандартные слова, поэтому переворачивание плохого пароля не делает его лучше.

Вот примеры небезопасных паролей:

Не записывайте свой пароль — Никогда не записывайте свой пароль на бумаге. Гораздо безопаснее запомнить его.

Не используйте один пароль на всех компьютерах — Важно придумать отдельные пароли для разных компьютеров. Тогда, если будет скомпрометирован один компьютер, все остальные компьютеры не окажутся в опасности.

Придумывайте пароль длиной не меньше восьми символов — Чем длиннее пароль, тем лучше. Если вы используете пароли MD5, следует выбирать пароли из 15 символов и длиннее. Используя пароли DES, создавайте их максимально длинными (восемь символов).

Смешивайте буквы верхнего и нижнего регистра — Система Red Hat Enterprise Linux чувствительна к регистру, поэтому смешивайте регистр, чтобы усилить свой пароль.

Смешивайте буквы и цифры — Добавив пароли цифры, особенно, вставляя их в середину (а не просто в начало или конец), вы также увеличиваете стойкость пароля.

Включайте не алфавитно-цифровые символы — Специальные символы (например, &, $ и >) значительно усиливают пароль (их нельзя использовать в паролях DES).

Придумайте пароль, который вы можете запомнить — Лучший в мире пароль вовсе не хорош, если вы не можете его запомнить; используйте сокращения или другие приёмы, облегчающие запоминание паролей.

После знакомства с этими правилами, может показаться, что создать пароль, соответствующий всем критериям хорошего пароля и не попадающий в категорию плохих — очень сложно. К счастью, есть алгоритм создания запоминаемых, безопасных паролей.

Есть множество способов создания безопасных паролей. Один из самых популярных — использование сокращений. Например:

Вспомните какую-нибудь фразу, например:

«по лесам, по горам, сегодня здесь, завтра там.».

Затем сделайте из неё сокращение (включая знаки препинания).

Усложните его, заменив буквы цифрами и специальными символами. Например, подставьте 3 вместо з , а символ ( ( ) вместо с :

Увеличьте сложность ещё больше, сделав большой хотя бы одну букву, например П .

И, наконец, никогда и нигде не используйте показанный здесь пароль .

Хотя придумывать безопасные пароли крайне необходимо, также важно правильно с ними обращаться, особенно для системных администраторов в больших организациях. В следующем разделе подробно описано, как правильно создавать пароли пользователей и управлять ими в организации.

Если в организации работает значительное число пользователей, системные администраторы могут принудить их использовать сильные пароли двумя способами. Они могут создавать пароли для пользователей или позволить им создавать пароли самостоятельно, проверяя при этом качество этих паролей.

Создание паролей для пользователей гарантирует, что пароли хороши, но это становится непосильной задачей по мере роста организации. При этом также увеличивается опасность того, что пользователи начнут записывать свои пароли.

Поэтому многие системные администраторы предпочитают, чтобы пользователи придумывали себе пароли сами, и при этом постоянно проверяют их качество, а иногда вынуждают пользователей периодически менять пароли, ограничивая срок их действия.

Системные администраторы сделают правильный ход, если в целях защиты сети от вторжения будут проверять, насколько сильны используемые в организации пароли. Когда пользователю предлагается создать или сменить пароль, они могут использовать приложение командной строки passwd , поддерживающее PAM ( Подключение модулей проверки подлинности — Pluggable Authentication Modules ), и, таким образом, будет произведена проверка, легко ли взломать пароль с помощью PAM-модуля pam_cracklib.so . Так как PAM можно настраивать, вы можете добавить дополнительные процедуры проверки качества пароля, например pam_passwdqc (доступный по адресу http://www.openwall.com/passwdqc/ ) или написать новый модуль. За списком существующих модулей PAM обратитесь по адресу http://www.kernel.org/pub/linux/libs/pam/modules.html . За дополнительной информацией о PAM, обратитесь к главе Подключаемые модули проверки подлинности (PAM) в Справочном руководстве Red Hat Enterprise Linux .

Однако следует заметить, что пароли проходят эту проверку в момент создания, и это средство не так действенно, как запуск программы перебора паролей для проверки всех паролей, используемых в организации.

В Red Hat Enterprise Linux будет работать множество программ подбора пароля, но ни одна из них не поставляется с системой. Ниже приведён краткий список наиболее распространённых программ взлома пароля:

| Замечание |

|---|---|

| Предупреждение |

|---|---|