- Запуск командной строки/ программы от имени SYSTEM в Windows

- Запуск командной строки от Local System в старых версиях Windows (до Vista)

- Запуск программ от имени системы с помощью PSExec в Windows 10

- Local Security Authority Process — что это в «Диспетчере задач»?

- Local Security Authority Process — что это?

- Технические характеристики процесса

- Может ли быть вирусом

- Как удалить вирус

- Как отключить Local Security Authority Process

- Способ первый: через «Диспетчер задач»

- Способ второй: отключение службы

- Способ третий: удаление исполняемого файла

- Заключение

- Local microsoft windows system exe

- Какого назначение системной учетной записи Local System

- Привилегии LocalSystem

- Сценарии вызова командной строки из под System

- Способы вызвать командную строку от имени системы

Запуск командной строки/ программы от имени SYSTEM в Windows

В Windows для выполнения некоторых действий недостаточно иметь права администратора. Например, вы не сможете заменить или удалить системные файлы, некоторые ветки реестра, остановить системные службы или выполнить другие потенциально небезопасные действия, которые могут нарушить стабильность системы. Системному администратору в таких случая приходится назначать себе владельцем таких объектов или выполнять действия от имени системы. В этой статье мы рассмотрим, как запустить программу или командную строку в Windows от имени привилегированного аккаунта SYSTEM (Local System).

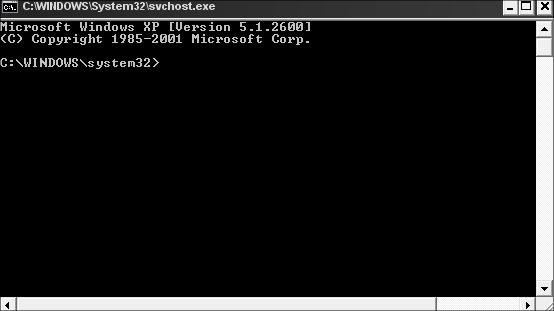

Запуск командной строки от Local System в старых версиях Windows (до Vista)

В снятых с поддержки Windows XP и Windows Server 2003 была интересная возможность, позволяющая запустить программу или же интерактивную командную строку (cmd) с правами системы через планировщик. Достаточно войти с правами администратора, открыть командную строку и набрать в ней:

at 12:23 /interactive cmd.exe

, где 12:23 – текущее время + одна минута (в 24 часовом формате).

После наступления указанного времени перед вами открывается окно командной строки, запущенное с правами Local System. Если вы выполнили эту команду в терминальном (rdp) сессии Windows Server 2003/XP, имейте в виду, что командная строка с правами System отображается только в консольной сессии (как подключиться к rdp консоли).

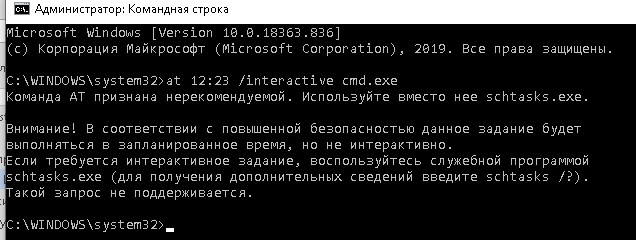

В Windows 10 запуск интерактивной строки с помощью команды at не поддерживается. Вместо него рекомендуется использовать schtasks.exe .

Запуск программ от имени системы с помощью PSExec в Windows 10

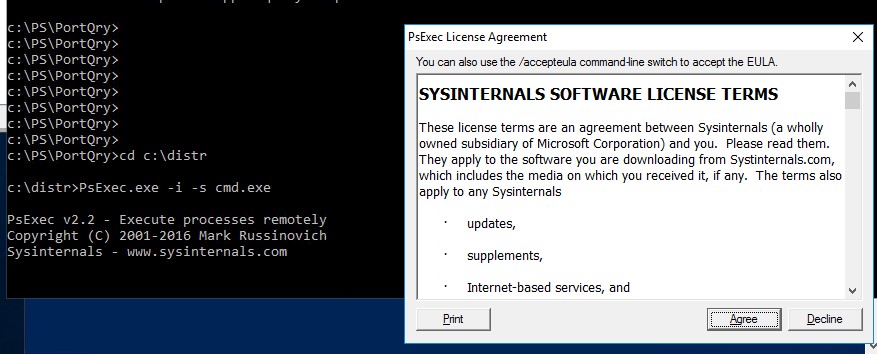

Начиная с Windows 7 трюк с запуском интерактивной командной строки от имени системы через планировщик не работает. Для запуска команд от имени NT Authority\ System можно использовать утилиту PSExec.exe от Sysinternals.

Утилита PSExec не требует установки. Откройте командную строку с правами администратора (“Run as administrator”) перейдите в каталог, в котором находится исполняемый файл PSexec.exe и наберите:

psexec -i -s cmd.exe

параметр -i запускает приложение в интерактивном режиме (пользователь может взаимодействовать с программой на рабочем столе, если это параметр не указывать, процесс запускается в консольной сесии), —s означает что командную строку нужно запустить из-под системы

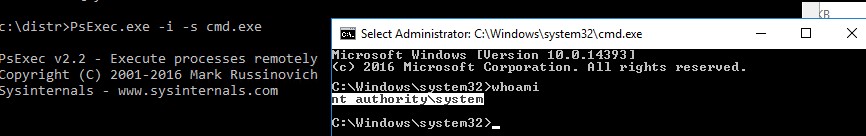

После выполнения команды появится новое окно с командной строкой, запущенной из-под учетной записи NT Authority\System. Проверьте это, выполнив команду:

В открывшемся окне командной строки вы можете выполнять любые команды в контексте SYSTEM. Теперь вы сможете изменить, переименовать или удалить системные файлы/ветки реестра, владельцем которых является TrustedInstaller или SYSTEM. Все программы или процессы, которые вы запустите их этого окна также будут запущены с повышенными привилегиями LocalSystem. Например, можно остановить системную службу, или закрыть дескриптор занятого системой файла.

psexec -s \\msk-PCBuh2 cmd.exe

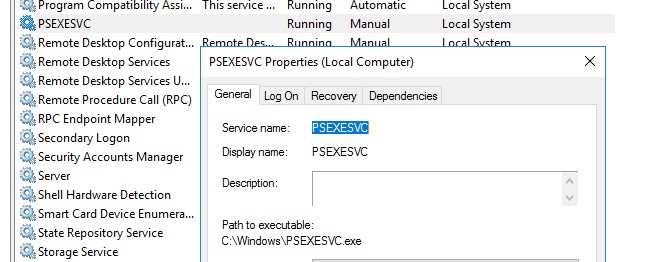

При появлении ошибки couldn’t install PSEXESVC service , убедитесь, что:

- командная строка запущена от имени администратора;

- проверьте, возможно служба PSEXESVC уже запущена.

Есть еще ряд сторонних утилит для запуска программ от имени System (AdvancedRun , RunAsSystem, PowerRun), но я не вижу смысла использовать их смысла. Т.к. во-первых это сторонние утилиты, и вы не можете гарантировать что в их коде нет вредоносных закладок, и во-вторых официальная утилита PsExec от Microsoft отлично справляется с задачей.

Local Security Authority Process — что это в «Диспетчере задач»?

Многие пользователи даже не догадываются об огромном количестве процессов в системе, которые обеспечивают работу всех важных компонентов. Некоторые из них — пользовательские и отвечают лишь за работу отдельных программ, чаще всего установленных самим пользователем. Другие же — системные. Они необходимы для нормального функционирования самой операционной системы.

В статье речь пойдет о процессе Local Security Authority Process: что это, для чего он нужен, может ли быть вирусом и как его отключить, чтобы снизить потребление ресурсов компьютера. Надеемся, что информация обо всем этом будет вам полезной.

Local Security Authority Process — что это?

Первым делом стоит обсудить предназначение данного процесса. Итак, Local Security Authority Process (lsass.exe) — это служба в операционной системе Windows, разработанная самой корпорацией «Майкрософт». Необходима она для определения подлинности юзера, входящего в систему с помощью технологии искусственного интеллекта.

Запускается процесс при старте Windows еще до того, как вы попадаете на рабочий стол, а после прохождения проверки он продолжает работать в фоновом режиме. Обнаружить вы его можете, открыв диспетчер задач.

Технические характеристики процесса

Узнав общие данные об этой службе, неплохо было бы обсудить технические характеристики ее исполняемого файла. Эта информация пригодится в проверке его подлинности.

Итак, первостепенно нужно сказать, где находится файл в системе. А путь к нему следующий: диск C:Windows\System32\. Называется файл: lsass.exe. Размер его составляет около 56,6 килобайта, но может незначительно колебаться. Процесс может нагружать процессор максимум на 50-60 %, и то непродолжительное время, примерно 10 минут. В фоновом режиме значение едва доходит до 1 %.

Может ли быть вирусом

Ну а теперь перейдем непосредственно к вопросу, может ли быть этот процесс вирусом, ведь некоторые пользователи замечают за ним подозрительную активность. На самом деле служба Local Security Authority Process, как и сам процесс lsass.exe, абсолютно чисты. Но вот вирусная программа, разработанная злоумышленником, может без проблем носить такое же название, одурачивая рядового пользователя.

Чтобы выявить вирус, вам необходимо просмотреть его исполняемый файл, если технические характеристики не сходятся с ранее представленными, значит, это вирус, и его необходимо удалить.

Как удалить вирус

Если Local Security Authority Process грузит процессор, скорее всего, это вирус. Убедившись в этом, его необходимо удалить.

И сейчас мы расскажем, как это сделать:

- Завершите работу всех программ.

- Завершите вирусный процесс.

- Откройте папку Temp, что расположена по пути: C:\Users\Администратор\AppData\Local\, и удалите оттуда все файлы.

- Деинсталлируйте накануне установленные приложения.

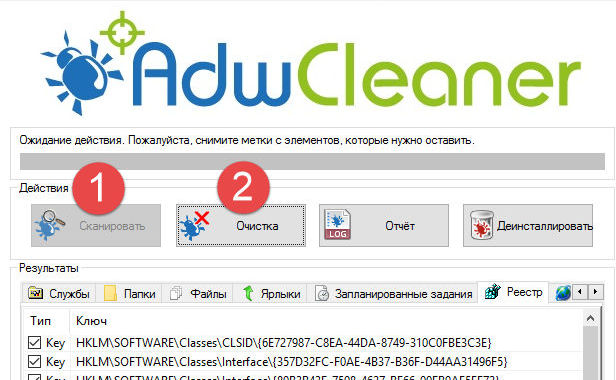

- Установите программу AdwCleaner.

- Запустите ее и просканируйте всю систему, после чего очистите все найденные угрозы.

- Перезапустите компьютер.

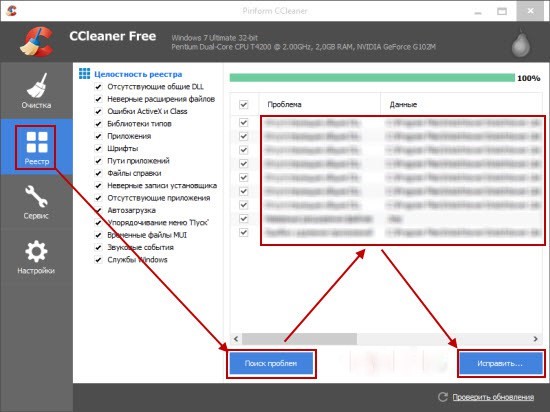

- Почистите реестр с помощью CCleaner.

- Перезапустите компьютер.

Этих действий вполне достаточно, чтобы избавиться от вируса.

Как отключить Local Security Authority Process

Теперь давайте поговорим о том, как отключить процесс, чтобы снизить потребление ресурсов. Этот метод хорош тем, что вам не придется выполнять вышеописанную инструкцию, но он не гарантирует избавление от вируса. Он лишь на некоторое время снизит нагрузку на центральный процессор.

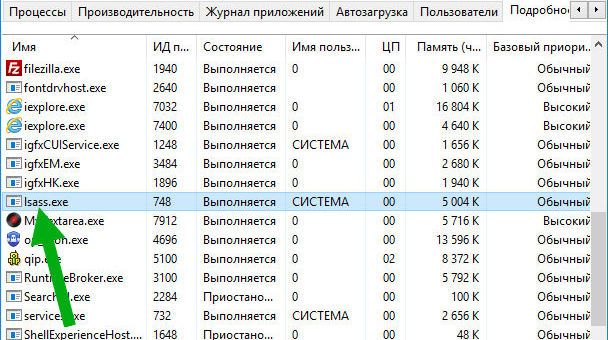

Способ первый: через «Диспетчер задач»

Самым простым способом будет завершить сам процесс в «Диспетчере задач». Выполняется это очень просто, однако есть и подводные камни. Так, после перезапуска компьютера при старте системы он будет снова запущен. Вы можете пользоваться этим способом, каждый раз проделывая процедуру завершения процесса:

- В «Диспетчере задач» перейдите во вкладку «Процессы» или «Подробности».

- В списке найдите файл lsass.exe и выделите его.

- Нажмите кнопку «Завершить процесс».

Вот так просто можно снизить нагрузку на ЦП на один сеанс.

Способ второй: отключение службы

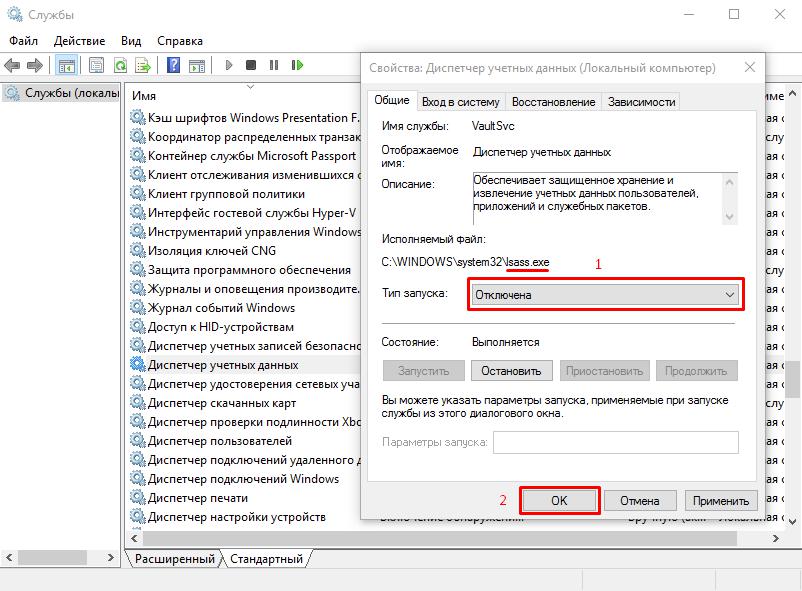

Мы уже знаем, что Local Security Authority Process — это служба. Соответственно, чтобы отключить процесс, вы можете отключить службу. В этом случае он не будет запускаться каждый раз при старте системы. Так у вас получится навсегда отключить Lsass.exe:

- В «Диспетчере задач» перейдите на вкладку «Службы».

- Найдите ссылку «Открыть службы» и перейдите по ней.

- В появившемся окне найдите строку «Диспетчер учетных данных» и нажмите по ней дважды ЛКМ.

- В появившемся окне поменяйте тип запуска на «Отключена».

- Примите изменения и перезапустите компьютер.

Теперь Lsass.exe не будет запускаться, а нагрузка на процессор снизится.

Способ третий: удаление исполняемого файла

Если вы приверженец кардинальных мер, тогда можете удалить сам процесс с компьютера. Но этого делать все-таки не рекомендуется, так как в будущем он может понадобиться для выполнения каких-то действий.

- Откройте директорию исполняемого файла lsass.exe.

- Выделите файл.

- Нажмите Delete, зажав при этом клавишу Shift.

- Дайте согласие на удаление.

После этого он будет полностью удален с компьютера.

Заключение

Вот мы и выяснили, что Local Security Authority Process — это процесс, необходимый системе для запуска. Однако это не отменяет того факта, что он может быть завершен после, чтобы снизить нагрузку на процессор.

Отдельно хочется отметить вероятность попадания в систему вирусного файла с таким же именем. Именно поэтому стоит периодически делать сканирование системы для выявления таких угроз.

Local microsoft windows system exe

Добрый день! Уважаемые читатели и гости одного из крупнейших IT блогов России Pyatilistnik.org. В прошлый раз мы с вами разобрали способы выключения компьютера средствами командной строки, в сегодняшней публикации мы рассмотрим задачу, как вызвать cmd от имени системной учетной записи Local System, рассмотрим варианты применения данной задачи. Думаю, что многим коллегам данная статья будет весьма познавательна и каждый найдет применение данному лайвхаку.

Какого назначение системной учетной записи Local System

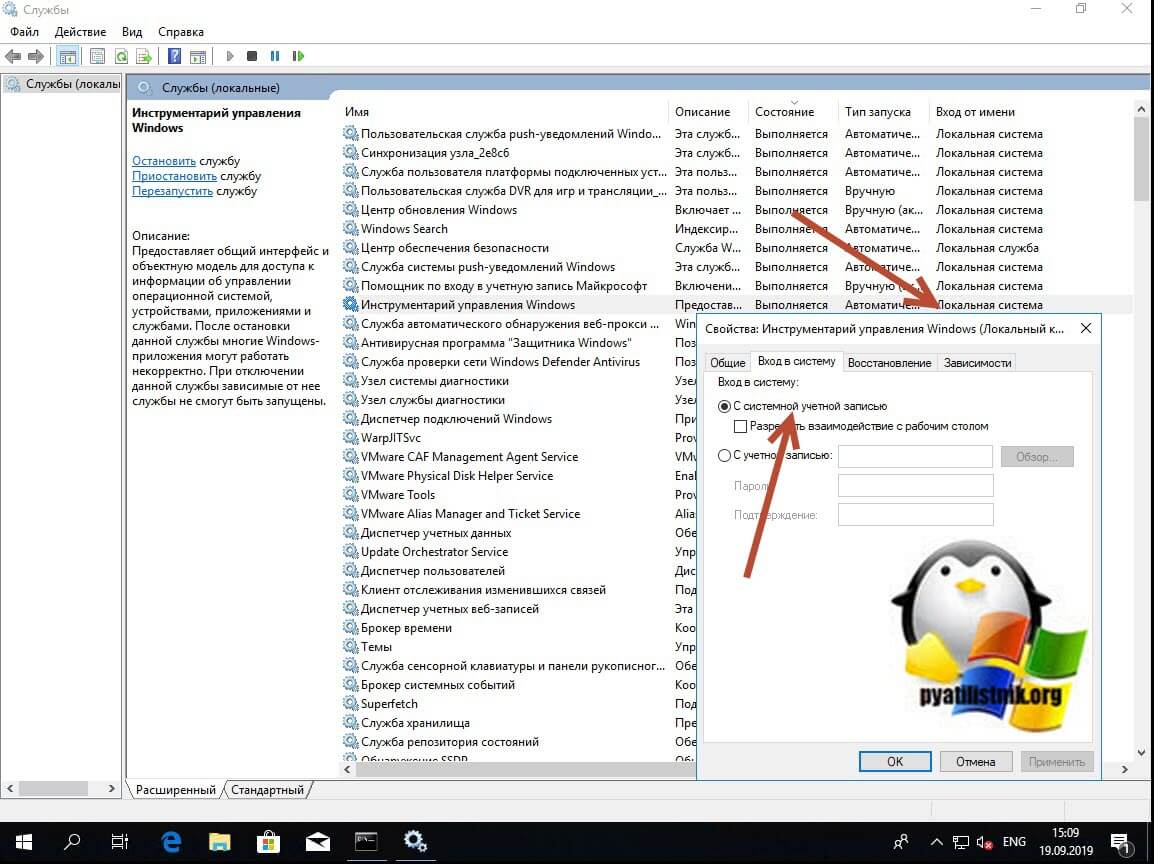

Системная учетная запись (Local System) – это специальная встроенная, локальная учетная запись, созданная Windows в момент установки, для использования в системе и запуска из под нее различных служб Windows. В Windows огромное количество служб и процессов для своего запуска и работы используют именно системную запись. Посмотреть это можно в оснастке «Службы», которую можно открыть из окна «Выполнить» введя в нем services.msc.

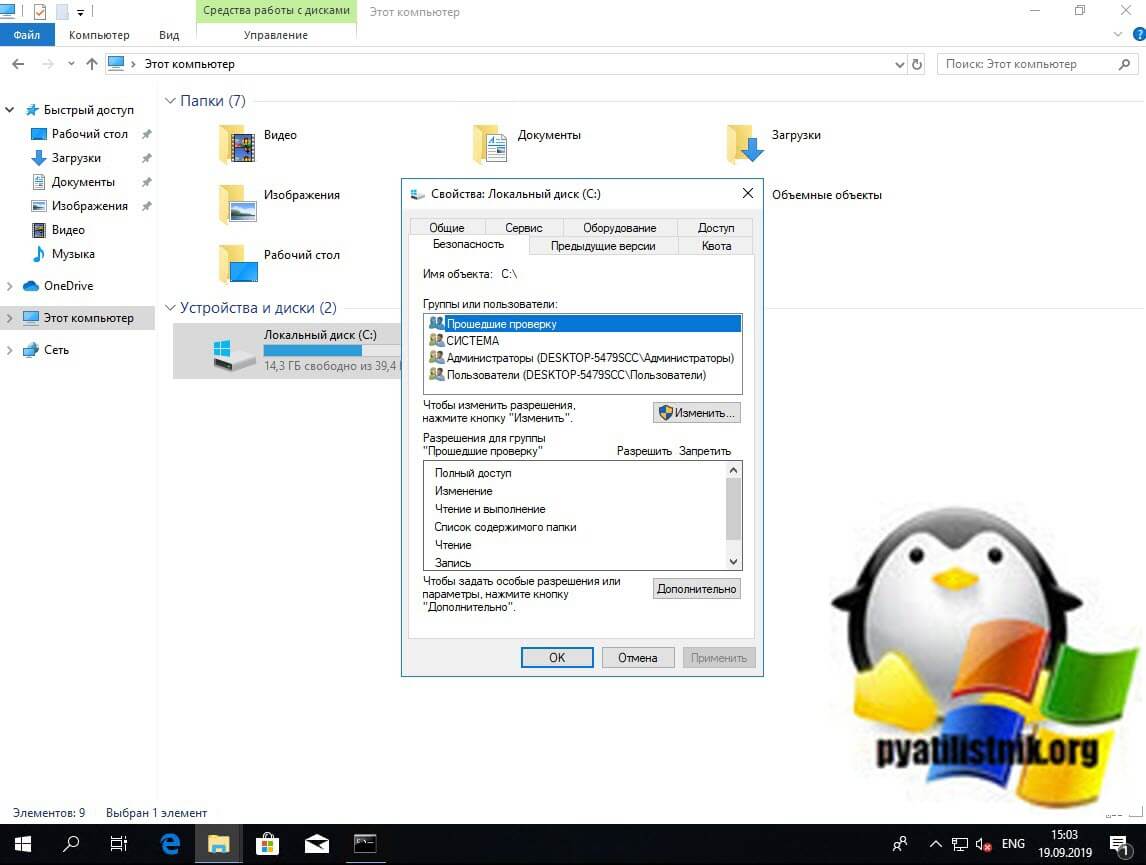

Учетная запись Ststem не отображается среди других учетных записей в диспетчере пользователей, но зато вы ее легко можете увидеть на вкладке «Безопасность» у любого системного диска, файла. куста реестра или папки. По умолчанию для учетной записи «Система (System)» предоставлены права полного доступа.

Служба, которая запускается в контексте учетной записи LocalSystem, наследует контекст обеспечения безопасности Диспетчера управления службами (SCM). Пользовательский идентификатор безопасности (SID) создается из значения SECURITY_LOCAL_SYSTEM_RID. Учетная запись не связывается с учетной записью любого пользователя, который начал работу. Она имеет несколько значений:

- Ключ реестра HKEY_CURRENT_USER связан с пользователем по умолчанию, а не текущим пользователем. Чтобы обратиться к профилю другого пользователя, имитируйте этого пользователя, а затем обратитесь к HKEY_CURRENT_USER.

- Служба может открыть ключ реестра HKEY_LOCAL_MACHINE\SECURITY.

- Служба представляет мандат компьютера для удаленного сервера. Если служба открывает командное окно (на экране дисплея) и запускает командный файл, пользователь должен нажать CTRL+C, чтобы закончить работу командного файла и получить доступ к окну команды с привилегиями LocalSystem.

Привилегии LocalSystem

- SE_ASSIGNPRIMARYTOKEN_NAME

- SE_AUDIT_NAME

- SE_BACKUP_NAME

- SE_CHANGE_NOTIFY_NAME

- SE_CREATE_PAGEFILE_NAME

- SE_CREATE_PERMANENT_NAME

- SE_CREATE_TOKEN_NAME

- SE_DEBUG_NAME

- SE_INC_BASE_PRIORITY_NAME

- SE_INCREASE_QUOTA_NAME

- SE_LOAD_DRIVER_NAME

- SE_LOCK_MEMORY_NAME

- SE_PROF_SINGLE_PROCESS_NAME

- SE_RESTORE_NAME

- SE_SECURITY_NAME

- SE_SHUTDOWN_NAME

- SE_SYSTEM_ENVIRONMENT_NAME

- SE_SYSTEM_PROFILE_NAME

- SE_SYSTEMTIME_NAME

- SE_TAKE_OWNERSHIP_NAME

- SE_TCB_NAME

- SE_UNDOCK_NAME

Сценарии вызова командной строки из под System

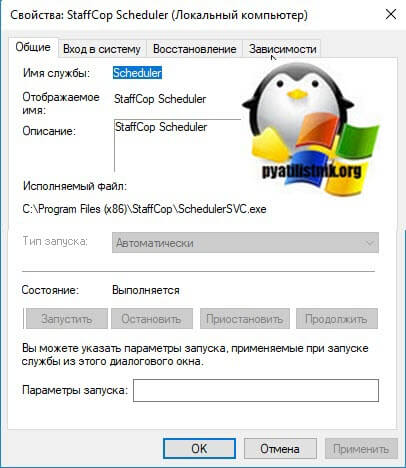

Давайте приведу интересную задачку по нашей теме. Предположим у вас есть доменная среда Active Directory. Вы с помощью инструмента групповой политики или SCCM развернули специализированное ПО, под названием StaffCop, или что-то другое. В момент развертывания или последующей настройки вы задали так, что пользователь даже при наличии прав локального администратора в своей системе не может останавливать службу и менять ее тип запуска, вопрос может ли локальный администратор это поправить и выключить службу?

Способы вызвать командную строку от имени системы

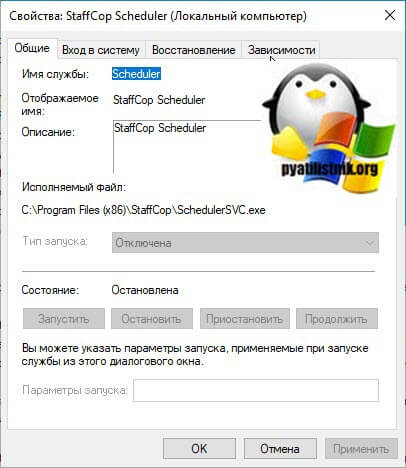

Я очень давно занимаюсь системным администрированием и уяснил давно принцип, если у вас есть права локального администратора, то вы можете все. Обойти любые ограничения и политики. Напоминаю. что я для тестирования развернул агента StaffCop, это такая программа для слежки, которую используют всякие шарашкины конторы. Агент по умолчанию запрещает выключение службы и изменение ее типа. Выглядит, это вот таким образом. Служба работает, имеет имя StaffCop Scheduler, но вот сделать с ней ничего не получается, все не активно.

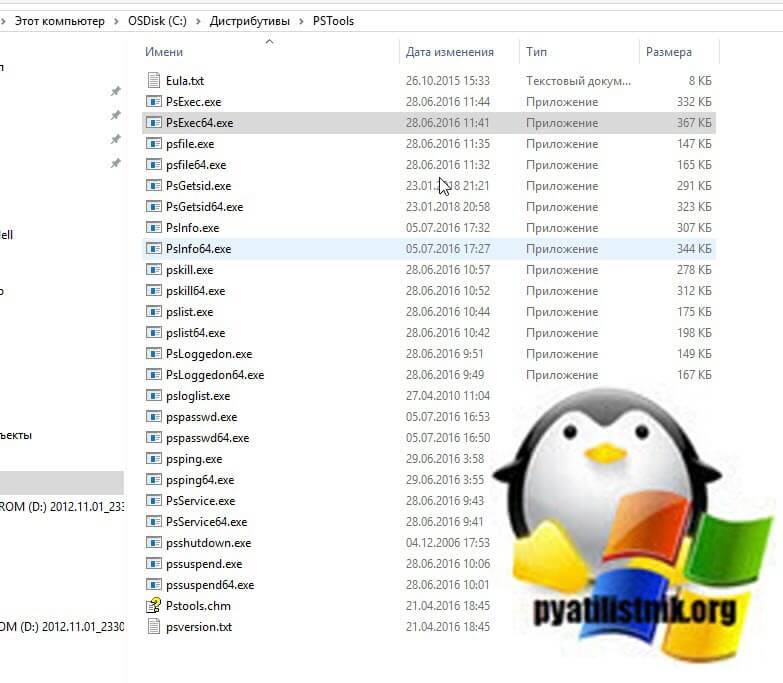

Для того, чтобы вызвать cmd от имени системы, вам необходимо скачать замечательный набор утилит PSTools, а конкретно нам будет нужна утилита PsExec.exe или PsExec64.exe. Если вы мой постоянный читатель, то вы помните, что я их использовал, чтобы удаленно включить RDP доступ на сервере. Скачать сборник PSTools можно с официального сайта по ссылке ниже, или же у меня с сайта.

Далее вам необходимо распаковать zip архив, в результате чего будет вот такой список утилит.

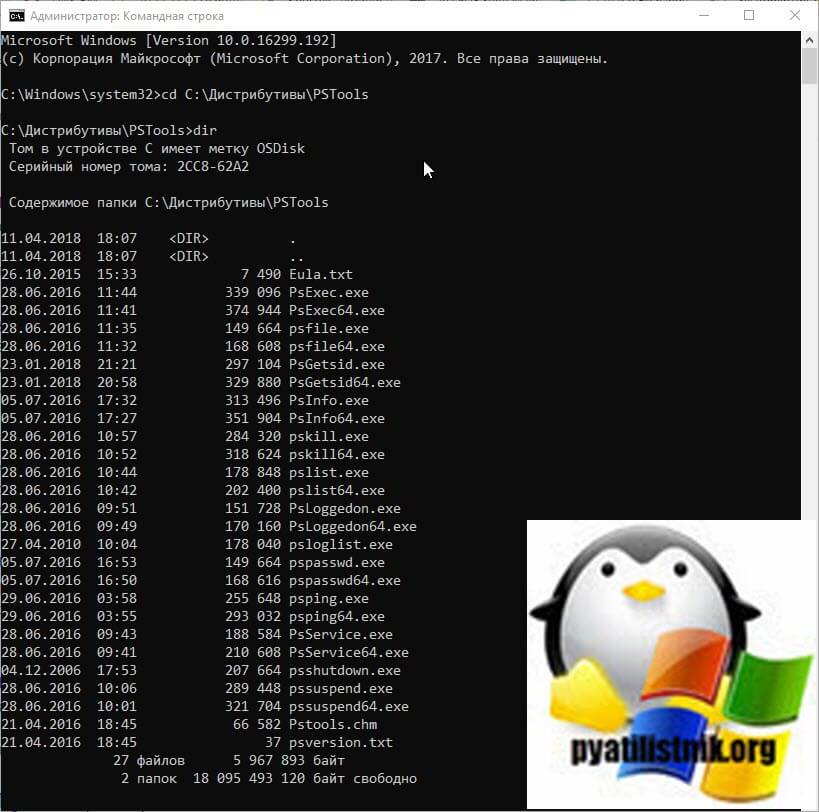

Теперь когда подготовительный этап готов, то можно продолжать. Откройте обязательно командную строку от имени администратора и введите команду:

Мой пример: cd C:\Дистрибутивы\PSTools

Командой dir я проверил, что это та папка и я вижу нужные мне утилиты PsExec.exe или PsExec64.exe.

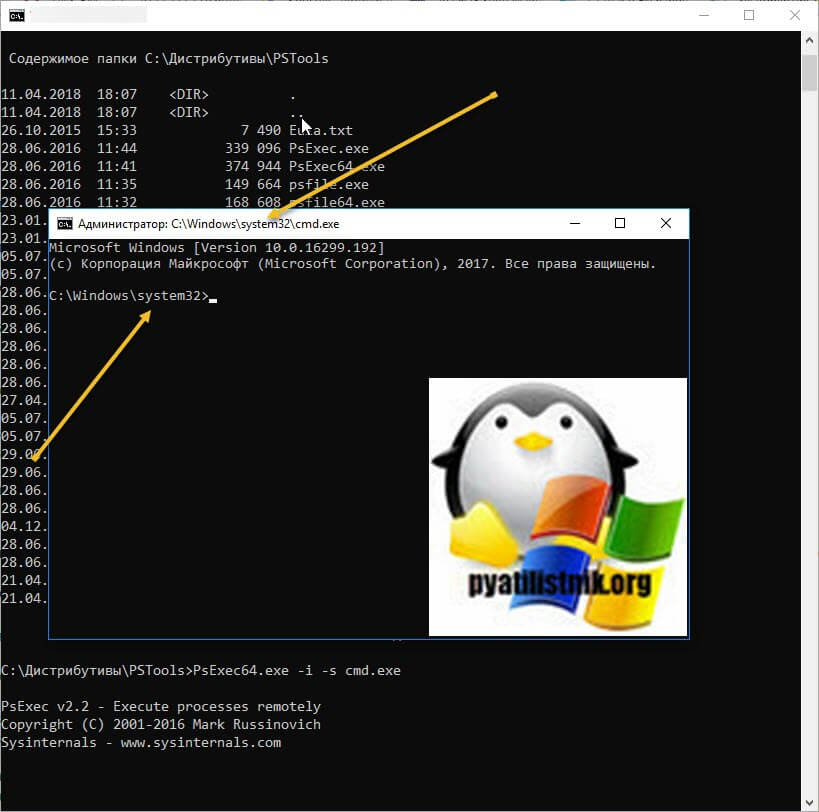

Последним шагом мы текущее окно командной строки из под текущего пользователя перезапустим от имени Local System. Пишем:

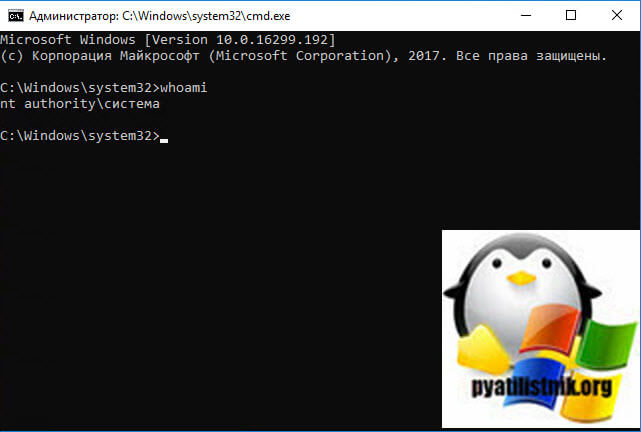

В итоге я вижу, что у меня открылось новое окно командной строки и оно уже работает в контексте «C:\Windows\system32>«, это и означает учетную запись Local System (Системная учетная запись)

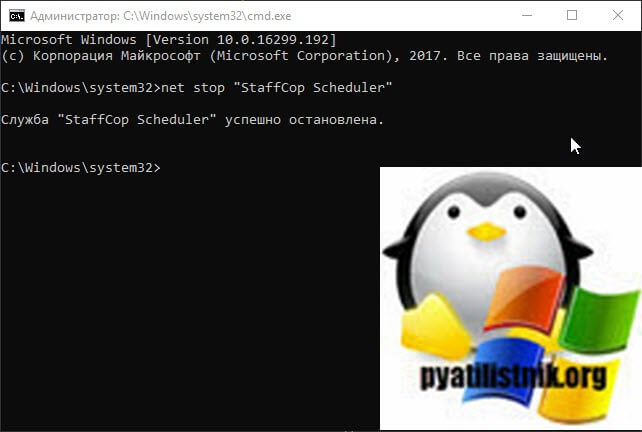

Теперь давайте из под нее попробуем остановить нашу службу StaffCop Scheduler. Для этого есть ряд команд:

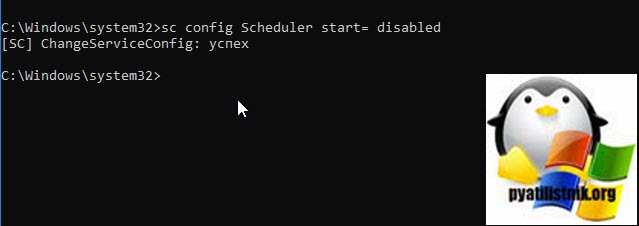

Далее вам необходимо изменить тип запуска и поменять с автоматического на отключена. Для этого пишем команду:

Как видим все успешно отработало. Если посмотреть оснастку «Службы», то видим вот такую картину.

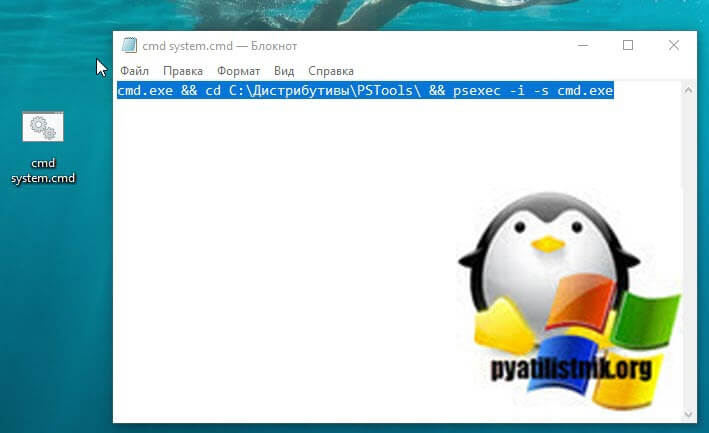

Так, что имея права локального администратора и утилиту PsExec.exe, можно делать что угодно. Надеюсь, что вы теперь будите чаще вызывать окно командной строки от имени учетной записи системы. Давайте с вами напишем небольшой батник, который будет из ярлыка вызывать cmd от имени Local System. Создадим тестовый файл, поменяем ему сразу расширение с txt на cmd и откроем его текстовым редактором. Пропишем код:

Щелкаем по файлу правым кликом и выбираем пункт «Запуск от имени администратора». В результате чего у вас сразу будет запущено окно cmd с правами учетной записи SYSTEM. Проверить, это можно введя команду whoami. Ответ NT AUTORITY\СИСТЕМА.

Если нужно запустить удаленно командную строку от имени NT AUTORITY\СИСТЕМА, то выполните такую конструкцию