- В iOS 14 и macOS Big Sur появится поддержка DNS-over-HTTPS. Что это такое и зачем нужно

- Что такое DNS-over-HTTPS

- Шифрование трафика на iOS

- Лонгриды для вас

- Mac os dns over tls

- 1. How to configure on Windows 10

- 2. How to configure on Linux (Ubuntu)

- 3. How to configure on Mac OS

- iOS 14 и macOS 11 получат нативную поддержку DNS-over-HTTPS и DNS-over-TLS

- Настройки DoH и DoT можно применять выборочно

- soderlind / Install.txt

- This comment has been minimized.

- soderlind commented Apr 9, 2018 •

- This comment has been minimized.

- soderlind commented Apr 9, 2018

- This comment has been minimized.

- soderlind commented May 2, 2018

- This comment has been minimized.

- Paxa commented Jan 14, 2019

- This comment has been minimized.

- fAS6NWnn7xA429U2 commented Jul 14, 2019

- This comment has been minimized.

- V33m commented Jul 18, 2019

В iOS 14 и macOS Big Sur появится поддержка DNS-over-HTTPS. Что это такое и зачем нужно

Безопасность пользователей всегда была для Apple главным приоритетом, который она ставила выше своих и тем более чужих интересов. Несмотря на это, мало кто ожидал, что в Купертино смогут вот так запросто подорвать сложившуюся в интернете экономическую модель, запретив межсайтовое отслеживание и позволив пользователям блокировать куки. Тем самым компания поставила рекламные компании в тупик, лишив их привычной методики трекинга пользователей и повлияв на остальные браузеры, которые последовали её примеру. Но в Купертино решили, что этого мало и пошли в развитии защитных механизмов ещё дальше.

Apple хочет обеспечить безопасность интернет-трафика, отправляемого приложениями

Какие функции безопасности появились в iOS 14

В iOS 14 и macOS Big Sur появится нативная поддержка протоколов DNS-over-TLS и DNS-over-HTTPS. Об этом Apple рассказала разработчикам на WWDC 2020. С их помощью в Купертино надеются обеспечить более высокий уровень защиты пользователей от перехвата персональных данных, отправляемых через браузер или приложения, установленные из App Store. Пока это не самый популярный инструмент обеспечения безопасности, который, однако, начинает постепенно применяться разработчиками ПО, имеющего выход в интернет.

Что такое DNS-over-HTTPS

Сегодня провайдеры могут прочесть ваш трафик, хотя многие об этом даже не подозревают

Говоря простым языком, DNS-over-HTTPS и DNS-over-TLS – это средства шифрования запросов, которые отправляются устройством на сервера. Если его не применять, то получится, что кто-то, например, интернет-провайдер, может перехватить трафик и увидеть его содержимое. Сейчас это легко сделать, потому что данные передаются в виде обычного текста. Как следствие, их можно прочесть их, проанализировать и передать на сторону. Многие пользуются такой возможностью, продавая данные рекламным компаниям, которые используют полученные сведения для демонстрации релевантных объявлений. Но шифрование не позволит им этого делать.

В iPadOS 14 нет виджетов, как в iOS 14 — и это очень странно

В iOS 14 и macOS Big Sur будет доступно два способа зашифровать DNS-запросы, объяснил инженер по интернет-технологиям Apple Томми Поли.

- Первый способ более всеобъемлющ и заключается в том, чтобы написать приложение, которое настроит работу устройства на конкретный сервер, поддерживающий шифрование. В этом случае защищены будут вообще все запросы, которые отправит пользователь.

- Второй способ более узконаправлен. Он позволит разработчикам добавлять протокол шифрования прямо в своё приложение. Если они захотят, чтобы запросы, которые оно отправляет, были защищены, они просто выбирают в настройках конкретный сервер с поддержкой шифрования, и все последующие запросы будут проходить через него.

Спорим не знали? У нас есть уютный чатик в Telegram. Присоединяйся.

Кроме того, разработчики смогут прописывать конкретные правила использования шифрованных запросов, например, включая их только в определённых ситуациях. Допустим, когда пользователь использует общедоступную сеть Wi-Fi, через которую злоумышленники могут перехватить трафик и прочесть его. А в случае, если оператор будет блокировать шифрованные запросы, разработчики смогут оповещать пользователей о невозможности их использования с рекомендацией переключения на мобильную связь или отказа от выполнения значимых действий.

Шифрование трафика на iOS

Использование протоколов шифрования не только защитит трафик, но и сократит время отклика

Помимо того, что шифрование DNS-трафика обеспечивает защиту, оно ещё и повышает производительность. Проведённые исследования показали, что во многих случаях использование протокола DNS-over-HTTPS позволяет сократить время отклика. Несмотря на то что DoH обеспечивает шифрование данных, на которое, по логике, должно тратиться больше времени, на практике получается с точностью до наоборот из-за особенностей обработки запросов серверами, предоставляющими шифрование данных, которые просто сокращают их количество до минимального.

Apple сняла ограничения на зуммирование готовых фото в iOS 14

Впрочем, при всей полезности предстоящего нововведения явно видно, что Apple опять ходит по тонкому льду. Дело в том, что провайдеры связи очень недовольны использованием протоколов шифрования, которые лишают их доступа к пользовательскому трафику. Из-за этого, кстати, американские провайдеры даже обратились в Конгресс с требованием запретить компаниям применять протоколы DNS-over-HTTPS, потому что это якобы может навредить безопасности пользователей. Конгресс пока не вынес никакого решения, но, учитывая любовь американцев к шпионажу даже за своими, есть шанс, что оно будет не в пользу Apple.

Новости, статьи и анонсы публикаций

Свободное общение и обсуждение материалов

Лонгриды для вас

AirTag — это устройство для поиска пропавших предметов, но никак не детей и не животных. Они обладают собственным интеллектом и могут уйти туда, где маячок будет подавать сигнал в холостую

Если вам наскучили обычные чехлы для iPhone, Apple придумала кое-что новенькое — вязаные чехлы! Почти такие, как были для iPod, только гораздо круче. Например, вы сможете разместить на них свое изображение.

iOS 15.1 beta 2 уже вышла. Она включает в себя два нововведения: поддержку QR-кодов вакцинации в Wallet и функцию SharePlay, которая позволяет смотреть через FaceTime фильмы и сериалы на Apple TV+, а также тренировки на Fitness+

«Говоря простым языком, DNS-over-HTTPS и DNS-over-TLS – это средства шифрования запросов, которые отправляются устройством на сервера. Если его не применять, то получится, что кто-то, например, интернет-провайдер, может перехватить трафик и увидеть его содержимое»

Автор, ты точно уверен?

Вообще-то, говоря простым языком. Это способ шифрования только DNS запросов, которые отправляются для того, чтобы узнать ip адрес нужно ресурса. А потом этот адрес кэшируются. Т.е. в данном случае провайдер может узнать только то, что пользователь посещал хотябы один раз этот ресурс. Ну либо на него был запрос. Ну и основываясь на этих данных провайдер сможет заблокировать ресурс по DNS. Но такую блокировку редко используют ибо ее легко обходить с помощью других DNS провайдеров. Блокируют IP чаще

Источник

Mac os dns over tls

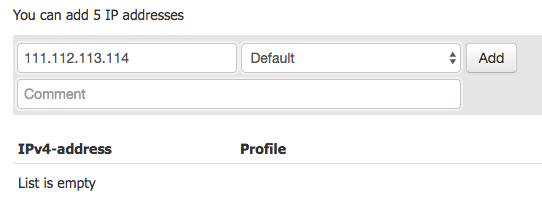

Using this feature the SafeDNS service can identify users by their public IP address only. The feature does not work with the SafeDNS Agent or the SafeDNS VPN solution.

To set it up, please open your SafeDNS dashboard on the ‘Settings’ page and choose the ‘Nets’ section of ‘Settings’. Add your public IP address to the ‘Enter an IPv4 IP address’ field and choose a filtering profile you would like to be filtered by and click the ‘Add’ button.

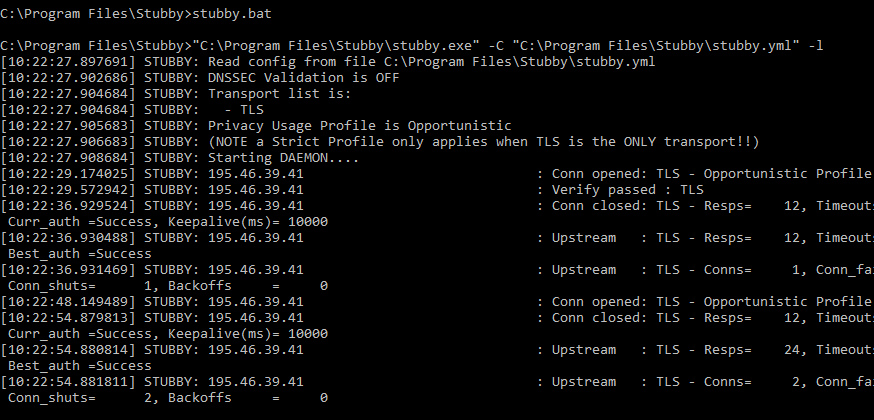

1. How to configure on Windows 10

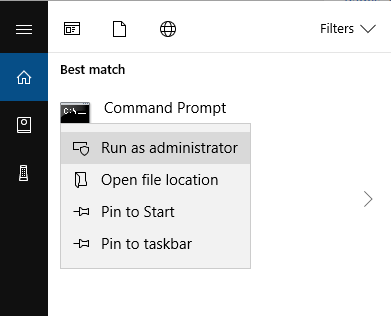

Run the Windows Command Prompt as an administrator:

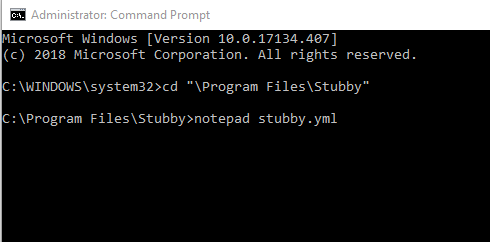

Go to the Stubby directory using the Command Prompt and open stubby.yml configuration file with Notepad:

Set settings following the example below:

Run the following command to replace the default DNS server to a local Stubby:

PowerShell -ExecutionPolicy bypass -file «C:\Program Files\Stubby\stubby_setdns_windows.ps1«

Run a stubby.bat file

2. How to configure on Linux (Ubuntu)

Install the Stubby package from a repository:

Set the configuration file /etc/stubby/stubby.yml as follows:

Change DNS in /etc/resolv.conf file to 127.0.0.2:

Start the filtering service

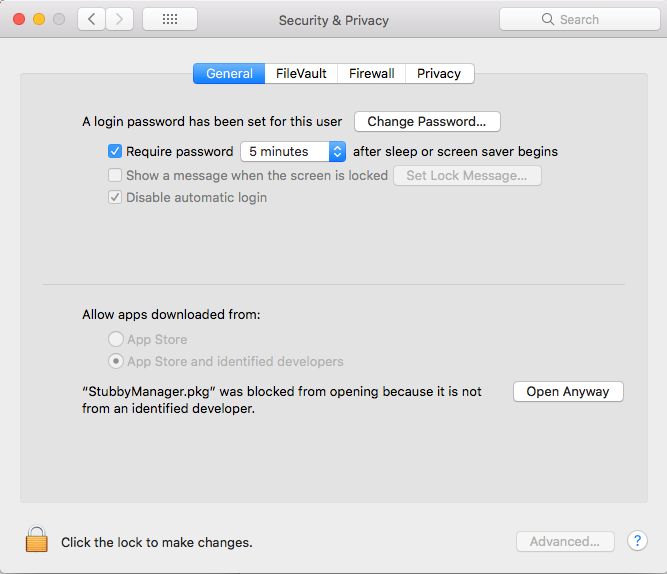

3. How to configure on Mac OS

Download and install the Stubby Manager package at:

If you get a security alert, click on ‘Open Anyway’ in the security settings.

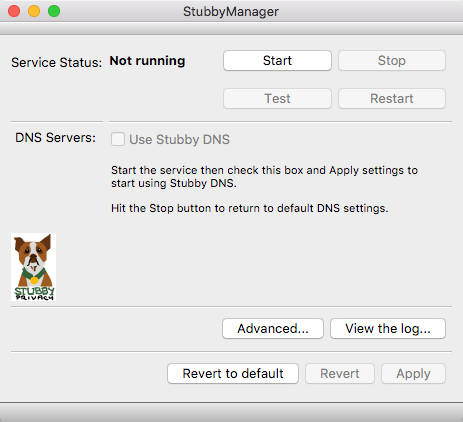

Launch a Stubby Manager app after installation and click the ‘Advanced’ button.

Set the configuration file as follows:

Apply the settings and click ‘Start’.

Open ‘Network Properties’ and set 127.0.0.1 as the DNS server.

Источник

iOS 14 и macOS 11 получат нативную поддержку DNS-over-HTTPS и DNS-over-TLS

На прошлой неделе, на конференции для разработчиков WWDC 2020, Apple рассказала, что новые версии iOS 14 и macOS Big Sur будут поддерживать протоколы шифрования DNS-запросов DNS-over-HTTPS (DoH) и DNS-over-TLS (DoT).

Обычно DNS-трафик передается в открытом текстовом виде, что открывает для провайдеров и других лиц возможности отслеживания предпочтений пользователей с последующей продажей этих цифровых профилей рекламным сетям.

Технологии DoH и DoT позволяют компьютеру, смартфону или отдельному приложению отправлять DNS-запросы и получать данные ответов в зашифрованном формате. В результате сторонние лица или злоумышленники не могут отслеживать пользовательскую активность, а также манипулировать DNS-трафиком.

Чтобы улучшить уровень приватности пользователей iOS и macOS, Apple собирается добавить поддержку новых функций в фреймворки для разработчиков.

Новый функционал позволит разработчикам создавать новые приложения и обновлять текущие приложения, используя либо DNS-over-HTTPS, либо DNS-over-TLS.

Настройки DoH и DoT можно применять выборочно

Apple сообщает, что разработчики могут создавать приложения, чтобы применять параметры DoH и Dot ко всей системе полностью (с помощью приложений расширения сети или MDM профилей) к отдельным приложениям или к отдельным сетевым запросам приложения.

Томми Поли (Tommy Pauly), инженер из Apple, поделился подробностями:

Предусмотрено два способа для включения шифрования DNS.

Первый способ — использовать один DNS-сервер [с поддержкой шифрования] в качестве резольвера по умолчанию для всех приложений в системе. Если вы предоставляете общедоступный DNS-сервер [с поддержкой шифрования], то теперь вы можете написать приложение для расширения сети, которое настраивает систему на использование вашего сервера. Если же вы используете Mobile Device Management для настройки параметров организации на устройствах, то вы можете настроить параметры шифрования DNS для ваших сетей через профиль MDM.

Второй способ включить шифрование DNS — это активация прямо из приложения. Если вы хотите, чтобы ваше приложение использовало технологию шифрования DNS, даже если остальная часть системы ее не использует, то вы можете выбрать конкретный сервер, который будет применяться для отдельных или всех сетевых соединений вашего приложения.

Кроме того, реализация поддержки DoH и DoT от Apple позволяет учитывать контекст использования. Например, если у пользователя установлен VPN-клиент или он входит в корпоративную сеть, DoH / DoT-сервер не будет переопределять назначенные параметры DNS.

Разработчики могут написать свои «правила», чтобы включить поддержку зашифрованной DNS-связи только в определенных ситуациях или контекстах, например, когда пользователь использует мобильную сеть передачи данных, конкретную общедоступную сеть WiFi или определенные типы приложений.

Если провайдер блокирует зашифрованный DNS-трафик, Apple планирует предупредить пользователей, чтобы они могли предпринять другие действия для сохранения своей конфиденциальности.

Apple присоединяется к пулу компаний, которые уже объявили о поддержке зашифрованных DNS-соединений в своих продуктах. Mozilla, Google и Microsoft ранее анонсировали поддержку шифрования DNS в Firefox, Chrome, Edge и Windows 10.

Источник

soderlind / Install.txt

| 1) Install cloudflared using homebrew: |

| brew install cloudflare/cloudflare/cloudflared |

| 2) Create /usr/local/etc/cloudflared/config.yaml, with the following content |

| proxy-dns: true |

| proxy-dns-upstream: |

| — https://1.1.1.1/dns-query |

| — https://1.0.0.1/dns-query |

| 3) Activate cloudflared as a service |

| sudo cloudflared service install |

| 4) Test |

| dig +short @127.0.0.1 github.com AA |

| 5) If OK, change DNS on your mac to 127.0.0.1 (System Preferences->Network->Advanced->DNS) |

This comment has been minimized.

Copy link Quote reply

soderlind commented Apr 9, 2018 •

Note, I had to remove dnsmasq to make this work

brew remove dnsmasq —force isn’t enough, you have to remove the /Library/LaunchDaemons/homebrew.mxcl.dnsmasq.plist file

This comment has been minimized.

Copy link Quote reply

soderlind commented Apr 9, 2018

This comment has been minimized.

Copy link Quote reply

soderlind commented May 2, 2018

If DNS resolving stop working, restart the service:

sudo cloudflared service uninstall

sudo cloudflared service install

This comment has been minimized.

Copy link Quote reply

Paxa commented Jan 14, 2019

Got problem Cannot determine default origin certificate path. No file cert.pem in [

/cloudflare-warp /usr/local/etc/cloudflared /etc/cloudflared]

Solution: cloudflare/cloudflared#68

This comment has been minimized.

Copy link Quote reply

fAS6NWnn7xA429U2 commented Jul 14, 2019

Works perfectly. Thank you.

However, when connecting via a VPN, the following issue occurs:

DNS server address 127.0.0.1 is a private address but is not being routed through the VPN.

For some reason, when a private address is used, Tunnelblick/OpenVPN is unable to override the default DNS with its own configuration as it is usually able to do.

Note that everything is still working correctly and neither my IP address nor DNS are leaking in a way that should compromise my privacy. Although, even if I decide to trust Cloudflare, I think I would prefer to use my VPN service’s DNS server when I’m connected through it.

Anyone else run into this?

This comment has been minimized.

Copy link Quote reply

V33m commented Jul 18, 2019

However, when connecting via a VPN, the following issue occurs:

DNS server address 127.0.0.1 is a private address but is not being routed through the VPN.

For some reason, when a private address is used, Tunnelblick/OpenVPN is unable to override the default DNS with its own configuration as it is usually able to do.

Anyone else run into this?

@fAS6NWnn7xA429U2, you have to do the following to make your VPN connection change DNS server:

First you have to add a line to your OpenVPN configuration file for each DNS server: «dhcp-option DNS address»

Example:

dhcp-option DNS 8.8.8.8

dhcp-option DNS 8.8.4.4

Then you have to make sure that «Set nameserver» in Tunnelblick’s settings for the configuration is specified.

Lastly, you have to check «Allow changes to manually-set network settings» in «Advanced» for the configuration.

Источник