- Списки доступных доверенных корневых сертификатов в macOS

- Блокировка доверия для сертификата WoSign CA Free SSL Certificate G2

- Сведения о хранилище доверия и сертификатах

- Хранилище доверия macOS

- Установка SSL сертификата на сервера IBM

- Инсталяция сертификата SSL в Mac OS X Server 10.5

- Инсталяция сертификата SSL в Mac OS X Server 10.6

- Use an SSL certificate in macOS Server

- SSL /TLS Установка на macOS 10.14 Мохаве

- Обувь для малышей

- Установка сертификата в Keychain Access

- Установите сертификат для Apache

Списки доступных доверенных корневых сертификатов в macOS

Хранилище доверия macOS содержит надежные корневые сертификаты, предустановленные с операционной системой macOS.

Блокировка доверия для сертификата WoSign CA Free SSL Certificate G2

Центр сертификации (ЦС) WoSign несколько раз допускал ошибки, связанные с управлением, при выдаче сертификатов через промежуточный ЦС WoSign CA Free SSL Certificate G2. Хотя корневой сертификат WoSign находится в списке доверенных сертификатов Apple, этот промежуточный центр сертификации использовался для связей сертификатов с перекрестной подписью с StartCom и Comodo, чтобы установить отношение доверия с продуктами Apple.

В свете этих обстоятельств мы принимаем меры по защите пользователей в рамках обновления безопасности. Продукты Apple больше не доверяют промежуточному центру сертификации WoSign CA Free SSL Certificate G2.

Чтобы предотвратить прекращение обслуживания держателей сертификатов WoSign и обеспечить для них переход на доверенные корневые сертификаты, продукты Apple доверяют индивидуальным существующим сертификатам, выданным этим промежуточным центром сертификации и опубликованным на общедоступных серверах журналов Certificate Transparency до 19 сентября 2016 года. Эти сертификаты будут считаться доверенными до тех пор, пока не истечет их срок действия, они не будут отозваны или не будут признаны недоверенными компанией Apple.

По мере изучения проблемы и обнаружении дополнительных уязвимостей, появляющихся из-за использования точек доверия WoSign/StartCom в продуктах Apple, мы будем принимать необходимые меры для защиты пользователей.

Дальнейшие действия для WoSign

В ходе дальнейшего исследования мы пришли к выводу, что помимо многочисленных ошибок управления в работе центра сертификации WoSign (CA), организация WoSign не сообщила о приобретении StartCom.

Мы продолжаем принимать меры для защиты пользователей в предстоящем обновлении безопасности. Продукты Apple будут блокировать сертификаты, выданные корневыми центрами сертификации WoSign и StartCom, если их дата Not Before (Не раньше) выпадает на 1 декабря 2016 г. 00:00:00 GMT/UTC или позже.

Сведения о хранилище доверия и сертификатах

В каждом перечисленном ниже хранилище доверия macOS содержится три категории сертификатов:

- Доверенные сертификаты устанавливают цепочку доверия для проверки других сертификатов, подписанных доверенными корнями (например, для установки безопасного соединения с веб-сервером). Когда ИТ-администраторы создают профили конфигурации для ОС macOS, нет необходимости включать эти доверенные корневые сертификаты.

- Недоверенные сертификаты ненадежны, но они не блокируются. Если используется один из таких сертификатов, пользователю будет предложено выбрать, доверять ему или нет.

- Заблокированные сертификаты считаются опасными и никогда не будут доверенными.

Хранилище доверия macOS

Информация о продуктах, произведенных не компанией Apple, или о независимых веб-сайтах, неподконтрольных и не тестируемых компанией Apple, не носит рекомендательного или одобрительного характера. Компания Apple не несет никакой ответственности за выбор, функциональность и использование веб-сайтов или продукции сторонних производителей. Компания Apple также не несет ответственности за точность или достоверность данных, размещенных на веб-сайтах сторонних производителей. Обратитесь к поставщику за дополнительной информацией.

Источник

Установка SSL сертификата на сервера IBM

Инсталяция сертификата SSL в Mac OS X Server 10.5

Как только ваш SSL-сертификат подписан и выпущен, мы отправим вам сообщение электронной почты, которое позволит вам загрузить подписанный сертификат и наш промежуточный комплект сертификатов, оба из которых должны быть установлены на вашем веб-сайте.

Перед установкой сертификата вам необходимо выполнить следующую процедуру для установки промежуточного сертификата CA:

- Посетите репозиторий.

- Загрузите файл промежуточного сертификата.

- Запустите приложение Keychain Access /Applications/Utilities/Keychain Access

- Если кнопка в левом нижнем углу окна «Доступ к цепочке ключей» обозначена «Показать брелки», нажмите кнопку, чтобы отобразить список связок ключей.

- Выберите брелок «Система».

- Выберите «Файл-> Импорт». Перейдите в и выберите файл промежуточного сертификата, который вы загрузили на шаге 2 выше.

- Введите пароль при появлении запроса на аутентификацию, чтобы изменить цепочку ключей.

- Убедитесь, что в списке отображается «Защищенный центр сертификации».

- Закройте приложение Access Keychain Access.

Используйте следующую процедуру для установки сертификата сервера в вашу систему:

- Запустите средство администрирования сервера и подключитесь к серверу, на котором вы хотите установить сертификат.

- Выделите узел сервера в списке SERVERS.

- Выберите кнопку «Сертификаты» на панели инструментов в верхней части правой панели:

- Выберите элемент, представляющий запрошенный сертификат. Нажмите кнопку «Gear», а затем выберите «Добавить подписанный или обновленный сертификат из центра сертификации» .

- Вставьте текст своего сертификата в поле. Обязательно включите строки заголовка и нижнего колонтитула «—— BEGIN CERTIFICATE ——» и «—— END CERTIFICATE ——». Нажмите «ОК».

- Нажмите кнопку «Сохранить».

- Назначьте сертификат своим услугам

После установки вашего сертификата, а также промежуточного сертификата CA вы можете назначить этот сертификат желаемым услугам (Web, Mail, iChat, Open Directory и т. Д.). В соответствующей области настроек для требуемой службы выберите сертификат, который вы только что установили, и нажмите кнопку «Сохранить».

Инсталяция сертификата SSL в Mac OS X Server 10.6

Необходимо установить два отдельных сертификата — промежуточный сертификат и сертификат сервера.

- Скопируйте файлы сертификатов на ваш сервер.

- Запустите приложение Keychain Access (/Applications/Utilities/Keychain Access).

- Если кнопка в левом нижнем углу окна «Доступ к цепочке ключей» обозначена «Показать брелки», нажмите кнопку, чтобы отобразить список связок ключей.

- Выберите системную цепочку ключей.

- Нажмите на значок замка в левом верхнем углу, чтобы разблокировать системный брелок. Аутентификация в качестве пользователя с правами администратора при запросе.

- Выберите «Файл-> Импорт». Перейдите к промежуточному сертификату, который вы скопировали на свой сервер, и выберите его.

- Убедитесь, что в списке отображается «Защищенный центр сертификации».

- Закройте приложение Access Keychain Access.

- Запустите средство администрирования сервера и подключитесь к серверу, на котором вы хотите установить сертификат.

- На панели «Серверы» выберите сервер, на котором вы хотите установить сертификат SSL.

- Выберите «Сертификаты» на панели инструментов вверху правой панели.

- Выберите элемент, представляющий запрошенный сертификат. Нажмите кнопку «Gear», а затем выберите «Добавить подписанный или обновленный сертификат из центра сертификации» .

- Перетащите файл, содержащий сертификат сервера, на синий значок сертификата, который отображается после предыдущего шага. Обязательно перетащите файл с сертификатом сервера. НЕ используйте файл, содержащий промежуточный сертификат.

- Нажмите «Заменить сертификат».

- Назначьте сертификат своим услугам

После установки вашего сертификата, а также промежуточного сертификата CA вы можете назначить этот сертификат желаемым услугам (Web, Mail, iChat, Open Directory и т. Д.). В соответствующей области настроек для требуемой службы выберите сертификат, который вы только что установили, и нажмите кнопку «Сохранить».

Источник

Use an SSL certificate in macOS Server

The server can use an SSL certificate to identify itself electronically and communicate securely with users’ computers and other servers on the local network and the Internet.

You can use the self-signed certificate created for your server when you set it up, or a self-signed certificate you created. However, users’ apps won’t trust self-signed certificates and will display a messages asking if the user trusts your certificate. Using a signed certificate relieves users from the uncertainty and tedium of manually accepting your certificate in these messages. A man-in-the-middle spoofing attack is possible with a self-signed certificate.

Select Certificates in the Server app

To use one certificate for all services, choose a certificate from the “Secure services using” pop-up menu.

To use different certificates for each service, choose Custom from the “Secure services using” pop-up menu, then choose an available certificate for each service.

If the pop-up menu doesn’t contain certificates, create a self-signed certificate. For instructions, see Create a self-signed certificate in macOS Server.

To use a previously generated SSL certificate, import it.

To disable secure connections, choose None.

Источник

SSL /TLS Установка на macOS 10.14 Мохаве

Это руководство продемонстрирует, как установить SSL /TLS сертификат на macOS 10.14 Mojave. Предусмотрены два сценария:

В зависимости от вашей ситуации вы можете захотеть сделать одно или обе эти вещи; например, если вы настраиваете локальную среду разработки и хотите, чтобы сертификат был доступен как для Apache, так и для клиентского программного обеспечения, такого как веб-браузеры, вы должны сделать и то, и другое. В обоих случаях мы начнем с предположения, что вы сгенерировали запрос на подпись сертификата (CSR) в Keychain Access, как показано в нашем как к. В этом случае ваш закрытый ключ уже будет установлен в Keychain Access. Мы также предполагаем, что проверка завершена и ваш сертификат готов к загрузке. Для получения информации о заказе и получении сертификатов см. Наши инструкции, Заказ и получение SSL /TLS Сертификаты.

Обувь для малышей

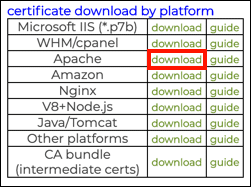

Загрузите комплект сертификатов из своей учетной записи пользователя, используя апаш ссылка на скачивание.

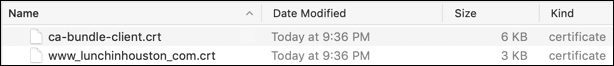

Разархивируйте файл. Он должен содержать ваш сертификат (имя файла будет основано на общем имени в вашем CSR и заканчивается .crt ) и пакет CA ( ca-bundle-client.crt ).

Установка сертификата в Keychain Access

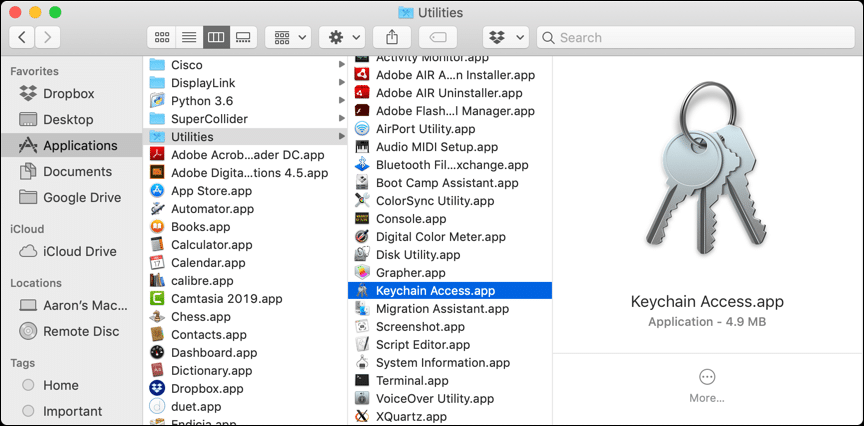

Откройте Брелок Access.app, находится в / Applications / Utilities.

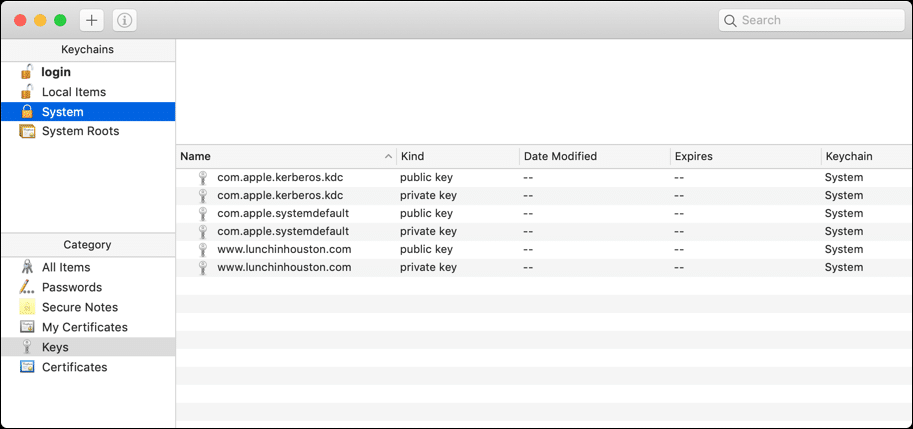

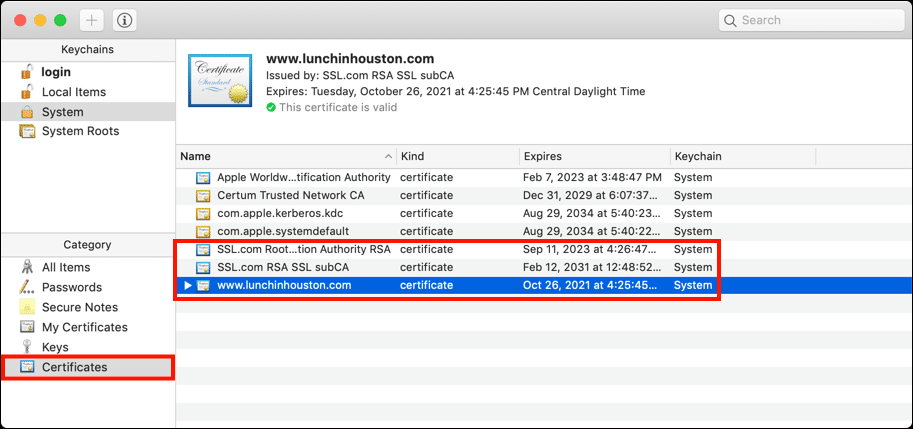

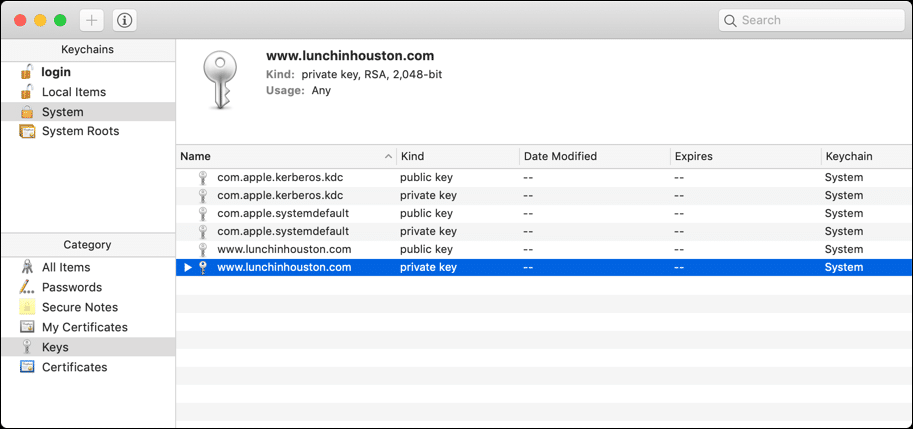

Выберите связку ключей, в которой установлена ваша пара ключей. В данном случае это Система Брелок.

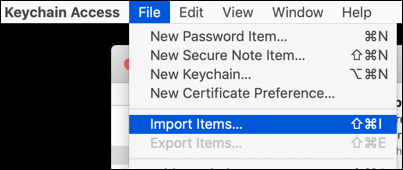

Перейдите в Файл> Импорт элементов…

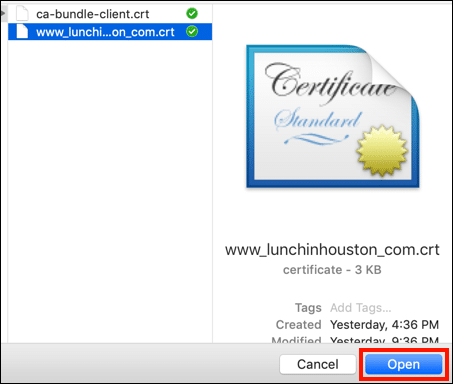

Перейдите к новому сертификату, выберите его и нажмите Откройте.

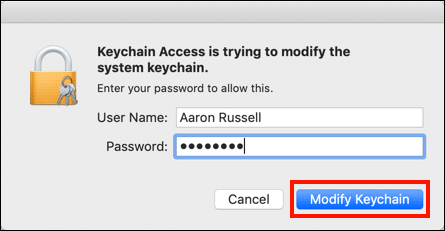

Введите свой пароль и нажмите Изменить брелок.

Вы можете подтвердить, что сертификаты были установлены, выбрав Сертификаты из меню левой боковой панели.

Установите сертификат для Apache

если ты сгенерировал ваш CSR в доступе брелка, вам нужно будет экспортировать свой закрытый ключ в виде файла для использования с Apache. открыто Брелок Access.app, находится в / Applications / Utilities, (Если ты сгенерировал CSR с OpenSSL или с SSL.com CSR Менеджер Вы можете перейти к шагу 9 ниже.)

Используя меню левой боковой панели, чтобы сузить свой выбор, найдите и выберите закрытый ключ, который вы хотите экспортировать. В этом случае мы собираемся экспортировать закрытый ключ для www.lunchinhouston.com , расположенный в System Брелок.

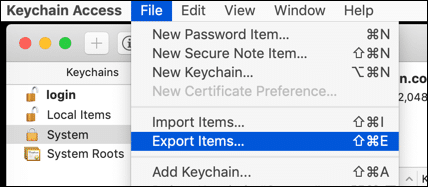

Выберите Файл> Экспорт элементов… из меню.

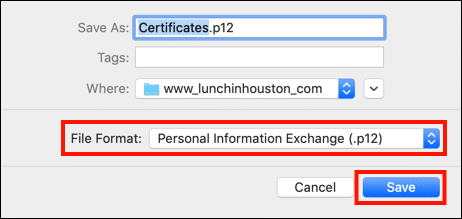

Убедитесь, что выбран формат файла Обмен личной информацией (.p12) и сохраните файл в месте, где вы сможете его найти.

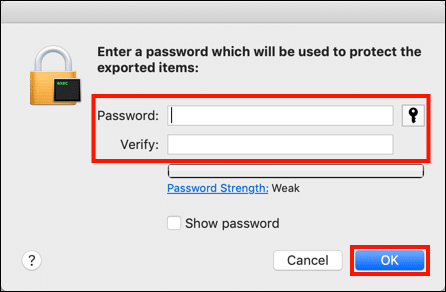

Введите свой пароль, чтобы разблокировать связку ключей (если будет предложено), затем создайте пароль для файла .p12 и нажмите OK.

Откройте Terminal.app , расположенный в /Applications/Utilities/ папку и перейдите к папке, в которой вы сохранили файл .p12, начиная с шага 5.

использование openssl извлечь закрытый ключ из файла .p12. (Примечание: замените имена файлов, показанные здесь, именем вашего файла .p12 и именем файла, который вы хотите использовать для ключа). Сначала вам будет предложено ввести пароль, созданный на шаге 5, затем вам будет предложено создать и проверить пароль для защиты закрытого ключа.

Далее вам нужно будет расшифровать закрытый ключ. Введите следующую команду, подставив имена входных и выходных файлов, при необходимости (используя то же имя, как показано ниже, перезапишет зашифрованный файл). Вам будет предложено ввести пароль, который вы создали на шаге 7.

Откройте основной файл конфигурации Apache, httpd.conf в текстовом редакторе. При стандартной установке Apache в Mojave этот файл находится в /private/etc/apache2/ каталог. Чтобы открыть файл для редактирования с nano выполните следующую команду:

Найти эти строки в httpd.conf и раскомментируйте их, удалив # символ в начале каждой строки:

Далее откройте httpd-ssl.conf для редактирования:

Найдите следующие строки и убедитесь, что Apache прослушивает порт 443 , Если порт установлен на 8443 или другое значение, измените его на 443 .

Далее откройте httpd-vhosts.conf для редактирования:

Создайте запись VirtualHost для сайта, который вы хотите защитить (используйте фактические значения для вашего сайта и сервера, а не те, что указаны здесь), затем сохраните файл и выйдите из текстового редактора.

Проверьте конфигурацию Apache с помощью следующей команды:

Если все хорошо, перезапустите Apache:

Если все прошло правильно, все готово! Вы должны иметь возможность переходить на свой HTTPS-сайт в веб-браузере.

Источник