Настройка L2TP / IPsec на Mac OS X

пошаговая инструкция с картинками

В этой инструкции приводится пример пошаговой настройки VPN-соединения по протоколу L2TP через IPsec для компьютеров, работающих под управлением операционных систем семейства Mac OS. В качестве примера мы продемонстрируем настройку VPN для операционной системе Mac OS X 10.5 Leopard.

Для того, что бы осуществить правильную настройку VPN-соединения по протоколу L2TP на Mac OS Вам понадобится:

- компьютер с установленной на нем операционной системой Mac OS;

- логин и пароль;

- адрес сервера, к которому нужно подключиться.

Ищите VPN провайдера? Мы поможем с выбором!

Посмотрите наш рейтинг VPN сервисов с 5-ю лучшими предложениями на рынке.

Если все условия, перечисленные выше, Вы выполнили, то в этом случае можно приступать к настройке VPN-соединения.

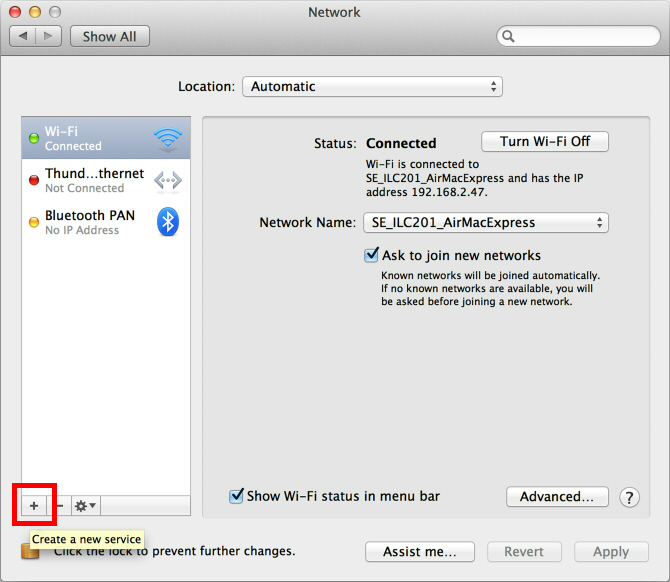

1. Первое, что Вам необходимо сделать, это открыть меню «Apple», затем перейти в меню «System Preferences» («Системные настройки»), где выбрать пункт «Network» («Сеть»). Если вдруг окажется, что у Вас нет прав настраивать сеть, то в этом случае нужно кликнуть по иконке замка и ввести имя и пароль администратора компьютера. Затем в меню «Network» («Сеть») слева внизу следует нажать знак плюса, после чего на экране откроется диалоговое окно для создания подключения, где Вы должны выбрать пункт «VPN»

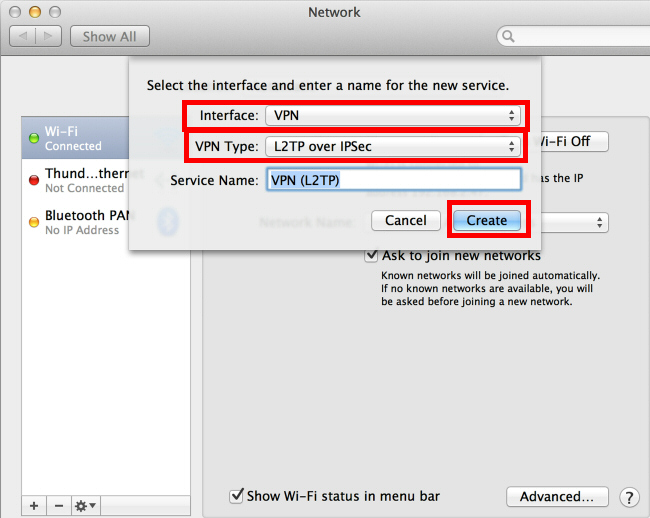

2. В следующем окне выбираете следующие параметры:

- в строке «Interface» выбираете «VPN»;

- в строке «VPN Type» («Тип VPN») выбираете «L2TP over IPSec» («L2TP через IPSec»);

- строке «Service Name» («Имя службы») присваиваете имя создаваемому подключению.

После того, как параметры выбраны, нажимаете кнопку «Create» («Создать»)

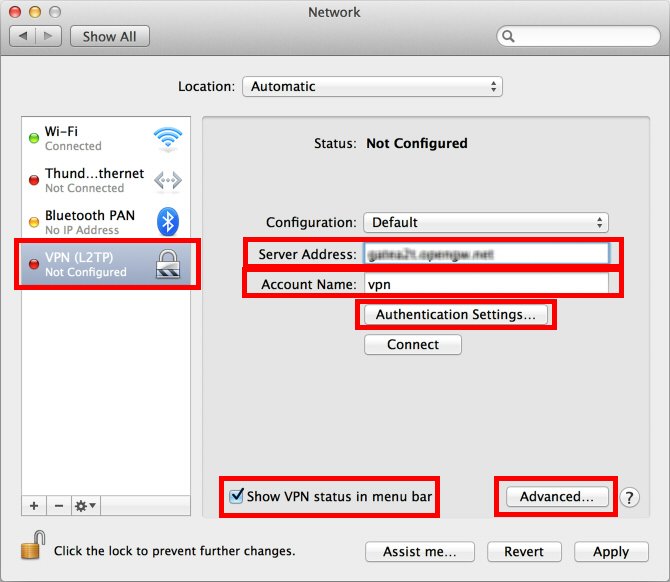

3. Теперь, когда подключение VPN Вы создали, Вам необходимо его правильно настроить, для чего слева выбираете только что созданное VPN- подключение и в меню справа кликаете по параметру «Configuration» («Конфигурация»). В появившемся списке Вы должны выбрать «Add Configuration» («Добавить конфигурацию»)

4. После того, как Вы выбрали строку «Add Configuration» («Добавить конфигурацию»), Вам нужно ввести имя конфигурации, которое можно выбрать произвольное. В строке «Server Address» («Адрес сервера») вводите адрес сервера, к которому будет осуществляться подключение, в строке «Account Name» («Имя учетной записи») вводите свой логин на сервере. Все эти данные вы можете получить у своего VPN провайдера.

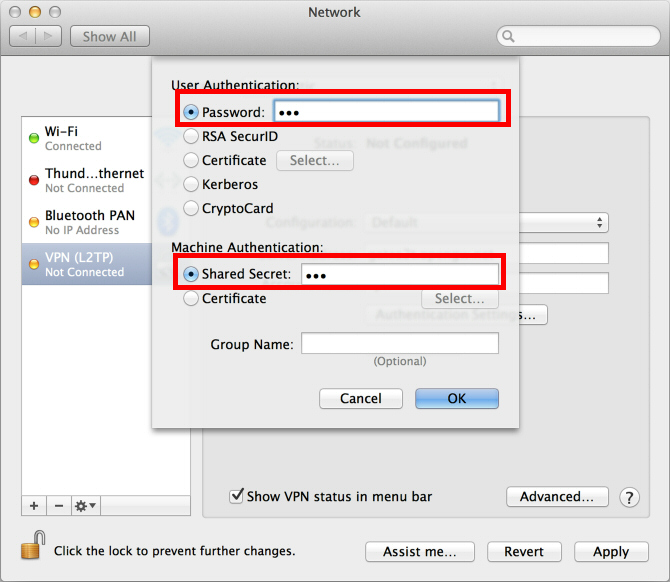

5. Затем нужно нажать кнопку «Authentication Settings» («Настройки аутентификации») и в новом окне задать пароль, а также при необходимости группу и шифрование трафика

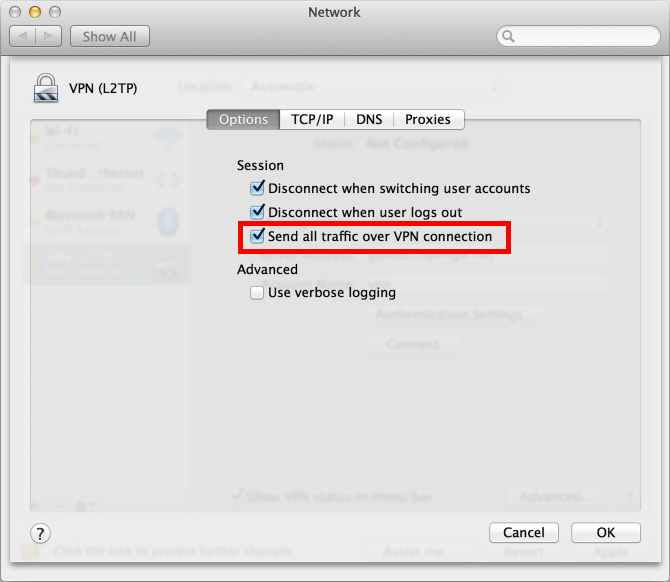

6. После того, как ввод параметров завершен, нужно зайти на закладку «Advanced» («Параметры»), где следует поставить «галочку» напротив строки «Send all traffic over VPN connection» («Отправлять весь трафик через VPN») и нажать кнопку «Ok»

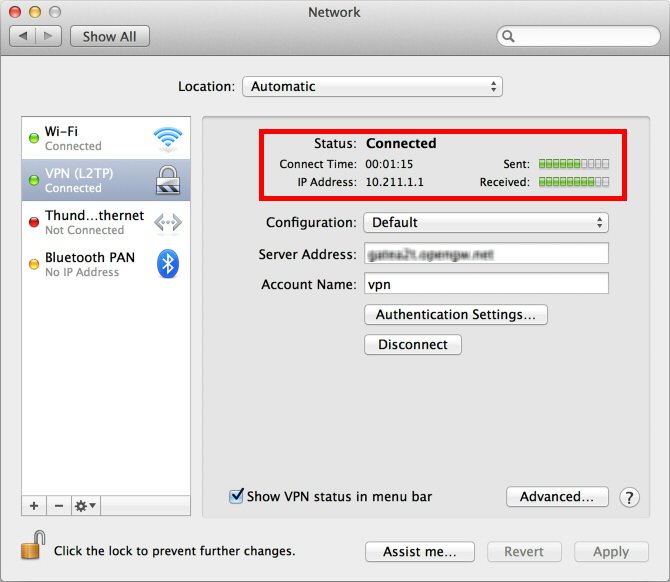

На этом настройка VPN-соединения завершена, Вам осталось нажать применить изменения, нажав «Apply («Применить»)», после чего можно нажимать кнопку «Connection» («Подключиться»).

Источник

Mac OS X L2TP Client Setup

Table of contents

Here is an instruction how to connect to a VPN Gate Public VPN Relay Server by using L2TP/IPsec VPN Client which is built-in on Mac OS X.

On this instruction, every screen-shots are taken on Mac OS X Mountain Lion. Other versions of Mac OS X are similar to be configured, however there might be minor different on UIs.

These screen-shots are in English version of Mac OS X. If you use other language, you can still configure it easily by referring the following instructions.

1. Initial configurations (only once at the first time)

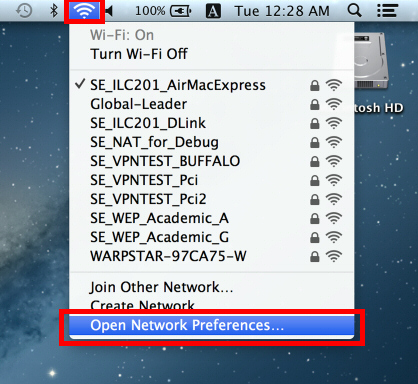

Click the network icon on the top-right side on the Mac screen. Click «Open Network Preferences. » in the menu.

Click the «+» button on the network configuration screen.

Select «VPN» as «Interface» , «L2TP over IPsec» as «VPN Type» and click the «Create» button.

A new L2TP VPN configuration will be created, and the configuration screen will appear.

On this screen, you have to specify either hostname or IP address of the destination SoftEther VPN Server.

After you specified the «Server Address» , input the user-name on the «Account Name» field, which is the next to the «Server Address» field.

Next, click the «Authentication Settings. » button.

The authentication screen will appear. Input your password in the «Password» field. Specify the pre-shared key also on the «Shared Secret» field. After you input them, click the «OK» button.

After return to the previous screen, check the «Show VPN status in menu bar» and click the «Advanced. » button.

The advanced settings will be appeared. Check the «Send all traffic over VPN connection» and click the «OK» button.

On the VPN connection settings screen, click the «Connect» button to start the VPN connection.

2. Start a VPN connection

You can start a new VPN connection by clicking the «Connect» button at any time. You can also initiate a VPN connection by clicking the VPN icon on the menu bar.

After the VPN connection will be established, the VPN connection setting screen will become as below as the «Status» will be «Connected» . Your private IP address on the VPN, and connect duration time will be displayed on the screen.

3. Enjoy VPN communication

While VPN is established, all communications will be relayed via the VPN Server. You can access to any local servers and workstation on the destination network.

Источник

Configure and Use L2TP on macOS

macOS includes a native VPN client. You can use the macOS VPN client to make an L2TP VPN connection to a Firebox.

Configure the L2TP Network Settings

To prepare a macOS device to make an L2TP VPN connection, you must configure the L2TP connection in the network settings.

- In the Apple menu, select System Preferences.

- Click the Network icon.

- Click the «+» icon in the lower left corner to create a new network interface.

- In the Interface drop-down list, select VPN.

- From the VPN Type drop-down list, select L2TP over IPSec.

- In the Service Name text box, type a name for this VPN connection, such as «L2TP Firebox».

- Click Create.

The settings for the VPN connection appear.

You can use the default configuration or you can create your own configuration. These steps use the default configuration.

- In the Server Address text box, type the external IP address of the Firebox to connect to.

- In the Account Name text box, type your user name as it appears in the authentication server that you use for Mobile VPN with L2TP user authentication.

- Click Authentication Settings.

- In the Password text box, type the password of the user.

- If Mobile VPN with L2TP on the Firebox is configured to use a pre-shared key as the IPSec credential method:

- Select Shared Secret.

- In the Shared Secret text box, type the pre-shared key for this tunnel. The pre-shared key must match the pre-shared key configured on the Firebox Mobile VPN with L2TP IPSec settings.

- If Mobile VPN with L2TP on the Firebox is configured to use a certificate as the IPSec credential method:

- Select Certificate.

- Click Select to select the certificate to use.

- Make sure you have imported the certificate to the client device. For more information, see Import a Certificate on a Client Device.

- Click Apply to save the configuration changes.

Start the L2TP Connection

The name of the VPN connection is the service name you used when you configured the L2TP connection on the client computer. The user name and password are for one of the users you added to the L2TP-Users group. For more information, see About Mobile VPN with L2TP User Authentication.

To start the L2TP connection:

- In the Apple menu, select System Preferences.

- Click the Network icon.

- Select the VPN connection you created in the Network dialog box.

- Click Connect.

After the VPN connection is started, the Connect button changes to Disconnect.

If you want to connect to the non-default authentication server, specify the authentication server in the Account Name text box. For more information, see Connect from an L2TP VPN Client.

See Also

В© 2021 WatchGuard Technologies, Inc. All rights reserved. WatchGuard and the WatchGuard logo are registered trademarks or trademarks of WatchGuard Technologies in the United States and/or other countries. All other tradenames are the property of their respective owners.

Источник

IPSec VPN для OS X и iOS. Без боли

VPN (англ. Virtual Private Network — виртуальная частная сеть) — обобщённое название технологий, позволяющих обеспечить одно или несколько сетевых соединений (логическую сеть) поверх другой сети (например, Интернет).

© Wikipedia

VPN используется для удаленного подключения к рабочему месту, для защиты данных, для обхода фильтров и блокировок, для выдачи себя за гражданина другой страны и вообще — штука незаменимая. Практически повсеместно в качестве простого средства для организации пользовательского VPN используется всем известный OpenVPN, который использовал и я. Ровно до тех пор, пока у меня не появился Macbook и OS X в придачу. Из-за того, что подход Apple к конфигурации DNS сильно отличается от подхода других *nix-систем, проброс DNS через VPN нормально не работал.

После некоторых исследований у меня получилось два варианта:

— Использование DNS «мимо» VPN, что сильно небезопасно, но решает проблему.

— Использование нативных для OS X VPN-протоколов: PPTP и семейства IPSec.

Разумеется, я выбрал второе и разумеется — IPSec, а не устаревший PPTP.

Настройка Linux ( в моем случае — Arch Linux )

- Открыть Настройки → Сеть

- Нажать (+) и выбрать VPN/Cisco IPSec

- Заполнить основную информацию ( адрес, имя пользователя и пароль )

- Выбрать «Настройки аутентификации» и указать группу и PSK ( из файла /etc/racoon/psk.key )

- Подключиться

OS X и IPSec

IPSec это не один протокол, а набор протоколов и стандартов, каждый из которых имеет кучу вариантов и опций. OS X поддерживает три вида IPSec VPN:

— IPSec/L2TP

— IKEv2

— Cisco VPN

Первый вариант избыточен — какой смысл пробрасывать ethernet-пакеты для пользовательского VPN?

Второй — требует сертификатов и сильно сложной настройки на стороне клиента, что тоже нехорошо.

Остается третий, который называется «Cisco», а на самом деле — XAuth+PSK. Его и будем использовать.

Препарация OS X

После некоторых неудачных попыток настроить VPN на OS X, я полез изучать систему на предмет того, как же именно там работает VPN.

Недолгий поиск дал мне файлик /private/etc/racoon/racoon.conf, в котором была строчка include «/var/run/racoon/*.conf»;.

После этого все стало понятно: при нажатии кнопки OS X генерирует конфиг для racoon и кладет его в /var/run/racoon/, после окончания соединения — удаляет. Осталось только получить конфиг, что я и сделал, запустив скрипт перед соединением.

Внутри я нашел именно ту информацию, которой мне не хватало для настройки сервера: IPSec proposals. Это списки поддерживаемых клиентом ( и сервером ) режимов аутентификации, шифрования и подписи, при несовпадении которых соединение не может быть установлено.

Итоговый proposal для OS X 10.11 и iOS 9.3 получился таким:

encryption_algorithm aes 256;

hash_algorithm sha256;

authentication_method xauth_psk_server;

dh_group 14;

Выбор VDS и настройка VPN

Для VPN-сервера я выбрал VDS от OVH, поскольку они дают полноценную виртуализацию с возможностью ставить любое ядро с любыми модулями. Это очень важно, поскольку ipsec работает на уровне ядра, а не пользователя, как OpenVPN.

Режим «Cisco VPN» (XAuth + PSK) предполагает двухэтапную аутентификацию:

— Используя имя группы и PSK для нее ( этап 1 )

— Используя имя пользователя и пароль ( этап 2 )

Настройка racoon

racoon — демон, который занимается управлением ключами ( IKE ). Именно он дает ядру разрешение на провешивание туннеля после того, как аутентифицирует клиента и согласует все детали протокола ( aka proposal ). racoon входит в стандартный пакет ipsec-tools и есть практически в любом дистрибутиве Linux «из коробки».

Используя случайные 64 бита группы и 512 бит ключа, я получаю достаточно вариантов, чтоб сделать перебор бессмысленным.

Настройка Linux

— Необходимо разрешить маршрутизацию: sysctl net.ipv4.ip_forward=1

— Необходимо разрешить протокол ESP и входящие соединения на порты 500/udp и 4500/udp: iptables -t filter -I INPUT -p esp -j ACCEPT; iptables -t filter -I INPUT -p udp —dport 500 -j ACCEPT; iptables -t filter -I INPUT -p udp —dport 4500 -j ACCEPT

— Необходимо включить NAT для нашей сети: iptables -t nat -A POSTROUTING -s 192.168.100.0/24 -j MASQUERADE

— Необходимо создать группу и создать/добавить туда пользователей: groupadd vpn и useradd -G vpn vpn_user

— Необходимо запустить racoon: racoon -vF

Настройка OS X

Настройки → Сеть

Выбрать (+) → VPN → Cisco IPSec → придумать название

Выбрать соединение → ввести адрес сервера, имя пользователя и пароль

Выбрать «Настройки аутентификации» → ввести имя группы и ключ ( именно в таком порядке )

Настройка iOS

Настройки → Основные → VPN → Добавить конфигурацию VPN.

Заполнить форму по аналогии, подключиться.

Источник

VPN (англ. Virtual Private Network — виртуальная частная сеть) — обобщённое название технологий, позволяющих обеспечить одно или несколько сетевых соединений (логическую сеть) поверх другой сети (например, Интернет).

VPN (англ. Virtual Private Network — виртуальная частная сеть) — обобщённое название технологий, позволяющих обеспечить одно или несколько сетевых соединений (логическую сеть) поверх другой сети (например, Интернет).