- Linux Malware Detect — антивирус для веб-серверов

- Что умеет

- Как это работает

- Что это дает

- Типичные примеры обнаружений

- Установка

- Настройка

- На заметку:

- Типичные команды

- Бесплатная загрузка Malwarebytes

- Для дома

- Malwarebytes for Windows

- Malwarebytes for Mac

- Malwarebytes for Android

- Для бизнеса

- Malwarebytes Endpoint Protection

- Malwarebytes Endpoint Detection & Response

- Malwarebytes Incident Response

- Для сервисных центров

- Techbench Program

- Malwarebytes AdwCleaner

- Malwarebytes Chameleon

- Malwarebytes Anti-Rootkit

- Информация о кибербезопасности, без которой невозможно обойтись

- Malwarebytes

- Список программ

- Полный гайд по борьбе с малварью. Выдай своему младшему брату, пусть сам все делает!

- Содержание статьи

- Совет первый. Что можно сделать с помощью Live CD

- Xakep #203. Лесорубы Windows

- Что такое Secure Boot

- Как отключить Secure Boot

- Некоторые популярные у малвари места в реестре

- Совет второй. Как правильно попросить о помощи

- Совет третий. Что еще можно призвать на помощь, кроме антивируса

- Autoruns

- Как еще можно проникнуть в БИОС (UEFI) в Windows 8 (8.1)

- Process Hacker

- Anvir Task Manager

Linux Malware Detect — антивирус для веб-серверов

Интернет уже не тот, что прежде — кругом враги. Тема обнаружения непосредственного заражения сайта и поиска вредоносных/зараженных скриптов на взломанном сайте рассмотрена слабо, попробуем это исправить.

Итак, представляем вашему вниманию Linux Malware Detect.

Linux Malware Detect (LMD) — это сканер для Linux, предназначенный для поиска веб-шеллов, спам-ботов, троянов, злонамеренных скриптов и прочих типичных угроз характерных для веб-пространств и особенно актуален для виртуальных шаред-хостинг платформ. Главное отличие от прочих Linux-антивирусов — его веб направленность, сканирование файлов веб-сайтов, ведь обычные антивирусы ориентируются на более глобальные угрозы уровня системы.

Что умеет

- Поиск угроз по базе MD5 и распознавание типа угрозы (например, php.cmdshell.nan.296.HEX) по HEX-базе.

- Статистический анализ файлов на наличие обфусцированных зловредов и инъекций.

- Обнаружение установленного в системе ClamAV для использования его в качестве сканера.

- Ручное и автоматическое (по крону) обновление сигнатур.

- Ручное и автоматическое обновление версии самого скрипта.

- Возможность сканирования недавно добавленных/измененных файлов (например за последние 2 дня).

- Опция загрузки обнаруженных потенциальных угроз на официальный сайт для анализа.

- Система отчетов.

- Очистка файлов от вредоносных инъекций.

- Крон-заготовки для запуска регулярного сканирования юзерспейсов или других директорий.

- Наборы исключений по расширениям, сигнатурам и путям.

- Возможность отправки результатов сканирования на e-mail.

- Мониторинг в реальном времени созданных/модифицированных/измененных файлов при помощи inotify_watch: мониторинг выбранных пользователей, каталогов или файлов.

- … и прочее.

Как это работает

Сканирование происходит с использованием собственного скрипта на базе grep, а если в системе установлен ClamAV — то при помощи clamscan. Аналогично с сигнатурами: программа имеет свою базу сигнатур, если же в системе установлен ClamAV, то использует дополнительно и его базу.

Источники сигнатур:

- Срез данных сети. Разработчик LMD является администратором хостинга на 35.000 сайтов, данные ежедневно анализируется и обрабатываются. Основной источник сигнатур.

- Данные сообщества собранные с антималвар-сайтов.

- ClamAV, взаимообмен сигнатурами.

- Данные, присылаемые пользователями.

Сигнатуры обновляются практически ежедневно, RSS-лента с обновлениями сигнатур присутствует на официальном сайте.

Результаты сканирования сохраняются в файл, а также могут высылаться на указанный в конфиге e-mail. Интеграции с популярными панелями управления, увы, нет, если же вы хостер — сообщения клиентам придется рассылать вручную.

Интеграция с популярными панелями ISPmanager и Cpanel была бы неплохим вкладом в сообщество (это в случае если кто желает).

Что это дает

Типичные примеры обнаружений

Отчет о сканировании выглядит следующим образом:

Установка

При запуске install.sh программа установки размещает файлы LMD в /usr/local/maldetect, заносит исполняемый скрипт в /usr/local/sbin и libinotifytools.so.0 в /usr/lib.

В процессе инсталляции автоматически создаются ежедневные крон-задания для обновления сигнатур и запуска сканирования. По умолчанию в конфигурации указаны типичные пути для сканирования вебспейсов популярных панелей управлений, таких как ensim, psa, DirectAdmin, cpanel, interworx и дефолтных apache-путей размещения сайтов (/var/www/html, /usr/local/apache/htdocs). Для ISPmanager путь /var/www/ придется добавлять вручную.

Настройка

Конфиг LMD находится в файле /usr/local/maldetect/conf.maldet.

Конфиг хорошо документирован и позволяет настроить все, что душе угодно.

На заметку:

ionice -c 3 добавленный к строкам запуска скриптов по поиску и сканированию файлов поможет предотвратить нагрузку на дисковую подсистему выставив наинизший приоритет i/o.

В файле /usr/local/maldetect/maldet

находим:

Стоит отметить, что данное решение — своего рода «костыль», данную опцию стоит добавить в апстрим.

Типичные команды

Запускаем сканирование указанного каталога:

По окончанию получаем результат вида:

Принудительно обновляем базы с rfxn.com:

Принудительно обновляем версию с rfxn.com:

Сканируем все изменные за последние X дней файлы (в данном случае 2) в указанном каталоге

Отправляем неизвестную уязвимость на rfxn.com:

Помещаем в карантин результаты сканирования SCANID (id из результатов сканирования)

Пытамся очистить результаты сканирования

Программа распространяется по лицензии GNU GPLv2.

Официальная страничка проекта: http://www.rfxn.com/projects/linux-malware-detect Linux Malware Detect.

Имею опыт использования и настройки, на все вопросы с удовольствием отвечу в комментариях.

Источник

Бесплатная загрузка Malwarebytes

Вы можете бесплатно загрузить любой продукт Malwarebytes для обеспечения кибербезопасности, в том числе новейшие инструменты для удаления вредоносного ПО и шпионских программ.

Для дома

Malwarebytes for Windows

Несколько уровней защиты от вредоносного ПО, включая защиту от вирусов. Тщательное удаление вредоносного ПО и шпионских программ. Специализированная система защиты от программ-вымогателей.

Malwarebytes for Mac

Проактивная защита от вредоносного ПО, программ-вымогателей и других вредоносных объектов, которые угрожают одной из самых распространенных операционных систем. Примечание: Только английский язык

Malwarebytes for Android

Проактивная защита от вредоносного ПО, программ-вымогателей и других вредоносных объектов, которые угрожают самой популярной операционной системе.

Для бизнеса

Malwarebytes Endpoint Protection

Централизованная облачная защита компьютеров в сети с помощью одного простого агента. Примечание: Только английский язык

Malwarebytes Endpoint Detection & Response

Объединяет в одном агенте наилучшую централизованную облачную защиту и эффективные средства выявления и устранения угроз, избавляя Вас от необходимости использовать сложные EDR-решения. Примечание: Только английский язык

Malwarebytes Incident Response

Быстрое реагирование на угрозы благодаря централизованной платформе для обнаружения и нейтрализации вредоносных объектов. Примечание: Только английский язык

Для сервисных центров

Techbench Program

Комплексная инициатива для сервисных центров, которая поможет Вам построить собственный бизнес в сфере ремонта компьютеров. Присоединяйтесь к программе Techbench – и Вы сможете воспользоваться великолепной утилитой Toolset, а также получите конкурентные показатели прибыли и надежную поддержку партнерского сообщества. Примечание: Только английский язык

Malwarebytes AdwCleaner

Программа Malwarebytes AdwCleaner удалит надоедливые нежелательные объекты, которые замедляют работу Вашего компьютера.

Malwarebytes Chameleon

Технология Malwarebytes Chameleon помогает осуществить установку и запустить Malwarebytes for Windows, когда этому препятствуют вредоносные программы.

Malwarebytes Anti-Rootkit

Malwarebytes Anti-Rootkit BETA использует передовую технологию обнаружения и удаления самых опасных руткитов.

Информация о кибербезопасности, без которой невозможно обойтись

Хотите быть в курсе последних новостей в области кибербезопасности? Подпишитесь на нашу рассылку и узнайте, как защитить свой компьютер от киберугроз.

Источник

Malwarebytes

Список программ

Malwarebytes Free

Бесплатная версия антивирусной программы Malwarebytes Anti-Malware Free предназначена для быстрого сканирования системы в поисках вредоносного, шпионского и рекламного ПО, а также лечения самых сложных заражений

Malwarebytes Premium

Предлагает защиту в режиме реального времени от вредоносных программ и веб-сайтов, шифровальщиков, эксплойтов, фишинга. Использование проактивной защиты позволяет блокировать неизвестные угрозы «нулевого дня»

Malwarebytes для Android

Мобильный антивирус для смартфонов и планшетов, который защищает ваше устройство от вредоносных и рекламных приложений, шифровальщиков, уязвимостей и различных угроз конфиденциальности

Malwarebytes для Mac

Malwarebytes для Mac позволяет проверить систему на наличие рекламного ПО и вредоносных приложений, и удалить обнаруженные нежелательные программы, которые замедляют работу компьютера или атакуют вашу систему

AdwCleaner

Утилита AdwCleaner помогает искать и удалять надоедливые панели инструментов, нежелательные плагины, дополнения и расширения в вашем веб-браузе

Junkware Removal Tool

Небольшая портативная утилита, которая ищет в системе и удаляет рекламное ПО, панели инструментов и потенциально нежелательные программы

Malwarebytes Anti-Exploit

Решение для защиты от эксплойтов, использующих 0day-уязвимости. Защищает основные приложения в системе от известных и неизвестных эксплойтов без необходимости настройки и обновления сигнатур

Malwarebytes Anti-Ransomware

Инструмент для защиты от программ-вымогателей (CryptoLocker, CryptoWall или CTBLocker), который отслеживает активность угроз в системе, используя проактивные технологии. Решение совместимо с любым антивирусом

Malwarebytes Breach Remediation

Решение для защиты от вредоносных программ для корпоративных сред, которое позволяет сканировать рабочие станции локально и удаленно и мгновенно удалять зараженные файлы

Malwarebytes Anti-Rootkit (MBAR)

Приложение от разработчиков антивирусной утилиты MBAM, позволяющее обнаруживать и удалять скрытые угрозы — руткиты, исправляя ущерб, который они нанесли системе, с помощью утилиты FixDamage

Malwarebytes Chameleon

Позволяет установить и запустить Malwarebytes Anti-Malware в зараженной системе, если вирусы блокируют его и другие антивирусные программы

Malwarebytes Clean Uninstall Tool

Утилита для удаления Malwarebytes Anti-Malware, позволяющая полностью удалить все следы антивирусной программы с компьютера, включая настройки и данные лицензии

Malwarebytes RegASSASSIN

Мощный портативный инструмент для удаления вредоносных ключей и значений реестра системы Windows, которые не поддаются обычному удалению

Malwarebytes FileASSASSIN

Полезная утилита, которая позволяет удалить любой тип заблокированных файлов, находящихся на вашем компьютере — будь то файл, зараженный вредоносным ПО, заблокированный системой или другими приложениями

StartUpLite

Легкая программа от Malwarebytes, с помощью которой можно отключать или удалять все известные ненужные объекты автозагрузки, и таким образом ускорить процедуру запуска системы Windows

Источник

Полный гайд по борьбе с малварью. Выдай своему младшему брату, пусть сам все делает!

Содержание статьи

Много раз ты помогал своим друзьям и родичам, когда их компьютеры ложились под натиском малвари. Нам тоже приходилось, но в конце концов мы истощились и решили сделать ход конем, составив исчерпывающий материал, который можно подсунуть пострадавшей стороне и никак больше не участвовать. Бери и пользуйся!

Совет первый. Что можно сделать с помощью Live CD

используем диски восстановления системы от различных производителей антивирусных программ

Антивирусный Live CD — это решение для восстановления системы, приведенной в нерабочее состояние разного рода компьютерными инфекциями. Практически все производители антивирусных средств предлагают своим пользователям подобное, в большинстве случаев бесплатно.

Как правило, такое решение представляет собой загрузочный диск на базе одного из дистрибутивов Linux, в состав которого, кроме непосредственно компонентов самой Linux, включены утилиты сканирования и лечения системы от малвари. Помимо этого, в состав таких Live CD могут входить какие-либо дополнительные программные средства (утилиты редактирования и восстановления реестра, утилиты редактирования разделов диска, утилиты настройки сети и другие).

Краткую характеристику Live CD некоторых, наиболее популярных в нашей стране производителей антивирусов можно посмотреть в таблице 1.

Xakep #203. Лесорубы Windows

Выбранный образ Live CD можно записать как непосредственно на диск (CD или DVD), так и на флешку. В Windows 7 и выше образ на диск можно записать стандартными средствами системы, достаточно по файлу образа щелкнуть правой кнопкой мыши, выбрать «Открыть с помощью», далее «Средство записи образов дисков Windows». В более ранних версиях для записи образов на диск нужно использовать специально предназначенную для этого программу, например Nero Burning ROM или ее бесплатный аналог, что-нибудь типа Img Burn или Ashampoo Burning Studio.

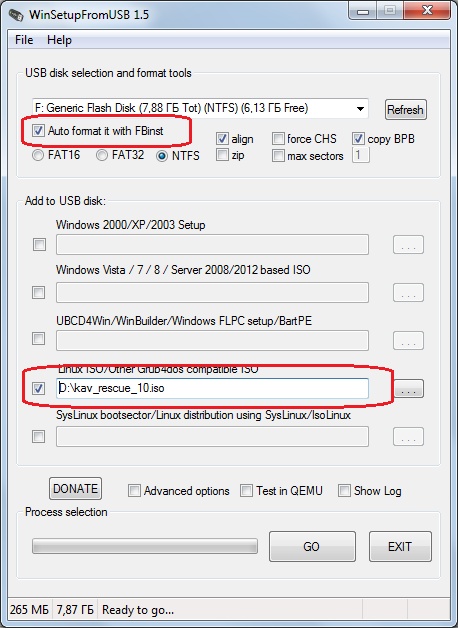

Для записи загрузочного образа на флешку можно использовать утилиты, предлагаемые для этого некоторыми антивирусными компаниями вместе с образами Live CD, либо, к примеру, утилиту WinSetupFromUSB. Выбираем в ней нужный USB-накопитель, нужный файл образа, отмечаем пункт Auto format it with FBinst и запускаем процесс.

Если у тебя компьютер или ноутбук не слишком новые и без предустановленной Win 8 или выше, то загрузка с подготовленного загрузочного диска или флешки не составляет труда. Входим в БИОС (обычно это клавиши Del или F2, нажатые в момент загрузки), меняем приоритет загрузки на CD-ROM или USB-накопитель (тут стоит отметить, что возможность загрузки с USB реализована не во всех компьютерах) и ждем, когда пройдет загрузка.

Если на компьютере предустановлена «восьмерка» или что повыше, то в режиме UEFI (в подавляющем большинстве случаев так оно и есть) могут возникнуть некоторые трудности. Во-первых, бывают сложности с входом в БИОС при загрузке компьютера, во-вторых, для того, чтобы загрузиться с Live CD, на таких компьютерах необходимо выключить так называемый Secure Boot — режим безопасной загрузки.

Что такое Secure Boot

Secure Boot — одна из опций UEFI, предназначена для защиты компьютера от буткитов, низкоуровневых эксплоитов и руткитов. В режиме безопасной загрузки менеджер загрузки UEFI будет выполнять только подписанный цифровым сертификатом код, который он сверяет со своей собственной базой данных.

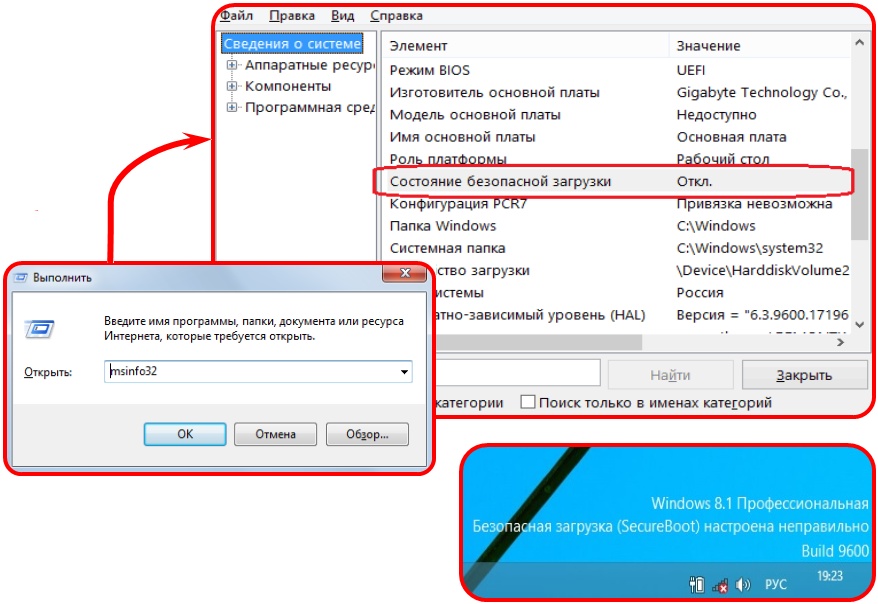

Узнать состояние этой опции можно с помощью команды msinfo32.exe или по надписи в правом нижнем углу экрана:

Как отключить Secure Boot

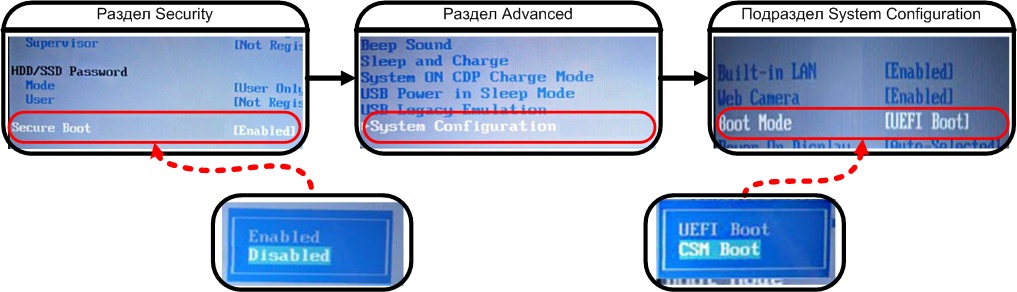

Данная процедура очень сильно зависит от конкретного производителя ноутбука или материнской платы, хотя общий смысл ее одинаков для всех компьютеров. Опция протокола безопасной загрузки Secure Boot в основном находится в разделах Security, реже System Configuration или Boot, там нужно поставить значение Disabled. Далее необходимо включить режим совместимости с другими операционными системами, называется он тоже у всех производителей по-разному (Launch CSM, CMS Boot, UEFI and Legacy OS или CMS OS) и находится в основном разделе под названием Advanced, далее подраздел BOOT MODE или OS Mode Selection. После изменения необходимых параметров не забудь их сохранить.

После успешной загрузки можно запустить проверку и лечение компьютера. Как правило, все это проходит в автоматическом режиме. В некоторых Live CD можно найти утилиту редактирования реестра. Эта функция весьма полезна для анализа веток автозагрузки реестра (подавляющее количество малвари использует именно реестр для запуска себя вместе с загрузкой системы) или исправления нарушенных малварью параметров системы.

Некоторые популярные у малвари места в реестре

Автозагрузка

Параметры системы

Для того чтобы помешать пользователю обезвредить зараженную систему, некоторые образцы малвари вносят в реестр изменения, запрещающие использование диспетчера задач, командной строки и редактора реестра. Также возможно несанкционированное отключение контроля учетных записей (UAC).

- 0 — разрешить использование редактора реестра;

- 1 — запретить использование редактора реестра;

- 0 — разрешить использование диспетчера задач;

- 1 — запретить использование диспетчера задач;

- 0 — выключить UAC;

- 1 — включить UAC.

- 0 — разрешить использование командной строки;

- 1 — запретить использование командной строки;

- 2 — разрешить запуск командных файлов.

Совет второй. Как правильно попросить о помощи

призываем на подмогу коллективный разум портала virusinfo.info

Портал virusinfo.info — одно из немногих мест, где измученным нашествиями разного рода малвари пользователям могут помочь, причем в большинстве случаев абсолютно бесплатно (я не имею никакого отношения к этому сервису и попрошу ни в коем случае не воспринимать этот совет как его рекламу).

Сама помощь основывается на отчетах двух утилит: HijackThis от Trend Micro и AVZ от Олега Зайцева.

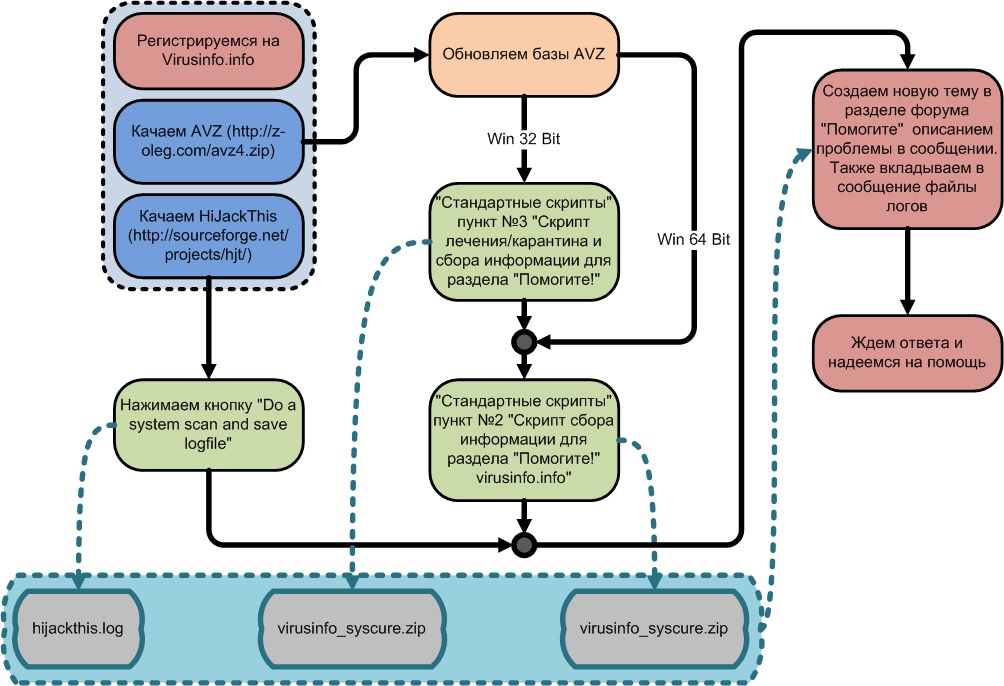

Первое, что можно сделать, — это воспользоваться сервисом «Помогите!». Если ты на сто процентов уверен, что твой компьютер заражен, и все признаки этого налицо, а антивирус, которым ты привык пользоваться, не помогает, то регистрируйся на портале и далее действуй по схеме:

Пункт «Стандартные скрипты» в AVZ находится в меню «Файл». Итогом работы этих двух утилит должны стать файлы логов (для AVZ они записываются в папку LOG, которая находится в папке с самой программой, для HijackThis файл лога пишется в папку с самой программой). Эти файлы и нужно приложить к сообщению на форуме.

Когда для лечения требуется выполнить какой-нибудь скрипт, текст этого скрипта необходимо скопировать прямо из сообщения форума, далее в меню «Файл» программы AVZ выбрать «Выполнить скрипт», вставить туда скопированный ранее текст скрипта и нажать «Запустить».

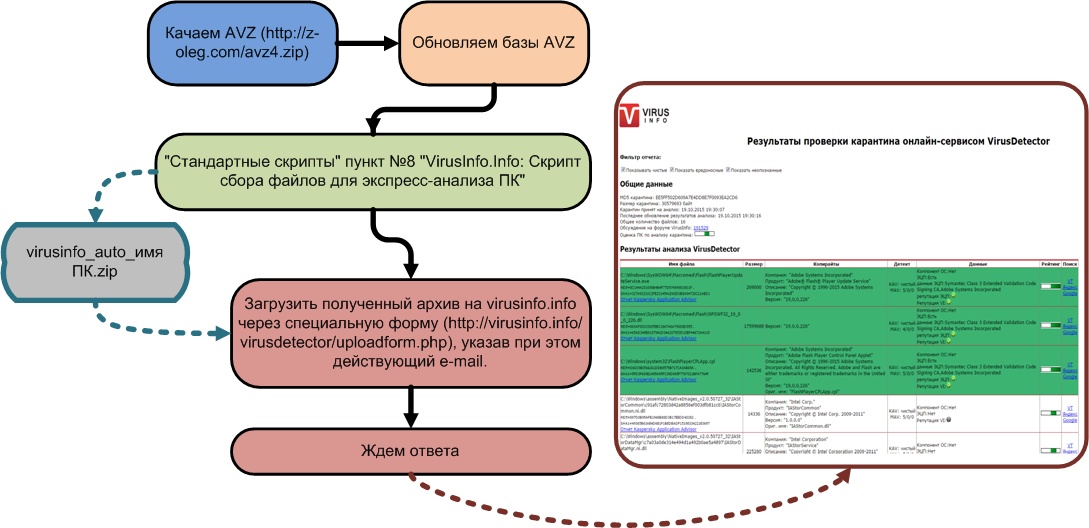

Если конкретных признаков заражения не наблюдается, но есть смутное чувство, что с компьютером не все в порядке, на помощь придет сервис VirusDetector. Для его использования регистрация необязательна. Последовательность действий изложена на этой схеме:

Не пройдет и получаса (по крайней мере мне ответили через двадцать пять минут), и в почтовом ящике будет лежать подробный отчет о твоей системе и возможных подозрительных местах на твоем жестком диске.

Совет третий. Что еще можно призвать на помощь, кроме антивируса

используем некоторые утилиты анализа системы

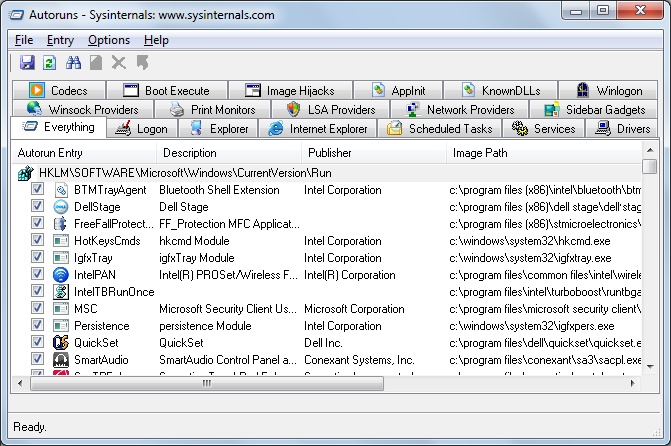

Autoruns

Как известно, для того, чтобы как следует обосноваться в системе, малварь должна первым делом обеспечить свой запуск вместе со стартом системы. В Windows достаточно много мест и возможностей для этого. Посмотреть все эти места можно с помощью весьма известной в узких кругах программы Autoruns, входящей в набор утилит от Sysinternals.

Утилита показывает все программы, сервисы и библиотеки, так или иначе запускающиеся вместе с системой, и дает возможность убрать любую программу из этих списков (либо на время, либо навсегда).

Здесь стоит отметить, что многие вредоносные программы проверяют то место, где была прописана автозагрузка, и восстанавливают все записи в случае их удаления, поэтому после того, как подозрительные программы удалены из списков автозапуска, необходимо проверить, не появились ли они там вновь, нажав кнопку Refresh (или клавишу F5).

Как еще можно проникнуть в БИОС (UEFI) в Windows 8 (8.1)

Cпособ 1

В командной строке вводим:

Способ 2

На панели справа жмем «Параметры», затем — «Изменение параметров компьютера -> Обновление и восстановление». В нем открываем пункт «Восстановление» и в пункте «Особые варианты загрузки» жмем «Перезагрузить сейчас». Далее выбираем «Диагностика», после жмем «Дополнительные параметры» и затем «Параметры встроенного ПО UEFI». После всего этого нажимаем «Перезагрузка».

Способ 3

Нажимаем кнопку выключения компьютера в боковой панели и затем, удерживая клавишу Shift, жмем «Перезагрузка». После этого появятся те же «Особые варианты загрузки», что и во втором способе. Далее действуем по аналогии.

Если эта программа опять появилась в списке автозагрузки, то, во-первых, из разряда подозрительных программ ее необходимо переносить в разряд однозначно вредоносных (ни одна нормальная программа — за очень и очень небольшим исключением — не будет постоянно проверять себя в автозапуске и восстанавливать себя там), а во-вторых, для того, чтобы удалить такую программу из автозагрузки, ее нужно попытаться остановить диспетчером задач. Но опять же многие вредоносные программы активно противодействуют этому, и убить процесс таких вредоносных программ с помощью стандартного диспетчера задач не получается. В этом случае нам может прийти на помощь какой-нибудь нестандартный диспетчер задач, например Process Hacker.

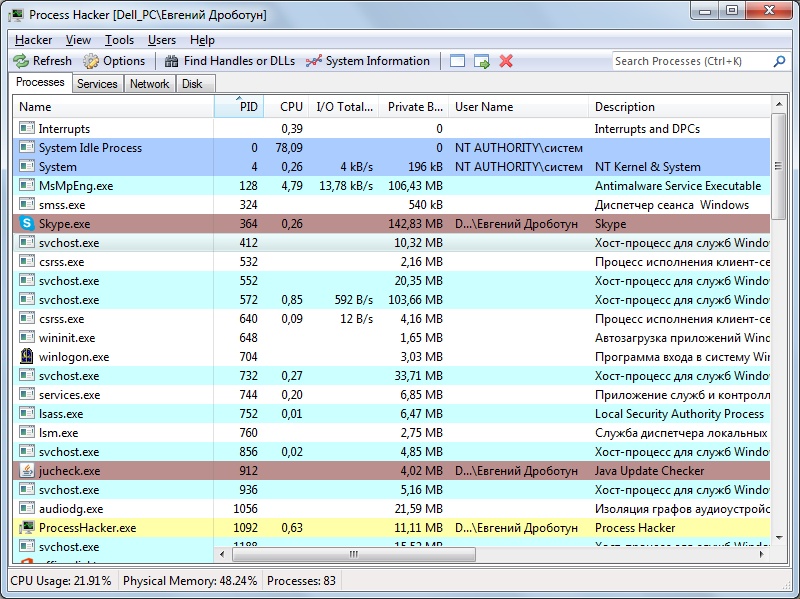

Process Hacker

Process Hacker — бесплатная утилита с открытым исходным кодом для мониторинга системных служб и процессов, запущенных на компьютере. Представляет собой очень мощный инструмент, позволяющий производить множество манипуляций с процессами, службами, их мониторинг и анализ (в том числе и динамических библиотек DLL). Это:

- завершение процессов (возможно использование семнадцати способов завершения процессов, позволяет справиться практически с любым процессом, запущенным в системе);

- приостановка выполнения процессов и возобновление их;

- просмотр статистики и истории выполнения процессов;

- просмотр дампа памяти процесса;

- просмотр потоков, переменных среды, хендлов;

- чтение и правка дескрипторов безопасности для процессов и потоков;

- обнаружение скрытых процессов;

- выгрузка DLL;

- просмотр и закрытие сетевых подключений

и многое другое.

Для приостановки выполнения подозрительного процесса выбираем в меню, выпадающем после клика по правой кнопке мыши, Suspend; чтобы гарантированно завершить вредоносный процесс — в этом же меню Miscellaneous; далее Terminator, выбираем нужные способы завершения процесса (можно все сразу, какой-нибудь точно сработает) и жмем Run Selected.

После этого можно удалять запись в автозагрузке, не боясь ее повторного восстановления, и удалить сам файл вредоносной программы, путь к которой можно посмотреть в том же Autoruns’е.

Помимо Process Hacker’а, можно использовать Process Explorer из того же набора утилит Sysinternals, правда, он обладает чуть менее разносторонними возможностями.

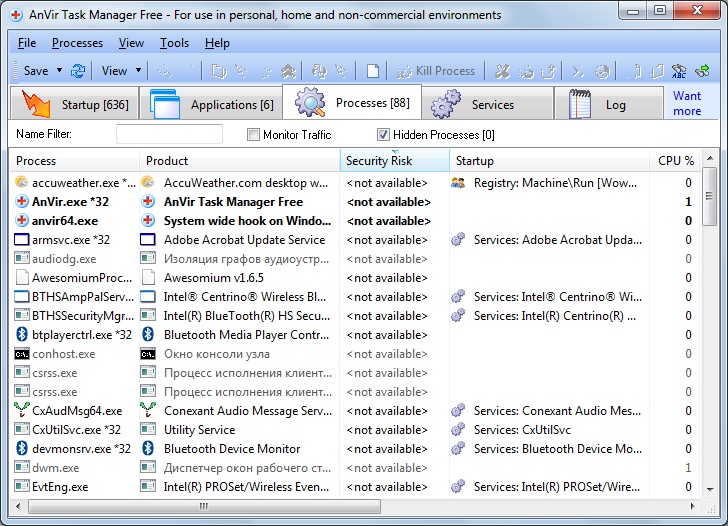

Anvir Task Manager

Данная утилита совмещает в себе возможности менеджера автозагрузки и менеджера процессов. Позволяет проводить анализ программ и служб, запускающихся одновременно с системой, а также получать полную информацию о запущенных процессах и сервисах, в том числе:

- отслеживать полную информацию о запущенных процессах: путь, командную строку, использование памяти, диска и процессора, загруженные DLL, используемые файлы, созданные окна, потоки и хендлы, счетчики производительности, информацию о версии файла;

- управлять областями автозапуска Windows: отключать, редактировать, отслеживать и блокировать попытки программ добавить себя в автозагрузку;

- ускорить время загрузки Windows за счет отключения ненужных программ и использования функции отложенного запуска программ, автоматически менять приоритет процессам или завершать процессы по заданному шаблону;

- анализировать информацию о текущей загрузке процессора и жесткого диска.

Программа существует в платном (Anvir Task Manager Pro) и в бесплатном (Anvir Task Manager Free) варианте, который от платного отличается слегка урезанной функциональностью.

Источник