- Kali Linux внутри Windows 10

- Что такое Metasploit? Руководство для начинающих

- Что такое Metasploit Framework и как он используется?

- Краткая история Metasploit

- Кто использует Metasploit?

- Сфера применения и преимущества Metasploit

- Как установить Metasploit

- Операционная система:

- Оборудование

- Учимся использовать Metasploit: советы

- Зачем нужно изучать Metasploit

- Пошаговая инструкция по Metasploit

- Ресурсы для изучения Metasploit

Kali Linux внутри Windows 10

Данную статью хотим посветить всем тем, кому по той или иной необходимости приходиться соприкасяться с Kali по долгу службы, а использовать его в повседневной жизни, как Вы понимаете не совсем комфортно. Но фишка данной статьи не просто в установке компонентов Linux, так же мы с Вами поднимим иксы (X) дабы сделать данную систему совершенно пригодной для полноценного проведения тестирования на проникновение.

Давно не секрет, что Microsoft в недалеком прошлом пошли на очень, как я считаю отличный шаг с разработчиком Ubuntu компанией Canonical. Они решили интегрировать bash прямо в Windows 10 и начиналось это спростых команд типа wget, grep, dig и других, аналогов которых в винде попросту нет.

Прошло время, и Вы не поверете, они не только добились полного портирования большинства команд и приклада, теперь Вы можете загрузить и установить Kali Linux или другие сборки Linux прямо из магазина Microsoft. К примеру есть уже и Debian и Suse, Ubuntu, Kali Linux…

Установка Kali Linux на Windows 10 происходит без костылей и танцев с бубном, точно также как любое другое обычное приложение устанавливаемое с Microsoft Store. Если У Вас все же появились траблы с установкой приложений или открытием магазина приложений (тут есть некоторые ньюансы, но лечатся по первому запросу в поисковиках) – ребята не качайте сборки винды, пользуйтесь оригинальными образами и не будет никаких проблем.

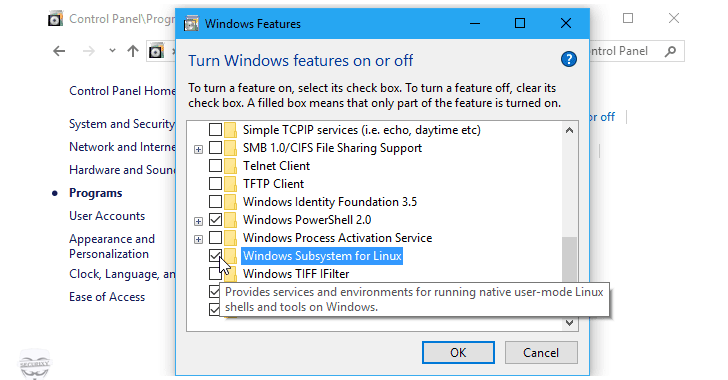

Итак, после загрузки основного приложения, нам необходимо активировать подсистему Linux в Windows 10 и сделать это можно 2 способами:

1. Активируем чекбокс через установку дополнительных компонентов панели управления (Панель управления -> Программы и компоненты -> Включение или отключение компонентов Windows 10 отметив галочкой пункт Подсистема Windows для Linux)

2. Используем мощнейший инструмент PowerShell:

Ну и ребут конечно же, как в Винде без него…

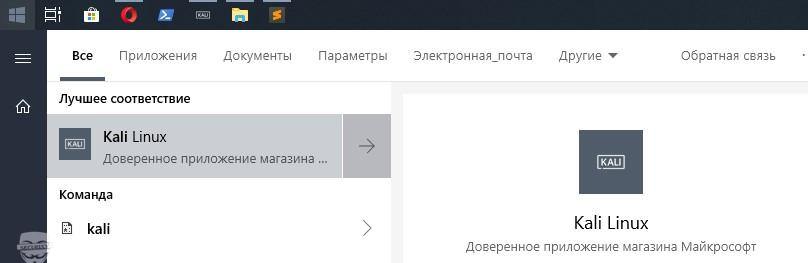

После загрузки винды, идем в ПУСК и пишем словосочетание Kali:

Запустив, система попросит создать пользователя и пароль к нему, создайте пару.

Далее нам необходимо обновить систему и компоненты до актуальных версий предворительной зайдя под sudo (sudo -i / sudo su кому как привычнее):

Теперь мы хотим не просто голую систему, а навешать ее софтом, у куда же без Metasploit’a…

Но, с установкой Metasploit может возникнуть одна проблема – это модули Metasploit, которые сожрут даже самый неадекватный антивирус, а в первую очередь защитником Windows. Для этого мы до его установки попросту добавим в доверенную зону:

Затем ставим сам метасплоит:

Ну и не буду Вам говорит, что это и зачем он нужен, запускаете msfconsole и радуетесь.

Далее я прикину небольшой набор утилит которыми пользуюсь сам практически повседневно:

Этот список можно продолжать бесконечно и все зависит от необходимости…

Естенственно будет много зависимостей, но для этого мы сюда и собрались, сделать пригодную для пентестинга оболочку внутри рабочей и полноценной Windows 10.

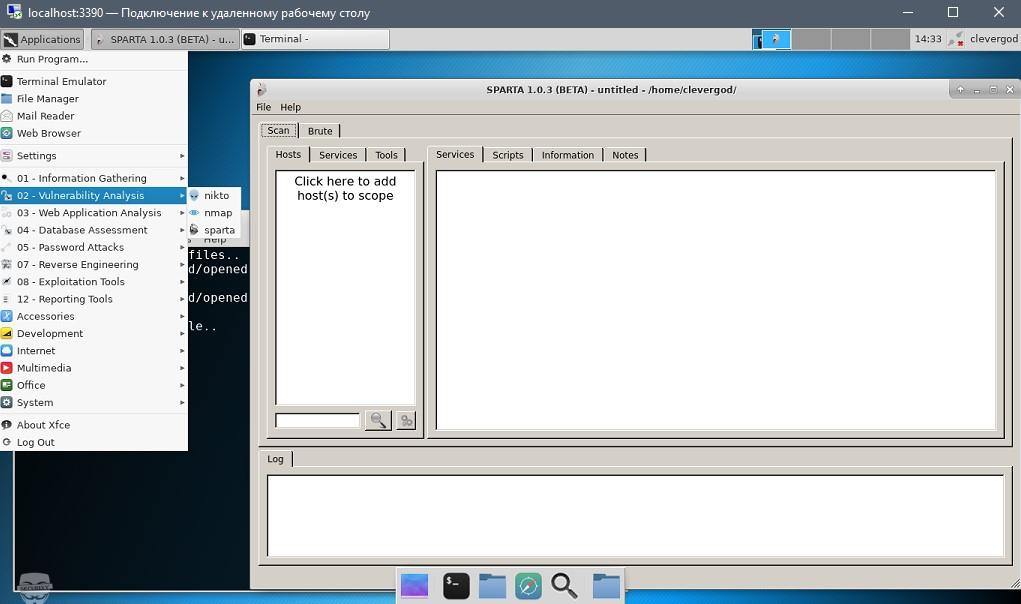

А теперь, то о чем обещал. Я долго использую связку Windows 10 + Kali, но до этого пользовался как основной осью сборкой Linux на базе Debian – Deepin (сделаю обзор о данной оси отдельно, считаю ее лучшим аналогом Винды для полного перехода на линукс среду для ленивых). Так вот, для эксплуатации, мне лично любимых и подручных sparta и armitage в установленной оболочке попросту нет X-ов или интерфейса, но я тут на днях замарочился и состряпал готовый скрипт по установке xfce на Kali под Windows 10. Сразу поясню, вся соль не в запуске интерфейса внутри эмулятора Linux, что в принципе невозможно, а именно возможность подключения к нашему Kali по RDP.

Итак в том же терминале пишем:

Затем запускаем RDP сервис:

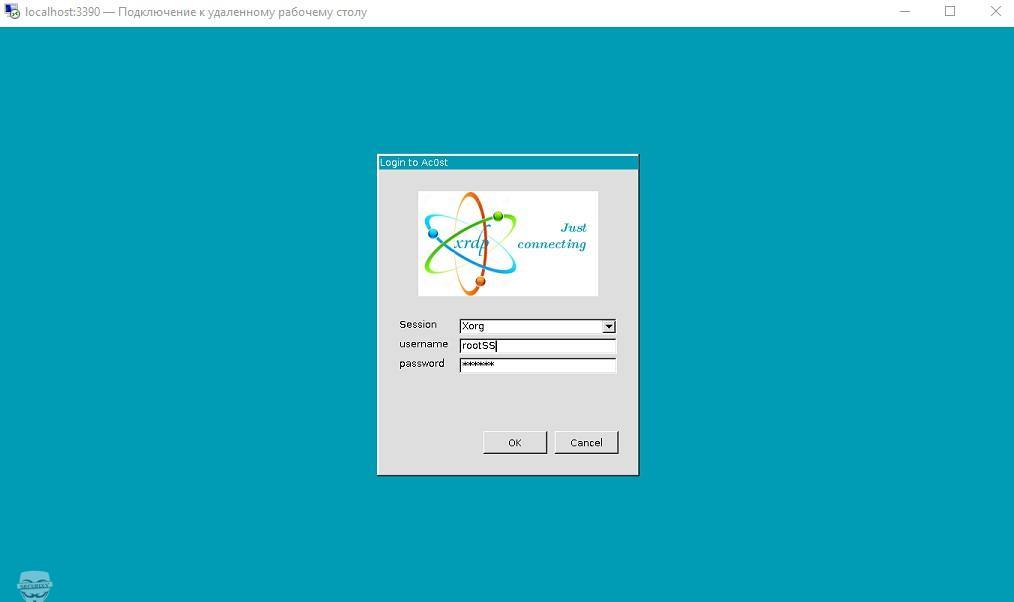

и цепляемся привычным для нам RDP клиентом mstsc на локалхост и порт 3390.

Появится окно в котором мы авторизуемся под имеющимся логином и паролем:

И вот пруф рабочей полноценной Kali Linux Без вирутальной машины:

Всем спасибо, думаю не зря распинался, подписывайтесь на наш телеграм канал и будете в тренде последних новостей и интересных авторских статей.

Источник

Что такое Metasploit? Руководство для начинающих

Тестирование на проникновение позволяет ответить на вопрос, как кто-то со злым умыслом может вмешаться в вашу сеть. Используя инструменты пентеста, «белые хакеры» и профессионалы в области безопасности могут на любом этапе разработки или развертывания исследовать сети и приложения на предмет недостатков и уязвимостей путем взлома системы.

Одним из таких средств пентеста является проект Metasploit. Этот фреймворк с открытым исходным кодом, созданный на Ruby, позволяет проводить тестирование с помощью командной строки или графического интерфейса. Его можно расширить, создавая собственные надстройки с поддержкой нескольких языков.

Что такое Metasploit Framework и как он используется?

Metasploit Framework — это мощнейший инструмент, который могут использовать как киберпреступники, так и «белые хакеры» и специалисты по проникновению для исследования уязвимостей в сетях и на серверах. Поскольку это фреймворк с открытым исходным кодом, его можно легко настроить и использовать на большинстве операционных систем.

С помощью Metasploit пентестеры могут использовать готовый или создать пользовательский код и вводить его в сеть для поиска слабых мест. В качестве еще одного способа поиска угроз, после идентификации и документирования недостатков, эту информацию можно использовать для устранения системных недостатков и определения приоритетности решений.

Краткая история Metasploit

Проект Metasploit был создан на языке Perl в 2003 году Эйч Ди Муром (H.D. Moore) при содействии основного разработчика Мэтта Миллера для использования в качестве портативного сетевого инструмента. Он был полностью переведен на язык Ruby к 2007 году, а в 2009 году лицензию приобрела Rapid7, и теперь этот инструмент остается частью ассортимента этой бостонской компании, специализирующейся на разработке систем обнаружения вторжений и инструментов эксплуатации уязвимостей систем удаленного доступа.

Части этих других инструментов находятся в среде Metasploit, которая встроена в ОС Kali Linux. Компания Rapid7 также разработала два запатентованных инструмента OpenCore: Metasploit Pro и Metasploit Express.

Этот фреймворк стал основным инструментом разработки эксплойтов и устранения уязвимостей. До Metasploit пентестерам приходилось выполнять все проверки вручную, используя различные инструменты, которые могли поддерживать или не поддерживать тестируемую платформу, а также вручную писать собственный код и внедрять его в сети. Дистанционное тестирование было чем-то экстраординарным, и это ограничивало работу специалиста по безопасности собственным регионом и местными компаниями, а организациям приходилось тратить целые состояния на собственных ИТ-консультантов или специалистов по безопасности.

Кто использует Metasploit?

Благодаря широкому спектру применений и доступному открытому исходному коду Metasploit используется самыми разными людьми, от профессионалов кибербезопасности до хакеров. Metasploit полезен для всех, кому нужен простой в установке и надежный инструмент, выполняющий свою работу независимо от платформы или языка. Это программное обеспечение пользуется популярностью у хакеров и широко доступно, что мотивирует специалистов по безопасности изучать платформу Metasploit, даже если сами они ей не пользуются.

Современная версия Metasploit содержит свыше 1677 эксплойтов для более 25 платформ, включая Android, PHP, Python, Java, Cisco и другие. Фреймворк также содержит около 500 единиц информационного наполнения («пейлоад»), среди которых вы найдёте:

- Пейлоады для командной оболочки — позволяют пользователям запускать сценарии или случайные команды на хосте.

- Динамические пейлады — позволяют тестировщикам генерировать уникальные пейлоады для обхода антивирусного программного обеспечения.

- Пейлоады Meterpreter — позволяют пользователям перехватывать управление монитором устройства с помощью контроллера видеопамяти, захватывать сеансы, а также скачивать или загружать файлы.

- Статические пейлоады — позволяют устанавливать переадресацию портов и обмен данными между сетями.

Сфера применения и преимущества Metasploit

Все, что вам нужно для использования Metasploit после его установки, — это получить информацию о цели либо путем сканирования портов, либо путем получения цифрового отпечатка операционной системы, либо с помощью сканера уязвимостей, чтобы найти способ проникнуть в сеть. Затем остается просто выбрать эксплойт и полезную нагрузку. В этом контексте эксплойт — это средство для выявления слабости в вашей сети или системе и использования этой уязвимости для получения доступа.

Платформа состоит из различных моделей и интерфейсов, которые включают: msfconsole на базе библиотеки curses, msfcli для всех функций msf из терминала или командной строки, Armitag — инструмент с графическим интерфейсом на Java, который используется для интеграции с MSF, а также веб-интерфейс сообщества Metasploit, поддерживающий удаленный пентест.

«Белые хакеры» и специалисты по пентесту, пытающиеся определить уязвимости или извлечь уроки из атак киберпреступников, должны понимать, что последние не афишируют своих действий. Киберпреступники отличаются скрытностью и любят работать через VPN-туннели, таким образом маскируя свой IP-адрес, а многие из них используют выделенный виртуальный сервер, чтобы избежать прерываний, которыми обычно страдают многие провайдеры виртуального хостинга. Эти два инструмента конфиденциальности также будут полезны для «белых хакеров», которые намереваются вступить в мир эксплойтов и пентеста с помощью Metasploit.

Как упоминалось выше, Metasploit предоставляет вам эксплойты, пейлоады, вспомогательные функции, кодировщики, перехватчики, шелл-код, а также послеэксплойтный код и NOP.

Вы можете получить сертификат специалиста Metasploit Pro онлайн, чтобы стать сертифицированным пентестером. Проходной балл для получения сертификата — 80%, а экзамен занимает около двух часов и разрешается пользоваться справочной литературой. Его стоимость составляет 195$, и после успешного прохождения вы сможете распечатать свой сертификат.

Перед экзаменом рекомендуется пройти учебный курс Metasploit и иметь профессиональные или рабочие знания в следующих областях:

- ОС Windows и Linux;

- сетевые протоколы;

- системы управления уязвимостями;

- основные концепции пентеста.

Получение этого сертификата — желаемое достижение для всех, кто хочет стать востребованным пентестером или аналитиком кибербезопасности.

Как установить Metasploit

Metasploit доступен в виде программы установки с открытым исходным кодом, которую можно скачать с сайта Rapid7. Минимальные системные требования включают наличие последней версии браузера Chrome, Firefox или Explorer, а также

Операционная система:

Оборудование

- процессор 2 ГГц;

- минимум 4 ГБ ОЗУ (рекомендуется 8ГБ);

- минимум 1 ГБ дискового пространства (рекомендуется 50ГБ).

Перед установкой вам нужно отключить все антивирусные программы и брандмауэры на вашем устройстве и получить права администратора. Программа установки — это автономный модуль, который настраивается при установке платформы. У вас также есть возможность ручной установки, если вы хотите настроить зависимые объекты по-своему.

Пользователи Kali Linux уже имеют версию Metasploit Pro в комплекте с их ОС. Для пользователей Windows установка будет осуществляться через мастер установки InstallShield.

После установки при запуске вы столкнетесь со следующими вариантами:

- создание базы данных в /Users/joesmith/.msf4/db;

- запуск Postgresql;

- создание пользователей базы данных;

- создание исходной схемы базы данных.

Учимся использовать Metasploit: советы

Легкость изучения Metasploit зависит от вашего знания Ruby. Однако, если вы знакомы с другими скриптовыми языками и языками программирования, например Python, перейти к работе с Metasploit не составит большого труда. В остальном это интуитивно понятный язык, который легко выучить на практике.

Поскольку этот инструмент требует от вас отключения вашей собственной системы защиты и позволяет генерировать вредоносный код, вы должны знать о потенциальных рисках. Если возможно, установите эту программу в отдельной системе, а не на вашем личном устройстве или компьютере, содержащем потенциально конфиденциальную информацию или имеющем доступ к такой информации. При пентесте с Metasploit вам следует использовать отдельное рабочее устройство.

Зачем нужно изучать Metasploit

Эта платформа необходима всем аналитикам безопасности или пентестерам. Это важное средство для обнаружения скрытых уязвимостей с помощью различных инструментов и утилит. Metasploit позволяет поставить себя на место хакера и использовать те же методы для разведки и проникновения в сети и серверы.

Вот схема типичной архитектуры Metasploit:

Пошаговая инструкция по Metasploit

Мы начнем краткое руководство по эксплойтам, предполагая, что ваша система и ОС соответствуют базовым требованиям. Чтобы настроить среду тестирования, понадобится скачать и установить Virtualbox , Kali и Metasploitable для создания виртуализированной хакерской машины. Вы можете загрузить и установить Windows XP или выше, чтобы создать третью виртуальную машину для этого эксплойта.

После установки инструментов для тестирования откройте консоль Metasploit. Она выглядит так:

Проще всего ввести в консоли команду help, чтобы отобразился список команд Metasploit и их описания. Это выглядит так:

Первый мощный и полезный инструмент, который вам нужен, — это графический интерфейс Armitage, который позволяет визуализировать цели и рекомендовать наиболее подходящие эксплойты для доступа к ним. Этот инструмент также показывает расширенные функции для более глубокого проникновения и дальнейшего тестирования после того, как было выполнено начальное проникновение с помощью эксплойта. Чтобы выбрать его в консоли, перейдите в Applications — Exploit Tools — Armitage («Приложения» — «Инструменты для эксплойтов» — Armitage).

После того, как на экране появится поле формы, введите хост, номер порта, идентификатор пользователя и пароль. Нажмите Enter после заполнения всех полей, и вы будете готовы к запуску эксплойта.

Ресурсы для изучения Metasploit

Одно из основных достоинств сообщества программного обеспечения с открытым кодом заключается в объединении ресурсов и обмене информацией. Это современное воплощение того, почему был создан интернет. Это средство, способствующее гибкости и дающее безграничные возможности для сотрудничества.

В связи с этим мы предлагаем список ресурсов, которые позволят вам в полной мере реализовать потенциал Matspoit.

Один из лучших ресурсов и первое место, которое вам следует посетить, — это собственная обширная база знаний Metasploit. Там вы найдете руководства для начинающих, метамодули, эксплойты, а также обнаруженные уязвимости и исправления для них. Вы также сможете узнать о различных типах сертификатов Metasploit и о том, как их получить.

Еще один полезный ресурс — Varonis Cyber Workshop. Он предлагает ряд учебных пособий и занятий с экспертами в области кибербезопасности.

Источник