- Get Metasploit

- Metasploit Framework

- Open Source

- Metasploit Pro

- Commercial Support

- Other Products

- InsightVM

- InsightIDR

- InsightAppSec

- Other Projects

- Metasploitable

- metasploit-payloads, mettle

- vm-automation

- Hackazon

- RubySMB

- Metasploit Vulnerable Services Emulator

- Soft Руководство по установке Metasploit для Linux

- Как установить Metasploit-Framework на Ubuntu / Linux Mint

- Как установить Metasploit-Framework на Ubuntu / Linux Mint

- Установить postgresql

- Как установить и использовать Metasploit Security Tool

- Установка Metasploit

- Использование Metasploit

Get Metasploit

Download the version of Metasploit that’s right for you.

Metasploit Framework

Open Source

Metasploit Pro

Commercial Support

Which is right for you or your business?

Other Products

InsightVM

Rapid7’s solution for advanced vulnerability management analytics and reporting.

InsightIDR

Rapid7’s incident detection and response solution unifying SIEM, EDR, and UBA capabilities.

InsightAppSec

Rapid7’s cloud-powered application security testing solution that combines easy to use crawling and attack capabilities.

Other Projects

Metasploitable

Virtual machines full of intentional security vulnerabilities. Exploit at will! Metasploitable is essentially a penetration testing lab in a box created by the Rapid7 Metasploit team.

metasploit-payloads, mettle

These are Metasploit’s payload repositories, where the well-known Meterpreter payload resides. Meterpreter has many different implementations, targeting Windows, PHP, Python, Java, and Android. The new ‘Mettle’ payload also natively targets a dozen different CPU architectures, and a number of different operating systems.

vm-automation

Simplify interactions with virtual machines. Specifically, this was built to support automated testing by simplifying interaction with VMs. Currently, it supports VMWare Workstation through the vmrun.exe command-line application and ESXi through encapsulation of pyvmomi functions.

Hackazon

This intentionally vulnerable web app with e-commerce functionality lets you simulate attacks against technologies used in modern applications.

RubySMB

A native Ruby implementation of the SMB Protocol Family; this library currently includes both a Client level and Packet level support. A user can parse and manipulate raw SMB packets, or simply use the simple client to perform SMB operations.

Metasploit Vulnerable Services Emulator

The tool is created to emulate vulnerable services for the purpose of testing Metasploit modules and assisting with Metasploit usage training.

Источник

Soft Руководство по установке Metasploit для Linux

Об установщике Metasploit

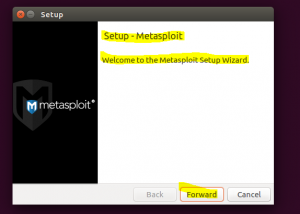

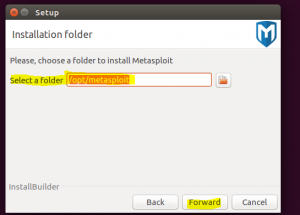

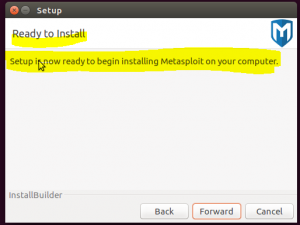

Стандартный установщик Metasploit использует графический интерфейс, чтобы помочь вам в процессе установки. Обычно, это несколько подсказок, которые помогают определить локацию для установки Metasploit и порт, который вы хотите, чтобы Metasploit использовал. Когда начинается инсталляция, установщик инсталлирует зависимости и службы, необходимые для запуска Metasploit.

* Это минимальные требования для запуска Metasploit. Если вы устанавливаете Metasploit и Nexpose Ultimate вместе, то мы рекомендуем вам установить их в отдельные друг от друга системы. Если вы попробуете запустить обе программы на одной системе, то у них могут возникнуть проблемы с производительностью.

Для получения большей информации об установке Nexpose и ControlsInsight посетите https://community.rapid7.com/docs/DOC-1385

Перед началом установки

Скачивание и установка Metasploit

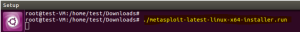

- Откройте командную строку.

- Скачайте установщик.

Для 64-битных систем:

wget [S] link removed[/S] linux-x64-installer.run

Для 32-битных систем:

wget [S] link removed[/S] linux-installer.run

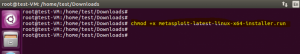

- Измените режим установщика для запуска

Для 64-битных систем:

chmod +x /path/to/metasploit-latest-linux-x64-installer.run

Для 32-битных систем:

chmod +x /path/to/metasploit-latest-linux-installer.run

- Выберите одну из опций ниже для запуска установщика:

Для 64-битных систем:

sudo /path/to/metasploit-latest-linux-x64-installer.run

Для 32-битных систем:

sudo /path/to/metasploit-latest-linux-installer.run

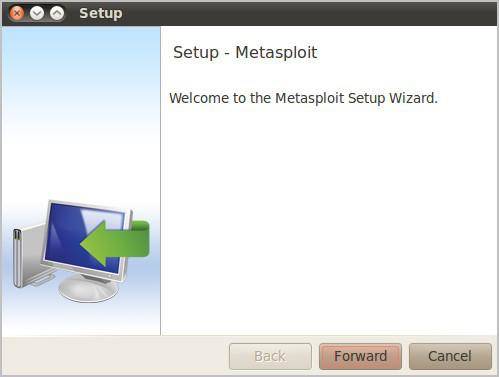

- Когда появится окно установки, нажмите Далее для начала инсталляции.

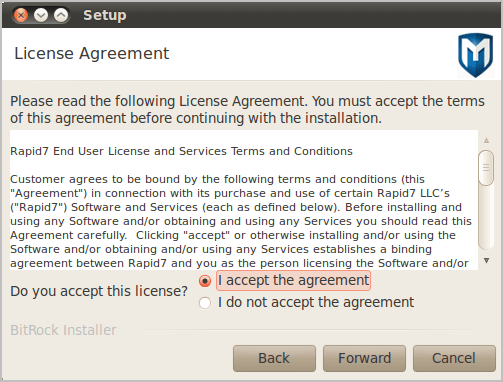

- Нажмите Далее для продолжения. Установка начинается.

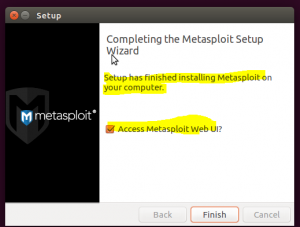

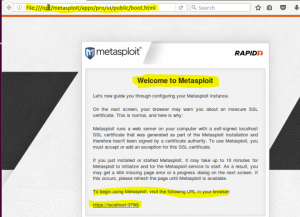

После того как установка завершится, появится окно, которое предложит вам запустить Metasploit Web UI. На данном этапе перейдите сюда https://localhost:3790, чтобы запустить Metasploit Web UI для создания аккаунта пользователя и активации вашего лицензионного ключа. Вам не нужно будет перезагружать компьютер, чтобы перезапустить Metasploit первый раз.

Активация лицензионного ключа

- Откройте браузер и перейдите на https://localhost:3790.

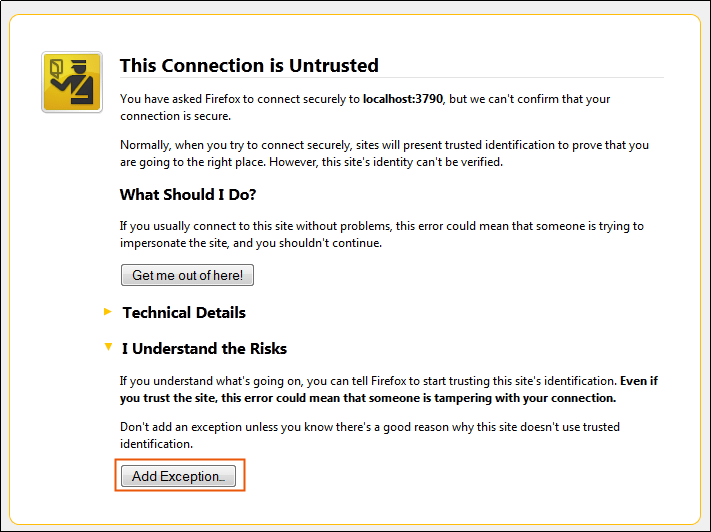

- Если вы получите предупреждение о ненадежности протоколов безопасности, выберите, что вы осознаете риск и хотите перейти на сайт. Появление предупредительного окна зависит от браузера, который вы используете.

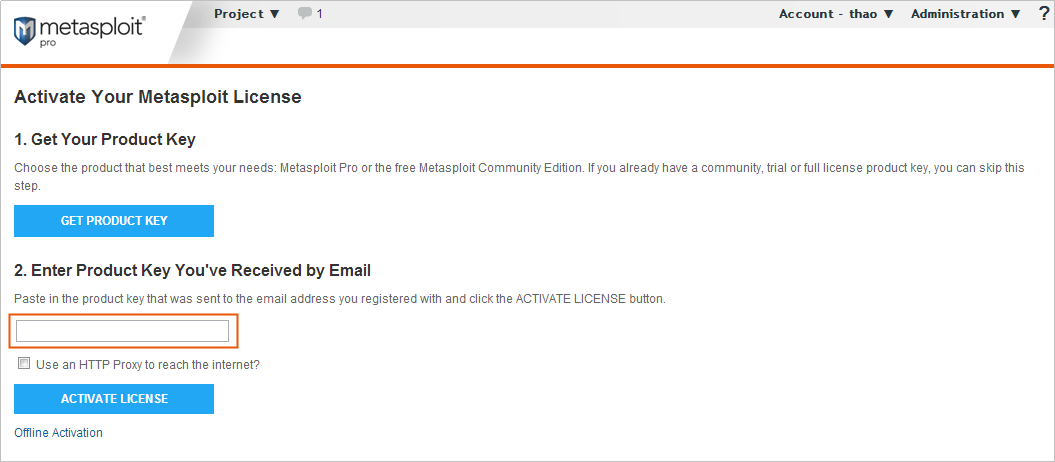

Если вам нужно использовать HTTP proxy для запуска интернета, вы можете выбрать опцию HTTP proxy и предоставить информацию о HTTP proxy сервере, который хотите использовать.

- Активация лицензионного ключа.

После активации лицензионного ключа появится страница продукта. Если вам необходима помощь, чтобы начать использовать программу, ознакомьтесь с Руководством для начинающих Metasploit Pro здесь Getting Started.

Как получить лицензионный ключ?

Пожалуйста, свяжитесь с нашим отделом продаж по адресу [email protected] для получения ключа.

Как решить следующую проблему « Metasploit is initializing error »?

После установки Metasploit, возможно, вам понадобится подождать несколько минут для перезапуска сервиса. Если сервис не перезагрузился, сделайте это вручную.

Metasploit не запускается: решение проблемы.

Как перезапустить Metasploit?

Для перезапуска Metasploit откройте командную строку и вбейте следующую команду:

Источник

Как установить Metasploit-Framework на Ubuntu / Linux Mint

Как установить Metasploit-Framework на Ubuntu / Linux Mint

Установить postgresql

Установить metasploit

+ Способ 1:

Неправильно написано название пакета postgresql в самом начале.

Спасибо, поправили опечатку!

sudo ./metasploit-latest-linux-x64-installer.run не грузит на Ubuntu

./metasploit-latest-linux-x64-installer.run: command not found

В нужной директории?

- Аудит ИБ (44)

- Вакансии (10)

- Закрытие уязвимостей (98)

- Книги (27)

- Мануал (1 937)

- Медиа (66)

- Мероприятия (38)

- Мошенники (22)

- Обзоры (724)

- Обход запретов (33)

- Опросы (3)

- Скрипты (106)

- Статьи (292)

- Философия (77)

- Юмор (17)

Anything in here will be replaced on browsers that support the canvas element

Источник

Как установить и использовать Metasploit Security Tool

Платформа Metasploit – наиболее используемое программное обеспечение тестирования на возможность проникновения с открытым исходным кодом.

Оно может использоваться в наступательных или защитных целях.

Платформа Metasploit доступна во многих дистрибутивах Linux, таких как Kali (backtrack по-старому).

Однако в этом учебном руководстве, программное обеспечение Metasploit будет установлено на Ubuntu 16.04 LTS.

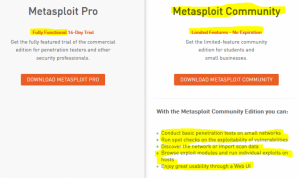

Следующее – две версии платформы Metasploit;

- Metasploit Pro (платный и имеет в себе полный функционал)

- Metasploit Community (свободная и ограниченная функциональность)

Установка Metasploit

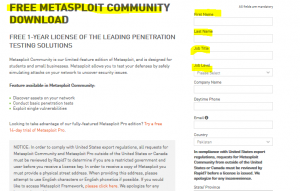

Необходимо зарегистрироваться на веб-сайте Rapid7, чтобы загрузить инсталлятор Metasploit. Сначала вы должны загрузить версию Metasploit Community.

Заполнитесь следующий регистрационный бланк, чтобы загрузить инсталлятор и получить лицензию на 1 год и введите предоставленный почтовый id.

Загрузите установщик Metasploit для желаемой операционной системы.

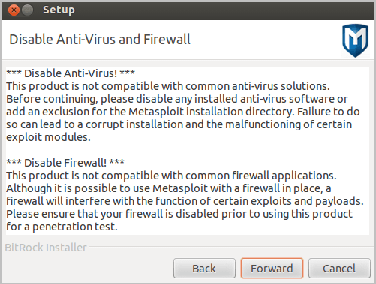

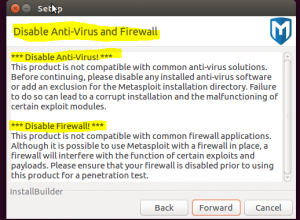

Перед установкой и во время ее использования, выключите антивирусные решения и локальный брандмауэр, чтобы запустить Metasploit правильно.

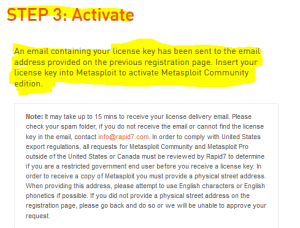

И последний шаг – активация Metasploit, используя ключ лицензии.

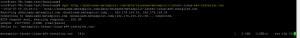

Также можно загрузить установщик, с помощью команды wget:

Добавим права для выполнения скрипта:

Теперь запустите скрипт на выполнение:

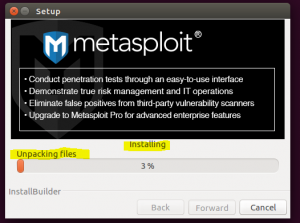

Скрипт вызовет мастера установки:

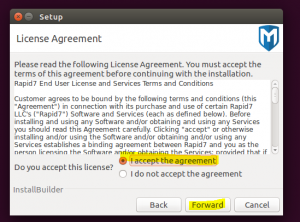

Выберите пункт accept the agreement и нажмите на Forward.

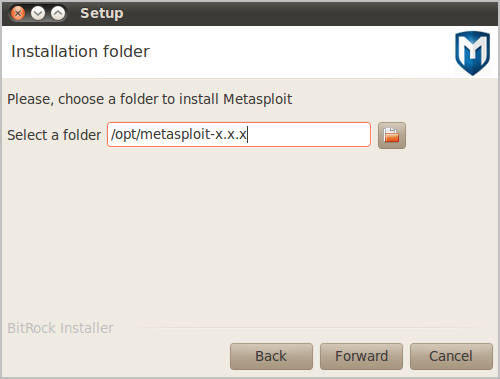

Выберите каталог установки:

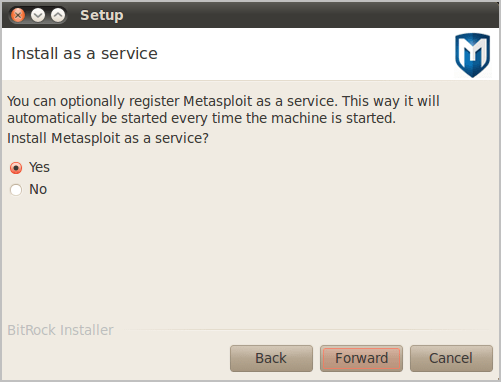

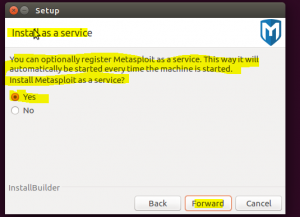

Установите Metasploit как службу:

Отключите Антивирус и фаерволл:

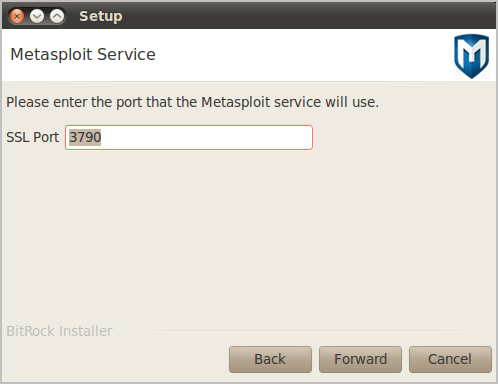

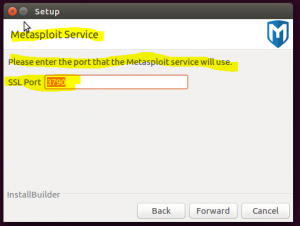

Значение порта по умолчанию ssl службы Metasploit 3790.

Однако он может быть изменен пользователем во время процесса установки.

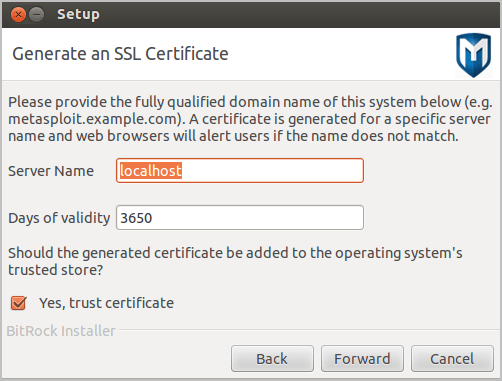

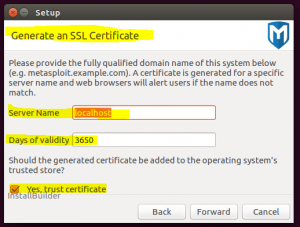

Сгенерируйте ssl сертификат, как показано ниже:

Теперь Metasploit готов к установке:

Процесс установки показан ниже:

После окончания установки нажмите Finish:

Откроется страница приветствия в браузере:

Как показано на скриншоте, чтобы использовать metasploit перейдите на адресу https://localhost:3790/

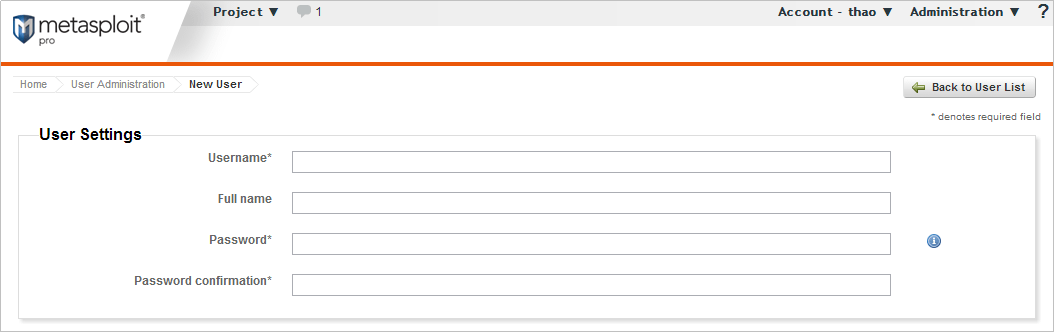

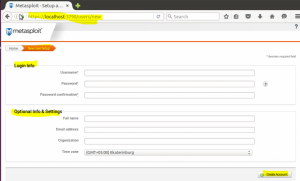

Теперь необходимо создать пользователя для входа в вэб-интерфейс:

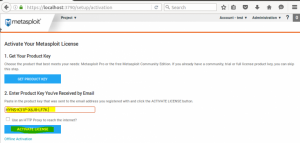

Следующие данные показывают, что ключ продукта введен, чтобы активировать программное обеспечение:

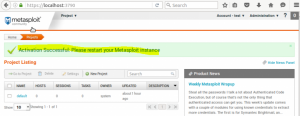

Следующий скрин показывает, что продукт активирован и необходим выполнить перезапуск:

Использование Metasploit

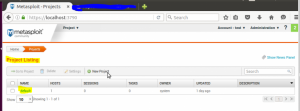

Как показано в следующем фрагменте, первый проект, создаваемый в веб-интерфейсе Metasploit, является значением по умолчанию.

Нажмите на имя проекта, чтобы посмотреть дополнительные опции:

Следующие данные показывают функцию сканирования инструмента Metasploit, чтобы обнаружить узлы в сети.

Nmap объединен со структурой Metasploit. Прогресс просмотра Nmap показывают ниже:

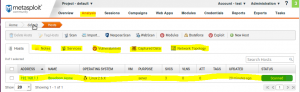

Щелкните по опции Host в соответствующим меню Analysis, чтобы просмотреть результат сканирования.

Детали сканирование показаны ниже:

Три службы (dns, http и telnet) открыты на dsl маршрутизаторе, и никаких уязвимостей не найдено.

Источник