- Серверы Linux. Часть V. Межсетевой экран iptables

- Глава 7. Использование системы Linux в качестве маршрутизатора

- 7.1. Маршрутизатор или межсетевой экран

- 7.2. Пересылка сетевых пакетов

- 7.3. Фильтрация сетевых пакетов

- 7.4. Межсетевой экран с сохранением состояния

- 7.5. Механизм преобразования сетевых адресов (NAT)

- 7.6. Механизм преобразования номеров сетевых портов (PAT)

- 7.7. Механизм замены сетевого адреса источника (SNAT)

- 7.8. Маскарадинг (Masquerading)

- 7.9. Механизм замены сетевого адреса назначения (DNAT)

- 7.10. Механизм перенаправления сетевых портов (Port Forwarding)

- 7.11. Виртуальный файл /proc/sys/net/ipv4/ip_forward

- 7.12. Файл конфигурации /etc/sysctl.conf

- 7.13. Утилита sysctl

- Настройка межсетевого экрана в Linux

- Содержание

- Немного теории [ править ]

- Принцип работы [ править ]

- Встроенные действия [ править ]

- Таблицы [ править ]

- Таблица mangle [ править ]

- Таблица nat [ править ]

- Таблица filter [ править ]

- Цепочки [ править ]

- Персональный межсетевой экран рабочей станции [ править ]

- Проверим состояние [ править ]

- Вариант 1 (рекомендуется в целях безопасности) [ править ]

- Вариант 2 [ править ]

- Установим политики по умолчанию [ править ]

- Исключения (для входящих соединений) [ править ]

- Сохраним правила [ править ]

- Arch Linux [ править ]

- RedHat Linux [ править ]

- Защита Linux-сервера. Что сделать в первую очередь

- Содержание

- Нерутовый юзер

- Ключи вместо паролей SSH

- Файрвол

- Fail2Ban

- Автоматические обновления безопасности

- Смена портов по умолчанию

- На правах рекламы

Серверы Linux. Часть V. Межсетевой экран iptables

Глава 7. Использование системы Linux в качестве маршрутизатора

В данной главе представлено краткое описание процесса настройки системы Linux для ее последующего использования в качестве маршрутизатора.

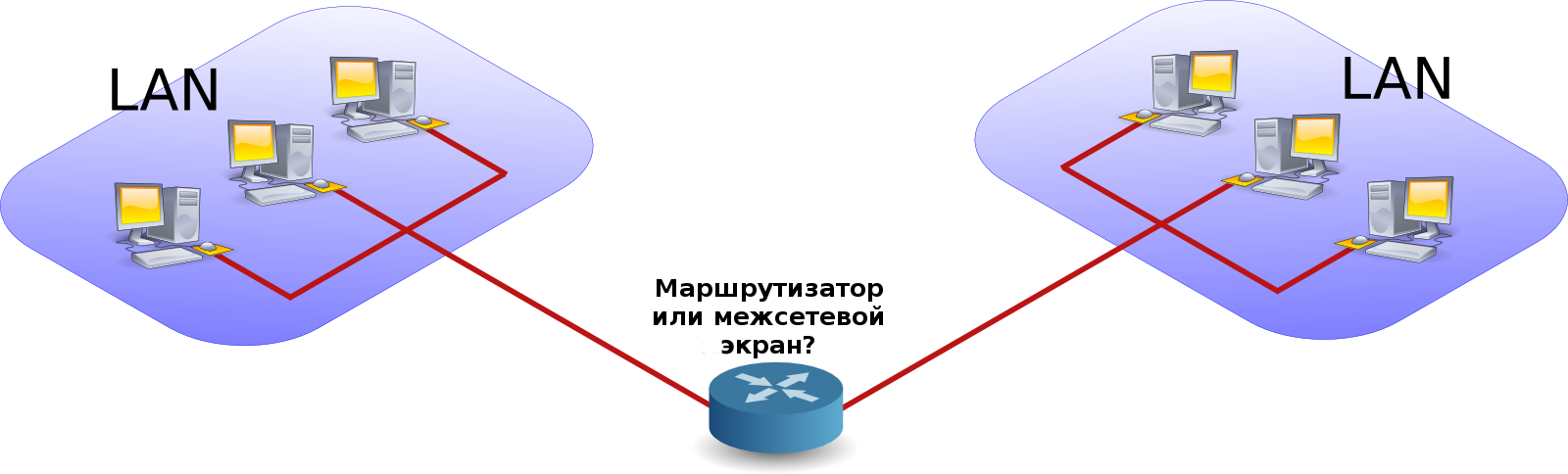

7.1. Маршрутизатор или межсетевой экран

Маршрутизатор ( router ) является устройством, которое соединяет между собой две сети. Межсетевой экран ( firewall ) является устройством, которое помимо выполнения функций маршрутизатора, также использует (и реализует) механизм правил, на основании которых выносятся решения о возможности передачи сетевых пакетов из одной сети в другую. Межсетевой экран может быть настроен с целью блокировки доступа к сетевым ресурсам на основе сетей, узлов, протоколов и портов. Межсетевые экраны также могут изменять содержимое сетевых пакетов при их передаче между сетями.

7.2. Пересылка сетевых пакетов

Пересылкой сетевых пакетов ( packet forwarding ) называется процесс санкционированной передачи сетевых пакетов из одной сети в другую. В том случае, если узел подключен к двум сетям и санкционирует передачу сетевых пакетов из одной сети в другую посредством двух своих сетевых интерфейсов, говорят, что на данном узле активирован режим пересылки сетевых пакетов ( packet forwarding ).

7.3. Фильтрация сетевых пакетов

Фильтрация сетевых пакетов ( packet filtering ) аналогична по своей сути пересылке сетевых пакетов, но отличается тем, что по отношению к каждому сетевому пакету применяются правила, на основе которых принимается решение о целесообразности передачи сетевого пакета в другую сеть или о его отбрасывании. Упомянутые правила обрабатываются с помощью утилиты iptables.

7.4. Межсетевой экран с сохранением состояния

Межсетевой экран с сохранением состояния ( stateful firewall ) является усовершенствованным видом межсетевого экрана по сравнению с межсетевым экраном без сохранения состояния ( stateless firewall ) и осуществляет исследование каждого отдельного сетевого пакета. Межсетевой экран с сохранением состояния хранит таблицу активных соединений и обладает достаточной информацией для выявления новых соединений в рамках активной сессии. Межсетевой экран iptables, используемый в системах Linux, является межсетевым экраном с сохранением состояния.

7.5. Механизм преобразования сетевых адресов (NAT)

Устройство, осуществляющее преобразование сетевых адресов ( Network Address Translation ), является маршрутизатором, который помимо передачи сетевых пакетов осуществляет изменение исходных и/или целевых IP-адресов этих сетевых пакетов. Чаще всего подобные устройства используются для соединения множества компьютеров в рамках частного диапазона адресов (описанного в стандарте RFC 1918) с сетью Интернет (публичной сетью). Механизм преобразования сетевых адресов позволяет скрыть частные адреса при обращении к ресурсам сети Интернет.

Важно понимать и то, что люди и производители оборудования не всегда используют корректные термины при разговоре об определенных типах механизма преобразования сетевых адресов . Перед разговором о каком-либо типе упомянутого механизма следует убедиться в том, что обсуждается один и тот же тип. В рамках данной книги мы выделим несколько типов механизма преобразования сетевых адресов .

7.6. Механизм преобразования номеров сетевых портов (PAT)

Механизм преобразования сетевых адресов чаще всего включает в себя механизм преобразования номеров сетевых портов ( Port Address Translation ). Устройство, осуществляющее преобразование номеров сетевых портов , является маршрутизатором, который помимо передачи сетевых пакетов осуществляет замену номеров исходных и/или целевых портов сетевых пакетов протоколов TCP/UDP. Термин «механизм преобразования номеров сетевых портов» был введен специалистами компании Cisco и используется при описании таких механизмов, как механизм замены сетевого адреса источника ( SNAT ), механизм замены сетевого адреса назначения ( DNAT ), маскарадинг ( Masquerading ) и механизм перенаправления сетевых портов ( Port Forwarding ) в Linux. В стандарте RFC 3022 для обозначения данного механизма используется аббревиатура NAPT , а сам механизм описывается как комбинация механизмов преобразования сетевых адресов и номеров сетевых портов ( NAT/PAT ) или «традиционный механизм преобразования сетевых адресов». В случае покупки позиционируемого как NAT-совместимого устройства вы наверняка приобретете устройство, которое будет поддерживать как механизм преобразования сетевых адресов ( NAT ), так и механизм преобразования номеров сетевых портов ( PAT ).

7.7. Механизм замены сетевого адреса источника (SNAT)

Устройство с поддержкой механизма замены сетевого адреса источника ( Source NAT ) осуществляет замену IP-адреса источника в момент передачи сетевого пакета. Реализация механизма замены сетевого адреса источника в рамках межсетевого экрана iptables предусматривает использование фиксированного сетевого адреса источника для замены.

7.8. Маскарадинг (Masquerading)

Маскарадинг является формой механизма замены сетевого адреса источника , который осуществляет сокрытие (частного) IP-адреса источника из вашей частной сети и его замену на публичный IP-адрес. Маскарадинг нередко используется при работе с динамическими сетевыми интерфейсами (создаваемыми для широкополосных модемов/маршрутизаторов). В случае настройки маскарадинга при работе с межсетевым экраном iptables используется динамический сетевой адрес источника.

7.9. Механизм замены сетевого адреса назначения (DNAT)

Устройство с поддержкой механизма замены сетевого адреса назначения ( Destination NAT ) заменяет целевой IP-адрес в момент передачи сетевого пакета.

7.10. Механизм перенаправления сетевых портов (Port Forwarding)

При фиксированной настройке механизма замены сетевого адреса назначения ( DNAT ) таким образом, что становятся возможными соединения с рассматриваемой частной сетью извне говорят об использовании механизма перенаправления сетевых портов .

7.11. Виртуальный файл /proc/sys/net/ipv4/ip_forward

Режим пересылки сетевых пакетов в рамках узла устанавливается с помощью виртуального файла /proc/sys/net/ipv4/ip_forward . В следующем примере показана методика активации режима пересылки сетевых пакетов в Linux.

Следующая команда предназначена для деактивации режима пересылки сетевых пакетов.

Для получения информации о том, активирован ли режим пересылки сетевых пакетов в рамках системы, следует использовать утилиту cat.

7.12. Файл конфигурации /etc/sysctl.conf

По умолчанию режим пересылки сетевых пакетов не активирован на большей части компьютеров, работающих под управлением различных дистрибутивов Linux. Для автоматической активации этого режима в момент загрузки системы следует изменить значение переменной net.ipv4.ip_forward из файла конфигурации /etc/sysctl.conf на 1.

7.13. Утилита sysctl

Для получения дополнительной информации о данной утилите обратитесь к странице руководства man sysctl .

Источник

Настройка межсетевого экрана в Linux

Содержание

Немного теории [ править ]

Принцип работы [ править ]

Все пакеты пропускаются через определенные для них последовательности цепочек. При прохождении пакетом цепочки, к нему последовательно применяются все правила этой цепочки в порядке их следования. Под применением правила понимается: во-первых, проверка пакета на соответствие критерию, и во-вторых, если пакет этому критерию соответствует, применение к нему указанного действия. Под действием может подразумеваться как элементарная операция (встроенное действие, например, ACCEPT, MARK), так и переход в одну из пользовательских цепочек. В свою очередь, действия могут быть как терминальными, то есть прекращающими обработку пакета в рамках данной базовой цепочки (например, ACCEPT, REJECT), так и нетерминальными, то есть не прерывающими процесса обработки пакета (MARK, TOS). Если пакет прошел через всю базовую цепочку и к нему так и не было применено ни одного терминального действия, к нему применяется действие по умолчанию для данной цепочки (обязательно терминальное).

Встроенные действия [ править ]

ACCEPT, DROP и REJECT — базовые операции фильтрации

Таблицы [ править ]

Таблица mangle [ править ]

Данная таблица предназначена для операций по классификации и маркировке пакетов и соединений, а также модификации заголовков пакетов (поля TTL и TOS).

Таблица nat [ править ]

Предназначена для операций stateful-преобразования сетевых адресов и портов обрабатываемых пакетов.

Таблица filter [ править ]

Предназначена для фильтрации трафика, то есть разрешения и запрещения пакетов и соединений.

Цепочки [ править ]

Таблица filter содержит следующие цепочки:

- INPUT — эта цепочка обрабатывает трафик, поступающий непосредственно самому хосту.

- FORWARD — позволяет фильтровать транзитный трафик.

- OUTPUT — эта цепочка позволяет фильтровать трафик, исходящий от самого хоста.

| Внимание! На этом этапе произойдёт отключение, если связь производилась по SSH. |

Исключения (для входящих соединений) [ править ]

1. Разрешим трафик, принадлежащий установленным соединениям

2. Разрешим локальный интерфейс

3. Запретим «неправильный» трафик (не открывающий новое соединение и не принадлежащий никакому установленному соединению).

4. Разрешим новые ICMP запросы (ping). Остальные запросы ping будут обработаны первым правилом.

5. Разрешим новые входные соединения по портам

Если установлен веб-сервер

Если необходима связь по SSH

Если установлен DNS-сервер

есть возможность объединить несколько правил (для увеличения производительности):

6. Все новые входящие соединения, не обработанные предыдущими цепочками, запретим.

Сохраним правила [ править ]

Arch Linux [ править ]

RedHat Linux [ править ]

добавим демон для применения правил при загрузке компьютера

Источник

Защита Linux-сервера. Что сделать в первую очередь

Habib M’henni / Wikimedia Commons, CC BY-SA

В наше время поднять сервер на хостинге — дело пары минут и нескольких щелчков мыши. Но сразу после запуска он попадает во враждебную среду, потому что открыт для всего интернета как невинная девушка на рокерской дискотеке. Его быстро нащупают сканеры и обнаружат тысячи автоматически скриптовых ботов, которые рыскают по сети в поисках уязвимостей и неправильных конфигураций. Есть несколько вещей, которые следует сделать сразу после запуска, чтобы обеспечить базовую защиту.

Содержание

Нерутовый юзер

Первым делом нужно завести для себя нерутового юзера. Дело в том, что у пользователя root абсолютные привилегии в системе, а если разрешить ему удалённое администрирование, то вы сделаете половину работы для хакера, оставив для него валидный username.

Поэтому нужно завести другого юзера, а для рута отключить удалённое администрирование по SSH.

Новый пользователь заводится командой useradd :

Затем для него добавляется пароль командой passwd :

Наконец, этого пользователя нужно добавить в группу, которая имеет право выполнять команды с повышением привилегий sudo . В зависимости от дитрибутива Linux, это могут быть разные группы. Например, в CentOS и Red Hat юзера добавляют в группу wheel :

В Ubuntu он добавляется в группу sudo :

Ключи вместо паролей SSH

Брутфорс или утечка паролей — стандартный вектор атаки, так что аутентификацию по паролям в SSH (Secure Shell) лучше отключить, а вместо неё использовать аутентификацию по ключам.

Есть разные программы для реализации протокола SSH, такие как lsh и Dropbear, но самой популярной является OpenSSH. Установка клиента OpenSSH на Ubuntu:

Установка на сервере:

Запуск демона SSH (sshd) на сервере под Ubuntu:

Автоматический запуск демона при каждой загрузке:

Нужно заметить, что серверная часть OpenSSH включает в себя клиентскую. То есть через openssh-server можно подключаться к другим серверам. Более того, со своей клиентской машины вы можете запустить SSH-туннель с удалённого сервера на сторонний хост, и тогда сторонний хост будет считать удалённый сервер источником запросов. Очень удобная функция для маскировки своей системы. Подробнее см. статью «Практические советы, примеры и туннели SSH».

На клиентской машине обычно нет смысла ставить полноценный сервер, чтобы не допускать возможность удалённого подключения к компьютеру (в целях безопасности).

Итак, для своего нового юзера сначала нужно сгенерировать ключи SSH на компьютере, с которого вы будете заходить на сервер:

Публичный ключ хранится в файле .pub и выглядит как строка случайных символов, которые начинаются с ssh-rsa .

ssh-rsa AAAAB3NzaC1yc2EAAAADAQABAAABAQ3GIJzTX7J6zsCrywcjAM/7Kq3O9ZIvDw2OFOSXAFVqilSFNkHlefm1iMtPeqsIBp2t9cbGUf55xNDULz/bD/4BCV43yZ5lh0cUYuXALg9NI29ui7PEGReXjSpNwUD6ceN/78YOK41KAcecq+SS0bJ4b4amKZIJG3JWm49NWvoo0hdM71sblF956IXY3cRLcTjPlQ84mChKL1X7+D645c7O4Z1N3KtL7l5nVKSG81ejkeZsGFzJFNqvr5DuHdDL5FAudW23me3BDmrM9ifUmt1a00mWci/1qUlaVFft085yvVq7KZbF2OP2NQACUkwfwh+iSTP username@hostname

Затем из-под рута создать на сервере директорию SSH в домашнем каталоге пользователя и добавить публичный ключ SSH в файл authorized_keys , используя текстовый редактор вроде Vim:

Наконец, установить корректные разрешения для файла:

и изменить владение на этого юзера:

На стороне клиента нужно указать местоположение секретного ключа для аутентификации:

Теперь можно залогиниться на сервер под именем юзера по этому ключу:

После авторизации можно использовать команду scp для копирования файлов, утилиту sshfs для удалённого примонтирования файловой системы или директорий.

Желательно сделать несколько резервных копий приватного ключа, потому что если отключить аутентификацию по паролю и потерять его, то у вас не останется вообще никакой возможности зайти на собственный сервер.

Как упоминалось выше, в SSH нужно отключить аутентификацию для рута (по этой причине мы и заводили нового юзера).

На CentOS/Red Hat находим строку PermitRootLogin yes в конфигурационном файле /etc/ssh/sshd_config и изменяем её:

На Ubuntu добавляем строку PermitRootLogin no в конфигурационный файл 10-my-sshd-settings.conf :

После проверки, что новый юзер проходит аутентификацию по своему ключу, можно отключить аутентификацию по паролю, чтобы исключить риск его утечки или брутфорса. Теперь для доступа на сервер злоумышленнику необходимо будет достать приватный ключ.

На CentOS/Red Hat находим строку PasswordAuthentication yes в конфигурационном файле /etc/ssh/sshd_config и изменяем её следующим образом:

На Ubuntu добавляем строку PasswordAuthentication no в файл 10-my-sshd-settings.conf :

Инструкцию по подключению двухфакторной аутентификации по SSH см. здесь.

Файрвол

Файрвол гарантирует, что на сервер пойдёт только тот трафик по тем портам, которые вы напрямую разрешили. Это защищает от эксплуатации портов, которые случайно включились с другими сервисами, то есть сильно уменьшает поверхность атаки.

Перед установкой файрвола нужно убедиться, что SSH внесён в список исключений и не будет блокироваться. Иначе после запуска файрвола мы не сможем подключиться к серверу.

С дистрибутивом Ubuntu идёт Uncomplicated Firewall (ufw), а с CentOS/Red Hat — firewalld.

Разрешение SSH в файрволе на Ubuntu:

На CentOS/Red Hat используем команду firewall-cmd :

После этой процедуры можно запустить файрвол.

На CentOS/Red Hat запускаем сервис systemd для firewalld:

На Ubuntu используем такую команду:

Fail2Ban

Сервис Fail2Ban анализирует логи на сервере и подсчитывает количество попыток доступа с каждого IP-адреса. В настройках указаны правила, сколько попыток доступа разрешено за определённый интервал — после чего данный IP-адрес блокируется на заданный отрезок времени. Например, разрешаем 5 неудачных попыток аутентификации по SSH в промежуток 2 часа, после чего блокируем данный IP-адрес на 12 часов.

Установка Fail2Ban на CentOS и Red Hat:

Установка на Ubuntu и Debian:

В программе два конфигурационных файла: /etc/fail2ban/fail2ban.conf и /etc/fail2ban/jail.conf . Ограничения для бана указываются во втором файле.

Джейл для SSH включён по умолчанию с дефолтными настройками (5 попыток, интервал 10 минут, бан на 10 минут).

Кроме SSH, Fail2Ban может защищать и другие сервисы на веб-сервере nginx или Apache.

Автоматические обновления безопасности

Как известно, во всех программах постоянно находят новые уязвимости. После публикации информации эксплоиты добавляются в популярные эксплоит-паки, которые массово используются хакерами и подростками при сканировании всех серверов подряд. Поэтому очень важно устанавливать обновления безопасности как только они появляются.

На сервере Ubuntu в конфигурации по умолчанию включены автоматические обновления безопасности, так что дополнительных действий не требуется.

На CentOS/Red Hat нужно установить приложение dnf-automatic и включить таймер:

Смена портов по умолчанию

SSH был разработан в 1995 году для замены telnet (порт 23) и ftp (порт 21), поэтому автор программы Тату Илтонен выбрал порт 22 по умолчанию, и его утвердили в IANA.

Естественно, все злоумышленники в курсе, на каком порту работает SSH — и сканируют его вместе с остальными стандартными портами, чтобы узнать версию программного обеспечения, для проверки стандартных паролей рута и так далее.

Смена стандартных портов — обфускация — в несколько раз сокращает объём мусорного трафика, размер логов и нагрузку на сервер, а также сокращает поверхность атаки. Хотя некоторые критикуют такой метод «защиты через неясность» (security through obscurity). Причина в том, что эта техника противопоставляется фундаментальной архитектурной защите. Поэтому, например, Национальный институт стандартов и технологий США в «Руководстве по безопасности сервера» указывает необходимость открытой серверной архитектуры: «Безопасность системы не должна полагаться на скрытность реализации её компонентов», — сказано в документе.

Теоретически, смена портов по умолчанию противоречит практике открытой архитектуры. Но на практике объём вредоносного трафика действительно сокращается, так что это простая и эффективная мера.

Номер порта можно настроить, изменив директиву Port 22 в файле конфигурации /etc/ssh/sshd_config. Он также указывается параметром -p

в sshd. Клиент SSH и программы sftp тоже поддерживают параметр -p

можно использовать для указания номера порта при подключении с помощью команды ssh в Linux. В sftp и scp используется параметр -P

(заглавная P). Указание из командной строки переопределяет любое значение в файлах конфигурации.

Если серверов много, почти все эти действия по защите Linux-сервера можно автоматизировать в скрипте. Но если сервер только один, то лучше вручную контролировать процесс.

На правах рекламы

Закажи и сразу работай! Создание VDS любой конфигурации и с любой операционной системой в течение минуты. Максимальная конфигурация позволит оторваться на полную — 128 ядер CPU, 512 ГБ RAM, 4000 ГБ NVMe. Эпичненько 🙂

Источник