4798(S): A user’s local group membership was enumerated.

Applies to

- Windows 10

- Windows Server 2016

Event Description:

This event generates when a process enumerates a user’s security-enabled local groups on a computer or device.

NoteВ В For recommendations, see Security Monitoring Recommendations for this event.

Event XML:

Required Server Roles: none.

Minimum OS Version: Windows Server 2016, Windows 10.

Event Versions: 0.

Field Descriptions:

Subject:

- Security ID [Type = SID]: SID of account that requested the “enumerate user’s security-enabled local groups” operation. Event Viewer automatically tries to resolve SIDs and show the account name. If the SID cannot be resolved, you will see the source data in the event.

NoteВ В A security identifier (SID) is a unique value of variable length used to identify a trustee (security principal). Each account has a unique SID that is issued by an authority, such as an Active Directory domain controller, and stored in a security database. Each time a user logs on, the system retrieves the SID for that user from the database and places it in the access token for that user. The system uses the SID in the access token to identify the user in all subsequent interactions with Windows security. When a SID has been used as the unique identifier for a user or group, it cannot ever be used again to identify another user or group. For more information about SIDs, see Security identifiers.

Account Name [Type = UnicodeString]: the name of the account that requested the “enumerate user’s security-enabled local groups” operation.

Account Domain [Type = UnicodeString]: subject’s domain or computer name. Formats vary, and include the following:

Domain NETBIOS name example: CONTOSO

Lowercase full domain name: contoso.local

Uppercase full domain name: CONTOSO.LOCAL

For some well-known security principals, such as LOCAL SERVICE or ANONYMOUS LOGON, the value of this field is “NT AUTHORITY”.

For local user accounts, this field will contain the name of the computer or device that this account belongs to, for example: “Win81”.

Logon ID [Type = HexInt64]: hexadecimal value that can help you correlate this event with recent events that might contain the same Logon ID, for example, “4624: An account was successfully logged on.”

User:

Security ID [Type = SID]: SID of the account whose groups were enumerated. Event Viewer automatically tries to resolve SIDs and show the account name. If the SID cannot be resolved, you will see the source data in the event.

Account Name [Type = UnicodeString]: the name of the account whose groups were enumerated.

Account Domain [Type = UnicodeString]: group’s domain or computer name. Formats vary, and include the following:

For a local group, this field will contain the name of the computer to which this group belongs, for example: “Win81”.

Domain NETBIOS name example: CONTOSO

Lowercase full domain name: contoso.local

Uppercase full domain name: CONTOSO.LOCAL

Process Information:

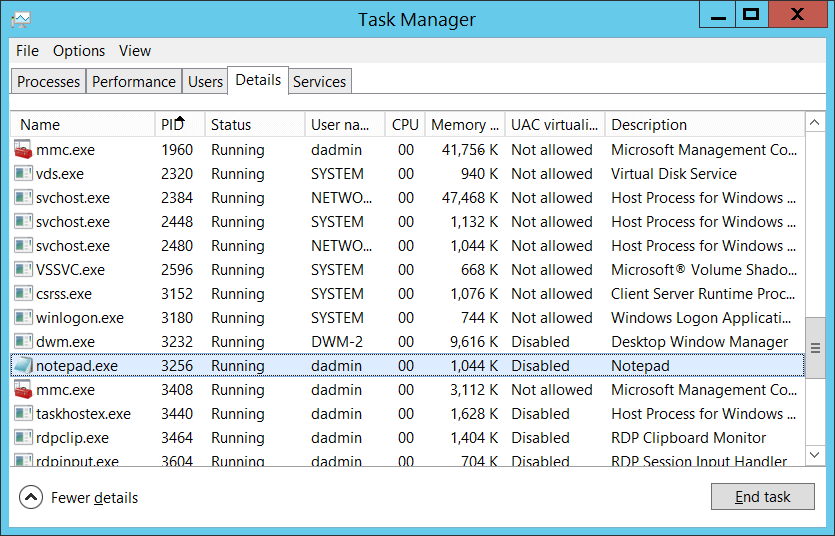

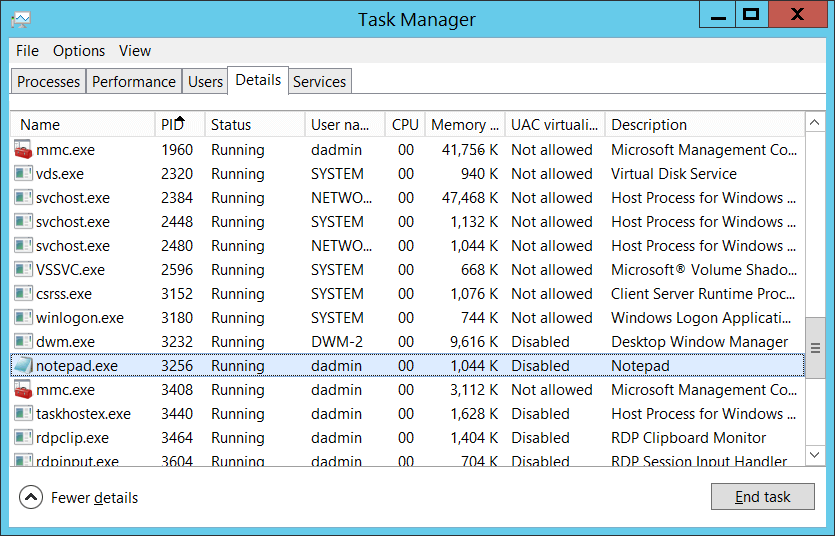

Process ID [Type = Pointer]: hexadecimal Process ID of the process that enumerated the members of the group. Process ID (PID) is a number used by the operating system to uniquely identify an active process. To see the PID for a specific process you can, for example, use Task Manager (Details tab, PID column):

If you convert the hexadecimal value to decimal, you can compare it to the values in Task Manager.

You can also correlate this process ID with a process ID in other events, for example, “4688: A new process has been created” Process Information\New Process ID.

- Process Name [Type = UnicodeString]: full path and the name of the executable for the process.

Security Monitoring Recommendations

For 4798(S): A user’s local group membership was enumerated.

If you have high value domain or local accounts for which you need to monitor each enumeration of their group membership, or any access attempt, monitor events with the “Subject\Security ID” that corresponds to the high value account or accounts.

If you have a pre-defined “Process Name” for the process reported in this event, monitor all events with “Process Name” not equal to your defined value.

You can monitor to see if “Process Name” is not in a standard folder (for example, not in System32 or Program Files) or is in a restricted folder (for example, Temporary Internet Files).

4798(S): было enumerated членство пользователя в локальной группе. 4798(S): A user’s local group membership was enumerated.

Область применения Applies to

- Windows 10 Windows 10

- Windows Server 2016 Windows Server 2016

* Описание события: Event Description: *

Это событие создается, когда процесс создает локальные группы с поддержкой безопасности пользователя на компьютере или устройстве. This event generates when a process enumerates a user’s security-enabled local groups on a computer or device.

*Примечание.** Рекомендации приведены в разделе Рекомендации по мониторингу безопасности для этого события. *Note** For recommendations, see Security Monitoring Recommendations for this event.

*Необходимые роли сервера:* нет. Required Server Roles: none.

*Минимальная версия ОС:* Windows Server 2016, Windows 10. Minimum OS Version: Windows Server 2016, Windows 10.

* Описания полей: Field Descriptions: *

- Security ID [Type = SID]: SID учетной записи, запросив операцию «enumerate user’s security-enabled local groups». Security ID [Type = SID]: SID of account that requested the “enumerate user’s security-enabled local groups” operation. Средство просмотра событий автоматически пытается разрешить идентификатор безопасности SID и отобразить имя учетной записи. Event Viewer automatically tries to resolve SIDs and show the account name. Если идентификатор безопасности разрешить не удается, в событии будут отображены исходные данные. If the SID cannot be resolved, you will see the source data in the event.

Примечание. . Идентификатор безопасности (SID) представляет собой строковое значение переменной длины, которое используется для идентификации доверенного лица (субъекта безопасности). Note A security identifier (SID) is a unique value of variable length used to identify a trustee (security principal). Каждая учетная запись имеет уникальный идентификатор безопасности, выданный центром сертификации, таким как контроллер домена Active Directory, который хранится в базе данных безопасности. Each account has a unique SID that is issued by an authority, such as an Active Directory domain controller, and stored in a security database. Каждый раз, когда пользователь входит в систему, система получает идентификатор безопасности этого пользователя из базы данных и помещает ее в маркер доступа этого пользователя. Each time a user logs on, the system retrieves the SID for that user from the database and places it in the access token for that user. Система использует идентификатор безопасности в маркере доступа для идентификации пользователя во всех последующих операциях с Безопасностью Windows. The system uses the SID in the access token to identify the user in all subsequent interactions with Windows security. Если идентификатор SID использовался как уникальный идентификатор для пользователя или группы, он не может использоваться повторно для идентификации другого пользователя или группы. When a SID has been used as the unique identifier for a user or group, it cannot ever be used again to identify another user or group. Дополнительные сведения о SID см. в разделе Идентификаторы безопасности. For more information about SIDs, see Security identifiers.

Имя учетной записи [Type = UnicodeString]— имя учетной записи, которая запросила операцию «enumerate user’s security-enabled local groups» (Enumerate user’s security-enabled local groups). Account Name [Type = UnicodeString]: the name of the account that requested the “enumerate user’s security-enabled local groups” operation.

Account Domain [Type = UnicodeString]: домен субъекта или имя компьютера. Account Domain [Type = UnicodeString]: subject’s domain or computer name. Форматы различаются и включают в себя следующее: Formats vary, and include the following:

Пример имени домена NETBIOS: CONTOSO Domain NETBIOS name example: CONTOSO

Полное имя домена в нижнем регистре: contoso.local Lowercase full domain name: contoso.local

Полное имя домена в верхнем регистре: CONTOSO.LOCAL Uppercase full domain name: CONTOSO.LOCAL

Для некоторых известных субъектов безопасности, таких как LOCAL SERVICE или ANONYMOUS LOGON, значение этого поля равно «NT AUTHORITY». For some well-known security principals, such as LOCAL SERVICE or ANONYMOUS LOGON, the value of this field is “NT AUTHORITY”.

Для учетных записей локальных пользователей это поле будет содержать имя компьютера или устройства, к которым принадлежит эта учетная запись, например: «Win81». For local user accounts, this field will contain the name of the computer or device that this account belongs to, for example: “Win81”.

Logon ID [Type = HexInt64]: шестнадцатеричное значение, которое может помочь сопоставить это событие с недавними событиями содержащими тот же идентификатор входа, например: “4624: Учетная запись успешно вошла в систему.” Logon ID [Type = HexInt64]: hexadecimal value that can help you correlate this event with recent events that might contain the same Logon ID, for example, “4624: An account was successfully logged on.”

Пользователь: User:

Security ID [Type = SID]: SID учетной записи, группы которой были мимидерированы. Security ID [Type = SID]: SID of the account whose groups were enumerated. Средство просмотра событий автоматически пытается разрешить идентификатор безопасности SID и отобразить имя учетной записи. Event Viewer automatically tries to resolve SIDs and show the account name. Если идентификатор безопасности разрешить не удается, в событии будут отображены исходные данные. If the SID cannot be resolved, you will see the source data in the event.

Имя учетной записи [Type = UnicodeString]: имя учетной записи, группы которой были мимидерированы. Account Name [Type = UnicodeString]: the name of the account whose groups were enumerated.

Домен учетной записи [Type = UnicodeString]: домен или имя компьютера группы. Account Domain [Type = UnicodeString]: group’s domain or computer name. Форматы различаются и включают в себя следующее: Formats vary, and include the following:

Для локальной группы это поле будет содержать имя компьютера, к которому относится эта группа, например: «Win81». For a local group, this field will contain the name of the computer to which this group belongs, for example: “Win81”.

Пример имени домена NETBIOS: CONTOSO Domain NETBIOS name example: CONTOSO

Полное имя домена в нижнем регистре: contoso.local Lowercase full domain name: contoso.local

Полное имя домена в верхнем регистре: CONTOSO.LOCAL Uppercase full domain name: CONTOSO.LOCAL

Сведения о процессе: Process Information:

Код процесса [Type = Pointer]: код процесса, который нумеровал участников группы. Process ID [Type = Pointer]: hexadecimal Process ID of the process that enumerated the members of the group. ИД процесса (PID)— это число, которое операционная система использует для идентификации активного процесса уникальным образом. Process ID (PID) is a number used by the operating system to uniquely identify an active process. Узнать значение PID для определенного процесса можно, например, в диспетчере задач (вкладка «Подробности», столбец «ИД процесса»): To see the PID for a specific process you can, for example, use Task Manager (Details tab, PID column):

Если преобразовать шестнадцатеричное значение в десятичное, можно сравнить его со значениями в диспетчере задач. If you convert the hexadecimal value to decimal, you can compare it to the values in Task Manager.

Кроме того, можно сопоставить этот ИД процесса с ИД процесса в других событиях, например в событии «4688: создан процесс» Информация о процессе\ ИД нового процесса. You can also correlate this process ID with a process ID in other events, for example, “4688: A new process has been created” Process Information\New Process ID.

- Имя процесса [Type = UnicodeString]: полный путь и имя исполняемого кода для процесса. Process Name [Type = UnicodeString]: full path and the name of the executable for the process.

Рекомендации по контролю безопасности Security Monitoring Recommendations

Для 4798 (S): было енотализовано членство пользователя в локальной группе. For 4798(S): A user’s local group membership was enumerated.

Если у вас есть домен или локальные учетные записи с высоким значением, для которых необходимо отслеживать каждое перенамерение их членства в группах или любую попытку доступа, отслеживайте события с помощью «Subject\Security ID», соответствующего учетной записи или учетной записи высокого уровня. If you have high value domain or local accounts for which you need to monitor each enumeration of their group membership, or any access attempt, monitor events with the “Subject\Security ID” that corresponds to the high value account or accounts.

Если у вас есть предварительно определенное «Имяпроцесса» для процесса, сообщаемого в этом событии, отслеживайте все события с помощью «Имяпроцесса», не равного вашему определенному значению. If you have a pre-defined “Process Name” for the process reported in this event, monitor all events with “Process Name” not equal to your defined value.

Вы можете отслеживать, находится ли «Имяпроцесса» в стандартной папке (например, не в System32 или Program Files) или в папке с ограниченным доступом (например, временные файлы Интернета). You can monitor to see if “Process Name” is not in a standard folder (for example, not in System32 or Program Files) or is in a restricted folder (for example, Temporary Internet Files).