- Восстановление доступа к админке mikrotik

- Сброс пароля на Mikrotik с сохранением конфигурации, или инструкция по восстановлению доступа к RouterOS после взлома

- Легкий взлом

- Средний

- Тяжелый

- Syed Jahanzaib Personal Blog to Share Knowledge !

- January 14, 2012

- Howto Recover Mikrotik ADMIN account Forgotten Password

- 2# Recover password from BACKUP file using Linux [working as of april 2014]

- # Recover password of Mikrotik x86 PC Version without backup file – Tested with Mikrotik 5.18 version

Восстановление доступа к админке mikrotik

Добрый день ребят. Кому-то удавалось восстановить/сбросить креды к Mikrotik RB2011UiAS-2HnD-IN, без ресета настроек? Физический доступ к роутеру есть, нужно просто допилить настройки нового провайдера, а админа, что поднимал сеть, давно нет.. ПО 6.41.3, ребят, буду прям ну очень благодарен за помощь

Есть PoC, который позволяет залогиниться в необновленные routeros без указания пароля.

https://habr.com/post/416067/

В 6.41+ это не работает, проверял.

читай сейчас решения нет?

Ресетни и настрой по новой, раньше дыра была, но ее закрыли.

Почему не хочешь ресетнуть? Если нужна непрерывность работы, то настрой другой девайс и временно держи сеть на нем, пока основной не перенастроишь.

Эксплоита в свободном доступе нет вроде как, думаю что ТС именно его и хочет)

По факту я не админ, просто временно занял эту дыру, не могу похвастаться большим опытом с RouterOS, к нему подведено два провайдера (настроено автопереключение), разведено несколько роутеров, видеорегистратор с айпи-камерой.. Да и временного девайса, который всё затащит, под рукой нет. По твоим ощущениям — много на это времени понадобится? Не хотелось бы на ночь оставаться.

Вспомнят что что-то ещё прокинуть надо, потом ещё, что-то по-другому настроить..

С минимальными знаниями можно и неделю провозиться.

Если предыдущий админ пропал бесследно, значит денюшкой обидели.

Если опыта нет, то на долго.

если бекапы конфига сохранялись в файлы или на второй раздел — сброс в дефолт их не коснется. просто восстановишься с бэкапа или второго раздела (если он есть)

хотя не — по умолчанию файлы с бэкапом шифруются паролем админа. так что надежда только на бэкап-раздел флеша

И не забудь обновиться, если все получится

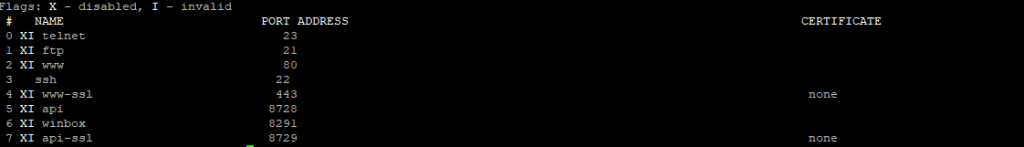

Да уж, похоже 80 недоступен, видит только 8291 винбоксовый С браузера не заходит

логично для этого порта винбокс и использовать.

дело не в этом, сверху на пикче видно — прога не видит креды на 8291, только на 80, а он скипится

Может у тебя web на другом порту висит?

Первое что пришло в голову. Диапазон портов она видеть зачем-то не умеет, в принципе можно прописать диапазон прям руками в файл, страшно правда представить этот диапазон

Сканируй все, роутер твой, никто по голове не настучит

Извиняюсь, не так понял.

Вот что автор пишет:

Открытая вебморда обязательно, даже если порт 8291 открыт а веб-страница нет, эксплойт не работает

80й порт может быть доступен с определенного физического порта,например. так что имеет смысл потыкаться во все, если не поможет — сканировать на наличие открытых портов на всех портах роутера.

в общем, штука скорее всего рабочая, за что log4tmp спасибо, но только с открытым вебом, что по всей видимости, не мой случай http://images.vfl.ru/ii/1531245228/454dd53e/22433401.png

lcd-тач, к стати бесполезен? pin стандартный

У RouterSploit есть эксплойты к mikrotik https://github.com/threat9/routersploit/tree/master/routersploit/modules/expl. но мне сейчас не на чем их проверить тут гайд для новичков: https://hackware.ru/?p=1766

Если найдется незашифрованный бинарный бекап можно из него выцепить логин/пароль

Для сброса пароля — да. Но там можно минимальные настройки интерфейсов произвести.

на одном из wan нужно вместо статического поставить динамический адрес

Не помню, у меня с lcd в работе один девайс и тот в шкафу под потолком. Попробуй сам потыкать в меню Interfaces и посмотреть что там можно настроить.

окей, просто с работы уже ушёл, пока буду лазить, копить варианты

Ну, если до этого настраивал только SOHO-маршрутизации, то трахаться будешь долго. Неделя, месяц. Как-то так.

Обычно LCD все нормальные люди блокируют :).

ТС не заблокировал, посмотрим что у него получится. А вообще согласен, толку от lcd никакого.

на микроте(6.41.3) открыт только 8291

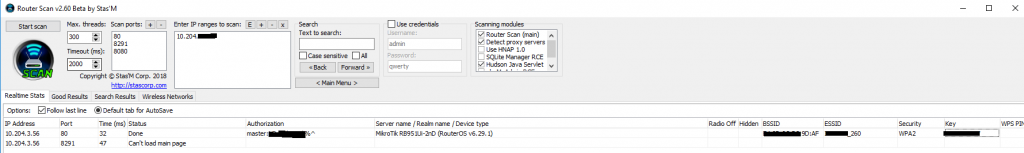

Благодаря таким людям, как ты и bdfy я всё еще верю в человечество) Подведя итог: winbox_auth_bypass_creds_disclosure из RouterSploit может вытащить креды микротика по 8291 (что понятно по названию), как минимум из 6.41.3 (это мне и нужно было). Router Scan by Stas’M может вытащить их из вебморды (80), тоже как минимум из 6.41.3. Большое спасибо bdfy за то что пытался помочь, огромная благодарность log4tmp за то что помог. С меня пиво, мужики) P.S. LCD практически бесполезен и абсолютно неудобен, и даже то что он может — проще с ноутбуком подойти и с него сделать.

пытаюсь узнать пароль микротик v6.39.2 8291 закрыт, эксплоит не помог. 80 порт открыт однако толи я рукожоп толи еще что — Router Scan by Stas’M сканирует адрес показывает статус «done» и на этом все, поля логинов паролей пустые. Может я что то делаю не так?

Сброс пароля на Mikrotik с сохранением конфигурации, или инструкция по восстановлению доступа к RouterOS после взлома

Не можете попасть в настройки своего роутера Mikrotik и у Вас версия RouterOS 6.29-6.42?

Тогда, вероятнее всего, Ваше оборудование подверглось взлому!

Я бы разделил разновидность нанесённого вреда хакерами в данном случае на три категории:

- Лёгкий вред: после проведенной атаки был изменён Identity, закрыты порты 8192, 80, 443, зато открыт порт 22, пароль администратора оставлены без изменений;

- Средний вред: все перечисленные выше порты открыты, но пароль администратора изменён;

- Тяжёлый вред: пароль администратора изменён, закрыты порты ssh, www, www-ssl Winbox. Доступ только через serial-port и MAC-Winbox.

Я столкнулся со всеми тремя проблемами. Взломаны были как обычные маршрутизаторы на платформе MIPS так и серьезные на PowerPC (ppc).

Легкий взлом

Последствия такой атаки быстро устраняются. Для этого подключаемся к оборудованию по ssh, и введя команду /ip service print, видим, что сервисы, просто-напросто, отключены (Disable).

Следующей командой выключаем сервис winbox. Остальные подключаются по аналогии или с помощью winbox’а. Убедитесь, что выполнение предыдущей команды прошло успешно.

После этого можно подключаться к оборудованию через Winbox, поменять все пароли, выполнить резервное копирование конфигурации и обновить RouterOS.

Средний

Последствия среднего взлома без сторонней программы устранить нельзя. Если интерфейс webfig остается доступным, а пароль злоумышленник изменил, то для восстановления доступа понадобится загрузить программу RouterScan. Официальный сайт: http://stascorp.com/load/1-1-0-56

Скачиваем на компьютер, распаковываем и запускаем. Откроется окно программы. Найдите строку Enter IP Ranges to scan. Справа от этой фразы кликаем по кнопке [E]. Затем в открывшемся диалоговом окне стираем всё и вводим IP-адрес своего роутера. После этого нажимаем кнопку Start Scan.

После сканирования прога выведет связку «Login-Password»

После чего необходимо, как и в первом случае, подключаться к оборудованию, изменить пароли доступа к маршрутизатору, сохранить на компьютер резервную копию конфигурации и установить update.

Тяжелый

А вот тут придется попотеть!

Если первые два типа решаются легко, то для устранения третьей категории взлома понадобится прибегнуть к эксплуатации уязвимости.

Уязвимость, которая эксплуатируется для восстановления паролей описал в статье на своей страничке специалист по кибербезопасности Alireza Mosajja, с ником n0p. https://n0p.me/winbox-bug-dissection/. Он же является автором скрипта для чтения паролей с роутера бездеструктивным методом.

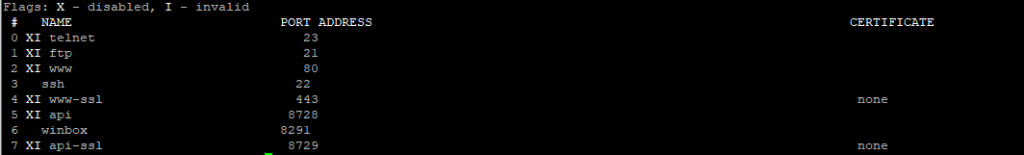

Итак, в RouterOS начиная с версии 6.29 и заканчивая 6.42 с помощью скрипта написанного на Python’е и размещенного в общем доступе на Github, возможно увидеть текущий пароль админа при условии, если порт для подключения с помощью Winbox открыт.

для RouterOS bugfix 6.40.8 и current 6.42.5 и данный метод не подходит

Для запуска понадобится Python с pwntools. Я воспользовался уже установленной версией Ubuntu 16.04 LTS, где скрипт заработал, что называется, «из коробки» — сразу, не потребовав до установить pwntools. Для более ранних дистрибутивов без pwntools воспользуйтесь инструкцией, приведенной в официальной документации к pwntools.

В примере скачиваем в домашнюю директорию пользователя:

после завершения скачивания у Вас появится вложенные папки github.com/BigNerd65/WinboxExploit/archive/master.zip . Далее распаковываем скаченный архив.

на выходе получится директория WinboxExploit, в которой содержится, интересующий нас скрипт WinboxExploit.py. Запускается всего с одним параметром — IP-адресом, либо MAC-адрес роутера. И если все пройдет успешно, вы увидите историю паролей, применявшихся на роутере, где последний текущий. Важно! Перед применением обязательно удостоверьтесь, что указываемый в параметре скрипта адрес принадлежит вашему собственному роутеру!

После того как вы вернули доступ к управлению роутером задайте новые пароли, выполните резервное копирование конфигурации, скачайте с сайта производителя обновленную прошивку.

Очень надеюсь, что данная статья поможет вам сохранить часы жизни и нервные клетки.

Syed Jahanzaib Personal Blog to Share Knowledge !

January 14, 2012

Howto Recover Mikrotik ADMIN account Forgotten Password

- Recover password via router (non-encrypted) backup file using web site

- Old method to recover password using backup file via Linux

- Recover password from particular versions using exploit [added August 2019]

According to information on Mikrotik WIKI and forums, it is not possible to recover the passwords without resetting whole mikrotik box (resulting in loss of all configuration also). However following are few methods to recover the password.

1# Recover password from BACKUP file using a website

If you require it on urget basis, you can email me your config, and I will recover it for you, just in case if you dont have linux or urgency is required. make sure the backup file is made using dont use encyption method.

2# Recover password by mounting Mikrotik x86 ver Hard disk in Linux LIVE CD and do recovery [not updated since last year, it was tested with ROS 5.x seriesn)

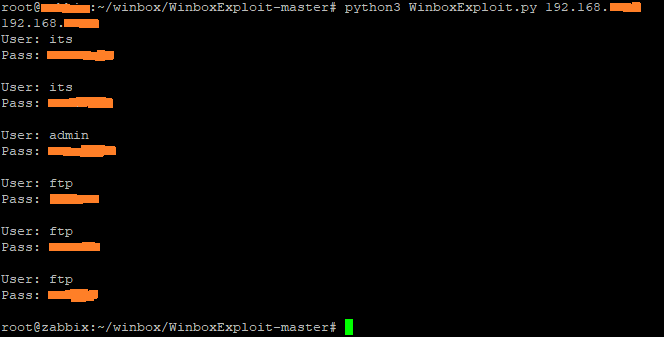

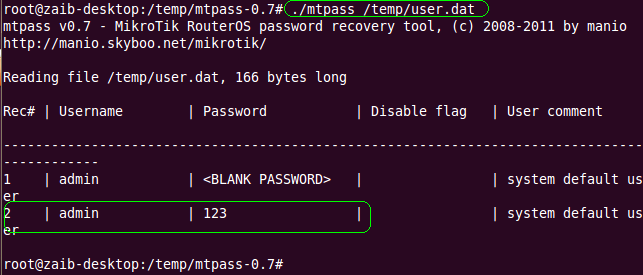

2# Recover password from BACKUP file using Linux [working as of april 2014]

Login to your Ubuntu / Linux Box,

Download mikrotik password recovery tool and compile it by following commands,

Now upload/copy your Mikrotik Backup File to /temp folder ( Either using WINSCP gui tool, WEBMIN File Manager, via USB or any other method you like)

Now Issue the following command

It will show you all account passwords in few seconds.

As shown in the image below . . .

# Recover password of Mikrotik x86 PC Version without backup file – Tested with Mikrotik 5.18 version

Boot from Ubuntu LIVE CD

(I used Ubuntu 9.1 Desktop CD in this example, you can download it from following link.

Select “Try Ubuntu”

As Shown in the image below . . .

After you see Desktop, Open TERMINAL from APPLICATION > ACCESSORIES > TERMINAL

Now change to root user by

sudo su

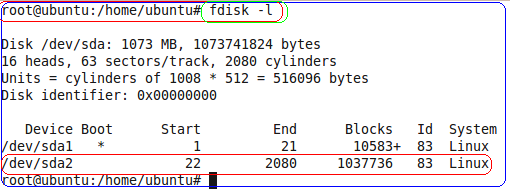

Now check your partitions by issuing

fdisk -l

you will see something like below image.

You partition can be different, use your judgment to see what partition mt is in, either by mounting it one by one.

Now mount it any folder , for example

mkdir /temp

mount -t auto /dev/sda2 /temp

Now check its content by ls /temp and you will something like below image

Now Copy the ‘mikrotik password file’, (in newer ROS , it is located in /rw/store/user.dat) to USB flash drive, It will be used to decode the password.

(The USB flash drive should be ‘plug and play’ in Ubuntu Live. Just plug it in usb port and it will appear on desktop in few seconds , OR you can also copy it your network pc via configuring interface lan card accordingly)

(Note: In older ROS it is /nova/store/user.dat)

Now shutdown live cd.

then Boot from your Ubuntu box, and use the Method # 2 , described earlier in this article to decode password using mtpass tool from this file.

Copy the user.dat file where you have decompressed mt password tool . e.g /temp , now use the mt pass tool to recover password from this file.

./mtpass user.dat

and you will see your admin password.

As Now you have seen the password now, you can login into mikrotik pc router with your Old Password 🙂 🙂 🙂

Also it’s possible for you to send an SMS to your router, tell it to run a script (parameters supported) and the router can even respond, as it also supports SMS sending! More here:

http://wiki.mikrotik.com/wiki/Sms

You can setup an script just in case you forgot your password , and via sending sms, it can reset it to default. or send you return the new/original password.