- Secure Mobile Access

- Flexible

- Secure

- Integrated Security

- Product Specifications

- Remote Access with Encrypted VPN Technology

- SSL/TLS Web Portal

- Secure Authorization

- A Next Generation Firewall for Any Deployment

- Network Security

- Cloud Network Security

- Secure Access Service Edge

- More than a Next Generation Firewall

- View our Quantum Next Generation Firewalls

- Implement Zero Trust Security

- Technical Resources

- CheckMates Community

- 24×7 Technical Support

- Admin Guides and More!

- Harmonize Security for Users, Devices & Access

- Find Your Security Gaps in 5 Minutes

- Решения Check Point Remote Access (решения для удалённого доступа)

- FortiToken Mobile 4+

- Fortinet

- Designed for iPad

- Screenshots

- Description

- Hospitality Mobile Access 4+

- ASSA ABLOY AB

- Для iPad

- Снимки экрана

- Описание

- Что нового

- Конфиденциальность приложения

- Связанные с пользователем данные

- Не связанные с пользователем данные

- Информация

Secure Mobile Access

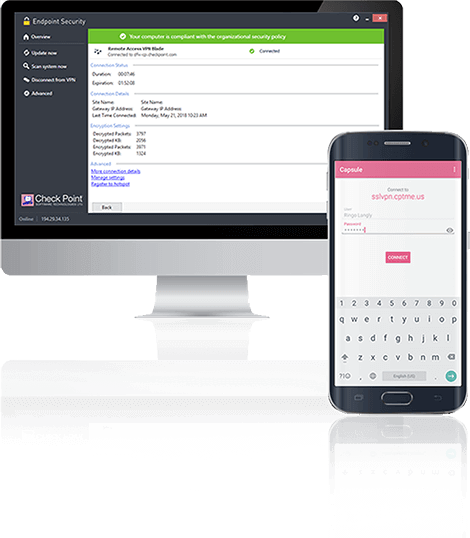

Check Point Mobile Access is the safe and easy solution to securely connect to corporate applications over the Internet with your Smartphone, tablet or PC. Integrated into the Check Point Next Generation Firewalls (NGFW), Mobile Access provides enterprise-grade remote access via both Layer-3 VPN and SSL/TLS VPN, allowing you to simply and securely connect to your email, calendar, contacts and corporate applications.

Flexible

Easy access for mobile workers – simply connect from mobile devices to secure connectivity for smartphones, tablets, PCs and laptops

Secure

Communicate securely with proven encryption technology, two-factor authentication, and User-Device pairing to eliminate network security threats

Integrated Security

Integrated in Next Generation Firewalls enables consolidation of security controls decreasing costs

Product Specifications

Remote Access with Encrypted VPN Technology

Check Point Mobile Access uses SSL/TLS VPN and IPsec technologies to secure encrypted communication from unmanaged Smartphones, tablets, PCs, and laptops to your corporate IT infrastructure. Mobile Access offers:

- Secure SSL VPN access

- Two-factor authentication

- Device/end-user paring

- Mobile business portal

- Provisioning of security features and email profile

SSL/TLS Web Portal

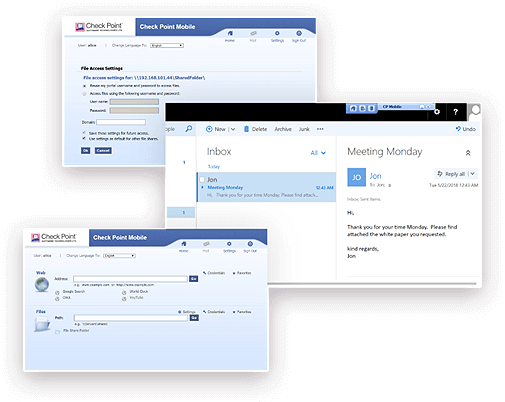

The SSL/TLS VPN portal is best for connecting securely to corporate resources through a portal from a web browser.

Secure Authorization

Mobile Access can be configured to send a One-Time Password (OTP) to an end-user communication device (such as a mobile phone) via an SMS message. Or even with SMS two-factor authentication providing an extra level of security while eliminating the difficulties associated with managing hardware tokens.

A Next Generation Firewall for Any Deployment

Network Security

Dynamic zero-day threat protection with cutting-edge evasion-resistant malware detection, safeguards you against the world’s most dangerous threats.

VIEW PRODUCT

Cloud Network Security

Automated and elastic public cloud network security to keep assets and data protected while staying aligned to the dynamic needs of public cloud environments.

VIEW PRODUCT

Secure Access Service Edge

Harmony Connect, Check Point’s SASE solution, makes it simple to secure remote and internet access for users and branches.

VIEW PRODUCT

More than a Next Generation Firewall

View our Quantum Next Generation Firewalls

Implement Zero Trust Security

Security teams must be able to isolate, secure, and control every device on the network at all times. Check Point solutions provide you with the ability to block infected devices from accessing corporate data and assets, including employees’ mobile devices and workstations, IoT devices and Industrial Control Systems. Integrated into the Check Point Infinity Architecture, Mobile Access secures connections to corporate applications over the Internet with your Smartphone, tablet or PC.

Technical Resources

CheckMates Community

The place to discuss all of Check Point’s Remote Access VPN solutions, including Mobile Access Software Blade, Endpoint Remote Access VPN, SNX, Capsule Connect, and more!

24×7 Technical Support

Our worldwide Technical Assistance Centers are available to assist you 24×7. Open a ticket or Live Chat with our Sales or Support Team.

CONTACT US

Admin Guides and More!

Harmonize Security for Users, Devices & Access

Best Prevention. Simple for Everyone.

Protecting today’s hyper-distributed workspace requires endless security functions across user devices, applications and networks. However, stitching together point solutions often leaves security gaps and creates a cumbersome infrastructure that is difficult to manage and scale. Harmony offers an alternative that saves you the overhead and increases security.

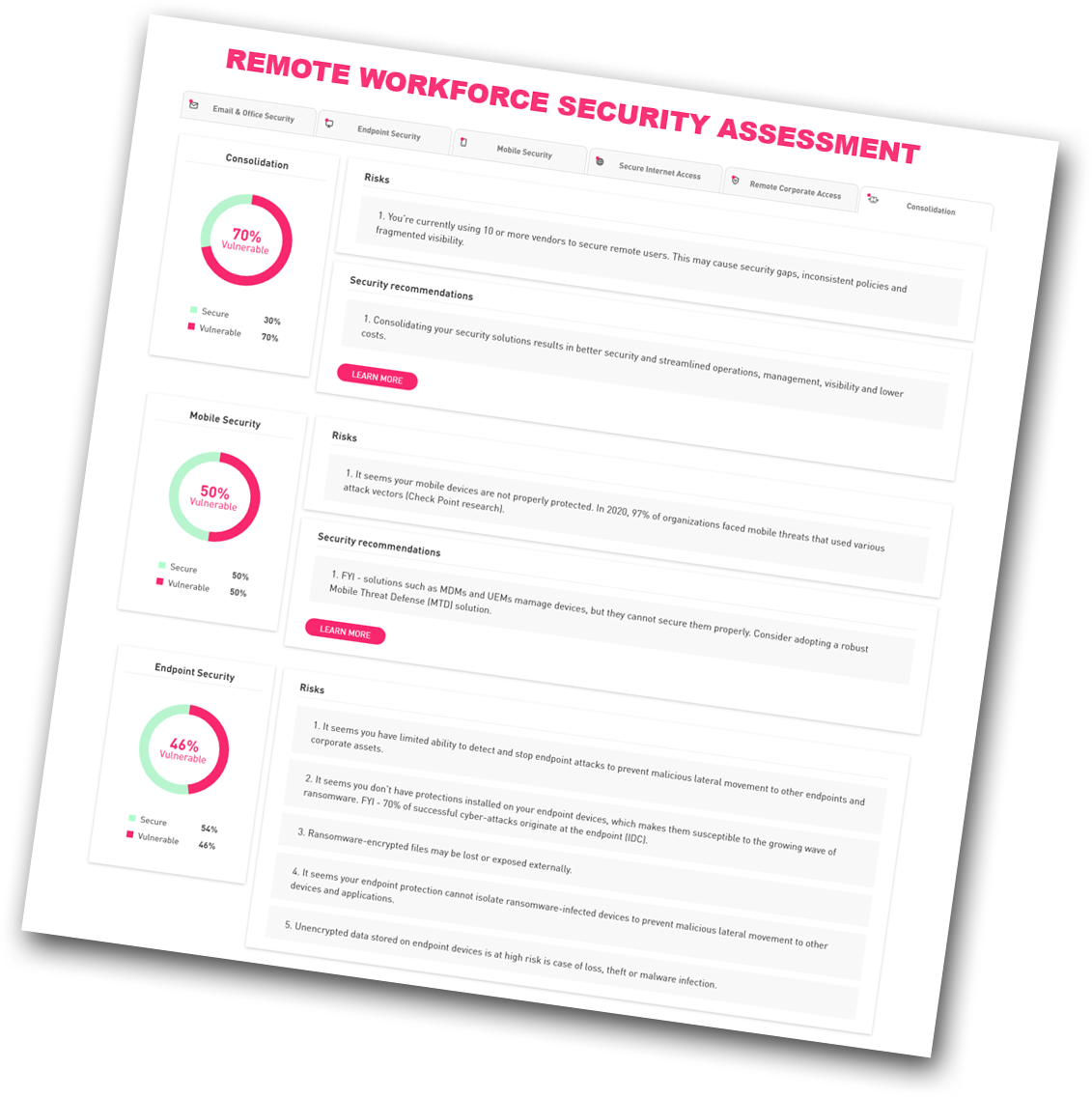

Find Your Security Gaps in 5 Minutes

Take our online remote workforce security assessment to understand your organization’s security gaps and how to close them, including insights into your:

- Endpoints’ resilience to ransomware

- Internet access risk exposure

- Remote access strategy strength

- Office 365 and G Suite protection level

- Vulnerability to mobile-related attacks

Источник

Решения Check Point Remote Access (решения для удалённого доступа)

Содержание

- Обеспечение безопасного удалённого доступа.

- Виды решений для удалённого доступа.

- SSL VPN портал для опубликованных бизнес-приложений.

- Layer-3 VPN Tunnel.

- Layer-3 VPN Tunnel, объединённый с Endpoint Securit.y

- Дополнительные решения для удалённого доступа.

- Сводка решений для удалённого доступа.

- Блейд удалённого доступа к VPN (Remote Access VPN Blade) и поддерживаемые ОС.

- Версия VPN Client и версии поддерживаемых шлюзов.

- Версии шлюзов R71, R75, R76 и выше, VSX R67/R68.

- Версии шлюзов R70, VSX R65 и Edge.

- Версии Security Management Server (сервер управления безопасностью) и поддерживаемые версии Remote Access Client (клиент удалённого доступа).

- версии Endpoint Security Server и поддерживаемые версии Endpoint Security Client.

- Связанные решения.

В современной бизнес-среде наличие удаленного доступа к конфиденциальной информации в любом месте и с любого устройства является абсолютно необходимым. Организации должны быть уверены в безопасности удалённого доступа к корпоративной сети и в отсутствии пробелов в IT-безопасности.

- Поможет вам решить, какой клиент/клиенты удаленного доступа лучше всего соответствуют требованиям организации.

- Даст вам информацию о возможностях точек удалённого доступа Check Point.

Все решения удаленного доступа Check Point обеспечивают:

- безопасное подключение к корпоративным ресурсам;

- строгую аутентификацию пользователя;

- точечный контроль доступа.

На что следует обратить внимание при выборе решения удаленного доступа для вашей организации:

- L3 VPN tunnel vs. Secure Business portal: Нужен ли вам полноценный VPN туннель для защиты доступа с любого установленного приложения, или вам достаточно более простого бизнес-портала, который будет обеспечивать простой и безопасный доступ к публичным бизнес-приложениям?

- Client-Based vs. Clientless: Требует ли решение установки на компьютере, либо достаточно будет только веб-браузера (в случае отсутствия клиента)?

- Secure Connectivity vs. Endpoint Security: Действительно ли решение обеспечивает только безопасное подключение, либо также осуществляет дополнительную функциональную защиту конечных точек, когда устройство не подключено к бизнесу через VPN туннель?

- Простое и безопасное использование бизнес-ресурсов с любого ПК, Mac, смартфона и планшета.

- Доступ к таким бизнес-ресурсам, как веб-приложения.

- Два фактора аутентификации пользователя.

- Безопасный доступ к публичным приложениям с любого поддерживаемого интернет-браузера или специализированного смартфона/ планшета.

- Идеально подходит для неуправляемых устройств и «BYOD».

- Требуемая лицензия: Check Point Mobile на шлюзе безопасности. Лицензия позволяет отслеживать количество одновременно подключенных устройств.

- Простое и безопасное использование бизнес-ресурсов с любого ПК, Mac, смартфона и планшета.

- Доступ к таким бизнес-ресурсам, как веб-приложения.

- Два фактора аутентификации пользователя.

- Безопасный доступ к публичным приложениям с любого поддерживаемого интернет-браузера или специализированного смартфона/ планшета.

- Идеально подходит для неуправляемых устройств и «BYOD».

- Требуемая лицензия: Check Point Mobile на шлюзе безопасности. Лицензия позволяет отслеживать количество одновременно подключенных устройств.

- Полная версия Layer-3 VPN туннеля интегрирована с блейдами ПО для обеспечения безопасности конечных точек корпоративного уровня.

- Два фактора аутентификации пользователя.

- Дополнительные функции Endpoint Security — от настольного брандмауэра до программных блейдов ПО для полной безопасности конечных точек — таких, как Disk Encryption , Media Encryption , Anti Malware и др.

- Требуется установка VPN агента / приложения.

- Идеально подходит для управляемых устройств.

- Требуемая лицензия: блейды ПО — Endpoint Security Container и Endpoint Security VPN. Лицензия позволяет отслеживать количество одновременно подключенных устройств.

- SecuRemote является безопасным, но функционально ограниченным клиентом IPsec VPN .

- Два фактора аутентификации пользователя.

Ниже приводится краткое описание каждого средства для удаленного доступа, предлагаемого Check Point. Все они обеспечивают возможность безопасного удаленного доступа к корпоративным ресурсам, но каждый из них имеет особые характеристики и отвечает определённым организационным требованиям.

Какая лицензия требуется для допуска L2TP VPN туннеля?

- Вопрос: Для допуска L2TP VPN (если клиент уже имеет программный блейд для удалённого доступа — Endpoint VPN Remote Access Blade), требуется ли лицензия на Mobile Access Blade? Для L2TP потребуется ли следующие лицензии: Endpoint VPN Client license и Mobile Access License?

- Ответ: Для допуска L2TP VPN, вам достаточно иметь лицензию IPSec VPN на шлюзе безопасности. Нет необходимости в лицензии Mobile Access License.

Поддержка решений Check Point для Windows 7, 8 и 10:

- Обратитесь к разделу пожжержки жизненного цикла Support Life Cycle Policy.

- Программный блейд Remote Access VPN Blade не поддерживает ОС Windows Server.

Ниже приведены две таблицы:

- для версий шлюзов R71, R75 , R76 и выше , VSX R67 / R68;

- для версий шлюзов R65, R70, VSX R65 и Edge.

Версии VPN Client и поддерживаемые версии шлюзов безопасности

Версии VPN Client и поддерживаемые версии шлюзов безопасности

Источник

FortiToken Mobile 4+

Fortinet

Designed for iPad

-

- 3.3 • 36 Ratings

-

- Free

- Offers In-App Purchases

Screenshots

Description

FortiToken Mobile is an OATH compliant, event-based and time-based One Time Password (OTP) generator application for the mobile device. It is the client component of Fortinet’s highly secure, simple to use and administer, and extremely cost effective solution for meeting your strong authentication needs. You will need to use FortiOS or FortiAuthenticator as the back-end validation server.

Requires iOS 9 or later. Compatible with iPhone, iPad, and iPod touch.

Privacy and Control:

FortiToken Mobile cannot change settings on your phone, take pictures or video, record or transmit audio, nor can it read or send emails. Further, it cannot see your browser history, and it requires your permission to send you notifications or to change any settings. And, FortiToken Mobile cannot remotely wipe your phone. Any visibility FortiToken Mobile requires is to verify your OS version to determine app version compatibility. Sensitive information, such as Email Address or Token seeds may be entered during manual installation of FortiToken tokens, 3rd Party tokens, and Token Transfer.

While FortiToken Mobile cannot change any settings without your permission, the following permissions are relevant to FortiToken Mobile operations:

• Access to camera for scanning QR codes for easy token activation

• TouchID/FaceID: used for app security, respectively.

• Access to the Internet for communication to activate tokens and receive push notifications

• «Send Feedback by Email», to automatically populate the «Sender» field

• Internally share files between applications to prepare an attachment to be sent by email for «Send Feedback by Email»

• FortiToken must keep the phone awake while it is upgrading the internal database to avoid data corruption.

Источник

Hospitality Mobile Access 4+

ASSA ABLOY AB

Для iPad

Снимки экрана

Описание

Используйте свой iPhone в качестве ключа к номеру отеля! Решение ASSA ABLOY Hospitality Mobile Access позволяет зарегистрировать заезд в номер отеля еще до вашего прибытия и получить ключ от номера непосредственно на ваш телефон.

После прибытия в отель вы можете сразу отправиться в номер и открыть дверь, приложив телефон к замку. Ключ от вашего номера будет безопасным образом доставлен и сохранен на вашем устройстве, так что вам не потребуется отдельная карточка.

Решение ASSA ABLOY Hospitality Mobile Access доступно в ряде отелей по всему миру. О нашем решении Mobile Access: Решение Mobile Access от ASSA ABLOY Hospitality позволяет открывать замки VingCard с помощью мобильных устройств с использованием технологии BLE (Bluetooth Low Energy). Платформа решения включает в себя высоконадежную и защищенную систему управления ключами и сервисы Trusted Service Manager. В основе решения ASSA ABLOY Hospitality Mobile Access лежит удостоенная наград технология Seos® от ASSA ABLOY. За более подробной информацией обращайтесь на наш Web-сайт.

Что нового

-Исправления и улучшения.

Конфиденциальность приложения

Разработчик ASSA ABLOY AB указал, что в соответствии с политикой конфиденциальности приложения данные могут обрабатываться так, как описано ниже. Подробные сведения доступны в политике конфиденциальности разработчика.

Связанные с пользователем данные

Может вестись сбор следующих данных, которые связаны с личностью пользователя:

Не связанные с пользователем данные

Может вестись сбор следующих данных, которые не связаны с личностью пользователя:

Данные об использовании

Конфиденциальные данные могут использоваться по-разному в зависимости от вашего возраста, используемых возможностей или других факторов. Подробнее

Информация

русский, английский, испанский, корейский, немецкий, польский, упрощенный китайский, французский, японский

Источник