- СИСТЕМА БЕЗОПАСНОСТИ WINDOWS NT

- Защита с помощью панели «Безопасность Windows»

- Важные сведения о безопасности

- Знакомство с функциями «Безопасности Windows» и их настройка

- Значки состояния обозначают уровень безопасности:

- Запуск проверки наличия вредоносных программ вручную

- Запуск быстрой проверки в системе «Безопасность Windows»

- Запуск расширенной проверки в «Безопасности Windows»

- Создание собственного расписания проверок

- Планирование сканирования

- Включение и отключение защиты, обеспечиваемой антивирусной программой в Microsoft Defender в режиме реального времени

- Временное отключение защиты в режиме реальном времени

- Безопасность в Windows

- Требования к безопасности

- Организация управляемого доступа к объектам

- Принцип организации доступа

- Идентификаторы защиты

- Маркер доступа

СИСТЕМА БЕЗОПАСНОСТИ WINDOWS NT

Модель безопасности Windows NT базируется на концепции пользовательских бюджетов (user accounts). Можно создать неограниченное количество пользовательских бюджетов и сгруппировать их наиболее удобным методом. После этого для каждого бюджета или группы можно представить или ограничить доступ к любому из ресурсов компьютера.

В операционную систему Windows NT встроена возможность аудита. Это позволяет отслеживать, какие пользовательские бюджеты использовались для доступа в систему, и какого типа доступ к файлам и другим объектам был получен пользователями. Кроме того, аудит может использоваться для отслеживания попыток входа в систему, остановки и перезапуска системы и прочих аналогичных событий.

Модель безопасности Windows NT содержит следующие компоненты:

— Процессы входа в систему (Logon processes), принимающие от пользователей на регистрацию в системе. Сюда относятся начальный интерактивный процесс регистрации, отображающий диалоговое окно входа в систему, и процесс удаленной регистрации, позволяющий удаленным пользователям получить доступ к серверу Windows NT.

— Распорядитель локальной безопасности (Local Security Authority, LSA), гарантирующий, что каждый пользователь, регистрирующийся в системе, имеет право доступа к ней. Этот компонент является центральным для всей подсистемы безопасности Windows NT. Он создает маркеры безопасного доступа, управляет локальной политикой безопасности и обеспечивает интерактивный сервис аутентификации пользователей. Кроме того, LSA управляет политикой аудита и регистрирует сообщения аудита, генерируемые монитором безопасности (Security Reference Monitor).

— Диспетчер бюджетов безопасности (Security Accounts Monitor, SAM). Этот компонент поддерживает базу данных пользовательских бюджетов. База данных SAM содержит информацию обо всех пользовательских и групповых бюджетах. SAM обеспечивает сервис валидизации пользовательских паролей, используемый LSA. База данных SAM известна также под названием базы данных каталога (Directory Database).

— Монитор безопасности (Security Reference Monitor) — компонент системы безопасности, ответственный за проверку наличия у пользователей прав доступа к объектам и осуществления действий, которые они пытаются выполнить. Монитор безопасности принудительным образом устанавливает проверку прав доступа к объектам и устанавливает политику аудита заданную LSA. Монитор безопасности предоставляет сервис процессам, которые работают как в режиме ядра, так и в режиме пользователя. Это гарантирует, что все пользователи и процессы, пытающиеся получить доступ к объекту и выполнить над ним некоторые действия, обладают соответствующими правами доступа. Кроме того, монитор безопасности генерирует сообщения аудита в тех случаях, когда это необходимо.

Ключевой особенностью системы безопасности Windows NT является управление доступом к объектам. Модель безопасности поддерживает информацию защиты для каждого пользователя, группы и объекта. Она может идентифицировать попытки доступа, осуществленные непосредственно пользователем, а также способна выявлять непрямые попытки доступа, предпринятые не самим пользователем, а программой или иным процессом, действующими от лица пользователя. Windows NT отслеживает все попытки доступа и позволяет управлять доступом как к объектам, которые пользователи могут просматривать с помощью пользовательского интерфейса (например, файлам и принтерам), так и к абстрактным объектам, которые с помощью пользовательского интерфейса просмотреть нельзя (к ним относятся, например, процессы и именованные каналы).

Администратор системы присваивает пользователям и группам права доступа (permissions), с помощью которых можно предоставить или отклонить пользовательский доступ к объектам. Возможность избирательного присвоения прав доступа по усмотрению владельца объекта (или пользователя, уполномоченного изменять права доступа), называется избирательным контролем доступа (discretionary access control).

Система безопасности идентифицирует пользователей с помощью идентификатора безопасности (security ID, SID). Уникальность идентификаторов безопасности гарантирована, и существование двух идентичных SID полностью исключено. Когда пользователь регистрируется в системе, Windows NT создает маркер безопасности доступа (security access token). В состав маркера безопасного доступа входят SID пользователя, SID всех групп, к которым этот пользователь принадлежит, а также дополнительная информация о пользователе и его группах. Кроме того, любой процесс, работающий от имени пользователя, получает копию его маркера безопасного доступа. Когда пользователь пытается получить доступ к объекту, Windows NT ссылается на содержащийся в маркере безопасного доступа SID. Идентификаторы безопасности (SID) сравниваются со списком контроля доступа к объекту, чтобы гарантировать, что пользователь имеет достаточные права.

Диапазон средств защиты файлов можно установить как на базе подхода «по файлам», так и на базе подхода «по каталогам». Чтобы воспользоваться всей властью над отдельными файлами, их следует расположить на томах с NTFS. Windows NT поддерживает для совместимости с MS DOS работу с FAT, но эта файловая система была разработана без учета требований безопасности. Чтобы воспользоваться всеми преимуществами защиты Windows NT, необходимо использовать файловую систему NTFS.

Системные принтеры можно защитить, не позволяя конкретным пользователям отправлять на них задания (постоянно или только в течение указанного времени суток).

Защита с помощью панели «Безопасность Windows»

В состав Windows 10 входит «Безопасность Windows», которая и предоставляет последние обновления для антивирусной защиты. Ваше устройство получит активную защиту с момента запуска Windows 10. «Безопасность Windows» регулярно проверяет устройство на наличие вредоносных программ, вирусов и угроз безопасности. В дополнение к этой защите в режиме реального времени обновления скачиваются автоматически, чтобы обеспечить безопасность устройства и защитить его от угроз.

Windows 10 в S-режиме

Если вы используете Windows 10 в S-режиме, некоторые функции панели «Безопасность Windows» будут немного отличаться. Так как этот режим оптимизирован для обеспечения более надежной защиты, область «Защита от вирусов и угроз» содержит меньше параметров. Однако волноваться не стоит. Встроенные средства защиты этого режима автоматически предотвращают запуск вирусов и других угроз на устройстве, и вы будете автоматически получать обновления для системы безопасности. Дополнительные сведения см. на странице Вопросы и ответы: Windows 10 в S-режиме.

Важные сведения о безопасности

Система «Безопасность Windows» встроена в Windows 10 и использует антивирусную программу под названием «Антивирусная программа в Microsoft Defender». (В предыдущих версиях Windows 10 приложение «Безопасность Windows» называлось «Центр безопасности Защитника Windows»).

Антивирусная программа в Microsoft Defender автоматически отключается при установке и включении другого антивирусного приложения. При удалении другого приложения антивирусная программа в Microsoft Defender включится автоматически.

Если у вас возникли проблемы с получением обновлений для системы «Безопасность Windows», см. разделы Устранение ошибок Центра обновления Windows иВопросы и ответы по обновлению Windows.

Инструкции по изменению учетной записи пользователя на учетную запись администратора см. в разделе Создание локально учетной записи пользователя или администратора в Windows 10.

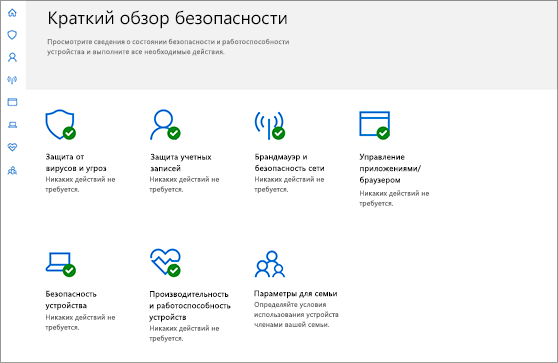

Знакомство с функциями «Безопасности Windows» и их настройка

Безопасность Windows — это место для управления инструментами, которые защищают ваше устройство и ваши данные:

Защита от вирусов и угроз. Позволяет отслеживать угрозы для вашего устройства, запускать проверку и устанавливать обновления для обнаружения новейших угроз. (Некоторые из этих параметров недоступны, если вы используете Windows 10 в S-режиме.)

Защита учетных записей. Доступ к параметрам входа в систему и параметрам учетной записи, включая Windows Hello и динамическую блокировку.

Брандмауэр и защита сети. Позволяет управлять параметрами брандмауэра и отслеживать события, происходящие с вашими сетями и подключениями к Интернету.

Управление приложениями и браузером. Обновление параметров фильтра SmartScreen в Microsoft Defender для защиты вашего устройства от потенциально опасных приложений, файлов, сайтов и загрузок, а также обеспечение защиты от эксплойтов, где вы можете настроить параметры защиты для ваших устройств.

Безопасность устройств. Просмотр встроенных параметров безопасности, которые помогают защитить устройство от атак вредоносного программного обеспечения.

Производительность и работоспособность устройства. Просмотр состояния работоспособности и производительности устройства и поддержание устройства в чистом и актуальном состоянии с помощью последней версии Windows 10.

Семья. Отслеживание действий ваших детей в Интернете и устройств вашей семьи.

Можно настроить, каким образом эти функции «Безопасности Windows» будут защищать ваше устройство. Чтобы получить к ним доступ, нажмите кнопку Пуск > Параметры > Обновление и безопасность > Безопасность Windows . Затем выберите функцию, которую вы хотите изучить.

Открыть параметры безопасности Windows

Значки состояния обозначают уровень безопасности:

Зеленый цвет означает, что устройство достаточно защищено и рекомендуемые действия отсутствуют.

Желтый цвет означает, что для вас есть рекомендации по безопасности.

Красный цвет предупреждает, что необходимо немедленно принять меры.

Запуск проверки наличия вредоносных программ вручную

Если вы хотите проверить безопасность определенного файла или папки, щелкните правой кнопкой мыши файл или папку в проводнике, а затем выберите Проверить с помощью Microsoft Defender.

Если вы подозреваете, что устройство может содержать вирусы или вредоносные программы, необходимо незамедлительно проверить ваше устройство, выполнив быструю проверку. Это намного быстрее выполнения полной проверки всех файлов и папок.

Запуск быстрой проверки в системе «Безопасность Windows»

Выберите Пуск > Параметры > Обновление и безопасность > Безопасность Windows и затем нажмите Защита от вирусов и угроз.

Открыть параметры безопасности Windows

В разделе Текущие угрозы выберите Быстрая проверка (или в предыдущих версиях Windows 10 в разделе Журнал угроз выберите Проверить сейчас).

Если проверка не обнаружила никаких проблем, но вы все еще обеспокоены, возможно проверить устройство более тщательно.

Запуск расширенной проверки в «Безопасности Windows»

Выберите Пуск > Параметры > Обновление и безопасность > Безопасность Windows и затем нажмите Защита от вирусов и угроз.

В разделе Текущие угрозы выберите Параметры проверки (или в предыдущих версиях Windows 10 в разделе Журнал угроз выберите Запустить новую расширенную проверку).

Выберите один из вариантов проверки.

Полная проверка (проверка файлов и программ, выполняемых на вашем устройстве)

Выборочная проверка (проверка определенных файлов или папок )

Проверка автономного Microsoft Defender (запустите эту проверку, если ваше устройство было заражено или может быть заражено вирусом или вредоносной программой). Подробнее об автономном Microsoft Defender

Выберите Проверить сейчас.

Примечание: Так как работа системы защиты оптимизирована, этот процесс недоступен при использовании Windows 10 в S-режиме.

Создание собственного расписания проверок

Несмотря на то что функция «Безопасность Windows» регулярно проверяет устройства для обеспечения их безопасности, можно также задать время и периодичность проведения проверок.

Планирование сканирования

Нажмите кнопку Пуск , введите планировщик заданий в строке Поиск и в списке результатов выберите Планировщик задач.

В области слева выберите стрелку (>) рядом с разделом Библиотека планировщика заданий, чтобы развернуть его. Затем сделайте то же самое с пунктами Microsoft > Windows, прокрутите список вниз и выберите папку Windows Defender.

На центральной панели выберите пункт Запланированная проверка в Защитнике Windows. (Наведите указатель мыши на соответствующие пункты, чтобы просмотреть их полные названия.)

В области Действия справа прокрутите список вниз, а затем выберите Свойства.

В открывшемся окне перейдите на вкладку Триггеры и нажмите кнопку Создать.

Задайте время и периодичность, а затем нажмите кнопку OK.

Просмотрите расписание и выберите OK.

Примечание: Так как работа системы защиты оптимизирована, этот процесс недоступен при использовании Windows 10 в S-режиме.

Включение и отключение защиты, обеспечиваемой антивирусной программой в Microsoft Defender в режиме реального времени

Иногда может потребоваться быстро остановить работу защиты в режиме реального времени. Когда защита в режиме реального времени отключена, открываемые или скачиваемые файлы не проверяются на наличие угроз. Однако скоро защита в режиме реального времени будет включена автоматически для возобновления защиты вашего устройства.

Временное отключение защиты в режиме реальном времени

Выберите Пуск > Параметры > Обновление и безопасность > Безопасность Windows и затем Защита от вирусов и угроз > Управление параметрами. (В предыдущих версиях Windows 10 выберите раздел Защита от вирусов и угроз > Параметры защиты от вирусов и угроз.)

Открыть параметры Безопасности Windows

Задайте параметру Защита в режиме реального времени значение Выкл. и нажмите Да для подтверждения.

Примечание: Так как работа системы защиты оптимизирована, этот процесс недоступен при использовании Windows 10 в S-режиме.

Безопасность в Windows

Требования к безопасности

Требования к безопасности компьютерных систем определяются на основе международных стандартов по оценке защищенности. В настоящее время основным таким стандартом является ISO/IEC 15408 Common Criteria for Information Technology Security Evaluation ( Общие критерии оценки безопасности информационных технологий), сокращенно Common Criteria (Общие критерии) 1 http://www.commoncriteriaportal.org . В этом стандарте определены семь уровней безопасности – от EAL1 (минимальная оценка безопасности ) до EAL7, причем требования к высшим уровням EAL5–EAL7 устанавливаются каждой страной индивидуально. Большинство современных операционных систем (в том числе семейство клиентских и серверных систем Microsoft: от Windows 2000 до Windows 7 и Windows Server 2008) сертифицировано на уровень EAL4+ (плюс означает Flaw Remediation – исправление ошибок, постоянный выпуск обновлений) 2 Полный список сертифицированных продуктов см. http://www.commoncriteriaportal.org/products .

Основными требованиями к безопасности являются следующие 3 Эти требования были описаны в стандарте Министерства обороны США Trusted Computer System Evaluation Criteria (TCSEC) – критерии оценки доверенных компьютерных систем (1985 год), который известен как «Оранжевая книга». Система Windows NT3.5 SP3 получила сертификат уровня C2 этого стандарта (см. подробнее [Руссинович и др., 2008, стр. 510]) .

1. Обязательная идентификация и аутентификация.

До выполнения любых действий пользователь должен представиться системе ( идентификация ) и подтвердить, что он является тем, кем представился ( аутентификация ). Обычно реализуется посредством ввода уникального имени пользователя и пароля.

В Windows за идентификацию и аутентификация пользователей отвечают процессы Winlogon.exe и Lsass.exe.

2. Управляемый доступ к объектам.

Пользователь -владелец объекта должен иметь возможность предоставлять доступ к объекту определенным пользователям и/или группам пользователей.

Безопасный доступ реализуется в Windows компонентом Security Reference Monitor ( SRM , монитор контроля безопасности) исполнительной системы Ntoskrnl.exe.

Система должна уметь отслеживать и записывать все события, связанные с доступом к объектам.

В Windows аудит поддерживается SRM и Lsass.exe.

4. Защита при повторном использовании объектов.

Если область памяти выделялась какому-либо пользователю, а затем была освобождена, то при последующем выделении этой области все данные в ней (даже зашифрованные) должны быть стерты.

В Windows освобожденная память очищается системным потоком обнуления страниц, работающим во время простоя системы (с нулевым приоритетом).

Далее в лекции будет рассмотрена организация управляемого доступа к объектам в SRM , а также права и привилегии пользователей.

Организация управляемого доступа к объектам

Принцип организации доступа

Принцип организации управляемого безопасного доступа к объектам выглядит следующим образом. У каждого пользователя в системе имеется свой маркер доступа (access token), в котором указан уникальный идентификатор пользователя. Процессы, создаваемые пользователем, наследуют его маркер.

С другой стороны, все объекты в системе имеют структуру данных, которая называется дескриптор защиты (security descriptor). В эту структуру входит список идентификаторов пользователей, которые могут (или не могут) получить доступ к объекту, а также вид доступа (только чтение, чтение и запись, полный доступ и т.д.).

При попытке доступа процесса к объекту идентификатор из маркера доступа процесса сравнивается с идентификаторами, содержащимися в дескрипторе защиты объекта, и на основании результатов сравнения доступ разрешается или запрещается.

Рассмотрим структуры данных и функции, отвечающие за реализацию этого принципа в ядре Windows.

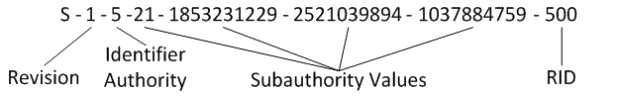

Идентификаторы защиты

Для однозначного определения пользователя в системе используются идентификаторы защиты (SID – Security Identifier). Кроме пользователей, SID имеется у групп пользователей, компьютеров, доменов 4 Домен (в Windows) – группа компьютеров, управляемых централизованно, информация о которых хранится в общей базе данных (Active Directory) и членов доменов.

SID генерируется системой случайным образом так, что вероятность совпадения SID у разных пользователей близка к нулю.

В WRK структура SID описывается в файле public\sdk\inc\ntseapi.h (строка 251). SID состоит из следующих частей:

- номер версии – поле Revision (1 байт);

- код агента идентификатора (identifier authority) – поле IdentifierAuthority (6 байт);

- коды субагентов (subauthority values) – поле SubAuthority (от 1 до 15 кодов по 4 байта каждый). Количество кодов субагентов хранится в поле SubAuthorityCount.

В текстовом виде SID записывается следующим образом:

На рис.13.1 последний код субагента называется относительным идентификатором (relative identifier, RID), поскольку все учетные записи пользователей на компьютере могут иметь одинаковые коды, кроме RID. RID, который равен 500, обозначает локального администратора.

Существует множество предопределенных SID (см., WRK, файл public\sdk\inc\ntseapi.h, строки 296–568 и, например, статью базы знаний Microsoft – http://support.microsoft.com/kb/243330).

Маркер доступа

Идентификаторы безопасности пользователей хранятся в маркерах доступа (access token). Во время входа пользователя в систему процесс Lsass.exe создает для него маркер доступа, который назначается первому пользовательскому процессу UserInit.exe, остальные процессы, запущенные пользователем, наследуют этот маркер (рис.13.2). Маркер доступа процесса хранится в поле Token структуры EPROCESS (см. лекцию 6 «Процессы и потоки»).

Маркер доступа представлен структурой TOKEN , описанной в файле base\ntos\se\tokenp.h (строка 235) и имеющей следующие основные поля: