- Monitor Linux with SNMPv3 and PRTG

- 2 Comments

- Мониторинг Linux с помощью PRTG: безопасный и эффективный

- Мониторинг Linux с помощью PRTG

- Перейти непосредственно к выбранной вами теме

- Безупречный мониторинг сетей на базе Linux с помощью PRTG

- Вот как работает мониторинг Linux с помощью PRTG

- PRTG: Система мониторинга и некоторые полезные советы

- Введение: Почему PRTG?

- Общий функционал системы

- Немного о сенсорах

- Отчеты

- Заключение

Monitor Linux with SNMPv3 and PRTG

Recently I’ve been focusing on something I’ve overlooked for too long- monitoring. I wanted to share a quick guide on monitoring Debian / Ubuntu with SNMPv3 and PRTG as I couldn’t find any high level, up-to-date information readily available. I’ve gone as lightweight as possible and only installed snmpd to get disk space, CPU and memory monitoring working.

On the Debian / Ubuntu device you would like to monitor-

Stop the snmpd service

Create credentials for SNMPv3 authentication

Add the following line beneath the comment block at the top. Replace USERNAME, PASSWORD and ENCRYPTIONKEY with your values. Note the encryption key, which is simply a string shared with client and server

Edit the snmpd conf file

Comment out the following line-

Add the following line to allow remote access from our PRTG server-

And the following line to grant read only access to the user we created earlier-

Save and close the file.

Start the snmpd service

Over on the PRTG server, add a device

Add the IP address of the Linux device we were just working on

Add credentials, matching what was created on the Linux device previously

Select the device created, then Add Sensor

Narrow down sensors by selecting Linux/MacOS and SNMP then select the required sensor.

Give PRTG around a minute to collect data, then the sensor will be visible from the dashboard

2 Comments

Congratulations for your work !

I just stuck with couple of things you meant my instances private key is encryption key am i right?

How do mention it just like encryption name or content of key.

Think of the encryption key as being like a hash salt. Both the client and and server know the key value and use that to decipher encrypted messages. It should be a unique value. I tend to use a randomly generated password.

Источник

Мониторинг Linux с помощью PRTG:

безопасный и эффективный

PRTG обеспечивает безопасный и исчерпывающий мониторинг сетей на основе Linux

PRTG автоматически выдает уведомление при

превышении пороговых значений

PRTG позволяет непрерывно отслеживать структуры,

трафик и подключения сети

Полная версия PRTG на 30 дней. После 30 дней – бесплатная версия.

Для расширенной версии – коммерческая лицензия.

Мониторинг Linux с помощью PRTG

Перейти непосредственно к выбранной вами теме

Безупречный мониторинг сетей

на базе Linux с помощью PRTG

Компаниям необходимо централизованное управление сетью. Наиболее важные рабочие процессы выполняются по внутренней сети компании, ядром которой может быть сервер Windows или Linux. Задача администраторов — обеспечить бесперебойное функционирование и экономичное использование. Поможет в этом профессиональная программа мониторинга, такая как PRTG.

Программное обеспечение PRTG совместимо не только с системами Windows, но и с сетями, построенными на базе серверов Linux. Мониторинг Linux предоставляет обзор состояния систем и устройств, а также сведения об интенсивности трафика и потенциально узких местах. Вы также получаете важную информацию о пользователях, подключениях и структуре сети.

Благодаря встроенным в PRTG средствам мониторинга серверов Linux можно найти обоснованные решения для будущего развития и оптимизации управления службами. Мониторинг Linux также позволяет отслеживать свободное пространство на дисках и быстро устранять ошибки памяти. Кроме того, PRTG обеспечивает мониторинг синхронизации по времени (по протоколу NTP).

С помощью PRTG администраторы получают обзорные сведения о сетях Linux, сотрудники — стабильную рабочую среду, а руководители — достоверные данные. Повышайте производительность своей сети и устраняете проблемы, прежде чем они возникнут.

Благодаря PRTG каждый сможет работать спокойно.

Вот как работает мониторинг Linux с помощью PRTG

PRTG использует сенсоры Linux и Unix для отслеживания работы систем Linux, при этом вам не нужно устанавливать или изменять что-либо на целевом устройстве. Мониторинг операционной системой Linux выполняется по протоколам SNMP и SSH, а серверы Linux отслеживаются с использованием протоколов WBEM и SSH. При использовании протокола SSH данные передаются по защищенному соединению, чтобы предотвратить потери конфиденциальной информации во время пересылки данных мониторинга.

Настройте собственные пороговые и тревожные значения. Эти значения используются, чтобы информировать вас о резком увеличении использования памяти на одном или нескольких серверах. Такая информация особенно важна для серверов приложений и терминальных серверов, применяемых очень многими пользователями. Даже стандартные приложения, такие как текстовые редакторы или электронные таблицы, могут занимать столько системной памяти, что это сказывается на производительности системы в целом. PRTG уведомляет вас, прежде чем возникают проблемы с памятью, позволяя оптимизировать работу сети в долгосрочной перспективе.

Мониторинг систем Linux с помощью PRTG также позволяет контролировать доступное место на жестких дисках в системах Linux и синхронизацию по времени по протоколу NTP (Network Time Protocol). Средства PRTG для отслеживания работы серверов Linux собирают данные о нагрузке на систему, ОЗУ и жестких дисках непосредственно из соответствующих систем.

Что такое сенсор?

В PRTG «сенсор» является виртуальной точкой измерения и обычно осуществляет мониторинг одного показателя вашей сети, например, трафик портов коммутаторов, загрузка ЦП сервера или свободное место на жестком диске. В среднем вам понадобится 5-10 сенсоров для одного устройства или один сенсор для порта коммутатора.

Источник

PRTG: Система мониторинга и некоторые полезные советы

На рынке существует огромное множество систем мониторинга, начиная от самых простых и бесплатных и заканчивая дорогими решениями от известных производителей, таких как Hewlett-Packard и Microsoft.

В этой статье я расскажу вам о системе PRTG Network Monitor от компании Paessler AG. Сразу хочу оговориться, что я не являюсь серьезным IT специалистом, а работаю в области безопасности, хотя и достаточно тесно сотрудничаю с департаментами IT и IT Security.

Выбор ПО производился мной на основании поверхностного анализа сайтов производителей.

Введение: Почему PRTG?

В июне 2011 года мне была поставлена достаточно простая задача – необходимо было отслеживать работу компьютеров сотрудников охраны и сотрудников моего департамента во всех офисах организации по следующим пунктам:

• Включен ли компьютер?

• Выполнен ли вход в компьютер хотя бы одной доменной учетной записи?

• Установлен ли на ПК корпоративный антивирус?

• Обновлены ли антивирусные базы?

И необходимо было автоматизировать выпуск отчетов из системы мониторинга, для предоставления руководству на еженедельной основе.

Делать это необходимо было самостоятельно без вмешательства сотрудников IT и, не прибегая к их помощи.

Опыта в области мониторинга у меня на тот момент не было абсолютно и мне пришлось несколько дней анализировать то, что мне предложили Google и Яндекс. В поисковой выдаче я обнаружил и PRTG, который предлагался абсолютно бесплатно, но с ограничением количества сенсоров, которое можно установить.

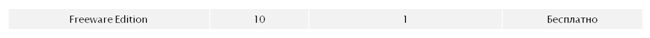

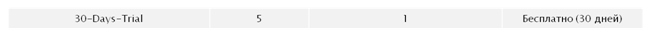

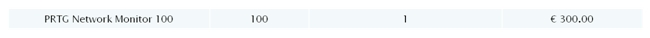

Такой вариант меня вполне устраивал, так как в случае необходимости деньги на покупку коммерческой версии имелись. Я понимал, что 10 сенсоров мне никак не хватит даже для демонстрации возможностей системы руководству, и я купил самую дешевую платную версию (прайс-лист ниже представлен на июнь 2011 года – сейчас цены выше), включающую в себя 100 сенсоров:

Именно после этого и началось мое знакомство с системой.

Общий функционал системы

Система за последние почти полтора года моего с ней знакомства значительно улучшилась (билды выходят стабильно раз в месяц, а бывает и чаще). Постараюсь описать ее возможности максимально подробно, а так же рассказать о некоторых интересных вещах, которые я научился делать в данном ПО.

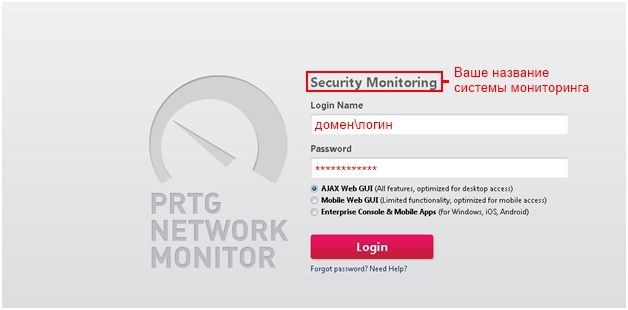

(Рис. 1 — Login Screen)

В данном случае показан вход в систему через Web-интерфейс. Если вам не привычно использовать браузер для работы с системой вы можете использовать приложения для ваших мобильных устройств (пока только под Android) или же установить на ПК Enterprise Console, которая практически на 100% повторяет интерфейс через Web.

Как я уже показал на скриншоте выше, система поддерживает авторизацию по доменным учетным записям, но вы можете создавать УЗ и вручную, если у вас есть такое желание.

Сразу после входа вы попадете на экран приветствия:

(Рис. 2 — Экран приветствия)

Если это ваш первый вход в систему, после установки, то рекомендую перейти по ссылке Run Configuration Guru , которая поможет сразу же настроить большинство изначальных конфигов:

(Рис. 3 — Configuration Guru)

Именно тут вы настроите:

• Логин и пароль вашего корневого аккаунта администратора (core admin)

• Данные для использования с WMI сенсорами (обычно это учетная запись, имеющая администраторские полномочия в домене)

• Если вы используете UNIX или LINUX системы, вы так же сможете прописать данные ваших УЗ.

• Данные для соединения с интернетом (например, в случае, если в вашей организации используется proxy-сервер) — доступ к интернету полезен как минимум тем, что вы сможете активировать систему без отправки кодов на почту компании paessler, а напрямую, но и конечно же при стабильном интернет соединении система сама сможет скачивать и устанавливать обновления.

• Найдете ПК, сервера и прочее периферийное оборудование в автоматическом режиме (если сеть или сегмент сети небольшой и не будет искаться несколько сотен машин).

После базовой настройки вы попадете на страницу, где отображаются все ваши устройства и сенсоры:

(Рис. 4 — Главная страница устройств)

Индикаторы разных цветов означают следующее:

Красный — ошибка \ недоступно \ превышение заданного параметра \ недостаток до заданного параметра

Оранжевый — нетипичное поведение сенсора (Пример: Пинг в данный момент 200 ms, при среднем пинге на данном устройстве в данное время дня \ недели 110 ms)

Желтый — предупреждение (сенсор приближается к критичных границам заданного параметра или же стал недоступен в момент прошлой проверки)

Зеленый — штатное поведение сенсора

Синий — пауза (устанавливается либо вручную, либо автоматически). В паузу сенсор может поставить как администратор, так и сама система по нескольким причинам: главный для устройства сенсор недоступен и все остальные сенсоры устройства установлены в режим паузы; слишком большое количество запросов одновременно — сенсор будет перезапущен после получения данных с других сенсоров.

Серый — не получены данные с сенсора (только включили, только закончился режим паузы)

Hint: Как я уже написал выше режим паузы может проставляться автоматически. В моей установке системы в каждом устройстве прописана следующая логика — если сенсор ping (главный на каждом устройстве) недоступен, то все остальные сенсоры на устройстве автоматически попадают в режим паузы, чтобы не отправлять запросы впустую (все-равно устройство скорее всего недоступно).

(Рис. 5 — Поведение устройства при паузе главного сенсора)

Далее рассмотрим типовое решение (созданное в виде шаблона), которое я использую для вновь добавляемых компьютеров:

(Рис. 6 — Типовой ПК)

Ping — стандартный ping до машины. Главный сенсор на устройстве.

Users logged in — кто залогинен на данной конкретной машине.

Free Disk Space — % свободного места на жестком диске.

CPU Load — % загруженности процессора(-ов).

Memory — % использования памяти.

Uptime — время с момента последней перезагрузки ПК. Установлено ручное предупреждение — свыше 14 дней — оповещать администратора.

HDD Smart — проверки нескольких параметров чтения \ записи жесткого диска.

Если говорить о представлении устройств, то существует 2 варианта:

1.) Уже представленный выше вариант группировки сенсоров внутри устройств.

2.) Режим карты — вы сами рисуете \ моделируете карту расположения ваших устройств для более удобного визуального восприятия.

(Рис. 7 — Карта)

На этом я закончу показ базового функционала работы системы, и мы перейдем к тому, какие сенсоры можно настроить в системе и какие интересные решения мне уже удалось спроектировать.

Немного о сенсорах

На данный момент в системе доступно свыше 130 различных сенсоров. Подробнее про каждый из них можно прочитать на странице Описание Сенсоров.

Сенсоры делятся на следующие условные категории:

• Common Sensors

• Bandwidth Monitoring Sensors

• Web Servers (HTTP) Sensors

• SNMP Sensors

• Windows/WMI Sensors

• Linux/Unix/OS X Sensors

• Virtual Servers Sensors

• Mail Servers Sensors

• SQL Database Servers Sensors

• File Servers Sensors

• Various Servers Sensors

• VoIP and QoS Sensors

• Hardware Parameter Sensors

• Custom Sensors

Меню добавления сенсоров начиная с 11 версии ПО стало крайне удобным и понятным:

(Рис. 8 — Добавление нового сенсора)

Можно либо выбирать категорию, а потом выбирать нужный сенсор, либо искать сенсор в списке снизу, либо же ввести часть названия и выбирать сенсор из уже отсортированного списка.

Я использую меньше половины предложенных разработчиком типов сенсоров, но и этого мне вполне хватает, чтобы держать вверенные мне сервера и пк под полным контролем и быть уверенным, что все работает штатно.

Читать про базовое описание сенсоров было бы достаточно скучно, поэтому я предпочту описать несколько интересных примеров из своего опыта работы с системой.

Первым удачным примером стал поиск нарушителей. Нарушителем в данном конкретном случае мы считаем любого пользователя, который не является «владельцем» конкретного ПК.

Для поиска нарушителя мы будем использовать 2 сенсора типа Users logged in. Первый сенсор будет отображать нам реальную картину — кто в данный момент залогинен на машину (и залогинен ли вообще), а второй сенсор будет иметь на себе фильтр с логинами разрешенных сотрудников (т.е. эти логины не будут отражаться).

На второй сенсор мы устанавливаем оповещение — если количество пользователей больше 0 (а мы помним, что нужные нам логины просто не отобразятся), то немедленно оповестить администратора по почте. Логин нарушителя вы получите в письме вместе с именем и IP адресом машины, куда сотрудник пытался зайти.

Очень действенно если вам действительно необходимо оценивать, кто заходил на ПК достаточно оперативно.

В нашей организации 100% удаленной помощи сотрудникам оказывается через DMWare. Чтобы отслеживать удаленные входы на ПК я установил сенсор process, который отслеживает процесс DMWare Mini Remote Control и как только процесс начинает забирать больше 10 МБ памяти — выдает оповещение с именем \ IP машины. Штатно в моем случае процесс забирает 6-7 МБ, а в рабочем состоянии (когда кто-то использует удаленный вход) около 20 МБ. Пока за полгода использования этого трюка не было ни 1 сбоя \ ложного срабатывания.

Третий полезный пример уже был описан мной ранее — это пауза всех сенсоров после неполучения ответа от сенсора ping.

Помимо этого я настроил sms оповещения, в случае если какой-либо из серверов (ping сервера) недоступен более 10 минут. Настраивалось на ресурсе bulksms. Единственный минус — названия должны быть исключительно на латинице, в противном случае в смс вы получите, что у вас недоступен сервер .

Важно: Если вы не нашли сенсора, который удовлетворяет вашим требованиям это еще не повод отказываться от системы — у вас есть возможность вручную подгрузить скрипты \ написать сенсор. Это делает систему еще более кастомизированной.

В завершение этой главы отмечу, что сенсорный функционал действительно очень богат и может выполнять множество различных действий — дело за вами. Описанное выше это лишь примеры того как в данный момент использую систему я и возможно воодушевившись данными примерами вы захотите посмотреть, а не лучше ли данная система чем то, что в данный момент используете вы сами.

Отчеты

В данный момент в моей установке на автоматическое формирование поставлено 4 отчета: еженедельные отчеты по ПК Москвы и ПК в регионах, а так же их ежемесячные аналоги.

На ручном запуске установлены отчеты по доступности серверов и конкретных процессов \ сервисов на этих самых серверах.

В качестве примера покажу меню ежемесячного регионального отчета:

(Рис. 9 — Отчет)

Несмотря на то, что отчет установлен в автоматический режим у вас есть возможность и ручного запуска процесса.

Как можно увидеть из скриншота у вас есть 3 опции по выпуску отчетов: просмотреть в online режиме html страницу с отчетом, сохранить отчет в виде PDF файла на сервере и уведомить об окончании формирования отчета по почте или же отправить сам PDF файл конечному пользователю.

На закладке Stored Reports вы найдете все сохраненные на вашем сервере файлы.

Если сохранять отчет в PDF, то выглядеть он будет примерно следующим образом:

(Рис. 10 — PDF Отчет)

В данном случае использовано графическое представление данных. Если вас интересует конкретика, то вы можете формировать отчеты в текстовом виде в разрезе, например 5 минут. Тогда вы будете получать вместо картинки строки вида:

01.01.2012 09:00:00 — 01.01.2012 09:05:00 Ping 100% Available

Большинство отчетов вам достаточно настроить 1 раз, протестировать его с пользователем, который будет его использовать и забыть. Формат представления в моем случае очень понравился даже тем, кто компьютера боится как огня и обычно прибегает с вопросами типа «Я 10 раз неправильно ввел пароль, а компьютер почему-то заблокировался«

Система логирования в данном программном продукте безусловно есть и логирует она абсолютно все, начиная от поведения сенсоров и, заканчивая формированием отчетности и отправкой смс сообщений.

(Рис. 11 — Пример лога)

Тем, кто любит копаться в деталях эта закладка, безусловно, окажется полезной, а тем более она визуально приятна, так как лог раскрашивается разными цветами в зависимости от критичности и типа события.

Заключение

На данный момент мной и моим сотрудником завершено 3 фазы улучшения системы. С каждой фазой мы добавляем и находим для себя все больше и больше функций и хитростей в настройках. Еще в августе прошлого года, когда я устанавливал купленную после презентации руководству систему, я и не подозревал, что смогу довести ее до такого состояния, в котором она находится в данный момент.

Процесс совершенствования системы мониторинга может длится годами и все-равно не будет доведен до совершенства. В данном обзоре я постарался показать самые на мой взгляд актуальные вещи, найденные мной в данном программном продукте, а так же некоторые хитрости, которые я на данный момент уже использую.

Надеюсь после прочтения данной статьи хотя бы несколько человек найдут для себя что-то интересное, а возможно и очень нужное в работе.

Источник