- Анонимность в Kali Linux с помощью Tor и Proxychains

- Анонимность Kali Linux

- Анонимность с помощью Tor и Proxychains в Kali Linux

- Настройка ProxyChains в Kali Linux

- Использование Tor с Proxychains

- Важные моменты

- Заключение

- Инструменты Kali Linux

- Список инструментов для тестирования на проникновение и их описание

- Privoxy

- Описание Privoxy

- Справка по Privoxy

- Руководство по Privoxy

- Примеры использования Privoxy

- Установка Privoxy

Анонимность в Kali Linux с помощью Tor и Proxychains

Я согласен, словосочетание «Идеальная анонимность», может вызвать сомнение, но метод о котором я расскажу можно с уверенностью назвать лучшим и почти идеальным.

Анонимность Kali Linux

Tor — хороший способ быть анонимным в сети, но многие крупные сайты и сервисы умеют определять использование и блокировать Tor. Хороший пример — Google.

Что касается VPN, то они могут хранить логи активности в своей базе данных. Многие из них, разумеется, доказывают обратное, но можем ли мы им доверять? Как показывает практика, не всегда и не всем.

Анонимность с помощью Tor и Proxychains в Kali Linux

Итак, в этой статье мы поговорим о простом, быстром и эффективном способе оставаться анонимным в Интернете. Используя данный способ, будет очень сложно деанонимизировать вас. И еще один большой ништяк — это более или менее белый IP, который не будут блокировать сайты (писали о блокировке Tor в другой статье).

Идея проста, но действенна. Мы собираемся использовать Tor и Proxychains (прокси цепочка) вместе. Сначала мы запускаем Tor, затем запускаем цепочку прокси Proxychains. При работе тандема Tor и ProxyChains сервисы не будут видеть IP-адрес Tor.

Настройка ProxyChains в Kali Linux

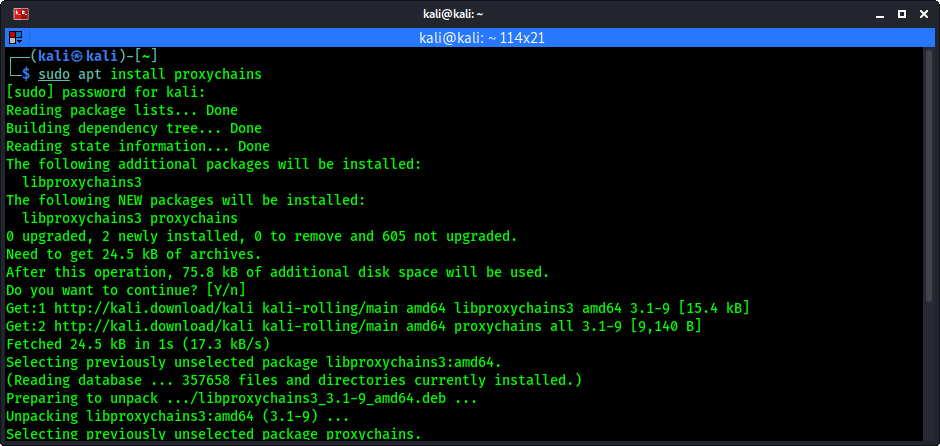

Proxychains установлен по умолчанию в Kali Linux, но если по какой-то причине его в вашем дистрибутиве нет, можно установить его с помощью команды:

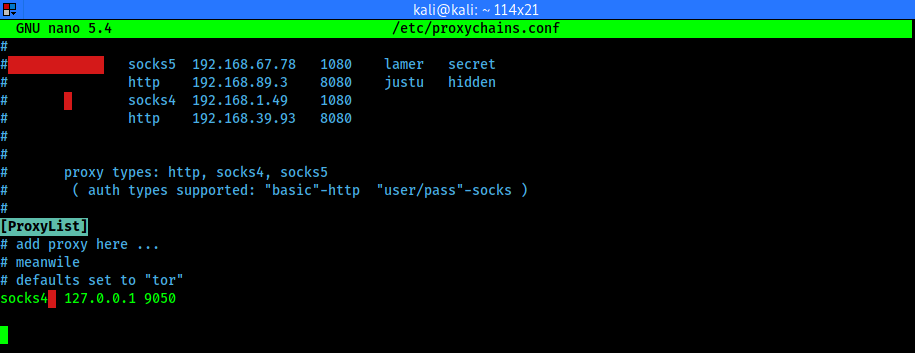

После этого нужно настроить. Откроем файл конфигурации:

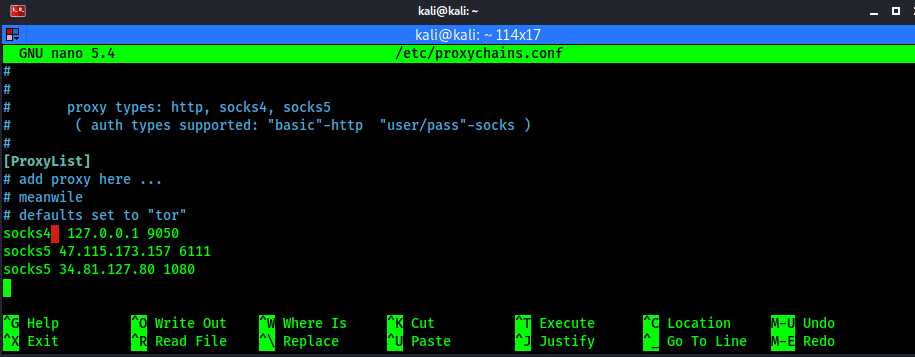

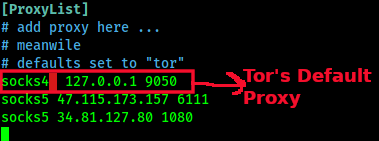

Приведенная выше команда откроет файл конфигурации proxychains, как мы видим на скрине:

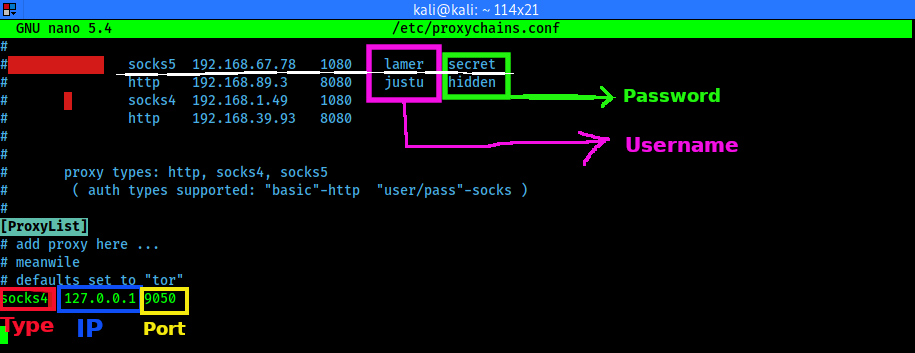

Если мы прокрутим вниз до конца файла, то увидим список прокси.

Можно добавить сюда наши прокси-серверы. Сначала тип прокси, затем IP-адрес, затем номер порта. Мы также можем добавить имя пользователя и пароль прокси-сервера (при необходимости).

Здесь можно не только добавлять прокси, но и менять другие настройки, на пример, установить для них тайм-аут.

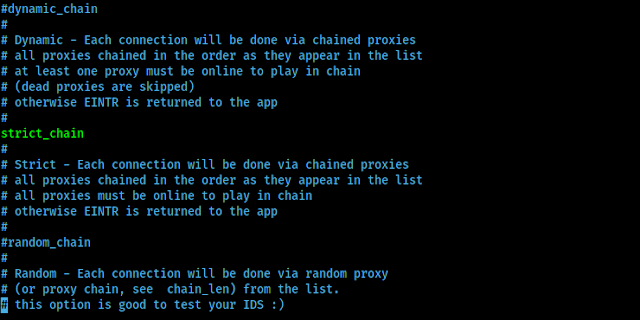

Можно настроить различные типы прокси-цепочек, такие, как динамическая цепочка, случайная цепочка, строгая цепочка. Есть описание всех этих настроек.

Но простым языком мы можем объяснить их следующим образом. Предположим, у нас есть список прокси в файле конфигурации.

- Динамическая цепочка прокси — В этой цепочке список прокси-серверов будет поддерживать установленный нами порядок, но если один или несколько прокси-серверов не работают, он будет пропущен, а соединение будет восстановлено следующим в списка сервером.

- Строгая цепочка прокси — В этом типе цепочки будет соблюдаться порядок подключения. Здесь важно чтобы каждый прокси-сервер стабильно работал, иначе соединение будет потеряно.

- Случайная прокси-цепочка — Этот тип соединения использует случайные прокси из списка добавленных прокси-серверов.

Где взять бесплатные прокси? На специальных сайтах, которые предоставляют бесплатные или платные прокси. К примеру: HidemyName, Genode, Proxy-List и т. д. Даже бесплатный прокси от Google может сгодиться для нашей цели.

Можно выбрать прокси по стране, скорости, типу и анонимности. Чтобы добавить прокси в proxychains.conf, нужны данные о типе, IP и порт. Я добавил два прокси в файл конфигурации.

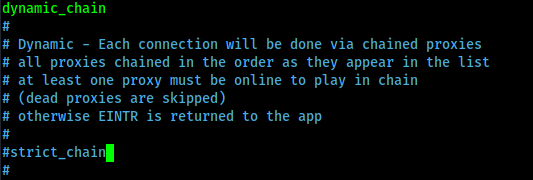

Я собираюсь использовать динамические цепочки прокси. Поэтому удаляем ‘#’ перед динамической цепочкой и помещаем ‘#’ перед строгой цепочкой, чтобы отключить ее:

Теперь мы можем сохранить и закрыть файл конфигурации прокси-цепочек, нажав «CTRL + X», затем «Y», затем «Enter».

Использование Tor с Proxychains

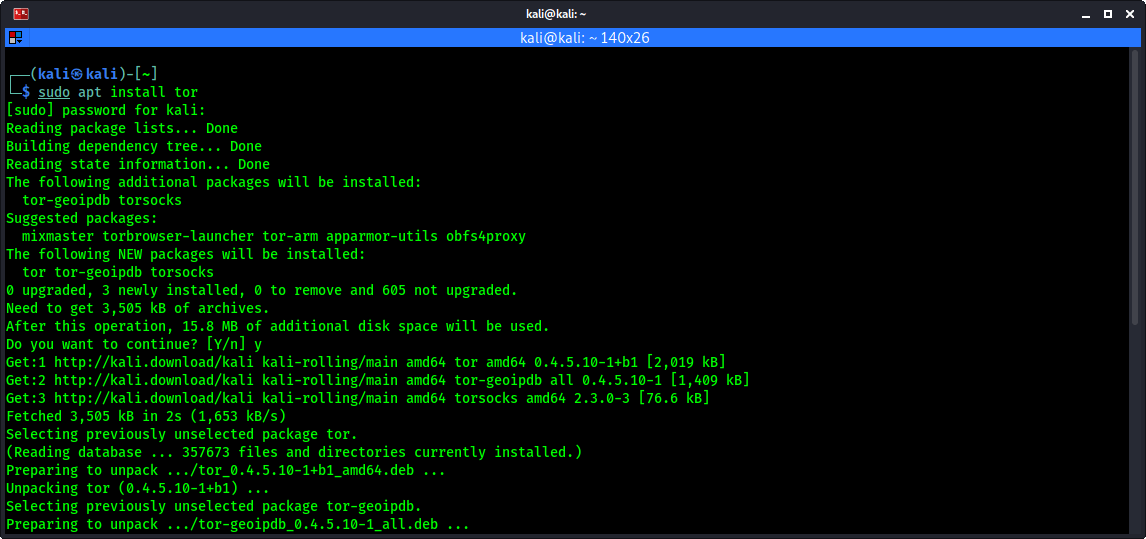

Далее устанавливаем службу Tor в Kali Linux:

На следующем скрине видно, как Tor устанавливается в нашу систему:

После завершения установки запускаем Tor:

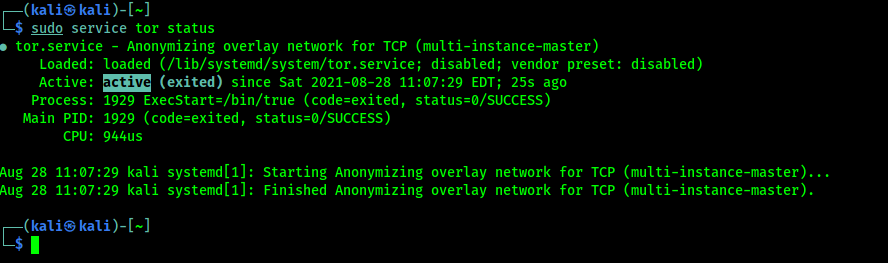

Можно проверить состояние работы Tor:

Службы Tor работают:

Проверим работу Tor в браузере. Открываем браузер и заходим на TorCheck. Проверка показывает, что используется Tor. Теперь все сайты или сервисы могут определить, использование Tor.

Пришло время запустить прокси-цепочки Proxychains.

Если, к примеру мы хотим запустить Proxychains с браузером Firefox, нужно ввести следующую команду в терминале:

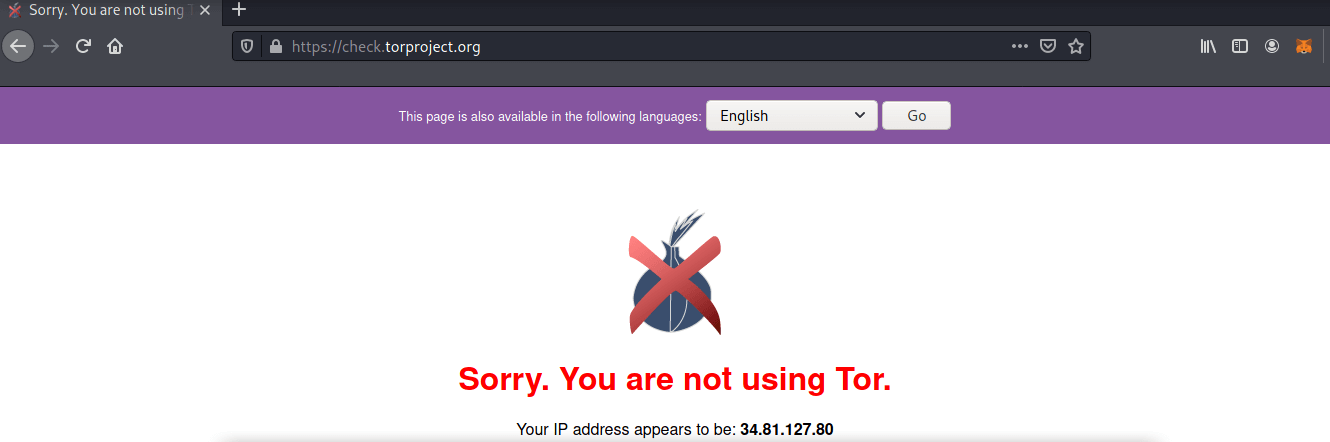

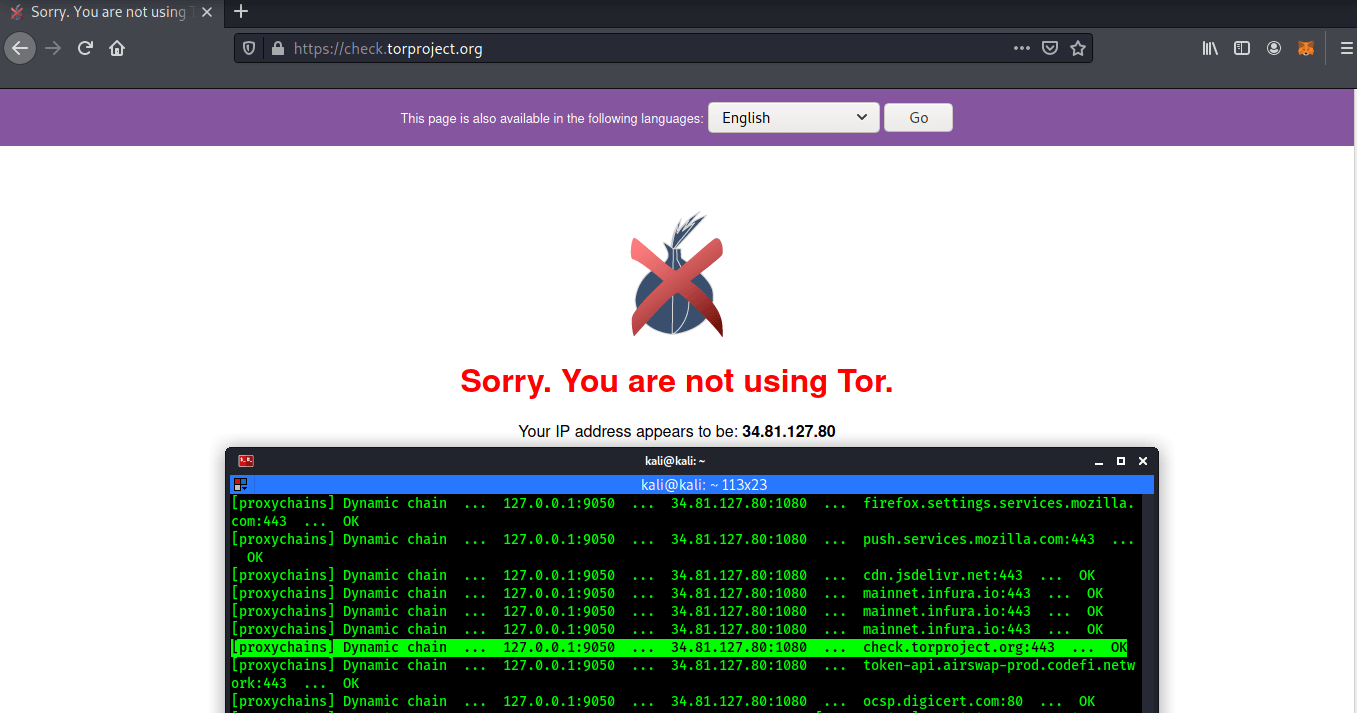

Теперь еще раз проверка на TorChecker.

Как показано на скрине выше, проверка не может обнаружить работу Tor. Но сервисы Tor работают. Наше соединение проходит через Tor к прокси-серверам, а они не видят наш реальный IP-адрес.

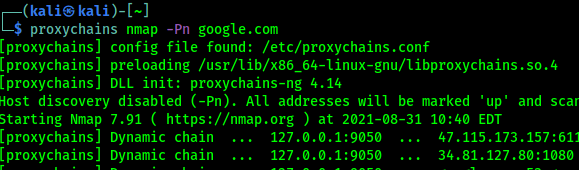

Можно использовать этот метод не только в веб-серфинге, но и практически для любой другой задачи. Например, анонимное сканирование с помощью Nmap:

Важные моменты

- Надо иногда проверять работу службы Tor, с помощью команды sudo service tor status .

- Здесь мы использовали динамическую цепочку для примера, но в этой динамической цепочке, может быть потеря соединения. Поэтому, если мы хотим лучшего результата, нужно использовать строгую цепочку прокси.

- Для примера мы использовали только два прокси-сервера, но для лучшей анонимности нужно использовать как можно больше прокси-серверов. Но, увеличение количества прокси-серверов снизит скорость подключения.

- Часто прокси из бесплатных списков мертвые. Для проверки, рекомендую использовать инструменты проверки прокси. Если прокси не работает, мы можем получить «ошибку сокета или тайм-аут».

- Файл конфигурации Proxychains использует Tor из-за того, что это конфигурация прокси-цепочек Tor по умолчанию. Мы не должны удалять отсюда прокси Tor. Если удалить прокси Tor, то proxychain не будет работать с Tor.

Заключение

На этом все. Теперь вы знаете, как оставаться анонимным используя Kali или любой другой дистрибутив Linux. Скоро я расскажу о еще одном отличном способе, поэтому подписывайтесь на нас в соц. сетях, чтобы не пропустить!

Источник

Инструменты Kali Linux

Список инструментов для тестирования на проникновение и их описание

Privoxy

Описание Privoxy

Privoxy — это веб-прокси без кэширования, с продвинутыми возможностями фильтрации, модификации данных веб-страницы и HTTP заголовков, контролем доступа и удалением рекламы и другого неприятного Интернет мусора. Privoxy имеет гибкую конфигурацию и может быть настроен под индивидуальные потребности и вкусы. Он имеет приложение как для автономных систем, так и для многопользовательских сетей.

Возможности Privoxy

В дополнении к ключевым функциями блокировки рекламы и управления куки, Privoxy предоставляет множество дополнительных функций, которые дают конечному пользователю больше контроля, больше приватности и больше свободы:

- Поддержка «Connection: keep-alive». Исходящие подключения могут поддерживаться живыми независимо от клиента.

- Поддерживает IPv6 при условии, что операционная система тоже это делает, а конфигурационный скрипт определяет это.

- Поддерживает тэги, которые позволяют изменять поведение основываясь на заголовках клиента и сервера.

- Может быть запущена как «перехватывающий» прокси, который устраняет необходимость настраивать браузеры в индивидуальном порядке.

- Сложные действия и фильтры для манипуляции заголовками как сервера, так и клиента.

- Может быть встроен в цепь с другими прокси.

- Встроенная утилита с веб-интерфейсом для настройки и контроля по адресу http://config.privoxy.org/ (кратко: http://p.p/). Отслеживание правил и эффектов фильтров прямо из браузера. Удалённое переключение.

- Фильтрация на веб-страницах (замена текста, удаление банеров, основываясь на их размере, невидимых «веб-багов» и HTML раздражителей и пр.)

- Модульная конфигурация, которая позволяет стандартным настройкам и пользовательским настройкам находиться в раздельных файлах, поэтому действия по установке обновлений не перезапишут индивидуальные пользовательские настройки.

- Поддержка соместимых с Perl регулярных выражений в конфигурационных файлах, а также более сложный и гибкий синтаксис конфигурации.

- Удаление анимации GIF.

- Обход многих скриптов по отслеживанию клипов (избегает перенаправление скриптами).

- HTML шаблоны для большинства генерируемых прокси страниц можно настраивать (например «заблокированные» страницы).

- Автоопределение и повторное прочтение изменений конфигурационного файла.

- Большинство функций можно контролировать для каждого сайта или для каждого расположения.

Автор: Fabian Keil и другие

Справка по Privoxy

Руководство по Privoxy

ИМЯ

privoxy — Прокси для повышения конфиденциальности

СИНОПСИС

ОПЦИИ

Privoxy может вызываться со следующими параметрами командной строки:

—chroot

Перед изменение на заданный пользовательский ID в опции —user, сделайте chroot на домашнюю директорию этого пользователя (т. е. сделайте её корневой), т.е. ядро притвориться для процесса Privoxy, будто бы дерево директорий начинается там. Если настройки сделаны аккуратно, это может ограничить влияние возможных уязвимостей в Privoxy на файлы, содержащиеся в иерархии файловой системы.

—config-test

Выйти после загрузки конфигурационных файлов перед привязкой к прослушиваемому адресу. Код выхода сигнализирует, были или нет успешно загружены конфигурационные файлы.

Если код 1, то по крайней мере один из конфигурационных файлов неверен, если код выхода 0, все конфигурационные файлы успешно загружены (но всё ещё могут содержать ошибки, которые могут быть выявлены только в процессе выполнения).

Эта опция не оказывает влияния на настройки журнала, рекомендуется применять в комбинации с «—no-daemon«, если настроенный файл журнала не должен использоваться.

—help

—no-daemon

Не становиться демоном, т. е. не ответвляться и не становиться лидером группы процессов, не отсоединяться от контрольного tty и в него же писать все логи.

—pidfile pidfile

При запуске записать ID процесса в pidfile. Удалить pidfile при выходе. Неудача в создании или удалении pidfile-файла не является фатальной. Если опция —pidfile не дана, то PID не будет использоваться.

—pre-chroot-nslookup hostname

Перед chroot инициализировать библиотеку преобразователя (resolver) используя имя хоста. На некоторых системах это уменьшает количество файлов, которые должны быть скопированы в дерево chroot.

—user user[.group]

После (опциональной) записи PID файла, user принимается как пользовательский ID и group как GID группы или, если опция group не была дана, группа пользователя по умолчанию. Выход, если привилегий недостаточно для того, чтобы сделать это.

—version

Напечатать версию и выйти.

Если в командной строке не указан конфигурационный файл, Privoxy будет искать файл с именем config в текущей директории. Если конфигурационный файл не найден, Privoxy не запустится.

УСТАНОВКА И ИСПОЛЬЗОВАНИЕ

Браузеры могут быть настроены в индивидуальном порядке для использования Privoxy в качестве HTTP прокси (рекомендуется), или Privoxy может быть совмещён с фильтром пакетов для образования перехватывающего прокси (смотрите настройки). Настройки по умолчанию: localhost на порту 8118 (настраивается в главном конфигурационном файле).

- Для настройки HTTP прокси в Firefox перейдите в меню Настройки → Дополнительные → Сеть → Соединение Настроить → Ручная настройка сервиса прокси.

- Для Internet Explorer перейдите в Свойства браузера →Вкладка Подключения → Настройка сети → Прокси сервер

- Для Opera перейдите в Настройки → Сеть → Изменить настройки прокси-сервера → Вкладка Подключения → Настройка сети → Прокси сервер

- Для Google Chrome перейдите в Настройки → Показать дополнительные настройки → Изменить настройки прокси-сервера → Вкладка Подключения → Настройка сети → Прокси сервер

Безопасный (SSL) прокси должен быть настроен на эти же значения, в противном случае https: URL не будут переданы через прокси. Примечание: Privoxy может проксировать только HTTP и HTTPS трафик. Не пытайтесь использовать его с FTP или другими протоколами. HTTPS имеет некоторые ограничения и не все функции работают с HTTPS подключениями.

НАСТРОЙКА

Privoxy может быть настроен различными конфигурационными файлами. Файлами настройки по умолчанию являются: config, default.filter, default.action и default.action. user.action следует использовать для определённых локально исключение по отношению к правилам по умолчанию в match-all.action и default.action и user.filter для локально определённых фильтров. Они хорошо прокомментированы. На Unix и Unix-подобных системах по умолчанию они расположены в /etc/privoxy/.

Privoxy использует концепцию действий (actions) для манипуляции потоками данных между браузером и удалёнными сайтами. Доступны разнообразные действия с определёнными функциями для таких вещей как блокировка веб-сайтов, управление кукисами и т. д. Эти действия могут быть вызваны индивидуально или комбинировано и использоваться в отношении индивидуальных URL или групп URL, которые могут быть определены с использованием подстановочных символов и регулярных выражений. Результатом является то, что пользователь имеет значительный контроль и свободу.

Список действий (блокировщики рекламы и т. д.), может быть также настроен в веб-интерфейсе http://config.privoxy.org/. Параметры настроек Privoxy также можно просмотреть на той же странице. В дополнение, Privoxy может быть включён или выключен. Это внутренняя страница и она не требует Интернет-доступа.

ФАЙЛЫ

- /usr/sbin/privoxy

- /etc/privoxy/config

- /etc/privoxy/match-all.action

- /etc/privoxy/default.action

- /etc/privoxy/user.action

- /etc/privoxy/default.filter

- /etc/privoxy/user.filter

- /etc/privoxy/trust

- /etc/privoxy/templates/*

- /var/log/privoxy/logfile

В зависимости от платформы файлы могут варьироваться. Дополнительная документация должна быть включена в локальную директорию документации.

СИГНАЛЫ

Privoxy завершается по сигналам SIGINT и SIGTERM. Скрипт ротации файлов журнала может вызвать отправку SIGHUP в Privoxy для повторного открытия файла журнала. Примечание: в отличие от других демонов, Privoxy не нужно быть в курсе изменений конфигурационных файлов с помощью SIGHUP: программа обнаружит это автоматически. Сигналы, отличные от тех, которые приведены выше, явным образом не обрабатываются и результат в действии по умолчанию зависит от операционной системы.

Примеры использования Privoxy

Пример настройки Privoxy для использования с Tor в Kali Linux, Debian, Ubuntu, Linux Mint

Результатом выполнения данной инструкции станет то, что приложения, запущенные из командной строки, станут использовать прокси. Другие приложения нужно настраивать в индивидуальном порядке.

Данная инструкция влияет только на веб-трафик (HTTP(S)), поэтому будьте осторожны, если вашей целью является что-то выходящее за рамки веб-сёрфинга и подключения к веб-приложениям.

Примечание: настройка в Arch Linux / BlackArch осуществляется аналогичным образом, но за исключением команды по установке пакетов. Вместо вышеприведённой нужно использоваться

В файл /etc/privoxy/config добавляем строки:

Запускаем и добавляем в автозагрузку службы:

Делаем резервную копию:

В файл /etc/bash.bashrc добавляем строчки:

Внимание, подстановочные символы (звёздочка) и CIDR нотации не поддерживаются для no_proxy!

Перезапустите терминал, проверьте ваш IP (должен быть не ваш!):

Установка Privoxy

Установка в Kali Linux, Debian, Ubuntu, Linux Mint

Установка в BlackArch

Информация об установке в другие операционные системы будет добавлена позже.

Источник