- Настройка ras windows server 2016

- Настройка windows server 2016 с нуля

- Настройка сети в windows server 2016

- Установка обновлений безопасности

- Задать имя сервера

- Отключаем индексирование в Windows Server 2016

- Обновить драйвера в Windows и на железо

- Отключение не нужных служб

- Записки IT специалиста

- Настраиваем PPTP или L2TP VPN-сервер при помощи RRAS в Windows Server

- Установка и настройка службы маршрутизации и удаленного доступа

- Настройка PPTP и/или L2TP сервера удаленного доступа

- Proxy ARP

- VPN-сервер за NAT

- Настройка VPN-подключения в Windows

- Настройка VPN-подключения в Linux

- Дополнительные материалы:

Настройка ras windows server 2016

Добрый день уважаемые читатели и гости блога, продолжаем с вами изучение серверной операционной системы от компании Microsoft и сегодня будет показана базовая настройка windows server 2016 standard, так как перед вводом в эксплуатацию, она максимально должна быть прокачана в плане оптимизации производительности и в плане безопасности, так как постоянно со временем выходит много бюллетеней безопасности, которых нет в стандартных сборках на сайте microsoft.com. Обо всем по порядку.

Настройка windows server 2016 с нуля

И так в предыдущей статье я вам дал ссылку, где можно скачать windows server 2016, залита она для вашего удобства на яндекс диск и со временем так же будет обновляться, встроенными обновлениями, раз в квартал, так, что в декабре ждите свежую версию. Так же я вам подробно рассказал, как производится установка windows server 2016 и мы рассмотрели, что нового появилось в данной операционной системе, и как я и писал выше, дальше от вас требуется в windows server 2016 настройка всевозможных параметров, перед вводом ее в продакшен.

Настройка сети в windows server 2016

С чего начинается настройка windows server 2016 с нуля, логично, что с настройки сети, а именно:

- Необходимо выделить и задать статический ip адрес

- Прописать шлюз

- Прописать ip адреса dns серверов

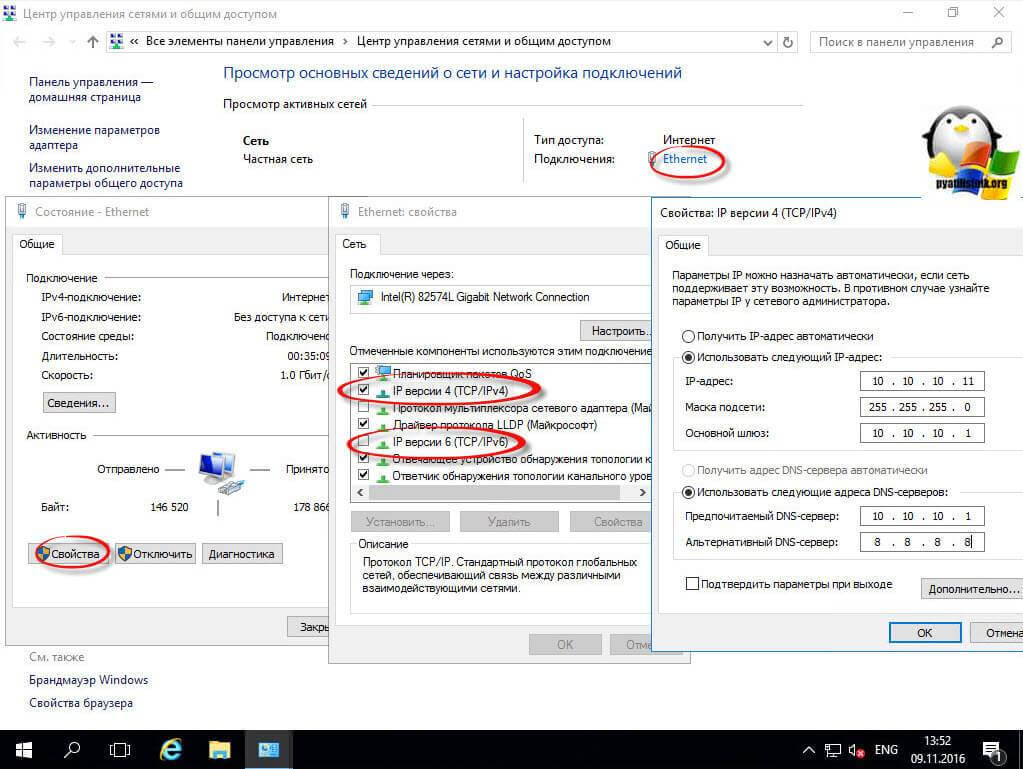

Для этого вы должны определиться какой ip выдать, если не знаете, то обратитесь к вашему сетевому инженеру, после чего идем на сервер и открываем Центр управления сетями и общим доступом, сделать это можно двумя методами

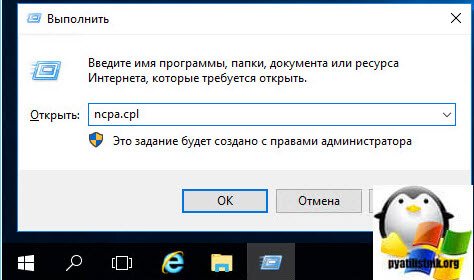

- Нажать WIN+R и ввести ncpa.cpl

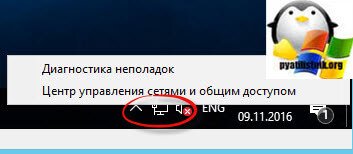

- Щелкнуть правым кликом по значку сети и выбрать Центр управления сетями и общим доступом

Далее выбираете сетевой интерфейс, переходите в его свойства, я обычно отключаю использование протокола ipv6, так как он у меня на работе не используется и заходим дальше в свойства IP версии 4 (TCP/Ipv4). Задаем все пункты, вашей сети и жмем ок.

Установка обновлений безопасности

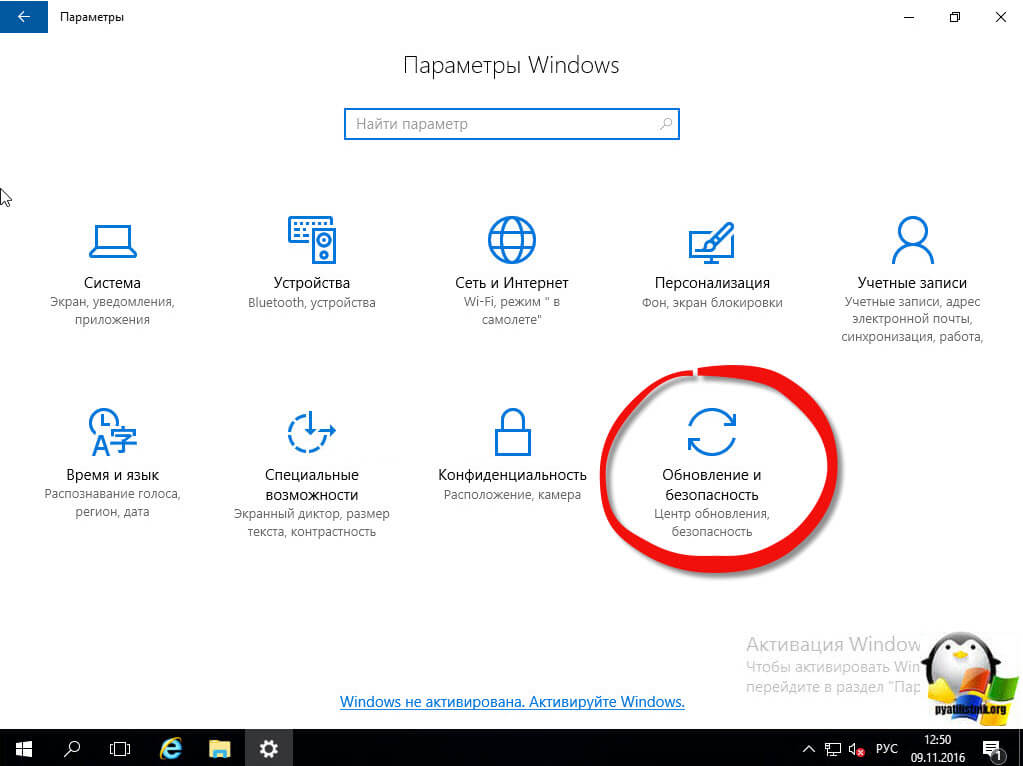

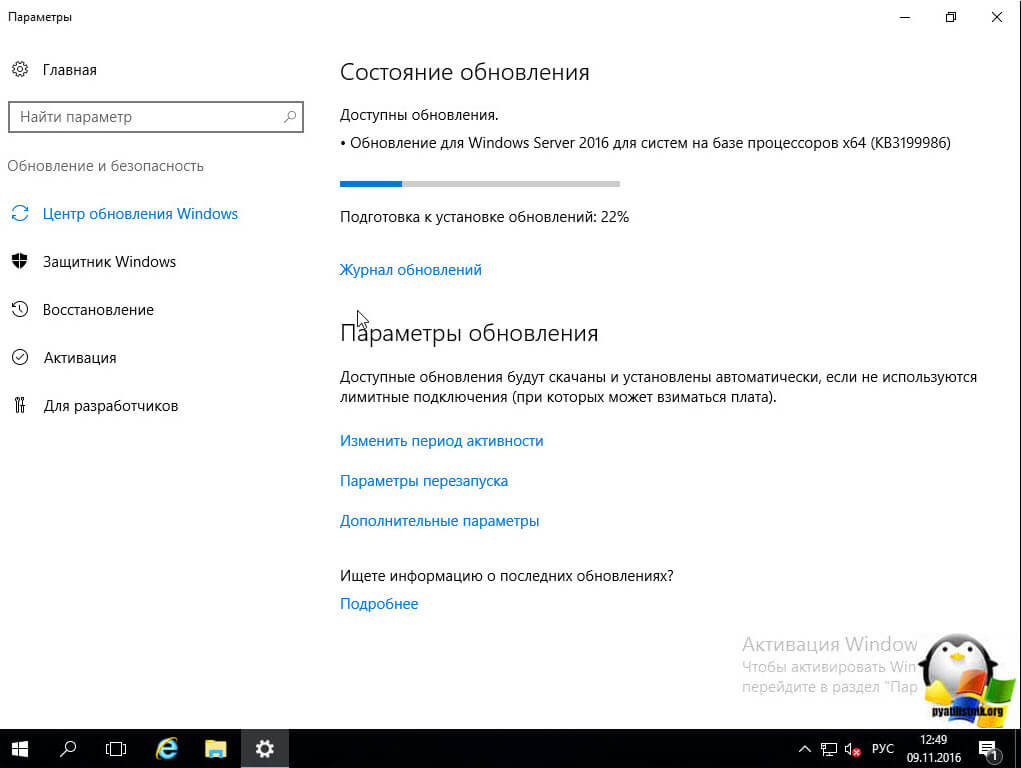

Следующим важнейшим шагом, является установка самых последних обновлений операционной системы, так как их на тот момент уже может появиться очень много. Делается это очень просто, для этого существую горячие клавиши Windows, жмем WIN+I, у вас откроется окно Параметры Windows, переходим там в пункт Обновление и безопасность, именно этот пункт позволит скачать самые свежие апдейты.

После установки выполните перезагрузку сервера.

Задать имя сервера

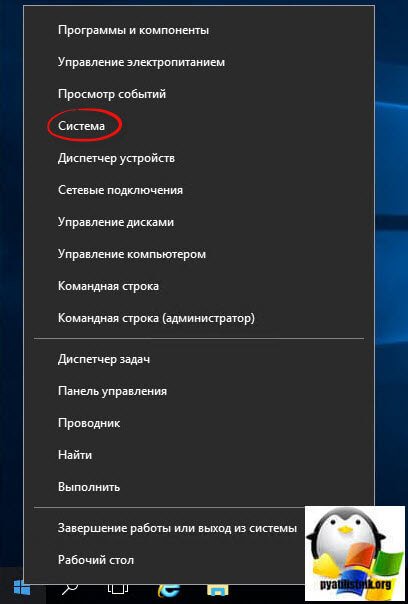

И так продолжается настройка Windows Server 2016 и следующим важным этапом идет, задание серверу dns имени, которое соответствует стандартам принятым в вашей организации. Для этого щелкаем правым кликом по кнопке пуск и выбираем пункт Система.

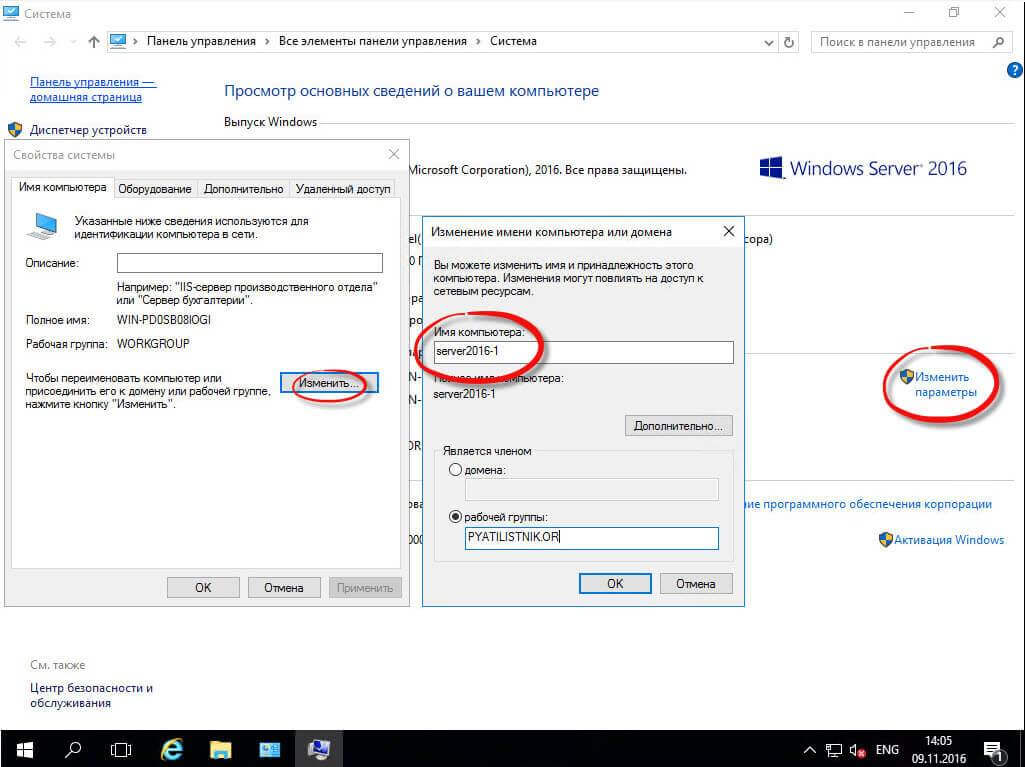

В окне Система нажмите Изменить параметры > Изменить > и задайте имя для сервера с Windows Server 2016, при желании можете ввести его в домен Active Directory.

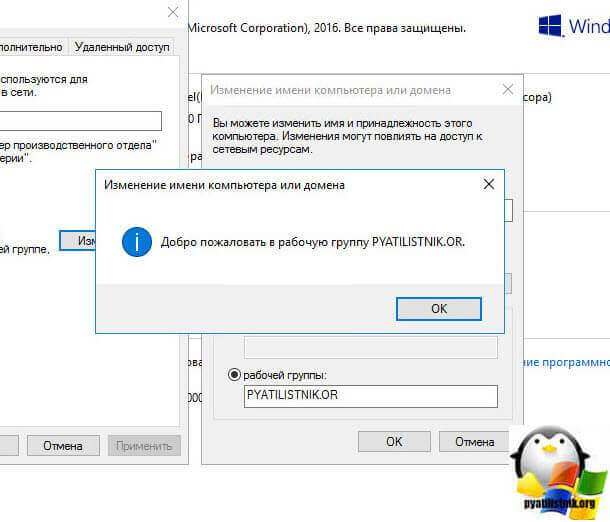

Если вы поменяете рабочую группу, то увидите окно с приглашением

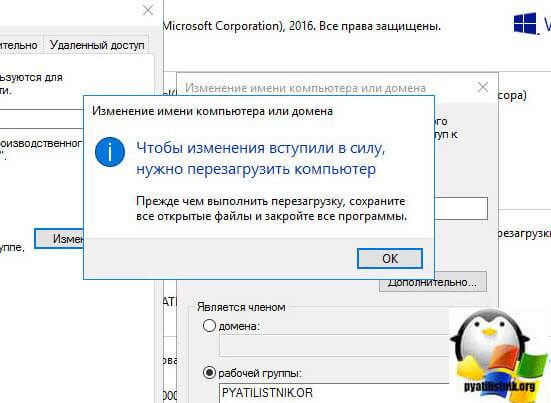

И для применения имени, вам потребуется перезагрузить сервер.

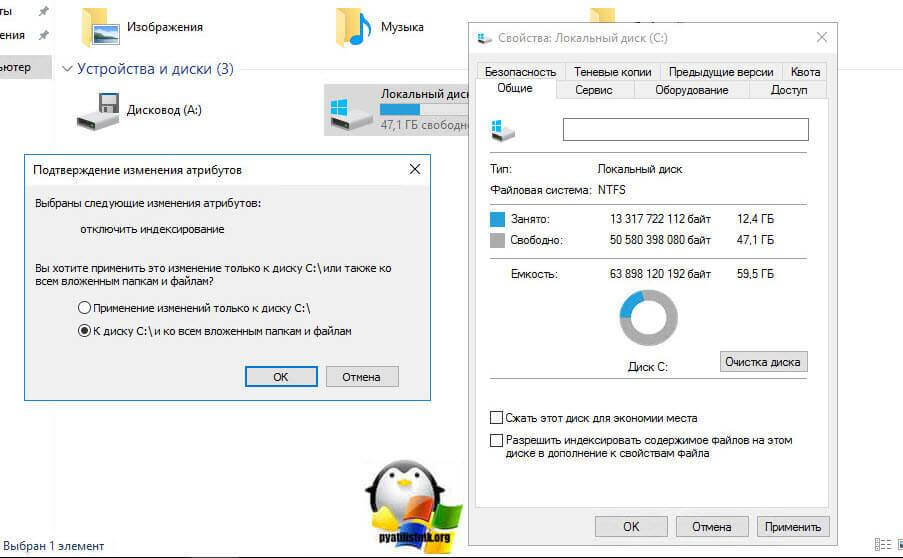

Отключаем индексирование в Windows Server 2016

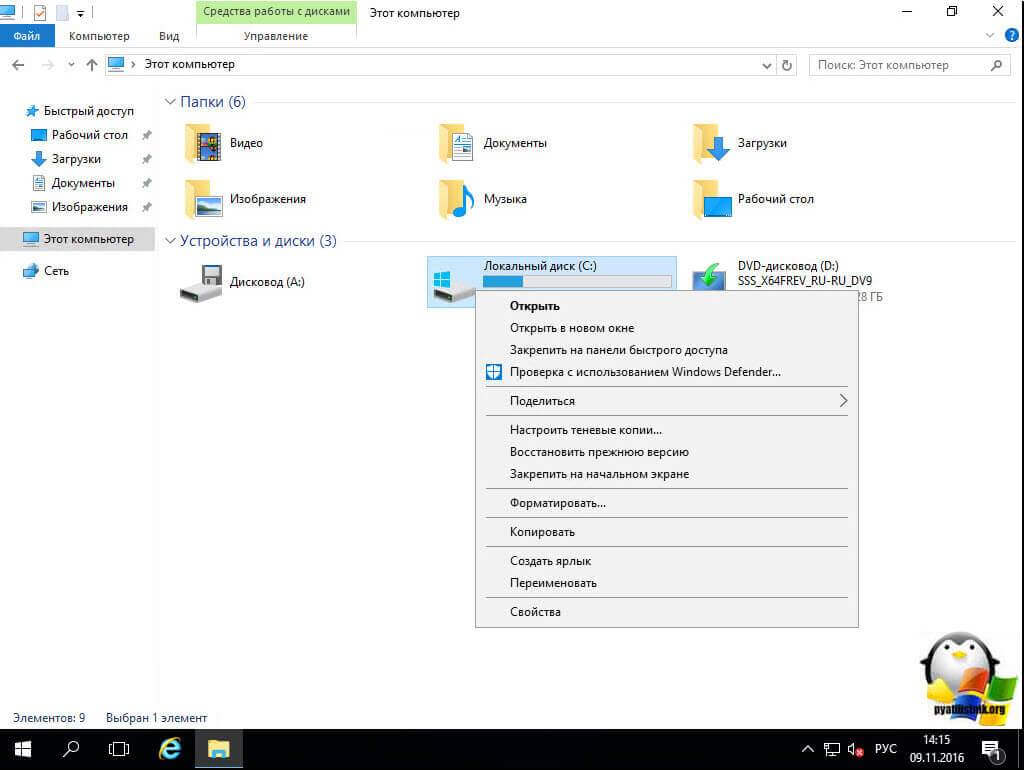

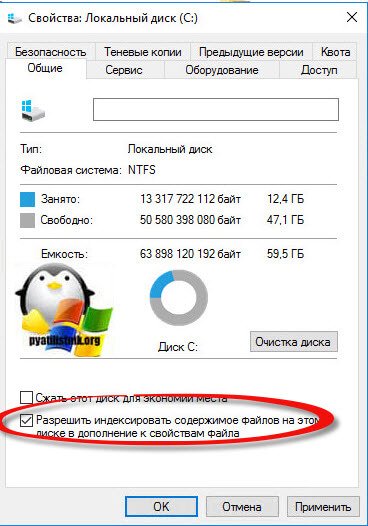

Если вы часто не пользуетесь на сервере поиском файлов, то данная служба вам не нужна, и ее отключение позволит увеличить, хоть на немного скорость жесткого диска. Открываем проводник и щелкаем правым кликом по нужному локальному диску, и выбираем свойства.

И снимаем галку Разрешить индексировать содержимое файлов на этом диске в дополнение к свойствам файла.

Применяем ко всему диску и ко всем вложенным папкам и файлам.

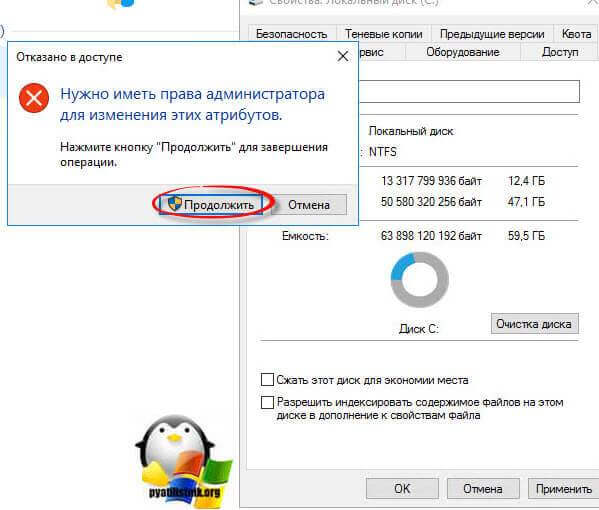

Если выскочит окно с предупреждением жмем Продолжить.

Далее пропустить все.

Обновить драйвера в Windows и на железо

Перед тем как передавать сервер, требуется установить самые последние стабильные драйвера в Windows и по возможности обновить прошивки у всего оборудования, что есть.

- Для обновления драйверов Windows я использую сборник SamDrivers, о его работе я уже писал, читайте по ссылке слева.

- Обновить прошивку на RAID контроллере. Тут все зависит от производителя. Вот вам пример обновления firmware LSI

- Обновить прошивки с помощью специальных ISO образов от вендоров, примером может служить процедура обновления прошивок IBM или обновление прошивок HP.

Отключение не нужных служб

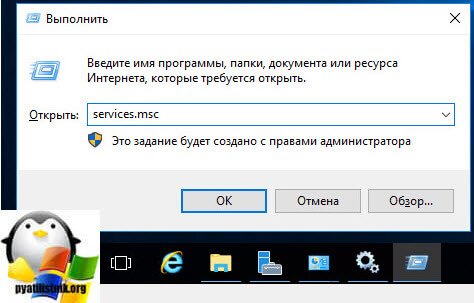

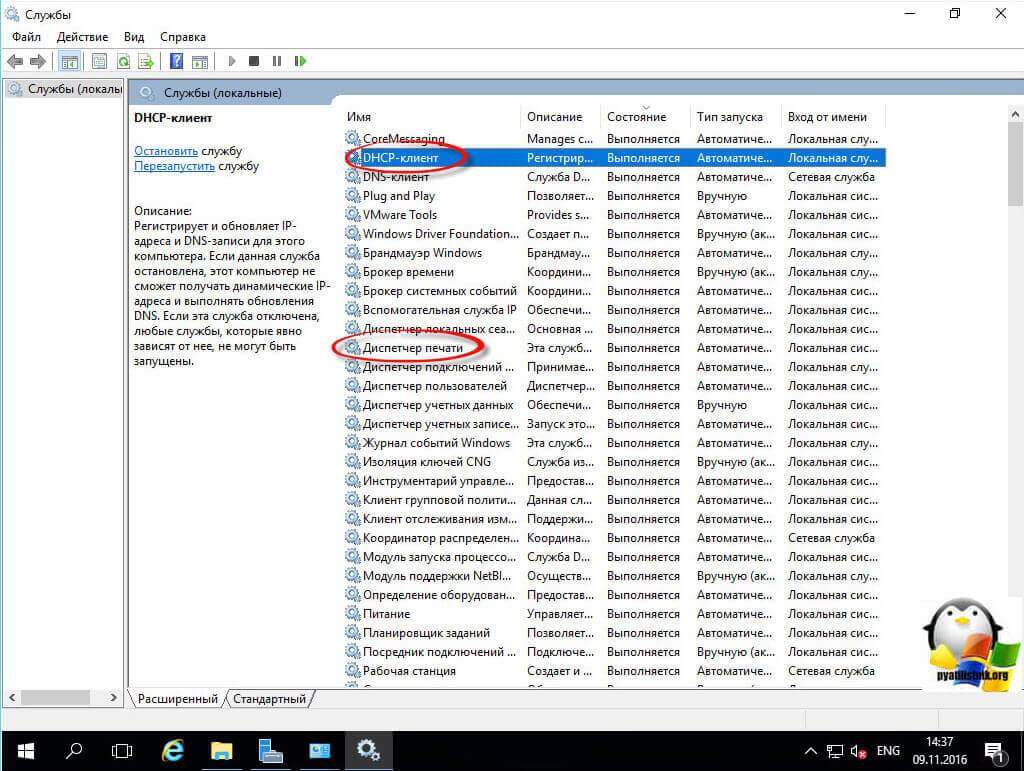

Да и такие, тоже присутствуют, как вы знаете, чем меньше служб запущено, тем меньше потребляется ресурсов сервера и меньше фронт сетевых атак. Нажимаем WIN+R и вводим services.msc.

Так как у нас уже настроена сеть в виде статического Ip, то смысла в использовании службы DHCP у нас нет, далее отключаем Диспетчер печати, если не собираетесь использовать Windows Server как сервер печати или терминал сервер, выключите службу Темы.

Вот такая стандартная настройка выходит у меня при установке операционной системы Windows Server 2016, если еще, что то появится я обязательно допишу это тут.

Записки IT специалиста

Технический блог специалистов ООО»Интерфейс»

- Главная

- Настраиваем PPTP или L2TP VPN-сервер при помощи RRAS в Windows Server

Настраиваем PPTP или L2TP VPN-сервер при помощи RRAS в Windows Server

Почему именно эти типы подключения? Потому что они наиболее просты в реализации и поддерживаются широким спектром клиентов что называется «из коробки». Однако следует помнить, что PPTP не является на сегодняшний день безопасным и имеет слабые алгоритмы шифрования, но при этом он наиболее производительный из VPN-протоколов и имеет минимальные накладные расходы. Кроме того, его поддержка исключена из операционных систем Apple.

Оптимальным вариантом будет использование L2TP/IPsec подключения, которое сочетает в себе простоту, поддержку практически любыми клиентскими ОС и устройствами вместе с неплохим уровнем безопасности, обеспечиваемым IPsec. А так как настройка сервера для этих видов подключений практически идентична, то мы решили объединить их в одну статью.

Установка и настройка службы маршрутизации и удаленного доступа

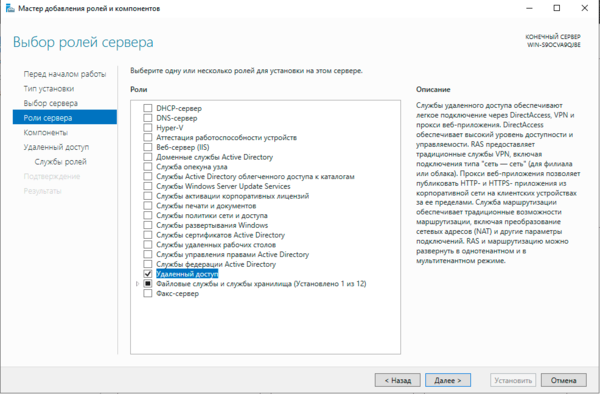

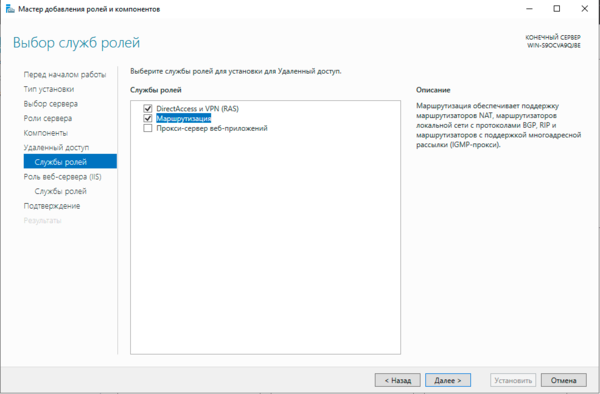

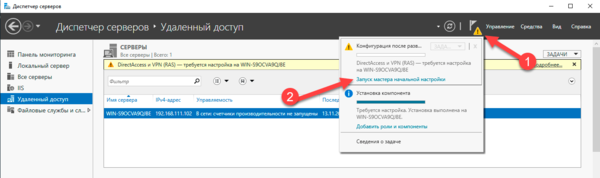

Для начала работы с VPN в среде Windows Server вам потребуется установить роль Удаленный доступ, это делается стандартными средствами и не должно вызвать затруднений.

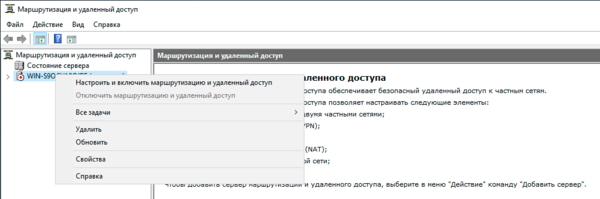

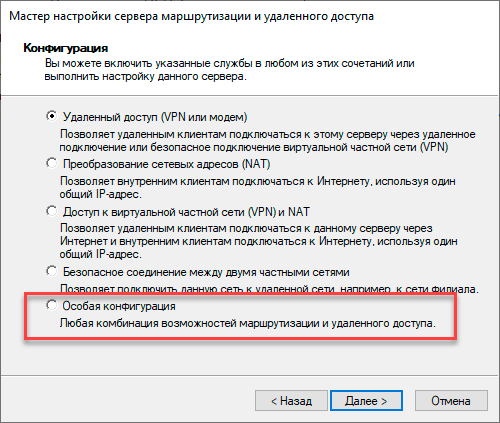

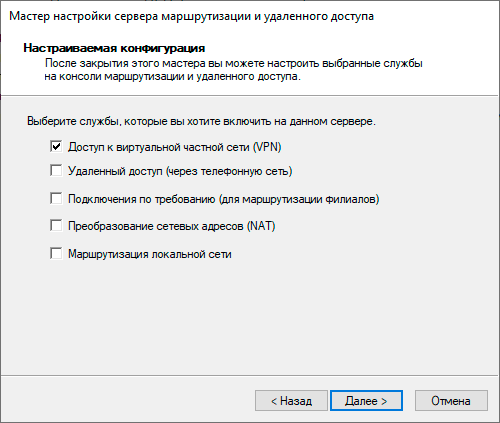

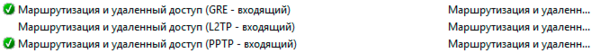

Затем в оснастке Маршрутизация и удаленный доступ щелкаем правой кнопкой мыши по строке с сервером и выбираем в выпадающем меню Настроить и включить маршрутизацию и удаленный доступ.

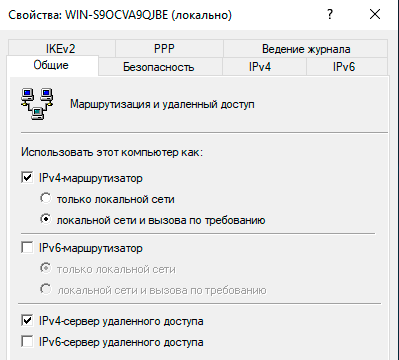

Настройка PPTP и/или L2TP сервера удаленного доступа

Настройка PPTP и/или L2TP сервера удаленного доступа

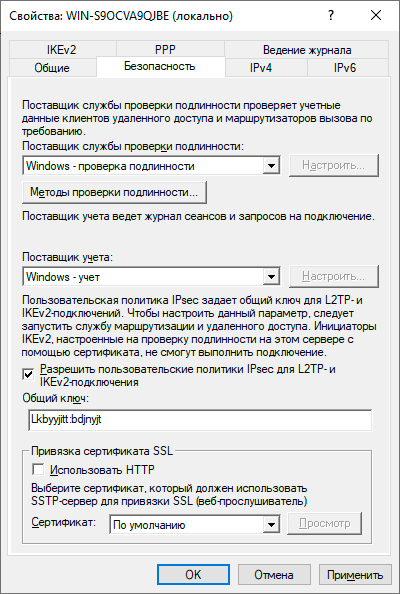

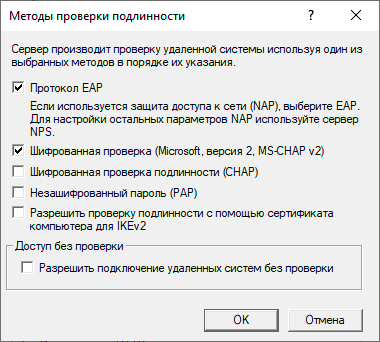

Откроем оснастку Маршрутизация и удаленный доступ и перейдем к свойствам сервера через одноименный пункт в меню правой кнопки мыши, прежде всего убедимся, что настройки на закладке Общие соответствуют приведенным на скриншоте выше. Затем переключимся на закладку Безопасность и убедимся, что в качестве Поставщика службы проверки подлинности стоит Windows — проверка подлинности, а Поставщик учета — Windows-учет, еще ниже установим флаг Разрешить пользовательские политики IPsec для L2TP- и IKEv2-подключения и в поле Общий ключ укажите парольную фразу для предварительного ключа.

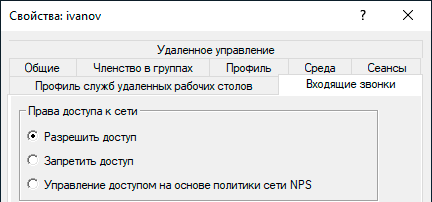

На этом настройка сервера может считаться законченной, следующим шагом следует разрешить подключения нужным пользователям, для этого в свойствах пользователя перейдем на закладку Входящие звонки и в блоке Права доступа к сети укажем Разрешить доступ. Теперь указанный пользователь может подключаться к нашему серверу используя свои учетные данные.

Proxy ARP

Proxy ARP

Сетевое взаимодействие в пределах одной IP-сети осуществляется на канальном (L2) уровне, в сетях Ethernet для этого используются MAC-адреса устройств. Для того, чтобы выяснить MAC-адрес узла по его IP применяется протокол ARP (Address Resolution Protocol), использующий широковещательные запросы, на которые отвечает только обладатель указанного IP-адреса. Выдавая удаленным клиентам адреса из диапазона основной сети мы как бы помещаем их в общую IP-сеть, но так как VPN — это соединение точка-точка, ARP-запросы от удаленных клиентов в сеть попадать не будут, единственный узел который их получит — сам VPN-сервер.

Для решения данной проблемы используется технология Proxy ARP, которая, как понятно из названия, представляет прокси-сервер для ARP-запросов, позволяя удаленным клиентам работать так, как будто бы они действительно находились в одной сети, без каких-либо дополнительных настроек. При использовании RRAS никаких дополнительных действий делать не нужно, Proxy ARP работает по умолчанию.

VPN-сервер за NAT

Так как мы используем Windows Server, то с большой долей вероятности он будет находиться внутри сетевого периметра и нам понадобится настроить проброс портов на маршрутизаторе. Для этого нужно четко понимать, как работает VPN-соединение и какие порты и протоколы следует передавать.

Начнем с PPTP, прежде всего клиент устанавливает управляющее TCP-соединение на порт 1723, затем, после успешной аутентификации создается соединение для передачи данных с использованием протокола GRE.

Таким образом для работы PPTP-сервера за NAT нужно:

- пробросить порт 1723 TCP

- разрешить прохождение GRE-трафика

С первым понятно, а вот с GRE могут возникнуть затруднения. Если вы используете маршрутизатор на базе Linux, то обратитесь к следующей нашей статье, если оборудование Mikrotik, настроенное по нашей инструкции, то достаточно пробросить только 1723 TCP, прохождение GRE будет разрешено конфигурацией брандмауэра, в остальных случаях следует обратиться к документации на свою модель маршрутизатора.

С L2TP сложнее, точнее не с ним самим, а с IPsec, который не поддерживает NAT. Для обхода этих ограничений используется протокол NAT-T, который инкапсулирует пакеты IPsec в UDP, позволяя успешно проходить через NAT. Поддержка данного протокола включена по умолчанию практически во всех ОС, кроме Windows. Для включения поддержки NAT-T следует внести изменения в реестр, найдите ветку:

И создайте в ней параметр DWORD c именем AssumeUDPEncapsulationContextOnSendRule и значением 2.

Это можно быстро сделать при помощи PowerShell:

После чего систему следует перезагрузить. Данные изменения нужно внести как на сервере, так и на клиенте.

При установлении L2TP/IPsec соединения между узлами прежде всего создается зашифрованный IPsec-канал, для этого используется протокол обмена ключами IKE (порт 500 UDP) и протокол NAT-T (порт 4500 UDP), затем уже внутри безопасного IPsec-соединения поднимается L2TP-туннель на порт 1701 UDP и происходит аутентификация пользователя.

Обратите внимание, аутентификация пользователя в L2TP, в отличии от PPTP, происходит внутри защищенного IPsec-канала, что делает данный тип соединения более безопасным.

Таким образом для работы L2TP/IPsec сервера за NAT нужно:

- пробросить порт 500 UDP

- пробросить порт 4500 UDP

- внести изменения в реестр для включения NAT-T как на сервере, так и на клиенте (только для Windows)

Вопреки распространенному заблуждению порт 1701 UDP пробрасывать не нужно.

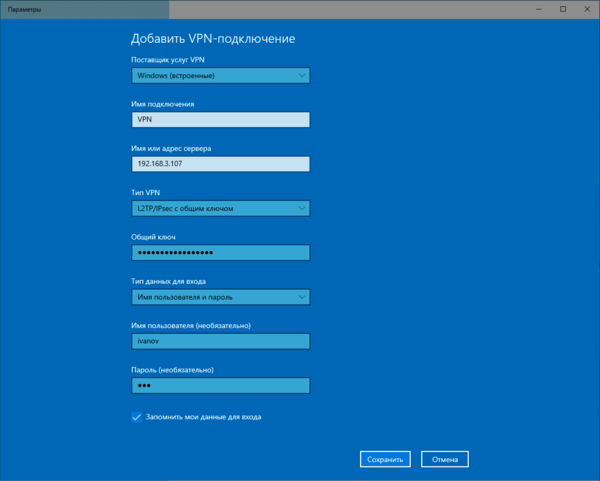

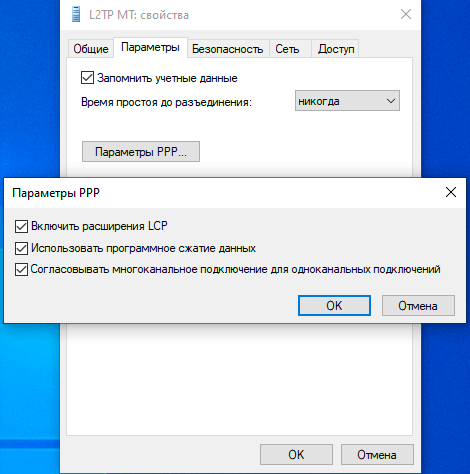

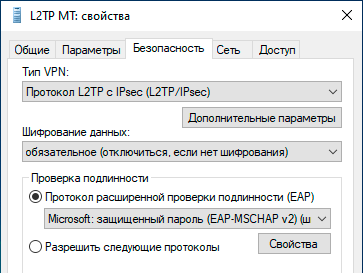

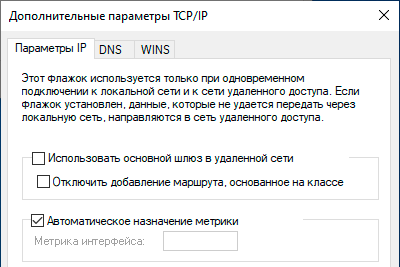

Настройка VPN-подключения в Windows

С одной стороны это простой вопрос, с другой — имеются определенные тонкости, на которые мы как раз и обратим внимание. В Windows 10 для первичной настройки VPN-подключения служит современное приложение, которое предельно простое и не охватывает дополнительных настроек.

Настройка VPN-подключения в Linux

В данной части нашего материала мы будем рассматривать настройку клиентских Linux-систем при помощи графического окружения и Network Manager, настройка серверных систем выходит за рамки текущей статьи. В качестве примера мы будем использовать Ubuntu, но все сказанное будет справедливо для любых основанных на Debian систем, а с некоторыми уточнениями — для любых дистрибутивов.

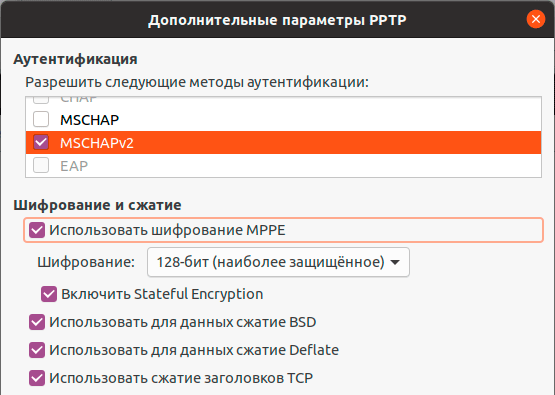

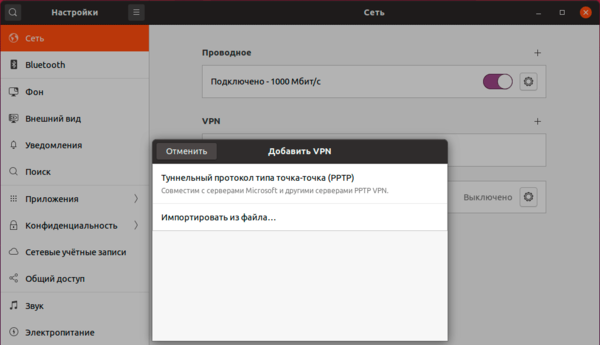

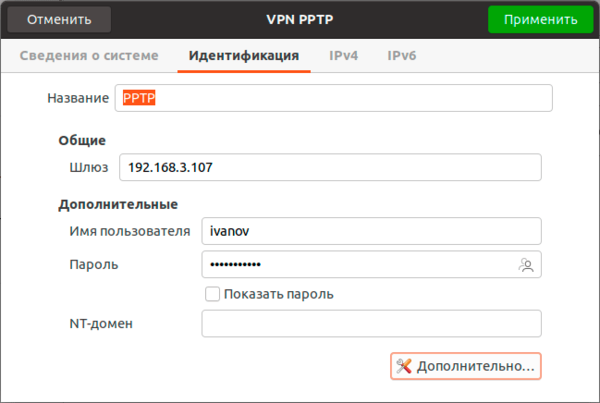

Поддержка PPTP присутствует практически в любом дистрибутиве по умолчанию. Достаточно перейти в Настройки — Сеть и добавить новое VPN-подключение.

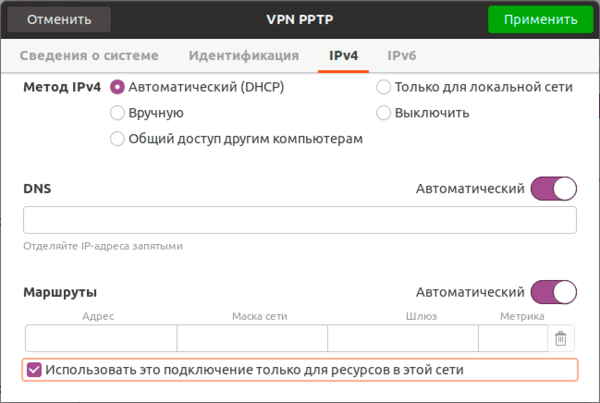

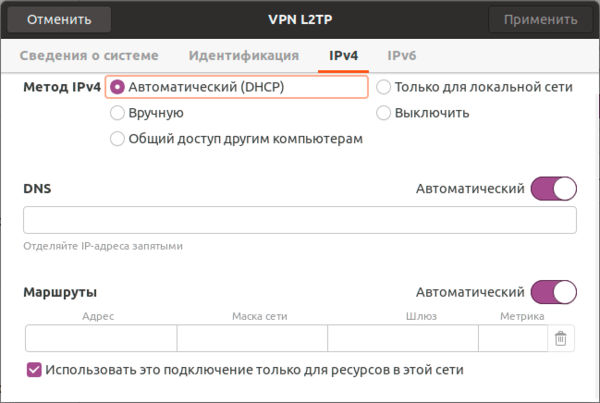

Закрываем данное окно с сохранением данных и переходим на закладку IPv4, где в разделе Маршрутизация устанавливаем флаг Использовать это подключение только для ресурсов этой сети, в противном случае в туннель пойдет весь трафик узла.

На этом настройка подключения завершена, можно подключаться.

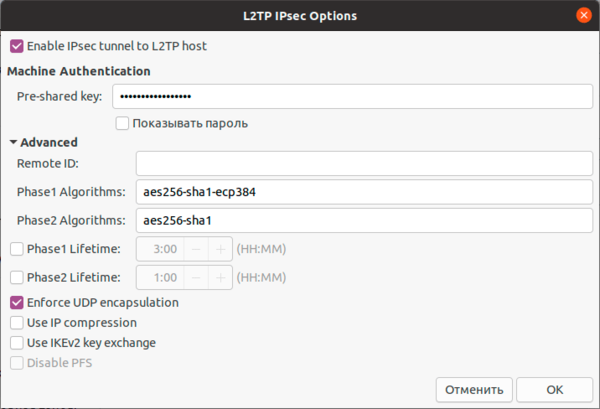

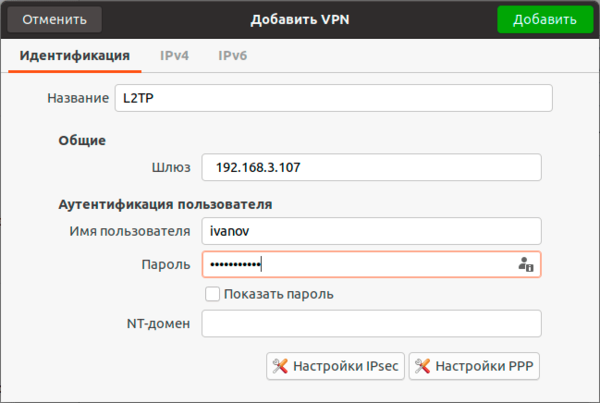

Для работы с L2TP потребуется установить дополнительные пакеты:

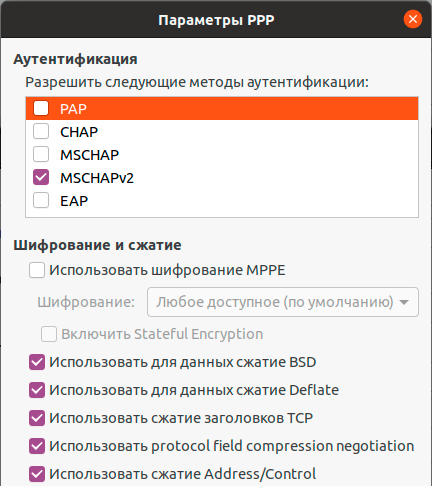

После чего в доступных типах подключения появится L2TP. Основные настройки ничем не отличаются от PPTP, также адрес сервера, имя и пароль пользователя.

Также имеет смысл установка флага Enforce UDP Encapsulation, который принудительно включает NAT-T, в случае если вы точно знаете, что ваш сервер находится за NAT, без этой опции протокол включается автоматически при обнаружении первого устройства с NAT.

Сохраняем настройки и переходим на вкладку IPv4, где также в разделе Маршрутизация ставим флаг Использовать это подключение только для ресурсов этой сети, чтобы направить в туннель только трафик для сети офиса.

Дополнительные материалы:

Помогла статья? Поддержи автора и новые статьи будут выходить чаще:

Или подпишись на наш Телеграм-канал:

Настройка PPTP и/или L2TP сервера удаленного доступа

Настройка PPTP и/или L2TP сервера удаленного доступа

Proxy ARP

Proxy ARP