Установка и настройка ADRMS на Windows Server 2012 R2

В этой статье мы покажем как развернуть и задействовать для защиты контента службу Active Directory Right Management Services (ADRMS) на базе Windows Server 2012 R2 в организация масштаба small и middle-size.

В первую очередь кратко напомним о том, что такое служба AD RMS и зачем она нужна. Служба Active Directory Right Management Services – одна из стандартных ролей Windows Server, позволяющая организовать защиту пользовательских данных от несанкционированного использования. Защита информации реализуется за счет шифрования и подписывания документов, причем владелец документа или файла может сам определить, каким пользователям можно открывать, редактировать, распечатывать, пересылать и выполнять другие операции с защищенной информацией. Нужно понимать, что защита документов с помощью ADRMS возможно только в приложениях, разработанных с учетом этой службы (AD RMS-enabled applications). Благодаря AD RMS можно обеспечить защиту конфиденциальных данных как внутри, так и за пределами корпоративной сети.

Несколько важных требования, которые нужно учесть при планировании и развертывании решения AD RMS:

- Желательно использовать выделенный сервер AD RMS. Не рекомендуется совмещать роль AD RMS с ролью контроллера домена, сервера Exchange, SharePoint Server или центра сертификации (CA)

- У пользователей AD должен быть заполнен атрибут email

- На компьютерах пользователей RMS сервер должен быть добавлен в зону доверенных сайтов IE (Trusted Sites). Проще всего это сделать с помощью групповой политики.

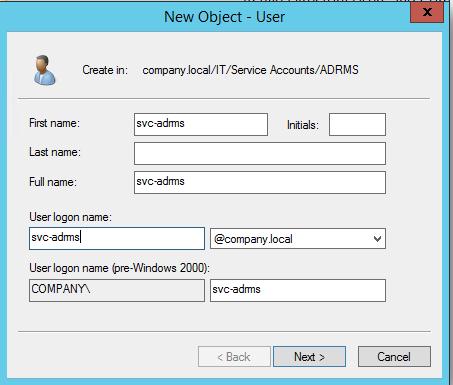

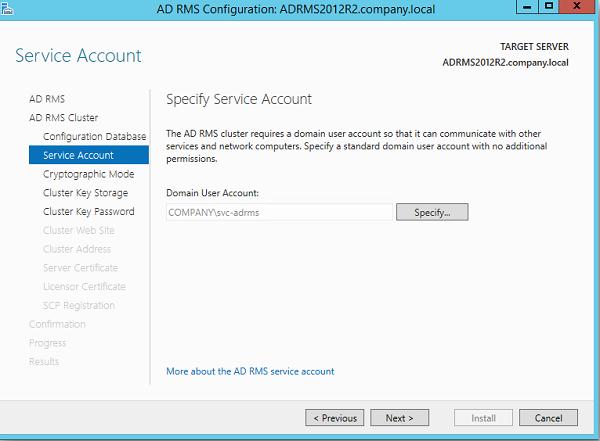

Прежде чем приступить непосредственно к развертыванию ADRMS, нужно выполнить ряд подготовительных шагов. В первую очередь необходимо создать в Active Directory отдельную сервисную запись для ADRMS с бессрочным паролем, например с именем svc-adrms (для службы ADRMS можно создать и особую управляемую учетную запись AD — типа gMSA).

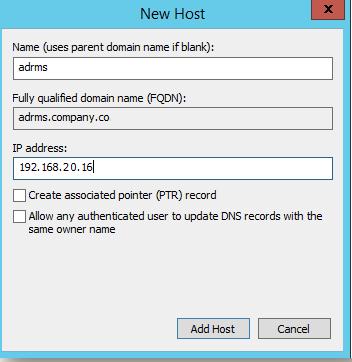

В DNS-зоне создадим отдельную ресурсную запись, указывающую на AD RMS сервер. Допустим его имя будет – adrms.

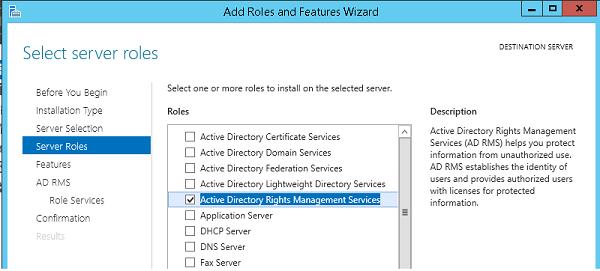

Приступим к установке роли ADRMS на сервере с Windows Server 2012 R2. Откройте консоль Serve Manager и установите роль Active Directory Rights Management Service (здесь все просто – просто соглашайтесь с настройками и зависимостями по-умолчанию).

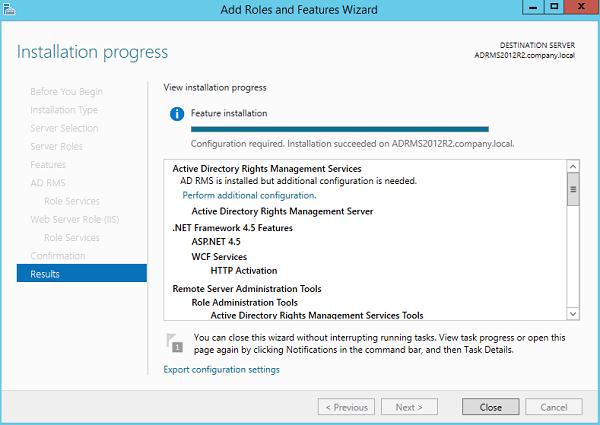

После того, как установка роли ADRMS и сопутствующих ей ролей и функций закончится, чтобы перейти в режим настройки роли ADRMS, щелкните по ссылке Perform additional configuration.

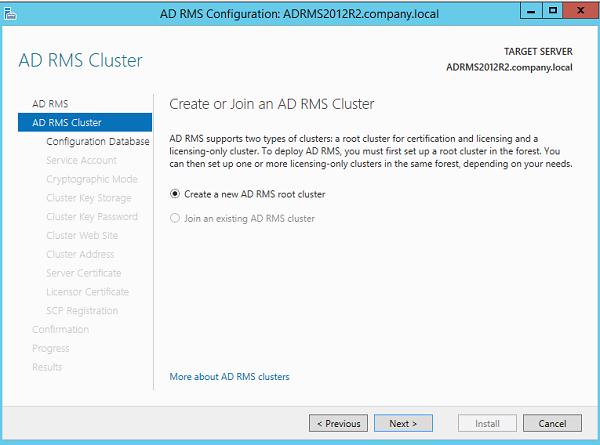

В мастере настройки выберем, что мы создаем новый корневой кластер AD RMS (Create a new AD RMS root cluster).

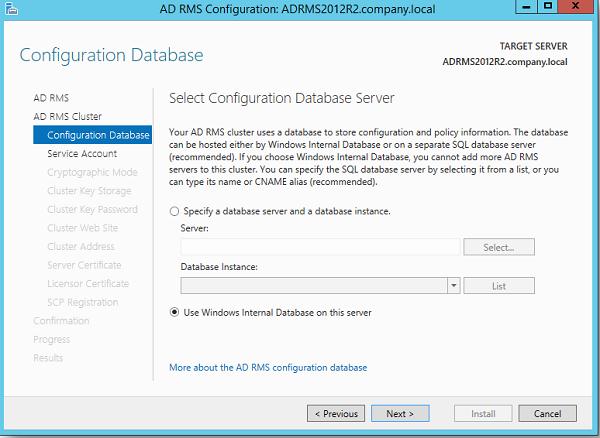

В качестве базы данных RMS будем использовать внутреннюю базу данных Windows (Use Windows Internal Database on this server).

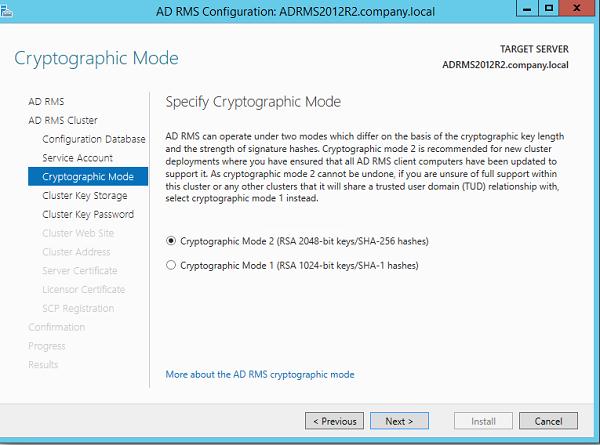

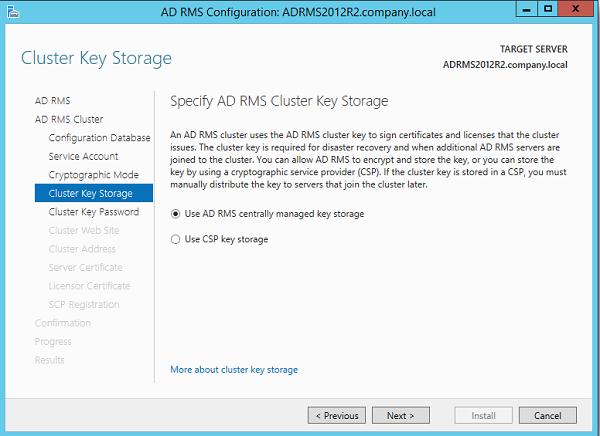

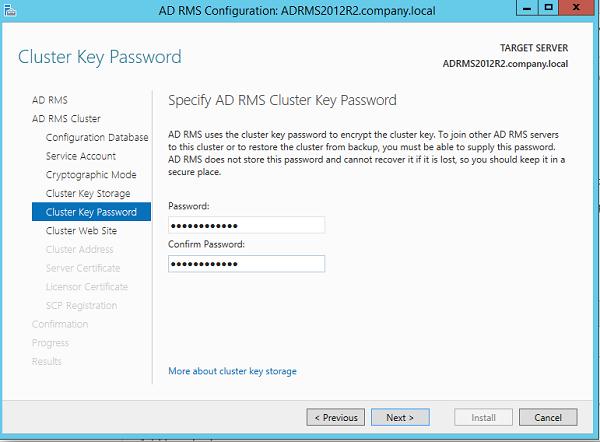

Затем укажем созданную ранее сервисную учетную запись (svc-adrms), используемый криптографический алгоритм, метод хранения ключа кластера RMS и его пароль.

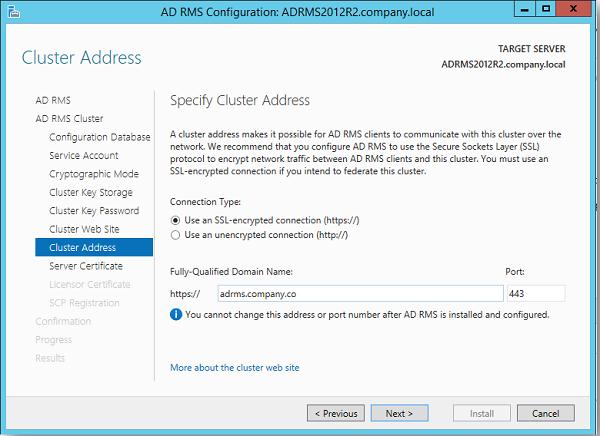

Осталось задать веб-адрес кластера AD RMS, к которому будут обращаться RMS-клиенты (рекомендуется использовать защищенное SSL соединение).

Не закрывайте мастер настройки AD RMS!

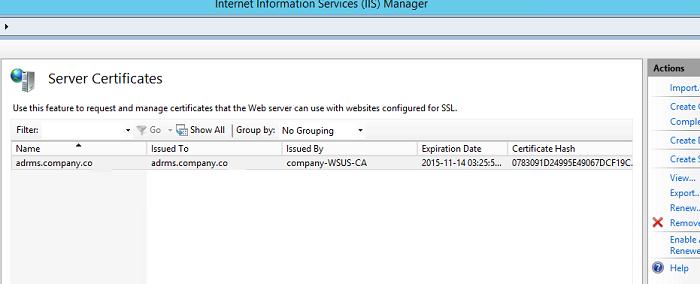

Следующий этап – установка SSL-сертификата на сайт IIS. Сертификат может быть самоподписаным (в дальнейшем его нужно будет добавить в доверенные на всех клиентах), или выданным корпоративным/внешним центром сертификации (CA). Сформируем сертификат с помощью уже имеющегося корпоративного CA. Для этого откройте консоль IIS Manager (inetmgr) и перейдите в раздел Server Certificates. В правом столбце щелкните по ссылке Create Domain Certificate (создать сертификат домена).

Сгенерируйте новый сертификат с помощью мастера и привяжите его к серверу IIS.

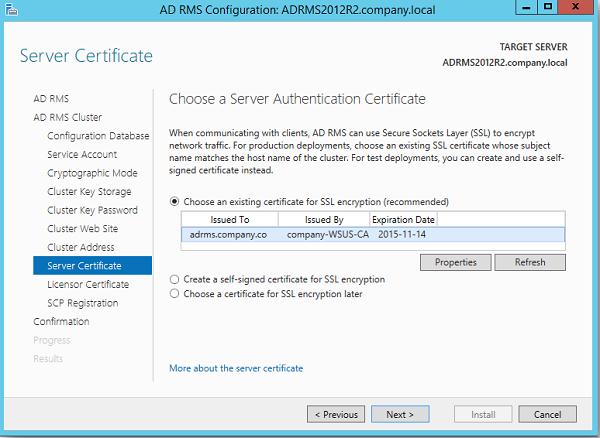

Вернитесь в окно настройки роли AD RMS и выберите сертификат, который планируется использовать для шифрования трафика AD RMS.

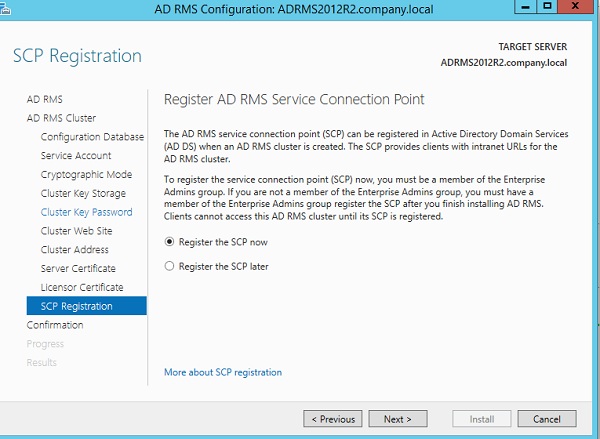

Отметьте, что точку SCP нужно зарегистрировать в AD немедленно (Register the SCP now).

На этом процесс установки роли AD RMS закончен. Завершите текущий сеанс (logoff), и перезалогиньтесь на сервер.

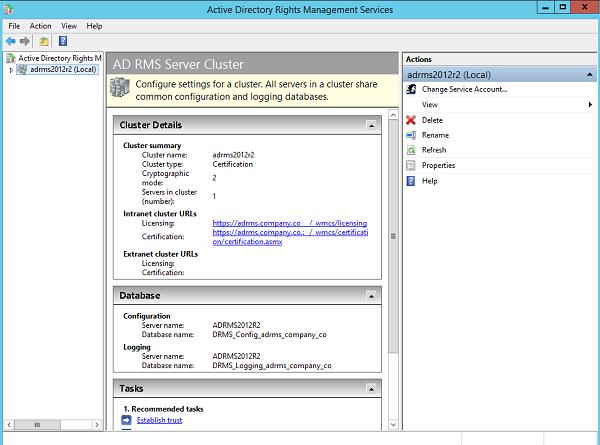

Запустите консоль ADRMS.

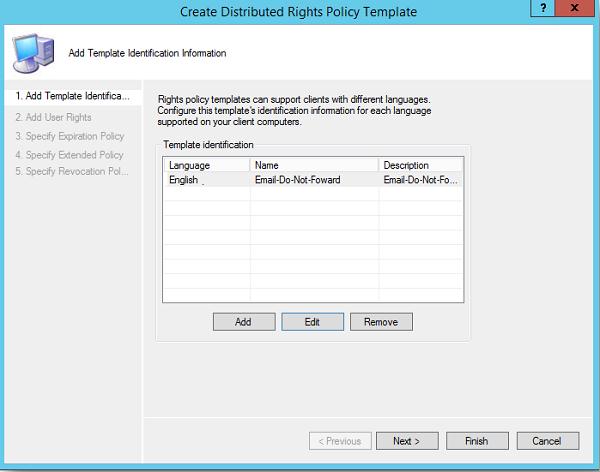

Для примера создадим новый шаблон политики RMS. Предположим мы хотим создать шаблон RMS, позволяющий владельцу документа разрешить всем просмотр защищенных этим шаблоном писем без прав редактирования/пересылки. Для этого перейдем в раздел Rights Policy Templates и щелкнем по кнопке Create Distributed Rights Policy Template.

Нажав кнопку Add, добавим языки, поддерживаемые этим шаблоном и имя политики для каждого из языков.

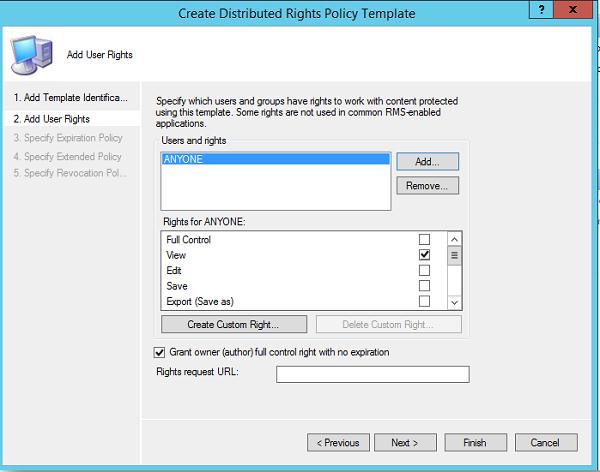

Далее укажем, что все (Anyone) могут просматривать (View) содержимое защищенного автором документа.

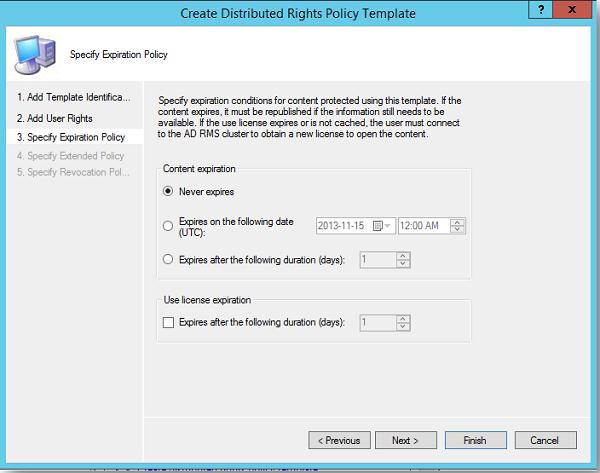

Далее укажем, что срок окончания действия политики защиты не ограничен (Never expires).

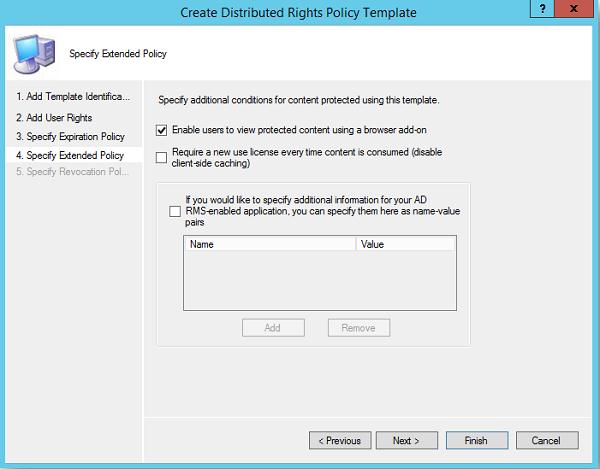

На следующем шаге укажем, что защищенное содержимое можно просматривать в браузере с помощью расширений IE (Enable users to view protected content using a browser add-on).

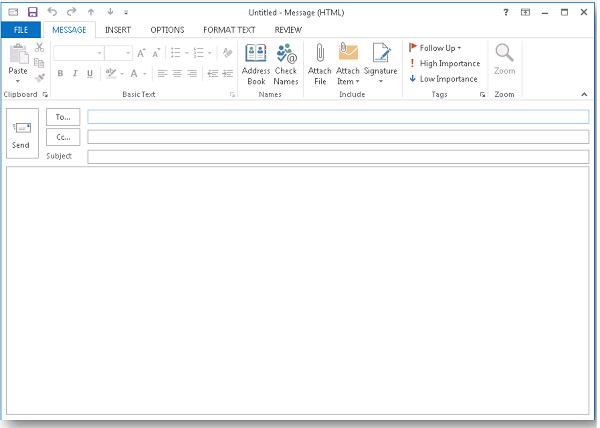

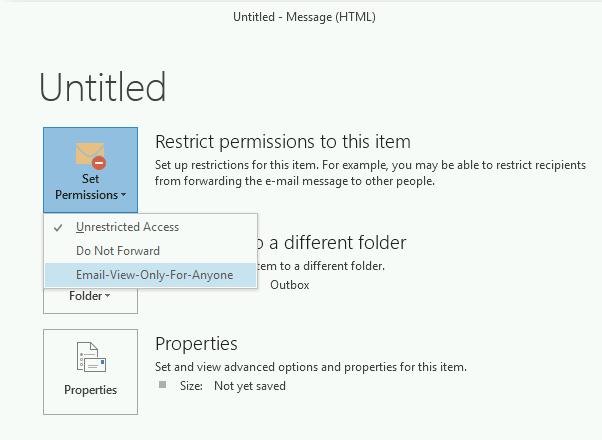

Протестируем созданный шаблон RMS в Outlook Web App, для чего создадим новое пустое письмо, в свойствах которого нужно щелкнуть по кнопке Set Permissions. В выпадающем меню выберите имя шаблона (Email-View-Onl-For-Anyone).

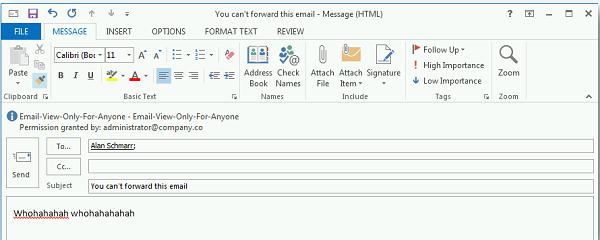

Отправим письмо, защищенное RMS, другому пользователю.

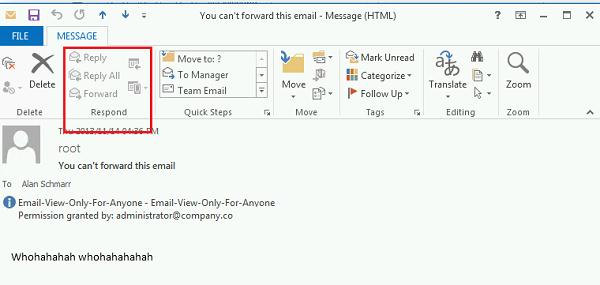

Теперь посмотрим как выглядит защищенное письмо в ящике получателя.

Как мы видим, кнопки Ответить и Переслать недоступны, а в информационной панели указан используемый шаблон защиты документа и его владелец.

Итак, в этой статье мы описали, как быстро развернуть и задействовать службу AD RMS в рамках небольшой организации. Отметим, что к планированию развертыванию RMS в компаниях среднего и крупного размера нужно подойти более тщательно, т.к. непродуманная структура этой системы может в будущем вызвать ряд неразрешимых проблем.

Как установить на Windows Server 2012 R2 службу каталога Active Directory

Данная заметка будет своего рода шпаргалкой по аналогии с тем что у меня опубликовано на блоге но применительно к домену на Server 2008 R2

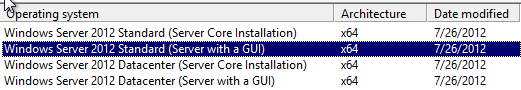

Первое устанавливаю саму систему: Windows Server 2012 R2 English, подробно останавливаться на этом не буду, так как все предельно ясно. Однако напомню, следует на сайте майкрософта ознакомиться с минимально допустимыми требованиями к железу.

Я же в свою очередь разберу процесс данной заметки на примере Virtualbox

- CPU – 2

- RAM – 4

- HDD – 40

Рекомендую всегда использовать англоязычные издания Windows Server . Как показывает практика, оригинальные (английские) версии Windows работают стабильнее, к тому же вам будет проще общаться на одном языке с профессионалами в случае возникновения проблем или при желании обменяться опытом.

Перед началом установки роли Active Directory Domain Services необходимо присвоить серверу корректное имя в соответствии со стандартами вашей организации , а затем указать статический IP-адрес в настройках сетевого подключения.

Заходим в систему под учетной записью Administrator и вводим пароль который указывали при установке системы, в моем случаем аутентификационные данные следующие:

- Login: Administrator

- Password: 712mbddr@

Далее открываем оснастку Control Panel, для этого нажимаем сочетание клавиш Win+X и в выпадающем списке выбираем оснастку Control Panel – Category – Small icons – далее выбираем раздел System.

Далее в окне System в разделе «Computer name, domain, and workgroup settings» нажимаем кнопку «Change settings».

В окне «System Properties» на вкладке «Computer Name» нажимаем кнопку «Change».

Далее указываем новое имя сервера в поле «Computer Name» и нажимаем кнопку «OK».

Здесь в данной заметке: Computer Name: srv-dc

Система предупредит о том, что для применения новых настроек необходимо перезагрузить сервер. Теперь система предложит перезагрузить сервер для того чтобы новые настройки вступили в силу. Нажимаем кнопку «Restart Now». Если же проигнорировали данное окно и случайно нажали Cancel, то чтобы перезагрузить сервер делаем так:

Win + C – в правом фрейме выбираем Settings – Power – Restart “Other(Unplanned)” и нажимаем кнопку Continue.

Далее прописываем статический IP— адрес в настройках сетевого подключения:

Нажимаем сочетание клавиш Win+X – Control Panel – Network and Sharing Center – Change adapter settings – выбираем сетевое соединение, вызываем его свойства ( Properties) через правый клик — находим Internet Protocol Version 4 (TCP/IPv4) – Properti e s и указываем:

IP address: 10.9.9.1

Preferred DNS server: 127.0.0.1, т. к. на сервере будет присутствовать роль DNS Server, которая устанавливается вместе с ролью Active Directory Domain Services

Теперь можно приступить к установке роли Active Directory Domain Services.

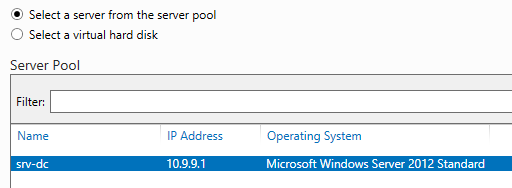

– Server Manager – Add Roles and features – нажимаем кнопку Next – выбираем: Role-based or feature-based installation и нажимаем кнопку Next – далее выбираем сервер на который будет производиться установка роли: srv-dc 10.9.9.1 и нажимаем кнопку Next

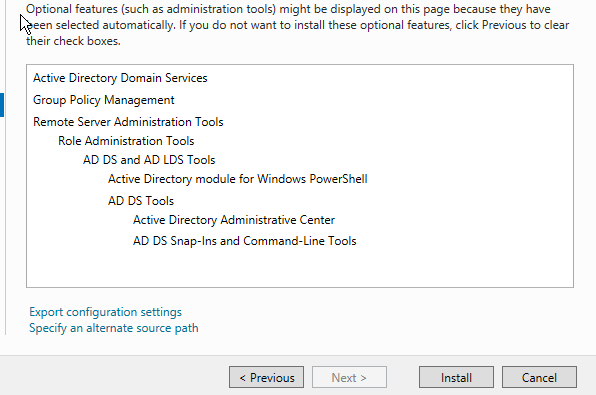

Далее выбираем роль которую хотим использовать на этом сервере: роль Active Directory Domain Services и для ее установки мастер предложит установить так называемые компоненты соглашаемся нажатием кнопки Add Features ( галочка Include management tools (it applicable) должна быть установлена. Нажимаем кнопку «Next».

На этапе добавления компонентов оставляем все значения по умолчанию.

Нажимаем кнопку «Next». — Next

Далее «Мастер установки ролей» предлагает ознакомиться с дополнительной информацией касательно роли Active Directory Domain Services.

Нажимаем кнопку «Next».

Для того чтобы начать установку выбранной роли нажимаем кнопку «Install».

Начинается установка — ожидаем… через некоторое время роль будет установлена останется нажать только кнопку Close

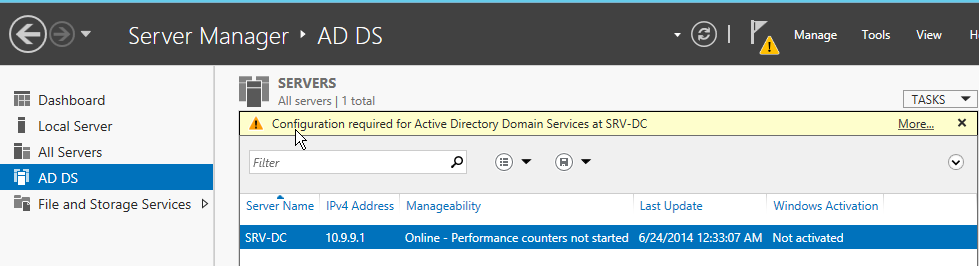

Теперь повысим роль нашего сервера до уровня контроллера домена:

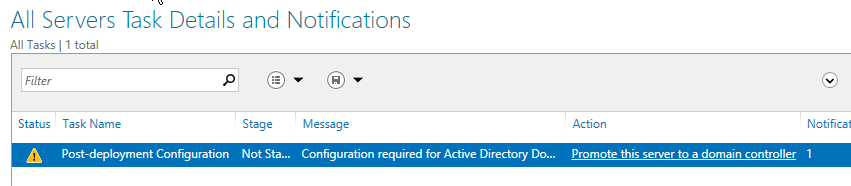

сочетание клавиш Win+X – Control Panel – Server Manager – в левой части выбираем AD DS – More

теперь нажимаем на кнопку Promote this server to a domain controller

Настоятельно рекомендую заранее продумать какое доменное имя вы будете использовать при добавлении нового леса.

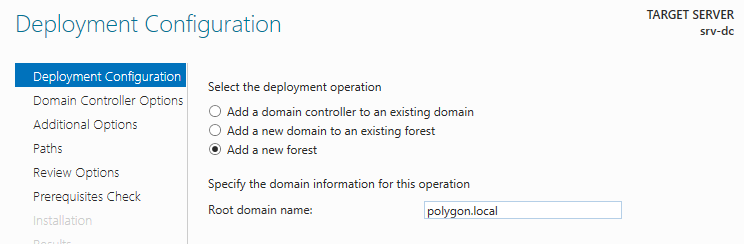

В данном руководстве рассматривается добавление нового леса , поэтому в окне «Active Directory Domain Services Configuration Wizard» выбираем пункт «Add a new forest» и в поле «Root domain name» указываем желаемое имя для корневого домена. В рамках этой заметки это polygon.local

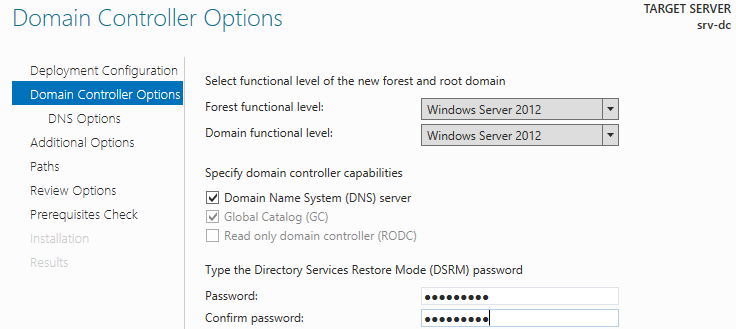

На следующем шаге предлагается выбрать функциональный уровень нового леса и корневого домена. Если вы добавляете новый лес и планируете в дальнейшем использовать сервера на базе операционной системы Windows Server 2012 R2, то можете не менять функциональный уровень леса и корневого домена.

Указываем пароль (712mbddr@) для DSRM (Directory Service Restore Mode — режим восстановления службы каталога) и нажимаем кнопку «Next».

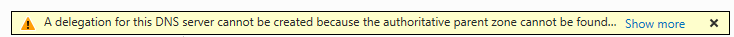

На данном этапе «Мастер настройки AD DS» предупредит, что делегирование для этого DNS-сервера создано не было.

Так как в данном примере один домен просто проигнорируйте данное сообщение, если же вы создаете дочерний домен, то на родительском домене необходимо создать делегирование DN S зоны.

Нажимаем кнопку «Next».

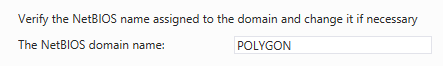

Далее можно изменить NetBIOS имя которое было присвоено вашему домену. Рекомендую оставить значение NetBIOS по умолчанию.

Нажимаем кнопку «Next».

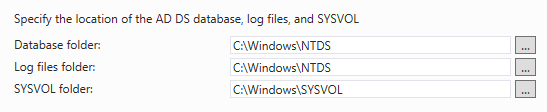

Теперь можно изменить пути к каталогам базы данных AD DS, файлам журнала и папке SYSVOL. Рекомендую оставить эти значения по умолчанию.

Нажимаем кнопку «Next».

На следующем шаге отображается сводная информация по настройке сервера которую также можно сохранить в ps1 файле, данный файл есть скрипт PowerShell – т. е. Разворачивание домена можно автоматизировать.

Нажимаем кнопку «Next».

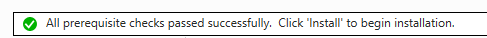

Далее «Мастер настройки AD DS» проверит все ли предварительные требования соблюдены и выведет отчет.

Сообщение «All prerequisite checks are passed successfully» означает, что все требования соблюдены.

Нажимаем кнопку «Install» и тем самым установщик начинает процесс повышения роли сервера до уровня контроллера домена. После того как роль вашего сервера будет повышена до уровня контроллера домена, сервер автоматически перезагрузится.

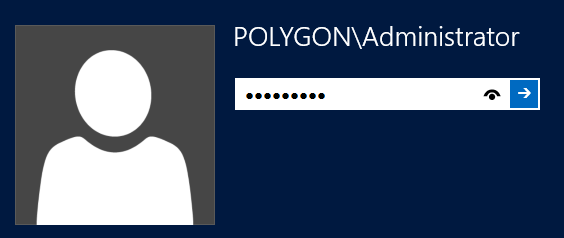

Д алее я покажу, как производить управление пользователями, группами и другими объектами каталога Active Directory – это делается посредством оснастки Active Directory Administrative Center. Авторизуемся в системе под учетной записью polygon.local\Administrator

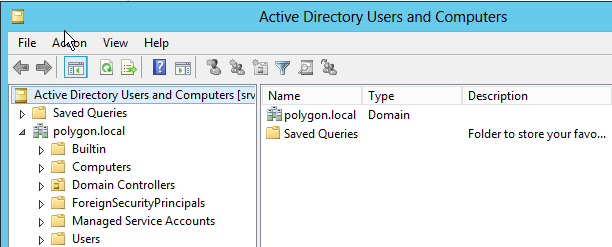

сочетание клавиш Win+X – Control Panel – Server Manager – Administrative Tools – запускаем Active Directory Administrative Center либо легко вспоминаемую Active Directory Users and Computers

На этом Установка Active Directory Domain Services на Windows Server 2012 R2 завершена. На этом я пока пожалуй завершу свое пошаговое повествование, в последствии я на основе этой заметки буду строить дальнейшее повествование используемых у меня на рабочем месте сервисов и делиться результатами своих работ на своем блоге, до встречи, с уважением ekzorchik.