- Настройка srp windows server 2012 r2

- Настройка сети windows server 2012 r2

- Задаем имя сервера

- Быстродействие Windows Server 2012 r2

- Включаем удаленный рабочий стол

- Software Restriction Policies (SRP) — эффективная защита Microsoft Windows без антивируса

- С чего начинается защита от вирусов и других зловредных программ?

- Что же такое Software Restriction Policies?

- Как включить и настроить политику SRP?

- Что делать, если что-то перестало работать?

- Теперь всё работает, но что будет дальше?

Настройка srp windows server 2012 r2

Базовая настройка windows server 2012 r2

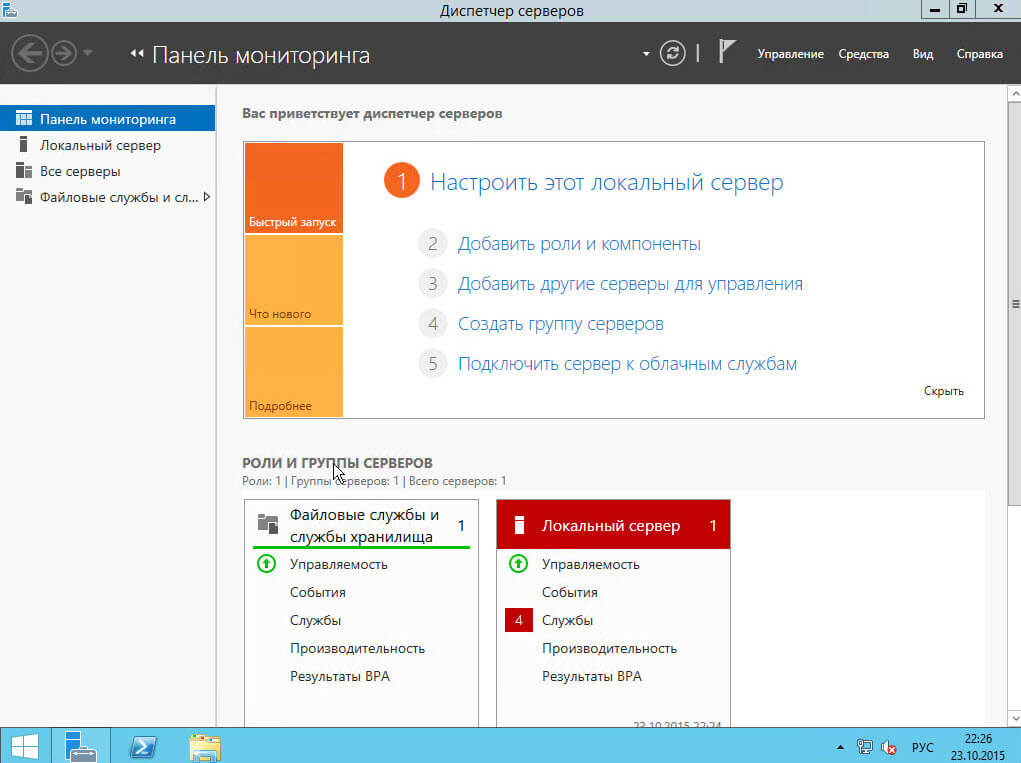

Настройка windows server 2012 r2 осуществляется сразу после того как была произведена установка windows server 2012 r2. Под настройкой понимается, настройка сети, смена имени и отключение не нужных для сервера вещей, благодаря этим действиям, системный администратор сможет повысить удобство и стабильность работы данной операционной системы и улучшить ее производительность, если вы производите установку массово, то это все конечно же можно автоматизировать.

Настройка сети windows server 2012 r2

настройка windows server 2012 r2-01

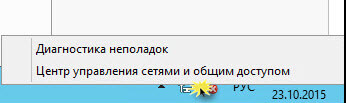

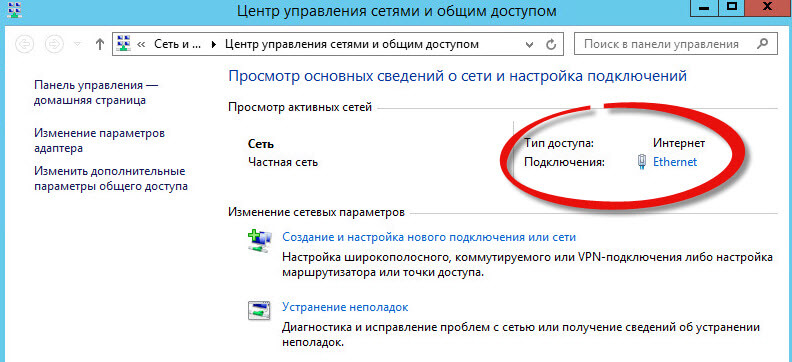

Первым делом любому серверу необходима, настройка сети. В настройку сети входит выбор и установка статического ip адреса. Для этого щелкаем правым кликом по значку сети и выбираем Центр управления сетями и общим доступом

настройка windows server 2012 r2-02

Далее выбираем ваше сетевое подключение

настройка сети windows server 2012

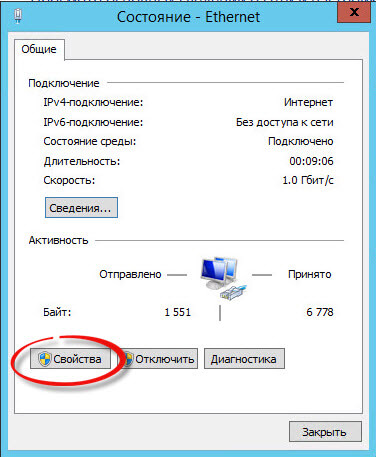

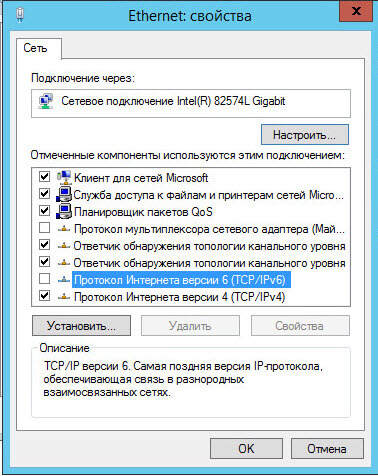

Нажимаем кнопку свойства

настройка сети windows server 2012

настройка сети windows server всегда требует одного правила отключаем все то, что не используется. Так как у меня не используется протокол ipv6, то я снимаю с него галку, так как компьютеры в первую очередь пытаются по умолчанию общаться через него.

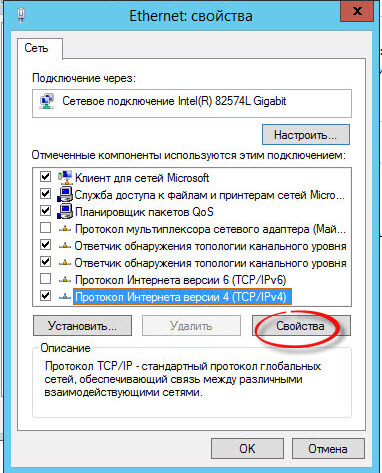

Теперь выбираем ipv4 и нажимаем свойства.

как сделать статический ip адрес из динамического

Так как наш ip адрес получен от DHCP сервера, то мы динамический ip адрес заменим на статический. Заранее вы для своей локальной сети должны были выбрать пул ip адресов, которые будут у вас. И для серверов, забронировать определенное количество ipшников. У меня это диапазон 10.10.2.0/24. И так как у меня данный сервер вскоре будет контроллером домена, то я ему назначу ip адрес 10.10.2.1 с маской 255.255.255.0 в качестве DNS сервера пропишу пока его же 10.10.2.1. Вот так производится настройка статического ip адреса.

настройка статического ip адреса

Жмем везде дальше ок и закрываем все окна. С сетью мы закончили работы.

Задаем имя сервера

Имя сервера, один из важных параметров в вашей инфраструктуре, существует много вариантов наименования серверов и с точки удобства и с точки зрения безопасности сети, так как явно понятное имя позволяет хакеру ускорить процесс совершения задуманного и понимания, что и где в сети. Лично я придерживаюсь, что контроллеры домена можно назвать и dc, а вот сервера просто обезличенно назвать server01 и так далее.

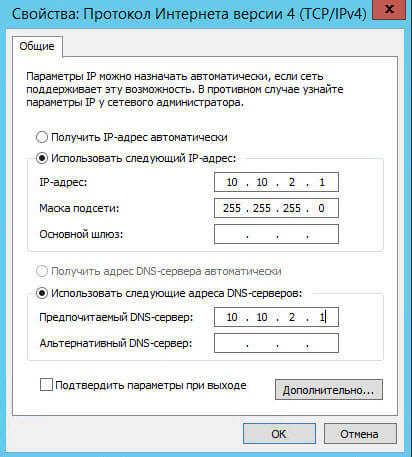

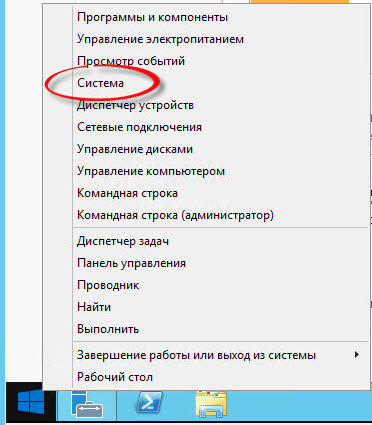

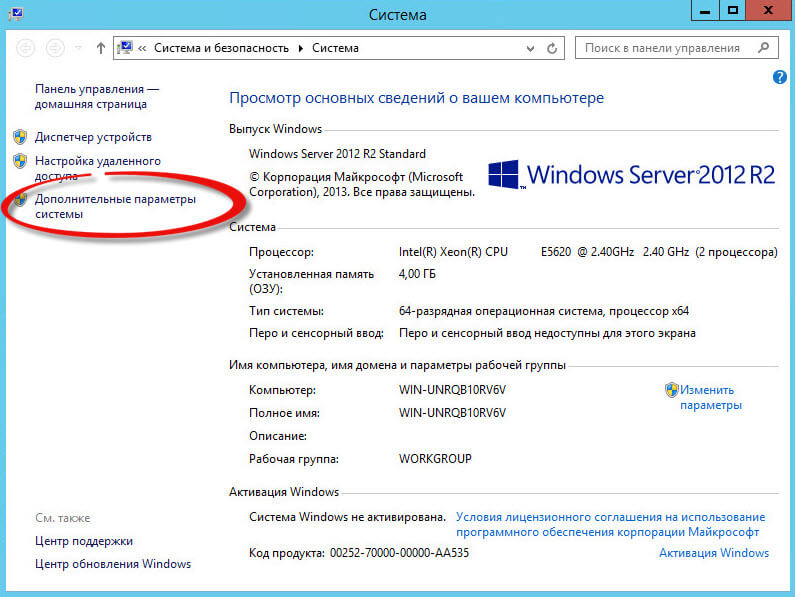

Щелкаем правым кликом по пуску и выбираем Система

задать имя сервера

Переходим в дополнительные параметры системы

задать имя сервера

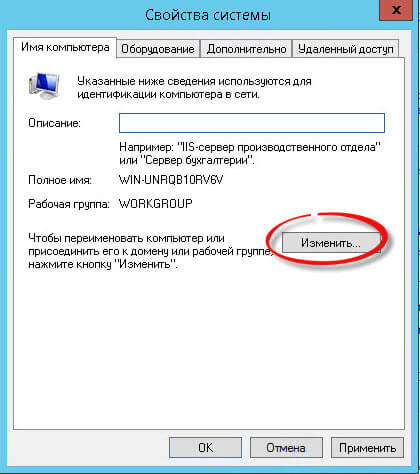

Переходим на вкладку имя сервера, на ней можно изменить имя сервера на любое какое вам нужно, до 16 символов.

изменить имя сервера

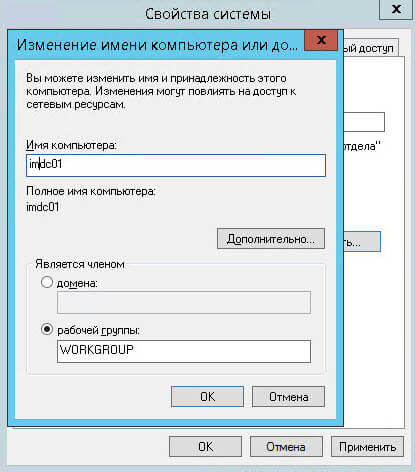

Я задаю имя компьютера, такое: у меня домен будет inmoskow.org и от имени домена возьму первые две буквы im и добавлю dc01, в итоге получаю imdc01, у вас может быть свой принцип.

изменить имя сервера

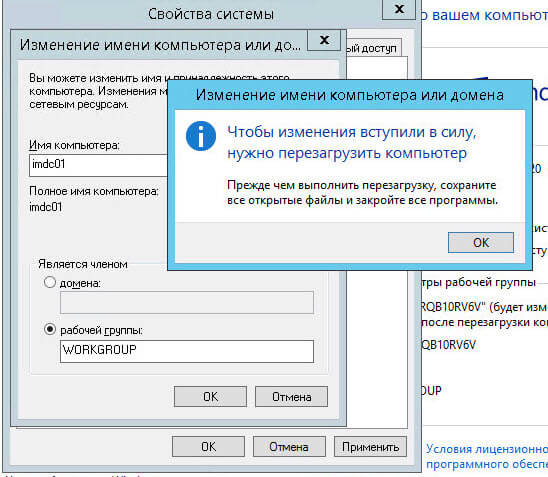

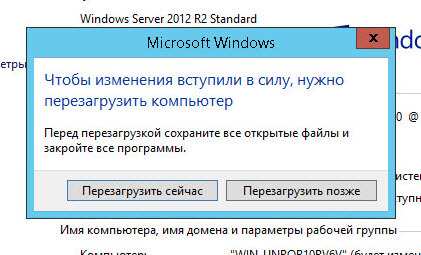

После чего вас уведомят, все настройки будут применены только после перезагрузки.

настройка windows server 2012 r2

Вас попросят перезагрузиться, сделаем это позже

перезагрузка Windows Server 2012 r2

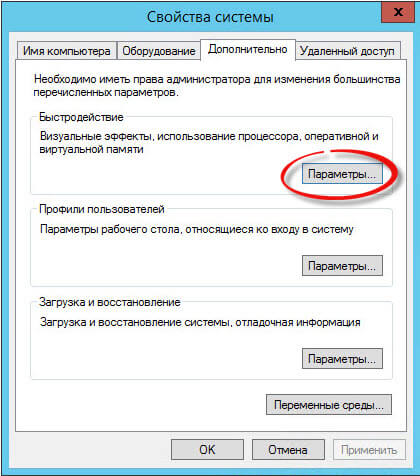

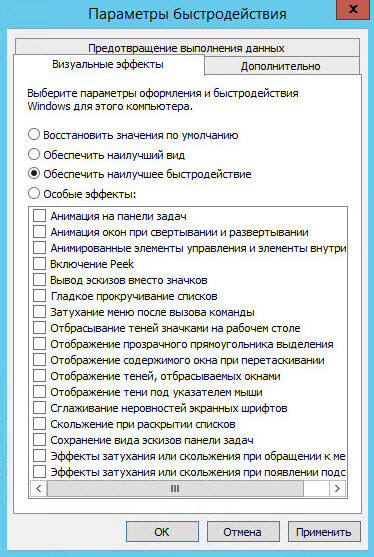

Быстродействие Windows Server 2012 r2

Для того, чтобы ускорить ваш сервер, нужно чтобы на нем работало только то что реально нужно, заходим на вкладку Дополнительно-Параметры

задать имя компьютера

вкладка визуальные эффекты, и ставим переключатель на Обеспечить наилучшее быстродействие, это позволит ускорить сервер.

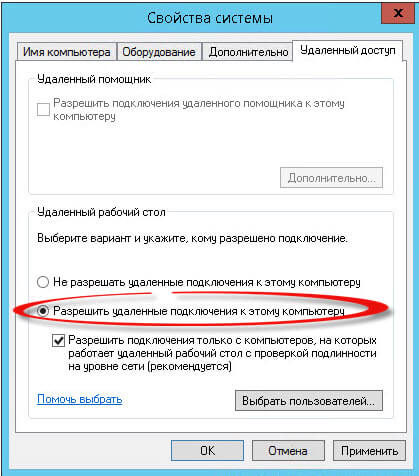

Включаем удаленный рабочий стол

Для того чтобы вы со своего рабочего места могли заходить по RDP, необходимо включить на вкладке Удаленный доступ птичку Разрешить удаленные подключения к этому компьютеру. В итоге будет создано правило в брандмауэре открывающее порт 3389.

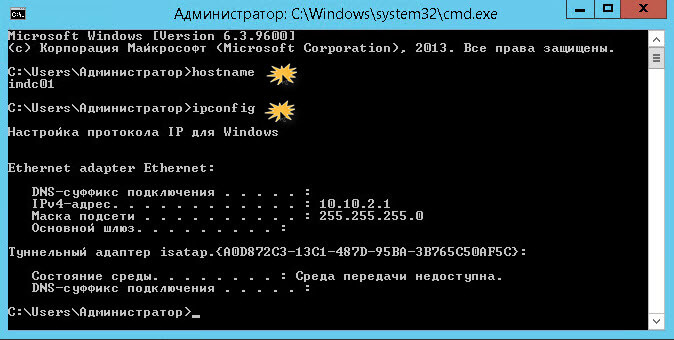

Вот теперь перезагружаемся и заходим на ваш сервер по RDP. Проверим как применились настройки на нашем сервере. Для этого вводим две команды

Команда hostname покажет текущее имя сервера, а ipconfig отобразит настройки сети, в нашем случае это ip адрес и маску. Видим, что все отлично применилось.

проверка настроек сервера

Вот так вот просто делается настройка windows server 2012 r2, можно двигаться дальше и устанавливать контроллер домена на платформе 2012R2.

Материал сайта pyatilistnik.orgSoftware Restriction Policies (SRP) — эффективная защита Microsoft Windows без антивируса

В данной статье рассказывается о механизме Software Restriction Policies (SRP), который предназначен для создания политик запуска программ в среде Microsoft Windows. В частности, для возможности использования SRP для минимизации рисков возможного инфицирования компьютера вредоносными программами.

С чего начинается защита от вирусов и других зловредных программ?

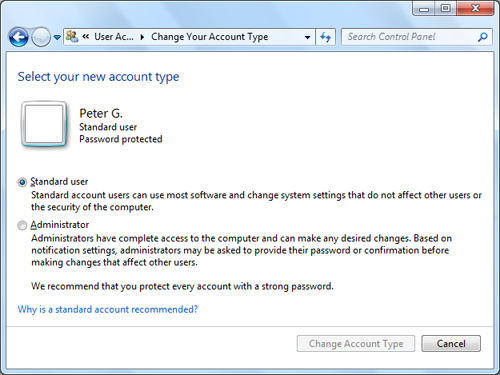

Защита от компьютерных вирусов, «троянских коней» и прочей дряни в первую очередь зависит от того, с какими привилегиями ты заходишь в компьютер. Обычно все учётные записи (логины) делятся на две категории — административные, предназначенные для установки программ и настройки системы; и стандартные (с ограниченными правами), предназначенные для ежедневной работы. Хочешь что-то настроить, проинсталлировать? Входи Администратором. Хочешь смотреть фильмы, писать курсовую, общаться в Skype? Входи стандартным пользователем.

Дело в том, что у стандартных пользователей нет прав на инсталляцию программ и настройку системы, за счёт чего она работает весьма стабильно и безопасно. Что-то напортачить или сломать не получится, на это у пользователя просто нет прав. Компьтерный вирус — это не чёрная магия, а программа, просто компьютерная программа, поэтому заразить систему вирусом рядовой пользователь тоже не может. Причём, компьютеру всё равно, новый это вирус или старый, особо хитрый или примитивный — если имеющихся привилегий недостаточно, занести вирус в системную папку или прописать его автозапуск в системном реестре не получится никак.

Рисунок 1. Уровень привилегий учётной записи пользователя в Windows 7

Вне зависимости от того, работаем мы дома или в офисе, в систему всегда следует входить только с ограниченными привилегиями. Системные администраторы должны обладать двумя учётными записями — и рядовой, и административной, но использовать последнюю только при доказанной необходимости. Тип используемой вами учётной записи можно уточнить в Control Panel (Панели Управления).

Однако, существуют зловредные программы, которые способны сохраняться не только в системных папках, но и в User Profile — так называемом профиле, рабочей среде пользователя. Эти программы запускаются каждый раз при входе пользователя в систему. Обычно вирусы такого типа «приезжают» на flash-дисках, рассылаются через программы обмена сообщениями и по электронной почте, попадают в компьютер со специальным образом созданных веб-страниц. Для борьбы с подобного типа угрозами в Windows-системах существует весьма простая и надёжная настройка безопасности — Software Restriction Policies (Политики ограничения программ).

Что же такое Software Restriction Policies?

С помощью SRP можно создать “белый список” программ, которые заведомо разрешены для запуска; все остальные программы будут заблокированы. Например, мы говорим системе “запускай всё из папок C:\Windows, C:\Program Files, D:\Games, а остальное не разрешается”. В результате, приезжающий на флешке вирус тихо «обламывается», не сумев запуститься с неразрешённого пути E:\ или Z:\. Что-то попыталось пролезть с ненадёжного веб-сайта? Оно тоже не запустится, так как было сохранено в папке профиля пользователя Temporary Internet Files или %Temp%. А мы оттуда ничего запускать не разрешали! Присланный посредством Skype «новый супер-пупер скринсейвер», на самом деле представляющий собой троянскую программу, тоже не запустится.

Политика Software Restriction Policies сильно выигрывает в сравнении с любыми тормозяще-навороченными, но в то же время очень ненадёжными антивирусными программами, будь то Kaspersky, NOD или Avast (название и производитель не имеют значения). Ловля блох антивирусным монитором — компьютерный аналог «русской рулетки». Причём, далеко не факт, что вы в ней выиграете. В то же время, SRP сразу же отбросит всё неразрешённое, не вникая, что это там было, хорошее или плохое.

На самом деле, политика не предотвратит сохранение тела вируса на жёстком диске. SRP — не антивирусная программа, она не анализирует содержимое файлов. Но и запуститься хранящейся на диске или flash-носителе потенциально деструктивной программе она не позволит.

SRP не нужно откуда-то скачивать, она уже встроена в следующие системы Microsoft:

- Windows XP Professional, Windows XP Media Center 2005;

- Windows Vista Business, Windows Vista Enterprise & Ultimate;

- Windows 7 Professional, Windows 7 Enterprise & Ultimate;

- Windows Server 2003 и 2008 (все редакции);

К сожалению, никакие системы из серии Windows Home не поддерживаются.

Как включить и настроить политику SRP?

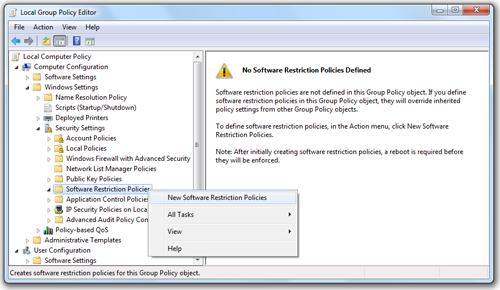

Для включения SRP зайдите в систему с правами администратора и выполните команду Start → Run → gpedit.msc. В разделе Computer Configuration (Конфигурация компьютера) раскройте папку Windows Settings → Security Settings → Software Restriction Policies.

Рисунок 2. Включение политики SRP

На всех упомянутых ранее версиях Windows это окно выглядит примерно одинаково. Однако, в политиках домена Active Directory вы можете найти SRP и в разделе User Configuration (Конфигурация пользователя). Я рекомендую выполнять базовую конфигурацию SRP на уровне Computer Configuration, а User Configuration использовать только для расширения области действия политики для некоторых групп пользователей.

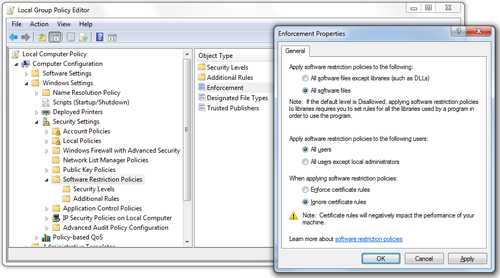

Щёлкните правой кнопкой по папке Software Restriction Policies и выберите команду Create New Policies. Политика создана, теперь нужно сделать дополнительные настройки. Выполните двойной щелчок по значению Enforcement и укажите Apply to: All software files и Apply to: All Users. Тем самым, проверке будут подлежать все программы и динамические библиотеки, и защищены будут все пользователи, включая самых опасных — администраторов.

Параметр Apply to: All software files может оказаться неприменимым для вашей системы, если используются приложения, вызывающие dll-модули некорректными методами либо хранящие множество своих модулей в профилях пользователей. Чтобы облегчить управление такими приложениями, можно ослабить уровень защиты, переключив настройку в положение Apply to: All software except libraries. Однако, учтите, что количество зловредных программ, выполненных в виде динамических библиотек и вызываемых строкой вида rundll32.exe C:\Recycler\virus.dll, неуклонно растёт. И только более строгая, полная фильтрация позволяет защитить систему от крайне опасной проблемы, носящей название DLL Hijacking.

Рисунок 3. Настройка области действия политики SRP

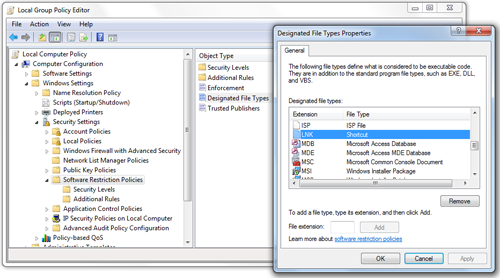

Один параметр может оказаться досадной и никак не улучшающей безопасность помехой — по умолчанию, SRP обрабатывает не только исполняемые файлы, но и некоторые другие типы файлов — например, ярлыки (Shortcuts). Выполните двойной щелчок по значениюDesignated File Types и удалите расширение LNK из списка. Замечу, сами ярлыки и их целевые файлы обрабатываются политикой отдельно. Таким образом, удаляя LNK из списка обрабатываемых расширений, вы не понижаете уровень безопасности системы — создать ярлык на неразрешённый файл и таким образом запустить его в обход политики всё равно будет невозможным.

Рисунок 4. Настройка обрабатываемых политикой SRP типов файлов

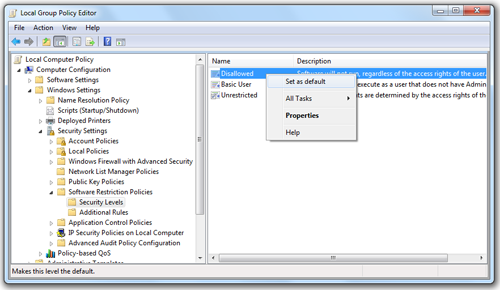

Существуют несколько режимов работы SRP:

- Disallowed: режим «белого списка». По умолчанию, запрещён запуск любых программ, кроме описанных в правилах политики;

- Basic User: режим принудительного ограничения привилегий. Все программы запускаются с привилегиями рядового пользователя, кроме исключений, описанных политикой;

- Unrestricted: режим «чёрного списка». По умолчанию, разрешается запускать любые программы, кроме отдельно заблокированных в правилах политики.

Раскройте папку Security Levels и назначьте режим Disallowed в качестве основного.

Рисунок 5. Включение режима «белого списка» политики SRP

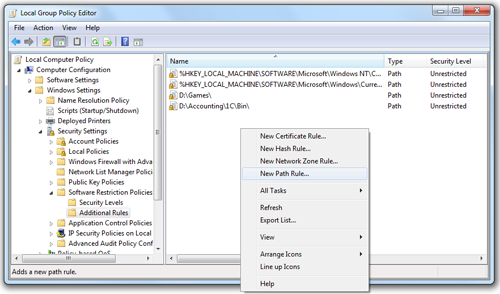

В контейнере Additional Rules перечисляются программы, которые мы разрешаем запускать. Обычно особого внимания это от нас не требует, так как политика автоматически указывает, что все программы, находящиеся в Program Files и Windows, разрешены для запуска. Таким образом, большинство программ будет работать нормально, а стандартные пользователи не имеют прав на изменение содержимого этих папок. Однако, если ваши программы установлены в иные каталоги, добавьте в список дополнительные разрешённые пути или хэш-суммы исполняемых модулей в режиме Unrestricted.

По возможности, не добавляйте в Additional Rules пути, которые открыты рядовым пользователям для Записи. «Белый список» Software Restriction Policies позволяет защитить систему не только от случайно приносимых вирусов, но также от других нежелательных программ — например, чат-клиентов, игр, альтернативных браузеров. Ни в коем случае не добавляйте в Additional Rules пути вида C:\, %Temp% илиF:\ (путь к сменному носителю) с типом доступа Unrestricted, так как это аннулирует весь эффект политики.

Рисунок 6. Настройка списка разрешённых для запуска программ

Итак, политика настроена. Для того, чтобы она вступила в силу, перезагрузите систему. Дальнейшие настройки и переключения режимов работы SRP перезагрузку требовать не будут.

Что делать, если что-то перестало работать?

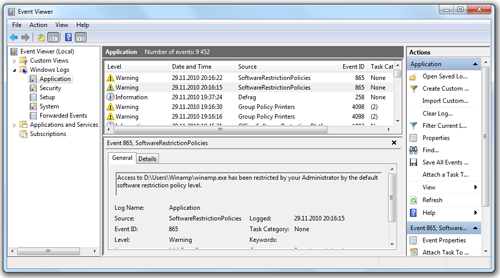

Существует вероятность, что самая важная для вас программа перестанет работать из-за блокировок, налагаемых политикой SRP. В этом случае, вам на помощь приходит системный журнал, с содержимым которого можно ознакомиться, выполнив команду Start → Run → eventvwr.msc.

Рисунок 7. Просмотр журнала событий Application

Если действительно SRP является причиной неработоспособности программы, вы увидите в журнале одно или несколько предупреждений от источника SoftwareRestrictionPolicies с кодом 865. Внутри сообщения указывается имя и путь заблокированного модуля. Добавьте этот путь или цифровой отпечаток (hash) программы в Additional Rules и запустите программу ещё раз.

Теперь всё работает, но что будет дальше?

Иногда вам придётся устанавливать новые программы, а также обновлять их и саму систему. Для этого политику SRP нужно временно отключать. Создайте два файла, которые помогут вам облегчить отключение/включение SRP, и сохраните их в папке Windows:

SRP_Disable.reg

SRP_Enable.reg

На самом деле, значение DefaultLevel не отключает политику, а переводит её из режима «белого списка» Default: Disallowed в режим «чёрного списка» Default: Unrestricted, разрешая запуск любых программ, кроме тех, что описаны в контейнере Additional Rules в режиме Disallowed. По возможности, не создавайте записи с типом доступа Disallowed, так как это осложняет работу с политикой.

Создайте ярлыки на reg-файлы на рабочем столе Администратора. Процедура установки новых программ усложняется лишь ненамного по сравнению с тем, как вы привыкли это делать:

- отключаем защиту SRP ярлыком SRP Disable;

- инсталлируем программу или выполняем обновление системы;

- снова включаем SRP ярлыком SRP Enable.

Рисунок 8. Ярлыки управления режимами SRP

Возможно, поначалу вы будете забывать включать политику после установки программ. Можно настроить систему таким образом, чтобы вручную отключенная защита включалась снова через регулярные интервалы времени. Запустив программу gpedit.msc, в секции Computer Configuration откройте папку Administrative Templates -> System -> Group Policy и в параметре Registry Policy Processing выберите Enabled и включите галочку Process even if the GPO have not changed. В любом случае, после перезагрузки компьютера Software Restriction Policies включится автоматически.

Software Restriction Policies не гарантирует стопроцентную защиту от зловредных программ, но её эффективность может быть по крайней мере на несколько порядков выше эффективности обычных антивирусных программ. Успехов в повышении уровня безопасности вашего компьютера!