- Windows Server 2012 контроллер домена установка настройка

- Windows Server 2012 контроллер домена установка настройка с помощью Server Manager

- 1. Установка роли Active Directory Directory Services

- 2. Активация контроллера домена

- PC360

- Ремонт/настройка ПК и окружающих его устройств.

- Настройка контроллера домена на WindowsServer2012.

- Первый контроллер домена в лесу, на базе Windows 2012 R2. Настройка служб AD DS, DNS, DHCP

Windows Server 2012 контроллер домена установка настройка

ВНИМАНИЕ: В Windows Server 2012 утилита командной строки dcpromo устарела (deprecated) и заблокирована.

Поэтому для настройки контроллера домена будем использовать графическую утилиту Server Manager.

Windows Server 2012 контроллер домена установка настройка с помощью Server Manager

ВНИМАНИЕ: Перед настройкой контроллера домена рекомендуется установить все самые последние обновления ОС.

Установка состоит из двух этапов:

1. Установка роли Active Directory Directory Services

2. Активация контроллера домена

1. Установка роли Active Directory Directory Services

Запустить Server Manager.

Выбрать Add roles and features.

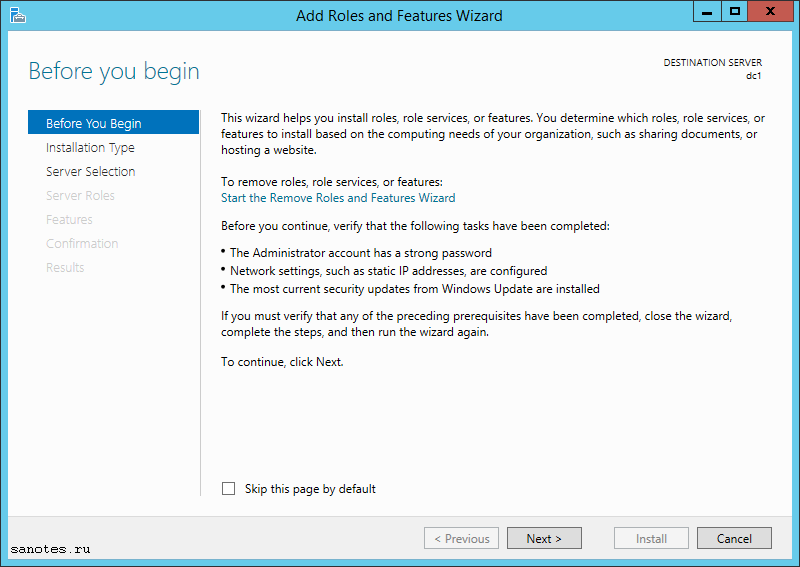

Экран Before you begin. Нажать Next.

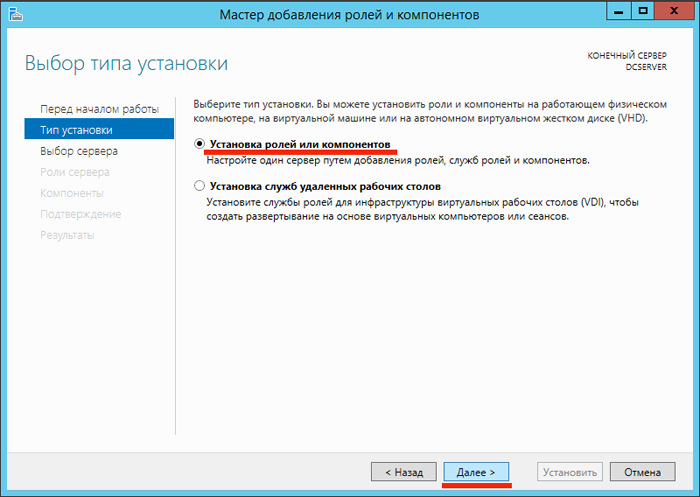

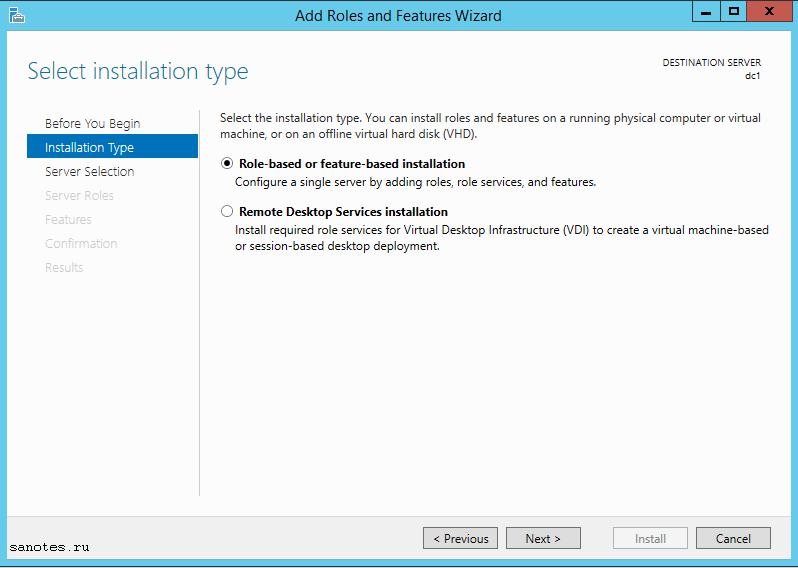

Выбрать Role-based of featured-based installation. Нажать Next.

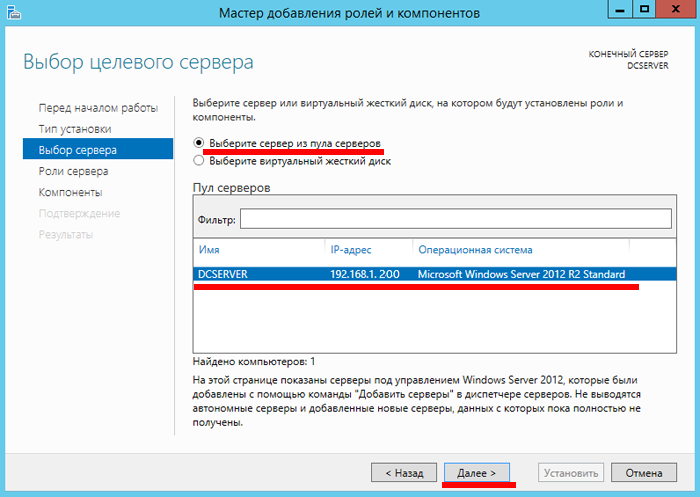

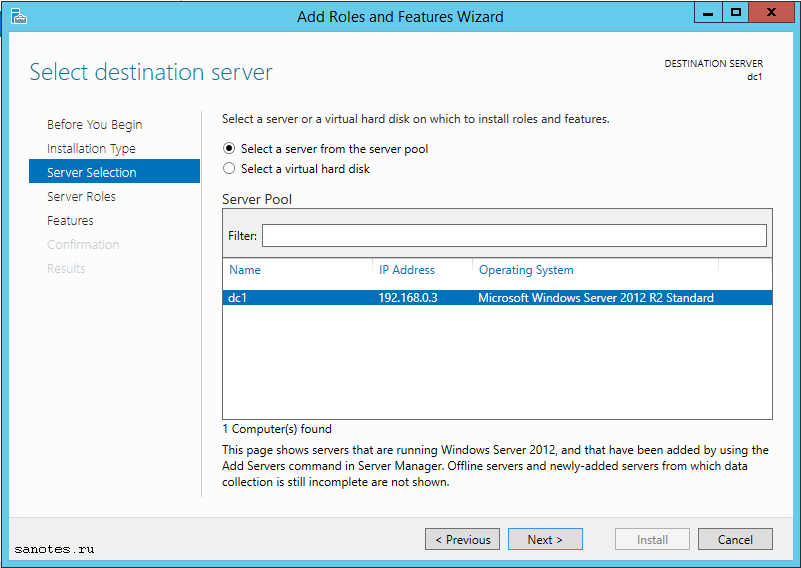

Выбрать сервер, на который будет установлен контроллер домена. Нажать Next.

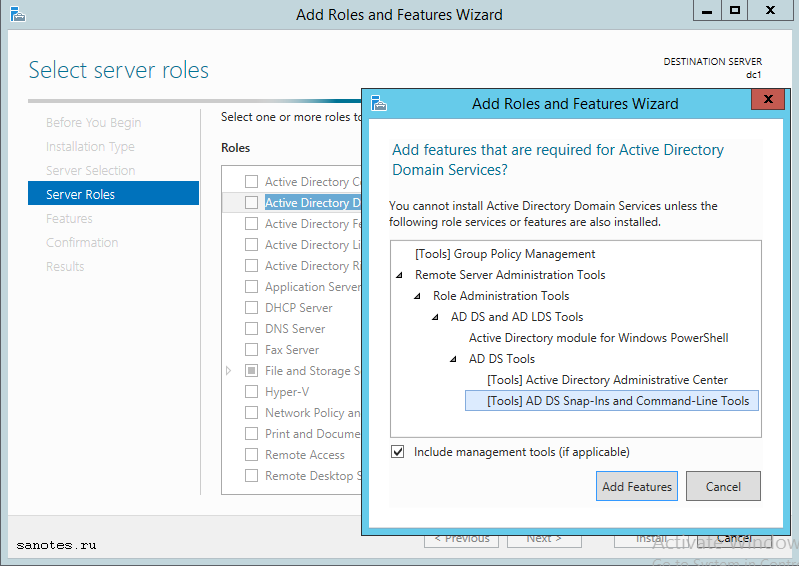

В списке ролей выбрать роль — Active Directory Directory Services. Сразу появиться окно Add Roles and Features Wizard в котором нужно нажать Add Features. Нажать Next.

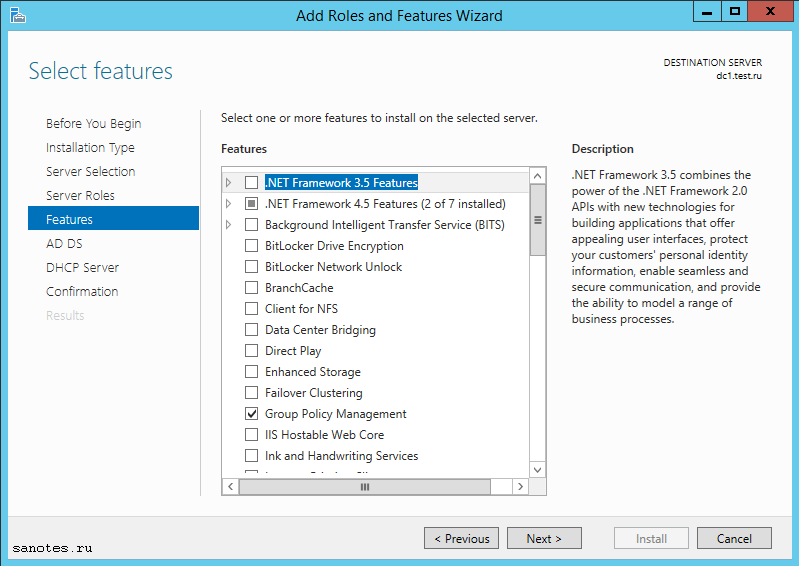

На странице Select Features автоматически будет выделено – Group Policy Management. Нажать Next.

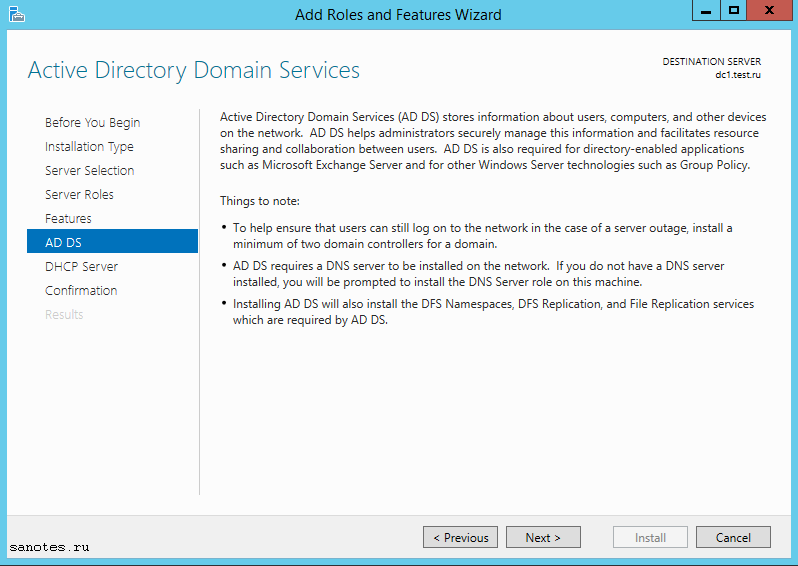

На странице Active Directory Domain Services, выводиться общая информация о контроллере домена. Нажать Next.

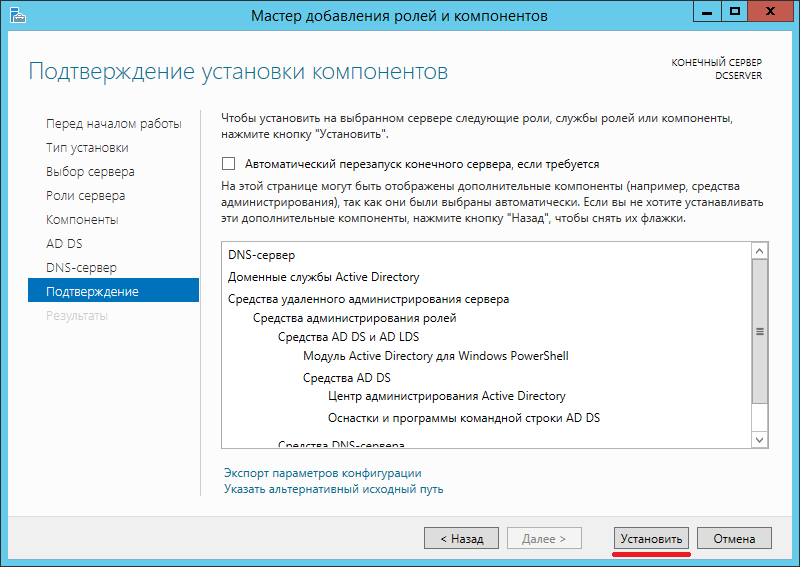

Страница Confirm installation selections. Нужно подтвердить выбранную конфигурацию к установке и нажать Install. Если что-то не устраивает в конфигурации можно вернуться назад и исправить. Если выбрать Restart the destination server automatically if required, после установки сервер перезагрузиться без дополнительных предупреждений. Так же на этой странице можно выполнить экспорт этой конфигурации в xml-файл.

Дождаться конца установки

После установки роли Active Directory Directory Services можно активировать контролер домена.

2. Активация контроллера домена

Чтобы запустить активацию контролера домена можно в окне установки роли ADDS кликнуть Promote this server to a domain controller. Либо если вы уже закрыли это окно, в Server Manager появиться оповещение, отмеченное флажком, там есть такая же ссылка. Нужно кликнуть на неё.

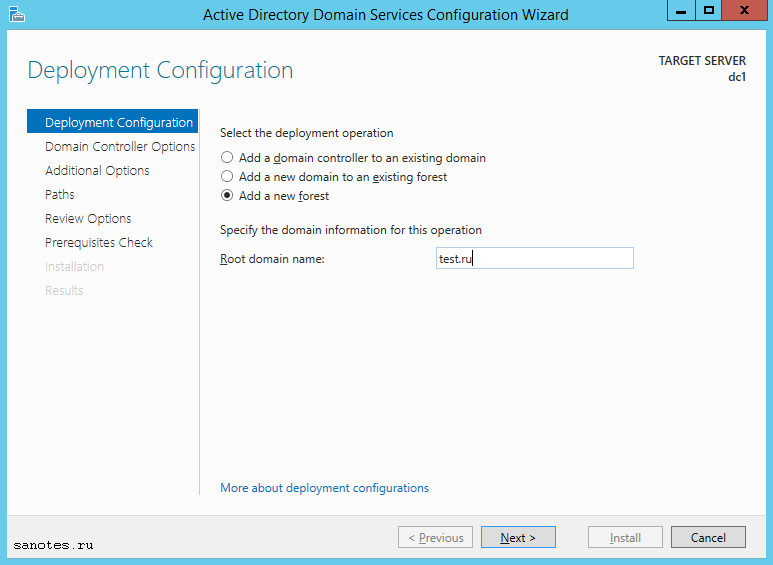

Выбрать Add a new forest и указать название домена, в данном примере – unronet.local. Это для случая, когда у вас нет еще никакого домена или леса (если вы добавляете контроллер в существующий домен или лес) – выбирайте первые два пункта и указывайте там имя существующего домена\леса. Нажать Next.

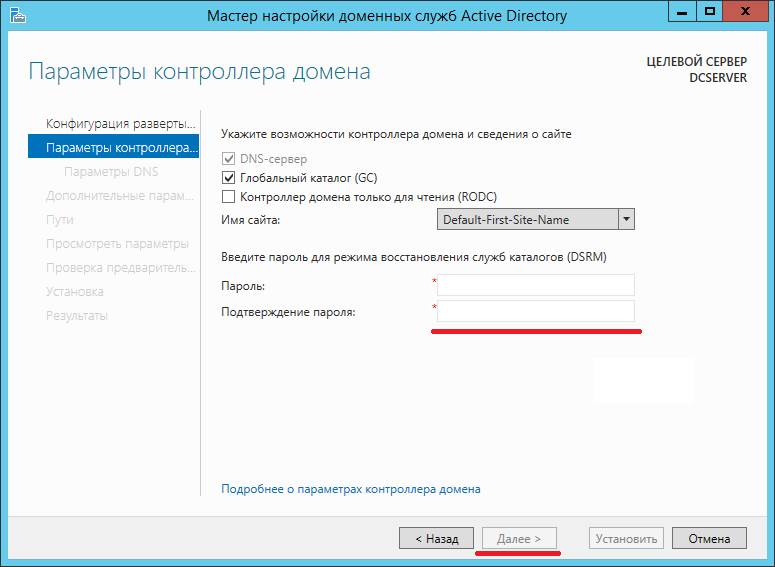

Страница Domain Controller Options. Здесь можно выбрать Forest functional level и Domain functional level. А так же выбрать будет ли этот сервер выполнять роль DNS сервера (или DNS сервер – это другой сервер). Определить Directory Service Mode (DSRM) password. Нажать Next.

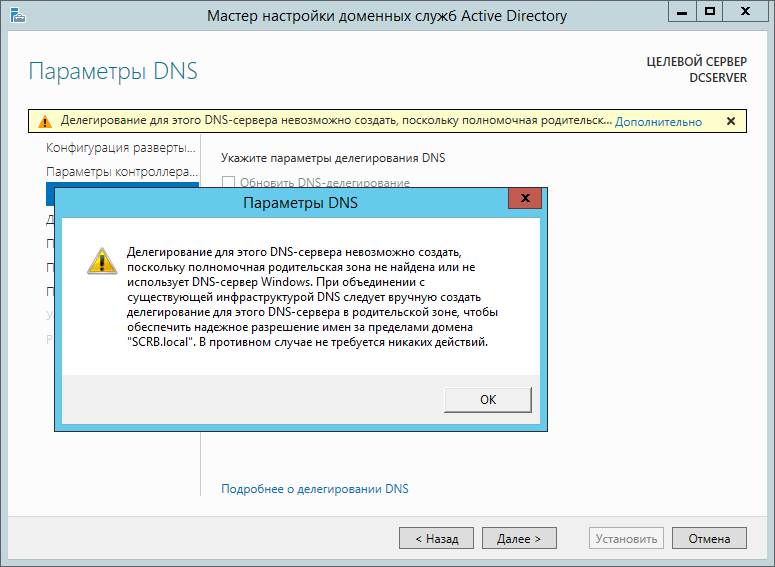

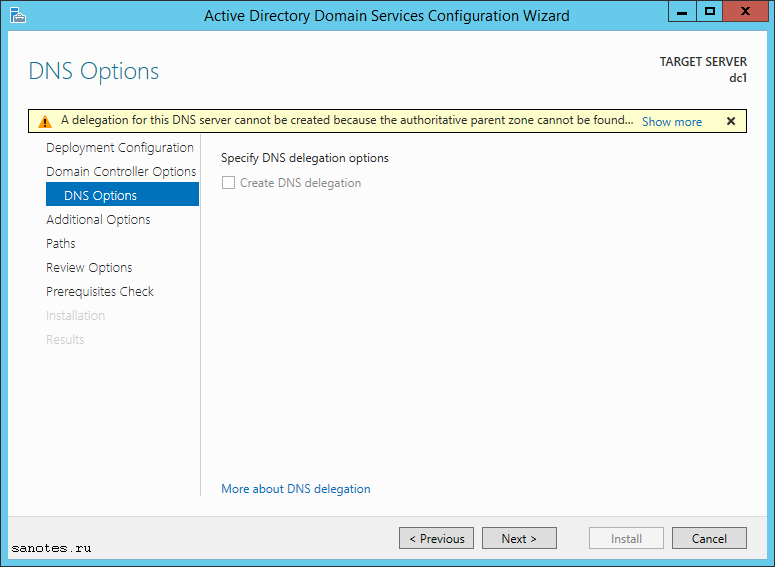

Некое предупреждение по поводу DNS его можно игнорировать. Нажать Next.

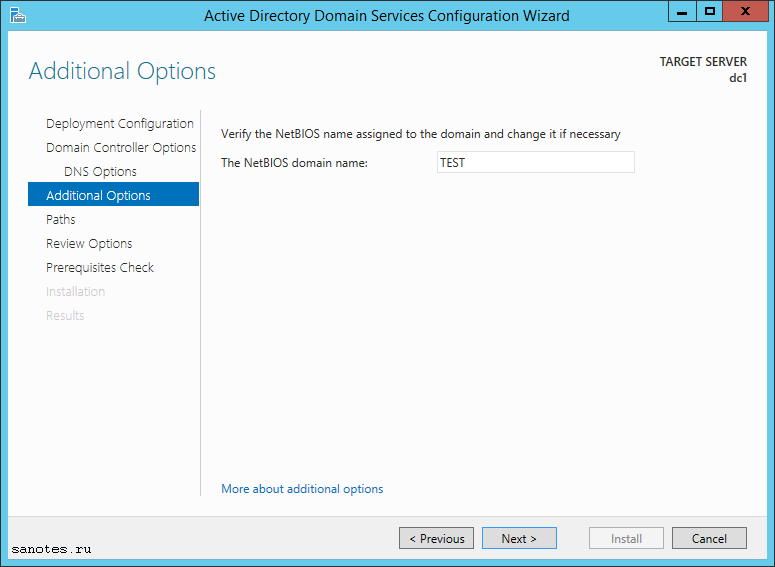

Задаётся имя для домена, при необходимости его можно изменить. Нажать Next.

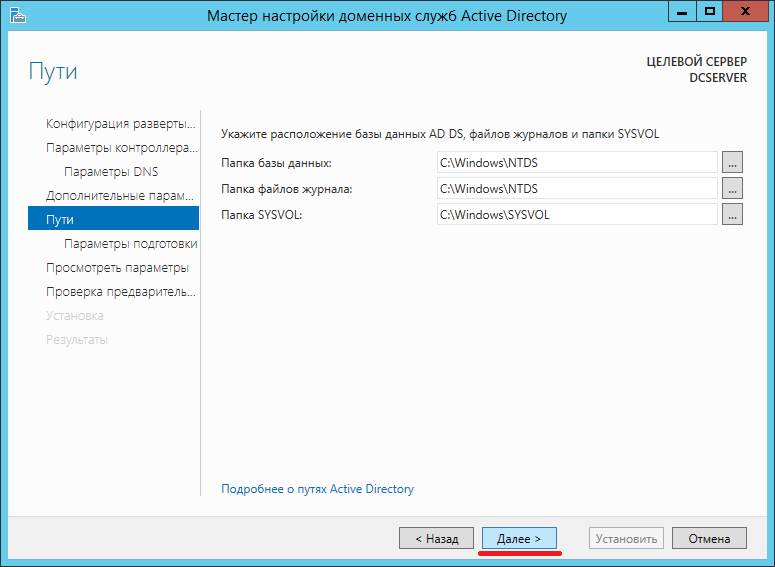

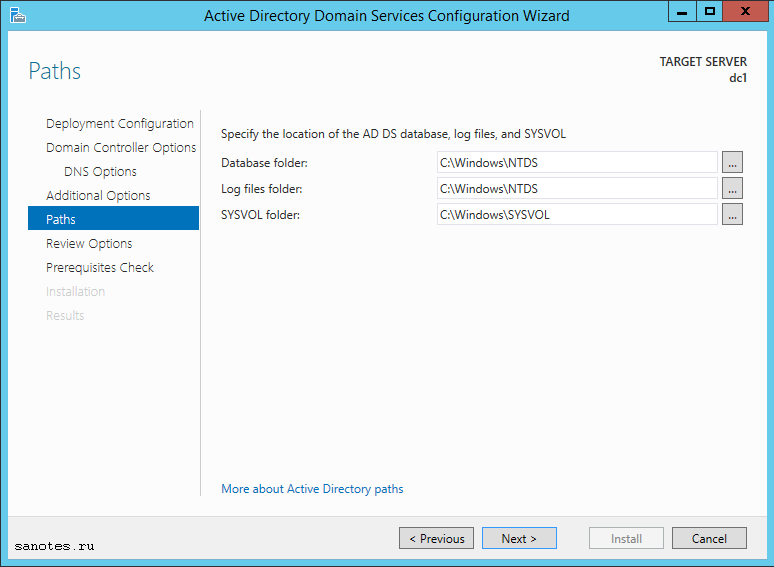

Страница Paths. Здесь можно переопределить папки для хранения служебных файлов контроллера домена. Нажать Next.

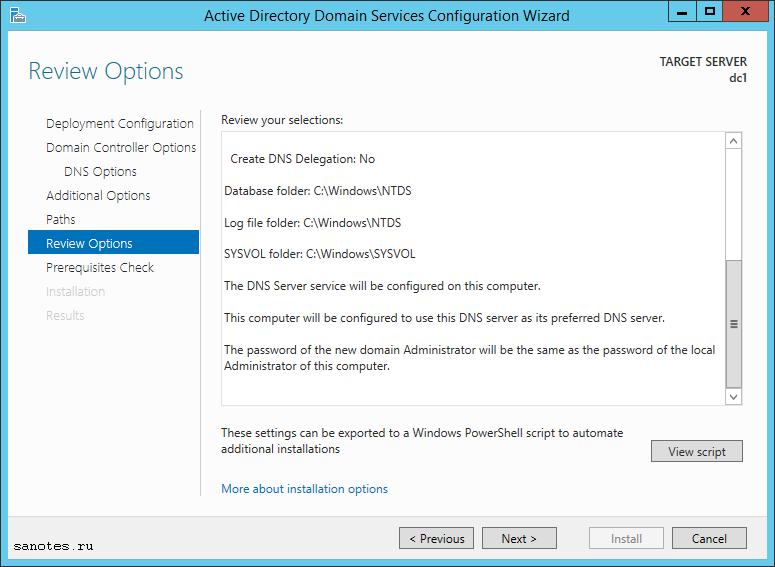

Страница Review Options. Здесь можно посмотреть скрипт Windows PowerShell с помощью которого будет активирован контроллер домена. Нажать Next.

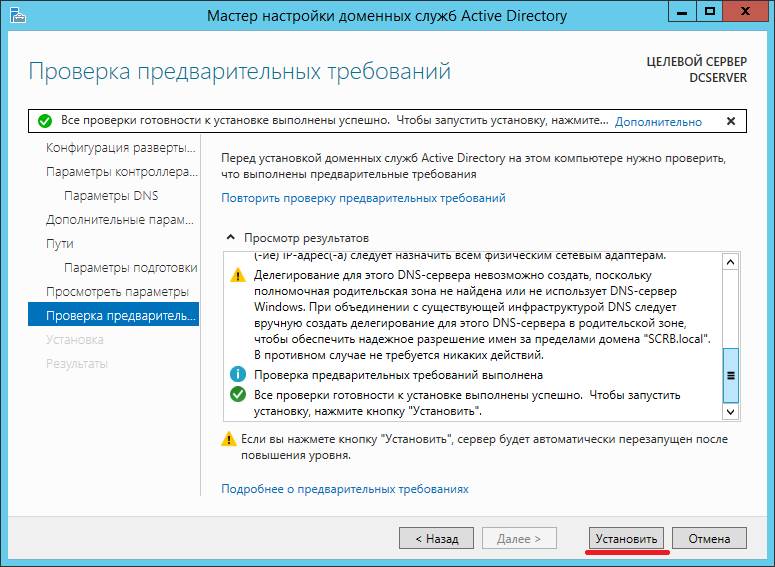

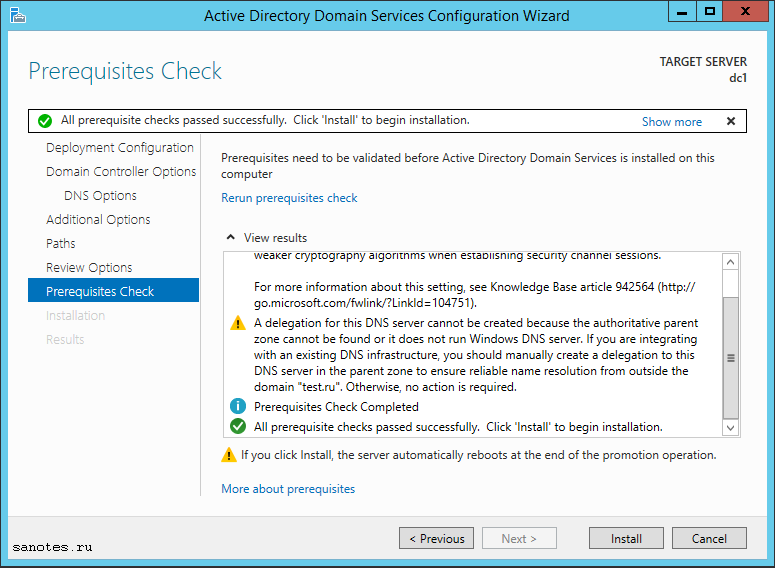

Страница проверки предварительных требований. Нажать Install.

Дождаться конца установки. Если была выбрана опция автоматической перезагрузки – сервер перезагрузиться сразу после окончания активации.

PC360

Ремонт/настройка ПК и окружающих его устройств.

Настройка контроллера домена на WindowsServer2012.

В предыдущей статье описание подключения и установки сервера.

Нужно отметить, что контроллер домена в нашей сети до этого момента уже существовал на виртуальной машине. Задача состоит в том, чтобы настроить контроллер домена на реальной машине, сделать его вторым резервным, затем передать ему полномочия главного контроллера и отключить (демонтировать) виртуальную машину. Так же за одно осуществится перенос контроллера домена с Windows Server 2008 R2 на более новый Windows Server 2012 R2. Приступим.

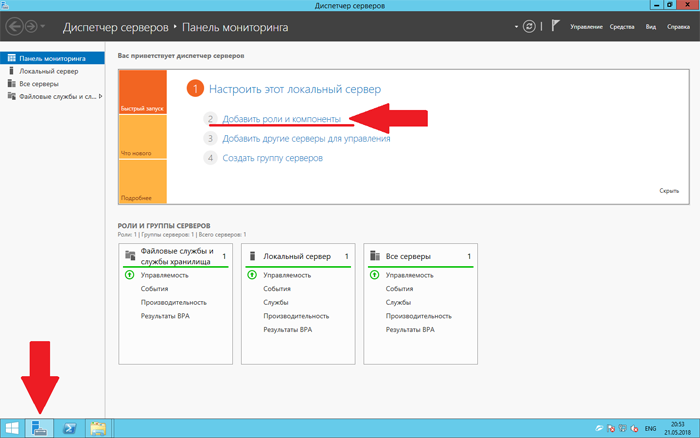

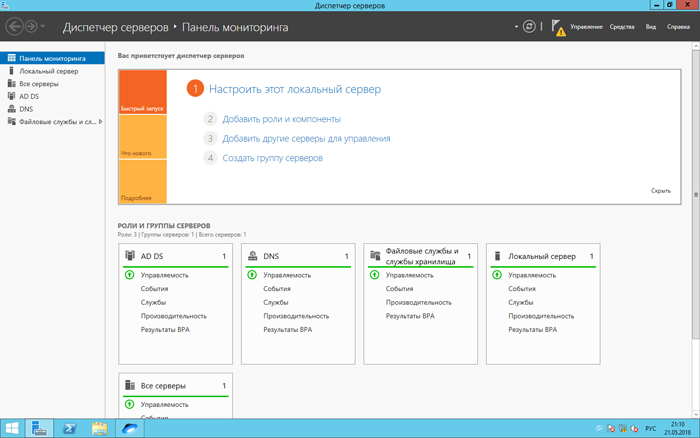

Сразу после установки Windows Server 2012 R2 и авторизации под учетной записью администратора на экране открывается приложение «Диспетчер серверов» и предлагает нам настроить сервер. Если он не открылся или случайно закрылся, то найти его можно на панели задач внизу слева.

Нажимаем добавить роли и компоненты.

Установка ролей и компонентов >> Далее.

Выбираем наш сервер >> Далее.

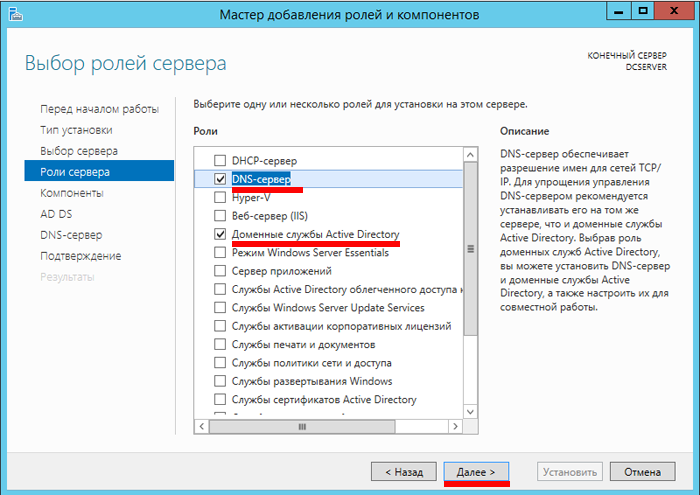

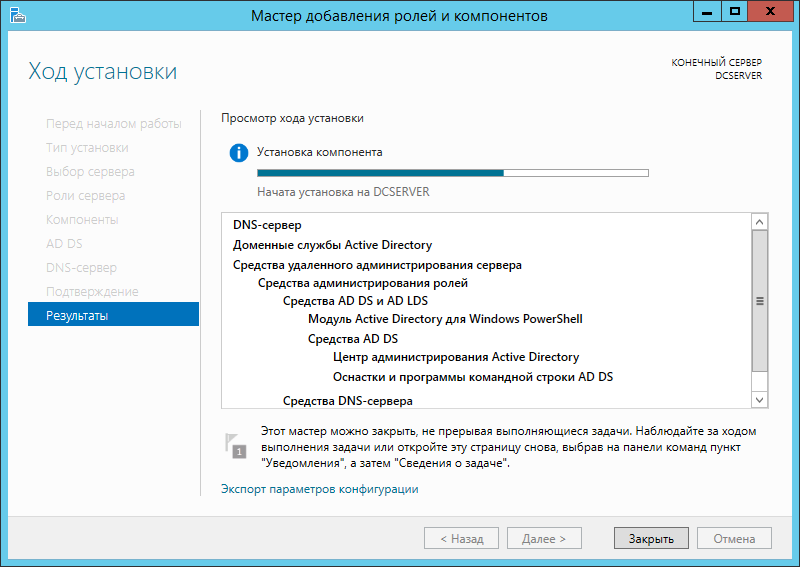

В качестве ролей сервера выбираем DNS-сервер и Доменные службы Active Directory. Как правило, DHCP-сервер идет третьим вместе с двумя предыдущими ролями, однако у нас в сети он не задействован по причине местных обстоятельств.

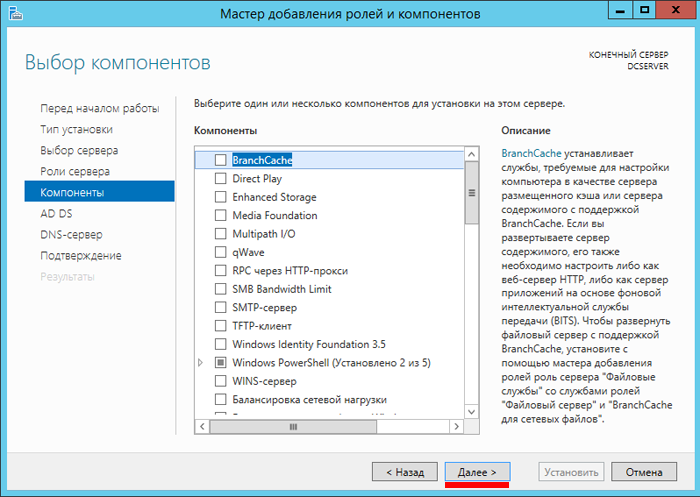

В разделе «Компоненты» оставляем всё без изменения >> Далее.

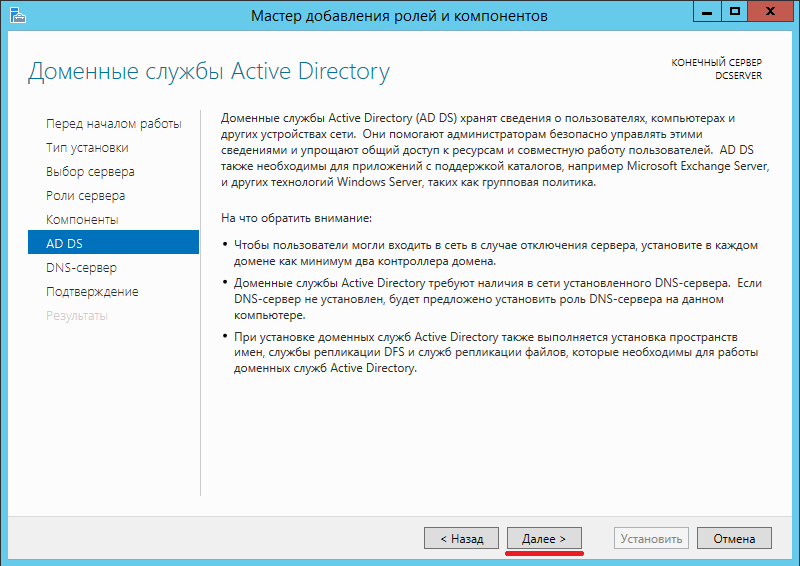

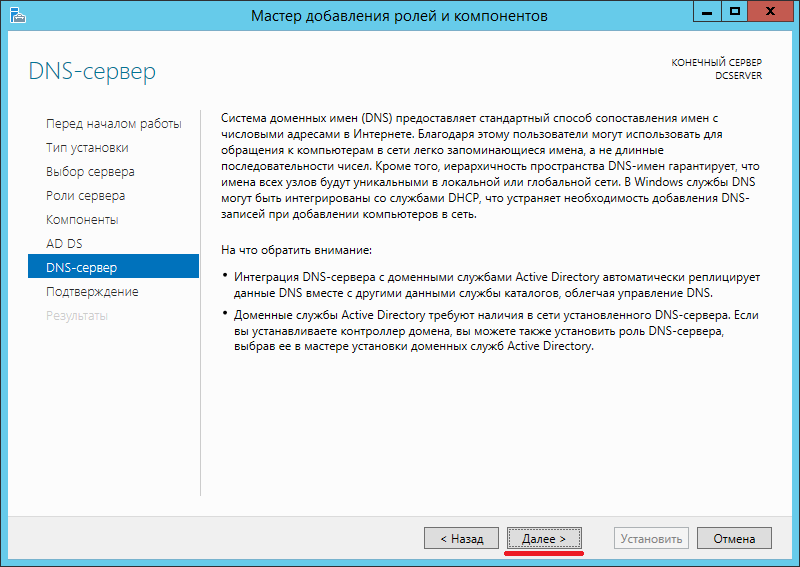

Читаем об службах, которые мы добавляем >> Далее.

Подтверждаем выбор и нажимаем >> Установить.

Ждем пока идет установка.

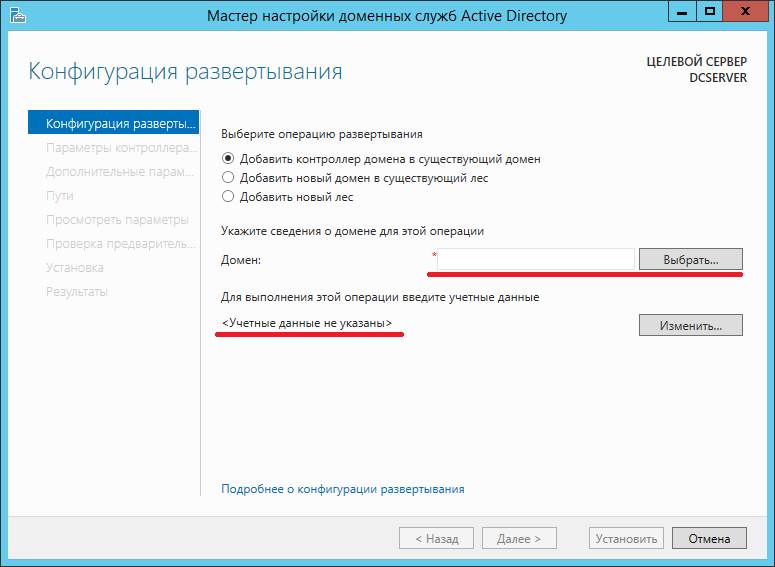

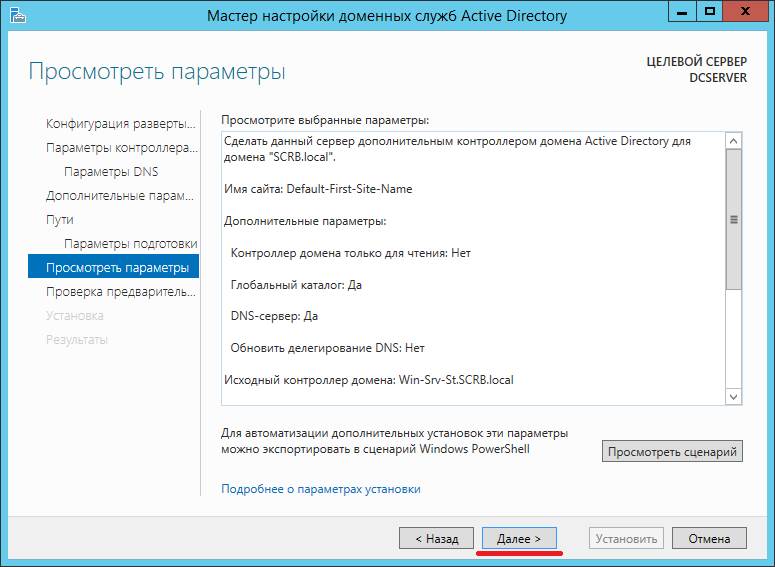

Откроется мастер настройки доменных служб Active Directory. При выборе операции развертывания отмечаем пункт: Добавить контроллер домена в существующий домен.

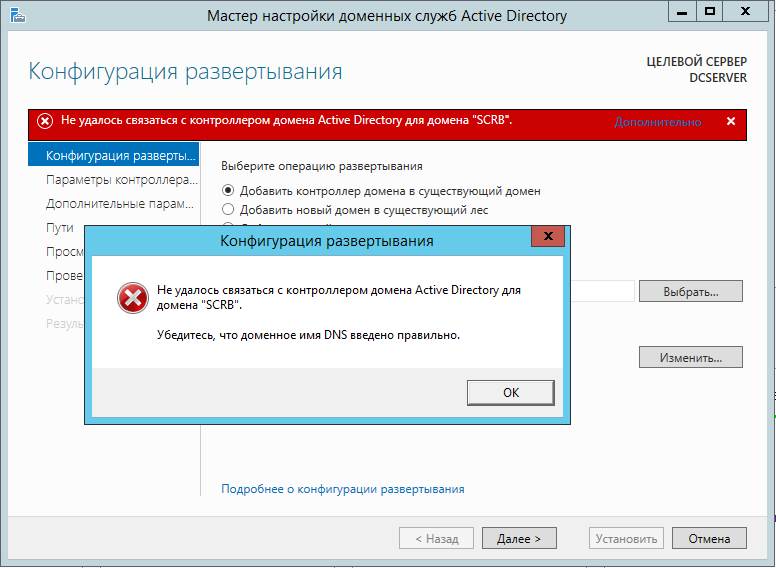

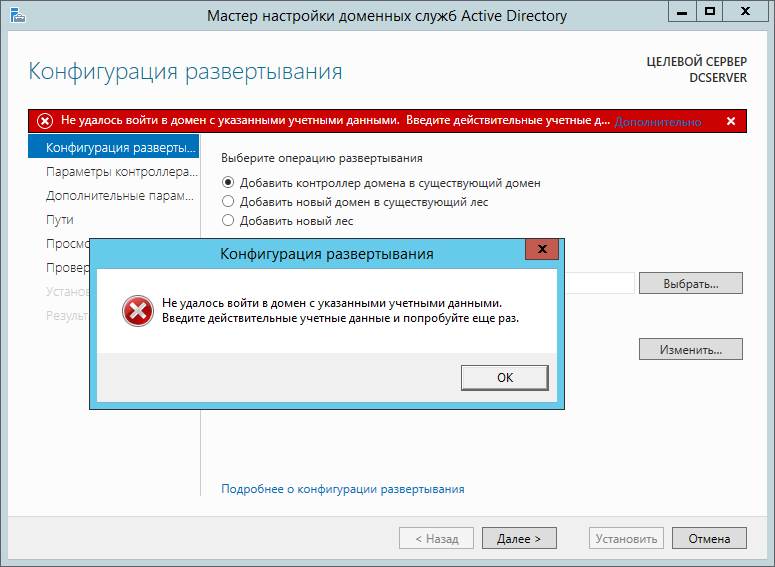

Вводим название нашего домена, учетные данные и получаем ошибку – Не удалось связаться с контроллером домена Active Directory для домена «SCRB». Убедитесь что доменное имя DNS введено правильно.

Переходим в настройки сети и в свойствах TCP/IP проверяем, какой введен DNS. DNS-ом должен быть IP-адрес действующего контроллера домена, у нас это 192.168.1.130 (было прописано что-то другое).

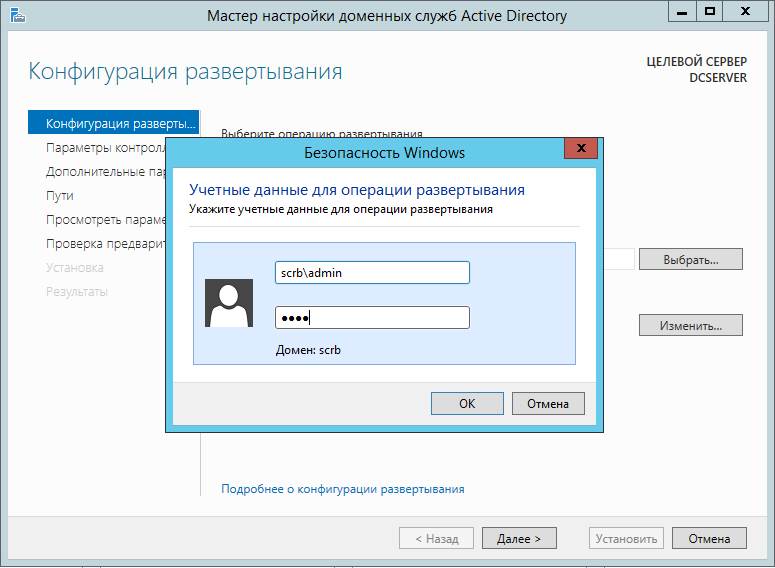

Снова пробуем указать сведения о существующем домене. На сей раз ошибка другой тематики – Не удалось войти в домен с указанными учетными данными. Введите действительные учетные данные и попробуйте еще раз.

На самом деле я часто подсматриваю настройки на сайте первоисточника Microsoft. Насчет авторизации там написано, что нужно использовать учетную запись с правами администратора действующего домена.

Значит, применим эту учетную запись.

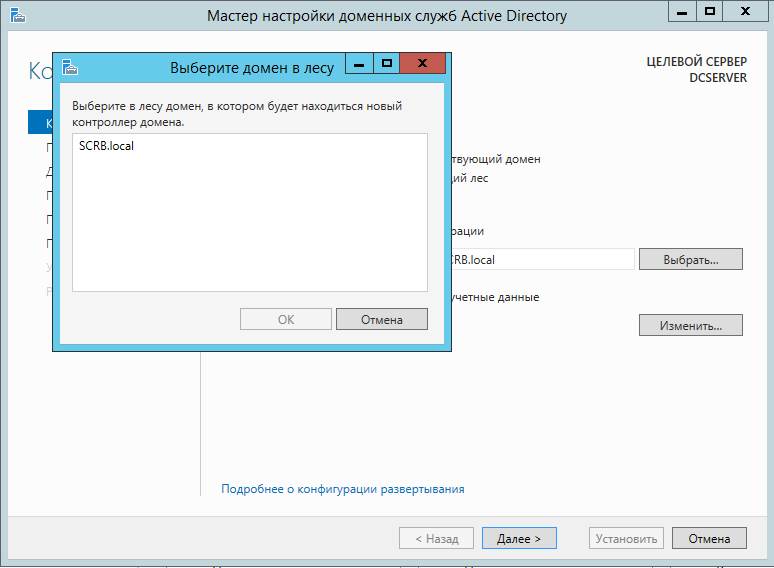

Когда все настройки введены правильно, при вводе домена можно нажать на кнопку «Выбрать» и наш действующий домен появится в списке. Выбираем его.

На следующем пункте вводим пароль из цифр и букв разного регистра>> Далее.

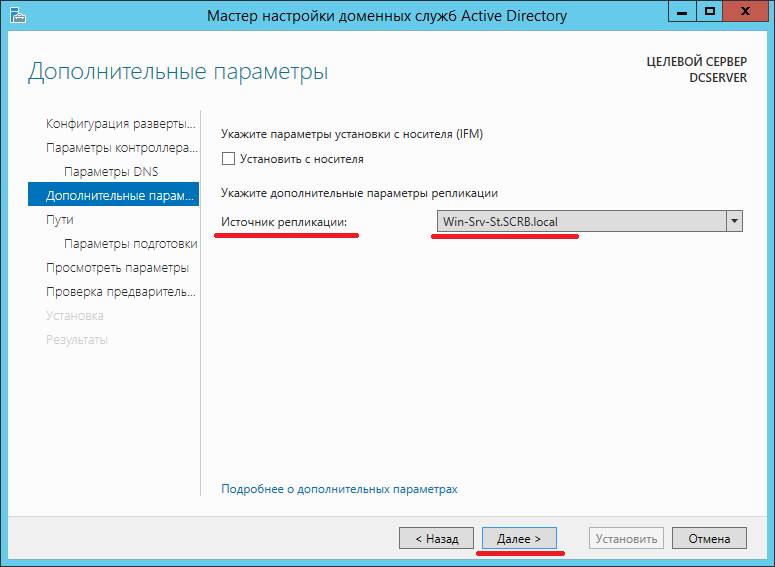

Указываем источник репликации – действующий контроллер домена. Репликация это восстановление (синхронизация) данных Active Directory одного контроллера домена на других. Когда работает репликация изменения в одном контроллере домена (допустим создание нового пользователя) через некоторое время переносятся и во все остальные.

Расположение баз данных AD и файлов оставляем без изменения.

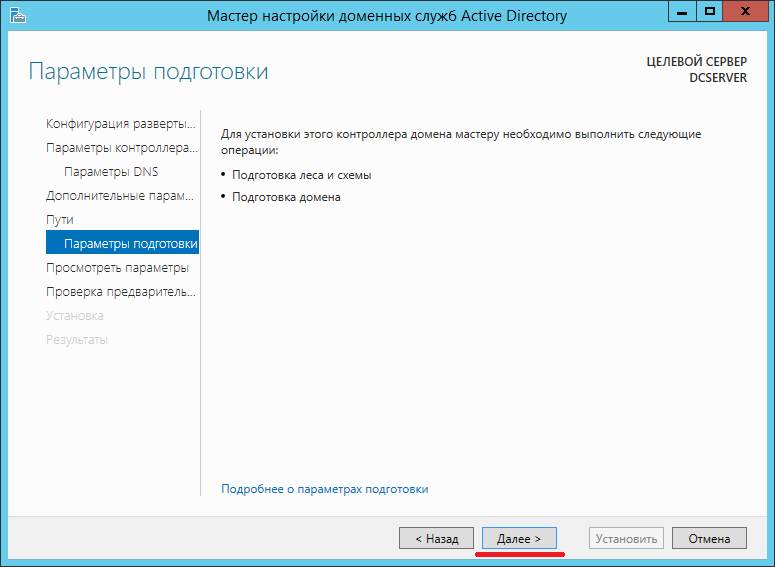

Параметры подготовки >> Далее.

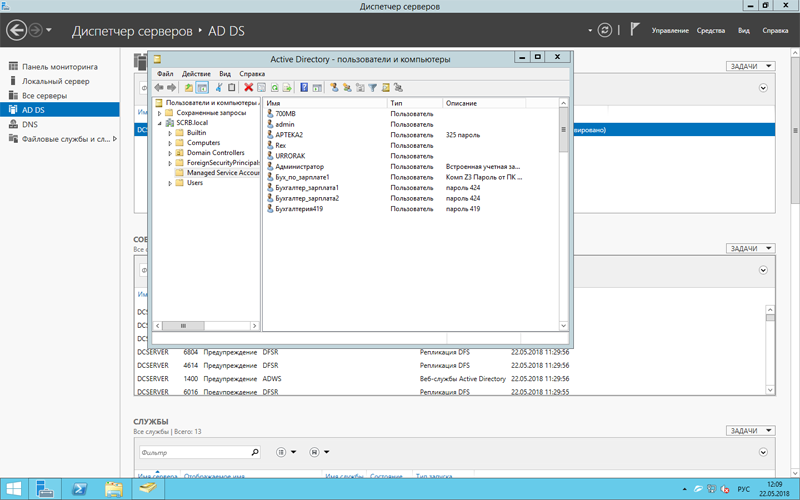

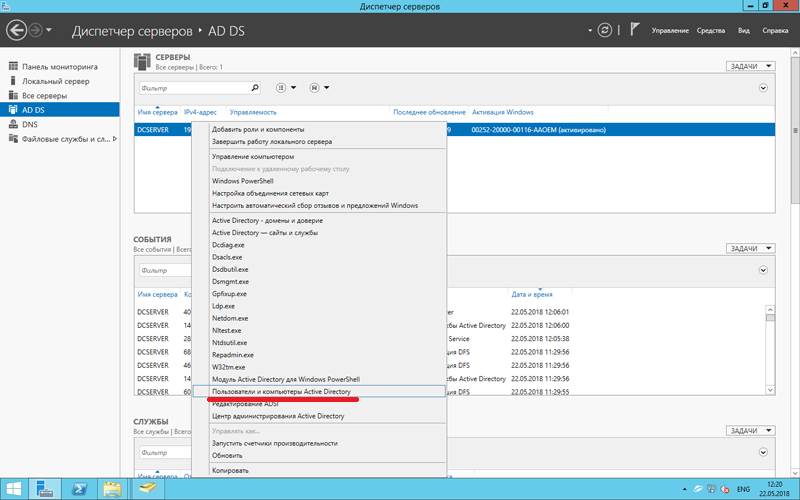

Если зайти в директорию контроллеров доменов, то можно увидеть что их теперь два.

Первый контроллер домена в лесу, на базе Windows 2012 R2. Настройка служб AD DS, DNS, DHCP

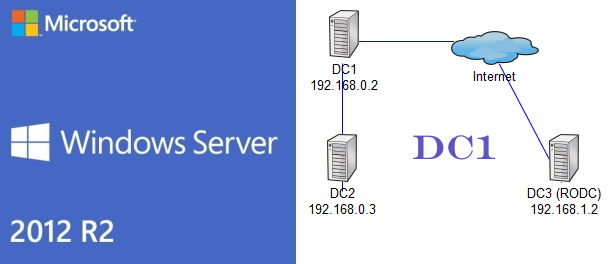

В данной заметке, подробно рассмотрим процесс внедрения первого контроллера домена на предприятии. А всего их будет три:

1) Основной контроллер домена, ОС — Windows Server 2012 R2 with GUI, сетевое имя: dc1.

2) Дополнительный контроллер домена (на случай выхода из строя основного), ОС — Windows Server 2012 R2 Core, сетевое имя: dc2.

3) Контроллер домена только для чтения ( RODC ), находящийся в филиале компании за vpn-каналом, ОС — Windows Server 2012 R2 Core, сетевое имя: dc3.

Данное руководство подойдет для внедрения доменной структуры в небольшой компании и пригодится начинающим администраторам Windows.

Шаг 1: Установка первого контроллера домена. Подготовка.

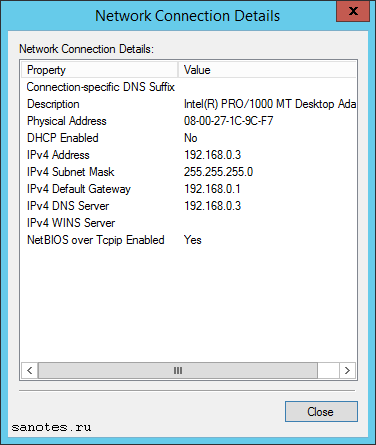

Перед запуском мастера ролей, серверу необходимо задать сетевое имя и настроить ip-адрес. Сетевое имя — dc1. Настройки TCP/IP укажем как на скриншоте ниже.

Службы Active Directory Domain Services требуют установленного в сети DNS-сервера. В случае если он не установлен, то роль DNS Server будет предложена для установки.

Так же, службы Active Directory Domain Services требуют установки дополнительных служб пространства имен, файловой и DFS репликации (DFS Namespace, DFS Replication, File Replication). Нажимаем Next.

[shell]Install-WindowsFeature –ConfigurationFilePath

D:\ConfigurationFiles\DeploymentConfigTemplate.xml[/shell]

или если требуется задать новое имя серверу, набираем:

[shell]Install-WindowsFeature –ConfigurationFilePath

D:\ConfigurationFiles\ADCSConfigFile.xml -ComputerName $servername[/shell]

В конце нажимаем Install. Дожидаемся окончания процесса установки.

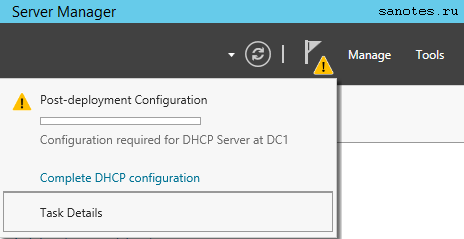

Теперь нажимаем на значок треугольника с восклицательным знаком и выбираем сначала Promote this server to domain controller (Повысить этот сервер до контроллера домена). Позже запустим процесс развертывания DHCP-сервера.

Add New Forest — создать новый корневой домен в новом лесу. Используется для новой «чистой» установки Active Directory; (например ‘test.ru’)

Add a new domain to an existing forest — добавить новый домен в существующем лесу, возможные варианты: Tree Domain — корневой домен нового дерева в существующем лесу (например ‘test2.ru’ параллельно с ‘test.ru’) или Child Domain — дочерний домен в существующем лесу (например ‘corp.test.ru’)

Add a domain controller to an existing domain — добавить дополнительный контроллер домена в существующем домене, используется для резервного или филиального домена.

Выбираем вариант Add New Forest, задаем корневое имя домена, нажимаем Next.

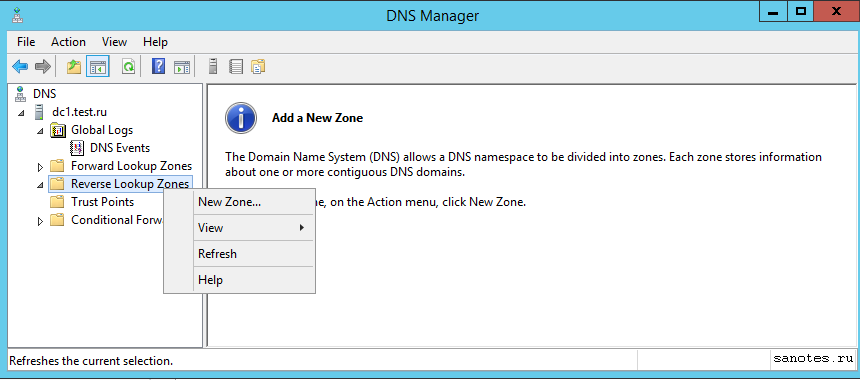

Теперь создадим обратную зону в DNS. Обратная зона, позволяет выполнить разрешение FQDN-имен хостов по их IP-адресам. В процессе добавления ролей AD и DNS по умолчанию не создаются, поскольку предполагается, что в сети может существовать другой DNS-сервер, контролирующий обратную зону. Поэтому создадим ее сами, для этого переходим в диспетчер DNS (DNS Manager), на вкладку Reverse Lookup Zones, кликаем правой кнопкой и выбираем New Zone.

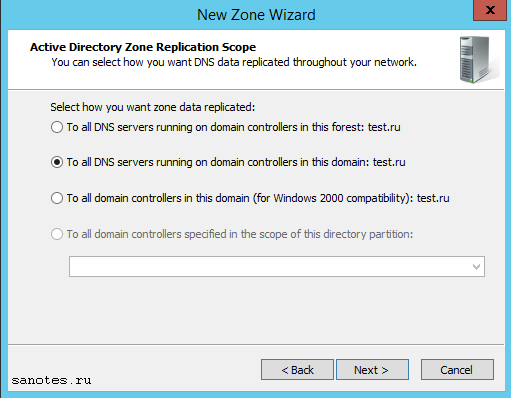

На следующем экране, предлагается выбрать как зона будет реплицироваться, обмениваться данными с другими зонами расположенными на контроллерах и DNS-серверах. Возможны следующие варианты:

Для всех DNS-серверов расположенных на контроллере домена в этом лесу (То all DNS servers running on domain controllers in this forest). Репликации во всем лесу Active Directory включая все деревья доменов.

Для всех DNS-серверов расположенных на контроллере домена в этом домене (То all DNS servers running on domain controllers in this domain). Репликация внутри текущего домена и его дочерних доменов.

Для всех контроллеров домена в этом домене (То all domain controllers in this domain). Репликация на все контроллеры домена внутри текущего домена и его дочерних доменов.

На все контроллеры домена в указанном разделе каталога приложений (To all domain controllers specified in the scope of this directory partition). Репликация на все контроллеры домена, но DNS-зона располагается в специальном каталоге приложений. Поле будет доступно для выбора, после создания каталога. Подробнее.

На следующем экране зададим идентификатор сети (Network ID). В нашем случае 192.168.0. В поле Reverse Lookup Zone Name увидим как автоматически подставится адрес зоны обратного просмотра. Нажимаем Next.

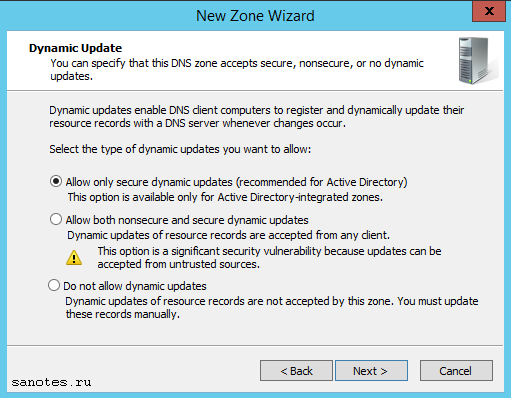

Разрешить только безопасные динамические обновления (Allow Only Secure Dynamic Updates). Это опция доступна, только если зона интегрирована в Active Directory.

Разрешить любые, безопасные и не безопасные динамические обновления (Allow Both Nonsecure And Secure Dynamic Updates). Данный переключатель, позволяет любому клиенту обновлять его записи ресурса в DNS при наличии изменений.

Запретить динамические обновления (Do Not Allow Dynamic Updates). Это опция отключает динамические обновления DNS. Ее следует использовать только при отсутствии интеграции зоны с Active Directory.

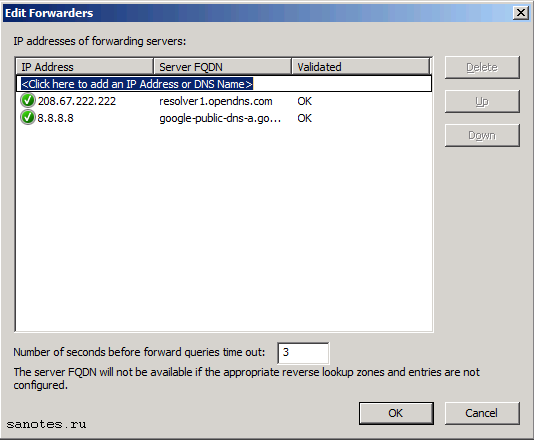

Еще одна полезная опция, которая обычно настраивается в DNS — это серверы пересылки или Forwarders, основное предназначение которых кэшировать и перенаправлять DNS-запросы с локального DNS-сервера на внешний DNS-сервер в сети интернет, например тот что находится у провайдера. Например мы хотим, что бы локальные компьютеры в нашей доменной сети, в сетевых настройках у которых прописан DNS-сервер (192.168.0.3) смогли получить доступ в интернет, необходимо что бы наш локальный dns-сервер был настроен на разрешение dns-запросов вышестоящего сервера. Для настройки серверов пересылки (Forwarders) переходим в консоль менеджера DNS. Затем в свойствах сервера переходим на вкладку Forwarders и нажимаем там Edit.

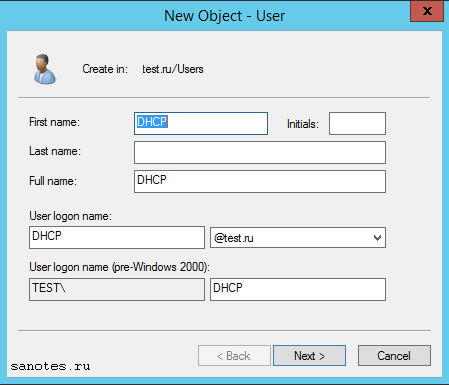

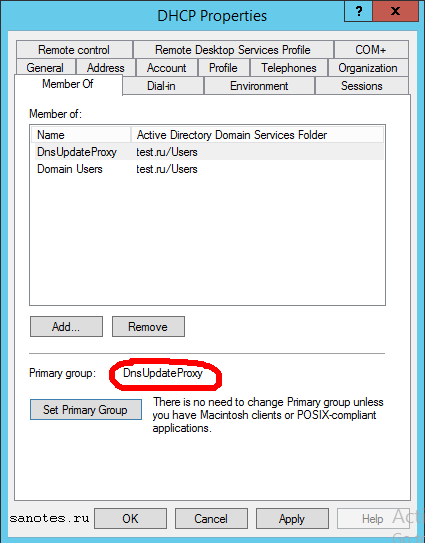

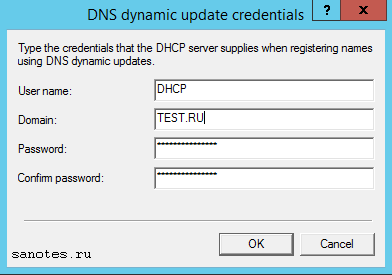

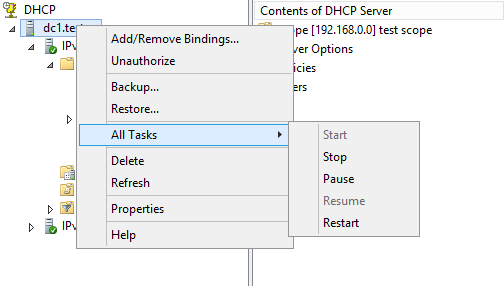

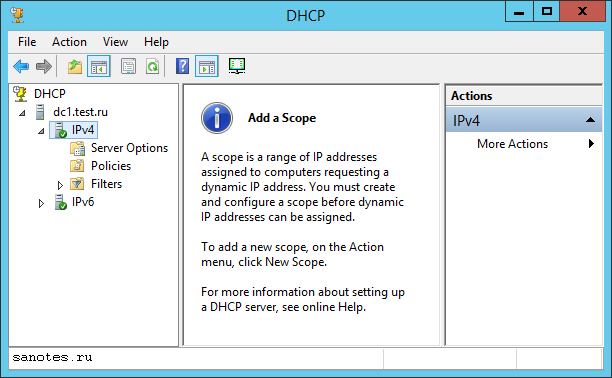

Теперь настроим службу DHCP. Запускаем оснастку.

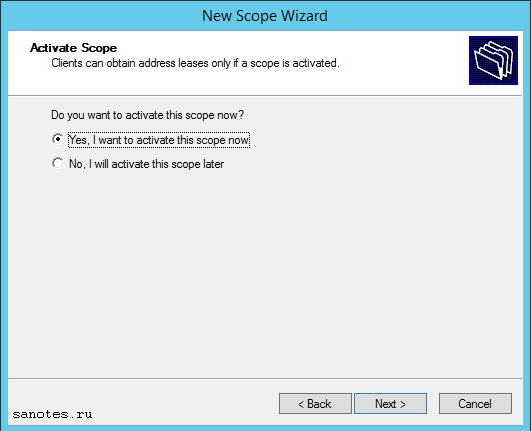

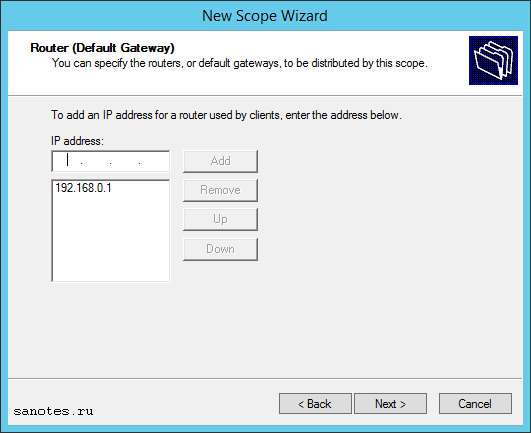

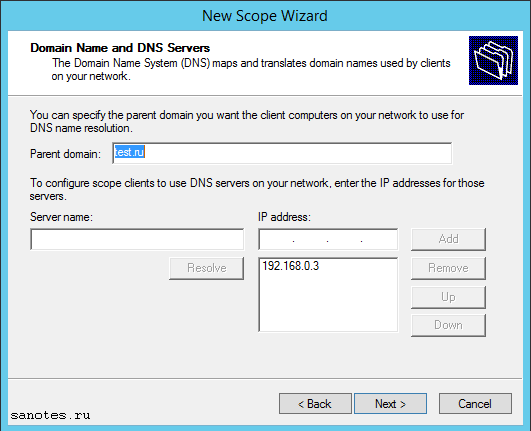

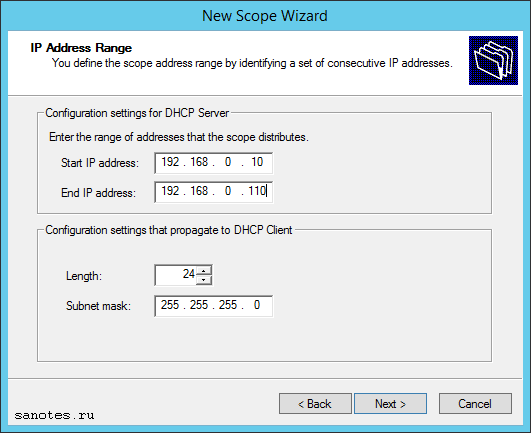

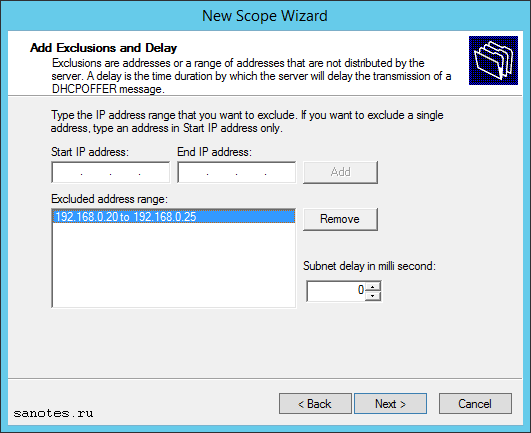

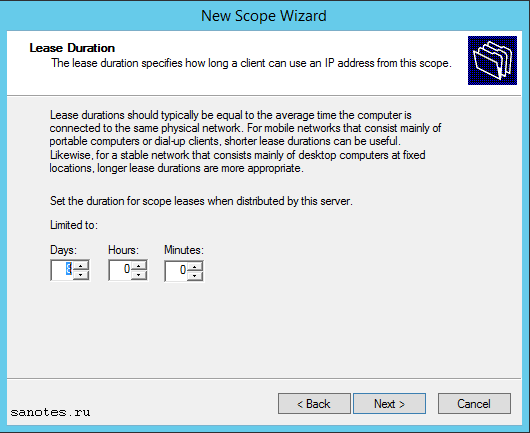

Последовательно укажем шлюз, доменное имя, адреса DNS, WINS пропускаем и в конце соглашаемся с активацией области нажатием: Yes, I want to activate this scope now. Finish.