- Nat для windows server 2019

- Постановка задачи

- Методы настройки сети в Windows Server 2019

- Настройка сети через графический интерфейс

- Настройка сети через Windows Admin Center

- Настройка сети Windows Server 2019 через командную строку

- Настройка сети через PowerShell

- Удаленная настройка сети

- Windows Server 2019. NAT или как включить Forwarding.

- Поехали.

- Настройка преобразования сетевых адресов (NAT) для переадресации трафика в инфраструктуре SDN Set up NAT for traffic forwarding in the SDN infrastructure

- Перед началом работы Before you start

- Создание подключения NAT Create a NAT connection

- Добавление правил к подключению NAT Add rules to a NAT connection

- Удаление правила NAT Remove a NAT rule

Nat для windows server 2019

Постановка задачи

Я хочу вас научить производить настройку статического IP адреса, маски, шлюза и DNS серверов на вашем сетевом интерфейсе, разными методами, локально и удаленно. Ситуаций может быть очень много. Лично я являюсь приверженцем того, что любой сервер должен иметь выделенный, статический ip-адрес исключительно под него, тут можно долго спорить, что можно делать резервирование на DHCP, через который потом можно быстрее менять настройки, но я придерживаюсь такой политики, так как из отказоустойчивый DHCP может ломаться, если вы можете меня переубедить в моем видении, то прошу в комментарии.

Методы настройки сети в Windows Server 2019

Существует ряд методов и инструментов позволяющих производить настройки вашего сетевого интерфейса, их можно разделить на два подхода:

- Локальная настройка сетевых параметров

- Удаленная настройка сетевыми параметрами

Среди инструментов можно выделить:

- Свойства сетевого интерфейса

- Утилита командной строки netsh

- Командлеты powerShell

- Использование Windows Admin Center

- Различные утилиты

Настройка сети через графический интерфейс

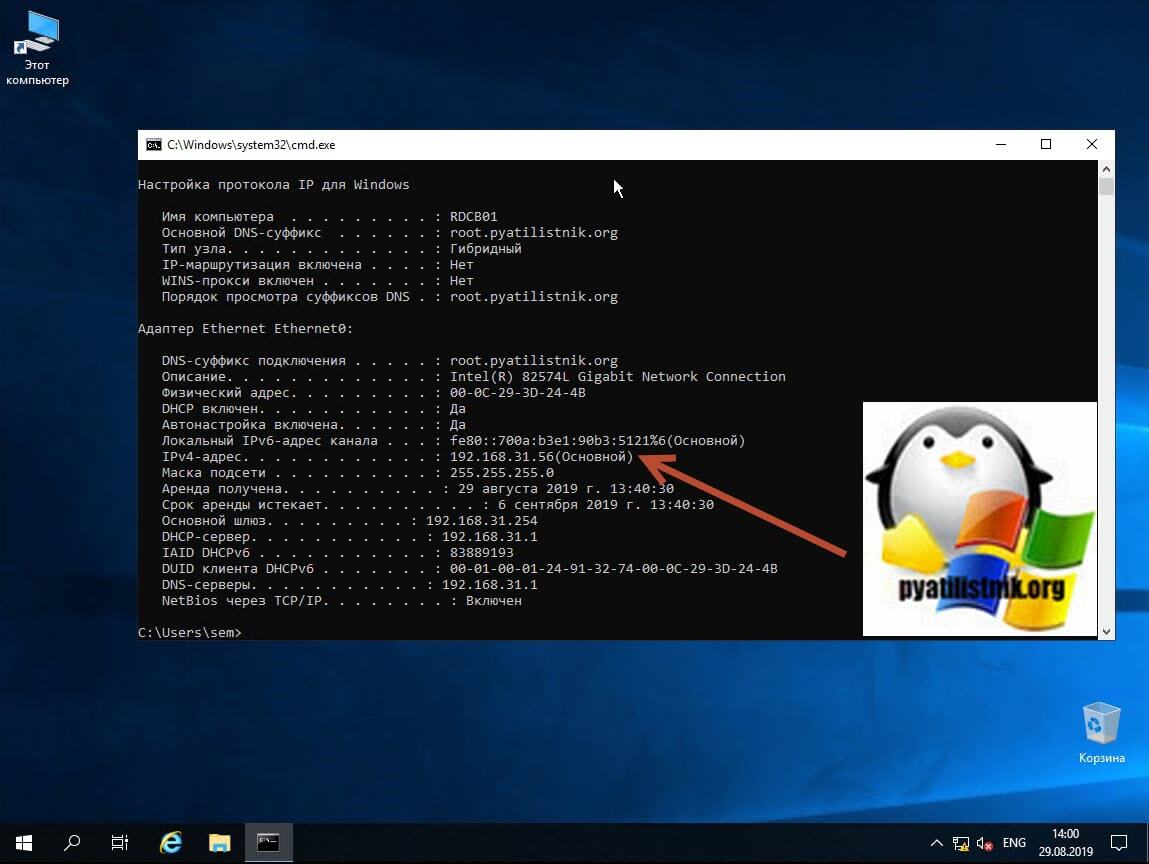

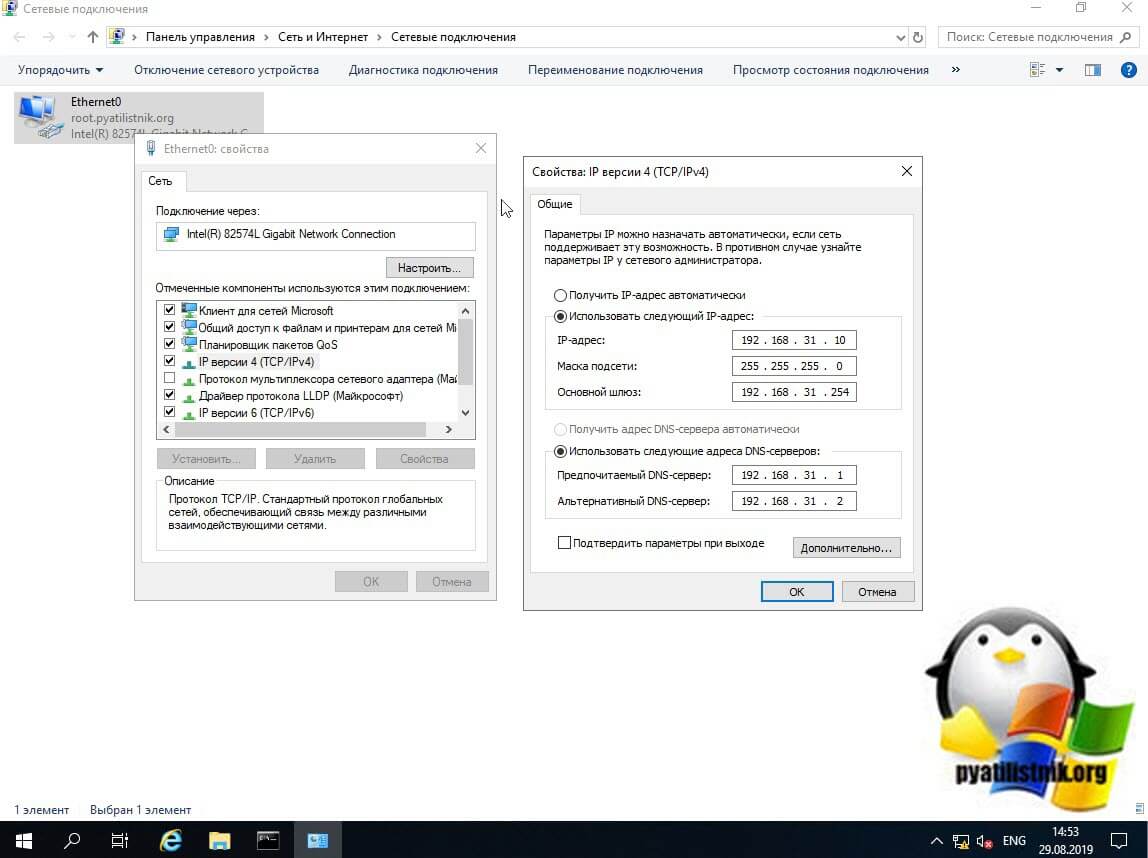

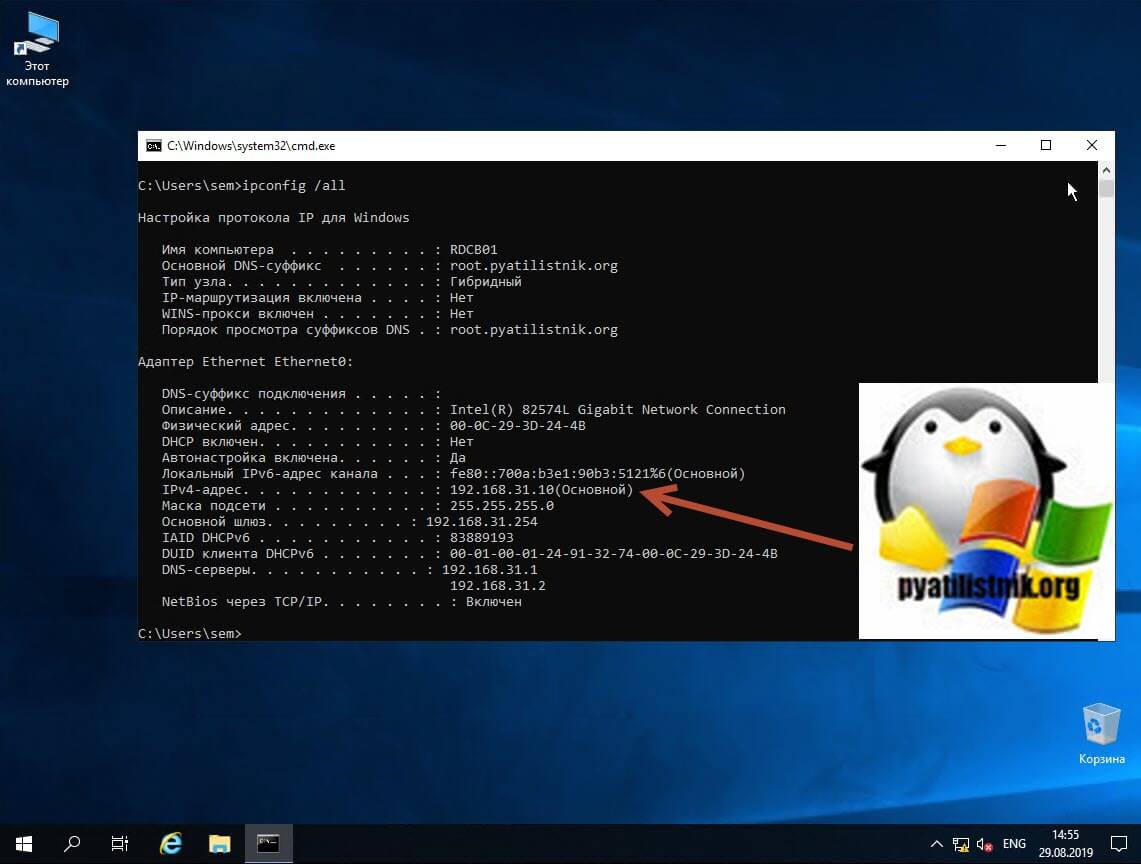

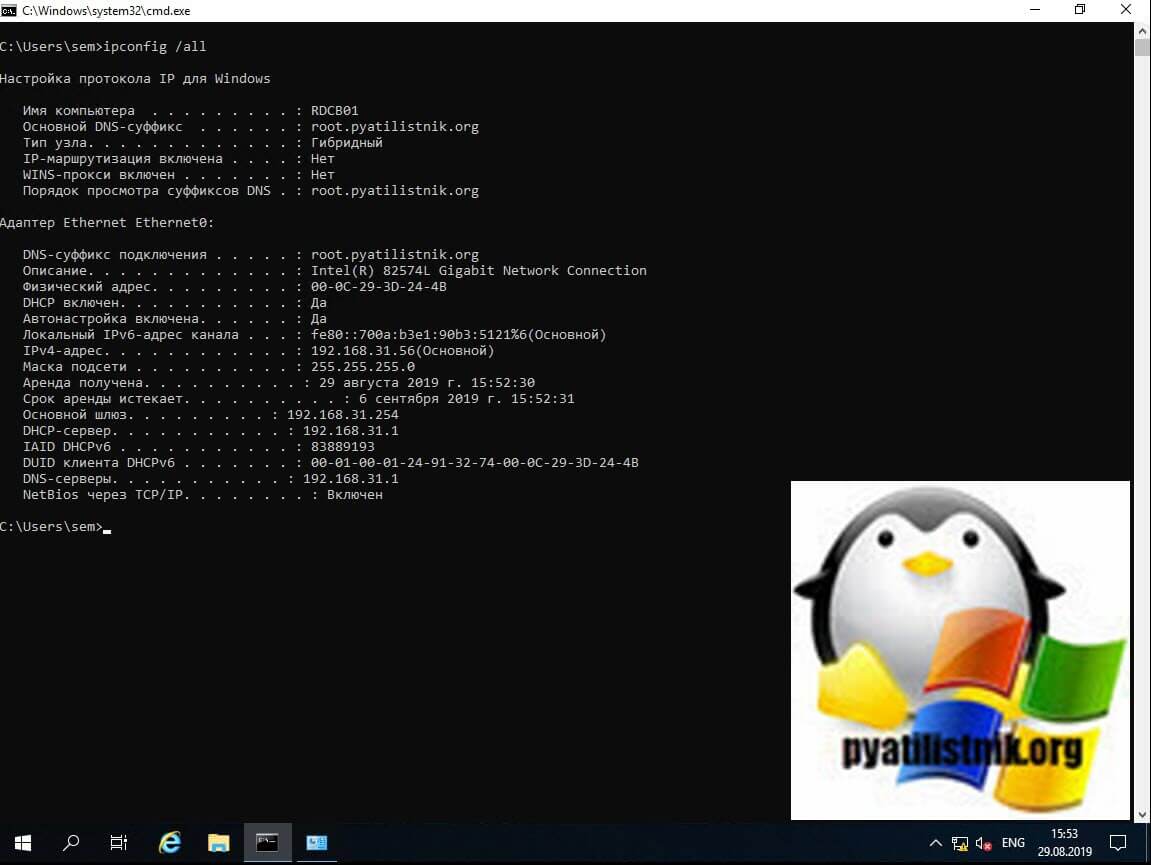

Первый метод, можно назвать классическим, так как он самый простой и подойдет для большинства администратором. Тут мы с вами будем использовать оснастку «Центр управления сетями и общим доступом«, настроим статический IP-адрес, маску сети, основной шлюз и DNS-сервера через графический интерфейс. У меня есть сервер RDCB01, для которого я выделил IP-адрес 192.168.31.10. На текущий момент айпишник прилетает от DHCP-сервера. Проверим текущие параметры интерфейса через командную строку, в которой нужно написать команду:

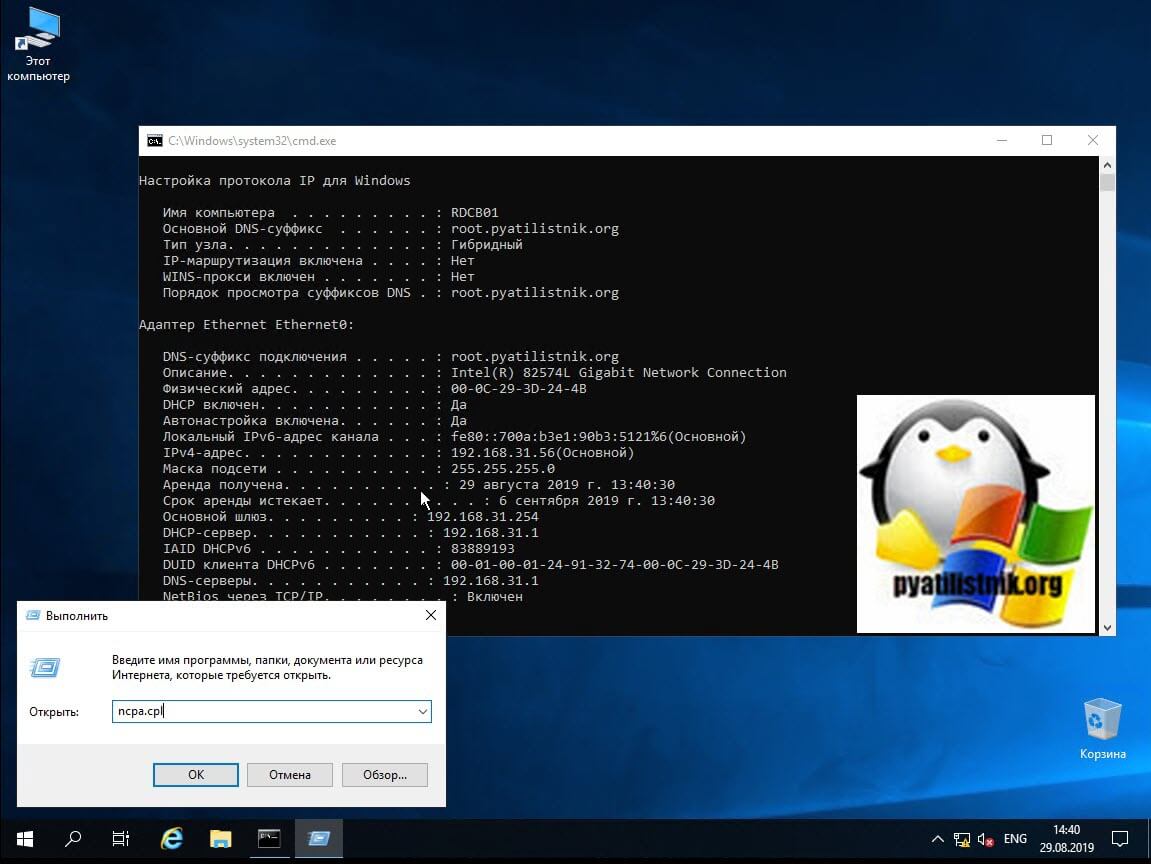

Чтобы открыть «Центр управления сетями и общим доступом» со списком сетевых интерфейсов, мы воспользуемся быстрыми командами Windows. Открываем окно выполнить и пишем в нем:

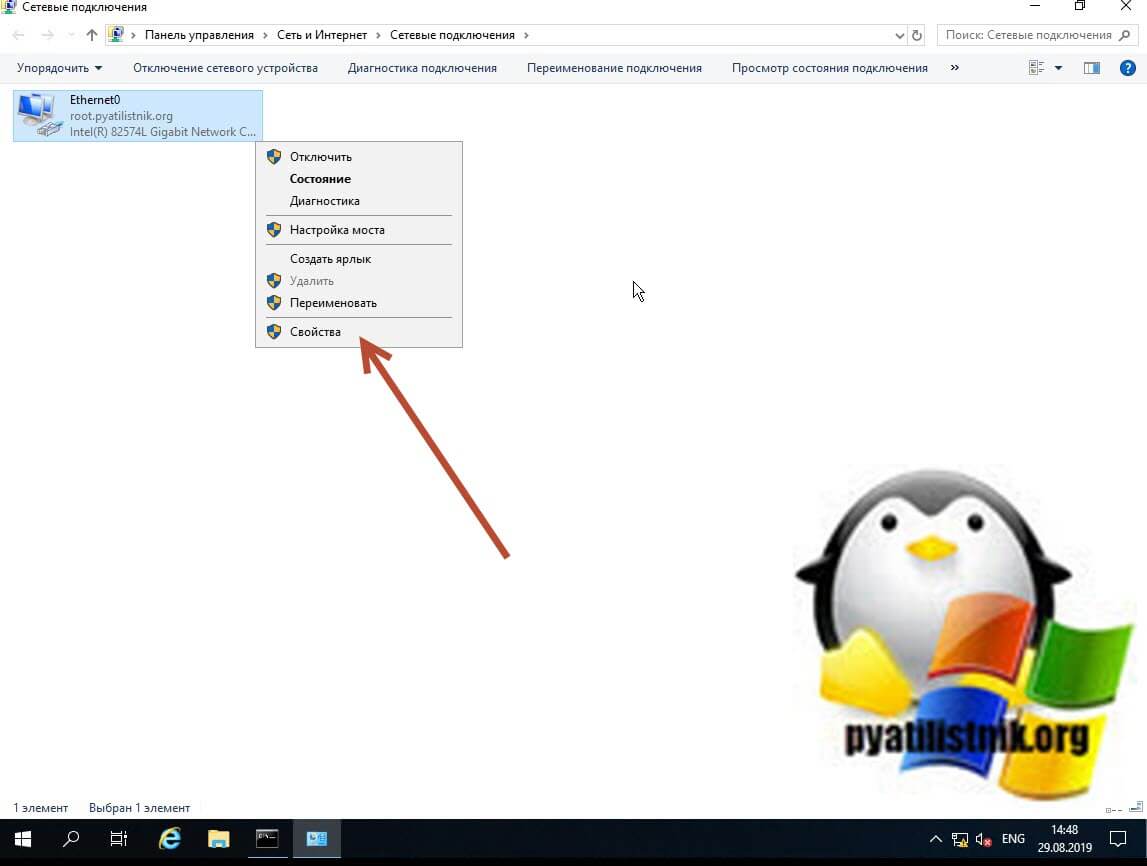

Находим нужный сетевой интерфейс, в моем примере, это единственный Ethernet0 и заходим в его свойства.

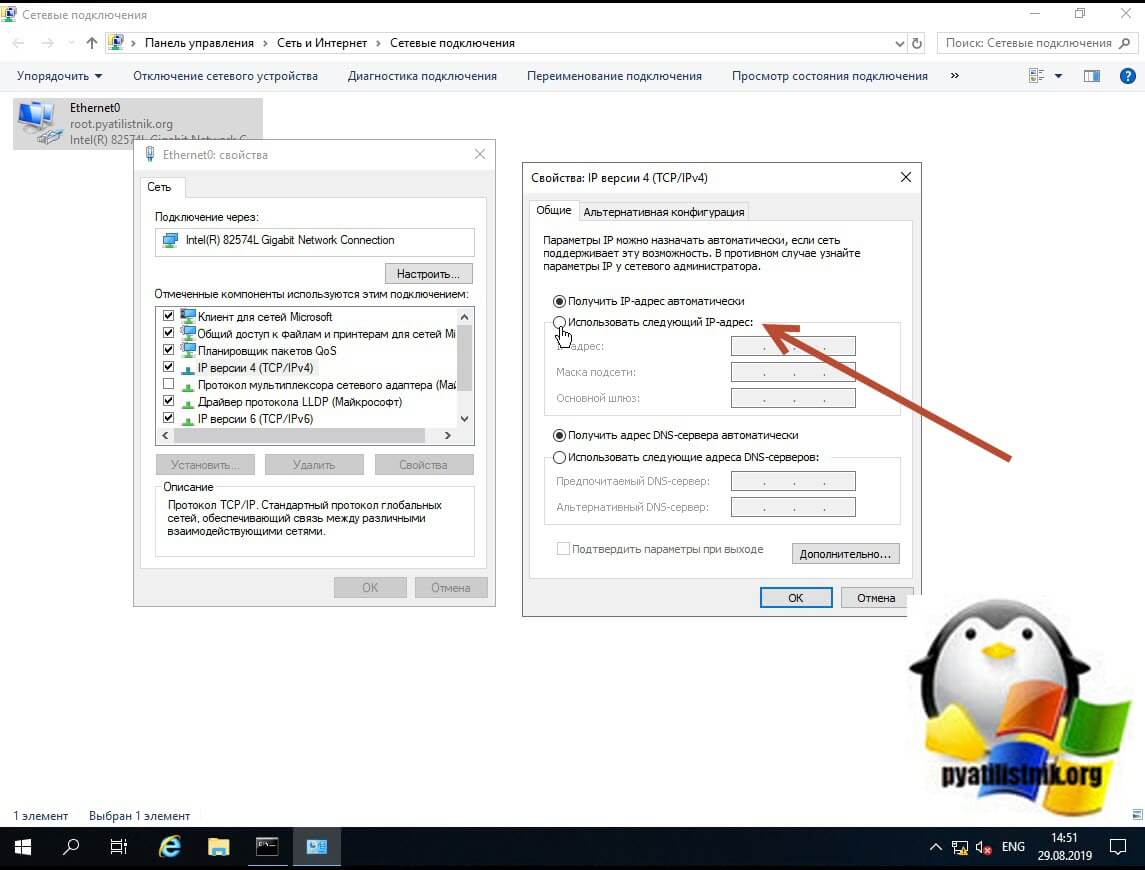

Далее находим пункт «IP версии 4 (TCP/Ipv4)»и открываем его свойства, далее мы видим, что выделение сетевых настроек производится в автоматическом режиме, через службу DHCP.

Чтобы вбить статические настройки выбираем пункт «Использовать следующий IP-адрес» и по порядку задаем настройки, подготовленные заранее. В моем случае

- IP-адрес 192.168.31.10

- Маска подсети 255.255.255.0

- Основной шлюз 192.168.31.254

- Предпочитаемый DNS-сервер 192.168.31.1

- Альтернативный DNS-сервер 192.168.31.2

Сохраняем все настройки и проверяем через Ipconfig /all, что все видится. Так же можете попробовать пропинговать ваш основной шлюз или DNS-сервер. На этом графическая настройка сети в Windows Server 2019 окончена.

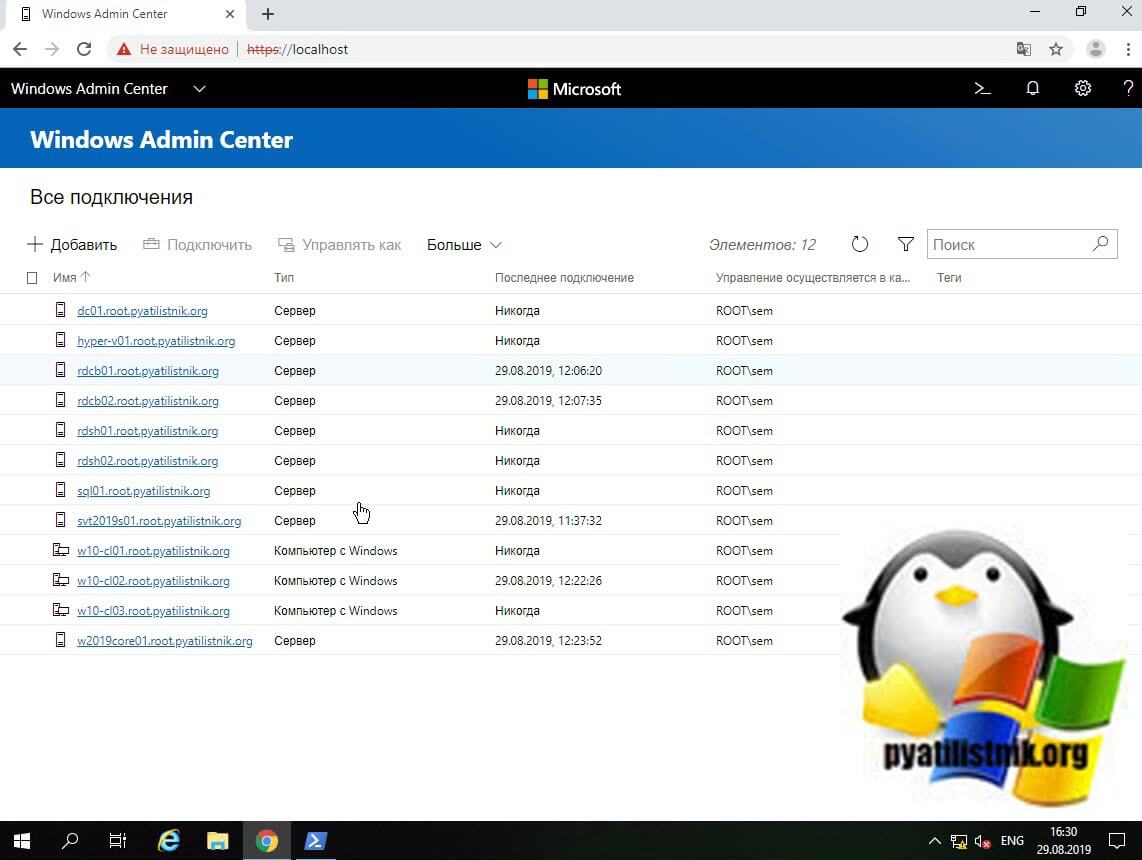

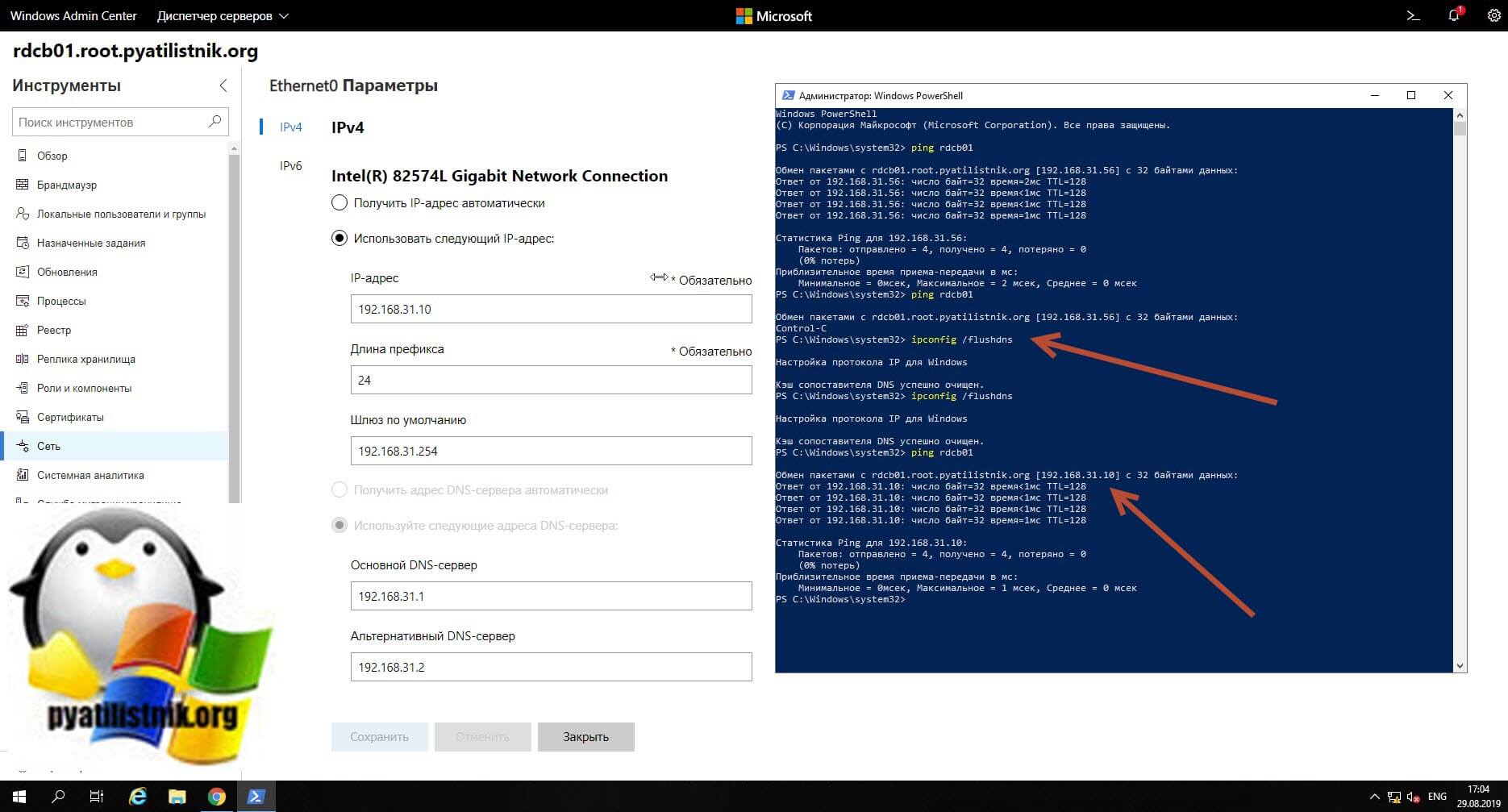

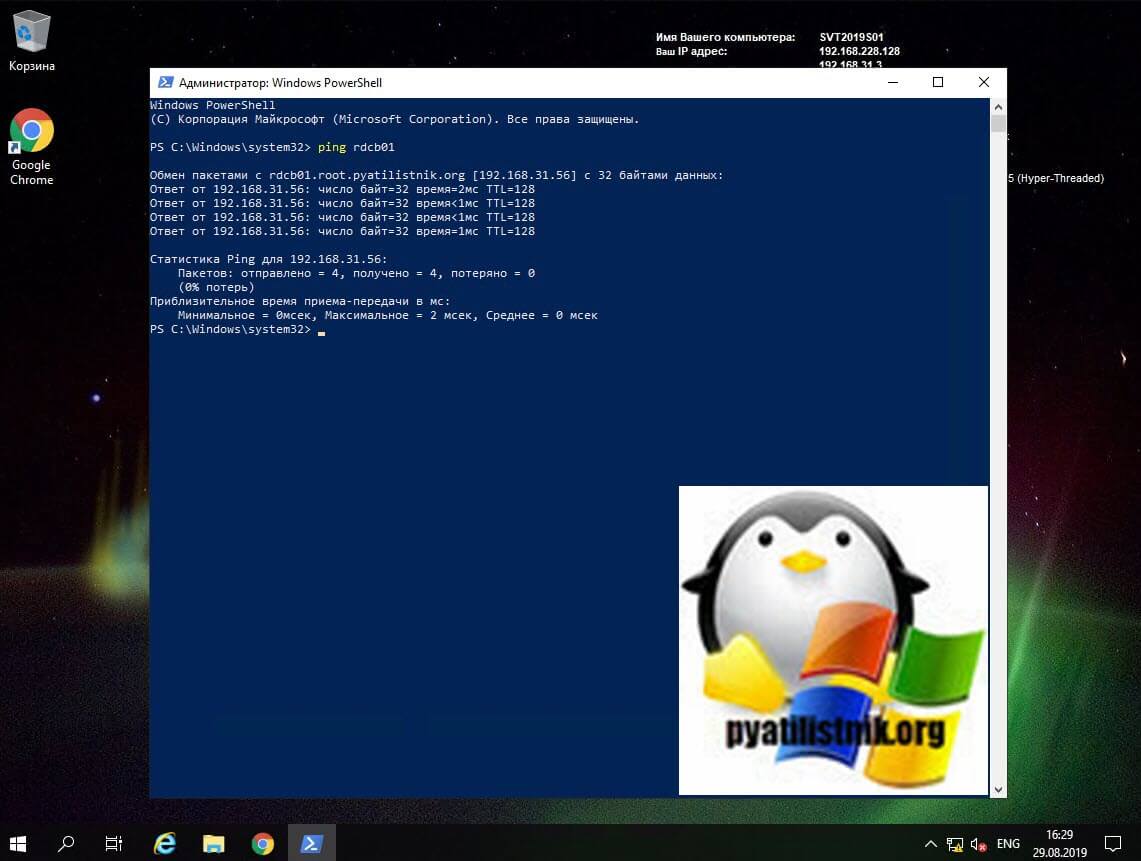

Настройка сети через Windows Admin Center

С выходом Windows Server 2019 Microsoft наконец-то создает правильный инструмент для системного администратора, я говорю, о Windows Admin Center. Я вам уже подробно рассказывал, как устанавливать Windows Admin Center и его назначение. Если в двух словах, то это крутая веб консоль позволяющая управлять серверами и рабочими станциями с любого устройства, через ваш браузер. Давайте я покажу, как вы легко можете произвести установку статического Ip-адреса, маски, основного шлюза и DNS на удаленном сервере, через WAC. Напоминаю, что делать я это буду для сервера RDCB01. Давайте его пропингуем и выясним текущий адрес. Я вижу ip-адрес 192.168.31.56.

Открываем в браузере Windows Admin Center и производим подключение к нужному серверу.

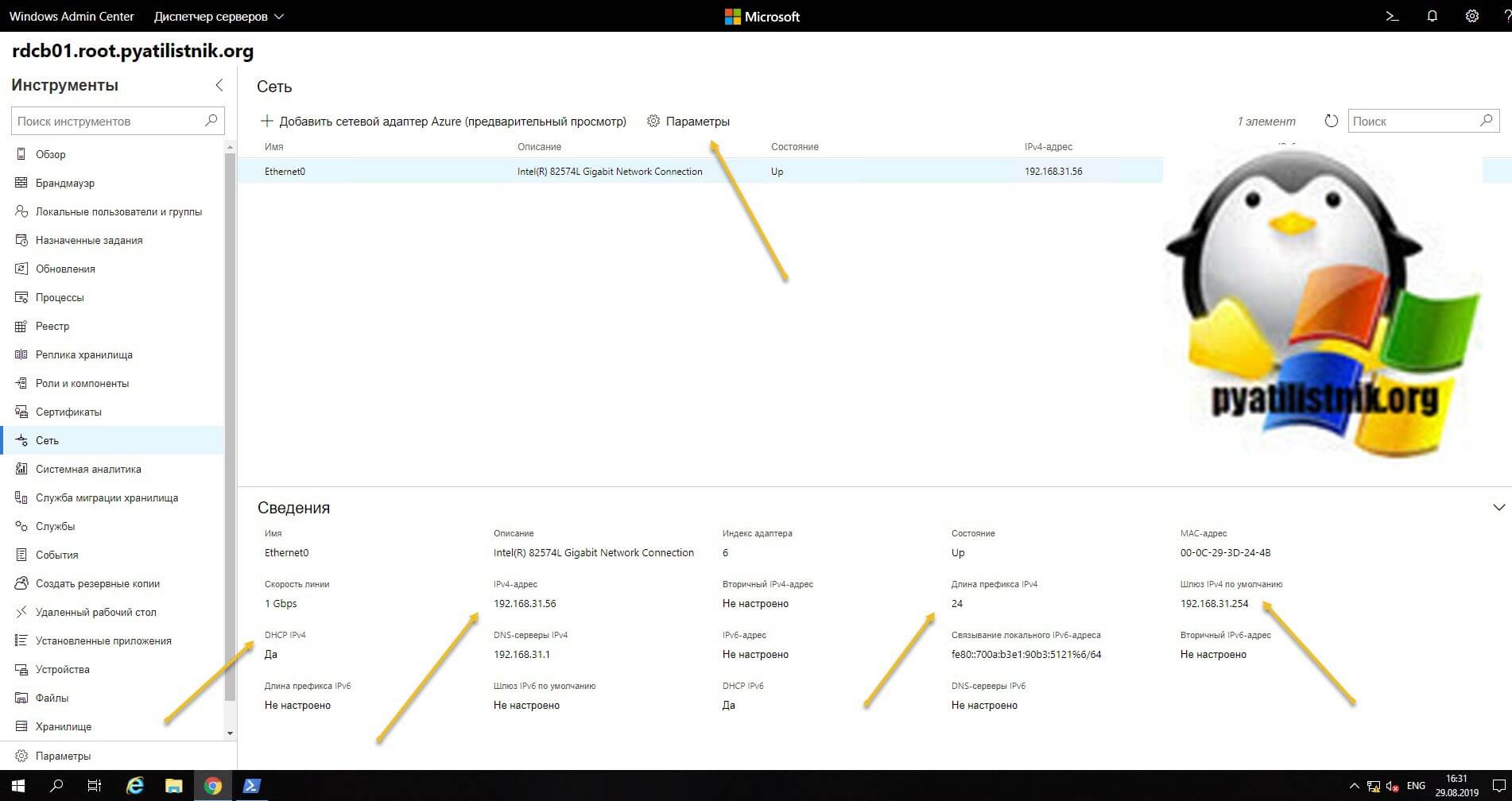

Далее находим раздел «Сеть«, тут у вас будет список всех ваших сетевых интерфейсов. Выбираем нужный, тут чем хорошо вы сразу видите много сводной информации в нижней части.

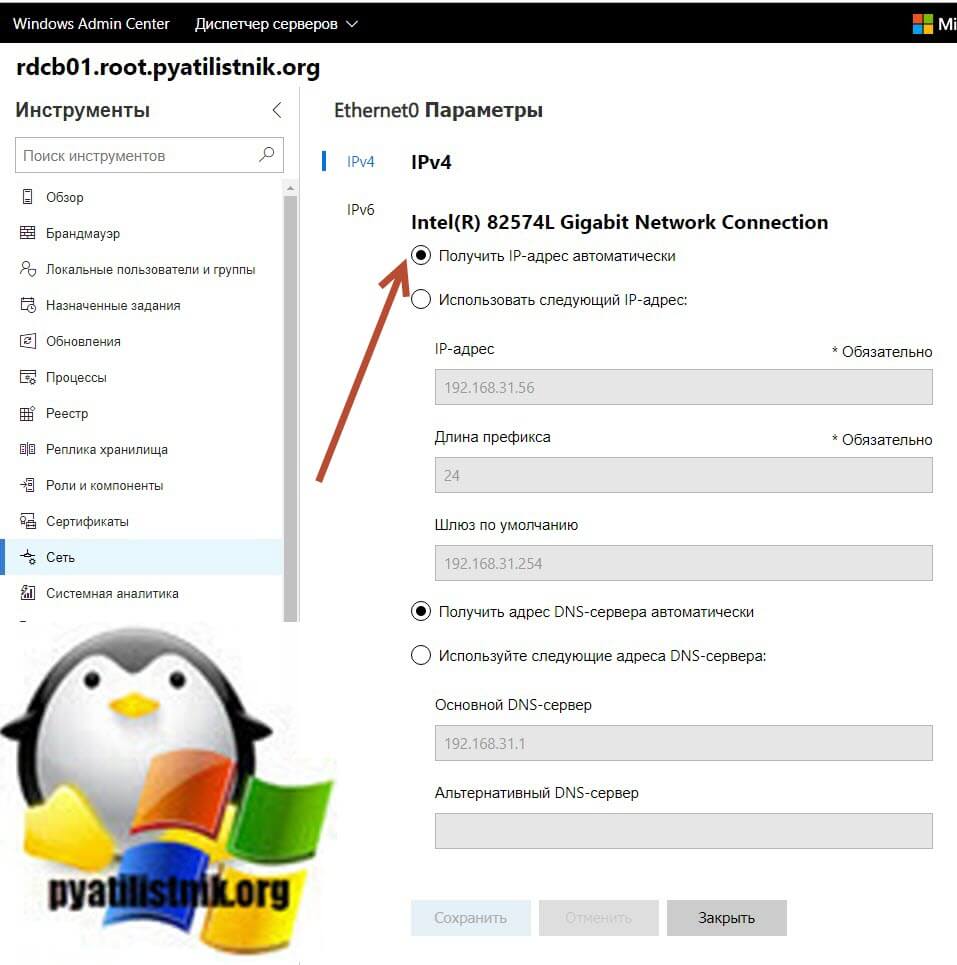

Для настройки сети нажмите кнопку «Параметры«. Как видим стоит автоматическое получение настроек.

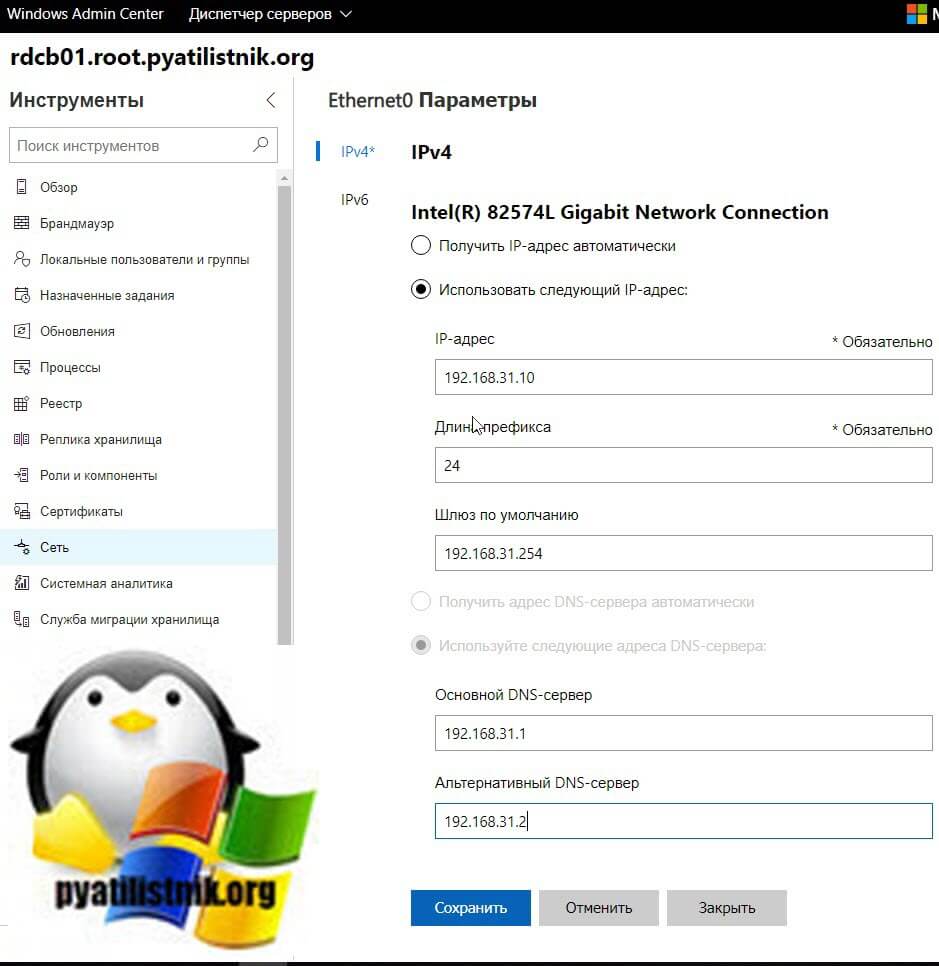

Активируем пункт «Использовать следующий IP-адрес» и задаем нужные сетевые настройки, после чего сохраняем изменения.

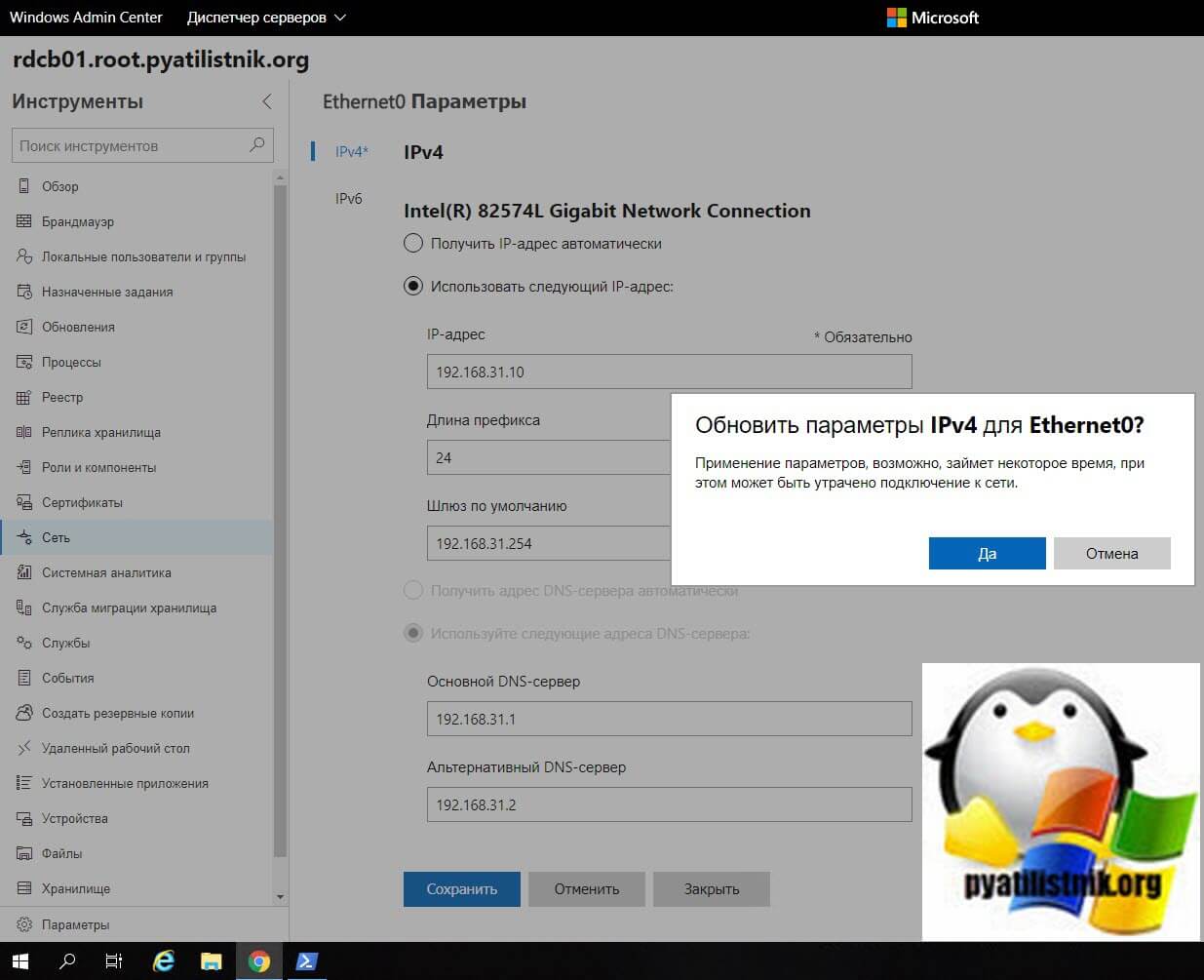

Подтверждаем применение настроек.

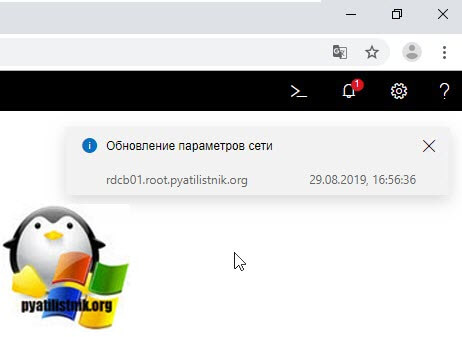

В правом верхнем углу вам покажут, что началось задание по обновлению.

Проверяем, перед этим единственное нужно очистить кэш-DNS. В итоге я вижу, что сервер пингуется по новому адресу.

В итоге удаленная настройка сети на сервере Windows Server 2019 выполнена.

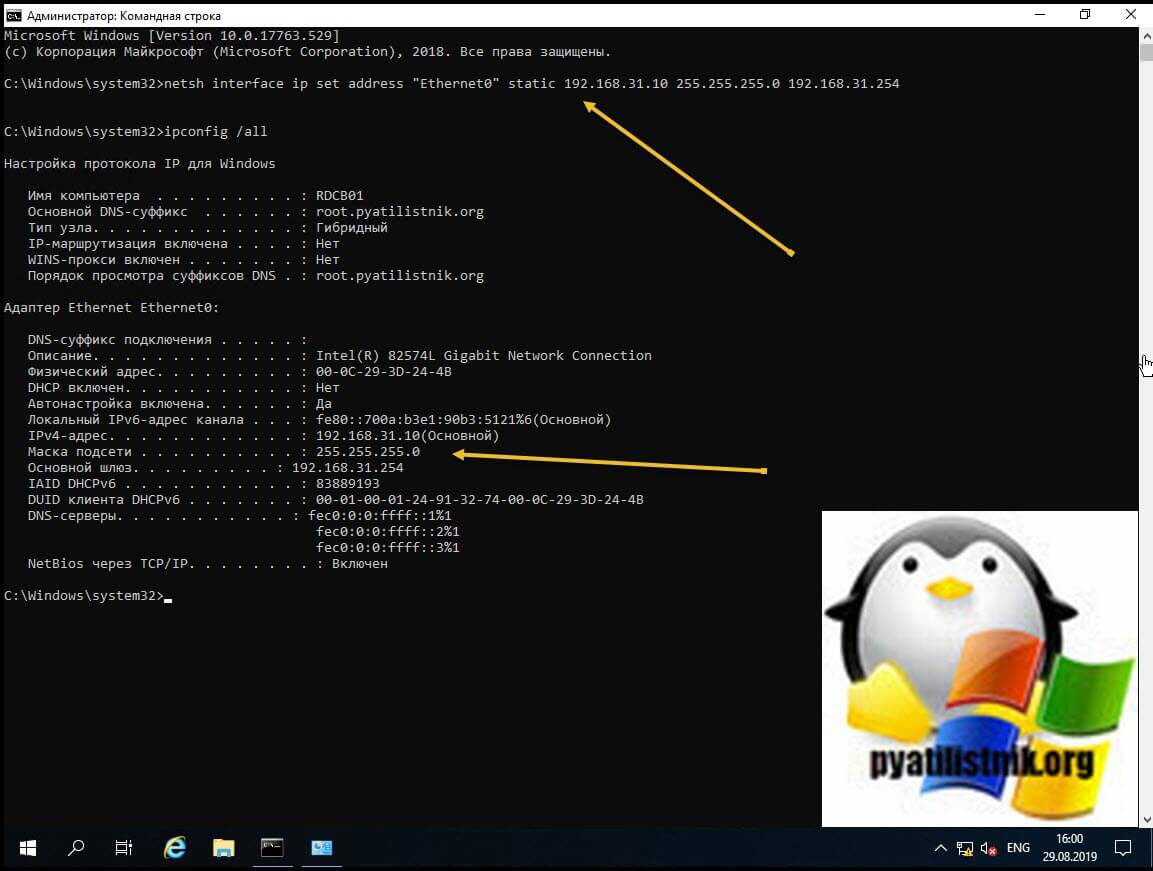

Настройка сети Windows Server 2019 через командную строку

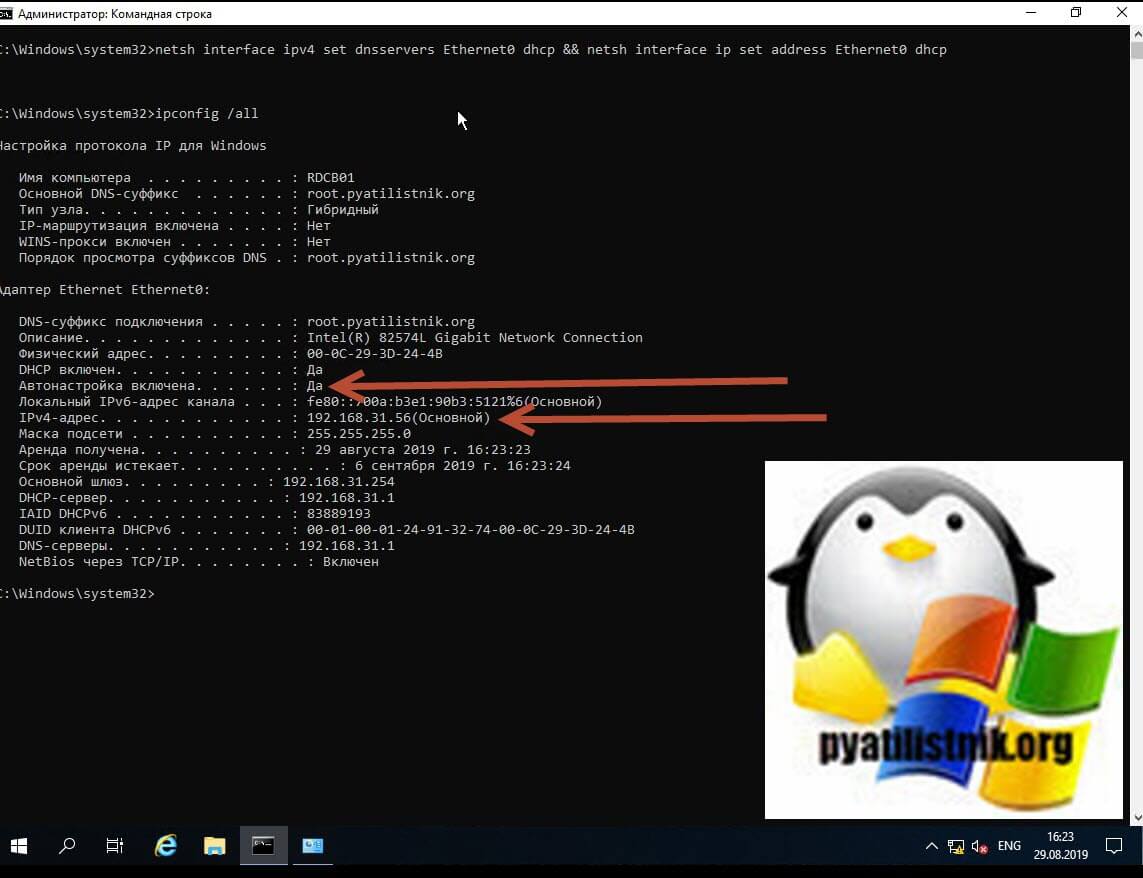

Второй метод заключается в использовании утилиты командной строки netsh. На практике, это используется в скриптах, или при настройке Windows Server в режиме Core. Я опять переведу свои настройки на получение адреса от DHCP сервера. DHCP присвоил мне адрес 192.168.31.56.

Для того, чтобы настроить статический IP-адрес через утилиту Netsh, вам нужно знать правильное имя сетевого адаптера, он легко смотрится при выводе команды Ipconfig /all. В моем примере, это Ethernet0.

- 192.168.31.10 — это мой статический Ip-адрес

- 255.255.255.0 — это моя маска подсети

- 192.168.31.254 — это мой основной шлюз

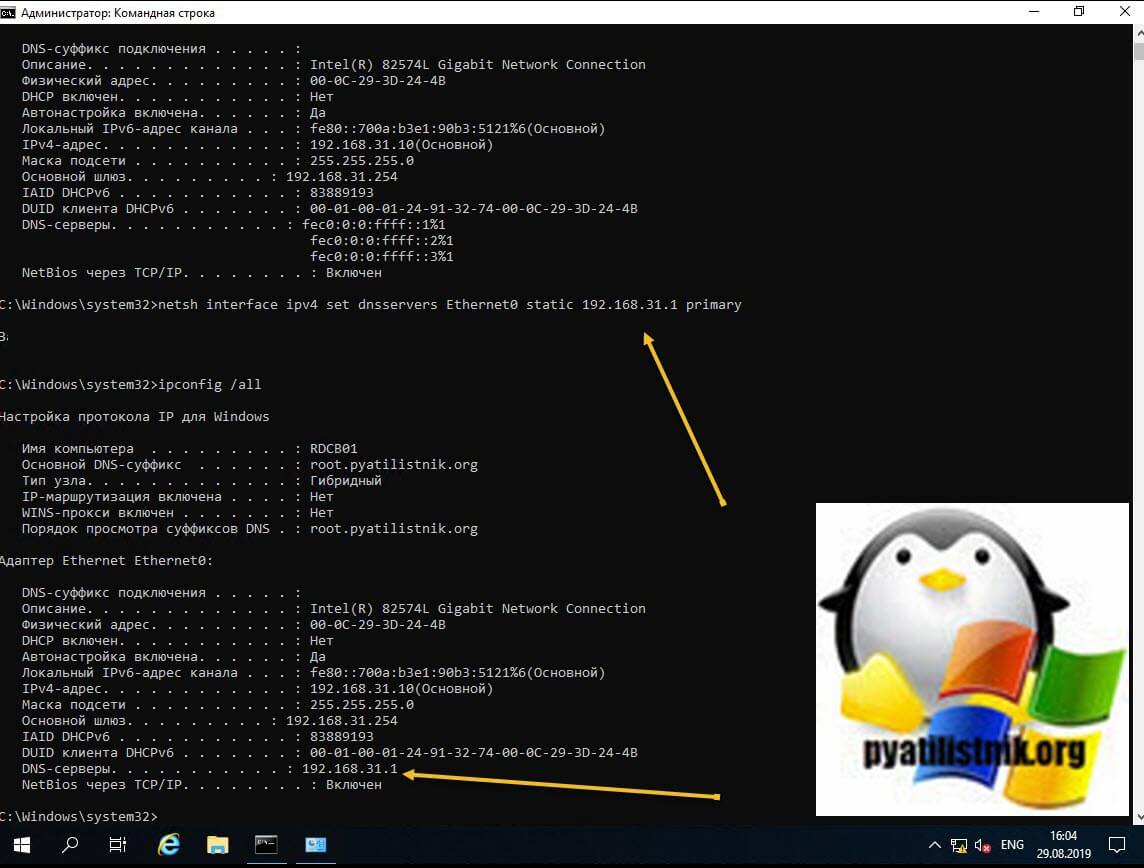

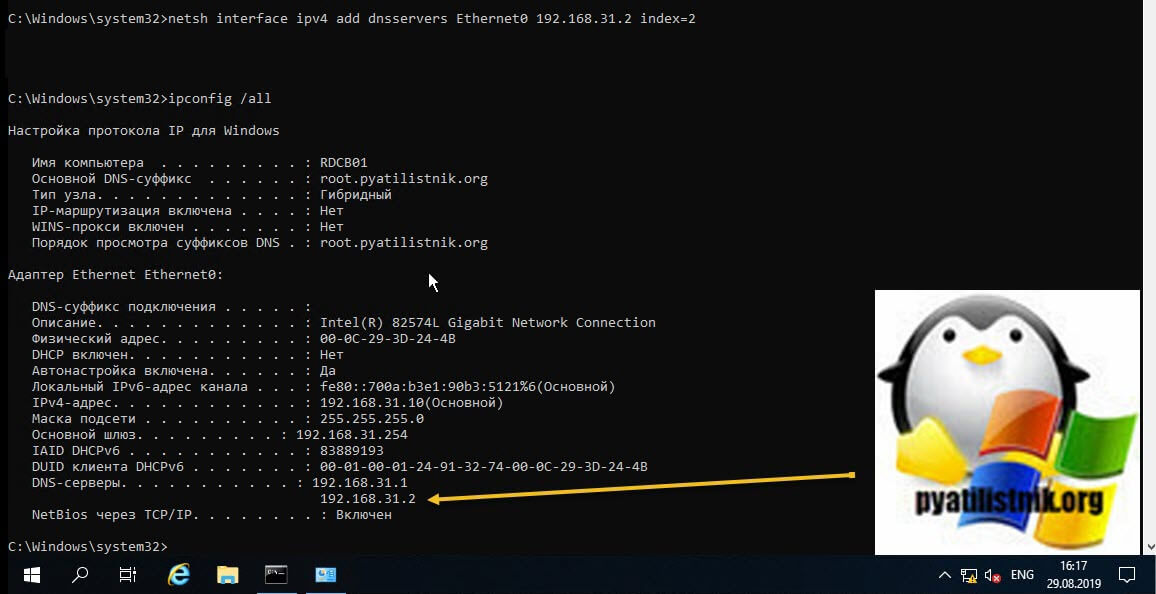

Видим, что команда успешно отработала, можно сразу проверить применение настроек сети через ipconfig. Теперь выполним настройку основного и альтернативного DNS.

Прописываем альтернативный DNS адрес

В итоге как видим у нас появился второй адрес DNS сервера на нашем сетевом интерфейсе. Настройка выполнена.

Если вам нужно вернуть сетевые настройки на получение адреса от DHCP сервера, то введите команду:

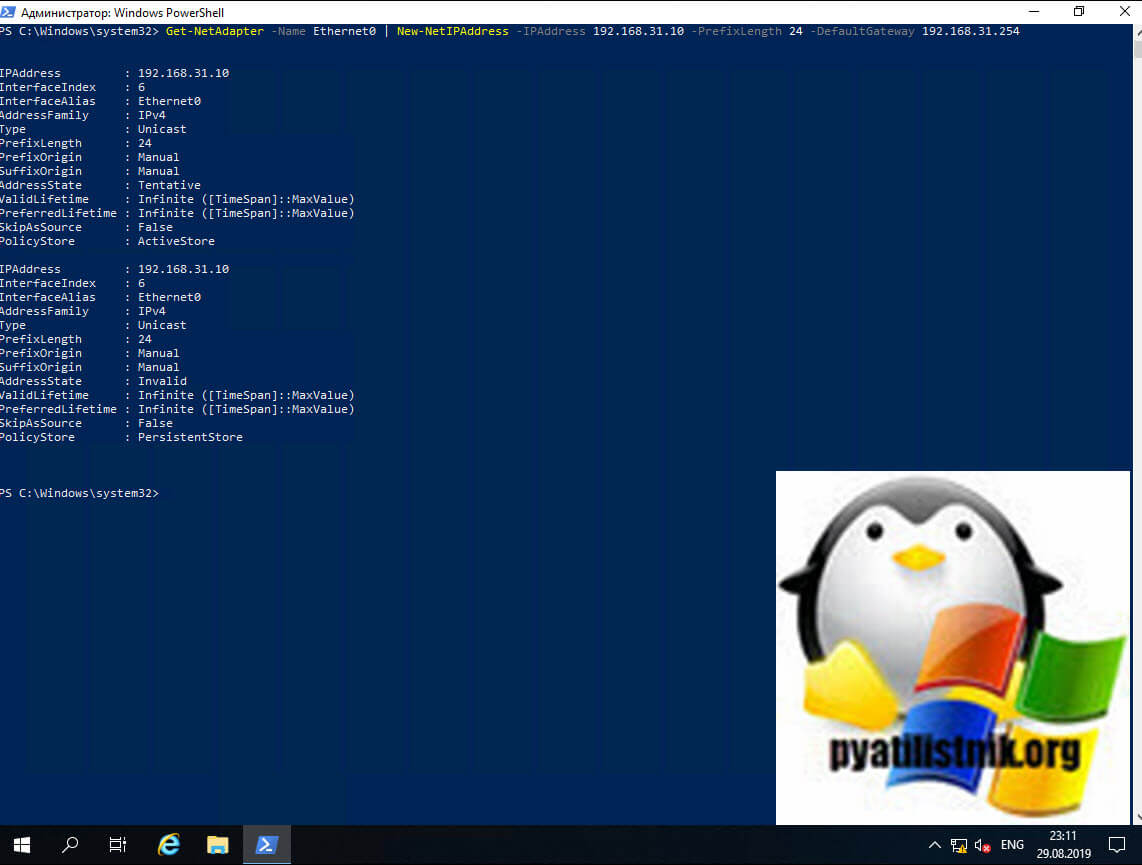

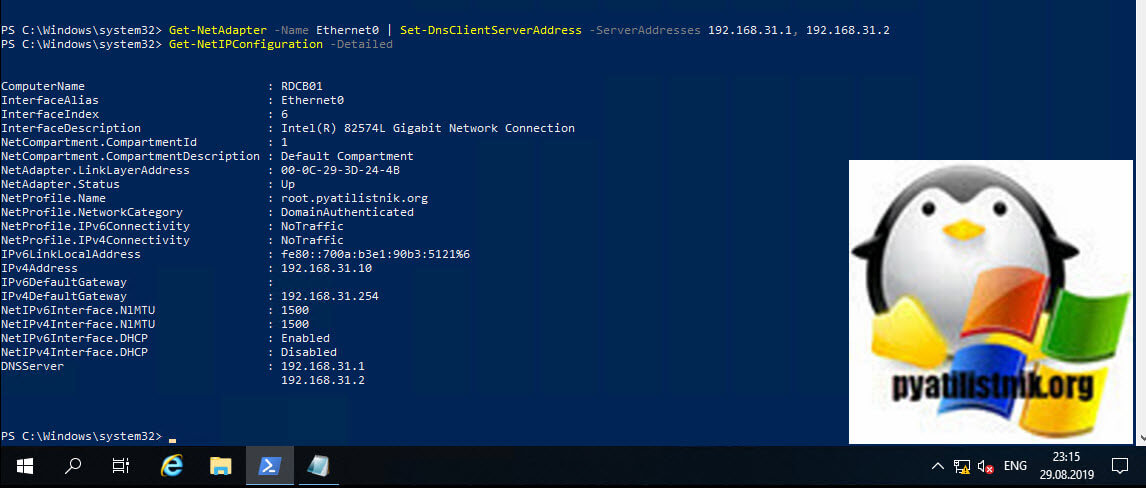

Настройка сети через PowerShell

Чтобы настроить статический адрес на сетевом интерфейсе с помощью командлетов, вам необходимо открыть от имени администратора оболочку PowerShell.

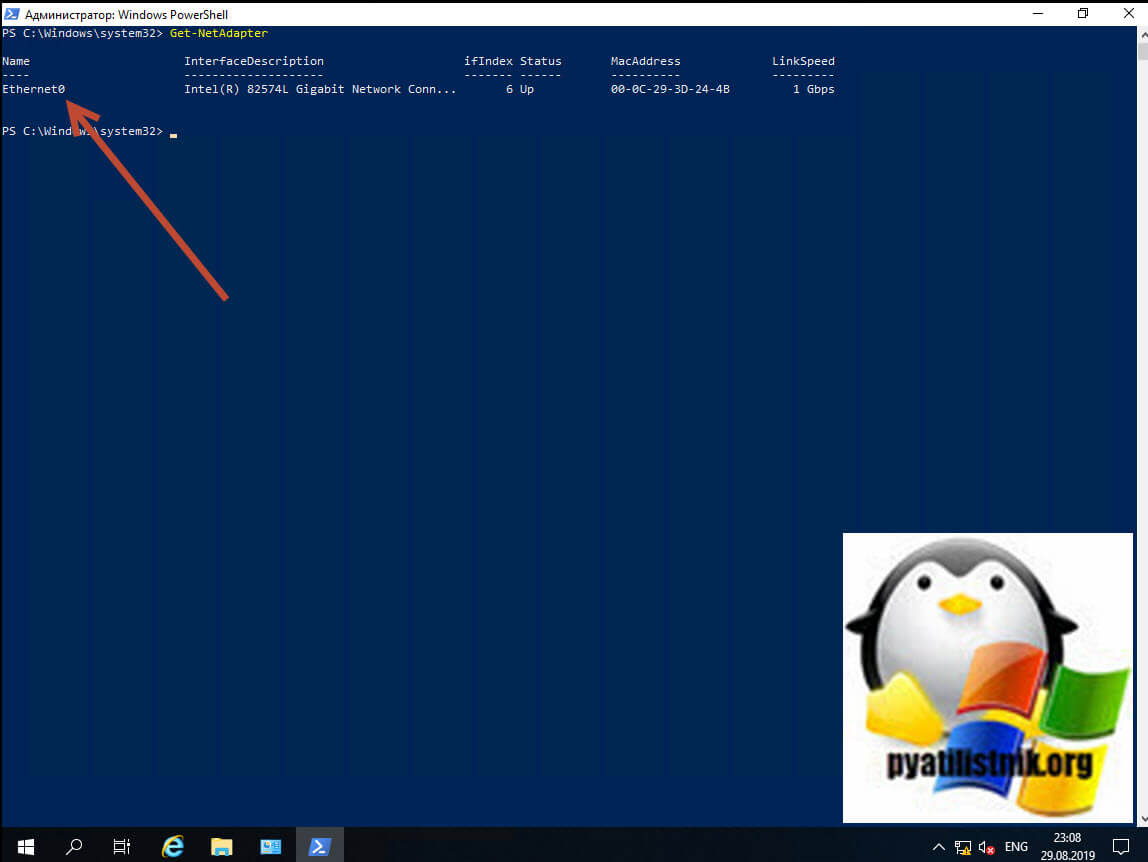

Прежде чем мы начнем настройку сети через PowerShell в нашей Windows Server 2019, нам как и в случае с netsh, нужно выяснить имя сетевого интерфейса. Для этого вводим команду:

В результате я вижу имя интерфейса Ethernet0.

Пишем команду, где обратите внимание префикс сети 255.255.255.0 задается в виде -PrefixLength 24. На выходе вы сразу увидите примененные настройки.

Зададим теперь оба DNS-сервера через команду

Посмотрим текущие сетевые настройки через команду:

Как видите все сетевые настройки в моем Windows Server 2019 успешно применены.

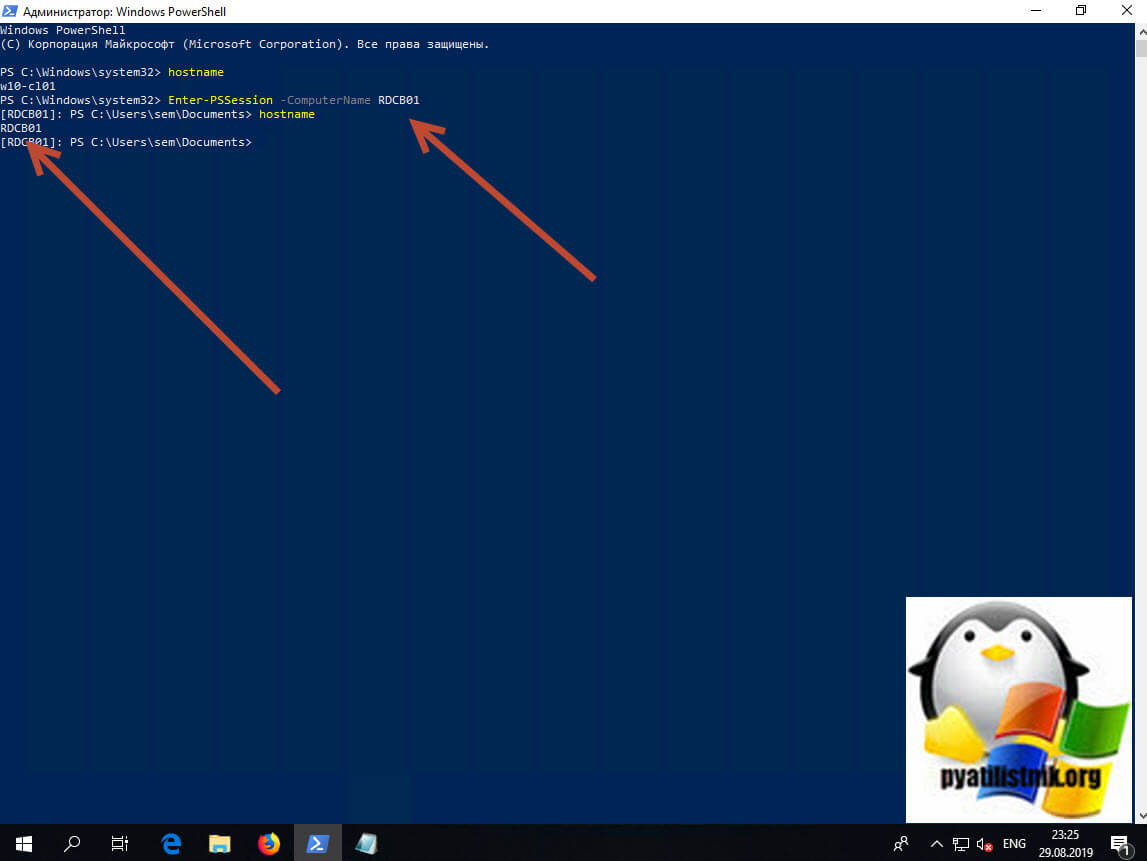

Удаленная настройка сети

Выше я уже показал вам метод удаленной настройки сети через Windows Admin Center, но существует и еще несколько методов, которые мне были полезны в моей практике. Первое, это использование все того же PowerShell. И так у меня есть компьютер W10-cl01 с Windos 10 и предположим хочу с него настроить сеть на сервере RDCB01.

Открываем PowerShell, командой hostname я показываю, что сижу на компьютере W10-cl01. Далее для удаленного подключения вводим команду:

Я успешно подключился, теперь повторно введя команду hostname, я вижу, что сижу на компьютере RDCB01, и можно вводить команды описанные выше.

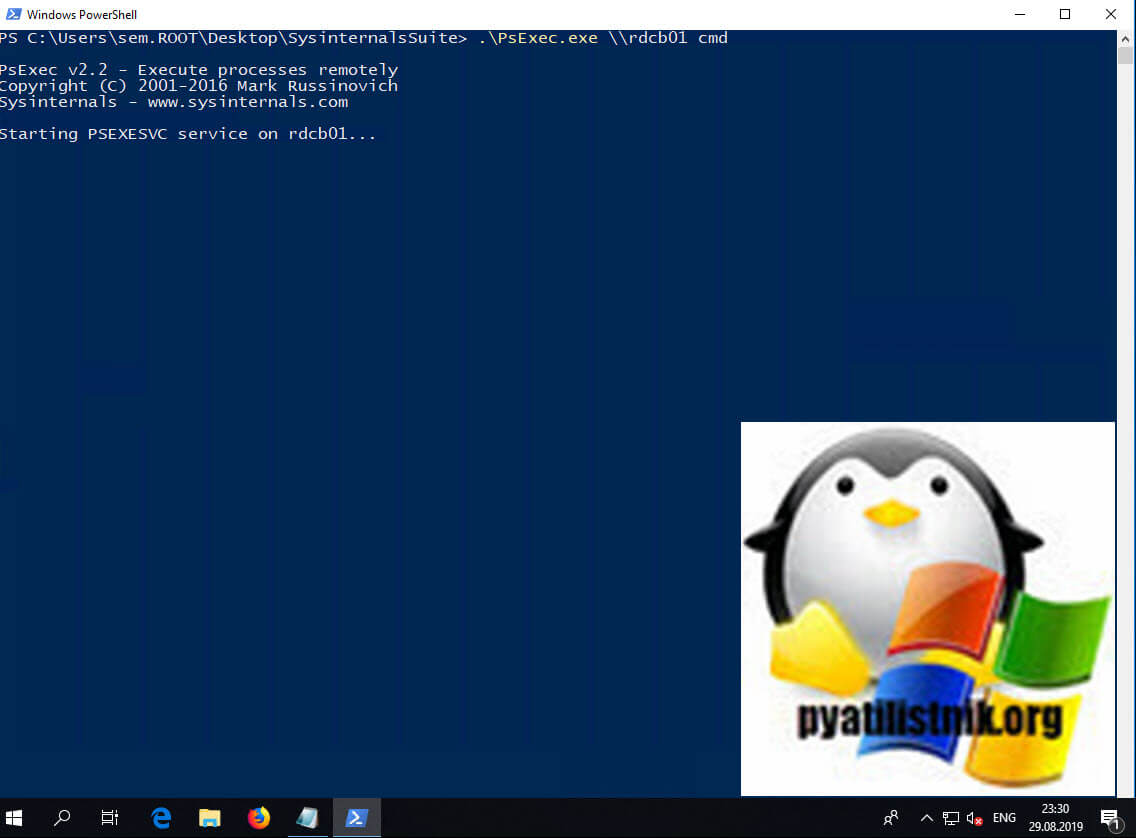

Второй метод удаленной настройки сети на Windows Server 2019, это использование утилиты PsExec.exe, я,о ее настройке и установке рассказывал в статье «Включить RDP Windows удаленно и локально».

Начнется запуск службы на удаленном сервере.

Введя все ту же команду hostname я вижу, что подключен к удаленному серверу RDCB01, при желании вы можете использовать для настройки сети netsh или PowerShell, что нравится больше.

Windows Server 2019. NAT или как включить Forwarding.

Берем типичную ситуацию. У нас есть сервер с двумя сетевыми интерфейсами. Один подключен к интернету, а другой подключен к локальной сети. Нам бы конечно хотелось что бы локальная сеть тоже была в интернете, например для удаленного доступа на локальную машину или просто нужен интернет (Пикабусики там). Получается сервер у нас выступает шлюзом между двумя сетями которые мы хотим объединить. Для этого настроим NAT.

NAT (от англ. Network Address Translation — «преобразование сетевых адресов») — это механизм в сетях TCP/IP, позволяющий преобразовывать IP-адреса транзитных пакетов. Также имеет названия IP Masquerading, Network Masquerading и Native Address Translation. Преобразование адреса методом NAT может производиться почти любым маршрутизирующим устройством — маршрутизатором, сервером доступа, межсетевым экраном. Наиболее популярным является SNAT, суть механизма которого состоит в замене адреса источника (англ. source) при прохождении пакета в одну сторону и обратной замене адреса назначения (англ. destination) в ответном пакете.

Поехали.

Первым делом нам настроить сетевые интерфейсы. Интерфейс который смотрит в интернет (назовем его INT) может получать настройки и по DHCP. А вот локальный ( LOC ) надо настраивать ручками, мы будем шлюзом для всей локальной сети.

Далее нам потребуется добавить роль «Маршрутизация и удалённый доступ» на сервер.

Теперь переходим к настройке маршрутизации :

Настройка и включение маршрутизации — Особая конфигурация — Переадресация сетевых адресов .

Теперь выбираем на сервере маршрутизации протокол IPv4, заходим в папочку преобразование сетевых адресов. И выбираем интерфейс для которого требуется включить NAT.

Вот и все. Теперь нам доступен интернет из локальной сети.

Если вы нашли ошибку, пожалуйста, выделите фрагмент текста и нажмите Ctrl+Enter.

Настройка преобразования сетевых адресов (NAT) для переадресации трафика в инфраструктуре SDN Set up NAT for traffic forwarding in the SDN infrastructure

Поддержка этой версии Virtual Machine Manager (VMM) прекращена. Рекомендуем перейти на VMM 2019. This version of Virtual Machine Manager (VMM) has reached the end of support, we recommend you to upgrade to VMM 2019.

В этой статье описывается, как настроить преобразование сетевых адресов (NAT) для переадресации трафика в инфраструктуре программно-конфигурируемой сети (SDN), настроенной в структуре System Center Virtual Machine Manager (VMM). This article describes how to set up Network Address Translation (NAT) for traffic forwarding in a software-defined network (SDN) infrastructure set up in the System Center Virtual Machine Manager (VMM) fabric.

NAT позволяет виртуальным машинам в изолированной виртуальной сети SDN устанавливать внешние подключения. NAT allows virtual machines (VMs) in an isolated SDN virtual network to obtain external connectivity. VMM настраивает виртуальный IP-адрес (VIP) для переадресации исходящего и входящего трафика из внешней сети. VMM configures a Virtual IP (VIP) to forward the traffic to and from an external network.

VMM поддерживает следующие два типа NAT: The following two NAT types are supported by VMM.

- NAT для исходящего трафика — переадресовывает трафик сети виртуальных машин из виртуальной сети во внешние расположения. Outbound NAT — Forwards the VM network traffic from a virtual network to external destinations.

- NAT для входящего трафика — переадресовывает внешний трафик в определенную виртуальную машину в виртуальной сети. Inbound NAT — Forwards the external traffic to a specific VM in a virtual network.

В этой статье приводятся сведения о настройке подключения NAT для виртуальных сетей SDN с помощью VMM. This article provides information about how to configure a NAT connection for SDN virtual networks using VMM.

- В VMM 2019 UR1 тип сети Одна подключенная изменен на Подключенная сеть. From VMM 2019 UR1, One Connected network type is changed to Connected Network

- В VMM 2019 UR2 и более поздних версий поддерживается IPv6. VMM 2019 UR2 and later supports IPv6.

Перед началом работы Before you start

Убедитесь, что: Ensure the following:

- Развернуты сетевой контроллер SDN и программная подсистема балансировки нагрузки SDN. SDN network controller and the SDN software load balancer are deployed.

- Создана сеть виртуальных машин SDN с виртуализацией сети. An SDN VM network with network virtualization is created.

Создание подключения NAT Create a NAT connection

Выполните перечисленные ниже действия. Use the following procedure:

В консоли VMM щелкните Виртуальные машины (VM) и службы > Сети виртуальных машин. In VMM console, click VMs and Services > VM Networks. Щелкните правой кнопкой мыши выбранную сеть виртуальных машин, для которой необходимо создать подключение NAT, и выберите пункт Свойства. Right-click the selected VM network for which you want to create the NAT connection, and select Properties.

В появившемся окне мастера выберите пункт Подключение. Click Connectivity on the wizard page displayed.

На странице Подключение выберите параметр Подключать напрямую к дополнительной логической сети, а затем выберите для него значение Преобразование сетевых адресов (NAT). In Connectivity, select Connect directly to an additional logical network and select Network address translation (NAT) under this option.

В поле Пул IP-адресов выберите пул IP-адресов, из которого должен быть выбран виртуальный IP-адрес. In the IP address pool, choose the IP pool from which the VIP should come from. В поле «IP-адрес» выберите IP-адрес из выбранного пула. In IP address, choose an IP address from the pool selected. Нажмите кнопку ОК. Click OK.

- Чтобы включить IPv6, выберите пул IPv6-адресов и укажите IPv6-адрес. To enable IPv6, select an IPv6 address pool and provide an IPv6 address.

Подключение NAT будет создано для этой сети виртуальных машин. A NAT connection will be created for this VM network.

- Вместе с подключением NAT при этом также создается правило NAT по умолчанию для исходящего трафика, которое обеспечивает исходящие подключения в сети виртуальных машин. Along with the NAT connection, this procedure also creates a default Outbound NAT rule that enables the outbound connectivity for the VM network.

- Чтобы разрешить входящие подключения и переадресовывать внешний трафик в определенную виртуальную машину, необходимо добавить правила NAT к подключению NAT. To enable inbound connectivity and forward an external traffic to a specific VM, you must add NAT rules to the NAT connection.

Добавление правил к подключению NAT Add rules to a NAT connection

Выполните перечисленные ниже действия. Use the following procedure:

В консоли VMM щелкните Виртуальные машины (VM) и службы > Сети виртуальных машин. In VMM console, click VMs and Services > VM Networks. Щелкните правой кнопкой мыши выбранную сеть виртуальных машин и выберите пункт Свойства. Right-click the selected VM network and select Properties.

Щелкните в мастере пункт Преобразование сетевых адресов. Click Network Address Translation on the wizard.

В разделе Укажите правила преобразования сетевых адресов (NAT) нажмите кнопку Добавить. Under Specify network address translation (NAT) rules, click Add. Укажите следующие сведения: Type the following details as appropriate:

- Имя — имя правила NAT для входящего трафика. Name – Name for the inbound NAT rule.

- Протокол — протокол входящего сетевого трафика. Protocol – Inbound network traffic protocol. Поддерживаются протоколы TCP и UDP. TCP/UDP are supported.

- Входящий порт — номер порта, который необходимо использовать вместе с виртуальным IP-адресом для доступа к виртуальной машине. Incoming Port – Port number that you want to use along with the VIP to access the VM.

- IP-адрес назначения — IP-адрес виртуальной машины, в которую должен направляться внешний трафик. Destination IP – IP address of the VM to which you want to direct the external traffic.

- Порт назначения — номер порта виртуальной машины, на который должен переадресовываться внешний трафик. Destination Port – Port number on the VM, the external traffic should be forwarded to.

Нажмите кнопку ОК. Click OK.

Для переадресации трафика в несколько виртуальных машин, относящихся к сети виртуальных машины, можно создать несколько правил NAT. Multiple NAT rules can be created to forward the traffic to multiple VMs that are part of the VM network.

Удаление правила NAT Remove a NAT rule

Выполните перечисленные ниже действия. Use the following procedure:

- В консоли VMM щелкните Виртуальные машины (VM) и службы >Сети виртуальных машин. In VMM console, click VMs and Services >VM Networks. Щелкните правой кнопкой мыши выбранную сеть виртуальных машин и выберите пункт Свойства. Right-click the selected VM network and select Properties.

- Щелкните в мастере пункт Преобразование сетевых адресов. Click Network Address Translation on the wizard.

- Выберите правило NAT, которое нужно удалить, нажмите кнопку Удалить, а затем — кнопку ОК. Select the NAT rule that you want to remove, Click Remove and then click OK.