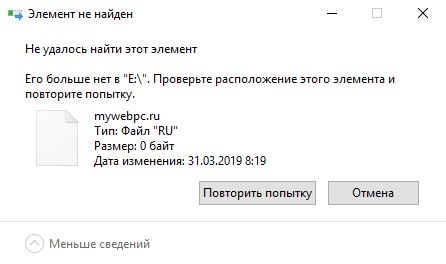

- Элемент не найден. Не удалось найти этот элемент

- 1. Удалить проблемный файл

- 2. Переименовать файл

- 3. Удалить папку или файл

- Сбой копирования файлов с диска в локальный каталог с ошибкой (расположение недоступно), если включен UAC

- Симптомы

- Причина

- Решение

- Дополнительные сведения

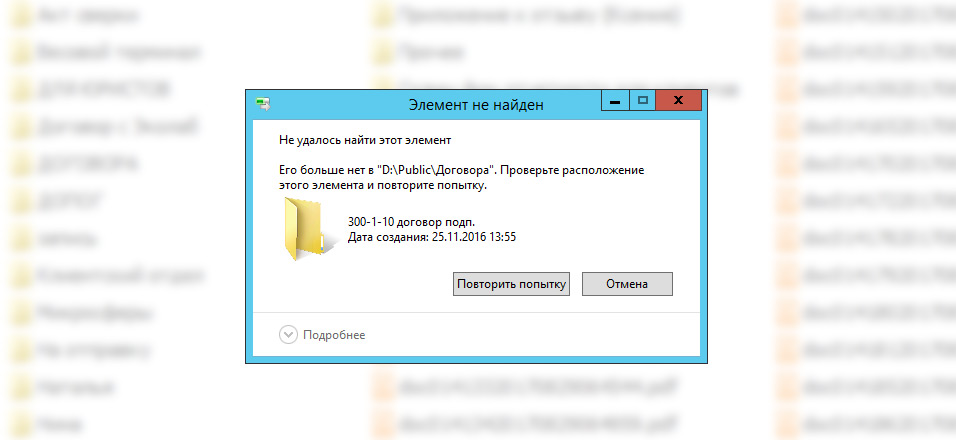

- [Решено] Не удалось найти этот элемент. Его больше нет в. Проверьте расположение этого элемента и повторите попытку.

Элемент не найден. Не удалось найти этот элемент

Разберем проблему, когда при удалении, копировании, переименовании файла или папки выдается ошибка «Элемент не найден. Не удалось найти этот элемент. Его больше нет в . Проверьте правильность этого элемента и повторите попытку«. К примеру, эти файлы могут быть видны в проводнике, но вы не сможете выполнять определенные операции с этими файлами. Иногда проблема проста, и система говорит, что нельзя удалить то, чего нет. В большинстве случаях, такие файлы или папки, создаются сторонним программным обеспечением, которое потом было удалено, а файлы работы остались. Давайте разберем, как удалить, переименовать, скопировать папку или файл при данной ошибке. Можете смотреть сразу 3 способ в конце, он надежный и простой.

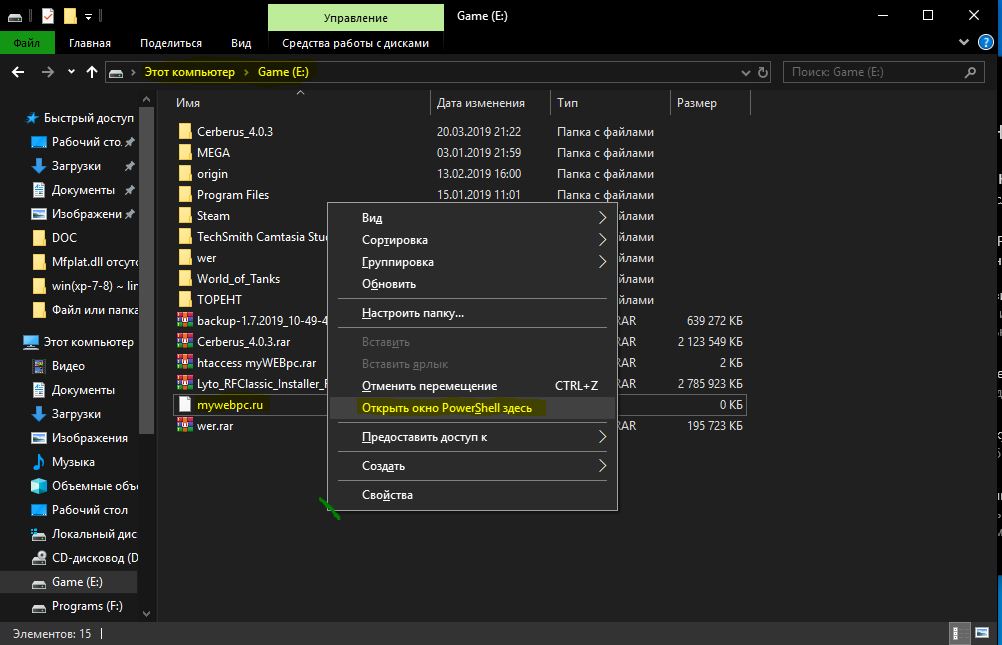

1. Удалить проблемный файл

Смотрите, смысл заключается, чтобы запустить командную строку или PowerShell в самой папке, где находится проблемный файл, который нужно удалить. Как показано выше на картинке, ошибка у меня в файле mywebpc.ru, я его нахожу через поиск и открываю местоположение файла или вручную захожу по пути, так как я знаю, где он лежит. Далее нажмите правой кнопкой мыши на поле в папке, где находится проблемный файл, и выберите из контекстного меню «Открыть окно PowerShell здесь«.

Хочу заметить, что у вас может быть не PowerShell, а «Запустить CMD Здесь». Разницы нет.

В окне CMD или PowerShell задайте следующую команду:

- del mywebpc.ru — где mywebpc.ru это ваше имя проблемного файла.

Как только команда будет успешно выполнена, файл будет удален с вашего компьютера.

Другим обходным решением выше описанного метода является то, что вы перемещаете неисправный файл в новую пустую папку, а затем пытаетесь удалить папку. В некоторых случаях это может сработать и снова сделать файл удаляемым.

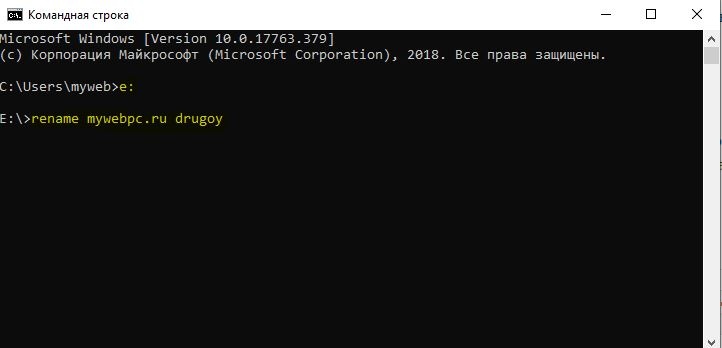

2. Переименовать файл

Если вы не хотите удалять файл, и хотите его использовать в дальнейшем, то вы можете попробовать переименовать его, а затем открыть его с помощью других программ. Данный метод не будет работать в PowerShell. Если у вас нет «Запустить командную строку здесь», как описано выше способом, то просто запустите CMD и задайте путь, где находится проблемный файл или папка. К примеру, у меня файл лежит в корне диска E. Я запускаю командную строку и пишу:

- E:

- rename mywebpc.ru drugoy — переименовать файл mywebpc.ru и задать новое имя файла.

Файл будет переименован, и вы сможете получить к нему обычный доступ.

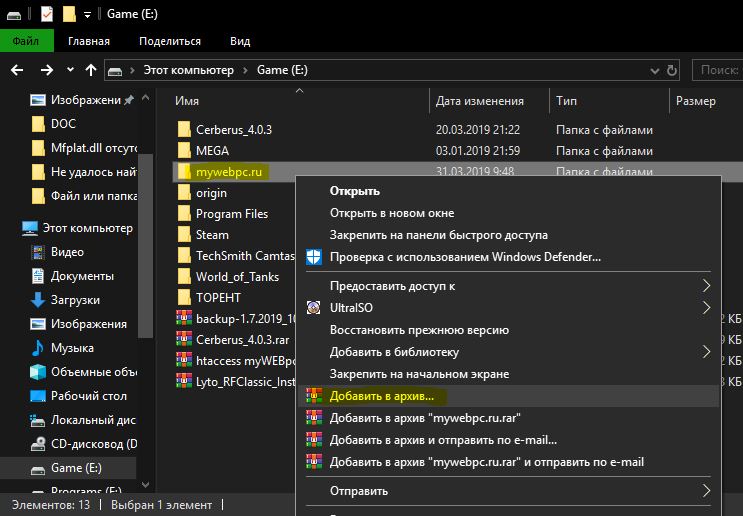

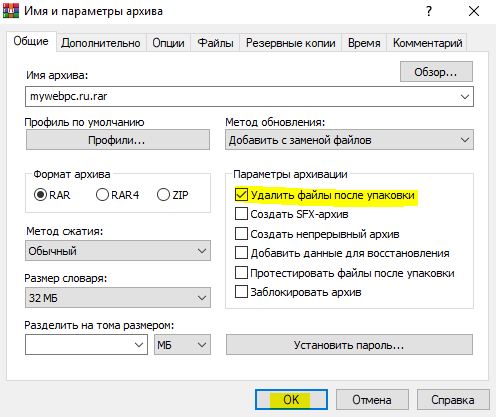

3. Удалить папку или файл

Выше указанные способы мне помогали много раз, но как-то я не смог ими добиться решения этой проблемы, и предложу вам другой быстрый и надежный способ. Наверняка у большинства из вас, стоит архиватор winrar или zip и т.п. Так вот, открываете папку или файл, который выдает ошибку, что «Элемент не найден. Не удалось найти этот элемент» и нажимаете на нем правой кнопкой мыши и добавляем в архив.

Далее поставьте галочку «Удалить файлы после упаковки«. После чего создастся архив, а те удалятся. Архив тоже можно удалить, если он вам не нужен.

Хочу заметить, что открыв проблемные файлы через архиватор, можно переименовать и попробовать удалить их.

Сбой копирования файлов с диска в локальный каталог с ошибкой (расположение недоступно), если включен UAC

В этой статье решается ошибка «Расположение не доступно» при попытке копирования файлов с сопопожатного диска.

Исходная версия продукта: Windows Server 2012 R2

Исходный номер КБ: 2019185

Симптомы

Если включен контроль учетных записей (UAC), при попытке скопировать файл с соотносяго диска в локальный каталог может возникнуть следующая ошибка:

Расположение недоступно

\ относится к расположению, которое недоступно. Она может быть на жестком диске на этом компьютере или в сети. Убедитесь, что диск вставлен правильно или подключен к Интернету или сети, а затем попробуйте еще раз. Если его по-прежнему не удается найти, возможно, информация была перемещена в другое расположение.

Причина

Основной причиной является UAC и взаимодействие с разделенным маркером. Когда администратор вошел на компьютер с включенным режимом утверждения администратора (AAM), пользователю предоставляется два маркера доступа:

- полный маркер доступа администратора

- отфильтрованный стандартный маркер доступа пользователя

По умолчанию, когда входит участник локальной группы администраторов, права администратора Windows отключаются, а права пользователей с повышенными привилегиями удаляются. В результате получается стандартный маркер доступа пользователя. Затем стандартный маркер доступа пользователя используется для запуска рабочего стола (Explorer.exe). Explorer.exe это родительский процесс, от которого все другие инициированные пользователем процессы наследуют маркер доступа. В результате все приложения работают как стандартный пользователь по умолчанию, если пользователь не предоставляет согласие или учетные данные для утверждения приложения на использование полного административного маркера доступа. В отличие от этого процесса, при входе стандартного пользователя создается только стандартный маркер доступа пользователя. Этот стандартный маркер доступа пользователя затем используется для запуска рабочего стола.

Для возникновения ошибки должны быть созданы следующие условия:

- UAC включен с помощью AAM.

- Пользователь не вошел в систему от имени администратора локального компьютера или учетной записи администратора домена.

- Диск сопривязается с использованием стандартного контекста безопасности пользователя.

- У пользователей нет разрешений на создание и написание NTFS в целевом каталоге.

Пользователь соевел диск с помощью параметра «Карта сетевого диска» в проводнике Windows или с помощью команды в командной области без net use повышенных повышенных уровнях. Mapped drives can be seen by running net use as a standard user from a non-elevated command prompt. В этом случае диск был соприемл как обычный пользователь.

При запуске той же команды в командной подсказке с повышенными повышенными уровнями в списке нет соотнесенного диска.

В нем четко показано, что сеанс с повышенными уровнями не видит диск стандартного пользователя. Поэтому операция копирования не может быть завершена. Такое поведение является особенностью данного продукта.

По умолчанию AAM включен для учетных записей, которые являются членами локальной группы администраторов. Этот параметр можно найти в узле «Параметры безопасности» локальной политики, в параметрах безопасности и настраивается с помощью редактора локальных групповых политик (secpol.msc) и консоли управления групповыми политиками (gpedit.msc). Дополнительные сведения об UAC см. в под управлением учетных записей пользователей.

Решение

Соеоставить диск с помощью процесса с повышенными уровнями. Но проводник Windows не увидит сопоставление дисков с повышенными уровнями. Дополнительные сведения см. в разделе «Дополнительные сведения».

Используйте UNC-путь для подключения к сетевым ресурсам, например \ \server\share.

Используйте параметры групповой политики для карты дисков. В приведенном ниже документе представлены предпочтения групповой политики, которая является новой функцией Windows Server 2008. В этом документе описывается, как можно использовать предпочтения групповой политики для более эффективного развертывания операционной системы и параметров приложений и управления ими. Предпочтения групповой политики позволяют настраивать, развертывать и управлять настройками операционной системы и приложений, которые ранее не могли управлять с помощью групповой политики. Примеры включают в себя карты дисков, запланированные задачи и параметры меню «Пуск». Для многих типов параметров операционной системы и приложений использование параметров групповой политики является лучшей альтернативой их настройке в образах Windows или использованию скриптов для логотипа.

Соотнося диски со сценарием для запуска, который использует сценарий launchapp.wsf для расписания команд с помощью планификщика задач. В приведенном ниже документе помогают сортировать новые и обновленные функции, доступные в Windows Vista. Кроме того, в нем содержится множество практических методик, которые помогут вам развернуть групповую политику.

В следующей статье описывается неподтвердимый метод, который возвращает изменения безопасности, описанные выше, путем настройки EnableLinkedConnections значения реестра. Это значение позволяет Windows Vista совместно использовать сетевые подключения между отфильтрованным маркером доступа и полным маркером доступа администратора для члена группы администраторов. После настройки этого значения реестра LSA проверяет, связан ли другой маркер доступа с текущим сеансом пользователя, если сетевой ресурс связан с маркером доступа. Если LSA определяет, что существует связанный маркер доступа, она добавляет сетевую обрезу в связанное расположение.

Дополнительные сведения

Когда администратор вошел, Windows обрабатывает сценарии для логотипа с использованием маркера с повышенными уровнями. Сценарий действительно работает и сопокает диск. Однако Windows блокирует представление сетевых дисков, так как на рабочем столе используется отфильтрованный маркер, а диски сопривязались с помощью маркера с повышенными уровнями (полного администратора).

До Windows 2000 с накопительным обновлением 2 (SP2) имена устройств (например, соотносявшиеся диски) оставались видимыми на глобальном уровне до явного удаления или перезапуска системы. Из соображений безопасности мы изменили это поведение, начиная с Windows 2000 с sp2. С этого момента все устройства связываются с ИД проверки подлинности (LUID). LUID — это ИД, созданный для каждого сеанса. Процесс, запущенный в контексте LocalSystem, может создать имя устройства в глобальном пространстве имен устройства, хотя объекты локального пространства имен могут скрывать объекты глобального пространства имен.

Эти связанные диски связаны с LUID. Приложения с повышенными уровнями используют другой LUID, созданный во время отдельного события входа. Таким образом, приложение с повышенными уровнями больше не будет видеть какие-либо диски, которые будут соприменяться для этого пользователя. Вы заметите, что поведение ранее использовалось или API, но UAC значительно увеличивает число пользователей, которые RunAs CreateProcessAsUser будут использовать эти концепции.

В результате при повышении уровня командной подсказки вы больше не увидите локальные диски, соотнося с пространством имен, созданные из исходного имени для входа (созданные с помощью скрипта входа, с помощью API или иным WNetAddConnection способом). Существует решение для сценария запуска из проводника Windows. Если дважды щелкнуть исполняемый файл, который был обнаружен в качестве установочного файла или манифестирован как requireAdministrator, Windows может обнаружить, что он был повышен и что существует ошибка, указывающая на то, что путь не найден, и скопировать сопоставление диска с исходного LUID. Однако это единственный автоматизированный сценарий.

[Решено] Не удалось найти этот элемент. Его больше нет в. Проверьте расположение этого элемента и повторите попытку.

Удаляли тут всякий ненужный хлам с сервера (Windows Server 2012R2). Казалось бы, рядовая операция, чего об этом писать? Всё шло в штатном режиме, до того момента, пока один из каталогов, размерностью в 0 байт, не решил поселиться на винте навечно — его не удавалось не удалить, не переместить. На все попытки справиться с упрямой папкой, система издевательски сообщала «Не удалось найти этот элемент. Его больше нет в. Проверьте расположение этого элемента и повторите попытку», при этом благополучно отображая её в дереве файловой системы.

Проблема не уникальна и ранее мне уже приходилось сталкиваться с подобным. В большинстве случаев, причиной были слишком длинные имена файлов внутри папок. Вот любят некоторые пользователи, чуть ли не поэму сочинить, когда дают имена файлам, попутно напихав туда еще и знаков препинания. В результате таких безграмотных действий, мы часто и получаем файлы и каталоги, которые, в дальнейшем, невозможно ни скопировать, ни переименовать.

Кроме того, сообщение «Не удалось найти этот элемент» может появляться, когда какие-либо файлы или папки заблокированы системными процессами. Тут может помочь банальная перезагрузка компьютера. Существуют и вовсе странные случаи, когда докопаться до источника проблемы крайне затруднительно, на то он и Windows, с его, порой, безумными багами.

В сети, в основном, рекомендуют бороться с данной бедой с помощью программы unlocker. Я не сторонник такого решения, так как бездумно позволяет вынести даже нужные системные файлы. Для начала, в решении проблемы с неудаляемыми файлами, рекомендую запустить проверку диска на наличие ошибок и проверить права доступа к проблемным файлам/папкам (по возможности стать их владельцем).

Возможно, для кого-то станет новостью, но попробовать удалить подобные файлы можно из командной строки по «короткому имени». Короткие имена файлов можно узнать, выполнив команду dir со специальным параметром /x.

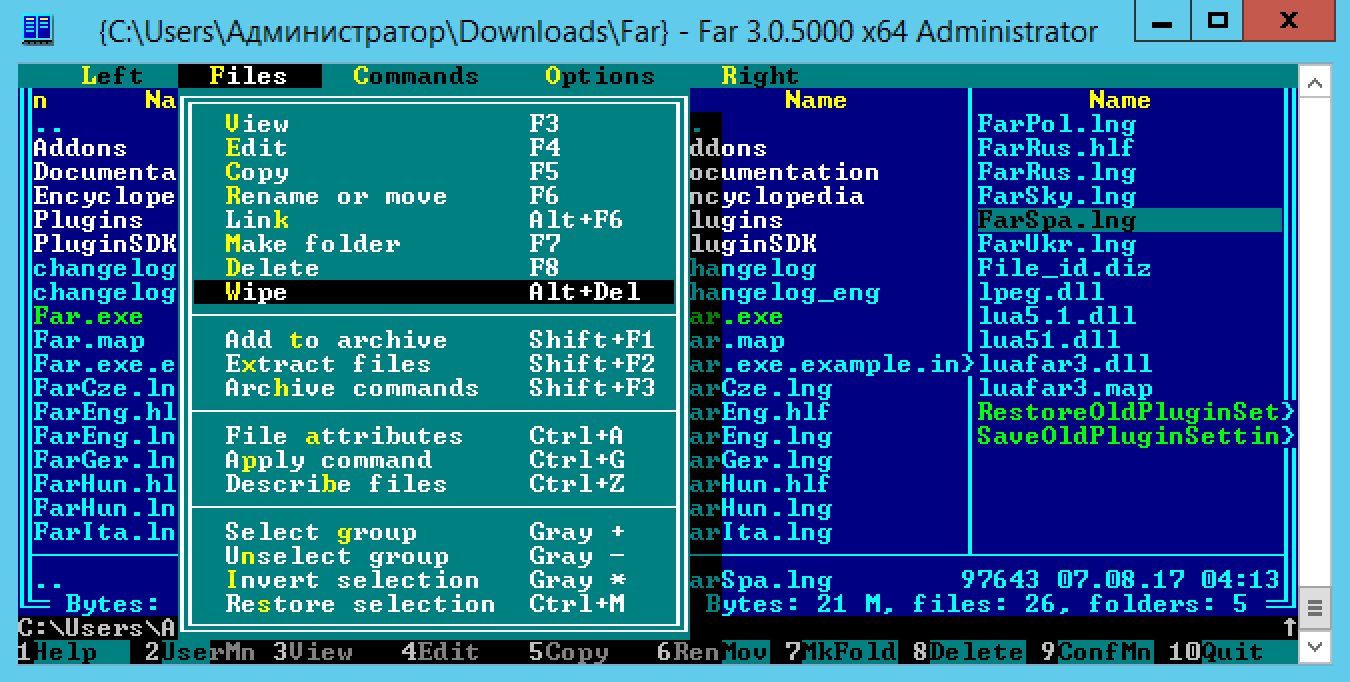

Если эти простые действия не помогли, или нет желания заморачиваться с командной строкой, вспоминаем о легендарном файл-менеджере FAR, известном еще со времен MS-DOS. В нем имеется замечательная функция «Уничтожить файл» (Wipe) которая вызывается по Alt+Del. Проверено, с такими неудаляемыми файлами справляется отлично.

Моё мнение, что таких проблем вообще не должно возникать, и подобные коллизии должны разрешаться на уровне файловой системы. Что-то я не замечал аналогичных ошибок в Linux или macOS.

Если считаете статью полезной,

не ленитесь ставить лайки и делиться с друзьями.