- Security intelligence updates for Microsoft Defender Antivirus and other Microsoft antimalware

- Automatic updates

- Trigger an update

- Manually download the update

- Latest security intelligence update

- Network Inspection System updates

- Как в Windows 10 обновить Защитник разными способами, в том числе при отключенном Центре обновлений

- Через Центр обновления

- Из центра управления безопасностью

- Из командной строки

- Из PowerShell

- В автономном режиме

- Обновление для платформы Microsoft Defender по антивирусной платформе

- Аннотация

- Сведения о версии

- Как найти сведения о версии клиента

- Сведения о пакете

- Известные проблемы в этом обновлении

- Сведения об обновлении

- Изменение расположения файла

- Получение обновления

- Требование перезагрузки

- Как откатить это обновление

- Ссылки

- Заявление об отказе от ответственности за сведения о продуктах сторонних производителей

- Установка обновлений Microsoft Defender в образы Windows 10 и Windows Server

- Поддержка образов Windows 10 и Windows Server

- Как использовать инструмент для обслуживания обновлений Microsoft Defender

- Управление источниками обновлений антивирусной программы в Microsoft Defender Manage the sources for Microsoft Defender Antivirus protection updates

- Порядок отката Fallback order

- Использование групповой политики для управления расположением обновления Use Group Policy to manage the update location

- Использование диспетчера конфигурации для управления расположением обновления Use Configuration Manager to manage the update location

- Чтобы управлять расположением обновления, используйте cmdlets PowerShell Use PowerShell cmdlets to manage the update location

- Использование инструкции по управлению Windows (WMI) для управления расположением обновления Use Windows Management Instruction (WMI) to manage the update location

- Управление мобильными устройствами (MDM) для управления расположением обновления Use Mobile Device Management (MDM) to manage the update location

- Что делать, если мы используем сторонного поставщика? What if we’re using a third-party vendor?

- Создание доли UNC для обновлений сведений о безопасности Create a UNC share for security intelligence updates

Security intelligence updates for Microsoft Defender Antivirus and other Microsoft antimalware

Microsoft continually updates security intelligence in antimalware products to cover the latest threats and to constantly tweak detection logic, enhancing the ability of Microsoft Defender Antivirus and other Microsoft antimalware solutions to accurately identify threats. This security intelligence works directly with cloud-based protection to deliver fast and powerful AI-enhanced, next-generation protection.

Microsoft security intelligence updates include software that incorporates material from third parties. Third-party notices and information

Automatic updates

To help ensure your antimalware solution detects the latest threats, get updates automatically as part of Windows Update. If you are having problems with Windows Update, use the troubleshooter.

If you don’t already use Microsoft Defender Antivirus, learn how to turn it on.

Trigger an update

A manually triggered update immediately downloads and applies the latest security intelligence. This process might also address problems with automatic updates. Microsoft Defender Antivirus and other Microsoft antimalware solutions provide a way to manually trigger an update.

In Windows 10, select Check for updates in the Windows Security Virus & threat protection screen to check for the latest updates.

Enterprise administrators can also push updates to devices in their network. To clear the current cache and trigger an update, use a batch script that runs the following commands as an administrator:

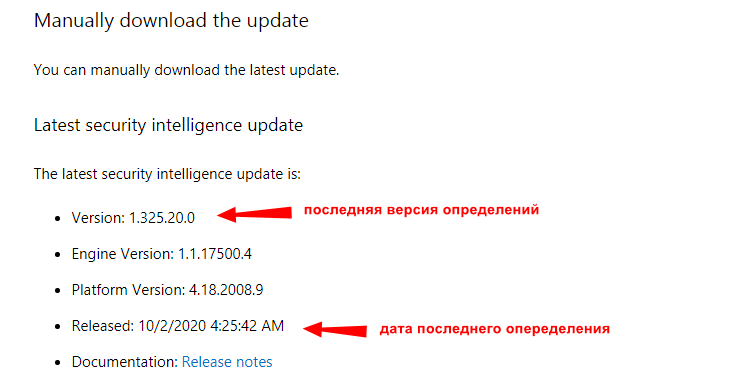

Manually download the update

You can manually download the latest update.

Latest security intelligence update

The latest security intelligence update is:

- Version: 1.335.1143.0

- Engine Version: 1.1.18000.5

- Platform Version: 4.18.2103.7

- Released: 4/18/2021 2:43:38 PM

- Documentation: Release notes

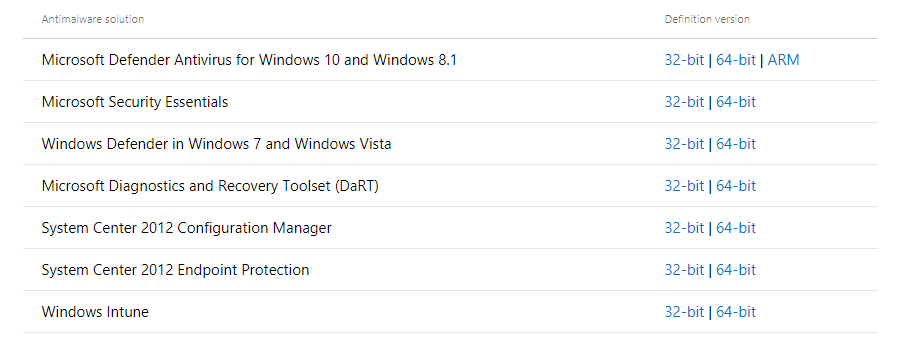

You need to download different security intelligence files for different products and platforms. Select the version that matches your Windows operating system or the environment where you will apply the update.

Note: Starting on Monday October 21, 2019, the Security intelligence update packages will be SHA2 signed.

Please make sure you have the necessary update installed to support SHA2 signing, see 2019 SHA-2 Code Signing Support requirement for Windows and WSUS.

| Antimalware solution | Definition version |

|---|---|

| Microsoft Defender Antivirus for Windows 10 and Windows 8.1 | 32-bit | 64-bit | ARM |

| Microsoft Security Essentials | 32-bit | 64-bit |

| Windows Defender in Windows 7 and Windows Vista | 32-bit | 64-bit |

| Microsoft Diagnostics and Recovery Toolset (DaRT) | 32-bit | 64-bit |

| System Center 2012 Configuration Manager | 32-bit | 64-bit |

| System Center 2012 Endpoint Protection | 32-bit | 64-bit |

| Windows Intune | 32-bit | 64-bit |

The links point to an executable file named mpam-fe.exe , mpam-feX64.exe , or mpas-fe.exe (used by older antispyware solutions). Simply launch the file to manually install the latest security intelligence.

End of life for Microsoft Forefront Client Security was on July 14, 2015. Customers are encouraged to migrate to System Center Endpoint Protection. For more information, visit the Microsoft support lifecycle website.

Network Inspection System updates

The following products leverage Network Inspection System (NIS) updates:

- Microsoft Security Essentials

- Forefront Endpoint Protection

- System Center 2012 Endpoint Protection

These updates are designed to protect you from network threats, including exploits as they are transmitted. Check the version of the Antimalware Client component on your security software and download the right version of the NIS updates for your platform.

Как в Windows 10 обновить Защитник разными способами, в том числе при отключенном Центре обновлений

Встроенный Защитник Windows, если не был отключен или заменен другим антивирусом, обновляется автоматически, но ничто не мешает вам выполнить обновление сигнатур альтернативными путями или даже вручную, скачать их со специальной страницы Microsoft. Второй вариант может пригодится, когда нужно обновить вирусные базы устройства, не подключенного к интернету.

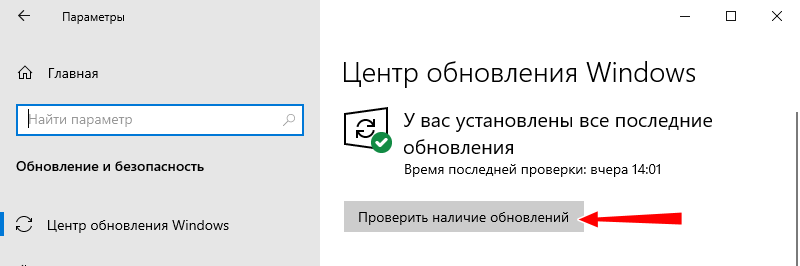

Через Центр обновления

Наиболее очевидным для обновления сигнатур Windows Defender является использование стандартного Центра обновления Windows в приложении Параметры.

Если обновления будут им найдены, из останется только установить.

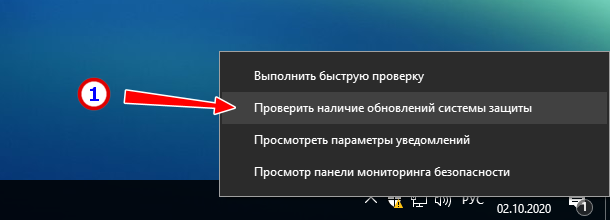

Из центра управления безопасностью

Еще проще проверить и получить обновления Защитника из контекстного меню его иконки в трее, кликнув по ней ПКМ и выбрав соответствующий пункт.

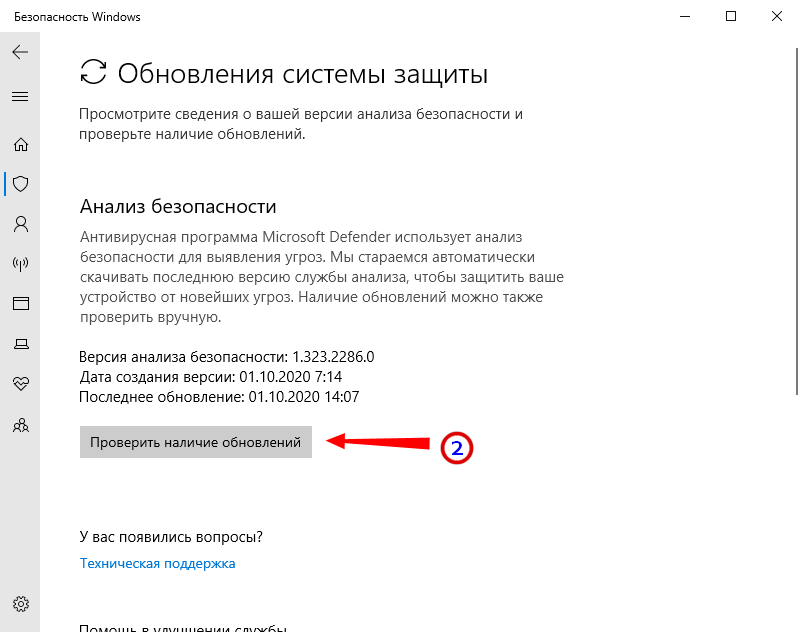

Откроется окно безопасности, а вам останется только нажать кнопку поиска обновлений и дождаться результата.

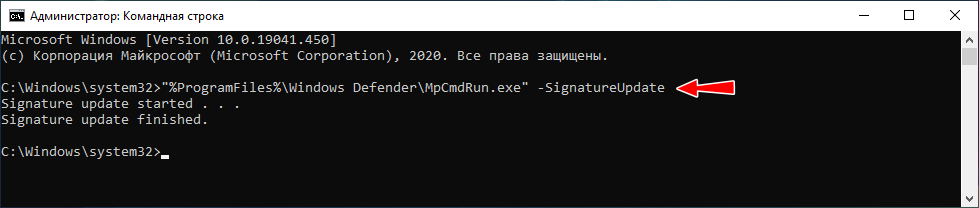

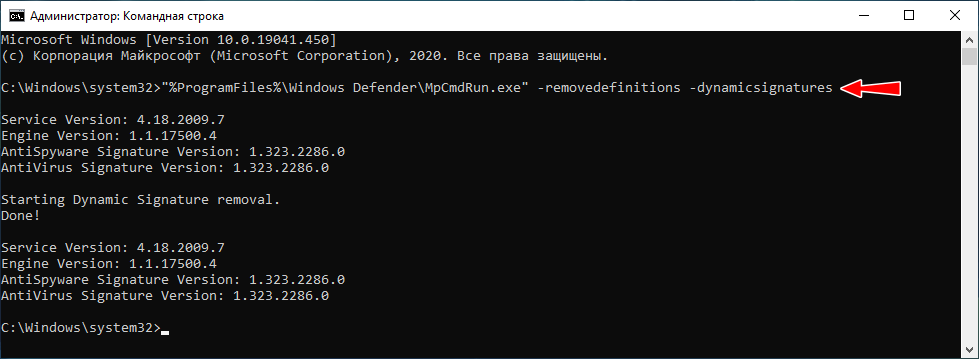

Из командной строки

Также для обновления вирусных баз Защитника можно воспользоваться запущенной от имени администратора командной строкой.

Для поиска и установки сигнатур выполните в консоли такую команду:

«%ProgramFiles%\Windows Defender\MpCmdRun.exe» –SignatureUpdate

В случае ошибки бывает полезно очистить кэш определений перед их обновлением такой командой:

«%ProgramFiles%\Windows Defender\MpCmdRun.exe» -removedefinitions –dynamicsignatures

Впрочем, многое зависит от типа ошибки. Если это ошибка с кодом 0х80070422 , скорее всего, у вас принудительно отключен Центр обновления.

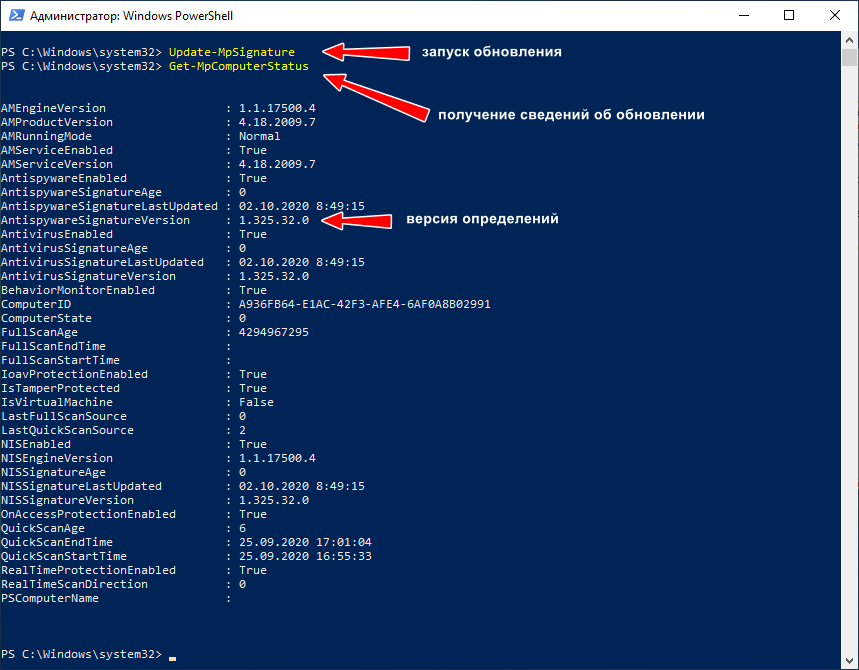

Из PowerShell

Вместо классической командной строки можно использовать и PowerShell , выполнив в нём команду Update-MpSignature . Командлет же Get-MpComputerStatus покажет вам текущую версию определения и дату обновления.

Как и в случае с командной строкой, Центр обновления должен быть включен, желательно также проверить активность служб «Установщик модулей Windows» и «WaaSMedicSvc».

В автономном режиме

Наконец, обновить Защитник можно в автономном режиме, запустив на компьютере файл mpam-fe.exe соответствующей разрядности, скачанный с официальной страницы www.microsoft.com/en-us/wdsi/definitions.

Пакет не использует графический режим, не требует прав администратора и включения Центра обновления Windows. Просто запустите его и, выждав минутку, проверьте текущую версию опеределения.

Обновление для платформы Microsoft Defender по антивирусной платформе

Аннотация

В этой статье описан пакет обновления платформы для защиты от антивирусной программы для Microsoft Defender для следующих операционных систем:

Windows 10 (корпоративные, профессиональные и домашние выпуски)

Windows Server 2019

Windows Server 2016

Сведения о версии

Примечание: После выпуска новой версии платформы поддержка более старых версий (N-2) будет снижена только до технической поддержки. Версии платформы, более старые, чем N-2, больше не будут поддерживаться. Подробные сведения см. Защитник Windows управления обновлениями антивирусной программы и применение базовых показателей.

Это обновление изменяет версию клиента антивирусной программы.

Новая версия: 4.18.2103.7

Примечание. Версия 4.18.2001.10 повторно выпущена для предотвращения суперсериента. Дополнительные сведения см. в Защитник Windows и применение базовых показателей.

Как найти сведения о версии клиента

Windows 10 версии 1709 и более поздних версий

Откройте приложение Центра безопасности Microsoft Defender, выберите значок «Параметры» и выберите «О приложении». Номер версии указан в списке под версией клиента antimalware.

Windows 10, версия 1607, версия 1703 и более поздние версии

Откройте приложение Microsoft Defender, выберите «Справка»,а затем выберите «О приложении». Номер версии указан в списке под версией клиента antimalware.

Сведения о пакете

Имя пакета указано в списке «Обновление для платформы антивирусного ПО в Защитнике Майкрософт». Размер пакета составляет около 2–3 МБ.

Известные проблемы в этом обновлении

Новый путь к файлу

Из-за изменения пути к файлу в обновлении многие загрузки блокируются, если включено приложение AppLocker.

Чтобы обойти эту проблему, откройте групповую политику и измените параметр «Разрешить» для следующего пути:

Сведения об обновлении

Этот пакет содержит ежемесячные обновления и исправления для антивирусной платформы Microsoft Defender, которая используется антивирусной программой «Защитник Майкрософт» в Windows 10.

В дополнение к основным выпускам Windows 10 устанавливаются ежемесячные обновления. Оба типа обновлений должны быть установлены для обеспечения дальнейшей защиты от вредоносных программ и других угроз.

Дополнительные сведения о версиях продуктов и о работе обновлений, а также о настройке и управлении ими см. в разделе «Управление обновлениями Защитник Windows антивирусной программы и применение базовых показателей».

Изменение расположения файла

Это обновление вносит следующие изменения в двоичное расположение:

Защитник Windows антивирусной службы (MsMpEng.exe)

Служба проверки реального времени (NisSrv.exe)

Защитник Windows антивирусных драйверов

Все сторонние приложения, которые содержат ссылки на эти данные, должны быть обновлены в новых местах.

Получение обновления

Это обновление доступно в Обновлениях Майкрософт и WSUS.

Требование перезагрузки

После установки этого обновления перезагружать систему не нужно.

Примечание. Для обновления платформы 4.18.2001.10 может потребоваться перезапуск.

Как откатить это обновление

Чтобы откатить это обновление, используйте соответствующий способ:

Чтобы откатить это обновление до предыдущей версии, запустите следующую команду:

«%programdata%\microsoft\windows defender\platform\ \mpcmdrun.exe» -revertplatform

Чтобы откатить это обновление до версии CAMP для входящих сообщений, запустите следующую команду:

«%programfiles%\Windows Defender\MpCmdRun.exe» -resetplatform

Ссылки

Узнайте о терминологии, используемой Майкрософт для описания обновлений программного обеспечения.

Заявление об отказе от ответственности за сведения о продуктах сторонних производителей

В этой статье упомянуты программные продукты независимых производителей. Корпорация Майкрософт не дает никаких гарантий, подразумеваемых и прочих, относительно производительности и надежности этих продуктов.

Установка обновлений Microsoft Defender в образы Windows 10 и Windows Server

Данное нововведение призвано минимизировать пробелы в защиты после установки свежей системы, когда антивирусные сигнатуры еще не обновлены.

Сервисный инструмент реализован в виде скрипта PowerShell и может использоваться для ручного обновления установочных образов Windows в форматах WIM или VHD и добавления в них пакетов обновления Microsoft Defender, а также для удаления этих обновлений и отображения подробной информации о примененных пакетах для антивируса.

Поддержка образов Windows 10 и Windows Server

Пакеты Microsoft Defender, примененные с использованием данного инструмента включают ежемесячные обновления и исправления, а также новейшие обновления безопасности.

После развертывания обновлений в установочных образах Windows будет обновлены версии клиента антивредоносной программы, антивирусного движка и сигнатурных определений.

Для запуска нового инструмента для добавления в образы системы антивирусных обновлений (DefenderUpdateWinImage.ps1) вам потребуется 64-разрядная среда Windows 10 с PowerShell 5.1 или более поздними версиями. Кроме того, в системе должны быть установлены модули Microsoft.Powershell.Security и DISM.

Не используйте этот пакет для обновления загрузочных образов, так как он может повредить операционную систему Windows, работающую внутри виртуальной машины.

Инструмент поддерживает установочные образы следующих операционных систем: Windows 10 (редакции Enterprise, Pro и Домашняя), Windows Server 2019 и Windows Server 2016.

Как использовать инструмент для обслуживания обновлений Microsoft Defender

Чтобы воспользоваться скриптом для добавления антивирусных обновлений в установочные образы, вам нужно скачать соответствующий пакет обновления defender-update-kit-[x86|x64].zip для архитектуры вашего образа (доступны обновления для 32-битных и 64-битных образов).

Чтобы применить обновление для Microsoft Defender с помощью DefenderUpdateWinImage.ps1 используйте следующую команду:

Чтобы удалить или откатить обновления, запустите следующую команду:

Чтобы вывести список всех установленных обновлений, выполните команду:

Управление источниками обновлений антивирусной программы в Microsoft Defender Manage the sources for Microsoft Defender Antivirus protection updates

Область применения: Applies to:

Важно поддерживать антивирусную защиту в соответствии с данными. Keeping your antivirus protection up to date is critical. Для управления обновлениями защиты антивируса Microsoft Defender существуют два компонента: There are two components to managing protection updates for Microsoft Defender Antivirus:

- Загрузка обновлений; и Where the updates are downloaded from; and

- При загрузке и применении обновлений. When updates are downloaded and applied.

В этой статье описывается, как указать, откуда должны загружаться обновления (это также называется заказом на откат). This article describes how to specify from where updates should be downloaded (this is also known as the fallback order). Сведения о работе обновлений и настройке других аспектов обновлений (например, планирования обновлений) см. в разделе Управление обновлениями антивируса Microsoft Defender и применение базовых версий. See Manage Microsoft Defender Antivirus updates and apply baselines topic for an overview on how updates work, and how to configure other aspects of updates (such as scheduling updates).

Обновления антивирусной безопасности Microsoft Defender доставляются с помощью обновления Windows, и начиная с понедельника, 21 октября 2019 г., все обновления аналитики безопасности будут подписаны исключительно на SHA-2. Microsoft Defender Antivirus Security intelligence updates are delivered through Windows Update and starting Monday, October 21, 2019, all security intelligence updates will be SHA-2 signed exclusively. Чтобы обновить сведения о безопасности, необходимо обновить устройства для поддержки SHA-2. Your devices must be updated to support SHA-2 in order to update your security intelligence. Дополнительные новости см. в ок. 2019 требованиео поддержке подписи кода SHA-2 для Windows и WSUS. To learn more, see 2019 SHA-2 Code Signing Support requirement for Windows and WSUS.

Порядок отката Fallback order

Обычно конечные точки настраиваются для индивидуальной загрузки обновлений из основного источника, а затем из других источников в порядке приоритета в зависимости от конфигурации сети. Typically, you configure endpoints to individually download updates from a primary source followed by other sources in order of priority, based on your network configuration. Обновления получаются из источников в порядке, который вы указываете. Updates are obtained from sources in the order you specify. Если источник не доступен, следующий источник в списке используется немедленно. If a source is not available, the next source in the list is used immediately.

При публикации обновлений применяется какая-то логика, чтобы свести к минимуму размер обновления. When updates are published, some logic is applied to minimize the size of the update. В большинстве случаев на устройстве загружаются и применяются только различия между последним обновлением и установленным в настоящее время обновлением (это называется дельта). In most cases, only the differences between the latest update and the update that is currently installed (this is referred to as the delta) on the device is downloaded and applied. Однако размер дельты зависит от двух основных факторов: However, the size of the delta depends on two main factors:

- Возраст последнего обновления на устройстве; и The age of the last update on the device; and

- Источник, используемый для скачивания и применения обновлений. The source used to download and apply updates.

Чем старше будут обновления на конечной точке, тем больше будет скачивание. The older the updates on an endpoint, the larger the download will be. Однако необходимо также учитывать частоту скачивания. However, you must also consider download frequency as well. Более частое расписание обновлений может привести к большему использованию сети, в то время как менее частое расписание может привести к большим размерам файлов для загрузки. A more frequent update schedule can result in more network usage, whereas a less-frequent schedule can result in larger file sizes per download.

Существует пять местоположений, в которых можно указать, где конечная точка должна получать обновления: There are five locations where you can specify where an endpoint should obtain updates:

- Центр обновления Майкрософт Microsoft Update

- Служба обновления Windows Server Windows Server Update Service

- Microsoft Endpoint Configuration Manager Microsoft Endpoint Configuration Manager

- Доля сетевых файлов Network file share

- Обновления сведений о безопасности для антивируса Microsoft Defender и других антивирусных программ Майкрософт (ваша политика и реестр могут иметь этот список как Центр Майкрософт по защите от вредоносных программ безопасности (MMPC) с его прежним именем.) Security intelligence updates for Microsoft Defender Antivirus and other Microsoft antimalware (Your policy and registry might have this listed as Microsoft Malware Protection Center (MMPC) security intelligence, its former name.)

Чтобы обеспечить наилучший уровень защиты, Microsoft Update позволяет быстро выпускать, что означает частые скачивания. To ensure the best level of protection, Microsoft Update allows for rapid releases, which means smaller downloads on a frequent basis. Службы обновления Windows Server, Microsoft Endpoint Configuration Manager и источники обновлений службы безопасности Майкрософт обеспечивают менее частые обновления. The Windows Server Update Service, Microsoft Endpoint Configuration Manager, and Microsoft security intelligence updates sources deliver less frequent updates. Таким образом, дельта может быть больше, что приводит к большим загрузкам. Thus, the delta can be larger, resulting in larger downloads.

Если после обновления Windows Server Update или Microsoft Update вы задаете обновления страницы разведки Майкрософт в качестве источника отката, обновления загружаются только из обновлений разведки безопасности, если текущее обновление считается устарелым. If you have set Microsoft Security intelligence page updates as a fallback source after Windows Server Update Service or Microsoft Update, updates are only downloaded from security intelligence updates when the current update is considered out-of-date. (По умолчанию это семь дней подряд, когда не удалось применить обновления из Службы обновления Windows Server или службы обновления Майкрософт). (By default, this is seven consecutive days of not being able to apply updates from the Windows Server Update Service or Microsoft Update services). Однако можно установить количество дней до того, как защита будет отчитаться о том, что она устарела. You can, however, set the number of days before protection is reported as out-of-date.

Начиная с понедельника, 21 октября 2019 г., обновления аналитики безопасности будут подписывался исключительно sha-2. Starting Monday, October 21, 2019, security intelligence updates will be SHA-2 signed exclusively. Устройства должны обновляться для поддержки SHA-2 для получения последних обновлений разведки безопасности. Devices must be updated to support SHA-2 in order to get the latest security intelligence updates. Дополнительные новости см. в ок. 2019 требованиео поддержке подписи кода SHA-2 для Windows и WSUS. To learn more, see 2019 SHA-2 Code Signing Support requirement for Windows and WSUS.

Каждый источник имеет типичные сценарии, которые зависят от настройки сети, а также от того, как часто они публикуют обновления, как описано в следующей таблице: Each source has typical scenarios that depend on how your network is configured, in addition to how often they publish updates, as described in the following table:

| Расположение Location | Пример сценария Sample scenario |

|---|---|

| Служба обновления Windows Server Windows Server Update Service | Вы используете службу обновления Windows Server для управления обновлениями для вашей сети. You are using Windows Server Update Service to manage updates for your network. |

| Центр обновления Майкрософт Microsoft Update | Вы хотите, чтобы конечные точки подключались непосредственно к Microsoft Update. You want your endpoints to connect directly to Microsoft Update. Это может быть полезно для конечных точек, которые нерегулярно подключаются к корпоративной сети, или если вы не используете службу обновления Windows Server для управления обновлениями. This can be useful for endpoints that irregularly connect to your enterprise network, or if you do not use Windows Server Update Service to manage your updates. |

| Файловый ресурс File share | У вас есть устройства, не подключенные к Интернету (например, VMs). You have non-Internet-connected devices (such as VMs). Вы можете использовать подключенный к Интернету VM-хост для скачивания обновлений в сеть, из которой VMs могут получать обновления. You can use your Internet-connected VM host to download the updates to a network share, from which the VMs can obtain the updates. См. руководство по развертыванию VDI для использования файловых акций в средах виртуальной инфраструктуры настольных компьютеров (VDI). See the VDI deployment guide for how file shares can be used in virtual desktop infrastructure (VDI) environments. |

| Менеджер конечных точек Майкрософт Microsoft Endpoint Manager | Вы используете Microsoft Endpoint Manager для обновления конечных точек. You are using Microsoft Endpoint Manager to update your endpoints. |

| Обновления аналитики безопасности для антивируса Microsoft Defender и других антивирусных программ Майкрософт (ранее именуемого MMPC) Security intelligence updates for Microsoft Defender Antivirus and other Microsoft antimalware (formerly referred to as MMPC) | Убедитесь, что ваши устройства обновляются для поддержки SHA-2. Make sure your devices are updated to support SHA-2. Обновления антивирусной безопасности Microsoft Defender доставляются с помощью обновления Windows, и начиная с понедельника 21 октября 2019 г. обновления аналитики безопасности будут подписываться исключительно на SHA-2. Microsoft Defender Antivirus Security intelligence updates are delivered through Windows Update, and starting Monday October 21, 2019 security intelligence updates will be SHA-2 signed exclusively. Скачайте последние обновления защиты из-за недавней инфекции или чтобы помочь в предоставлении сильного базового изображения для развертывания VDI. Download the latest protection updates because of a recent infection or to help provision a strong, base image for VDI deployment. Обычно этот параметр следует использовать только в качестве конечного источника отката, а не основного источника. This option should generally be used only as a final fallback source, and not the primary source. Он будет использоваться только в том случае, если обновления не могут быть загружены из службы обновления Windows Server или Обновления Microsoft в течение определенного числа дней. It will only be used if updates cannot be downloaded from Windows Server Update Service or Microsoft Update for a specified number of days. |

Вы можете управлять порядком, в котором источники обновления используются с помощью групповой политики, Microsoft Endpoint Configuration Manager, команды PowerShell и WMI. You can manage the order in which update sources are used with Group Policy, Microsoft Endpoint Configuration Manager, PowerShell cmdlets, and WMI.

Если вы установите службу обновления Windows Server в качестве места загрузки, необходимо утвердить обновления независимо от средства управления, используемого для указания местоположения. If you set Windows Server Update Service as a download location, you must approve the updates, regardless of the management tool you use to specify the location. Вы можете настроить автоматическое правило утверждения в службе обновления Windows Server, которое может быть полезно по мере поступления обновлений по крайней мере один раз в день. You can set up an automatic approval rule with Windows Server Update Service, which might be useful as updates arrive at least once a day. Дополнительные данные см. в дополнительных данных о синхронизации обновлений защиты конечных точек в автономных службах обновления Windows Server. To learn more, see synchronize endpoint protection updates in standalone Windows Server Update Service.

Процедуры в этой статье сначала описывают, как настроить порядок, а затем настроить параметр Share File, если он включен. The procedures in this article first describe how to set the order, and then how to set up the File share option if you have enabled it.

Использование групповой политики для управления расположением обновления Use Group Policy to manage the update location

На компьютере управления групповой политикой откройте консоль управления групповой политикой правойкнопкой мыши объект групповой политики, который необходимо настроить, и нажмите кнопку Изменить. On your Group Policy management machine, open the Group Policy Management Console, right-click the Group Policy Object you want to configure and click Edit.

В редакторе управления групповой политикой перейдите к конфигурации компьютера. In the Group Policy Management Editor go to Computer configuration.

Щелкните Политики, а затем административные шаблоны. Click Policies then Administrative templates.

Расширь дерево до компонентов Windows > Защитник Windows > обновлений Signature и настройте следующие параметры: Expand the tree to Windows components > Windows Defender > Signature updates and configure the following settings:

Дважды щелкните кнопку Определить порядок источников для скачивания параметров обновлений разведки безопасности и установите параметр Включено. Double-click the Define the order of sources for downloading security intelligence updates setting and set the option to Enabled.

Введите порядок источников, разделенных одной трубой, например: InternalDefinitionUpdateServer|MicrosoftUpdateServer|MMPC , как показано на следующем скриншоте. Enter the order of sources, separated by a single pipe, for example: InternalDefinitionUpdateServer|MicrosoftUpdateServer|MMPC , as shown in the following screenshot.

Нажмите кнопку ОК. Click OK. При этом будет установлен порядок источников обновления защиты. This will set the order of protection update sources.

Дважды щелкните файл Define shares для скачивания параметра обновлений разведки безопасности и установите параметр Включено. Double-click the Define file shares for downloading security intelligence updates setting and set the option to Enabled.

Введите источник файловой папки. Enter the file share source. Если у вас несколько источников, введите каждый источник в том порядке, в который они должны использоваться, разделенные одной трубой. If you have multiple sources, enter each source in the order they should be used, separated by a single pipe. Используйте стандартную нотацию UNC для обозначания пути, например: \\host-name1\share-name\object-name|\\host-name2\share-name\object-name . Use standard UNC notation for denoting the path, for example: \\host-name1\share-name\object-name|\\host-name2\share-name\object-name . Если вы не введите какие-либо пути, этот источник будет пропущен при загрузке обновлений VM. If you do not enter any paths, then this source will be skipped when the VM downloads updates.

Нажмите кнопку ОК. Click OK. При этом будет задат порядок файловых акций при ссылке на этот источник в параметре Определить порядок источников. This will set the order of file shares when that source is referenced in the Define the order of sources. group policy setting.

Для Windows 10 версии 1703 до 1809 и включая 1809 путь политики — это антивирусные компоненты Windows > Антивирус Microsoft Defender > Обновления подписей для Windows 10, версия 1903, путь политики — Windows Components > Антивирус Microsoft Defender > Обновления разведки безопасности For Windows 10, versions 1703 up to and including 1809, the policy path is Windows Components > Microsoft Defender Antivirus > Signature Updates For Windows 10, version 1903, the policy path is Windows Components > Microsoft Defender Antivirus > Security Intelligence Updates

Использование диспетчера конфигурации для управления расположением обновления Use Configuration Manager to manage the update location

Сведения о настройке Microsoft Endpoint Manager (текущая ветвь) см. в странице Configure Security intelligence Updates for Endpoint Protection. See Configure Security intelligence Updates for Endpoint Protection for details on configuring Microsoft Endpoint Manager (current branch).

Чтобы управлять расположением обновления, используйте cmdlets PowerShell Use PowerShell cmdlets to manage the update location

Чтобы установить порядок обновления, используйте следующие cmdlets PowerShell. Use the following PowerShell cmdlets to set the update order.

Дополнительные сведения см. в следующих статьях: See the following articles for more information:

Использование инструкции по управлению Windows (WMI) для управления расположением обновления Use Windows Management Instruction (WMI) to manage the update location

Дополнительные сведения см. в следующих статьях: See the following articles for more information:

Управление мобильными устройствами (MDM) для управления расположением обновления Use Mobile Device Management (MDM) to manage the update location

Что делать, если мы используем сторонного поставщика? What if we’re using a third-party vendor?

В этой статье описывается настройка и управление обновлениями антивируса Microsoft Defender. This article describes how to configure and manage updates for Microsoft Defender Antivirus. Однако для выполнения этих задач можно использовать сторонних поставщиков. However, third-party vendors can be used to perform these tasks.

Например, предположим, что Contoso наняла Fabrikam для управления решением безопасности, которое включает антивирус Microsoft Defender. For example, suppose that Contoso has hired Fabrikam to manage their security solution, which includes Microsoft Defender Antivirus. Fabrikam обычно использует средства управления Windows, командлеты PowerShellили командную строку Windows для развертывания исправлений и обновлений. Fabrikam typically uses Windows Management Instrumentation, PowerShell cmdlets, or Windows command-line to deploy patches and updates.

Корпорация Майкрософт не тестировать сторонние решения для управления антивирусом Microsoft Defender. Microsoft does not test third-party solutions for managing Microsoft Defender Antivirus.

Создание доли UNC для обновлений сведений о безопасности Create a UNC share for security intelligence updates

Настройка доли сетевых файлов (unC/mapped drive) для загрузки обновлений аналитики безопасности с сайта MMPC с помощью запланированной задачи. Set up a network file share (UNC/mapped drive) to download security intelligence updates from the MMPC site by using a scheduled task.

В системе, в которой необходимо создать долю и скачать обновления, создайте папку, в которой будет сохраняться скрипт. On the system on which you want to provision the share and download the updates, create a folder to which you will save the script.

Создайте папку, в которой будут сохраняться обновления подписей. Create the folder to which you will save the signature updates.

Нажмите кнопку Ручная загрузка. Click Manual Download.

Нажмите кнопку Скачать необработанные файлы nupkg. Click Download the raw nupkg file.

Извлечение файла. Extract the file.

Скопируйте файл SignatureDownloadCustomTask.ps1 в ранее созданную папку C:\Tool\PS-Scripts. Copy the file SignatureDownloadCustomTask.ps1 to the folder you previously created, C:\Tool\PS-Scripts\ .

Чтобы настроить запланированную задачу, используйте командную строку. Use the command line to set up the scheduled task.

Существует два типа обновлений: полный и дельта. There are two types of updates: full and delta.

Для дельты x64: For x64 delta:

Для полного x64: For x64 full:

Для дельты x86: For x86 delta:

Для полного x86: For x86 full:

После создания запланированных задач их можно найти в план-графике задач в Microsoft\Windows\Защитник Windows When the scheduled tasks are created, you can find these in the Task Scheduler under Microsoft\Windows\Windows Defender

Запустите каждую задачу вручную и убедитесь, что у вас есть данные (mpam-d.exe, mpam-fe.exe и nis_full.exe) в следующих папках (возможно, вы выбрали различные расположения): Run each task manually and verify that you have data (mpam-d.exe, mpam-fe.exe, and nis_full.exe) in the following folders (you might have chosen different locations):

- C:\Temp\TempSigs\x86 C:\Temp\TempSigs\x86

- C:\Temp\TempSigs\x64 C:\Temp\TempSigs\x64

Если запланированная задача сбой, запустите следующие команды: If the scheduled task fails, run the following commands:

Проблемы также могут быть вызваны политикой выполнения. Issues could also be due to execution policy.

Создайте акцию, указывав на C:\Temp\TempSigs (например, \ сервер\обновления). Create a share pointing to C:\Temp\TempSigs (e.g. \server\updates).

По крайней мере, пользователи с проверкой подлинности должны иметь доступ к «Чтение». At a minimum, authenticated users must have “Read” access.

Установите расположение доли в политике для этой доли. Set the share location in the policy to the share.