- Wana Decrypt0r или WannaCry: необходимые обновления Windows и способы обнаружения

- Защита Windows от вируса-шифровальщика Wana Decrypt0r

- Обновления безопасности Windows для защиты от WannaCry

- Отключение SMB v 1.0

- Статус атаки WCry

- Компьютерная грамотность с Надеждой

- Заполняем пробелы – расширяем горизонты!

- Про обновление Windows от вируса-шифровальщика WannaCry

- Нехороший вирус WannaCry, который все шифрует

- Обновление Windows MS17-010 от вируса WannaCry

- Обновляем Windows 7

- Обновление Windows 8 от WannaCry

- Видео “Хочется плакать”: вирус-вымогатель заразил 75 тысяч систем в 99 странах

Wana Decrypt0r или WannaCry: необходимые обновления Windows и способы обнаружения

Итак, перечень обновлений Windows, закрывающих уязвимость, в зависимости от версий ОС плюс ссылки:

Windows 10 — KB4012606 (скачать)

Windows 10 версия 1511 — KB4013198 (скачать)

Windows 10 версия 1607 и Windows Server 2016 — KB4013429 (скачать)

Windows 8.1 и Windows Server 2012 R2 — KB4012213 (скачать) или KB4012216 (скачать)

Первый патч представляет собой сборник только обновлений безопасности, второй — полный пакет ежемесячный исправлений. Уязвимость, используемую WannaCry, закрывает любой из них. Подобное касается и других версий ОС, где будут указаны два патча.

Windows Embedded 8 Standart и Windows Server 2012 — KB4012214 (скачать) или KB4012217 (скачать)

Windows 7, Windows Embedded 7 Standart и Windows Server 2008 R2 — KB4012212 (скачать) или KB4012215 (скачать)

Windows XP, Windows Vista, Windows 8, Windows Server 2003, Windows Server 2008, WES09 и POSReady 2009 — KB4012598 (скачать)

Как видите, Microsoft представила патчи и для устаревших систем, которые больше не поддерживаются.

Данные обновления рекомендуется поставить как можно скорее.

Антивирусы уже детектируют Wana Decrypt0r, однако прогноз о перспективах дешифрования файлов пока неутешительный. Цитата с официального сайта Лаборатории Касперского:

В случае если Ваши файлы оказались зашифрованы, категорически нельзя использовать предлагаемые в сети Интернет или полученные в электронных письмах средства расшифровки. Файлы зашифрованы криптостойким алгоритмом и не могут быть расшифрованы, а утилиты, загруженные вами, могут нанести еще больший вред как вашему компьютеру, так и компьютерам во всей организации, поскольку потенциально являются вредоносными и нацелены на новую волну эпидемии.

Скорее всего, пик заражений уже позади, хотя в будущем, вероятно, возникнет еще парочка видоизмененных шифровальщиков. Впрочем, они уже не будут такой новостью, как WannaCry.

Защита Windows от вируса-шифровальщика Wana Decrypt0r

Вероятно, из СМИ, все уже в курсе, что 12 мая по всему миру зафиксированы массовые заражения ОС Windows вирусом-шифровальщиком Wana decrypt0r 2.0 (WannaCry, WCry). Для атаки используется довольно свежая уязвимость в протоколе доступа к общим файлам и принтерам — SMBv1. После заражения компьютера, вирус шифрует некоторые файлы (документы, почту, файлы баз) на жестком диске пользователя, меняя их расширения на WCRY. За расшифровку файлов вирус-вымогатель требует перевести 300$. Под угрозой в первую очередь находятся все ОС Windows, на которых отсутствует исправляющее уязвимость обновление, с включенным протоколом SMB 1.0, напрямую подключенные к Интернету и с доступным извне портом 445. Отмечались и другие способы проникновения шифровальщика в системы (зараженные сайты, рассылки). После попадания вируса внутрь периметра локальной сеть, он может распространяться автономно, сканируя уязвимые хосты в сети.

Обновления безопасности Windows для защиты от WannaCry

Уязвимость в SMB 1.0, эксплуатируемая вирусом, исправлена в обновлениях безопасности MS17-010, выпущенных 14 марта 2017 года. В том случае, если ваши компьютеры регулярно обновляются через Windows Update или WSUS, достаточно проверить наличие данного обновления на компьютере как описано ниже.

| Vista, Windows Server 2008 | wmic qfe list | findstr 4012598 |

| Windows 7, Windows Server 2008 R2 | wmic qfe list | findstr 4012212 или wmic qfe list | findstr 4012215 |

| Windows 8.1 | wmic qfe list | findstr 4012213 или wmic qfe list | findstr 4012216 |

| Windows Server 2012 | wmic qfe list | findstr 4012214 или wmic qfe list | findstr 4012217 |

| Windows Server 2012 R2 | wmic qfe list | findstr 4012213 или wmic qfe list | findstr 4012216 |

| Windows 10 | wmic qfe list | findstr 4012606 |

| Windows 10 1511 | wmic qfe list | findstr 4013198 |

| Windows 10 1607 | wmic qfe list | findstr 4013429 |

| Windows Server 2016 | wmic qfe list | findstr 4013429 |

В том случае, если команда возвращает подобный ответ, значит патч, закрывающий уязвимость, у вас уже установлен.

ttp://support.microsoft.com/?kbid=4012213 MSK-DC2 Security Update KB4012213 CORP\admin 5/13/2017

Стоит отметить, что, несмотря на то что Windows XP, Windows Server 2003, Windows 8 уже сняты с поддержки, Microsoft оперативно выпустило обновление и дня них.

Совет. Прямые ссылки на патчи для исправления уязвимости под снятые с поддержки системы:

Windows XP SP3 x86 RUS — http://download.windowsupdate.com/d/csa/csa/secu/2017/02/windowsxp-kb4012598-x86-custom-rus_84397f9eeea668b975c0c2cf9aaf0e2312f50077.exe

Windows XP SP3 x86 ENU — http://download.windowsupdate.com/d/csa/csa/secu/2017/02/windowsxp-kb4012598-x86-custom-enu_eceb7d5023bbb23c0dc633e46b9c2f14fa6ee9dd.exe

Windows XP SP2 x64 RUS — http://download.windowsupdate.com/d/csa/csa/secu/2017/02/windowsserver2003-kb4012598-x64-custom-enu_f24d8723f246145524b9030e4752c96430981211.exe

Windows XP SP2 x64 ENU — http://download.windowsupdate.com/d/csa/csa/secu/2017/02/windowsserver2003-kb4012598-x64-custom-enu_f24d8723f246145524b9030e4752c96430981211.exe

Windows Server 2003 x86 RUS — http://download.windowsupdate.com/c/csa/csa/secu/2017/02/windowsserver2003-kb4012598-x86-custom-rus_62e38676306f9df089edaeec8924a6fdb68ec294.exe

Windows Server 2003 x86 ENU — http://download.windowsupdate.com/c/csa/csa/secu/2017/02/windowsserver2003-kb4012598-x86-custom-enu_f617caf6e7ee6f43abe4b386cb1d26b3318693cf.exe

Windows Server 2003 x64 RUS – http://download.windowsupdate.com/c/csa/csa/secu/2017/02/windowsserver2003-kb4012598-x64-custom-rus_6efd5e111cbfe2f9e10651354c0118517cee4c5e.exe

Windows Server 2003 x64 ENU — http://download.windowsupdate.com/d/csa/csa/secu/2017/02/windowsserver2003-kb4012598-x64-custom-enu_f24d8723f246145524b9030e4752c96430981211.exe

Windows 8 x86 — http://download.windowsupdate.com/c/msdownload/update/software/secu/2017/05/windows8-rt-kb4012598-x86_a0f1c953a24dd042acc540c59b339f55fb18f594.msu

Windows 8 x64 — http://download.windowsupdate.com/c/msdownload/update/software/secu/2017/05/windows8-rt-kb4012598-x64_f05841d2e94197c2dca4457f1b895e8f632b7f8e.msu

Отключение SMB v 1.0

Простым и действенным способом защиты от уязвимости является полное отключение протокола SMB 1.0 на клиентах и серверах. В том случае, если в вашей сети не осталось компьютеров с Windows XP или Windows Server 2003, это можно выполнить с помощью команды

dism /online /norestart /disable-feature /featurename:SMB1Protocol

Статус атаки WCry

По последней информации, распространение вируса-вымогателя WannaCrypt удалось приостановить, зарегистрировав домен iuqerfsodp9ifjaposdfjhgosurijfaewrwergwea.com. Как оказалось, в коде вирус была зашито обращение к этому домену, при отрицательном ответе вирус начинал шифрование документов. Судя по всему, таким способо разработчики оставили для себе возможность быстро приостановить распространение вируса. Чем воспользовался один из энтузиастов.

Естественно, авторам вируса ничего не мешает написать свежую версию своего творения под эксплойт ETERNALBLUE, и он продолжит свое черное дело. Таким образом, для предотвращения атак Ransom:Win32.WannaCrypt необходимо установить нужные обновления (и устанавливать их регулярно), обновить антивирусы, отключить SMB 1.0 (если применимл), и не открывать без необходимости порт 445 в Интернет.

И еще приведу ссылки на полезные статьи, позволяющие минимизировать вред и вероятность атаки шифровальщиков в Windows системах:

Компьютерная грамотность с Надеждой

Заполняем пробелы – расширяем горизонты!

Про обновление Windows от вируса-шифровальщика WannaCry

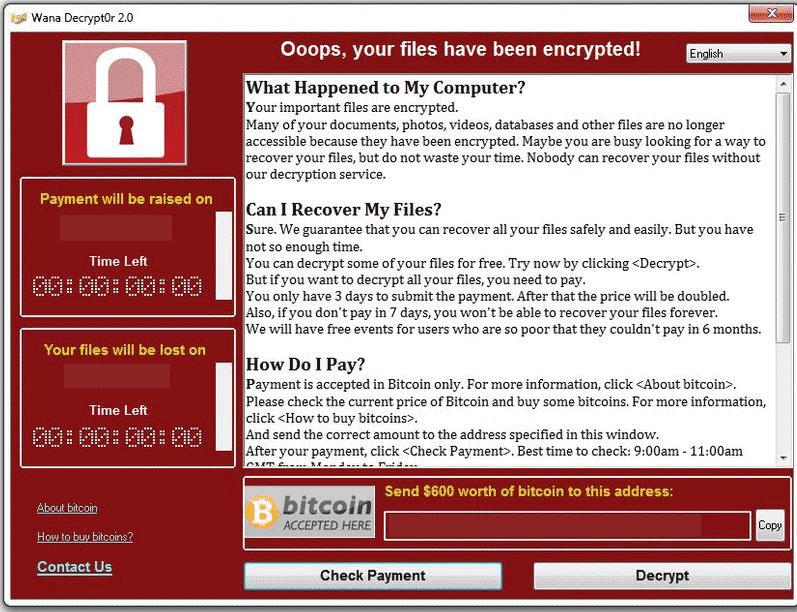

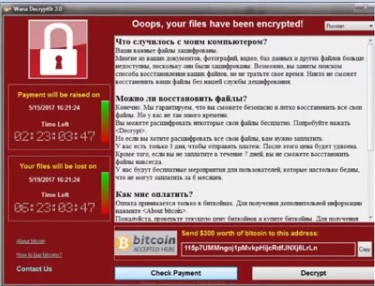

Вирус на экране компьютера выглядит так:

Нехороший вирус WannaCry, который все шифрует

Вирус шифрует все файлы на компьютере и требует выкуп на кошелек Биткоина в сумме 300$ или 600$ для якобы расшифровки компьютера. Заражению подверглись компьютеры в 150 странах мира, самая пострадавшая – Россия.

Мегафон, РЖД, МВД, Минздрав и другие компании вплотную столкнулись с этим вирусом. Среди пострадавших есть и простые пользователи Интернета.

Перед вирусом практически все равны. Разница, пожалуй, в том, что в компаниях вирус распространяется по всей локальной сети внутри организации и мгновенно заражает максимально возможное количество компьютеров.

Вирус WannaCry шифрует файлы на компьютерах, использующих операционную систему Windows. В компании Microsoft еще в марте 2017 года были выпущены обновления MS17-010 для различных версий Windows XP, Vista, 7, 8, 10.

Получается, что те, у кого настроено автоматическое обновление Windows, находятся вне зоны риска для вируса, ибо своевременно получили обновление и смогли его избежать. Не берусь утверждать, что так оно и есть на самом деле.

Для Windows XP обновления уже не приходят, поэтому надо их скачивать с официального сайта Misrosoft и устанавливать самостоятельно.

Обновление Windows MS17-010 от вируса WannaCry

Многие пользователи, узнав про массовую эпидемию вируса, после 12 апреля 2017 года бросились в срочном порядке устанавливать обновление MS17-010 на свои компьютеры. Его еще называют патч Windows.

У некоторых обновление закончилось плохо: операционная система перестала работать, надо полностью переустанавливать Windows. Соответственно, пропали все личные файлы.

У других пользователей обновление прошло нормально.

Почему именно в России больше всего пострадавших компьютеров от вируса-шифровальщика?

- Многие пользователи (и многие компании тоже) используют нелицензионное программное обеспечение, которое еще называют «крякнутым», либо это так называемые «сборки».

- А те пользователи, которые используют лицензионную операционную систему, отключают всякие обновления (и автоматические, и вручную) и таким образом становятся потенциально уязвимыми для вируса-шифровальщика.

Обновлять нелицензионную операционную систему чревато тем, что компьютер больше не загрузится и придется переустанавливать систему. При этом личные файлы пропадут, если не было никаких резервных копий на флешке, на внешнем жестком диске, в Облаке или где-то еще.

Какие выводы можно сделать? Что делать обычным пользователям?

Выводов, пожалуй, всего два:

- Делать резервные копии своих материалов и

- своевременно обновлять операционную систему (если она лицензионная) и антивирус.

Ниже кратко опишу, как прошло обновление на своем опыте.

Обновляем Windows 7

По Windows 7, 64-хразрядная Service Park 1 в Интернете можно прочитать много комментариев, что система «падает» от этих обновлений.

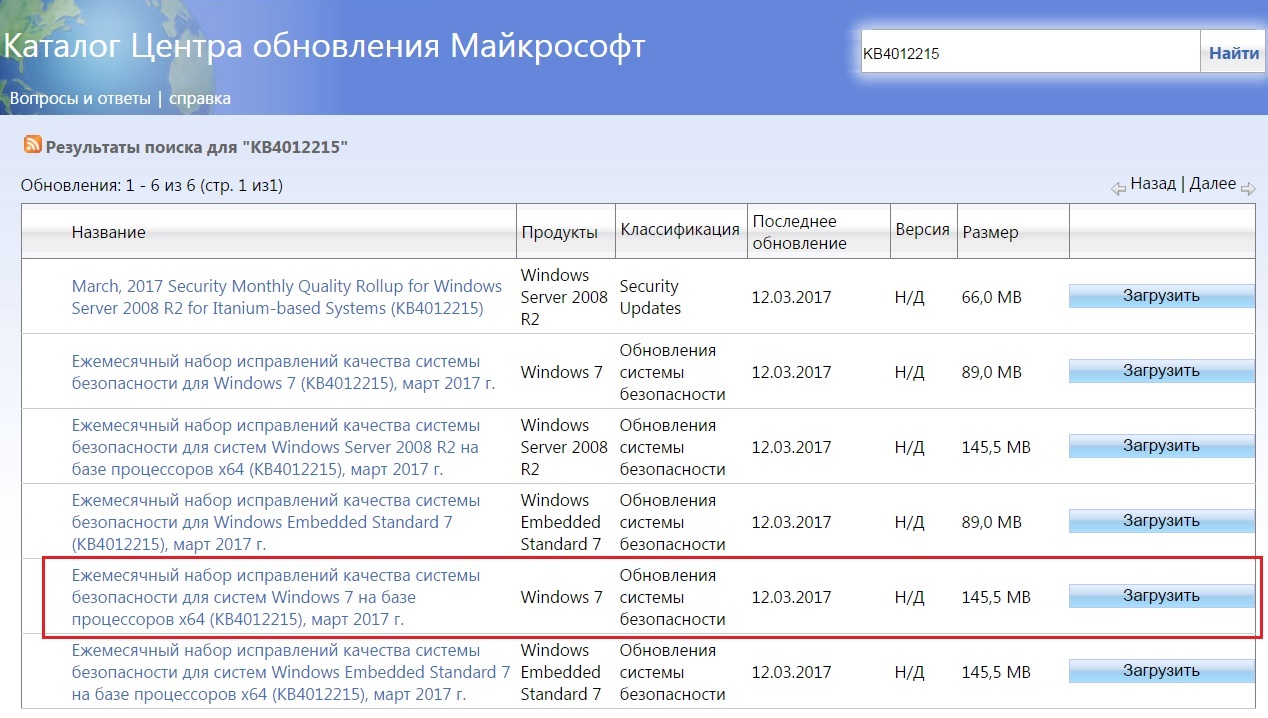

У меня отключено автоматическое обновление, поэтому пришлось в срочном порядке вручную проверять и устанавливать обновления. Однако среди новых установленных обновлений я не обнаружила обновления против вируса WannaCry в виде KB4012215 или чего-то подходящее конкретно для Win 7. Пришлось его искать и устанавливать отдельно.

Для лицензионной Windows 7 на ноутбуке на базе процессоров х64 Pro Service Park 1 сначала было использовано обновление:

Рис. 1. Обновления для Windows 7 с официального сайта Microsoft в связи с вирусом WannyCry (кликните по рис. для увеличения)

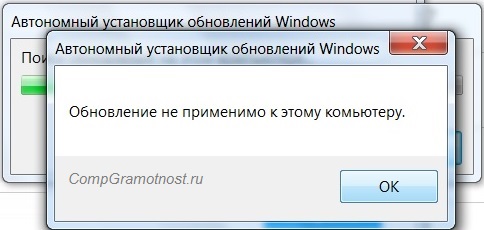

Было скачено обновление KB4012215, которое обведено в красную рамку на рис. 1. При попытке его установить появилось сообщение, что обновление не применимо к этому компьютеру.

Рис. 2. Обновление KB4012215 не применимо к Windows 7 х64

У некоторых пользователей, когда они сами находят, скачивают и пытаются установить обновление против WannyCry, может появиться сообщение, что обновление уже установлено на компьютере.

Вместо обновления KB4012215 было решено установить другой подходящее KB4012212, скачанное ЗДЕСЬ.

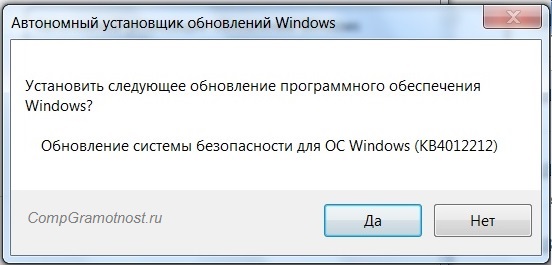

Рис. 3. Сообщение при установке обновления KB4012212

Обновление KB4012212 после установки потребовало перезагрузки ноутбука, что мне не очень понравилось, ибо неизвестно, чем это может закончиться, но куда деваться пользователю? Впрочем, перезагрузка прошла нормально. Значит, живем спокойно до следующей вирусной атаки, а что такие атаки будут – сомневаться, увы, не приходится.

В любом случае, важно иметь резервные копии, чтобы было откуда восстанавливать операционную систему и свои файлы.

Обновление Windows 8 от WannaCry

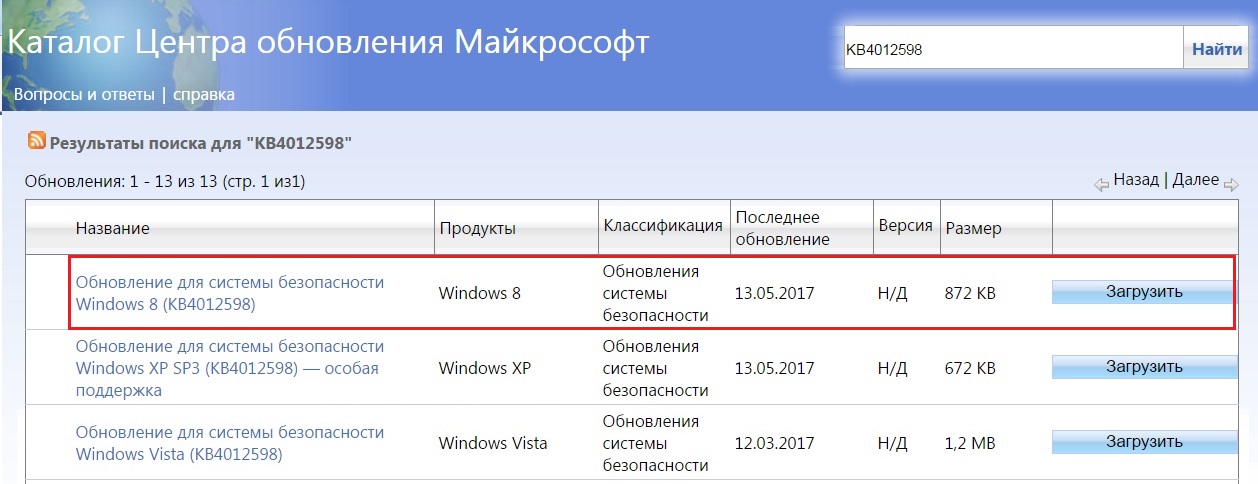

Для ноутбука с лицензионной Windows 8 было установлено обновление KB 4012598, ибо автоматические обновления у меня выключены.

Рис. 4. Обновления для Windows 8 против вируса WannyCry (кликните по рис. для увеличения)

Обновление ноутбука с Win 8 прошло “как по маслу”, даже перезагрузка не понадобилась.

Программа для резервных копий в Win 8 называется История файлов.

Вирусы одни побеждают, другие появляются снова. Эта борьба будет, очевидно, бесконечной.