- Статья Руководство по хакингу с помощью Kali Linux

- 10 лучших ресурсов для изучения хакинга с помощью Kali Linux

- 1. Установка Kali Linux и основы командной строки Linux.

- 2.Основы изучения хакинга с помощью Kali Linux и туториалы по безопасности из блога Kali Linux.

- 3. Взламываем любую Wi-fi сеть, с помощью Kali Linux.

- 4. Взлом беспроводной сети, защищённой технологиями WPA/WPA2, с помощью Kali Linux.

- 5. Загружаем и запускаем Kali Linux на Android устройствах.

- 6. Сертифицированный курс по теме несанкционированного доступа: Облегченная версия.

- 7. 20 вещей, которые нужно сделать после установки Kali Linux – отличная статья для начала знакомства с Kali Linux.

- 8. Мониторинг сети, с помощью Kali Linux.

- 9. Туториал по Kali Linux, на примере тестирования на предмет несанкционированного доступа.

- 10. Туториалы по Kali Linux.

- Этичный хакинг с Михаилом Тарасовым (Timcore)

- #1 Kali Linux для начинающих. Урок 1 — Основы сетей.

- Лучший хакерский курс с Kali Linux на русском языке

- Установка и обновление Kali Linux

- Удаленный взлом компьютера через интернет (часть 1)

- Удаленный взлом компьютера через интернет (часть 2)

- Что такое cookies в браузере

- Взлом Wi-Fi пароля WPA2

- Еще одно видео по взлому Wi-Fi

- Взлом WEB-сайтов: SQL-инъекции (часть 1)

- Взлом WEB-сайтов: SQL-инъекции (часть 2)

- Взлом пароля пользователя

Статья Руководство по хакингу с помощью Kali Linux

Хакинг с Kali Linux

Почему Kali Linux?

С Kali Linux хакинг становится гораздо проще, поскольку у вас есть все инструмент (более 300 предустановленных утилит) которые только могут для этого понадобиться. Кроме этого, вы с лёгкостью можете скачать дополнительные программы. Это руководство поможет вам освоиться, и вы сами не заметите, как начнёте заниматься взломом.

Проблема с новичками

Я уже долгое время общаюсь с новичками. Обычно им нужна магия. Простой инструмент, работающий под Windows, который можно скачать, поискав в Google и нажав на первую ссылку, и который всё будет делать автоматически, а пользователю надо только нажать на кнопку. К сожалению, подобных инструментов не существует. Хакинг — это искусство, и на его освоение необходимы многие годы практики. С чего же начать? Не иметь никакого представления о хакинге — это нормально, но вы не можете быть совершенным профаном, у которого просто есть компьютер. Под новичком я понимаю пользователя, не знакомого с программированием и методологиями хакинга, а не человека, которому нужно целое руководство только чтобы скачать инструмент. Если вы хотите быть хакером, то должны усердно трудиться. Итак, как же ступить на этот путь? Если вы уже установили Kali Linux, нажмите сюда, чтобы пропустить параграфы об установке и перейти непосредственно к разделу о хакинге.

Я не собираюсь утомлять вас теорией (как будто это всё не было теорией). Моя цель — как можно скорее довести вас до точки, откуда вы сможете приступить к хакингу с помощью Kali Linux. Так что я просто расскажу, что нужно делать. Процесс довольно прост:

- Если вам неизвестно, что такое Kali Linux, перейдите по этой ссылке и получите начальное представление об этой системе.

- Если вы ещё этого не сделали, откройте страницу загрузок и скачайте ISO файл Kali Linux..

Теперь начнутся настоящие сложности

Если у вас нет опыта работы с Linux, виртуальными машинами и другими подобными вещами, установка и запуск Kali Linux несколько усложнится. У вас есть 2 варианта:

1. Прочитайте официальную документацию Kali

Из неё вы узнаете, что такое виртуальная машина, как запустить ОС с USB-накопителя, а также как создать раздел и установить на компьютер сразу 2 ОС одновременно. Именно это я и рекомендую. Официальную документацию Kali можно найти здесь.

2. Прочитайте мою отредактированную версию документации Kali

Второй вариант — ознакомиться с этими постами, которые представляют собой несколько изменённую версию документации Kali. Это позволит вам сэкономить немного времени, поскольку в официальном тексте содержится много дополнительной информации, которую вам не нужно знать… пока. Даю ссылки на них здесь:

- Установка Kali Linux на жёсткий диск с помощью USB

- Загрузка Kali в качестве второй операционной системы (в дополнение к Windows)

- Подробное пошаговое руководство по установке Kali Linux на VmWare (прим.: пишется)

Интерфейс командной строки

Если вы действительно уверены, что хотите стать хакером, придётся привыкнуть к linux и, в частности, интерфейсу командной строки. Его часто сравнивают с командной строкой Windows, но терминал Linux гораздо лучше и эффективнее. Вам придётся выполнять все обычные задачи в командной строке Linux. Используйте cd для навигации, poweroff для выключения компьютера и так далее.

Материалы этого сайта займут вас на целый месяц, но вы можете продвигаться вперёд постепенно. Первые несколько руководств здесь написаны с учётом того, что читатель не очень хорошо знаком с командной строкой.

Несколько полезных команд:

Если вы не планируете изучать все команды linux, вот несколько полезных вещей, которые помогут вам удержаться на плаву.

- Стандартный логин и пароль — «root» и «toor».

- Введите «poweroff» в терминал, чтобы выключить компьютер.

- Команду «apt-get» можно использовать для установки инструментов и обновлений.

- «apt-get update» и «apt-get upgrade» позволят обновить все программы, установленные на вашей машине.

- «apt-get dist-upgrade» установит последний дистрибутив Kali (то есть обновит вашу ОС).

Примечание: Нажатие кнопки Tab во время печати заставит Kali завершать слова за вас. Двойное нажатие Tab приведёт к отображению всех возможных вариантов окончания незавершённого слова. Ctrl+c останавливает работу любого запущенного инструмента. Нажатие стрелки вверх показывает последнюю введённую команду.

Настоящий хакинг с Kali Linux

Если вы прошли все вышеописанные шаги и научились работать в новой среде, пришло время приступить к реальному хакингу с помощью Kali Linux. Я бы порекомендовал сначала взломать wifi, затем провести тестирование на проникновение, а в свободное время почитать об атаках отказа в обслуживании. Ссылки вы найдёте ниже.

Источник

10 лучших ресурсов для изучения хакинга с помощью Kali Linux

Подборка 10 отличных ресурсов для изучения хакинга с помощью Kali Linux. Изучение данных материалов поможет вам раскрыть свои хакерские способности.

Kali Linux – это один из наиболее популярных дистрибутивов в сообществе специалистов по компьютерной безопасности и хакерских кругах. Причиной этому служит его возможность тестирования на предмет несанкционированного доступа и предоставление хакерского программного обеспечения. Данная система является одной из наилучших операционных систем в области компьютерной безопасности, которая базируется на ядре Linux и является приемником BackTrack. Kali Linux был обновлён до версии 2016.1, данная версия базируется на системе Debian GNU/Linux 8 (Jessie) и является официальным образом Kali Linux., который можно запустить на любой платформе. Несмотря на все эти хакерские инструменты, позволяющие стать хакером или специалистом в области компьютерной безопасности, какой от них толк, если ты не знаешь, как ими пользоваться!

По этой причине в данной статье собраны 10 лучших ресурсов по Kali Linux для хакеров и специалистов в области компьютерной безопасности.

1. Установка Kali Linux и основы командной строки Linux.

Начнем с данного YouTube туториала, который научит вас, как установить базовый Linux и Kali Linux на ваш компьютер.

2.Основы изучения хакинга с помощью Kali Linux и туториалы по безопасности из блога Kali Linux.

Блог Kali Linux сам по себе является отличным ресурсом для изучения различных инструментов и хакерских программных средств.

3. Взламываем любую Wi-fi сеть, с помощью Kali Linux.

Данный YouTube туториал научит вас, как взломать любую Wi-fi сеть, с помощью Kali Linux

4. Взлом беспроводной сети, защищённой технологиями WPA/WPA2, с помощью Kali Linux.

Данный YouTube туториал является продвинутой версией предыдущего туториала. В этом видео вы научитесь, как взламывать Wi-fi сети, защищенные технологиями WPA/WPS.

5. Загружаем и запускаем Kali Linux на Android устройствах.

На нашем портале Techworm уже есть отличный туториал на эту тему, но данный YouTube туториал отлично дополняет его.

6. Сертифицированный курс по теме несанкционированного доступа: Облегченная версия.

Если вы хотите подтвердить свои знания в области хакинга с Kali Linux, то перейдите по ссылке выше на обучающий портал Udemy. Данный облегченный курс содержит 16 лекций и 2 часа полезного контента, предлагающего вам основы несанкционированного доступа в платформе Kali Linux. Если вы хотите пройти полноценный курс, то зарегистрируйтесь на портале Udemy и получите доступ к данному курсу.

7. 20 вещей, которые нужно сделать после установки Kali Linux – отличная статья для начала знакомства с Kali Linux.

Данная ссылка объясняет, что вы можете делать с помощью Kali Linux.

8. Мониторинг сети, с помощью Kali Linux.

В данном туториале мы изучаем мониторинг сети, используя Kali Linux.

9. Туториал по Kali Linux, на примере тестирования на предмет несанкционированного доступа.

Еще один отличный YouTube туториал научит вас, как проводить тестирование на предмет несанкционированного доступа, с помощью Kali Linux.

10. Туториалы по Kali Linux.

Данный сайт полностью посвящен изучению Kali Linux. С тем количеством туториалов, доступных на данном сайте, вы с легкостью изучите основы Kali Linux и перейдете к изучению более продвинутых тем, которые также доступны на сайте.

Источник

Этичный хакинг с Михаилом Тарасовым (Timcore)

Блог об Этичном Хакинге

#1 Kali Linux для начинающих. Урок 1 — Основы сетей.

В этом уроке мы изучим основы работы с сетью и научимся находить информацию о сети, такую как наш ip адрес, шлюз сервер и так далее.

Мы научимся определять, какие сервисы запущены на нашей машине.

После взлома линукс сервера, вам нужно выяснить, есть ли у него другие сетевые интерфейсы, и если они есть, то, как правило, это означает, что этот сервер подключен к двум различным сетям, и его можно использовать, чтобы попасть в другую сеть или другой сегмент сети. В корпоративной сети разделение сетей, в которых находится чувствительная информация, чувствительные серверы, является частой практикой.

Также вам нужно знать, с какими dns серверами общается взломанный сервер, и через какой шлюз. В этом случае вы будете лучше понимать, в какой сети находитесь.

Итак, при подключении к сети нас интересует несколько моментов, а именно, какие используются сетевые интерфейсы (проводная сеть, беспроводная сеть, vpn-сеть). Какой у нас ip адрес, шлюз, и по какому маршруту идет наш трафик.

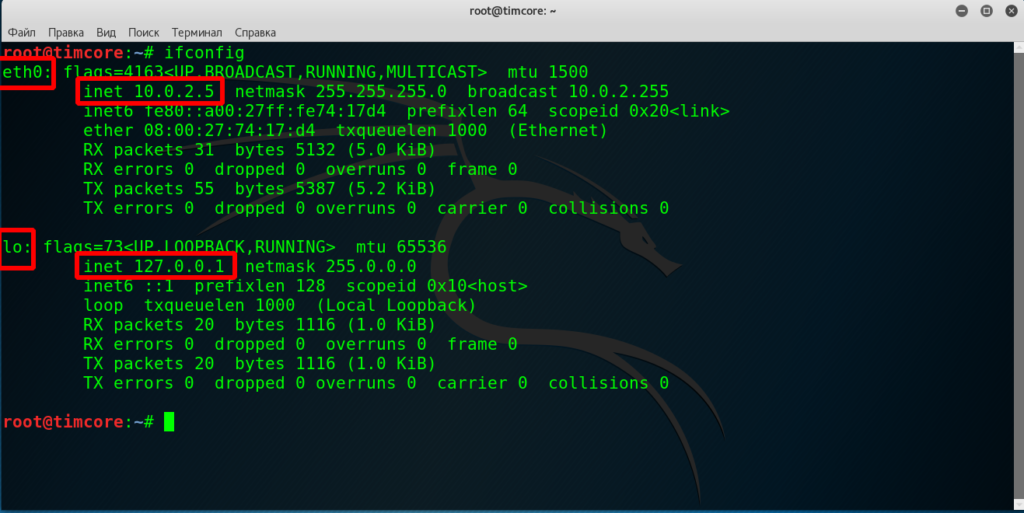

В линуксе сетевые интерфейсы называются следующим образом. Кстати, если вы не знаете что такое сетевой интерфейс, на самом деле это то, каким способом ваш компьютер подключен к сети. Если ваш компьютер подключен к сети через сетевой кабель, то оборудование, через которое он выходит в сеть, называется сетевым адаптером. У сетевого адаптера есть интерфейс с ip адресом, и если это проводная сеть, то интерфейс называется eth0. Это справедливо, если в вашей сети всего один адаптер. Если есть и другие, то они будут называться eth1, eth2 и т. д. Если у вас используется беспроводная сеть, то интерфейс называется wlan0. Lo — это лупбэк адрес, также известный как com или localhost. Его ip адрес 127.0.0.1. Лупбэк адресу всегда соответсвует этот ip адрес.

Переходим в Kali Linux. Чтобы узнать свой ip адрес, то используем команду ifconfig. Как видите тут указан мой ip адрес:

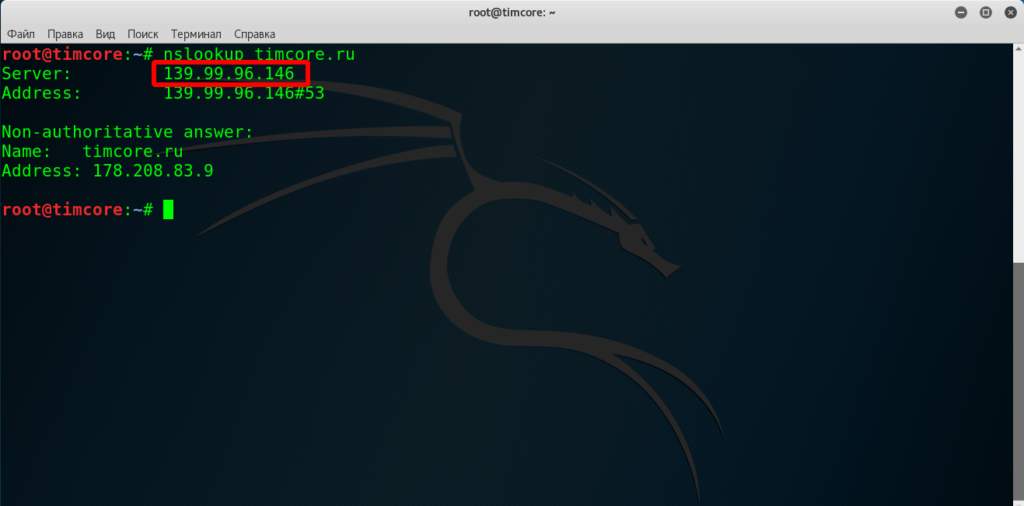

Допустим, мне нужно указать мой dns сервер, и если вы забыли или не знаете что такое dns сервер, то поищите эту информацию в интернете. Думаю ответ не заставит вас долго ждать.

Чтобы узнать мой dns сервер, нужно указать nslookup. В данном случае будем проверять сайт timcore.ru . И команда сообщает мне, что мой dns сервер — это 139.99.96.146:

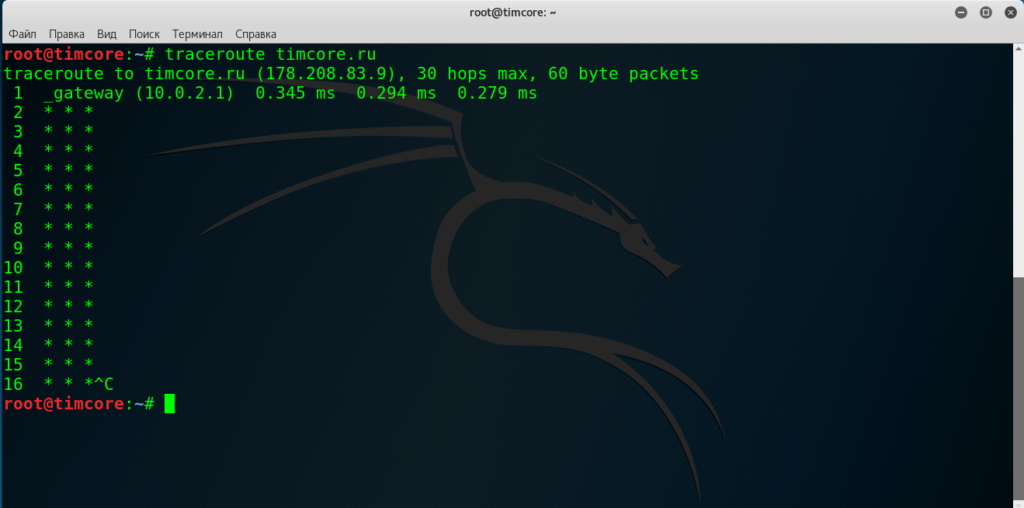

Давайте проверим ip-адрес с помощью команды traceroute timcore.ru:

Для остановки данной команды, используйте комбинацию клавиш Ctrl+C.

Когда вы взломали сервер, нужно знать, какие сервисы на нем запущены, а также какие компьютеры или сервера общаются с этими сервисами. Это можно сделать с помощью команды netstat. Как правило с ней используются опции -a — отображает все запущенные сервисы, -n — это адрес с цифрами. -t — отображает tcp, то есть протокол tcp. -p — отображает название программы, которая запустила этот сервис. Попробуйте эту команду самостоятельно.

Источник

Лучший хакерский курс с Kali Linux на русском языке

Если нужно получить доступ к серверу, поправить работоспособность чужой сети или побаловаться с чьим-то сайтом – Kali Linux вам в помощь.

В этой статье будем рассматривать отличный видеокурс по взлому сайтов, SQL-инъекциям и прочим интересным штукам, которые наиболее удобно реализовать с Kali Linux.

Установка и обновление Kali Linux

В первой части курса рассматривается установка дистрибутива Kali Linux на виртуальную машину VMWare со всеми встроенными инструментами. Для тренировок будет использоваться виртуальная машина OWASP Broken Web Application, в которой находятся сайты с уязвимостями: их-то мы и будем мучить. Также обновим операционную систему.

Рекомендуем к просмотру видео по установке Kali Linux с флешки:

Ну и конечно же установим Kali Linux на эту самую флешку, сохранив при этом все пользовательские данные:

Удаленный взлом компьютера через интернет (часть 1)

Небольшое ознакомительное видео о том, что такое XSS:

В следующем ролике автор рассказывает про XSS-уязвимость сайта, через которую будет взламываться удаленный компьютер. XSS – очень старая, но до сих пор работающая технология взлома. Если у вас есть свой сайт, проверьте, не выполняет ли он пользовательские скрипты, если их ввести, например, в поле комментария? Через эту брешь при помощи инструмента Beef было взломано множество ресурсов…

А данный видеоурок позволит рассмотреть работу XSS-атаки изнутри:

Удаленный взлом компьютера через интернет (часть 2)

Это вторая часть обучающего материала про межсайтовый скриптинг. В ролике автор показывает, как исполнить скриптовую Reflected-атаку на пользователя через сайт с брешью в безопасности. С помощью инструмента Burp Suite получаем хеш ссылки, по которой открывается скрипт и подсаживаем наш ужасный hook ничего не подозревающему пользователю. Когда пользователь откроет целевую страницу, его компьютер окажется в наших руках.

Еще один полезный туториал по взлому с использованием Burp Suite, но без необходимости использовать платный инструментарий:

Что такое cookies в браузере

Автор рассматривает базовые понятия о cookies и средства безопасности в самом браузере для защиты “печенек” от злоумышленника. Будем воровать cookies из браузера Chrome того пользователя, которого взломали на прошлом уроке. Используется по-прежнему многофункциональный инструмент Beef и JS-скрипты, чтобы представиться сайту под именем нашего тестового пользователя.

Другой способ украсть «куки» с использованием Kali Linux:

Взлом Wi-Fi пароля WPA2

В этом ролике автор будет показывать, как с помощью встроенного в Kali Linux инструмента Aircrack-ng можно получить доступ к защищенному роутеру. Будет рассмотрено, как создать флешку с Live CD с Linux-ом для тех случаев, когда на вашем компьютере нет беспроводного адаптера или он не поддерживается Aircrack-ng. Взлому будет подвергаться роутер на котором включен MAC-фильтр, шифрование WPA2 + имя сети будет скрыто.

Еще одно видео по взлому Wi-Fi

Мы также подобрали видео, которое не обрывается. Автор максимально доступно объясняет возможные уязвимости и способы их использования. Вы узнаете, почему Wi-Fi сеть никак не может быть на 100% защищенной.

Взлом WEB-сайтов: SQL-инъекции (часть 1)

В первой части этого урока будем разбираться, как “подсунуть” целевому серверу логин и пароль для входа, если мы этого не знаем. Данный распространенный вид атаки подразумевает под собой обман SQL-базы через подстановку передаваемых параметров. Для этого могут понадобиться дополнительные знания ответов web-сервера и понимание базовых вещей в MySQL.

Взлом WEB-сайтов: SQL-инъекции (часть 2)

Продолжаем изучать процесс взлома сайта через логин и пароль. В этом уроке используется локальное прокси браузера и встроенный инструмент Burp Suite для перехвата отправляемых параметров из web-сервера в базу данных. Для понимания урока и облегчения применения знаний на практике хорошо бы знать тонкости работы запросов GET/POST, а также углубленное понимание SQL-синтаксиса.

Второе видео по SQL-инъекциям хоть и короткое, но очень информативное:

Также можно обратиться к развернутой лекции:

Взлом пароля пользователя

В этом ролике будем получать пароли пользователей Windows. Из-за того, что пароли хранятся в виде одностороннего шифрования, понадобится специальный инструмент, чтобы расшифровать строку и получить искомое. Использоваться будет программка Cain and Abel. Эту манипуляцию нельзя назвать взломом, а скорее расшифровкой, но несмотря на это – информация полезная.

Также предлагаем ознакомиться с другими нашими статьями, которые посвящены взлому паролей:

Источник