- OpenVAS on Kali GNU/Linux Part 1: How to install OpenVAS

- Installation

- Update packages

- Make sure that haveged is running

- Install Openvas

- Redis

- Run gvm-setup

- Password

- Verify

- Keep your scapdata up-to-date

- Start the openvas services

- First login

- Статья Установка openvas на Kali Linux

- mrtyrel

- ImFelix

- NOMAD

- Ronin

- Dallas system

- Openvas install kali linux 2020

- About

OpenVAS on Kali GNU/Linux Part 1: How to install OpenVAS

February 28, 2021 6 minute read

OpenVAS is an opensource security scanner it started as a fork of Nessus which went from an opensource project to a closed source scanner.

I always prefer opensource software, for security tools, I even prefer it more… It nice to see/audit where the security data comes from, instead of the “magic” that is used by the close source software.

To scan for missing patches on your systems there are faster/better tools available that can be integrated into your build pipeline more easily. But OpenVAS is still a very nice network security scanner. Relying on one security tool is also not a “best security practice”.

Kali GNU/Linux has become the default Linux distribution for security auditing pen testing, it’s nice to have OpenVAS installed on your Kali GNU/Linux setup. If you just want to have OpenVAS available there is also a (virtual) appliance available from the OpenVAS developers ( Greenbone ).

You’ll find my journey to install OpenVAS on Kali GNU/Linux.

Installation

Update packages

It’s always a good idea to start with an update of your system.

Update the repository database with apt update .

Run apt upgrade to upgrade your packages.

Make sure that haveged is running

During the setup, OpenVAS will create an encryption key to create this key it’s important to have enough random data available. I had an issue (back in 2015) to create this key in the past. For this reason, I always verify that haveged daemon is running on my system when I install OpenVAS.

Install Openvas

Install OpenVAS with apt install openvas .

Redis

OpenVAS comes with its own redis service on Kali GNU/Linux. This redis service is configured to work with OpenVAS correctly.

Run gvm-setup

The openvas-setup setup script has been renamed to gvm-setup . This for marketing reasons, GVM stands for Greenbone Vulnerability Manager. As long the software remains opensource I don’t care.

Gvm-setup will set the PostgreSQL database, create the admin user and download/import all the ScapData.

Password

The gvm-setup script will display the password for the admin at the end. If you forgot to write it down you can reset the admin password with the gvmd command as the _gvm . Unfortunately, you need to use the password as an argument. So it recommended to use a shell without a history or to clear the history (or both) after the password update.

Verify

You can verify your installation with gvm-check-setup .

Keep your scapdata up-to-date

It’s import for a security scanner to keep the security data up to date. A security scanner can only know which software packages have vulnerabilities or how to verify for network exploits when it gets the security data from somewhere. For this reason, vendors must publish security data with OVAL — Open Vulnerability and Assessment Language — for example. This way security scanners can use this data to verify system/network for security issues.

To sync the security feeds on OpenVAS you can use the gvm-feed-update command, this will fetch the security data from Greenbone.

Start the openvas services

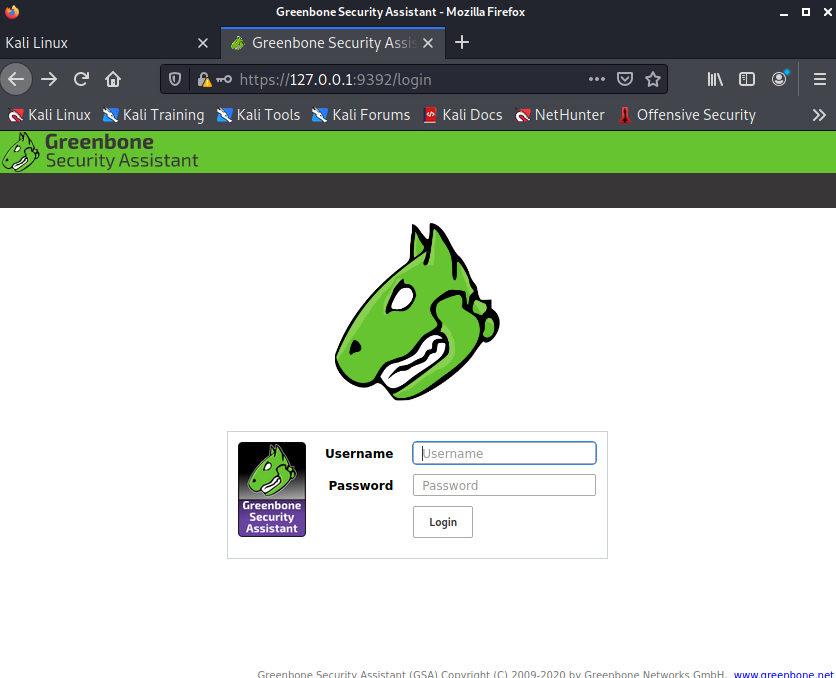

There is a gvm-start script, this will start the required services and start the web browser to the openvas login url: https://127.0.0.1:9392. This script needs to be executed as root.

For this reason, I just enable/start the required systemd services.

First login

If you rebooted your system or just started the services, you might need a few minutes to let the services startup.

Источник

Статья Установка openvas на Kali Linux

Привет, мой дорогой читатель. Видел на форуме несколько проблем с установкой сканера openvas на kali linux. Решил написать полный мануал по установке этого детища, плюсом немного задену сканирование.

Для тех, кто не знает: openvas — это сканер уязвимостей в локальной сети. Однако не стоит считать любой сканер панацеей, будь то openvass, nessus либо nexpose. Платный или бесплатный инструмент — он всегда остается инструментом для сохранения времени и автоматизации рутинной работы, не более. Любой результат, отчет и график необходимо будет штудировать и проверять вручную. Более того, не надо полагаться на то, что просканировав сеть одним из сканеров, вы обнаружите ВСЕ уязвимости, которые есть. Даже воспользовавшись двумя сканерами, я больше чем уверен, что где-то все равно найдется уязвимость, а то и парочка, которые ускользнули от глаз наших помощников, и остаются, порой очень даже неплохими дырами для входа хакера. Как не странно это касается и web-сканеров. В общем это я к тому, что лучший друг системного администратора/хакера/пентестера — это должная осмотрительность, бдительность, знания и опыт. На этой ноте предлагаю перейти к основной теме статьи :=)

Перейдем непосредственно к установке openvas. Считается, что kali уже установлена и обновлена. Вводим незамысловатую команду:

apt install openvas

Отвечаем «y» на вопрос о том, что мы в трезвом сознании пытаемся установить эти пакеты и ждем окончания установки :=)

Следующей командой запустим сервис новоиспеченного openvas:

Откроется браузер поумолчанию (обычно это firefox) с панелью управления. Но так, как мы еще не все настроили надо будет его закрыть и перейти обратно в консоль. Вводим для создания пользователя:

openvasmd —create-user=USER —role=Admin

И для создания пароля к этому пользователю:

openvasmd —user=User —new-password=Password

Я надеюсь вместо USER и Password вы поняли, что надо подставить свои значения :=). Переходим к самой настройке. Вводим:

Как видно на скриншоте, после проверки имеются проблемы, устраняем их:

Работа этого скрипта займет примерно 5 минут. Вводим еще раз проверку установки:

Необходимо пофиксить еще одну проблему:

Опять проверка, и еще один скрипт необходимо запустить для достижения цели:

Можете расслабиться, откинуться на спинку стула, и наслаждаться зелеными цифрами на черном экране. Это действие будет выполняться не менее часа. Советую далеко от системы не отходить, так как возможно образование ошибки, после чего работа остановится, и необходимо будет заново ее запустить.

После окончания работы скрипта, необходимо запустить проверку еще раз, и снова запустить тот же скрипт на отработку. Да, вот такая штука эти компьютеры :=)

Теперь запускаем openvas еще раз, и еще раз проверяем установку:

В этот раз необходимо установить приложение nsis:

apt install nsis

Смотрим еще раз, и устанавливаем rpm:

apt install rpm

Следом, после проверки, нам проверка скажет, что необходимо установить alien:

apt install alien

Следом советую сразу обновить nmap

apt install nmap

И вот после этого — вуаля, нам проверка выдает, что openvas установлен и правильно настроен. Не неужели.

Открываем браузер, и переходим по адресу https://127.0.0.1:9392. Вводим учетные данные пользователя. Чтобы приступить непосредственно к сканированию, необходимо перейти на вкладку Scans ->Tasks. Дабы хорошо просканировать сеть или хост, необходима хорошая настройка данной программы, так как из коробки она идет с дефолтными настройками. Для описания настройки данной программы, я, пожалуй, выделю отдельную статью. А пока тема была раскрыта, всем спасибо.

mrtyrel

ImFelix

New member

NOMAD

Member

Все сделал и установил как надо,но всеравно такое пишет. кто знает как исправить?

Step 1: Checking OpenVAS Scanner .

ERROR: No OpenVAS Scanner (openvassd) found.

FIX: Please install OpenVAS Scanner.

ERROR: Your OpenVAS-9 installation is not yet complete!

Ronin

Member

Dallas system

В связи с частыми ошибками и нестабильной работы openvas от себя могу порекомендовать обратить на другое детище greenbone: The GSM Community Edition ссылка на сайт

По ссылке найдете комьюнити версию и достаточно подробный мануал по установке. ссылка на скачивание образа (526 MB)

Далее вольный перевод страницы по установке для тех, кто не может или не хочет читать ин.яз.:

Настройка GCE

Версия: 6.0.3

Совместимость: VirtualBox, ESXi

Минимальные требования: 2 ядра процессора, 4 ГБ ОЗУ

GSM Community Edition является производным от GSM ONE и позволяет быстро и легко выбрать Windows, Linux или Mac, чтобы испытать решение. Никаких особых ноу-хау не требуется.

В отличие от коммерческого решения, вместо Greenbone Security Feed используется Community Feed. Также некоторые функции управления, такие как сертификаты TLS, не включены. Обновления источников баз происходят регулярно, но сама система не может быть обновлена. Коммерческая версия может быть обновлена целиком и также включает доступ к поддержке Greenbone.

Community Edition, а также GSM ONE предназначены для использования с ноутбуком. Полный набор функций для процесса управления уязвимостями доступен только для более крупных моделей GSM и может быть получен от Greenbone дополнительно.

Установка Community Edition:

Создайте виртуальный образ:

Hyper-V через “New – Virtual Computer”:

Generation: Generation 1

Startup memory: 4096 MB

Use Dynamic Memory: deactivate

Network: выберите соединение с доступом к Интернету. Системе необходим доступ к интернету для настройки. Для использования системного веб-интерфейса вам необходим доступ к системе, из которой работает ваш веб-браузер.

Виртуальный жесткий диск: создайте новый, минимум 15 ГБ

Варианты установки: теперь выберите загруженный ISO-образ в качестве носителя.

После сохранения измените количество процессоров на 2

ESXi / VMWare: в основном следуйте подсказкам, как в «VirtualBox».

VirtualBox через «New»:

Тип: Linux

Версия: Другой Linux (64bit)

Память: 4096 МБ

Жесткий диск: 18 ГБ

Процессоры: 2

Создайте новый жесткий диск для виртуальной машины.

Позаботьтесь о том, чтобы сетевое соединение работало изнутри и снаружи VM: Системе необходим доступ к интернету для настройки. Для использования веб-интерфейса системы вам необходимо получить доступ к системе, из которой работает ваш веб-браузер.

Аудио, USB и дискета должны быть отключены.

Теперь выберите загруженный iso-образ в качестве носителя для CD-привода и запустите виртуальный компьютер.

В меню выберите пункт «Настройка» и подтвердите, что жесткий диск может быть перезаписан.

Процесс установки займет некоторое время. Вам будет предложено ввести имя пользователя и пароль для учетной записи администратора. Обратите внимание на эту учетную запись, потому что не будет другого способа администрирования системы.

Следуйте инструкциям до перезагрузки. Система автоматически перезагрузится во второй раз.

Как только появится приглашение «Welcome to Greenbone OS», войдите в систему с помощью ранее созданной учетной записи администратора.

Теперь вы входите в мастер настройки, который проведет вас через последние шаги:

Веб-пользователь: создание учетной записи администратора для веб-интерфейса. Там вы можете позже создать дополнительную учетную запись по мере необходимости.

Обновите базы записей (feed): без ленты вы не можете выполнять сканирование, а раздел SecInfo остается пустым. Поэтому загрузка настоятельно рекомендуется, но требует доступа в Интернет.

Обновление ленты работает в фоновом режиме, вы находитесь в главном меню администрации. Через «About» вы можете просмотреть ключевые свойства вашей установки, в частности адрес веб-интерфейса и то, запущен ли процесс обновления базы записей.

Войдите в веб-интерфейс с учетной записью веб-администратора.

Только после завершения обновления базы записей вся информация в области SecInfo будет доступна и возможно первое сканирование. Это может занять полчаса или даже дольше.

Во время установки был создан самозаверяющий сертификат TLS. Ваш браузер будет считать его небезопасным, и вы должны указать браузеру принять его как исключение.

Документация и руководства доступны на портале Techboc Greenbone. Тем не менее, пользовательский интерфейс говорит само за себя. Просто начните. Мастер поможет вам создать и запустить вашу первую задачу сканирования.

Обратите внимание: завершение работы виртуальной машины должно осуществляться только через меню «Обслуживание-> Питание», чтобы гарантировать, что важные системные процессы, такие как обновление ленты, не прерываются.

Авторское право, лицензии и источники:

Операционная система Feed и Greenbone состоит из различных компонентов с различными авторскими правами и лицензиями (с открытым исходным кодом). По сути, продукт может быть использован для любых целей, но для перераспределения необходимо учитывать условия лицензий. Подробности приведены в информации о лицензии. Там вы также найдете предложение для доступа к исходному коду в соответствии с GNU GPL.

Источник

Openvas install kali linux 2020

OpenVAS / Greenbone Vulnerability Manager (GVM) 11 Install Script for Kali Linux

This script is based heavily off of this article by Sadsloth.net ( https://sadsloth.net/post/install-gvm11-src-on-debian/ )

The process of setting OpenVAS up from source is tedious at best, and if one step is mis-configured, the whole mess comes falling down. And because Kali is multiple versions behind in the package manager, it’s necessary to install from source.

Thus, we now have this install script that automates the entire process of installing and configuring OpenVAS from source. This script has been designed to work on Kali 2020.1, but I would love to expand it to work on as many other systems as possible.

Simply execute install-gvm11.sh with an account that has sudo capabilities. The script will do the rest.

NOTE: This script takes a LONG time to complete. You will be required to enter your sudo password on at least two occasions. Once at the very start of the script, and once near the middle after updating feeds.

How to contribute

When submitting pull requests, please make sure to define which version of Linux you are running, and the state of your current OpenVAS install. These scripts have been tested running Kali Linux 2020.1 on a clean install, with no previous version of OpenVAS installed. This script is now tested with Parrot GNU/Linux 4.10 and ubuntu 20.00

About

OpenVAS / Greenbone Vulnerability Manager (GVM) 11 Install Script for Kali Linux

Источник