- Обзор управления доступом Access Control Overview

- Описание функции Feature description

- Базовые средства защиты в операционной системе Windows

- Безопасный доступ из любой точки мира средствами Microsoft DirectAccess и Windows To Go. Часть первая – теория

- Microsoft DirectAccess 2012

- Windows To Go

- BitLocker

- Заключение

Обзор управления доступом Access Control Overview

Относится к: Applies to

- Windows 10 Windows 10

- Windows Server 2016 Windows Server 2016

В этом разделе для ИТ-специалистов описывается управление доступом в Windows, которое является процессом авторизации пользователей, групп и компьютеров для доступа к объектам в сети или на компьютере. This topic for the IT professional describes access control in Windows, which is the process of authorizing users, groups, and computers to access objects on the network or computer. Ключевыми понятиями, которые составляют управление доступом, являются разрешения, владение объектами, наследование разрешений, права пользователей и аудит объектов. Key concepts that make up access control are permissions, ownership of objects, inheritance of permissions, user rights, and object auditing.

Описание функции Feature description

Компьютеры с поддерживаемой версией Windows могут управлять использованием системных и сетевых ресурсов с помощью взаимосвязанных механизмов проверки подлинности и авторизации. Computers that are running a supported version of Windows can control the use of system and network resources through the interrelated mechanisms of authentication and authorization. После проверки подлинности пользователя операционная система Windows использует встроенные технологии авторизации и управления доступом для реализации второго этапа защиты ресурсов: определения, имеет ли пользователь с проверкой подлинности правильные разрешения на доступ к ресурсу. After a user is authenticated, the Windows operating system uses built-in authorization and access control technologies to implement the second phase of protecting resources: determining if an authenticated user has the correct permissions to access a resource.

Общие ресурсы доступны пользователям и группам, кроме владельца ресурса, и они должны быть защищены от несанкционированного использования. Shared resources are available to users and groups other than the resource’s owner, and they need to be protected from unauthorized use. В модели управления доступом пользователи и группы (также именуемые директорами безопасности) представлены уникальными идентификаторами безопасности (SID). In the access control model, users and groups (also referred to as security principals) are represented by unique security identifiers (SIDs). Им назначены права и разрешения, которые информируют операционную систему о том, что может сделать каждый пользователь и группа. They are assigned rights and permissions that inform the operating system what each user and group can do. У каждого ресурса есть владелец, который предоставляет разрешения директорам безопасности. Each resource has an owner who grants permissions to security principals. Во время проверки контроля доступа эти разрешения проверяются, чтобы определить, какие принципы безопасности могут получить доступ к ресурсу и каким образом они могут получить к нему доступ. During the access control check, these permissions are examined to determine which security principals can access the resource and how they can access it.

Принципы безопасности выполняют действия (в том числе чтение, записи, изменение или полный контроль) на объектах. Security principals perform actions (which include Read, Write, Modify, or Full control) on objects. Объекты включают файлы, папки, принтеры, ключи реестра и объекты служб домена Active Directory (AD DS). Objects include files, folders, printers, registry keys, and Active Directory Domain Services (AD DS) objects. Общие ресурсы используют списки управления доступом (ACLs) для назначения разрешений. Shared resources use access control lists (ACLs) to assign permissions. Это позволяет руководителям ресурсов применять управление доступом следующими способами: This enables resource managers to enforce access control in the following ways:

Отказ в доступе к несанкционированным пользователям и группам Deny access to unauthorized users and groups

Установите четко определенные ограничения доступа, предоставляемого уполномоченным пользователям и группам Set well-defined limits on the access that is provided to authorized users and groups

Владельцы объектов обычно выдают разрешения группам безопасности, а не отдельным пользователям. Object owners generally grant permissions to security groups rather than to individual users. Пользователи и компьютеры, добавленные в существующие группы, принимают разрешения этой группы. Users and computers that are added to existing groups assume the permissions of that group. Если объект (например, папка) может удерживать другие объекты (например, подмостки и файлы), он называется контейнером. If an object (such as a folder) can hold other objects (such as subfolders and files), it is called a container. В иерархии объектов связь между контейнером и его контентом выражается, ссылаясь на контейнер в качестве родительского. In a hierarchy of objects, the relationship between a container and its content is expressed by referring to the container as the parent. Объект в контейнере называется ребенком, и ребенок наследует параметры управления доступом родителя. An object in the container is referred to as the child, and the child inherits the access control settings of the parent. Владельцы объектов часто определяют разрешения для контейнерных объектов, а не отдельных детских объектов, чтобы облегчить управление управлением доступом. Object owners often define permissions for container objects, rather than individual child objects, to ease access control management.

Этот набор контента содержит: This content set contains:

Базовые средства защиты в операционной системе Windows

Для обеспечения защиты операционной системы существуют механизмы, используя которые можно снизить вероятность проникновения злоумышленников на компьютер пользователя или снизить риски, связанные потерей данных или выведением из строя компьютера. В операционной системе Windows существуют следующие механизмы и средства защиты:

- Разграничение прав и полномочий пользователей с помощью учётных записей и групп — данный механизм позволяет разграничить права и полномочия пользователей к ресурсам компьютера (папкам, файлам, принтерам, разделам реестра и т.д.). Пользователям и группам выдаются соответствующие идентификаторы безопасности и назначаются соответствующие права, в соответствии с которыми операционная система определяет при проверки контроля доступа, что может делать группа или пользователь в системе, к чему имеет доступ, а к чему нет.

- Защита реестра и ограничение прав доступа к нему — разделы реестра являются общими ресурсами Windows , к разделам реестра так же могут применяться ограничения различных групп и пользователей. Данные действия могут производиться через редактор групповых политик. Например нажимаем Win -R , вводим gpedit.msc , выбираем “Конфигурация пользователя” , выбираем “Административные шаблоны” , выбираем “Система” , выбираем пункт “Запретить доступ к средствам редактирования реестра” , выбираем “Включить” , нажимаем “ОК” . Осуществив данные действия, мы запретили пользователям доступ к редактированию реестра.

- Локальная политика безопасности и групповые политики — это набор правил, которые настраиваются на компьютере с целью защиты ресурсов на рабочей станции или в сети. При этом настройки безопасности могут контролировать:

- Аутентификацию пользователей в сети или на компьютере, например сколько раз можно пробовать ввести пароль в системе перед блокировкой операционной системы или количество символов и сложность пароля.

- Запись действий пользователей в журнал.

- Членство в группах, то есть какой пользователь принадлежит какой группе, при этом пользователь может входит в различные группы.

- Разрешения на доступ к ресурсам.

Можно создавать шаблоны безопасности с целью их импортирования на другие рабочие станции внутри сети или использовать специализированные программные продукты, например Active Directory – данная служба каталогов от компании Microsoft позволяет использовать групповые политики для обеспечения единообразия при настройки рабочей среды на множествах компьютерах внутри сети.

- Использование шифрующей файловой системы EFS и шифрование диска BitLocker — EFS позволяет быстро поставить пароль на ваши папки и файлы в операционной системе Windows , используя Вашу учетную запись, минус данного подхода в том, что если другой пользователь завладеет вашей учетной запись, то он и получит доступ к Вашим данным. Данный подход не позволяет шифровать разделы дисков, он работает только с файлами и папками. Для работы с дисками и съёмными носителями можно использовать BitLocker , которые может зашифровать содержимое диска и если злоумышленник завладеет Вашим носителем информации без знания пароля он не сможет ничего получить. Данный способ является более безопасным чем Использование шифрующей файловой системы EFS .

- Средства аудита — пассивный способ защиты, который используется пользователем. Данный метод предполагает работу с диспетчером задач с целью выявления аномальной активности работы компьютера, например, загрузка сети, центрального процессора, диска и т.д. Просмотров журналов с целью выявления несанкционированных входов в систему, установки непредусмотренного программного обеспечения и т.д.

- Средства обеспечения безопасности сетевых подключений — к данным средствам можно отнести брандмауэр Windows , который занимается контролем доступа программ в сеть. При этом данный модуль относиться к “Центру обеспечения безопасности Windwos ” . Брандмауэр Windows используется для создания правил сетевых подключений, создания белых и черных списков доступа программ, ограничения определенных портов, протоколов и IP — адресов. Также к безопасности сетевых подключений можно отнести:

- Использование цифровых подписей и сертификатов безопасности , которые используются для криптографической аутентификации.

- Использование виртуальных частных сетей, с целью защиты трафика и формирования закрытой защищенной сети, в которой находятся, только проверенные рабочие станции и ресурсы.

- Использование безопасного IP-протокола IPsec и протокола TLS с целью шифрования передаваемых данных.

- Политики сети и удаленного доступа.

- Встроенный защитник Microsoft Defender — программный продукт компании Microsoft , предназначенный для выявления, удаления, помещения в карантин вирусов или предотвращения попадания шпионских программ в операционную систему. Также данный программный продукт позволяет выявлять подозрительные изменения в определённых файлах сегментах в режиме реального времени. У данной программы есть возможность подключения к сети Microsoft SpyNet , что дает возможность отправлять подозрительные объекты в компанию Microsoft с целью определения является отправленный объект вирусом или шпионской программой.

- Защита от эксплоитов ( Exploit Guard ) — данный модуль находиться в защитнике Windows , это набор инструментов, который предназначен для защиты от эксплоитов (эксплоит — программа, фрагмент кода, последовательность команд, которые могут использоваться злоумышленником для повышения привилегий или выведения из строя программного обеспечения или вычислительной системы, компьютера), так же может выявлять потенциально опасное программное обеспечение если в нем присутствуют механизмы, которые используют вирусы, троянские программы. Данный вид защиты в операционной системе Windows 10 включен по умолчанию, если активен “Защитник Windows ” .

Данные механизмы позволяют выявлять и защищать операционную систему от хакерских атак, неграмотная настройка одного компонента может привести к существенному снижению защищенности операционной системы и как следствие возможности проникновения злоумышленника на компьютер пользователя.

Безопасный доступ из любой точки мира средствами Microsoft DirectAccess и Windows To Go. Часть первая – теория

Наиболее частым, применяемым способом удаленного доступа к внутренним ресурсам организаций является настройка VPN -соединения. Данная технология имеет ряд минусов таких как:

- необходимость установки на клиентский компьютер дополнительного программного обеспечения, что не всегда удобно, в некоторых случаях невозможно;

- необходимость прохождения пользователем дополнительной процедуры аутентификации;

- отсутствие возможности контролировать клиентский компьютер службами, отвечающими за техническую поддержку и информационную безопасность организации;

- отсутствие возможности контролировать своевременное обновление системного и прикладного ПО, наличие на нем антивирусного ПО и актуальности антивирусных баз;

- при перемещении удаленный пользователь должен перевозить не всегда легкий ноутбук.

Я предлагаю рассмотреть замену VPN технологией, разработанной компанией Microsoft – DirectAccess. Это позволит расценивать удаленный компьютер в качестве компонента вычислительной сети организации, благодаря чему можно будет выполнять следующие операции по обеспечению информационной безопасности:

Microsoft DirectAccess 2012

Описание ключевых используемых технологий начну с Microsoft DirectAccess, так как она будет основным компонентом создаваемой системы мобильного удаленного доступа к корпоративной среде. Рассматривать имеет смысл наиболее актуальную версию на базе Microsoft Windows Server 2012 R2 и клиентской операционной систем Windows 8.1.

Технология DirectAccess впервые была представлена в качестве компонента Micrisoft Windows Server 2008 R2 и предназначалась для организации прозрачного доступа удаленных компьютеров к внутренним ресурсам сети компании. DirectAccess позволяет удаленным пользователям полноценно использовать ресурсы корпоративной сети и пользоваться сервисами домена.

Также, технология DirectAccess позволяет сотрудникам различных технических подразделений (Help Desk, администраторы ИТ и ИБ), управлять учетными записями удаленных пользователей, компонентами антивирусной защиты, локальными политиками безопасности, осуществлять мониторинг своевременной установки обновлений операционной системы и прикладных программ. Это позволяет поддерживать удаленную систему в актуальном с точки зрения информационной безопасности состоянии.

По своей сути DirectAccess во многом напоминает традиционное VPN подключение к корпоративной сети, но разница есть, и довольно существенна. DirectAccess на базе Windows Server 2012 делает отличия между компьютерами внутренней корпоративной сети и компьютерами удаленных клиентов менее заметными.

Ниже приведу сравнение нового DirectAccess с технологией VPN.

- DirectAccess 2012 можно настроить только для удаленно управления, без возможности доступа удаленных клиентов во внутреннюю сеть организации.

- Пользователю нет необходимости запускать клиентское приложение и отдельно вводить учетные данные для организации VPN – соединения и авторизации в домене. В DirectAccess подключение к корпоративной сети происходит автоматически в момент загрузки операционной системы, пользователю необходимо только ввести идентификационные данные для прохождения аутентификации и авторизации в корпоративном домене.

- Так как компьютер уже находится в корпоративной сети еще на стадии загрузки, то он получает обновления доменных групповых политик и других изменений, которые возможны только на этапе загрузки компьютера.

- Компьютеру достаточно просто загрузится, чтобы появлялась возможность подключения к нему, например по RDP. Прохождение процедур идентификации и аутентификации, с целью загрузить учетную запись удаленного пользователя при этом не требуется.

- Канал связи между компьютером и корпоративной сетью шифруется стойкими алгоритмами с использованием IPsec. Для реализации IPsec в технологии VPN понадобится дополнительное аппаратное обеспечение.

- Есть возможность добавить нативную поддержку двухфакторной аутентификации с использованием одноразовых паролей (OTP ). Для VPN такой встроенной поддержки нет, требуется использовать дополнительное ПО сторонних производителей.

- Для соединения удаленного клиента и сервера DirectAccess используется единственный порт – 443. Так как этот порт обычно открыт на фаэрволах, у клиента не будет проблемы с подключением, где бы он ни был. В VPN этого можно достичь, используя только протокол SSTP.

- Есть возможность добавить удаленную машину в домен, используя технологию Offline Domain Join, то есть ввести компьютер в домен без соединения с контроллером домена. При следующей загрузке АРМ будет частью корпоративной сети, используя подключения DirectAccess.

- К плюсам VPN можно отнести то, что удаленным клиентам не обязательно быть членами домена, для DirectAccess это обязательное требование, следовательно, DirectAccess не замещает VPN. То есть удаленному пользователю необходимо либо выдать корпоративный ноутбук, либо вводить в домен его личный компьютер.

Протокол DirectAccess построен поверх IPv6 и требует, чтобы все устройства в конечных точках поддерживали IPv6. В настоящее время в Интернете превалирует протокол IPv4, в связи с этим для связи между устройствами IPv6 через сети IPv4 применяются следующие технологии: туннелирования IPv6 поверх IPv4:

- ISATAP – протокол, который используется для автоматического назначения адресов IPv6 внутри интрасети IPv4 организации.

- 6tо4 — этот протокол используется для автоматического назначения адресов IPv6 и маршрутизации через публичную сеть Интернет на базе IPv4.

- Teredo — протокол, применяющийся к устройствам, находящимся за NAT, для автоматического назначения адресов IPv6 и маршрутизации через публичную сеть Интернет на базе IPv4. Для работы этого протокола необходимы два последовательных публичных IРv4-адреса.

Операционные системы Windows Server 2012, Windows 7 и Windows 8 поддерживают переходные протоколы ISATAP, 6tо4 и Teredo. В конечном результате клиенты соединяются с хостами, используя IPv6.

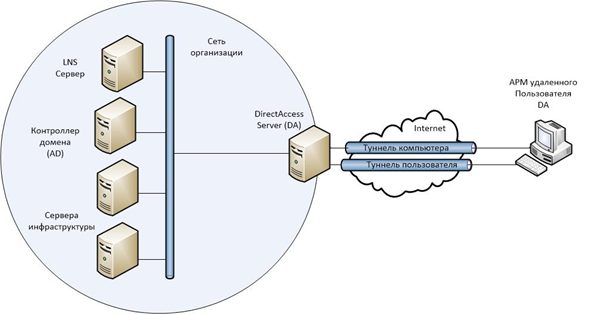

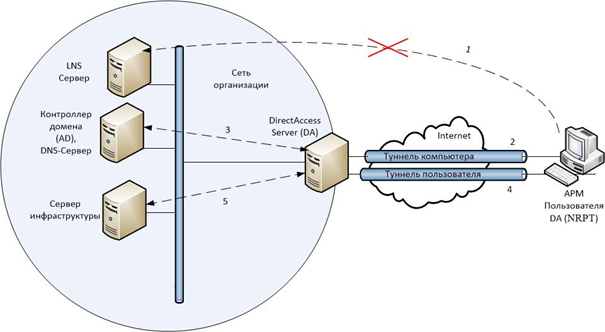

Клиент DirectAccess устанавливает два туннеля, которые являются ключом к разносторонности этого метода дистанционного доступа. Это туннели IPsec ESP — полезная нагрузка со встроенной защитой, которые аутентифицируются и шифруются для обеспечения конфиденциальности.

Туннель компьютера устанавливается первым, когда запускается клиент DirectAccess. Этот туннель аутентифицируется только сертификатом компьютера и обеспечивает доступ к DNS интрасети и контроллерам доменов. Этот туннель также используется для загрузки групповой политики компьютера и запроса аутентификации пользователя.

Туннель пользователя аутентифицируется сертификатом компьютера и регистрационными данными пользователя и обеспечивает доступ к ресурсам интрасети. Этот туннель также применяется для загрузки групповой политики пользователей.

Оба эти туннеля устанавливаются прозрачно для пользователя. Для установки дистанционного доступа пользователю не нужно вводить регистрационную информацию помимо той, что он вводит при входе в Windows.

Существует три модели работы DirectAccess:

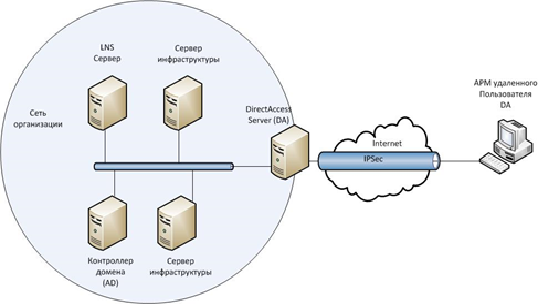

- Модель полного доступа (end-to-edge) — клиент DirectAccess установит туннель IPsec к серверу DirectAccess. Затем сервер DirectAccess переадресует незащищенный трафик к ресурсам интрасети.

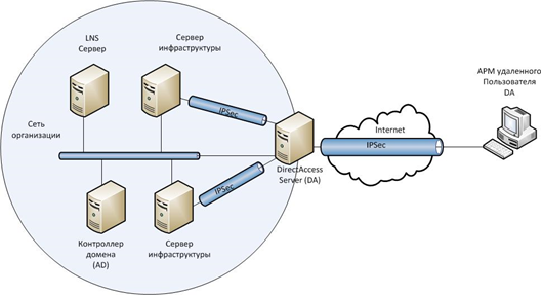

Модель ограниченного доступа (end-to-end) — клиент DirectAccess, устанавливающего туннель IPsec с каждым сервером приложений, с которым он соединяется. Это гарантирует защиту трафика, в том числе и передаваемого по интрасети.

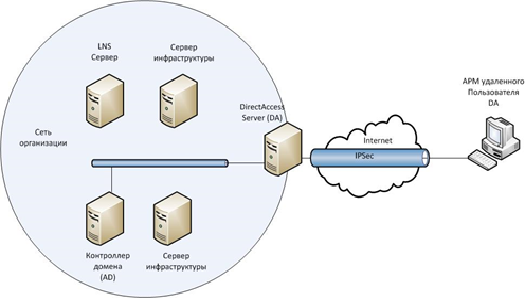

Модель поддержки дистанционного управления используется для управления устройствами без предоставления пользовательского доступа. Эта модель развертывания предоставляет клиентам DirectAccess доступ только к выделенным серверам управления, которые в свою очередь имеют доступ к клиентским DirectAccess.

Одним из преимуществ DirectAccess является способность отделять трафик интрасети от трафика сети Интернет, что положительно сказывается на пропускной способности корпоративной сети. Однако, в некоторых случаях, администраторы могут направлять весь трафик через соединение DirectAccess. Например, для полного контроля Интернет трафика удаленного пользователя.

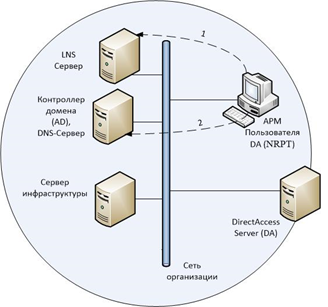

Рассмотрим процесс подключения клиента к серверу DirectAccess.

Компьютер становится клиентом DirectAccess после применения к нему групповых политик, передающих ему настройки для подключения через DA. Групповые политики создаются на этапе конфигурирования сервера DirectAccess и распространяются на группы безопасности в Active Directory.

Находясь вне корпоративной сети, клиент использует внешние DNS-серверы (местного интернет провайдера), на которых не указано, как преобразовывать имя NLS сервера. Если NLS сервер обнаружен, клиент работает в сети как обычная рабочая станция, то есть IPsec не применяется.

В случае, когда клиент находится вне корпоративной сети, при попытке установить соединение с сервером NLS по DNS-имени, которое добавлено в исключения NRPT, клиент обращается к DNS-серверам, указанным в настройках сетевого адаптера. Так как при этом используются DNS-сервера Интернет-провайдера, на которых не прописано правило преобразования DNS-имени NLS сервера, клиент получает отказ в разрешении имени. Получив отказ от DNS сервера, клиентский компьютер применяет политики IPsec и обращается к серверу DirectAccess по его DNS-имени, которое должно быть прописано во внешней зоне корпоративного домена.

Клиент DirectAccess устанавливает туннель на сервер DirectAccess, используя IPv6. Если между ними находится сеть IPv4, то клиент использует протокол Teredo или 6to4 для инкапсуляции IPv6 в IPv4, либо попытается подключиться с помощью протокола IP-HTTPS. Установив связь, клиент и сервер DirectAccess выполняют взаимную аутентификацию в процессе установки туннеля компьютера IPsec. Далее клиент DirectAccess подключается к контроллеру домена для получения групповых политик.

Далее пользователь DirectAccess входит в систему либо применяет регистрационные данные уже вошедшего пользователя в сочетании с сертификатами, чтобы установить туннель пользователя IPsec. Групповая политика пользователя применяется к клиенту DirectAccess. Сервер DirectAccess начинает пересылать трафик от клиента DirectAccess на авторизованные ресурсы интрасети.

Windows To Go

В связи с тем, что для DirectAccess необходимо, чтобы компьютер клиента был включен в корпоративный домен, этот вариант не подходит пользователям, использующим личные компьютеры. Но есть технология, Windows To Go применение которой позволит использовать DirectAccess на любом компьютере, отвечающим минимальным требованиям запуска Windows 8 и подключенном к Интернет.

Технология Windows To Go – одна из новых возможностей Windows 8, позволяющая создать должным образом сконфигурированный образ ОС с установленным необходимым ПО, который будет загружаться непосредственно с USB-носителя вне зависимости от того, какая ОС установлена на компьютере.

Различия между Windows To Go и типовой установкой Windows:

- Во избежание случайного нарушения конфиденциальности данных внутренние жесткие диски главного компьютера при загрузке в рабочее пространство WTG по умолчанию работают автономно. Аналогично, если диск подключается к компьютеру с загруженной ОС, диск WTG не отображается в проводнике.

Для обеспечения безопасности при шифровании диска WTG с помощью BitLocker вместо доверенного платформенного модуля используется загрузочный пароль системы начальной загрузки, поскольку доверенный платформенный модуль привязан к конкретному компьютеру, в то время как диски Windows To Go перемещаются между компьютерами.

Чтобы гарантировать, что рабочее пространство Windows To Go может легко перемещаться между компьютерами, режим гибернации отключен по умолчанию. Однако режим гибернации можно включить в параметрах групповой политики.

Среда восстановления Windows недоступна. В тех редких случаях, когда требуется восстановление диска WTG, следует переустановить его из образа, создав новый образ Windows.

Обновление и сброс рабочего пространства Windows To Go не поддерживается. Сброс к стандарту производителя не применяется для компьютера при выполнении рабочего пространства WTG, поэтому возможность была отключена.

Для установки и загрузки Windows To Go необходимо соблюдение следующих требований:

Существует список сертифицированных для использования с WTG USB-носителей:

- IronKey Workspace W300

- Kingston DataTraveler Workspace для WTG

- Spyrus Portable Workplace

- Spyrus Secure Portable Workplace

- Super Talent Express RC4 для WTG и Super Talent Express RC8 для WTG

- Western Digital My Passport Enterprise

Если для установки Windows To Go будет использоваться носитель, не входящий в данный список, то это может наложить дополнительные требования к компьютеру, на котором будет запускаться WTG, например поддержка USB 3.0. Так же из-за этого на техподдержку Microsoft не стоит рассчитывать.

При выборе компьютера для использования в качестве узла рабочего пространства Windows To Go, необходимо учитывать следующие критерии:

- Компьютер должен отвечать минимальным требованиям для использования с операционными системами Windows 7 или Windows 8.

- Компьютер, выбранный в качестве хоста для WTG должен поддерживать загрузку с USB.

- Использование WTG на компьютере, работающем под управлением Windows RT(Windows 8 ARM), не поддерживается.

- Выполнение рабочего пространства Windows To Go с компьютера Mac не поддерживается.

При первом запуске Windows To Go на компьютере, она определяет все оборудование компьютера и устанавливает необходимые драйверы. Впоследствии рабочее пространство Windows To Go загружается на этом компьютере быстрее, так как необходимый набор драйверов уже установлен.

Существует три способа развертывания WTG:

- с помощью мастера Windows To Go Creator Wizard;

- с помощью скрипта (PowerShell + утилиты работы с образами DISM или ImageX);

- с помощью инструмента User Self-Provisioning в System Center 2012 Configuration Manager SP1.

Если для развёртывания WTG выбран мастер Windows To Go Creator Wizard, то на компьютере, на котором вы планируете создавать WTG, необходимо будет использовать Windows 8 Enterprise

Каждый из выше описанных способов предполагает предварительную подготовку wim-файла (Windows Imaging Format — это ориентированный формат образа диска). WIM-файл может содержать не только файлы операционной системы, но и предварительно настроенную ОС с установленным стандартным набором ПО.

Данный файл можно получить несколькими способами:

- Использовать файл install.wim, расположенный на диске с дистрибутивом ОС в папке /sources. В этом случае мы получим «чистую» ОС. Однако в последних версиях Windows образ с файлами ОС имеет формат ESD, поэтому может потребоваться конвертация ESD в формат WIM.

WIN-файл должен содержать ОС Windows 8 Enterprise. Другие редакции ОС технологией Windows To Go не поддерживаются.

BitLocker

В случае применения Windows To Go шифрование отчуждаемого носителя, используя технологию BitLocker Drive Encryption, считаю обязательным требованием, так как на диске может быть записана конфиденциальная информация, содержащая данные, которые можно отнести к коммерческой тайне или к персональным данные партнеров, сотрудников или клиентов компании, BitLocker (полное название BitLocker Drive Encryption) – технология защиты данных путём полного шифрования диска, являющаяся частью операционных систем Microsoft Windows Vista Ultimate/Enterprise, Windows 7 Ultimate/Enterprise, Windows Server 2008 R2, Windows 8, Windows 8.1 и Windows 10 При помощи BitLocker можно зашифровать Логический диск, SD карту или USB-носитель. При этом поддерживаются алгоритмы шифрования AES 128 и AES 256.

Сам ключ может храниться на USB-носителе, в аппаратном модуле TPM или на жестком диске.

Для получения ключа из TPM, может быть настроен дополнительный способ аутентификации пользователя при помощи USB-ключа и/или пароля.

В случае, если доверенный платформенный модуль отсутствует на используемой материнской плате, либо если в качестве загрузки и объекта шифрования будет использоваться USB-носитель с Windows To Go, ключ шифрования необходимо хранить на внешнем USB-носителе либо вместо ключа шифрования можно будет использовать пароль. Для того чтобы настроить доступ к зашифрованному носителю по USB-носителю либо по паролю, необходимо внести изменения в локальные групповые политики.

Заключение

В результате рассмотренной комбинации технологий DirectAccess, Windows To Go и BitLocker мы получаем решение, которые позволит:

- удаленным сотрудникам чувствовать себя «как на рабочем месте», находясь при этом в любой точке мира, где есть компьютер, подключенный к сети Интернет;

- не модифицировать и не дополнять программное обеспечение используемого компьютера;

- сотрудникам работать в любом подразделении компании, на любом свободном компьютере, используя при этом предварительно настроенное программное обеспечение и необходимые файлы;

- обеспечить конфиденциальность данных, хранящихся на переносном устройстве, в случае утери носителя либо попадания его к лицам, не имеющим санкционированного доступа к указанным данным и ресурсам корпоративной сети;

- использовать встроенную возможность двухфакторной аутентификации с OTP;

- подразделениям организации, отвечающие за техническую поддержку пользователей, администрирование системного и прикладного ПО, а так же обеспечение ИБ, не терять связь с удаленными системами и поддерживать их в актуальном состоянии;

- управлять интернет-трафиком удаленных клиентов, направив его через корпоративный прокси-сервер.

Из всего выше изложенного можно сделать вывод, что совместное использование описанных технологий позволяет реализовать, контролируемое со стороны служб организации удаленное подключение к корпоративной среде, не привязанное к конкретному клиентскому оборудованию и имеющее высокую степень защищенности.

В следующей главе я опишу практическую реализацию, описанной выше системы удаленного доступа.