- Запрет / разрешение ответа на ping в Windows Server 2012 и 2016

- Параметры Брандмауэра

- Отключить/Включить правило

- Настройка правил брандмауэра Windows групповыми политиками

- Групповые политики, использующиеся для управления настройками Брандмауэра Защитника Windows

- Включаем Windows Firewall с помощью GPO

- Создаем правило файервола с помощью групповой политики

- Проверка политик брандмаэера Windows на клиентах

- Импорт / экспорт правил Брандмауэра Windows в GPO

- Доменные и локальные правила брандмауэра

- Несколько советов об управлении брандмауэром Windows через GPO

- Как отключить брандмауэр Windows (Windows Firewall) в Windows 10

- Как отключить Брандмауэр Windows в классической панели управления

- Как отключить Брандмауэр Windows в Центре безопасности Защитника Windows

- Как отключить Брандмауэр Windows в командной строке

- Как отключить Брандмауэр Windows в консоли Windows PowerShell

Запрет / разрешение ответа на ping в Windows Server 2012 и 2016

Параметры Брандмауэра

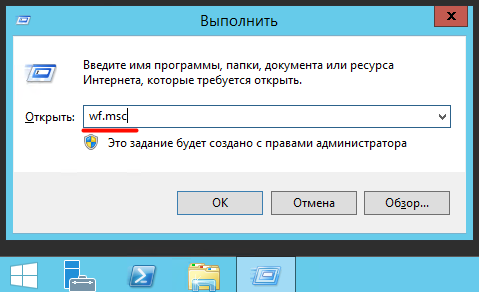

Самый простой способ запретить или разрешить ping — воспользоваться оснасткой

«Брандмауэр Windows в режиме повышенной безопасности».

Для ее запуска нажимаем клавиши Win+R и вводим команду wf.msc.

Заходим в раздел входящих правил («Правила для входящих подключений»).

Здесь нас интересует предопределенное правило для IPV4 — ″Общий доступ к файлам и принтерам (эхо-запрос — входящий трафик ICMPv4)″.

Обратите внимание, что в таблице присутствуют три правила с одинаковым названием.

На самом деле это одно и то же правило, просто настроенное для разных профилей — одно для доменного профиля, второе для общего и частного.

Отключить/Включить правило

Для того, чтобы выключить/включить правило — выберите его и нажмите на правой панели «Отключить правило»/«Включить правило».

С отключенным правилом Ваш сервер не отвечает на запросы утилиты ping и наоборот, с включенным — отвечает.

Настройка правил брандмауэра Windows групповыми политиками

Брандмауэр Windows позволяет ограничить исходящий / входящий сетевой трафик для определенного приложения или TCP/IP порта, и является популярным средством ограничения сетевого доступа к (от) рабочим станциям пользователей или серверам. Правила Windows Firewall можно настроить индивидуально на каждом компьютере, или, если компьютер пользователя включен в домен Windows, администратор может управлять настройками и правилами брандмауэра Windows с помощью групповых политик.

В крупных организация правила фильтрации портов обычно выносятся на уровень маршрутизатором, L3 коммутаторов или выделенных межсетевых экранах. Однако ничего не мешает вам распространить ваши правила ограничения сетевого доступа Windows Firewall к рабочим станциям или серверам Windows.

Групповые политики, использующиеся для управления настройками Брандмауэра Защитника Windows

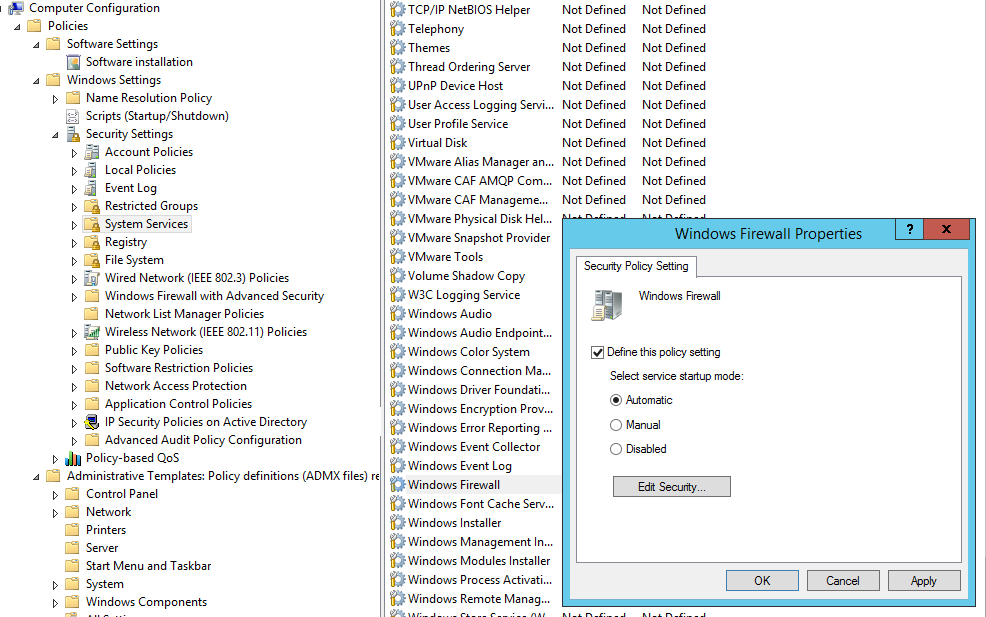

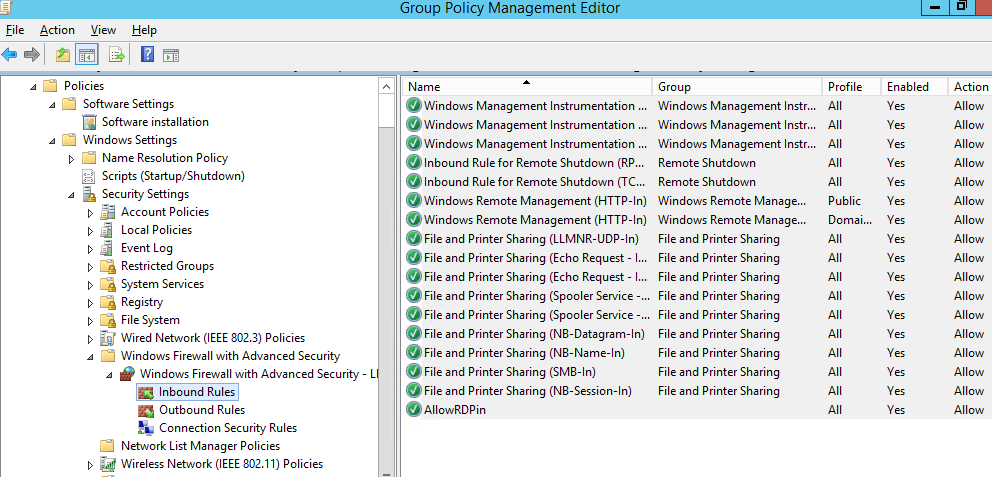

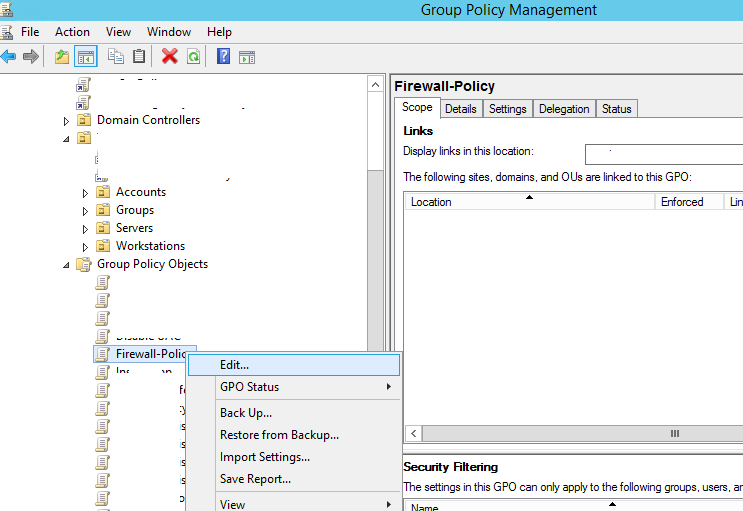

С помощью редактора доменной групповой политики (group Policy Management Console – gpmc.msc) создайте новую политику с именем Firewall-Policy и перейдите в режим редактирования (Edit).

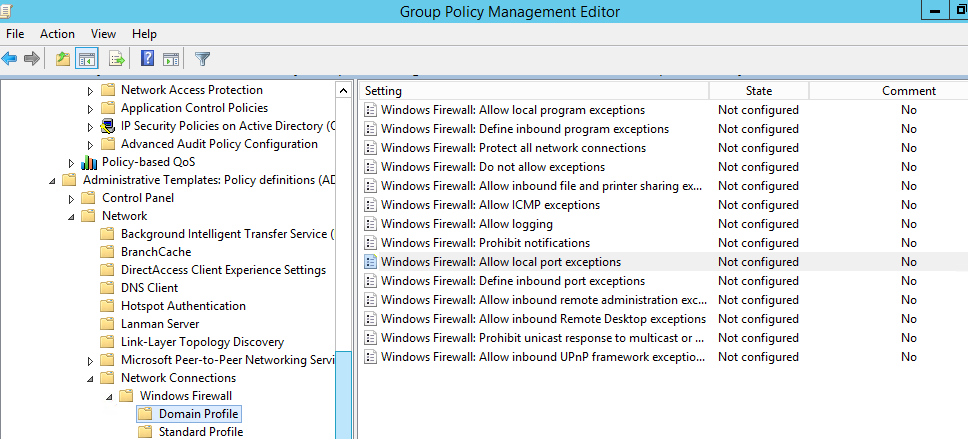

В консоли групповой политики есть две секции, в которых можно управлять настройками брандмауэра:

- Computer Configuration -> Administrative Templates -> Network -> Network Connections -> Windows Firewall – эта секция GPO использовалась для настройки правил брандмауэра для ОС Vista / Windows Server 2008 и ниже. Если у вас в домене нет компьютеров со старыми ОС, для настройки файервола используется следующая секция.

Network -> Network Connections -> Windows Firewall » width=»609″ height=»276″ srcset=»https://winitpro.ru/wp-content/uploads/2018/12/administrative-templates-greater-network-greater-network-con.png 968w, https://winitpro.ru/wp-content/uploads/2018/12/administrative-templates-greater-network-greater-network-con-300×136.png 300w, https://winitpro.ru/wp-content/uploads/2018/12/administrative-templates-greater-network-greater-network-con-768×348.png 768w» sizes=»(max-width: 609px) 100vw, 609px»/>

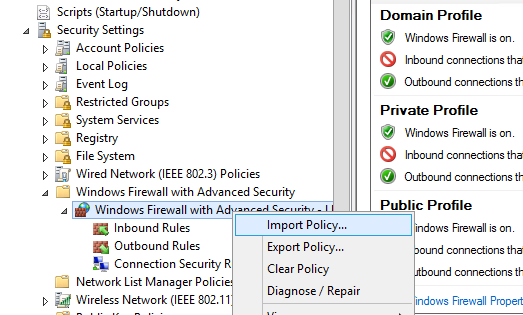

- Computer Configuration -> Windows Settings -> Security Settings -> Windows Firewall with Advanced Security – это актуальный раздел для настройки Брандмауэра Windows в современных версиях ОС и по интерфейсу он напоминает интерфейс локальной консоли управления Брандмауэра.

Включаем Windows Firewall с помощью GPO

Чтобы пользователи (даже с правами локального админа) не могли выключить службу брандмауэра, желательно настроить автоматический запуск службы Windows Firewall через GPO. Для этого перейдите в раздел Computer Configuration- > Windows Settings -> Security Settings -> System Services. Найдите в списке служб Windows Firewall и измените тип запуск службы на автоматический (Define this policy setting -> Service startup mode Automatic). Убедитесь, что у пользователей нет прав на остановку службы.

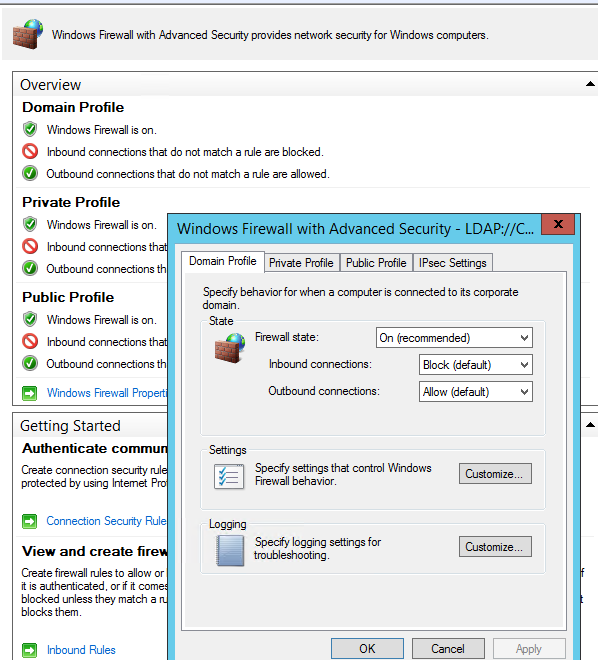

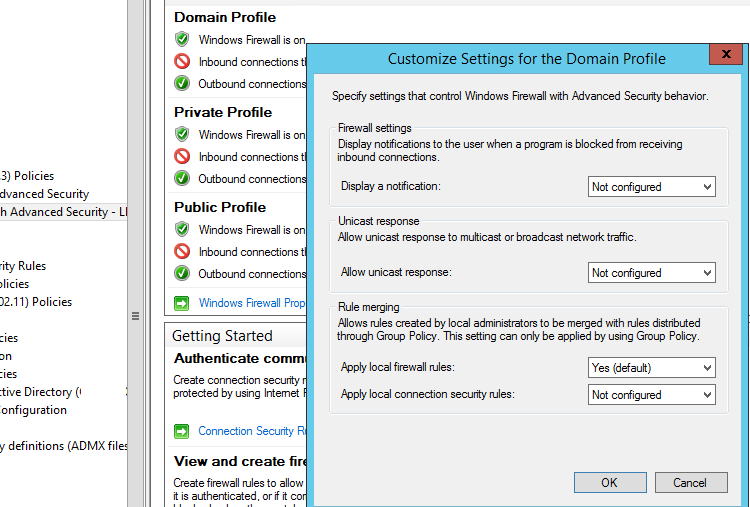

Перейдите в раздел консоли GPO Computer Configuration -> Windows Settings -> Security Settings. Щелкните ПКМ по Windows Firewall with Advanced Security и откройте свойства.

На всех трех вкладках Domain Profile, Private Profile и Public Profile (что такое профиль сети) измените состояние Firewall state на On (recommended). В зависимости от политик безопасности в вашей организации вы можете указать, что все входящие подключения по умолчанию запрещены(Inbound connections -> Block), а исходящие разрешены (Outbound connections -> Allow) и сохраните изменения.

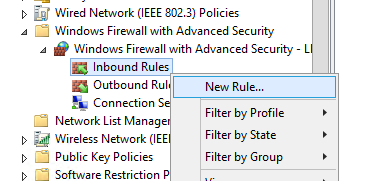

Создаем правило файервола с помощью групповой политики

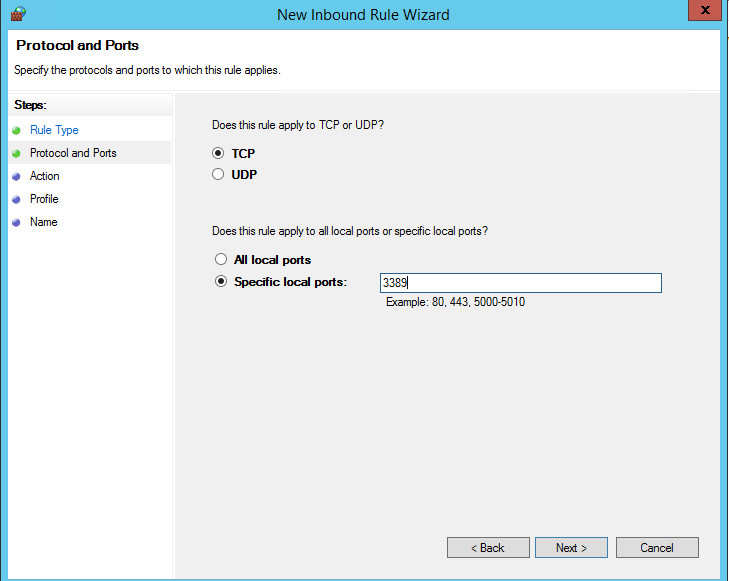

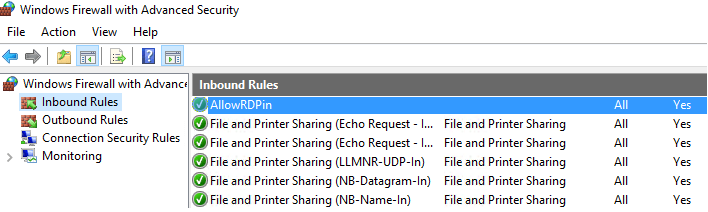

Теперь попробуем создать разрешающее входящее правило файервола для всех. Например, мы хотим разрешить подключение к компьютерам по RDP (порт TCP 3389). Щелкните ПКМ по разделу Inbound Rules и выберите пункт меню New Rule.

Мастер создания правила брандмауэра очень похож на интерфейс локального Windows Firewall на обычном компьютере.

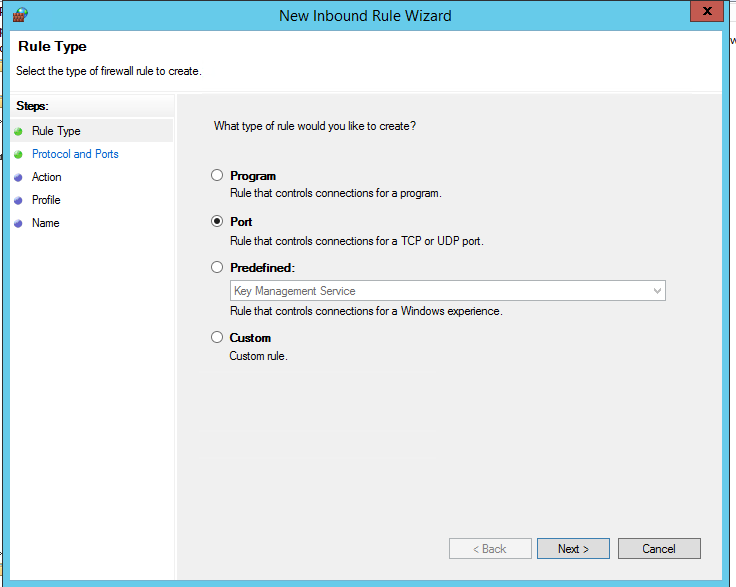

Выберите тип правила. Можно разрешить доступ для:

- Программы (Program) – можно выбрать исполняемый exe программы;

- Порта (Port) – выбрать TCP/UDP порт или диапазон портов;

- Преднастроенное правило (Predefined) – выбрать одно из стандартных правил Windows, в которых уже имеются правила доступа (описаны как исполняемые файлы, так и порты) к типовым службам (например, AD, Http, DFS, BranchCache, удаленная перезагрузка, SNMP, KMS и т.д.);

- Собственное правило (Custom) – здесь можно указать программу, протокол (другие протоколы помимо TCP и UDP, например, ICMP, GRE, L2TP, IGMP и т.д.), IP адреса клиентов или целые IP подсети.

В нашем случае мы выберем правило Port. В качестве протокола укажем TCP, в качестве порта – порт 3389 (RDP порт по-умолчанию, можно изменить).

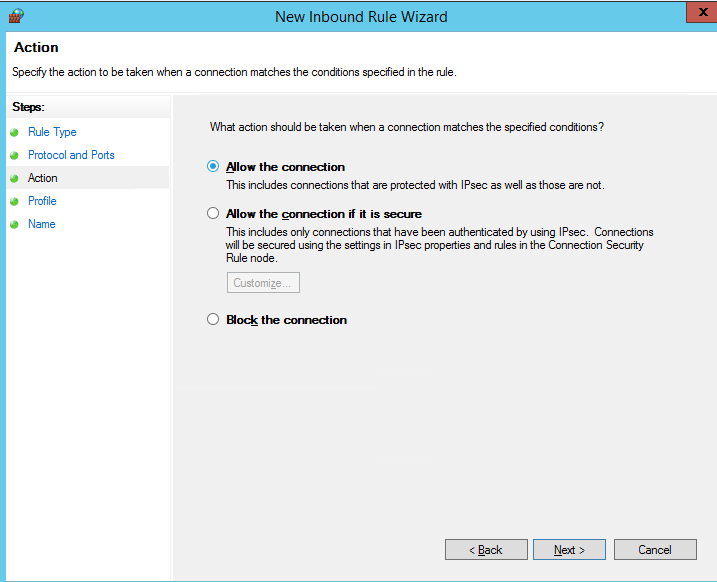

Далее нужно выбрать что нужно сделать с таким сетевым соединением: разрешить (Allow the connection), разрешить если оно безопасное или заблокировать (Block the connection).

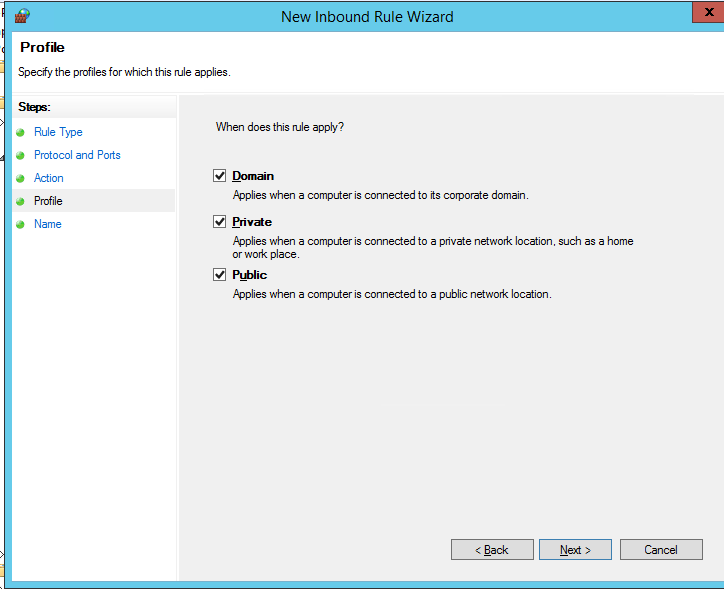

Осталось выбрать профили файервола, которым нужно применить правило. Можно оставить все профили (Domain, Private и Public).

На последнем шаге нужно указать имя правило и его описание. Нажмите кнопку Finish и оно появится в списке правил брандмауэра.

Аналогичным образом вы можете настроить другие правила для входящего трафика, которые должны применятся к вашим клиентам Windows.

Не забываете, что нужно создать правила для входящего и исходящего трафика.

Теперь осталось назначить политику Firewall-Policy на OU с компьютерами пользователей

Проверка политик брандмаэера Windows на клиентах

Обновите политики на клиентах (gpupdate /force). Проверьте, что указанные вами порты доступны на компьютерах пользователей (можно использовать командлет Test-NetConnection или утилиту Portqry).

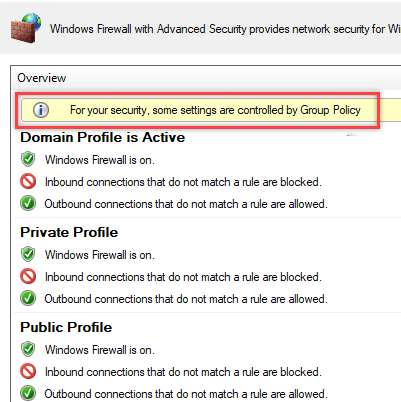

На ПК пользователя откройте Панель управления\Система и безопасность\Брандмауэр Защитника Windows и убедитесь, что появилась надпись: Для обеспечения безопасности, некоторые параметры управляются групповой политикой (For your security, some settings are controlled by Group Policy), и используются заданные вами настройки брандмаэера.

Пользователь теперь не может изменить настройки брандмауэра, а в списке Inbound Rules должны быть указаны все созданные вами правила.

Также вы можете вывести настройки файервола с помощью команды:

netsh firewall show state

Импорт / экспорт правил Брандмауэра Windows в GPO

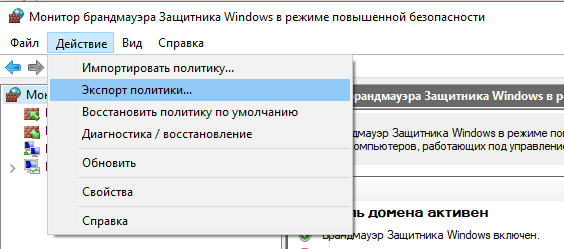

Конечно, процесс создания правил для брандмауэра Windows – очень кропотливое и долгое занятие (но результате того стоит). Для упрощения свое задачи можно воспользоваться возможностью импорт и экспорта настроек брандмауэра Windows. Для этого вам достаточно нужным образом настроить локальные правила брандмауэра на обычном рабочей станции. Затем встаньте на корень оснастки брандмауэра (Монитор Брандмауэра Защитника Windows в режиме повышенной безопасности) и выберите пункт Действие -> Экспорт политики.

Политика выгружается в WFW файл, который можно импортировать в редакторе Group Policy Management Editor, выбрав пункт Import Policy и указав путь к файлу wfw (текущие настройки будут перезаписаны).

Доменные и локальные правила брандмауэра

В зависимости от того, хотите ли вы, чтобы локальные администраторы могли создавать на своих компьютерах собственные правила брандмауэра и эти должны быть объединены с правилами, полученными с помощью групповой политики. в групповой политике вы можете выбрать режим объединения правил. Откройте свойства политики и обратите внимание на настройки в разделе Rule merging. По умолчанию режим объединения правил включен. Вы можете принудительно указать, что локальный администратор может создавать собственные правила брандмауэра: в параметре Apply local firewall rules выберите Yes (default).

Несколько советов об управлении брандмауэром Windows через GPO

Конечно, для серверов и рабочих станций нужно создавать отдельные политики управления правилами брандмауэра (для каждой группы одинаковых серверов возможно придется создать собственные политики в зависимости от их роли). Т.е. правила файервола для контроллера домена, почтового Exchange сервера и сервера SQL будут отличаться.

Какие порты нужно открыть для той или иной службы нужно искать в документации на сайте разработчика. Процесс довольно кропотливый и на первый взгляд сложный. Но постепенно вполне реальной придти к работоспособной конфигурации Windows файервола, который разрешает только одобренные подключения и блокирует все остальное. По опыту хочу отметить, что на ПО Microsoft можно довольно быстро найти список используемых TCP/UDP портов.

Как отключить брандмауэр Windows (Windows Firewall) в Windows 10

Брандмауэр Windows ( Windows Firewall ) — это межсетевой экран который представляет собой уровень защиты и разрешает сетевую связь или отказывает в ней на основе набора заранее установленных правил. Эти правила ограничивают связь таким образом, что только определенные приложения имеют разрешение использовать сетевое подключение.

Это эффективно закрывает большинство лазеек, которыми могли бы воспользоваться определенные типы вирусов, а также другие злоумышленные приложения.

Как правило, пользователям не придется вмешиваться в работу брандмауэра Windows, так как его защита достаточно ненавязчивая и может побеспокоить вас только при обнаружении программы, которую она раньше не видела.

Если возникнет необходимость, вы можете отключить брандмауэр Windows на непродолжительное время, например если вы подозреваете, что брандмауэр Windows мешает работе какой-либо программе. Также вы можете отключить брандмауэр полностью, сделать это можно лишь перед установкой брандмауэра другого разработчика, чтобы между двумя программами одного класса не возник конфликт, в остальных случаях полностью отключать брандмауэр нежелательно.

Далее в статье рассмотрены некоторые способы отключения Брандмауэра Windows.

Как отключить Брандмауэр Windows в классической панели управления

Способ отключения брандмауэра с помощью апплета классической панели управления в настоящее время подходит для всех версий Windows 10, однако в будущих обновлениях операционной системы, все настройки из классической панели управления будут постепенно переноситься в современное приложение Параметры Windows, в Microsoft такая тенденция уже давно наметилась.

Итак, откройте классическую панель управления , в выпадающем меню Просмотр: установите Мелкие значки и выберите Брандмауэр Windows

Также вы можете нажать сочетание клавиш Windows + R , в открывшемся окне Выполнить введите firewall.cpl и нажмите клавишу Enter↵

В левой части открывшегося окна Брандмауэр Windows нажмите на ссылку Включение и отключение брандмауэра Windows

Далее в настройках параметров, для каждого типа сети установите радиокнопку в пункте Отключить брандмауэр Windows (Не рекомендуется) и нажмите кнопку OK

Система уведомит вас о том что Брандмауэр Windows отключен.

Как отключить Брандмауэр Windows в Центре безопасности Защитника Windows

Этот способ отключения доступен в обновлении Creators Update для Windows 10.

Откройте Центр безопасности Защитника Windows и перейдите в раздел Брандмауэр и безопасность сети

Также открыть Центр безопасности Защитника Windows в разделе Брандмауэр и безопасность сети можно воспользовавшись поиском, для этого откройте панель поиска и в поисковой строке введите firewall , в результатах поисковой выдачи выберите Брандмауэр и безопасность сети

В разделе Брандмауэр и безопасность сети выберите нужную сеть.

В следующем окне, установите переключатель в положение Откл.

После этого в окне Контроль учетных записей нажмите кнопку Да

Система также уведомит вас о том что Брандмауэр Windows отключен.

Все изменения связанные с отключением или включением брандмауэра производимые в интерфейсе Центра безопасности Защитника Windows автоматически изменяются в настройках брандмауэра в классической панели управления, и наоборот.

Как отключить Брандмауэр Windows в командной строке

Отключить или включить Брандмауэр Windows вы также можете с помощью утилиты командной строки netsh (от англ. «сетевая оболочка» или netsh shell ) с помощью которой осуществляется локальное или удаленное конфигурирование сетевых параметров.

Запустите консоль командной строки с административными привилегиями и выполните нужную вам команду из списка представленного ниже.

Отключение брандмауэра для всех профилей сети.

netsh advfirewall set allprofiles state off

Отключение брандмауэра текущего профиля сети.

netsh advfirewall set currentprofile state off

Отключение брандмауэра для профиля частной сети.

netsh advfirewall set privateprofile state off

Отключение брандмауэра для профиля общедоступной сети.

netsh advfirewall set publicprofile state off

Отключение брандмауэра для профиля домена.

netsh advfirewall set domainprofile state off

Ниже также представлены команды для включения Брандмауэра Windows.

Включение брандмауэра для всех профилей сети.

netsh advfirewall set allprofiles state on

Включение брандмауэра текущего профиля сети.

netsh advfirewall set currentprofile state on

Включение брандмауэра для профиля частной сети.

netsh advfirewall set privateprofile state on

Включение брандмауэра для профиля общедоступной сети.

netsh advfirewall set publicprofile state on

Включение брандмауэра для профиля домена.

netsh advfirewall set domainprofile state on

Как отключить Брандмауэр Windows в консоли Windows PowerShell

Для отключения брандмауэра вы можете использовать командлеты PowerShell, для этого запустите консоль Windows PowerShell от имени администратора и выполните нужную команду из представленных ниже.

Отключение всех профилей (Domain, Public, Private).

Set-NetFirewallProfile -All -Enabled False

Отключение брандмауэра для профиля частной сети.

Set-NetFirewallProfile -Profile Private -Enabled False

Отключение брандмауэра для профиля общедоступной сети.

Set-NetFirewallProfile -Profile Public -Enabled False

Отключение брандмауэра для профиля домена.

Set-NetFirewallProfile -Profile Domain -Enabled False

Ниже представлены командлеты для включения Брандмауэра Windows.

Включение всех профилей (Domain, Public, Private).

Включение брандмауэра для профиля частной сети.

Set-NetFirewallProfile -Profile Private -Enabled True

Включение брандмауэра для профиля общедоступной сети.

Set-NetFirewallProfile -Profile Public -Enabled True

Включение брандмауэра для профиля общедоступной сети.

Set-NetFirewallProfile -Profile Public -Enabled True

Также отключить брандмауэр Windows можно используя редактор групповых политик, редактор реестра или отключение службы брандмауэра, но это темы для отдельных статей, которые будут опубликованы на сайте в ближайшем будущем.

Отключение Брандмауэра Windows представляет собой серьезную угрозу безопасности компьютера. После выполнения каких-либо действий с отключенным брандмауэром, обязательно включите его обратно, так как он помогает предотвратить несанкционированный доступ к вашему компьютеру через интернет.

Нажатие на изображение руки с пальцем вверх позволит понять, что материал Вам понравился. А подписка на канал, позволит Вам не пропустить будущие, очень интересные материалы.

Network -> Network Connections -> Windows Firewall » width=»609″ height=»276″ srcset=»https://winitpro.ru/wp-content/uploads/2018/12/administrative-templates-greater-network-greater-network-con.png 968w, https://winitpro.ru/wp-content/uploads/2018/12/administrative-templates-greater-network-greater-network-con-300×136.png 300w, https://winitpro.ru/wp-content/uploads/2018/12/administrative-templates-greater-network-greater-network-con-768×348.png 768w» sizes=»(max-width: 609px) 100vw, 609px»/>

Network -> Network Connections -> Windows Firewall » width=»609″ height=»276″ srcset=»https://winitpro.ru/wp-content/uploads/2018/12/administrative-templates-greater-network-greater-network-con.png 968w, https://winitpro.ru/wp-content/uploads/2018/12/administrative-templates-greater-network-greater-network-con-300×136.png 300w, https://winitpro.ru/wp-content/uploads/2018/12/administrative-templates-greater-network-greater-network-con-768×348.png 768w» sizes=»(max-width: 609px) 100vw, 609px»/>