- Как защитить паролем директорию в Linux

- Установка Cryptkeeper в Fedora

- Установка Cryptkeeper в Ubuntu, Debian или Linux Mint

- Как поставить пароль на папку или файл в linux

- Отдаём файл руту.

- Ставим пароль на архив

- Ставим пароль на отдельную папку

- Ставим пароль на отдельный файл

- Пароль ко всем файлам linux

- Управление паролями в Linux с помощью команды passwd

- Команда passwd

- Синтаксис PASSWD

- Смена пароля обычного пользователя

- Вывод информации о статусе пароля

- Удаление пользовательского пароля

- Блокировка пароля пользователя

- Дезактивация пароля

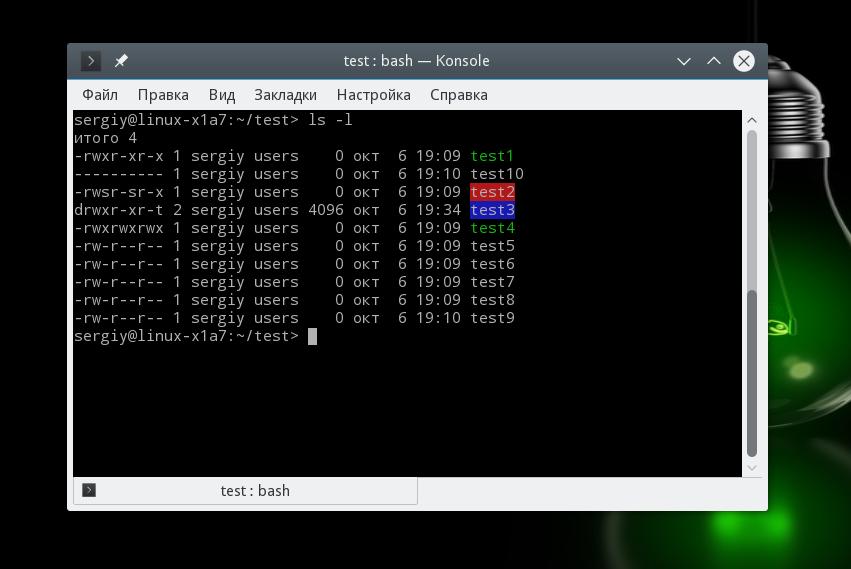

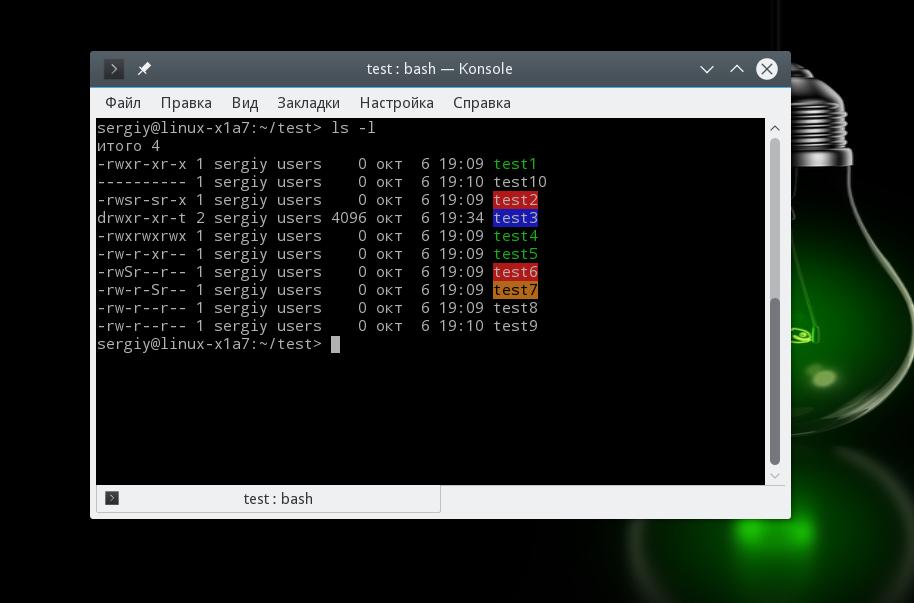

- Права доступа к файлам в Linux

- Основные права доступа к файлам в Linux

- Специальные права доступа к файлам в Linux

- Как посмотреть права доступа к файлам в Linux

- Как изменить права файла в Linux

- Выводы

Как защитить паролем директорию в Linux

Предположим, у вас в Linux есть папка в вашей домашней директории, где вы храните секретные документы, и хотите, чтобы никто не мог получить доступ к ним без знания определенного пароля. В этом случае, даже если кто-то получит доступ к вашему компьютеру и зайдет в вашу домашнюю директорию, у вас будет еще одна линия защиты приватных данных.

Cryptkeeper — это апплет в системном трее Linux, который управляет зашифрованными директориями. Движком его является EncFS — шифрованная файловая система на базе FUSE, обеспечивающая прозрачное шифрование/дешифровку.

В этом руководстве я опишу, как защитить паролем директорию с помощью Cryptkeeper.

Установка Cryptkeeper в Fedora

Вы можете установить Cryptkeeper из основного репозитория Fedora:

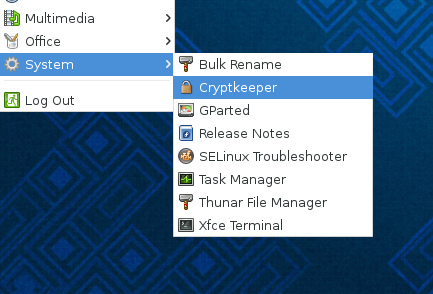

Для запуска приложения после установки перейдите в «Applications» -> «System Tools» -> «Cryptkeeper».

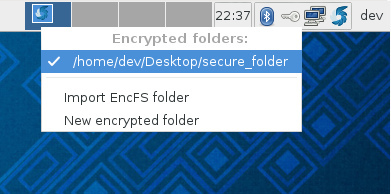

В правом верхнем углу рабочего стола должен появиться индикатор Cryptkeeper. Кликните его и выберите «New encrypted folder» для создания новой зашифрованной директории.

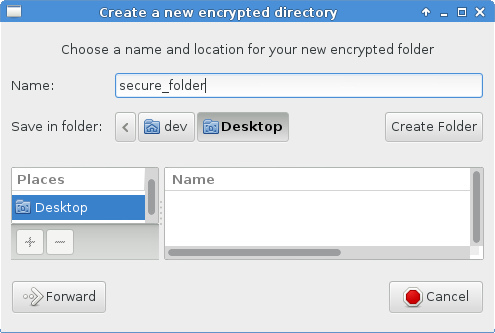

Выберите имя директории и ее расположение.

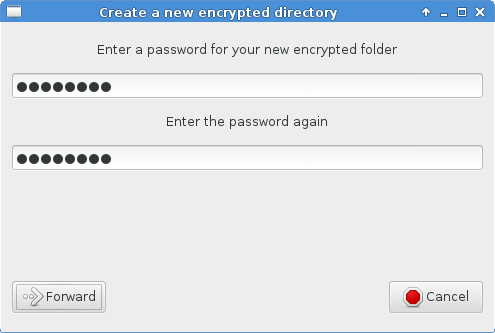

Введите пароль для новой зашифрованной директории. После клика на кнопку «Forward» будет создана новая зашифрованная директория.

Чтобы получить доступ к зашифрованной директории, сначала ее необходимо открыть. Для этого кликните индикатор Cryptkeeper и затем имя директории. Вас попросят ввести пароль. Открыв один раз папку, вы можете свободно работать с ее содержимым. Чтобы активировать защиту, просто закройте папку, кликнув ее имя в индикаторе Cryptkeeper.

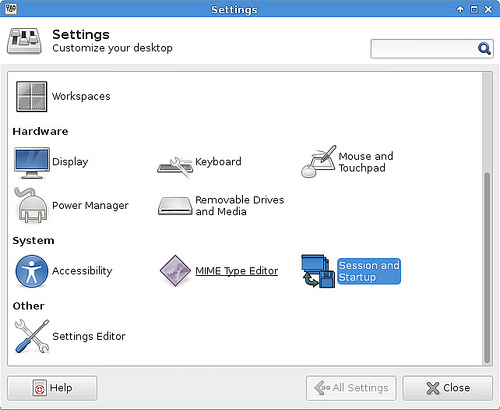

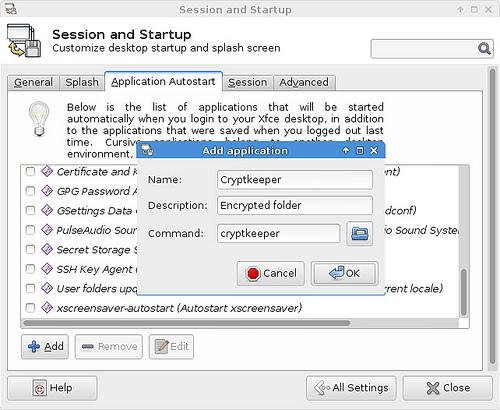

Если вы хотите, чтобы индикатор Cryptkeeper запускался автоматически, выберите «Session and Startup» в меню «Settings».

Добавьте Cryptkeeper на вкладке «Application Autostart».

Установка Cryptkeeper в Ubuntu, Debian или Linux Mint

Для установки Cryptkeeper в дистрибутивах на базе Debian используйте команду apt-get.

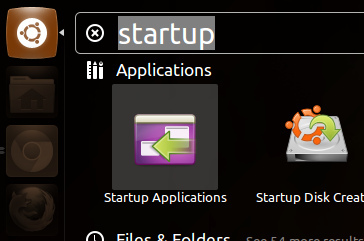

В Ubuntu вы можете запускать Cryptkeeper, используя Unity Dash. В Debian или Linux Mint перейдите для этого в меню «Applications» -> «System Tools» -> «Cryptkeeper».

Замечание: В последних версиях Ubuntu (начиная с 12.04) индикатор Cryptkeeper не появляется в верхней панели Unity в связи с изменением политики показа уведомлений. Для решения этой проблемы необходимо получить значение «systray-whitelist» и добавить Cryptkeeper в существующий белый список, как показано ниже:

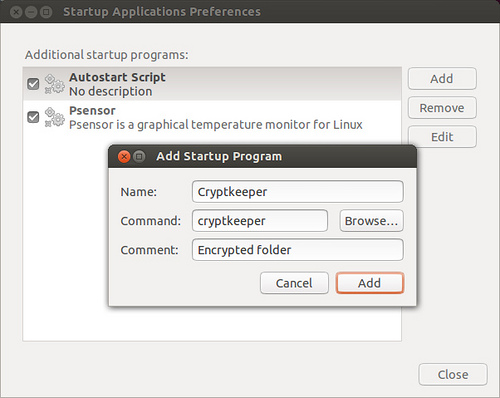

Если вы хотите, чтобы Cryptkeeper запускался автоматически при загрузке системы, запустите «Startup Applications» и добавьте Cryptkeeper в автозагрузку.

На нашем сайте вы можете почитать и о GnuPG — еще одном прекрасном приложении для шифрования/расшифровки файлов в командной строке Linux.

Источник

Как поставить пароль на папку или файл в linux

Если при установки системы вы ставили галочку на шифровании домашнего каталога, то можно просто не пускать не кого за свою учётку и быть уверенным, что доступ к файлам нет ни у кого, кроме нас.

Но рассмотрим другие варианты:

Отдаём файл руту.

Это действительно простой способ.

Вначале файлу(или папке) присваиваем нового владельца:

Затем оставляем права читать и записывать в файл только владельцу(он же root)

Теперь не зная пароль от sudo с этим файлом нечего нельзя сделать.

А теперь представим, что у нас одна учётная запись и другие пользователи компьютера(семья например) знают пароль от sudo, но нам нужно защитите некоторые свои файлы от них.

Ставим пароль на архив

Можно просто за архивировать свои файлы с паролем.

В Ubuntu это можно сделать нажав правой кнопкой на файле(файлах) или папке и выбрав «сжать», а затем вписать пароль в других параметрах:

Универсальный способ зашифровать архив из консоли:

Если нужно запаковать папку, то добавляем ключ -r

Ставим пароль на отдельную папку

В этом случае может помочь программа EncFs. Я уже описывал как ей пользоваться, по этому повторятся не буду.

Описание консольной версии тут.

Апплет для ubuntu тут.

Ставим пароль на отдельный файл

Тут нам пригодится openssl.

Что бы зашифровать из консоли выполняем:

Нельзя шифровать самого в себя.

Для расшифровки выполняем:

Для удобства можно написать пару скриптов:

И вставляем в открывшийся документ:

Делаем его исполняемым:

Теперь повторяем тоже самое, но для расшифровки

Теперь можно шифровать файлы командой:

Для тех кто не любит консоль, могу посоветовать составить скрипт для наутилуса:

Вставляем следующий код:

И, как обычно, делаем файл исполняемым:

Если же нужно ограничить доступ не к файлам, а к определенным сайтам в интернете или материалам, то советую почитать статью о настройкe контентной фильтрации. Статья написано доступным языком и с картинками, так что сможет разобраться даже начинающий пользователь Linux.

Источник

Пароль ко всем файлам linux

Традиционные Unix системы хранят данные о пользователях вместе с зашифрованным паролем в текстовом файле « /etc/passwd ». Поскольку этот файл используется многими инструментальными средствами (типа «ls») чтобы отобразить владельца файла и другие подобные сведения, файл должен быть открыт на чтение для всех, что, конечно, дает отличный шанс хакерам.

Другой метод хранения информации, тот, который я всегда использую, затенение паролей. Как и раньше, есть файл /etc/passwd с данными о пользователях. Однако, вместо паролей ставится символ “x”, а пароли хранятся отдельно в файле « /etc/shadow », в котором хранятся зашифрованные пароли и некоторая дополнительная информация о паролях. Файл /etc/shadow доступен для чтения только root, что повышает защиту.

В Red Hat Linux установка пакета Shadow Password Suite, ответственного за теневые пароли, проста. Наберите как root:

С теневыми (shadow) паролями файл « /etc/passwd » хранит сведения о пользователях в виде:

Каждое поле в записи отделено символом “:”:

Username, до 8 символов. Регистр важен, обычно пишут в нижнем регистре.

Символ “x” в поле пароля. Пароли хранятся в файле « /etc/shadow ».

Числовой user id. Назначается скриптом « adduser ». Unix использует данное значение и значение группы для определения кому какие файлы принадлежат.

Числовой group id. Red Hat использует group id в довольно неожиданном способе усиления защиты файла. Часто group id равен user id.

Полное имя пользователя. Максимальная длина мне неизвестна, но лучше ограничиться разумными рамками (до 30 символов).

Домашний каталог пользователя. Обычно /home/username (например, /home/smithj). Там хранятся все личные файлы пользователя и его web-страницы.

Пользовательская оболочка. Обычно используется « /bin/bash » для доступа к оболочке bash.

Если нужно чтобы пользователь не имел доступа к shell, создайте скрипт « /bin/sorrysh », который выведет соотвтетствующее сообщение и завершит работу пользователя. Впишите скрипт сюда в качестве оболочки.

|