Централизованный Event Log в Windows 2008 Server

Мне очень понравилась новая возможность по работе с журналами событий в Windows 2008/7/Vista, называемая Event Log forwarding (subscription — или подписка), которая основана на технологии WinRM. Данная функция позволяет вам получить все события со всех журналов с множества серверов без использования сторонних продуктов и настраивается все это в течении всего пары минут. Возможно, именно эта технология позволит вам отказаться от столь любимых многими системными администраторами Kiwi Syslog Viewer и Splunk.

Итак схема такая, у нас есть сервер Windows 2008, запущенный в качестве коллектора логов с одного или нескольких источников. В качестве подготовительной работы нужно выполнить следующие 3 шага:

На коллекторе логов в командной строке с правами администратора запустите следующую команду, которая запустит службу Windows Event Collector Service, измените тип ее запуска в автоматический (Automatically — Delayed Start) и включите канал ForwardedEvents, если он был отключен.

wecutil qc

На каждом из источников нужно активировать WinRM:

winrm quickconfig

По умолчанию сервер-коллектор логов не может просто собирать информацию из журналов событий источников, вам придется добавить учетную запись компьютера-коллектора в локальные администраторы на все сервера-источники логов (в том случае, если сервер-источник работает под управлением 2008 R2, то достаточно добавить учетку коллектора в группу Event Log Readers)

Теперь мы должны создать подписки (Subscriptions) на сервер коллектор. Для чего зайдите на него, откройте консоль MMC Event Viewer, щелкните правой кнопкой мыши по Subscriptions и выберите Create Subscription:

Здесь вы можете выбрать несколько различных настроек.

При каждом добавлении коллектора, неплохо было бы проверить подключение:

Далее вы должны настроить фильтр, указав какие типы событий вы хотите получать (например, Errors и Warnings), также можно собирать события по конкретным номерам Event ID или по словам в описании события. Есть один нюанс: не выбирайте слишком много типов событий в одну подписку, анализировать этот журнал можно будет бесконечно :).

Расширенные настройки (Advanced settings) могут понадобиться, если вы хотите использовать нестандартный порт для WinRM, или захотите работать по протоколу HTTPS, или же оптимизировать сьор логов по медленным каналам WAN.

После нажатия OK подписка будет создана. Здесь вы можете щелкнуть правой кнопкой мыши по подписке и получить статус выполнения (Runtime Status), или перезапустить ее (Retry) если предыдущий запуск был неудачным. Обратите внимание, что даже если ваша подписка имеет зеленый значок, в процедуре сбора логов могут быть ошибки. Поэтому всегда проверяйте Runtime Status.

После начала работы подписки, вы сможете просматривать перенаправленные события. Имейте в виду, что если журналы очень большие, то их первичный сбор может занять некоторое время.

Конфигурацию можно посмотреть на вкладке Properties -> Subscriptions.

В том случае, если сбор логов не работает, сначала на сервере-источнике логов удостоверьтесь, что локальный файрвол настроен корректно и разрешает трафик WinRM.

Один раз, когда я добавил учетную запись сервера-коллектора в группу Event Log Readers, но не добавил ее локальные админы, была такая ошибка;

[WDS1.ad.local] – Error – Last retry time: 2010-09-28 16:46:22. Code (0×5): Windows Event Forward Plugin failed to read events. Next retry time: 2010-09-28 16:51:22.

Я попробовал добавить учетку сервера в группу локальных админов, в результате появилась такая ошибка:

[WDS1.ad.local] – Error – Last retry time: 2010-09-28 16:43:18. Code (0×7A): The data area passed to a system call is too small. Next retry time: 2010-09-28 16:48:18.

Оказывается, я выбрал в фильтре слишком много журналов для сбора. Поправив фильтры так, чтобы они собирали чуть меньше информации, я победил эту ошибку.

Настройка пересылки событий Windows Configuring Windows Event Forwarding

Применяется к: Advanced Threat Analytics версии 1.9 Applies to: Advanced Threat Analytics version 1.9

В версии ATA 1.8 и более поздних настройка сбора событий для упрощенных шлюзов ATA больше не требуется. For ATA versions 1.8 and higher, event collection configuration is no longer necessary for ATA Lightweight Gateways. Упрощенный шлюз ATA теперь может считывать события локально — настраивать переадресацию событий не требуется. The ATA Lightweight Gateway now read events locally, without the need to configure event forwarding.

Чтобы улучшить возможности обнаружения, ATA требуется доступ к следующим событиям Windows: 4776, 4732, 4733, 4728, 4729, 4756, 4757, 7045. To enhance detection capabilities, ATA needs the following Windows events: 4776, 4732, 4733, 4728, 4729, 4756, 4757, 7045. Они могут автоматически считываться упрощенным шлюзом ATA или, если упрощенный шлюз ATA не развернут, передаваться в шлюз ATA путем настройки прослушивания событий SIEM в шлюзе ATA или пересылки событий Windows. These can either be read automatically by the ATA Lightweight Gateway or in case the ATA Lightweight Gateway is not deployed, it can be forwarded to the ATA Gateway in one of two ways, by configuring the ATA Gateway to listen for SIEM events or by configuring Windows Event Forwarding.

При использовании основных серверных компонентов можно использовать wecutil для создания подписок на события, которые пересылаются с удаленных компьютеров, и управления этими подписками. If you are using Server Core, wecutil can be used to create and manage subscriptions to events that are forwarded from remote computers.

Настройка пересылки событий Windows для шлюза ATA с зеркалированием портов WEF configuration for ATA Gateway’s with port mirroring

После настройки зеркалирования портов от контроллеров домена на шлюз ATA выполните следующие инструкции, чтобы настроить пересылку событий Windows с помощью конфигурации «инициировано источником». After configuring port mirroring from the domain controllers to the ATA Gateway, use the following instructions to configure Windows Event forwarding using Source Initiated configuration. Это один из возможных способов пересылки событий Windows. This is one way to configure Windows Event forwarding.

Шаг 1. Добавление учетной записи сетевой службы в группу читателей журнала событий для домена Step 1: Add the network service account to the domain Event Log Readers Group.

В этом сценарии предполагается, что шлюз ATA входит в домен. In this scenario, assume that the ATA Gateway is a member of the domain.

- Откройте раздел «Пользователи и компьютеры Active Directory», перейдите в папку Builtin и дважды щелкните группу Читатели журнала событий. Open Active Directory Users and Computers, navigate to the BuiltIn folder and double-click Event Log Readers.

- Выберите пункт Участники. Select Members.

- Если в этом списке нет элемента Сетевая служба, нажмите кнопку Добавить и введите имя Сетевая служба в поле Введите имена выбираемых объектов. If Network Service is not listed, click Add, type Network Service in the Enter the object names to select field. Щелкните Проверить имена и дважды нажмите ОК. Then click Check Names and click OK twice.

После добавления сетевой службы в группу Читатели журнала событий перезагрузите контроллеры домена, чтобы изменения вступили в силу. After adding the Network Service to the Event Log Readers group, reboot the domain controllers for the change to take effect.

Шаг 2. Создание на контроллерах домена политики для изменения параметра «Настроить конечный диспетчер подписки» Step 2: Create a policy on the domain controllers to set the Configure target Subscription Manager setting.

Вы можете настроить групповую политику для этих параметров, а затем применять ее к каждому контроллеру домена, контролируемому шлюзом ATA. You can create a group policy for these settings and apply the group policy to each domain controller monitored by the ATA Gateway. Описанные ниже действия изменяют локальную политику контроллера домена. The steps below modify the local policy of the domain controller.

Выполните следующую команду на каждом контроллере домена: winrm quickconfig. Run the following command on each domain controller: winrm quickconfig

В командной строке введите gpedit.msc. From a command prompt type gpedit.msc.

Раскройте элементы Конфигурация компьютера > Административные шаблоны > Компоненты Windows > Пересылка событий. Expand Computer Configuration > Administrative Templates > Windows Components > Event Forwarding

Дважды щелкните Настроить конечный диспетчер подписки. Double-click Configure target Subscription Manager.

Выберите значение Включено. Select Enabled.

В разделе Параметры щелкните Показать. Under Options, click Show.

В поле SubscriptionManagers введите следующее значение и нажмите кнопку ОК: Server=http://:5985/wsman/SubscriptionManager/WEC,Refresh=10 Under SubscriptionManagers, enter the following value and click OK: Server=http://:5985/wsman/SubscriptionManager/WEC,Refresh=10

(Например: Server= http://atagateway9.contoso.com:5985/wsman/SubscriptionManager/WEC,Refresh=10 ) (For example: Server= http://atagateway9.contoso.com:5985/wsman/SubscriptionManager/WEC,Refresh=10 )

Нажмите кнопку ОК. Click OK.

В командной строке с повышенными привилегиями введите команду gpupdate /force. From an elevated command prompt type gpupdate /force.

Шаг 3. Выполнение действий на сервере шлюза ATA Step 3: Perform the following steps on the ATA Gateway

Откройте командную строку с повышенными привилегиями и введите wecutil qc Open an elevated command prompt and type wecutil qc

Откройте средство просмотра событий. Open Event Viewer.

Щелкните правой кнопкой мыши Подписки и выберите Создать подписки. Right-click Subscriptions and select Create Subscription.

Введите имя и описание для подписки. Enter a name and description for the subscription.

В параметре Журнал на конечном компьютере должно быть выбрано значение Пересланные события. For Destination Log, confirm that Forwarded Events is selected. Чтобы шлюз ATA мог прочитать события, для журнала назначения следует указать Перенаправленные события. For ATA to read the events, the destination log must be Forwarded Events.

Выберите Инициировано исходным компьютером и нажмите Выбор групп компьютеров. Select Source computer initiated and click Select Computers Groups.

- Щелкните Добавить компьютер в домен. Click Add Domain Computer.

- Введите имя контроллера домена в поле Введите имена выбираемых объектов. Enter the name of the domain controller in the Enter the object name to select field. Щелкните Проверить имена и нажмите кнопку ОК. Then click Check Names and click OK.

- Нажмите кнопку ОК. Click OK.

Щелкните Выбрать события. Click Select Events.

- Щелкните По журналу и выберите Журнал безопасности. Click By log and select Security.

- В поле Включить/исключить идентификаторы событий введите номер события и нажмите кнопку OK. In the Includes/Excludes Event ID field type the event number and click OK. Например, введите 4776, как в следующем примере. For example, type 4776, like in the following sample.

Щелкните созданную подписку правой кнопкой мыши и выберите Состояние выполнения, чтобы проверить, есть ли проблемы с состоянием. Right-click the created subscription and select Runtime Status to see if there are any issues with the status.

Через несколько минут убедитесь в том, что события, для которых настроена пересылка, отображаются в списке пересланных событий в шлюзе ATA. After a few minutes, check to see that the events you set to be forwarded is showing up in the Forwarded Events on the ATA Gateway.

Перенаправление событий Windows (Event Log)

В данной заметке я покажу как настроить перенаправление событий системы Windows 7 на централизованный сервер хранения логов поднятый в одной из заметок на моём блоге.

В моём, случае я разберу установку для архитектуры x86

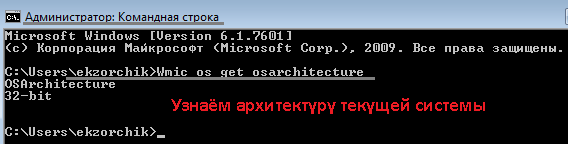

Узнать используемую у Вас ось можно, к примеру через консоль командной строки, для этого введите следующую строку:

C:\Users\ekzorchik>Wmic os get osarchitecture

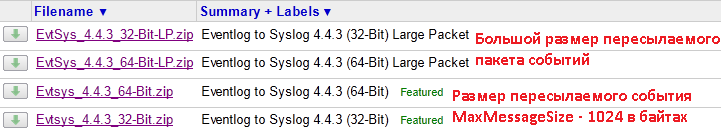

По указанной ниже ссылке скачиваем пакет применительно к Вашей архитектуре :

Распаковываем скачанный файл и копируем файлы evtsys.dll & evtsys.exe в каталог c:\windows\system32\

Далее через командную строку запускаем evtsys . exe :

C:\Users\ekzorchik>cd /d c:\windows\system32

C:\Users\ekzorchik>evtsys.exe -i -h 172.16.128.69

Checking ignore file…

Jan 29 12:26:43 WTEST Error opening file: evtsys.cfg: The system cannot f

ind the file specified.

Jan 29 12:26:43 WTEST Creating file with filename: evtsys.cfg — И создаётся также конфигурационный файл evtsys.conf

Command completed successfully

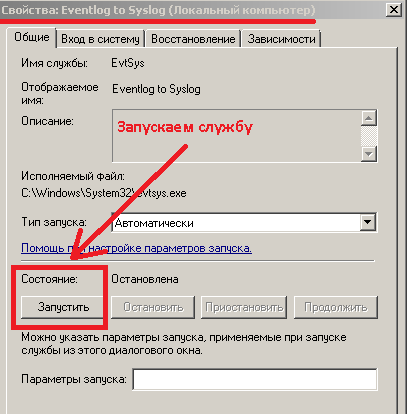

Далее открываем оснастку управления службами для системы :

Старт – Панель управления – Администрирование – Службы и видим, появилась служба

“Eventlog to Syslog”, запускаем её:

Либо через командную строку:

c:\Windows\System32>net start evtsys

Служба «Eventlog to Syslog» запускается.

Служба «Eventlog to Syslog» успешно запущена.

Данная служба работает по принципу пересылки событий журнала Windows.

Размер журнала пересылаемого на централизованный сервер редактируется через ветку реестра : — HKLM\SOFTWARE\ECN\EvtSys\3.0\

Min send packets: (из доки Reame.rtf)

The maximum size of a Syslog message is defined as 1024 bytes. Anything beyond this threshold is truncated.

The “Eventlog to Syslog” service polls for messages every 5 seconds.

MaxMessageSize 0x00000400 (1024)

Max send Packets: (из доки Reame.rtf)

The maximum size of a Syslog message is defined as 1024 bytes. Anything beyond this threshold is truncated.

The “Eventlog to Syslog” service polls for messages every 5 seconds.

MaxMessageSize 0x00001000 (4096)

После перезагрузки (или ручного запуска сервиса evtsys) все журналы Windows будут передаваться в rsyslog нашего сервера и, соответственно, будут доступны в веб-интерфейсе LogAnalyzer.

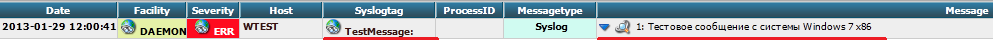

К примеру, создадим в ручную событие в системе через командную строку:

C:\Users\ekzorchik>eventcreate /L Application /so TestMessage /t error /id 1 /d

«Тестовое сообщение с системы Windows 7 x86″

УСПЕХ: событие ‘error’ создано в журнале ‘Application’ с источником ‘TestMessage

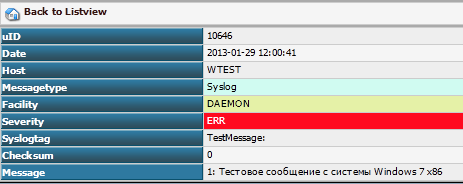

Открыв web интерфейс консоли мониторинга видим сообщение :

Щелкаем по нему и видим подробную информацию

, как видите сообщения успешно пересылаются, на консоль мониторинга.

Вот собственно и весь процесс установки. На этом всё, удачного мониторинга.

Используйте прокси ((заблокировано роскомнадзором, используйте vpn или proxy)) при использовании Telegram клиента:

Поблагодари автора и новые статьи

будут появляться чаще 🙂

Карта МКБ: 4432-7300-2472-8059

Yandex-деньги: 41001520055047

Большое спасибо тем кто благодарит автора за практические заметки небольшими пожертвованиями. С уважением, Олло Александр aka ekzorchik.