- Локальная политика безопасности. Часть 1: Введение

- Введение

- Конфигурирование политик безопасности

- Применение политик безопасности для локального компьютера и для объекта групповой политики рабочей станции, подсоединенной к домену

- Применение политики безопасности для локального компьютера

- Применение политики безопасности для объекта групповой политики рабочей компьютера, присоединенного к домену Windows Server 2008 R2

- Применение политики безопасности для объекта групповой политики с контроллера домена Windows Server 2008 R2

- Заключение

- Реализация политики безопасности в защищенных версиях операционной системы Windows

- Практическая №2.docx

Локальная политика безопасности. Часть 1: Введение

Введение

В предыдущих моих статьях о групповых политиках было рассказано о принципах работы оснастки «Редактор локальной групповой политики». Рассматривались некоторые узлы текущей оснастки, а также функционал множественной групповой политики. Начиная с этой статьи, вы сможете узнать об управлении параметрами безопасности на локальном компьютере, а также в доменной среде. В наше время обеспечение безопасности является неотъемлемой частью работы как для системных администраторов в крупных и даже мелких предприятиях, так и для домашних пользователей, перед которыми стоит задача настройки компьютера. Неопытные администраторы и домашние пользователи могут посчитать, что после установки антивируса и брандмауэра их операционные системы надежно защищены, но это не совсем так. Конечно, эти компьютеры будут защищены от множества атак, но что же спасет их от человеческого фактора? Сейчас возможности операционных систем по обеспечению безопасности очень велики. Существуют тысячи параметров безопасности, которые обеспечивают работу служб, сетевую безопасность, ограничение доступа к определенным ключам и параметрам системного реестра, управление агентами восстановления данных шифрования дисков BitLocker, управление доступом к приложениям и многое, многое другое.

В связи с большим числом параметров безопасности операционных систем Windows Server 2008 R2 и Windows 7, невозможно настроить все компьютеры, используя один и тот же набор параметров. В статье «Настройки групповых политик контроля учетных записей в Windows 7» были рассмотрены методы тонкой настройки контроля учетных записей операционных систем Windows, и это только малая часть того, что вы можете сделать при помощи политик безопасности. В цикле статей по локальным политикам безопасности я постараюсь рассмотреть как можно больше механизмов обеспечения безопасности с примерами, которые могут вам помочь в дальнейшей работе.

Конфигурирование политик безопасности

Политика безопасности – это набор параметров, которые регулируют безопасность компьютера и управляются с помощью локального объекта GPO. Настраивать данные политики можно при помощи оснастки «Редактор локальной групповой политики» или оснастки «Локальная политика безопасности». Оснастка «Локальная политика безопасности» используется для изменения политики учетных записей и локальной политики на локальном компьютере, а политики учетных записей, привязанных к домену Active Directory можно настраивать при помощи оснастки «Редактор управления групповыми политиками». Перейти к локальным политикам безопасности, вы можете следующими способами:

- Нажмите на кнопку «Пуск» для открытия меню, в поле поиска введите Локальная политика безопасности и откройте приложение в найденных результатах;

- Воспользуйтесь комбинацией клавиш

+R для открытия диалога «Выполнить». В диалоговом окне «Выполнить», в поле «Открыть» введите secpol.msc и нажмите на кнопку «ОК»;

- Откройте «Консоль управления MMC». Для этого нажмите на кнопку «Пуск», в поле поиска введите mmc, а затем нажмите на кнопку «Enter». Откроется пустая консоль MMC. В меню «Консоль» выберите команду «Добавить или удалить оснастку» или воспользуйтесь комбинацией клавиш Ctrl+M. В диалоге «Добавление и удаление оснасток» выберите оснастку «Редактор локальной групповой политики» и нажмите на кнопку «Добавить». В появившемся диалоге «Выбор объекта групповой политики» нажмите на кнопку «Обзор» для выбора компьютера или нажмите на кнопку «Готово» (по умолчанию установлен объект «Локальный компьютер»). В диалоге «Добавление или удаление оснасток» нажмите на кнопку «ОК». В оснастке «Редактор локальной групповой политики» перейдите в узел «Конфигурация компьютера», а затем откройте узел «Параметры безопасности».

В том случае, если ваш компьютер подсоединен к домену Active Directory, политика безопасности определяется политикой домена или политикой подразделения, членом которого является компьютер.

Применение политик безопасности для локального компьютера и для объекта групповой политики рабочей станции, подсоединенной к домену

При помощи следующих примеров вы увидите разницу между применением политики безопасности для локального компьютера и для объекта групповой политики рабочего компьютера, присоединенного к домену Windows Server 2008 R2.

Применение политики безопасности для локального компьютера

Для успешного выполнения текущего примера, учетная запись, под которой выполняются данные действия, должна входить в группу «Администраторы» на локальном компьютере. Если компьютер подключен к домену, то эти действия могут выполнять только пользователи, которые являются членами группы «Администраторы домена» или групп, с разрешенными правами на редактирование политик.

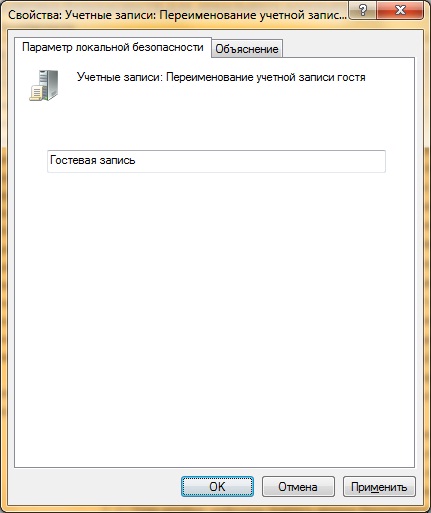

В этом примере мы переименуем гостевую учетную запись. Для этого выполните следующие действия:

- Откройте оснастку «Локальные политики безопасности» или перейдите в узел «Параметры безопасности» оснастки «Редактор локальной групповой политики»;

- Перейдите в узел «Локальные политики», а затем «Параметры безопасности»;

- Откройте параметр «Учетные записи: Переименование учетной записи гостя» дважды щелкнув на нем или нажав на клавишу Enter;

- В текстовом поле введите Гостевая запись и нажмите на кнопку «ОК»;

После перезагрузки компьютера для того чтобы проверить, применилась ли политика безопасности к вашему компьютеру, вам нужно открыть в панели управления компонент «Учетные записи пользователей» и перейти по ссылке «Управление другой учетной записью». В открывшемся окне вы увидите все учетные записи, созданные на вашем локальном компьютере, в том числе переименованную учетную запись гостя:

Применение политики безопасности для объекта групповой политики рабочей компьютера, присоединенного к домену Windows Server 2008 R2

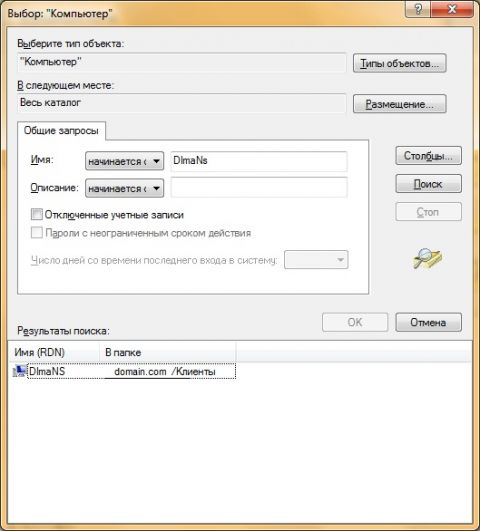

В этом примере мы запретим пользователю Test_ADUser изменять пароль для учетной записи на своем компьютере. Напомню, что для выполнения следующих действий вы должны входить в группу «Администраторы домена». Выполните следующие действия:

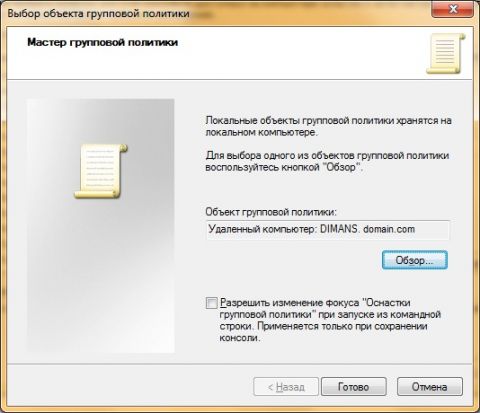

- Откройте «Консоль управления MMC». Для этого нажмите на кнопку «Пуск», в поле поиска введите mmc, а затем нажмите на кнопку «Enter»;

- В меню «Консоль» выберите команду «Добавить или удалить оснастку» или воспользуйтесь комбинацией клавиш Ctrl+M;

- В диалоге «Добавление и удаление оснасток» выберите оснастку «Редактор локальной групповой политики» и нажмите на кнопку «Добавить»;

- В появившемся диалоге «Выбор объекта групповой политики» нажмите на кнопку «Обзор» для выбора компьютера и выберите нужный компьютер, как показано на следующем скриншоте:

В диалоге «Выбор объекта групповой политики» убедитесь, что выбрали нужный компьютер и нажмите на кнопку «Готово»;

После перезагрузки компьютера для того чтобы проверить, применилась ли политика безопасности, перейдите на компьютер, над которым проводились изменения и откройте консоль управления MMC. В ней добавьте оснастку «Локальные пользователи и группы» и попробуйте изменить пароль для своей доменной учетной записи.

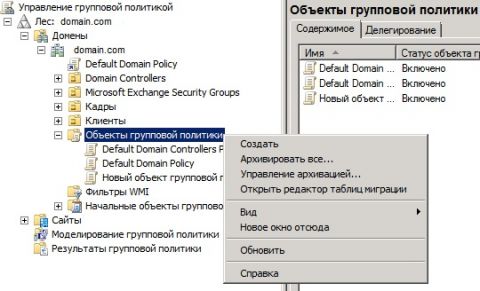

Применение политики безопасности для объекта групповой политики с контроллера домена Windows Server 2008 R2

При помощи этого примера, изменим число новых уникальных паролей, которые должны быть назначены учетной записи пользователя до повторного использования старого пароля. Эта политика позволяет вам улучшать безопасность, гарантируя, что старые пароли не будут повторно использоваться в течении нескольких раз. Войдите на контроллер домена или используйте средства администрирования удаленного сервера. Выполните следующие действия:

- Откройте консоль «Управление групповой политикой» — в диалоговом окне «Выполнить», в поле «Открыть» введите gpmc.msc и нажмите на кнопку «ОК»;

- В контейнере «Объекты групповой политики» щелкните правой кнопкой мыши и из контекстного меню выберите команду «Создать»;

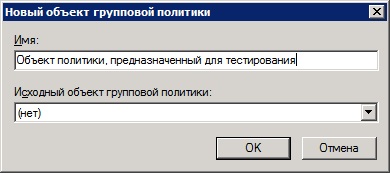

В поле «Имя» введите название объекта GPO, например «Объект политики, предназначенный для тестирования» и нажмите на кнопку «ОК»;

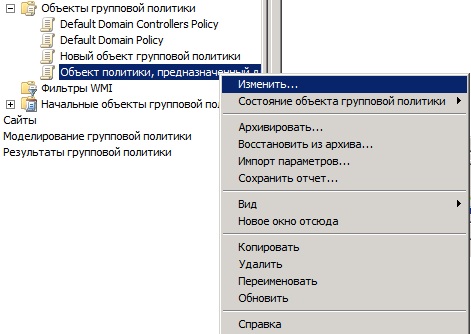

Щелкните правой кнопкой мыши на созданном объекте и из контекстного меню выберите команду «Изменить»;

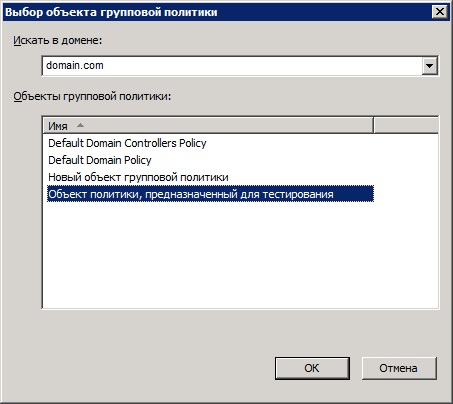

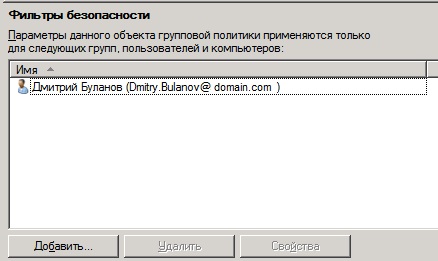

В фильтрах безопасности объекта политики выберите пользователя или группу, на которых будет распространяться указанные настройки.

Об использовании оснастки «Управление групповой политикой» на контроллерах домена и о команде gpupdate будет подробно рассказываться в последующих статьях.

Заключение

Из этой статьи вы узнали о методах применения локальных политик безопасности. В предоставленных примерах проиллюстрирована настройка политик безопасности при помощи оснастки «Локальная политика безопасности» на локальном компьютере, настройка политик на компьютере, подсоединенном к домену, а также управление локальными политиками безопасности с использованием контроллер домена. В следующих статьях из цикла о локальных политиках безопасности вы узнаете об использовании каждого узла оснастки «Локальная политика безопасности» и о примерах их использования в тестовой и рабочей среде.

Реализация политики безопасности в защищенных версиях операционной системы Windows

Автор работы: Пользователь скрыл имя, 10 Декабря 2011 в 18:42, лабораторная работа

Краткое описание

Аудит — это процесс, позволяющий фиксировать события, происходящие в операционной системе и имеющие отношение к безопасности. Например, попытки создать объекты файловой системы или Active Directory, получить к ним доступ или удалить их. Информация о подобных событиях заносится в файл журнала событий операционной системы.

Событие безопасности — в Windows XP событием называется любое значительное изменение состояния системы или программы, о котором следует уведомить пользователей, а также событием называется запись в журнале. Служба журнала событий записывает события приложений, системные события и события безопасности в окне просмотра событий

Прикрепленные файлы: 1 файл

Практическая №2.docx

Итак, существуют две модели доступа:

- Классическая: локальные пользователи проходят проверку подлинности со своей учетной записью.

- Только гости: локальные пользователи проходят проверку подлинности с учетной записью «Гость».

По умолчанию используется модель «Только гости» в Windows XP Professional.

- Действие данного параметра не распространяется на вход в сеть с использованием учетных записей домена.

- Действие параметра не распространяется на интерактивный вход в сеть, выполняемый в удаленном режиме с использованием таких служб, как Telnet или службы терминалов.

- Если компьютер не присоединен к домену, данный параметр также определяет внешний вид вкладок Доступ и Безопасность проводника Windows: они настраиваются в соответствии с выбранной моделью доступа и безопасности.

- В случае гостевой модели любой пользователь, имеющий доступ к данному компьютеру через сеть (в том числе анонимный пользователь Интернета), получит доступ и к общим ресурсам этого компьютера. Следует обезопасить компьютер от несанкционированного доступа с помощью брандмауэра Windows или другого подобного устройства. Точно так же в случае классической модели локальные учетные записи должны быть защищены паролем; в противном случае любой пользователь сможет с помощью такой учетной записи получить доступ к общим системным ресурсам.

Данная политика неприменима на компьютерах Windows 2000.

4.Средства определения политики аудита.

Панель управления > Администрирование > Локальная политика безопасности > Локальные политики > Политика аудита.

А.) Установить регистрацию в журнале аудита успешных и неудачных попыток для следующих политик аудита:

1).Вход в систему.

«Аудит входа в систему»

«Аудит изменения политики»

«Аудит использования привилегий»

4).Событий входа в систему.

«Аудит событий входа в систему»

5).Управления учетными записями.

«Аудит управления учетными записями»

Б).Какие ещё параметры политики аудита могут быть определены?

- Аудит доступа к объектам

- Аудит системных событий

- Аудит доступа к службе каталогов

- Аудит отслеживания процессов

В).Где расположен журнал аудита событий безопасности?

Панель управления > Администрирование >Просмотр событий > Безопасность.

Г).В чем заключается смысл параметров политики аудита?

Параметры политики аудита позволяют вести «Журнал аудита событий безопасности» в соответствии с потребностями пользователя ПК.

5).Просмотр журнала аудита событий безопасности.

Выбираем нужный нам Аудит. Например на 08.12.2011.

Тип события: Аудит успехов

Источник события: Security

Категория события: Изменение политики

Код события: 612

Изменение политики аудита:

— — Доступ к объектам

— — Управление учетными записями

— — Доступ к службе каталогов

+ — Вход через учетную запись

Код входа: (0x0,0x169E

Тип события: Аудит успехов

Источник события: Security

Категория события: Изменение политики

Код события: 612

Изменение политики аудита:

— — Доступ к объектам

— + Управление учетными записями

— + Доступ к службе каталогов

+ — Вход через учетную запись

Код входа: (0x0,0x169EC)

Тип события: Аудит успехов

Источник события: Security

Категория события: Изменение политики

Код события: 612

Изменение политики аудита:

— — Доступ к объектам

— — Управление учетными записями

— — Доступ к службе каталогов

— — Вход через учетную запись

Код входа: (0x0,0x169EC)

6).Средства определения политики ограничений использования программ.

А).Создание правила для сертификата.

+R для открытия диалога «Выполнить». В диалоговом окне «Выполнить», в поле «Открыть» введите secpol.msc и нажмите на кнопку «ОК»;

+R для открытия диалога «Выполнить». В диалоговом окне «Выполнить», в поле «Открыть» введите secpol.msc и нажмите на кнопку «ОК»;