- Не выполняется восстановление системы после удаления avast

- Синий экран после удаления антивируса.

- Не могу загрузить windows 7 после удаления avast

- После удаления антивируса не загружается windows

- Восстановление системы, в случае, когда загрузка или вход в систему невозможны.

- Восстановление работоспособности с помощью антивирусной утилиты AVZ.

- Если не работают некоторые устройства после лечения системы от вирусов.

Не выполняется восстановление системы после удаления avast

Здравствуйте, прошу мне помочь!

Все случилось с момента,когда удалила антивирус Аваст, в ходе удаления появлялись сообщения (создание точки восстановления системы),далее удаление было завершено успешно, программа предложила перезагрузить компьютер сейчас или позже, на что я выбрала пункт «перезагрузить позже».

Затем я произвела несколько действий на компьютере: закрыла окна, поискала нужную инф-ю в браузере, закрыла браузер и решила все-таки перезагрузить систему.

Но тут началось самое ужасное!

При новом старте запустилось средство восстановление системы, которое вывело сообщение на экран, что востановление не удалось, предложило перезагрузить заного ноут или перейти в дополнительные параметры: восстановление с помощью точки доступа, запуск командной строки и т.д., я думаю эти параметры появляются стандартно.

Я попробовала вариант «восстановление с помощью точки доступа», но по окончанию появилось окно с надписью, что данных точек нет ни одной! Хотя, когда происходило удаление аваста,эта точка восстановления якобы создавалась!

В общем не знаю, что делать(( совсем отчаилась! При перезагрузки происходит все то же безуспешное восстановление.

Не загружается винда и восстановление системы с флешки, после удаления раздела восстановления

На планшете digma eve 8.2 3g с windows 8.1 удалил раздел восстановления и объединил его с диском С.

Система не грузится после удаления Avast

Возможно, повтор. Ну поехали. Ноутбук DEXP с установленной Win 8.1. Попросили переустановить Avast.

Компьютер запущен некорректно. [После удаления Avast / Или использования Wise Care 365]

Я нахожусь в армии. Дали ускорить ноут, HP; Первое, что я заметил — был антивирус Avast, который.

Восстановление 8.1 после удаления системного раздела

Вышла дурацкая фигня: на ноуте была произведена загрузка с ERD Commander for XP и была грохнута.

Синий экран после удаления антивируса.

После подключении плазмы — синий экран.

Проблема состоит в том что в процессе просмотра фильма, была подклюцена плазма, мин 20 прошло с.

ПК не включается — синий экран после загрузки Windows.

Добрый день. Помогите со следующей проблемой. ПК 4 дня от сборки. Работал практически.

Синий экран после обновления драйвера

Здравствуйте. У меня ноутбук HP ProBook 4545s. В нём две видеокарты скриншот: Когда я качаю.

для начала в момент перезагрузки нажмите F8 там попробуйте загрузить последнюю удачную конфигурацию если нет то отключить перезагрузку при отказе системы и посмотрите код ошибки.

В систему вообще можно зайти.

а в безопасный через что заходите.

Добавлено через 2 минуты

в систему зайти можно как нибудь?

если да то можно запустить систему восстановления

в безопасный режим заходила через F8, но теперь синий экран и

Stop:c000021a[

]англ. буквы с волнистыми линиями вверху или апострофами

Windows logan process

набор букв

OXC000135(OX00000000 OX00000000).

набор букв

Больше никуда не заходит

STOP: C000021a (Fatal system error) The Windows Logon Process system process terminated unexpectedly with a status off 0xc000034 (0×00000000 0×00000000)

The system has been shut down…

так пишет ?

Грузимся с LiveCD (загрузочного диска) и ищем файл winlogon.exe в каталоге %WINDIR%\System32\. Желательно заменить на оригинальный (искать в дистрибутиве) Иногда этого достаточно. (В моем случае файла Winlogon.exe вообще не было)

Желательно бы провериться на вирусы… — что же стало с оригинальным файлом?

Добавлено через 6 минут

если в списке HKEY_LOCAL_MACHINE\TEST\Microsoft\Windows NT\Winlogon\Notify когда зайдёш есть что-то кроме crypt32chain, cryptnet, cscdll, ScCertProp, Schedule, sclgntfy, SensLogn, termsrv, wlballoon

удаляй а дальше по инструкции.

Добавлено через 6 минут

а вообще c000021a появляется при завершении Winlogon.exe или Csrss.exe. Windows не может без этих процессов

Добавлено через 12 минут

самый легкий вариант просто заменить winlogon на рабочий например скопировать его с другово HDD или СD

Не могу загрузить windows 7 после удаления avast

Возникла проблема с загрузкой системы. Постоянно вылазит восстановление Системы. Но все предложенные способы не работают, безопасные режимы не работают. Есть диск лицензионный. Можно ли восстановить параметры загрузки без переустановки всей системы?

Добавлено через 15 минут

Точек восстановления не видит. Способ с fixboot не помог( Если поставить диск, то при f8 выходит немного в другое меню — на английском, где уже можно выйти в безопасные режимы, но он просто чёрные и мышка одна(

Система не грузится после удаления Avast

Возможно, повтор. Ну поехали. Ноутбук DEXP с установленной Win 8.1. Попросили переустановить Avast.

Система перестала загружаться после удаления Avast-а

удалил аваст и при загрузке компьютера запускается восстановление запуска,восстановить не может.

Не выполняется восстановление системы после удаления avast

Здравствуйте, прошу мне помочь! Все случилось с момента,когда удалила антивирус Аваст, в ходе.

Ноутбук не видит диски после удаления Avast

Всем доброго утра. Итак, к делу. Ноут: Asus Zenbook UX310 U. Проц core i5 (или ай3). HDD на 500Гб.

У вас одна единственная тема на форуме. Кто успел вам предложить так много способов, и что это за таинственные способы ?

И еще, проблема в драйверах и/или записях о них которые оставил аваст. Загрузчик ОС тут не при чем.

Грузитесь с ERD для вашей ОС и делайте откат к точке восстановления до удаления аваста.

А еще лучше до установки, если такая найдется.

Удалял его через удаление программ, как обычно это делал до этого не раз и устанавл

ивал снова бесплатную версию.

Добавлено через 3 минуты

Про способы вычитал где- то на форумах, проблема такая есть, только способы для её решения, предложенные там мне не помогли, видимо у меня отдельный случай, поэтому решил зарегистрироваться тут и попросить о помощи.

Добавлено через 15 минут

В биосе стоит приоритет на сд, поэтому при загрузке системы, когда вставлен диск, он предлагает сд и просит нажать любую клавишу, а потом выходит в меню установки , там я выхожу в подпункт восстановление системы и всё по старому. Круг замыкается. Повторюсь., точек восстановления не видно. Хотя уверен. Должны быть. С месяц назад, при сбое восстановил все при помощи отката.

Добавлено через 18 минут

Получается нужно убрать все следы avast , но как это сделать? Подскажите. Безопасные режимы не работают, выскакивают обратно на восстановление системы. Вижу файлы только через notepad, командной строки. Такой способ где- то вычитал. Пока успел всё скопировать с рабочего стола, на всякий случай, на другой диск.

После удаления антивируса не загружается windows

Нортон сегодня сказал, что подписка окончилась на него, что больше работать не будет. Хотя ещё вчера было чуть больше 90 дней до окончания подписки. Удалил его, так как он не закрывается (даже в настройки его нельзя было войти). Переустановил. Дали 30 дней. Перезагрузка. и всё — ничто не открывается. Включаю компьютер, и 2-3 минуты, пока система не полностью загрузилась, могу что-либо открыть. Потом всё, даже в окно Alt+Ctrl+Delete выходит с трудом. Кнопка выключения вообще не работает.

Безопасного режима нет, его мне как-то другой вирус ещё полгода назад вырубил. Файл восстановления безопасного режима в реестре отторгается самим реестром.

Windows 7 Ultimate, 32bit.

Что делать? Отката системы нет (не на что восстанавливаться).

Антивирусные программы, даже при обнаружении и удалении вредоносного программного обеспечения, далеко не всегда восстанавливают полную работоспособность системы. Нередко, после удаления вируса, пользователь компьютера получает пустой рабочий стол, полное отсутствие доступа в Интернет (или блокировку доступа к некоторым сайтам), неработающую мышку и т.п. Вызвано это, как правило, тем, что остались нетронутыми некоторые системные или пользовательские настройки, измененные вредоносной программой под свои нужды.

Восстановление системы, в случае, когда загрузка или вход в систему невозможны.

Самым простым и действенным способом восстановления поврежденной вредоносным программным обеспечением системы является откат на точку восстановления (Restore Point) когда система еще была в работоспособном состоянии. Кстати, этот же прием можно использовать и для нейтрализации вируса. Откат выполняется таким образом, что изменяются только системные файлы Windows и содержимое реестра. Естественно, восстанавливаются и те элементы, которые, после заражения, позволяют вредоносной программе выполнять свой запуск. Другими словами, откат системы на момент до возникновения вирусного заражения дает возможность изолировать исполняемые файлы вируса и даже, если они остаются в системе, их автоматический запуск не производится, и они никоим образом не могут влиять на работу ОС. Откат на точку восстановления выполняется в среде самой Windows XP (Меню Пуск — Программы — Стандартные — Служебные — Восстановление системы )и в случаях, когда вход в систему невозможен, становится также невыполнимым. Однако, существует инструмент под названием ERD Commander (ERDC) , позволяющий выполнить восстановление системы, даже в случае невозможности запуска штатных средств. Подробное описание ERD Commander и примеры практической работы с ним найдете в статье Инструкция по использованию ERD Commander (Microsoft DaRT).

А в общих чертах, восстановление выполняется с помощью средства ERDC под названием System Restore Wizard . Сначала выполняется загрузка ERD Commander, который представляет собой усеченный вариант Windows (WinPE — Windows Preinstall Edition) и набор специальных программных инструментов для работы с ОС установленной на жестком диске. Затем запускается инструмент System Restore Wizard , с помощью которого состояние системы восстанавливается на созданную ранее ( вручную или автоматически ) точку восстановления. При наличии кондиционных данных точки восстановления, в подавляющем большинстве случаев, система возвращается к работоспособному состоянию.

Восстановление работоспособности с помощью антивирусной утилиты AVZ.

Это самый простой, не требующий особой квалификации, способ. Антивирусная утилита AVZ Олега Зайцева, кроме основных функций обнаружения и удаления вредоносного ПО, имеет и дополнительную — восстановление работоспособности системы, с помощью специальных подпрограмм, или, по терминологии AVZ — микропрограмм. Утилита AVZ позволяет легко восстановить некоторые системные настройки, поврежденные вирусами. Помогает в случаях, когда не запускаются программы, при подмене страниц, открываемых обозревателем, подмене домашней страницы, страницы поиска, при изменении настроек рабочего стола, невозможности запуска редактора реестра, отсутствии доступа в Интернет и т.п.

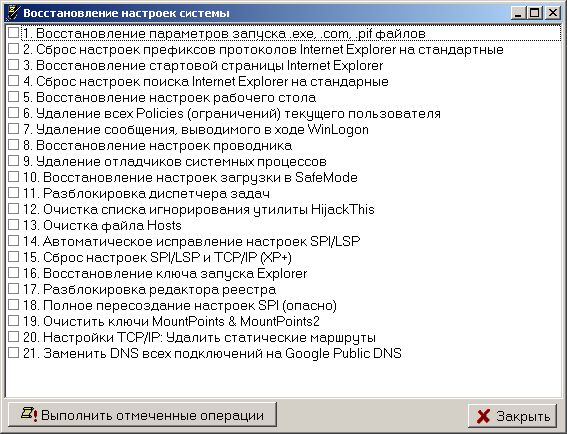

Для запуска процедур восстановления выбираем меню Файл — Восстановление системы и отмечаем галочкой нужную микропрограмму восстановления:

.

1.Восстановление параметров запуска .exe, .com, .pif файлов

Данная микропрограмма восстанавливает реакцию системы на файлы exe, com, pif, scr.

Показания к применению:

после удаления вируса перестают запускаться программы.

2.Сброс настроек префиксов протоколов Internet Explorer на стандартные

Данная микропрограмма восстанавливает настройки префиксов протоколов в Internet Explorer

Показания к применению:

при вводе адреса типа www.yandex.ru идет его подмена на что-то вида www.seque.com/abcd.php?url=www.yandex.ru

3.Восстановление стартовой страницы Internet Explorer

Данная микропрограмма восстанавливает стартовую страницу в Internet Explorer

Показания к применению:

подмена стартовой страницы

4.Сброс настроек поиска Internet Explorer на стандартные

Данная микропрограмма восстанавливает настройки поиска в Internet Explorer

Показания к применению:

При нажатии кнопки «Поиск» в IE идет обращение к какому-то постороннему сайту

5.Восстановление настроек рабочего стола

Данная микропрограмма восстанавливает настройки рабочего стола. Восстановление подразумевает удаление всех активных элементов ActiveDesktop, обоев, снятие блокировок на меню, отвечающее за настройки рабочего стола.

Показания к применению:

Исчезли закладки настройки рабочего стола в окне «Свойства:экран», на рабочем столе отображаются посторонние надписи или рисунки

6.Удаление всех Policies (ограничений) текущего пользователя

Windows предусматривает механизм ограничений действий пользователя, называемый Policies. Этой технологией пользуются многие вредоносные программы, поскольку настройки хранятся в реестре и их несложно создавать или модифицировать.

Показания к применению:

Заблокированы функции проводника или иные функции системы.

7.Удаление сообщения, выводимого в ходе WinLogon

Windows NT и последующие системы в линейке NT (2000, XP) позволяют установить сообщение, отображаемое в ходе автозагрузки. Этим пользуется ряд вредоносных программ, причем уничтожение вредоносной программы не приводит к уничтожению этого сообщения.

Показания к применению:

В ходе загрузки системы вводится постороннее сообщение.

8.Восстановление настроек проводника

Данная микропрограмма сбрасывает ряд настроек проводника на стандартные (сбрасываются в первую очередь настройки, изменяемые вредоносными программами).

Показания к применению:

Изменены настройки проводника

9.Удаление отладчиков системных процессов

Регистрация отладчика системного процесса позволят осуществить скрытый запуск приложение, что и используется рядом вредоносных программ

Показания к применению:

AVZ обнаруживает неопознанные отладчики системных процессов, возникают проблемы с запуском системных компонент, в частности после перезагрузки исчезает рабочий стол.

10.Восстановление настроек загрузки в безопасном режиме (SafeMode)

Некоторые вредоносные программы, в частности червь Bagle, повреждают настройки загрузки системы в защищенном режиме. Данная микропрограмма восстанавливает настройки загрузки в защищенном режиме.

Показания к применению:

Компьютер не загружается в защищенном режиме (SafeMode). Применять данную микропрограмму следует только в случае проблем с загрузкой в защищенном режиме.

11.Разблокировка диспетчера задач

Блокировка диспетчера задач применяется вредоносными программами для защиты процессов от обнаружения и удаления. Соответственно выполнение данной микропрограммы снимает блокировку.

Показания к применению:

Блокировка диспетчера задач, при попытке вызова диспетчера задач выводится сообщение «Диспетчер задач заблокирован администратором».

12.Очистка списка игнорирования утилиты HijackThis

Утилита HijackThis хранит в реестре ряд своих настроек, в частности — список исключений. Поэтому для маскировки от HijackThis вредоносной программе достаточно зарегистрировать свои исполняемые файлы в списке исключений. В настоящий момент известен ряд вредоносных программ, использующих данную уязвимость. Микропрограмма AVZ выполняет очистку списка исключений утилиты HijackThis

Показания к применению:

Подозрения на то, что утилита HijackThis отображает не всю информацию о системе.

13. Очистка файла Hosts

Очистка файла Hosts сводится к поиску файла Hosts, удалению из него всех значащих строк и добавлению стандартной строки «127.0.0.1 localhost».

Показания к применению:

Подозрения на то, файл Hosts изменен вредоносной программой. Типичные симптомы — блокировка обновления антивирусных программ. Проконтролировать содержимое файла Hosts можно при помощи менеджера Hosts файла, встроенного в AVZ.

14. Автоматическое исправление настроек SPl/LSP

Выполняет анализ настроек SPI и в случае обнаружения ошибок производит автоматическое исправление найденных ошибок. Данную микропрограмму можно запускать повторно неограниченное количество раз. После выполнения данной микропрограммы рекомендуется перезагрузить компьютер. Внимание ! Данную микропрограмму нельзя запускать из терминальной сессии

Показания к применению:

После удаления вредоносной программы пропал доступ в Интернет.

15. Сброс настроек SPI/LSP и TCP/IP (XP+)

Данная микропрограмма работает только в XP, Windows 2003 и Vista. Ее принцип работы основан на сбросе и пересоздании настроек SPI/LSP и TCP/IP при помощи штатной утилиты netsh, входящей в состав Windows. Подробно про сброс настроек можно прочитать в базе знаний Microsoft — http://support.microsoft.com/kb/299357 Обратите внимание ! Применять сброс настроек нужно только в случае необходимости при наличие неустранимых проблем с доступом в Интернет после удаления вредоносных программ !

Показания к применению:

После удаления вредоносной программы пропал доступ в Интернет и выполнение микропрограммы «14. Автоматическое исправление настроек SPl/LSP» не дает результата.

16. Восстановление ключа запуска Explorer

Восстанавливает системные ключи реестра, отвечающие за запуск проводника.

Показания к применению:

В ходе загрузки системы не запускается проводник, но запуск explorer.exe вручную возможен.

17. Разблокировка редактора реестра

Разблокирует редактор реестра путем удаления политики, запрещающей его запуск.

Показания к применению:

Невозможно запустить редактор реестра, при попытке выводится сообщение о том, что его запуск заблокирован администратором.

18. Полное пересоздание настроек SPI

Выполняет резервное копирование настроек SPI/LSP, после чего уничтожает их и создает по эталону, который хранится в базе.

Показания к применению:

Тяжелые повреждения настроек SPI, неустранимые скриптами 14 и 15. Применять только в случае необходимости !

19. Очистить базу MountPoints

Выполняет очистку базы MountPoints и MountPoints2 в реестре. Данная операция нередко помогает в случае, когда после заражения Flash-вирусом в проводнике не открываются диски Для выполнения восстановления необходимо отметить один или несколько пунктов и нажать кнопку «Выполнить отмеченные операции». Нажатие кнопки «ОК» закрывает окно.

На заметку:

Восстановление бесполезно, если в системе работает троянская программа, выполняющая подобные перенастройки — необходимо сначала удалить вредоносную программу, а затем восстанавливать настройки системы

На заметку:

Для устранения следов большинства Hijacker необходимо выполнить три микропрограммы — «Сброс настроек поиска Internet Explorer на стандартные», «Восстановление стартовой страницы Internet Explorer», «Сброс настроек префиксов протоколов Internet Explorer на стандартные»

На заметку:

Любую из микропрограмм можно выполнять несколько раз подряд без ущерба для системы. Исключения — «5.Восстановление настроек рабочего стола» (работа этой микропрограммы сбросит все настройки рабочего стола и придется заново выбирать раскраску рабочего стола и обои) и «10. Восстановление настроек загрузки в SafeMode» (данная микропрограмма пересоздает ключи реестра, отвечающие за загрузку в безопасном режиме).

Если не работают некоторые устройства после лечения системы от вирусов.

Клавиатурные шпионы и вирусы, использующие руткит-технологии для маскировки своего присутствия в зараженной системе, нередко устанавливают свой драйвер как дополнение к реальному драйверу, обслуживающему какое-либо устройство (чаще всего клавиатуру или мышь). Простое удаление файла «вирусного» драйвера без удаления из реестра записи, ссылающейся на него, приведет к неработоспособности «обслуживаемого» устройства.

Подобное же явление имеет место при неудачном удалении антивируса Касперского, кода перестает работать мышь, и в диспетчере устройств она отображается как устройство с ошибкой, для которого не были загружены все драйверы. Проблема возникает по причине использования антивирусом дополнительного драйвера klmouflt, который устанавливался при инсталляции антивируса. При деинсталляции файл драйвера был удален, но ссылка в реестре на драйвер klmouflt, осталась.

Подобное явление наблюдается и при удалении файла драйвера руткита и оставшейся в реестре ссылке на него. Для устранения проблемы нужно сделать поиск в реестре по строке UpperFilters.

Везде, где в ключах реестра встретится значение

klmouflt — для драйвера от антивируса Касперского

или другое название — для драйвера руткита

mouclass

удалить ненужное klmouflt и перезагрузиться.

Обычно при неработающей клавиатуре и мыши нужно чтобы были восстановлены ключи реестра

Клавиатура:

HKLMSYSTEMCurrentControlSetControlClass

UpperFilters=kbdclass

Мышь:

HKLMSYSTEMCurrentControlSetControlClass

UpperFilters=mouclass

Если проблема осталась, можно поискать аналогичные значения в LowerFilters

Восстановление работоспособности Windows 7 после вирусного заражения.

Речь пойдет о простейших способах нейтрализации вирусов, в частности, блокирующих рабочий стол пользователя Windows 7 (семейство вирусов Trojan.Winlock). Подобные вирусы отличаются тем, что не скрывают своего присутствия в системе, а наоборот, демонстрируют его, максимально затрудняя выполнение каких-либо действий, кроме ввода специального «кода разблокировки», для получения которого, якобы, требуется перечислить некоторую сумму злоумышленникам через отправку СМС или пополнение счета мобильного телефона через платежный терминал. Цель здесь одна — заставить пользователя платить, причем иногда довольно приличные деньги. На экран выводится окно с грозным предупреждением о блокировке компьютера за использование нелицензионного программного обеспечения или посещение нежелательных сайтов, и еще что-то в этом роде, как правило, чтобы напугать пользователя. Кроме этого, вирус не позволяет выполнить какие либо действия в рабочей среде Windows — блокирует нажатие специальных комбинаций клавиш для вызова меню кнопки «Пуск», команды «Выполнить» , диспетчера задач и т.п. Указатель мышки невозможно переместить за пределы окна вируса. Как правило, эта же картина наблюдается и при загрузке Windows в безопасном режиме. Ситуация кажется безвыходной, особенно если нет другого компьютера, возможности загрузки в другой операционной системе, или со сменного носителя (LIVE CD, ERD Commander, антивирусный сканер). Но, тем не менее, выход в подавляющем большинстве случаев есть.

Новые технологии, реализованные в Windows Vista / Windows 7 значительно затруднили внедрение и взятие системы под полный контроль вредоносными программами, а также предоставили пользователям дополнительные возможности относительно просто от них избавиться, даже не имея антивирусного программного обеспечения (ПО). Речь идет о возможности загрузки системы в безопасном режиме с поддержкой командной строки и запуска из нее программных средств контроля и восстановления. Очевидно, по привычке, из-за довольно убогой реализации этого режима в предшествующих версиях операционных систем семейства Windows, многие пользователи просто им не пользуются. А зря. В командной строке Windows 7 нет привычного рабочего стола (который может быть заблокирован вирусом), но есть возможность запустить большинство программ — редактор реестра, диспетчер задач, утилиту восстановления системы и т.п.

Удаление вируса с помощью отката системы на точку восстановления

Вирус — это обычная программа, и если даже она находится на жестком диске компьютера, но не имеет возможности автоматически стартовать при загрузке системы и регистрации пользователя, то она так же безобидна, как, например, обычный текстовый файл. Если решить проблему блокировки автоматического запуска вредоносной программы, то задачу избавления от вредоносного ПО можно считать выполненной. Основной способ автоматического запуска, используемый вирусами — это специально созданные записи в реестре, создаваемые при внедрении в систему. Если удалить эти записи — вирус можно считать обезвреженным. Самый простой способ — это выполнить восстановление системы по данным контрольной точки. Контрольная точка — это копия важных системных файлов, хранящаяся в специальном каталоге («System Volume Information») и содержащих, кроме всего прочего, копии файлов системного реестра Windows. Выполнение отката системы на точку восстановления, дата создания которой предшествует вирусному заражению, позволяет получить состояние системного реестра без тех записей, которые сделаны внедрившимся вирусом и тем самым, исключить его автоматический старт, т.е. избавиться от заражения даже без использования антивирусного ПО. Таким способом можно просто и быстро избавиться от заражения системы большинством вирусов, в том числе и тех, что выполняют блокировку рабочего стола Windows. Естественно, вирус-блокировщик, использующий например, модификацию загрузочных секторов жесткого диска (вирус MBRLock ) таким способом удален быть не может, поскольку откат системы на точку восстановления не затрагивает загрузочные записи дисков, да и загрузить Windows в безопасном режиме с поддержкой командной строки не удастся, поскольку вирус загружается еще до загрузчика Windows . Для избавления от такого заражения придется выполнять загрузку с другого носителя и восстанавливать зараженные загрузочные записи. Но подобных вирусов относительно немного и в большинстве случаев, избавиться от заразы можно откатом системы на точку восстановления.

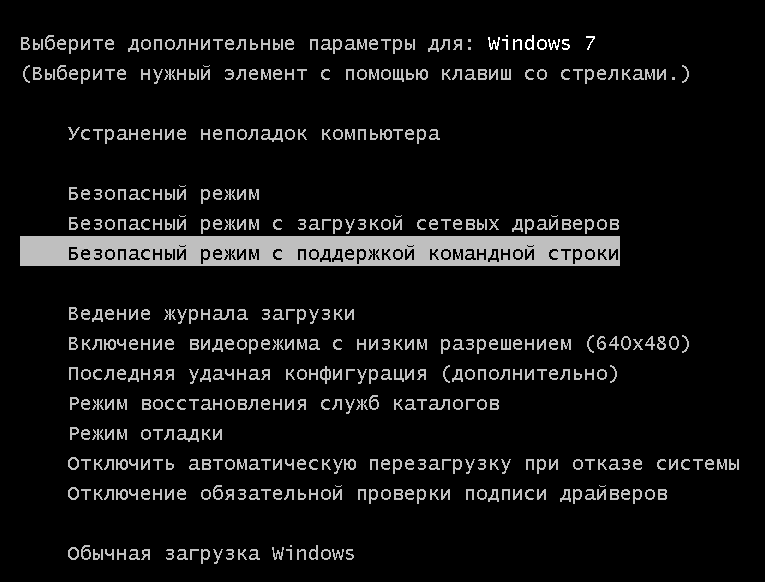

1. В самом начале загрузки нажать кнопку F8 . На экране отобразится меню загрузчика Windows, с возможными вариантами загрузки системы

2. Выбрать вариант загрузки Windows — «Безопасный режим с поддержкой командной строки»

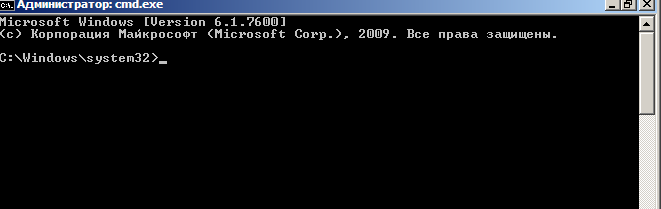

После завершения загрузки и регистрации пользователя вместо привычного рабочего стола Windows, будет отображаться окно командного процессора cmd.exe

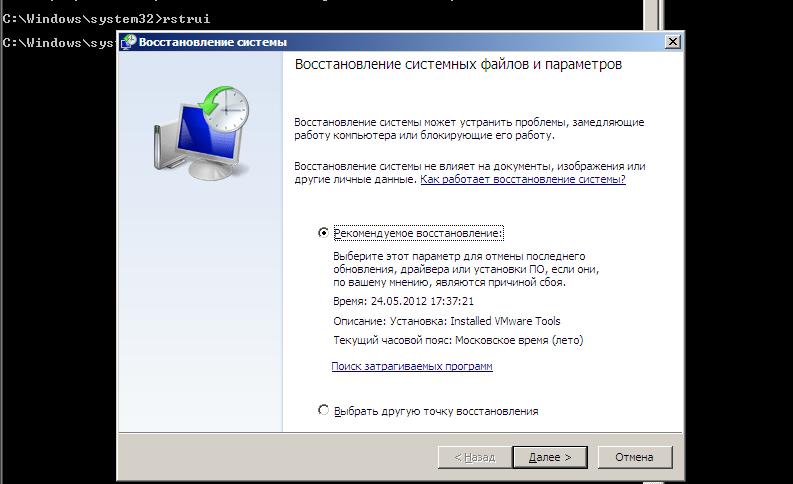

3. Запустить средство «Восстановление системы», для чего в командной строке нужно набрать rstrui.exe и нажать ENTER .

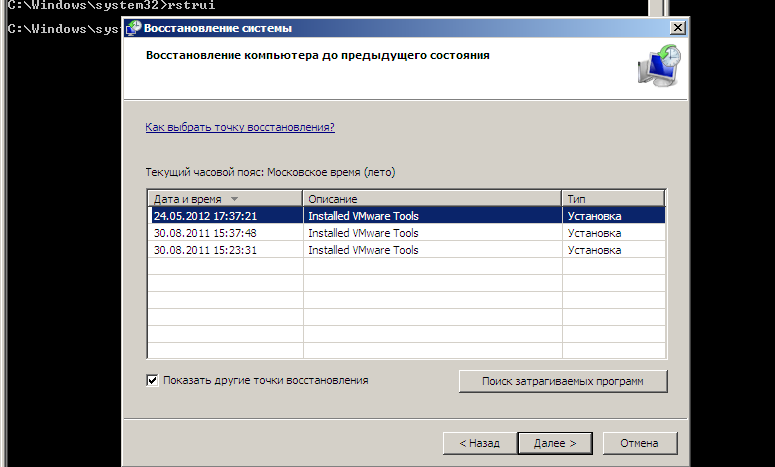

Далее пользователь должен выбрать необходимую точку восстановления. Рекомендуемая Windows точка восстановления может не подойти, поэтому лучше всего получить их полный список

— переключить режим на «Выбрать другую точку восстановления» и в следующем окне установить галочку «Показать другие точки восстановления»

После выбора точки восстановления Windows, можно посмотреть список затрагиваемых программ при откате системы:

Список затрагиваемых программ, — это список программ, которые были установлены после создания точки восстановления системы и которые могут потребовать переустановки, поскольку в реестре будут отсутствовать связанные с ними записи.

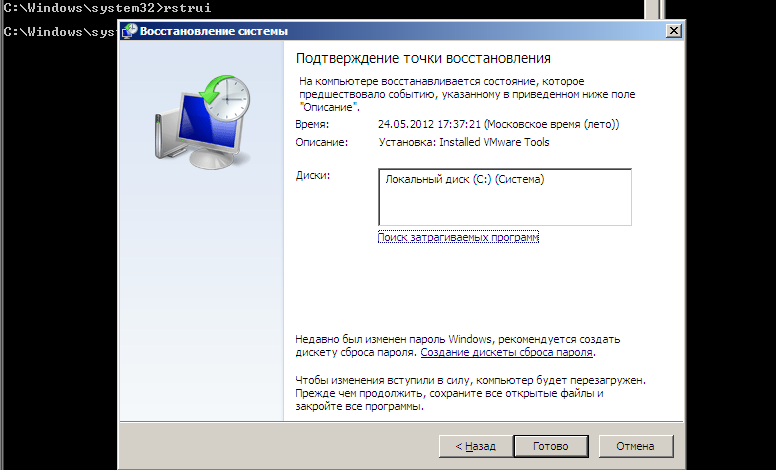

После нажатия на кнопку «Готово» начнется процесс восстановления системы. По его завершению будет выполнена перезагрузка Windows.

После перезагрузки, на экран будет выведено сообщение об успешном или неуспешном результате выполнения отката и, в случае успеха, Windows вернется к тому состоянию, которое соответствовало дате создания точки восстановления. Если блокировка рабочего стола не прекратится, можно воспользоваться более продвинутым способом, представленным ниже.

Удаление вируса без отката системы на точку восстановления

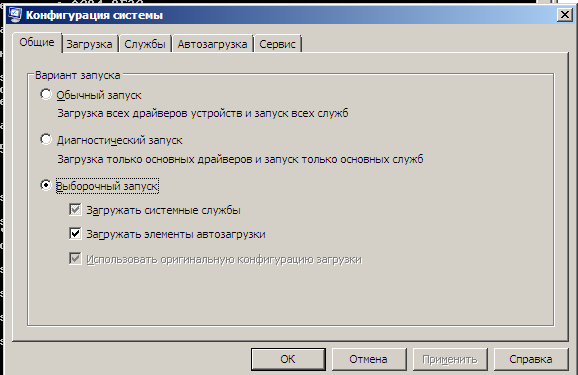

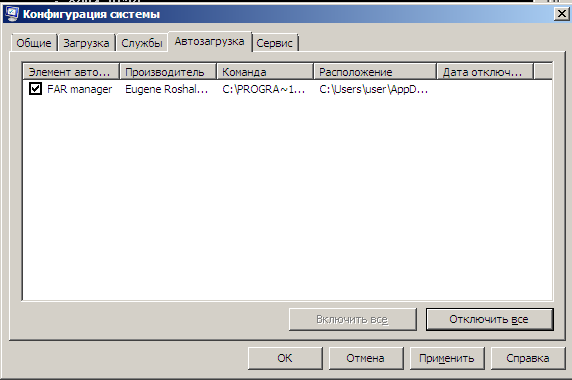

Возможна ситуация, когда в системе отсутствуют, по разным причинам, данные точек восстановления, процедура восстановления завершилась с ошибкой, или откат не дал положительного результата. В таком случае, можно воспользоваться диагностической утилитой Конфигурирования системы MSCONFIG.EXE . Как и в предыдущем случае, нужно выполнить загрузку Windows в безопасном режиме с поддержкой командной строки и в окне интерпретатора командной строки cmd.exe набрать msconfig.exe и нажать ENTER

На вкладке «Общие» можно выбрать следующие режимы запуска Windows:

Обычный запуск — обычная загрузка системы.

Диагностический запуск — при загрузке системы будет выполнен запуск только минимально необходимых системных служб и пользовательских программ.

Выборочный запуск — позволяет задать в ручном режиме перечень системных служб и программ пользователя, которые будут запущены в процессе загрузки.

Для устранения вируса наиболее просто воспользоваться диагностическим запуском, когда утилита сама определит набор автоматически запускающихся программ. Если в таком режиме блокировка рабочего стола вирусом прекратится, то нужно перейти к следующему этапу — определить, какая же из программ является вирусом. Для этого можно воспользоваться режимом выборочного запуска, позволяющим включать или выключать запуск отдельных программ в ручном режиме.

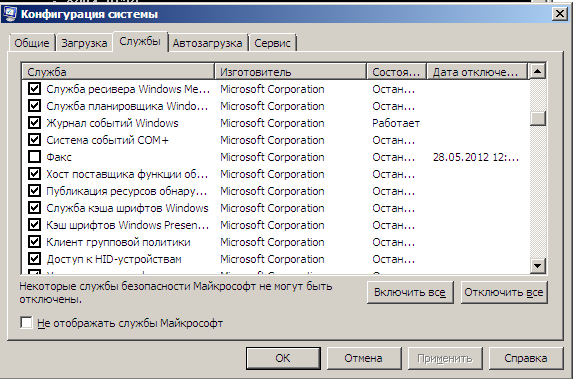

Вкладка «Службы» позволяет включить или выключить запуск системных служб, в настройках которых установлен тип запуска «Автоматически» . Снятая галочка перед названием службы означает, что она не будет запущена в процессе загрузки системы. В нижней части окна утилиты MSCONFIG имеется поле для установки режима «Не отображать службы Майкрософт» , при включении которого будут отображаться только службы сторонних производителей.

Замечу, что вероятность заражения системы вирусом, который инсталлирован в качестве системной службы, при стандартных настройках безопасности в среде Windows Vista / Windows 7, очень невелика, и следы вируса придется искать в списке автоматически запускающихся программ пользователей (вкладка «Автозагрузка»).

Так же, как и на вкладке «Службы», можно включить или выключить автоматический запуск любой программы, присутствующей в списке, отображаемом MSCONFIG. Если вирус активизируется в системе путем автоматического запуска с использованием специальных ключей реестра или содержимого папки «Автозагрузка», то c помощью msconfig можно не только обезвредить его, но и определить путь и имя зараженного файла.

Утилита msconfig является простым и удобным средством конфигурирования автоматического запуска служб и приложений, которые запускаются стандартным образом для операционных систем семейства Windows. Однако, авторы вирусов нередко используют приемы, позволяющие запускать вредоносные программы без использования стандартных точек автозапуска. Избавиться от такого вируса с большой долей вероятности можно описанным выше способом отката системы на точку восстановления. Если же откат невозможен и использование msconfig не привело к положительному результату, можно воспользоваться прямым редактированием реестра.

В процессе борьбы с вирусом пользователю нередко приходится выполнять жесткую перезагрузку сбросом (Reset) или выключением питания. Это может привести к ситуации, когда загрузка системы начинается нормально, но не доходит до регистрации пользователя. Компьютер «висит» из-за нарушения логической структуры данных в некоторых системных файлах, возникающей при некорректном завершении работы. Для решения проблемы так же, как и в предыдущих случаях, можно загрузиться в безопасном режиме с поддержкой командной строки и выполнить команду проверки системного диска

chkdsk C: /F — выполнить проверку диска C: с исправлением обнаруженных ошибок (ключ /F)

Поскольку на момент запуска chkdsk системный диск занят системными службами и приложениями, программа chkdsk не может получить к нему монопольный доступ для выполнения тестирования. Поэтому пользователю будет выдано сообщение с предупреждением и запрос на выполнение тестирования при следующей перезагрузке системы. После ответа Y в реестр будет занесена информация, обеспечивающая запуск проверки диска при перезагрузке Windows. После выполнения проверки, эта информация удаляется и выполняется обычная перезагрузка Windows без вмешательства пользователя.

Устранение возможности запуска вируса с помощью редактора реестра.

Для запуска редактора реестра, как и в предыдущем случае, нужно выполнить загрузку Windows в безопасном режиме с поддержкой командной строки, в окне интерпретатора командной строки набрать regedit.exe и нажать ENTER Windows 7, при стандартных настройках безопасности системы, защищена от многих методов запуска вредоносных программ, применявшихся для предыдущих версий операционных систем от Майкрософт . Установка вирусами своих драйверов и служб, перенастройка службы WINLOGON с подключением собственных исполняемых модулей, исправление ключей реестра, имеющих отношение ко всем пользователям и т.п — все эти методы в среде Windows 7 либо не работают, либо требуют настолько серьезных трудозатрат, что практически не встречаются. Как правило, изменения в реестре, обеспечивающие запуск вируса, выполняются только в контексте разрешений, существующих для текущего пользователя, т.е. в разделе HKEY_CURRENT_USER

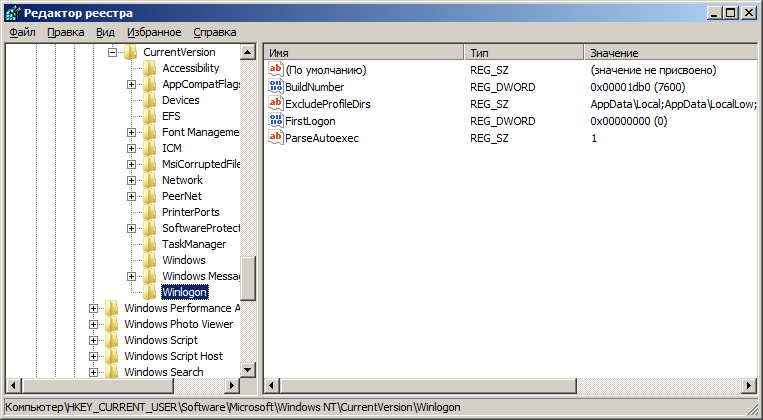

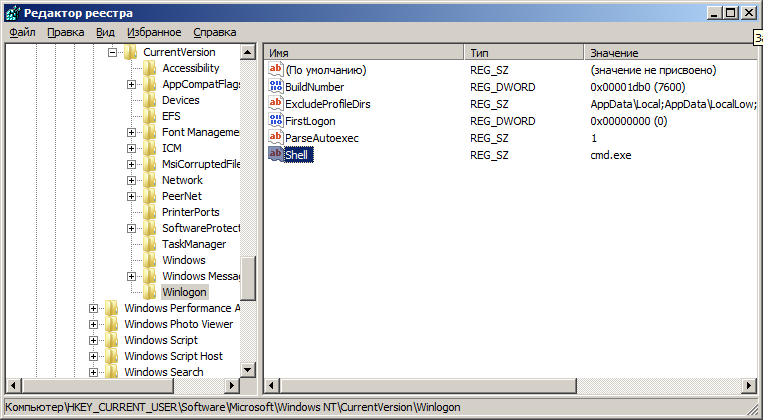

Для того, чтобы продемонстрировать простейший механизм блокировки рабочего стола с использованием подмены оболочки пользователя (shell) и невозможности использования утилиты MSCONFIG для обнаружения и удаления вируса можно провести следующий эксперимент — вместо вируса самостоятельно подправить данные реестра, чтобы вместо рабочего стола получить, например, командную строку. Привычный рабочий стол создается проводником Windows (программа Explorer.exe ) запускаемым в качестве оболочки пользователя. Это обеспечивается значениями параметра Shell в разделах реестра

HKEY_LOCAL_MACHINESOFTWAREMicrosoftWindows NTCurrentVersionWinlogon — для всех пользователей.

HKEY_CURRENT_USERSoftwareMicrosoftWindows NTCurrentVersionWinlogon — для текущего пользователя.

Параметр Shell представляет собой строку с именем программы, которая будет использоваться в качестве оболочки при входе пользователя в систему. Обычно в разделе для текущего пользователя (HKEY_CURRENT_USER или сокращенно — HKCU) параметр Shell отсутствует и используется значение из раздела реестра для всех пользователей (HKEY_LOCAL_MACHINE или в сокращенном виде — HKLM)

Так выглядит раздел реестра HKEY_CURRENT_USERSoftwareMicrosoftWindows NTCurrentVersionWinlogon при стандартной установке Windows 7

Если же в данный раздел добавить строковый параметр Shell принимающий значение «cmd.exe», то при следующем входе текущего пользователя в систему вместо стандартной оболочки пользователя на основе проводника будет запущена оболочка cmd.exe и вместо привычного рабочего стола Windows, будет отображаться окно командной строки .

Естественно, подобным образом может быть запущена любая вредоносная программа и пользователь получит вместо рабочего стола порнобаннер, блокировщик и прочую гадость.

Для внесения изменений в раздел для всех пользователей (HKLM. . . ) требуется наличие административных привилегий, поэтому вирусные программы, как правило модифицируют параметры раздела реестра текущего пользователя (HKCU . . .)

Если, в продолжение эксперимента, запустить утилиту msconfig , то можно убедиться, что в списках автоматически запускаемых программ cmd.exe в качестве оболочки пользователя отсутствует. Откат системы, естественно, позволит вернуть исходное состояние реестра и избавиться от автоматического старта вируса, но если он по каким-либо причинам, невозможен — остается только прямое редактирование реестра. Для возврата к стандартному рабочему столу достаточно удалить параметр Shell , или изменить его значение с «cmd.exe» на «explorer.exe» и выполнить перерегистрацию пользователя (выйти из системы и снова войти) или перезагрузку. Редактирование реестра можно выполнить, запустив из командной строки редактор реестра regedit.exe или воспользоваться консольной утилитой REG.EXE . Пример командной строки для удаления параметра Shell:

REG delete «HKCUSoftwareMicrosoftWindows NTCurrentVersionWinlogon» /v Shell

Приведенный пример с подменой оболочки пользователя, на сегодняшний день является одним из наиболее распространенных приемов, используемых вирусами в среде операционной системы Windows 7 . Довольно высокий уровень безопасности при стандартных настройках системы не позволяет вредоносным программам получать доступ к разделам реестра, которые использовались для заражения в Windows XP и более ранних версий . Даже если текущий пользователь является членом группы «Администраторы», доступ к подавляющему количеству параметров реестра, используемых для заражения, требует запуск программы от имени администратора. Именно по этой причине вредоносные программы модифицируют ключи реестра, доступ к которым разрешен текущему пользователю (раздел HKCU . . . ) Второй важный фактор — сложность реализации записи файлов программ в системные каталоги. Именно по этой причине большинство вирусов в среде Windows 7 используют запуск исполняемых файлов (.exe ) из каталога временных файлов (Temp) текущего пользователя. При анализе точек автоматического запуска программ в реестре, в первую очередь нужно обращать внимание на программы, находящиеся в каталоге временных файлов. Обычно это каталог C:USERSимя пользователяAppDataLocalTemp . Точный путь каталога временных файлов можно посмотреть через панель управления в свойствах системы — «Переменные среды». Или в командной строке:

set temp

или

echo %temp%

Кроме того, поиск в реестре по строке соответствующей имени каталога для временных файлов или переменной %TEMP% можно использовать в качестве дополнительного средства для обнаружения вирусов. Легальные программы никогда не выполняют автоматический запуск из каталога TEMP.

Для получения полного списка возможных точек автоматического запуска удобно использовать специальную программу Autoruns из пакета SysinternalsSuite. Страница с подробным описанием Autoruns и ссылкой для скачивания

Простейшие способы удаления блокировщиков семейства MBRLock

Вредоносные программы могут получить контроль над компьютером не только при заражении операционной системы, но и при модификации записей загрузочных секторов диска, с которого выполняется загрузка. Вирус выполняет подмену данных загрузочного сектора активного раздела своим программным кодом так, чтобы вместо Windows выполнялась загрузка простой программы, которая бы выводила на экран сообщение вымогателя, требующее денег для жуликов. Поскольку вирус получает управление еще до загрузки системы, обойти его можно только одним способом — загрузиться с другого носителя (CD/DVD, внешнего диска, и т.п.) в любой операционной системе, где имеется возможность восстановления программного кода загрузочных секторов. Самый простой способ — воспользоваться Live CD / Live USB, как правило, бесплатно предоставляемыми пользователям большинством антивирусных компаний ( Dr Web Live CD, Kaspersky Rescue Disk, Avast! Rescue Disk и т.п.) Кроме восстановления загрузочных секторов, данные продукты могут выполнить еще и проверку файловой системы на наличие вредоносных программ с удалением или лечением зараженных файлов. Если нет возможности использовать данный способ, то можно обойтись и простой загрузкой любой версии Windows PE ( установочный диск, диск аварийного восстановления ERD Commander ), позволяющей восстановить нормальную загрузку системы. Обычно достаточно даже простой возможности получить доступ к командной строке и выполнить команду:

bootsect /nt60 /mbr

bootsect /nt60 /mbr E:> — восстановить загрузочные секторы диска E: Здесь должна использоваться буква для того диска, который используется в качестве устройства загрузки поврежденной вирусом системы.

или для Windows, предшествующих Windows Vista