- Потенциально опасные программы (Riskware)

- Классификация потенциально опасных программ (riskware)

- Вред от потенциально опасных программ

- Источники потенциально опасных программ

- Риски потенциально опасных программ

- Потенциально нежелательные приложения

- Предупреждение! Обнаружено потенциально нежелательное приложение

- Потенциально нежелательные приложения — параметры

- Потенциально нежелательные приложения — оболочки

- Потенциально нежелательные приложения — программы для очистки реестра

- Потенциально нежелательное содержимое

- Как Корпорация Майкрософт определяет вредоносные программы и потенциально нежелательные приложения How Microsoft identifies malware and potentially unwanted applications

- Неизвестное — непризнанное программное обеспечение Unknown – Unrecognized software

- Вредоносная программа Malware

- Вредоносное программное обеспечение Malicious software

- Нежелательные программы Unwanted software

- Отсутствие выбора Lack of choice

- Отсутствие контроля Lack of control

- Установка и удаление Installation and removal

- Реклама и реклама Advertising and advertisements

- Мнение потребителей Consumer opinion

- Потенциально нежелательное приложение (PUA) Potentially unwanted application (PUA)

Потенциально опасные программы (Riskware)

Потенциально опасные программы не предназначены изначально для того, чтобы наносить вред, но могут использоваться злонамеренно. Для их обозначения распространен также термин «riskware». В англоязычном интернет-пространстве потенциально опасные программы часто путают с шпионскими программами и adware, однако уместно трактовать это понятие шире, включая в него утилиты удаленного администрирования, загрузчики, прокси-серверы и другие типы приложений.

Потенциально опасные программы не способны самостоятельно размножаться или заражать файлы, не имеют недокументированных возможностей. Они осуществляют только ту функцию, которая заложена в них разработчиком. Это может быть показ рекламных роликов или картинок, перенаправление пользователя на определенные сайты, осуществление вызовов на какие-либо номера и т.д. При этом явный вред для системы или владельца компьютера не наступает, но риск ущерба присутствует.

Классификация потенциально опасных программ (riskware)

Можно выделить ряд видов потенциально опасных программ.

- Утилиты дозвона (dialers) . Программы-номеронабиратели полезны для автоматизации вызовов, но могут использоваться для звонков на указанные злоумышленником платные номера — в результате чего пользователь может понести значительные убытки, если дозвон осуществлялся на международный номер с поминутной тарификацией.

- Программы, помогающие скачивать файлы (downloaders) . Основная цель загрузчиков — обеспечить ускоренное или более надежное скачивание данных из интернета, но киберпреступник может злоупотребить подобной функциональностью для переноса на компьютер вредоносных программ и их распространения по сети.

- FTP-серверы . При скрытой инсталляции такого сервера на машину злоумышленник может получить доступ к разным файлам жертвы, возможность следить за выполняемыми действиями.

- Прокси-серверы . Распространенный сценарий использования таких программ-посредников — маскировка внутреннего адреса компьютерной сети от пользователей снаружи. При незаметной установке подобного продукта злоумышленник может рассылать спам, красть личные данные, выполнять сетевые атаки и вести иную вредоносную деятельность, скрываясь за сетевым идентификатором жертвы — которая и будет считаться виновником с точки зрения полиции или спецслужб.

- Утилита Telnet используется в операционных системах UNIX и Windows, предоставляет возможность удаленного подключения к компьютеру и запуска программного обеспечения. Используя командный интерпретатор, киберпреступник может взаимодействовать с чужим компьютером по протоколу Telnet. Главная уязвимость данного протокола — отсутствие шифрования.

- Мессенджеры полезны, так как дают возможность быстрого обмена сообщениями. Злоумышленники часто используют этот канал для распространения вредоносных файлов. Кроме того, в корпоративной среде он может создавать риск утечки информации.

- Утилиты мониторинга . Обычно такие программы дают возможность организовать наблюдение за ресурсами машины, собирать статистику активности в сети. В преступных целях мониторинговое приложение применяется для сбора и кражи информации.

- Средства восстановления паролей . Основное назначение этих приложений — помогать пользователям получать доступ к содержимому, например, зашифрованных архивов, пароль для которых оказался утерян или забыт. Очевидно, что у данной функциональности есть и потенциально опасное применение.

- Программы удаленного администрирования открывают возможность управления чужими машинами для оказания технической поддержки друзьям или коллегам. Опасность такого продукта состоит в возможности злоумышленника тайно управлять компьютером жертвы.

- Программы-шутки. Это — безвредные разработки, показывающие пользователю сообщения настораживающего содержания, например о неизбежном форматировании диска, заражении вирусом и т.д.

Вред от потенциально опасных программ

Потенциально опасные программы могут быть нацелены на компьютерные устройства любых пользователей. Их внедрение грозит разными последствиями: от замедленной работы системы до полного контроля компьютера извне. Попадание riskware в машины коммерческих структур и других организаций грозит сбоями в работе, повышением риска заражения вредоносными программами, потерей данных, нарушением производственных процессов. Компьютеры пользователей могут стать источником рассылки спама и сетевых атак.

Источники потенциально опасных программ

Загрузить потенциально опасное программное обеспечение можно как со вполне легальных сайтов, так и с ресурсов сомнительного содержания. В ряде случаев для этого даже не нужно выполнять никаких специальных действий: например, рекламная программа может быть частью дистрибутива нужного приложения. Формально пользователь имеет возможность отказаться от ее установки, но соответствующая функция часто скрывается в неочевидных местах. Впрочем, присутствие потенциально опасных приложений обычно легко заметить: всплывающая реклама, изменение домашних страниц браузеров, самопроизвольный запуск интернет-обозревателя, появление лишних панелей инструментов, увеличение интернет-трафика, медленная работа машины привлекают внимание и мешают работать.

Риски потенциально опасных программ

Условно опасные программы не являются вредоносными и не содержат деструктивный код, поэтому антивирусные программы не всегда реагируют на них. Большинство антивирусов обладает необходимыми возможностями или отдельными базами сигнатур для определения таких программ, но эти функции, как правило, не включены по умолчанию; активировать их можно в настройках. Существуют и специализированные утилиты для борьбы с рекламными или шпионскими приложениями. Регулярно следует проверять свой ПК, ноутбук, планшет или смартфон с помощью антивирусной программы с такой опцией и выполнять предлагаемые действия по очистке системы. Полезно также внимательно относиться к подозрительным или аномальным событиям на компьютере.

Потенциально нежелательные приложения

Потенциально нежелательные приложения представляют собой довольно широкую категорию программного обеспечения, задачей которого не является однозначно вредоносная деятельность в отличие от других типов вредоносных программ, например вирусов или троянских программ. Однако такие приложения могут устанавливать дополнительное нежелательное программное обеспечение, изменять поведение цифрового устройства, а также выполнять действия без запроса или разрешения пользователя.

К потенциально нежелательным приложениям могут относиться следующие категории приложений: программы для показа рекламы, оболочки загрузок, различные панели инструментов для браузеров, программы с вводящим в заблуждение поведением, пакетное программное обеспечение, программы слежки, программы для майнинга криптовалют, программы для очистки реестра (только для ОС Windows) или любые другие пограничные программы, а также программное обеспечение, которое использует противозаконные или по крайней мере неэтические действия (не запрещенные законом) и которое конечный пользователь может расценить как нежелательное, когда он узнает о последствиях возможной установки.

Потенциально опасные приложения — это приложения, которые сами по себе являются законным программным обеспечением (зачастую коммерческие программы), но используются злоумышленниками ненадлежащим образом. Пользователи программного обеспечения ESET могут включать и отключать обнаружение приложений этих типов.

В некоторых ситуациях может показаться, что преимущества такого потенциально нежелательного приложения перевешивают риски. Поэтому компания ESET помещает эти приложения в категорию незначительного риска, в отличие от других вредоносных программ, например троянских программ или червей.

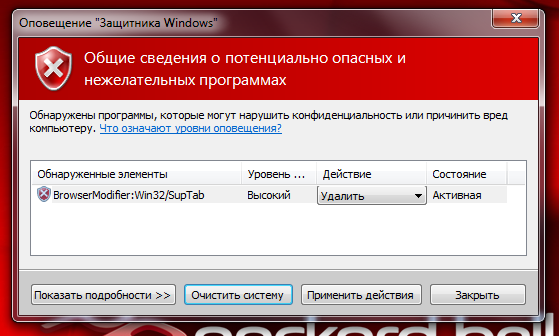

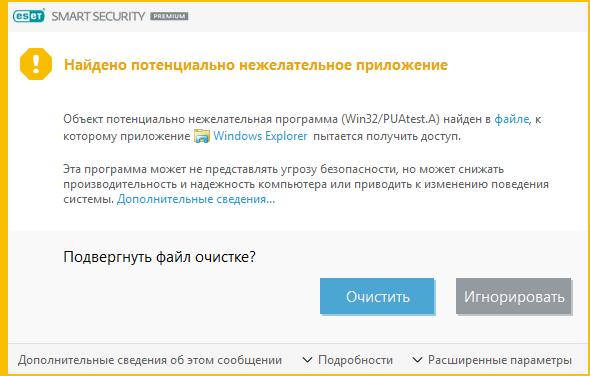

Предупреждение! Обнаружено потенциально нежелательное приложение

Когда обнаруживается потенциально нежелательное приложение, можно решить, какое действие следует выполнить.

1. Очистить/отключить : действие прекращается, и потенциально нежелательное приложение не попадает в систему.

Параметр Отключить отображается для уведомлений о потенциально нежелательных приложениях во время загрузки с веб-сайта, а параметр Очистить отображается для уведомлений о файлах на диске.

2. Пропустить : эта функция позволяет потенциально нежелательному приложению проникнуть на компьютер.

3. Исключить из обнаружения : чтобы разрешить обнаруженному файлу, который уже сохранен на компьютере, и впредь работать без прерываний, щелкните элемент Расширенные параметры , установите флажок Исключить из обнаружения и щелкните Пропустить .

4. Исключить сигнатуру из обнаружения : чтобы разрешить всем файлам, идентифицированным по специальному имени обнаружения (сигнатуре), и впредь работать на компьютере без прерываний (как для существующих файлов, так и для загружаемых из Интернета), щелкните Расширенные параметры , установите флажок Исключить сигнатуру из обнаружения и щелкните Пропустить . Если сразу после этого отобразятся дополнительные окна обнаружения, содержащие идентичное имя обнаружения, щелкните «Пропустить», чтобы закрыть их (любые дополнительные окна связаны с обнаружением, которое возникло до того, как сигнатура была исключена из обнаружения).

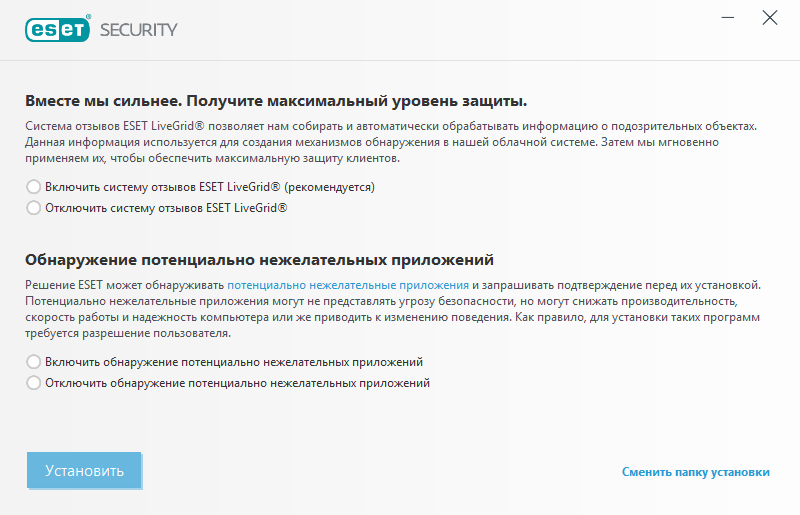

Потенциально нежелательные приложения — параметры

При установке программы ESET можно включить обнаружение потенциально нежелательных приложений (см. изображение ниже).

Потенциально нежелательные приложения могут устанавливать рекламные программы и панели инструментов или содержать рекламу и другие нежелательные и небезопасные программные компоненты.

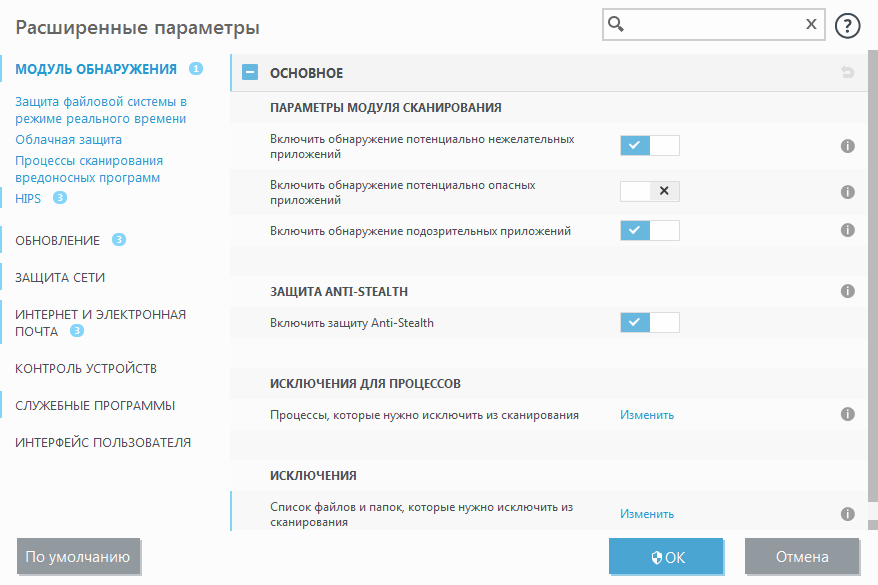

Эти параметры можно в любое время изменить в разделе параметров программы. Чтобы включить или отключить обнаружение потенциально нежелательных, небезопасных или подозрительных приложений, следуйте нижеприведенным инструкциям.

2. Нажмите клавишу F5 , чтобы перейти к разделу Дополнительные настройки .

3. Щелкните Модуль обнаружения (также известный в более ранних версиях как модуль защиты от вирусов или Компьютер ) и на свое усмотрение включите или отключите параметры Включить обнаружение потенциально нежелательных приложений , Включить обнаружение потенциально опасных приложений и Включить обнаружение подозрительных приложений . Чтобы подтвердить настройки, нажмите кнопку ОК .

Более подробные инструкции о том, как настроить продукты для обнаружения или игнорирования потенциально нежелательных приложений, приведены в следующих статьях базы знаний ESET:

Потенциально нежелательные приложения — оболочки

Оболочка — специальное приложение, используемое на некоторых файлообменных ресурсах. Это стороннее средство, устанавливающее программу, которую вы намеревались загрузить, в комплекте с другим программным обеспечением, например панелью инструментов или рекламной программой, которые могут изменять домашнюю страницу вашего веб-браузера или параметры поиска. При этом файлообменные ресурсы часто не уведомляют поставщиков программного обеспечения или получателей загруженных файлов о внесенных изменениях и скрывают настройки, позволяющие от них отказаться. Именно поэтому компания ESET считает оболочки потенциально нежелательными приложениями и дает пользователям возможность отказаться от их загрузки.

Потенциально нежелательные приложения — программы для очистки реестра

Программы для очистки реестра — это программы, которые могут предполагать, что база данных реестра Windows требует регулярного обслуживания или очистки. Использование этих программ может привести к некоторым рискам для вашей компьютерной системы. Кроме того, некоторые программы для очистки реестра делают неквалифицированные, не поддающиеся проверке или иным образом неприемлемые утверждения о своих преимуществах или генерируют вводящие в заблуждение отчеты о компьютерной системе на основе результатов «бесплатного сканирования». Эти вводящие в заблуждение утверждения и отчеты направлены на то, чтобы убедить вас приобрести полную версию или подписку, обычно не позволяя вам оценить программу перед оплатой. По этим причинам ESET классифицирует такие программы, как потенциально нежелательные приложения, и предоставляет вам возможность разрешать им вход или блокировать их.

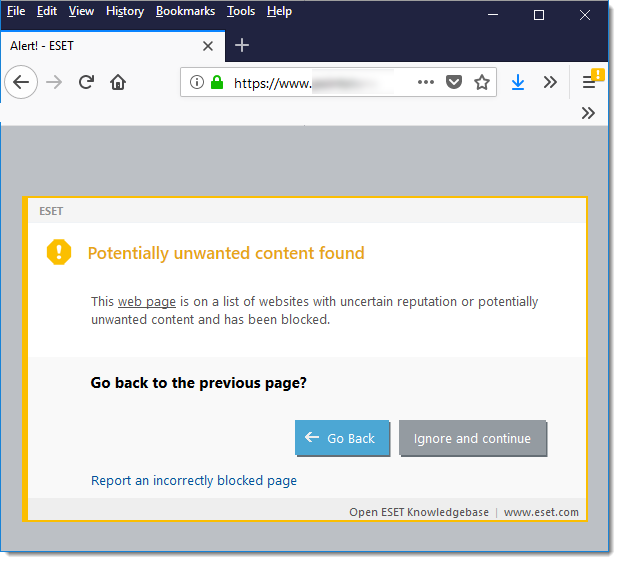

Потенциально нежелательное содержимое

Если в вашем продукте ESET включено обнаружение потенциально нежелательных приложений, веб-сайты, которые имеют репутацию продвижения этих приложений или которые имеют репутацию вводящих в заблуждение при выполнении действий, которые могут иметь негативные последствия для их системы или просмотра, будут заблокированы как потенциально нежелательный контент. Если вы получаете уведомление о том, что веб-сайт, который вы пытаетесь посетить, классифицируется как потенциально нежелательный контент, вы можете нажать Назад , чтобы перейти от заблокированной веб-страницы, или щелкнуть Игнорировать и продолжить , чтобы разрешить загрузку сайта.

Дополнительные сведения по этой теме можно найти в этой статье базы знаний ESET.

Как Корпорация Майкрософт определяет вредоносные программы и потенциально нежелательные приложения How Microsoft identifies malware and potentially unwanted applications

Корпорация Майкрософт стремится обеспечить восхитительный и продуктивный опыт Windows, работая над безопасностью и контролем над вашими устройствами. Microsoft aims to provide a delightful and productive Windows experience by working to ensure you’re safe and in control of your devices. Корпорация Майкрософт помогает защитить вас от потенциальных угроз путем выявления и анализа программного обеспечения и контента в Интернете. Microsoft helps protect you from potential threats by identifying and analyzing software and online content. При загрузке, установке и запуске программного обеспечения мы проверяем репутацию скачаемых программ и гарантируем, что вы защищены от известных угроз. When you download, install, and run software, we check the reputation of downloaded programs and ensure you’re protected against known threats. Вы также предупреждены о программном обеспечении, которое нам неизвестно. You are also warned about software that is unknown to us.

Вы можете помочь Корпорации Майкрософт, подавнеизвестное или подозрительное программное обеспечение для анализа. You can assist Microsoft by submitting unknown or suspicious software for analysis. Это поможет убедиться, что неизвестное или подозрительное программное обеспечение сканируется нашей системой для создания репутации. This will help ensure that unknown or suspicious software is scanned by our system to start establishing reputation. Дополнительные данные о отправке файлов для анализа Learn more about submitting files for analysis

В следующих разделах представлен обзор классификаций, которые мы используем для приложений, и типов поведения, которые приводят к этой классификации. The next sections provide an overview of the classifications we use for applications and the types of behaviors that lead to that classification.

Разрабатываются и распространяются новые формы вредоносных программ и потенциально нежелательных приложений. New forms of malware and potentially unwanted applications are being developed and distributed rapidly. Следующий список может быть не исчерпывающим, и Корпорация Майкрософт оставляет за собой право корректировать, расширять и обновлять их без предварительного уведомления или объявления. The following list may not be comprehensive, and Microsoft reserves the right to adjust, expand, and update these without prior notice or announcement.

Неизвестное — непризнанное программное обеспечение Unknown – Unrecognized software

Никакие антивирусные или защитные технологии не идеальны. No antivirus or protection technology is perfect. Требуется время для выявления и блокировки вредоносных сайтов и приложений или доверия к недавно выпущенным программам и сертификатам. It takes time to identify and block malicious sites and applications, or trust newly released programs and certificates. С почти 2 миллиарда веб-сайтов в Интернете и программного обеспечения постоянно обновляются и выпускаются, невозможно иметь информацию о каждом сайте и программе. With almost 2 billion websites on the internet and software continuously updated and released, it’s impossible to have information about every single site and program.

Предостережения Unknown/Uncommonly загружены как система раннего предупреждения о потенциально незащищенных вредоносных программах. Think of Unknown/Uncommonly downloaded warnings as an early warning system for potentially undetected malware. Обычно существует задержка с момента выпуска новой вредоносной программы до ее обнаружения. There’s generally a delay from the time new malware is released until it’s identified. Не все необычные программы являются вредоносными, но риск в неизвестной категории значительно выше для обычного пользователя. Not all uncommon programs are malicious, but the risk in the unknown category is much higher for the typical user. Предупреждения для неизвестного программного обеспечения не блоки. Warnings for unknown software aren’t blocks. При желании пользователи могут скачать и запустить приложение в обычном режиме. Users can choose to download and run the application normally if they wish to.

После сбора достаточного количества данных решения по безопасности Корпорации Майкрософт могут принять решение. Once enough data is gathered, Microsoft’s security solutions can make a determination. Угрозы не найдены, либо приложение или программное обеспечение классифицируются как вредоносные программы или потенциально нежелательное программное обеспечение. Either no threats are found, or an application or software is categorized as malware or potentially unwanted software.

Вредоносная программа Malware

Вредоносные программы — это имя для приложений и другого кода, например программного ** обеспечения, которое Microsoft более подробно классифицирует как вредоносное программное обеспечение или нежелательное программное обеспечение. Malware is the overarching name for applications and other code, like software, that Microsoft classifies more granularly as malicious software or unwanted software.

Вредоносное программное обеспечение Malicious software

Вредоносное программное обеспечение — это приложение или код, которые скомпрометировать безопасность пользователей. Malicious software is an application or code that compromises user security. Вредоносное программное обеспечение может украсть ваши личные данные, заблокировать устройство до тех пор, пока вы не оплатите выкуп, используйте ваше устройство для отправки нежелательной почты или скачивания другого вредоносного программного обеспечения. Malicious software may steal your personal information, lock your device until you pay a ransom, use your device to send spam, or download other malicious software. В общем, вредоносное программное обеспечение хочет обмануть, обмануть или обмануть пользователей, размещая их в уязвимых состояниях. In general, malicious software wants to trick, cheat, or defrauds users, placing them in vulnerable states.

Корпорация Майкрософт классифицирует большинство вредоносных программ в одну из следующих категорий: Microsoft classifies most malicious software into one of the following categories:

Backdoor: Тип вредоносных программ, которые дают злоумышленникам удаленный доступ к устройству и управлять им. Backdoor: A type of malware that gives malicious hackers remote access to and control of your device.

Загрузщик: Тип вредоносных программ, которые загружают другие вредоносные программы на ваше устройство. Downloader: A type of malware that downloads other malware onto your device. Он должен подключиться к Интернету для скачивания файлов. It must connect to the internet to download files.

Dropper: Тип вредоносных программ, которые устанавливают другие файлы вредоносных программ на ваше устройство. Dropper: A type of malware that installs other malware files onto your device. В отличие от скачиватель, капельник не должен подключаться к Интернету, чтобы отбросить вредоносные файлы. Unlike a downloader, a dropper doesn’t have to connect to the internet to drop malicious files. Выброшенные файлы обычно встроены в сам капельный файл. The dropped files are typically embedded in the dropper itself.

Эксплойт: Фрагмент кода, использующий уязвимости программного обеспечения для получения доступа к устройству и выполнения других задач, например установки вредоносных программ. Exploit: A piece of code that uses software vulnerabilities to gain access to your device and perform other tasks, such as installing malware. Дополнительные сведения об эксплойтах . See more information about exploits.

Hacktool: Тип средства, который можно использовать для получения несанкционированного доступа к устройству. Hacktool: A type of tool that can be used to gain unauthorized access to your device.

Вирус Макроса: Тип вредоносных программ, распространявшихся через зараженные документы, такие как документы Microsoft Word или Excel. Macro virus: A type of malware that spreads through infected documents, such as Microsoft Word or Excel documents. Вирус запускается при открываемом заражении документа. The virus is run when you open an infected document.

Obfuscator: Тип вредоносных программ, скрывая код и предназначение, что затрудняет обнаружение или удаление программного обеспечения безопасности. Obfuscator: A type of malware that hides its code and purpose, making it more difficult for security software to detect or remove.

Укрател паролей: Тип вредоносных программ, которые собирают ваши персональные данные, такие как имена пользователей и пароли. Password stealer: A type of malware that gathers your personal information, such as usernames and passwords. Он часто работает вместе с кейлоггером, который собирает и отправляет сведения о нажатии клавиш и веб-сайтах, которые вы посещаете. It often works along with a keylogger, which collects and sends information about the keys you press and websites you visit.

Вымогателей: Тип вредоносных программ, которые шифруют файлы или делают другие изменения, которые могут помешать вам использовать устройство. Ransomware: A type of malware that encrypts your files or makes other modifications that can prevent you from using your device. Затем отображается заметка о выкупе, в которую заявят, что необходимо заплатить деньги или выполнить другие действия, прежде чем снова использовать устройство. It then displays a ransom note that states you must pay money or perform other actions before you can use your device again. Дополнительные сведения о программах-вымогателях. See more information about ransomware.

Программное обеспечение безопасности rogue: Вредоносные программы, которые притворяются программным обеспечением безопасности, но не обеспечивают никакой защиты. Rogue security software: Malware that pretends to be security software but doesn’t provide any protection. Этот тип вредоносных программ обычно отображает оповещения о несуществовных угрозах на вашем устройстве. This type of malware usually displays alerts about nonexistent threats on your device. Он также пытается убедить вас оплатить свои услуги. It also tries to convince you to pay for its services.

Троян: Тип вредоносных программ, которые пытаются показаться безобидными. Trojan: A type of malware that attempts to appear harmless. В отличие от вируса или червя, троян не распространяется сам по себе. Unlike a virus or a worm, a trojan doesn’t spread by itself. Вместо этого он пытается выглядеть законным, чтобы ухищрения пользователей при загрузке и установке. Instead, it tries to look legitimate to tricks users into downloading and installing it. После установки троянцы выполняют различные вредоносные действия, такие как кража персональных данных, скачивание других вредоносных программ или предоставление злоумышленникам доступа к устройству. Once installed, trojans perform various malicious activities such as stealing personal information, downloading other malware, or giving attackers access to your device.

Троянский кликер: Тип трояна, который автоматически щелкает кнопки или аналогичные элементы управления на веб-сайтах или приложениях. Trojan clicker: A type of trojan that automatically clicks buttons or similar controls on websites or applications. Злоумышленники могут использовать этот троян, чтобы щелкнуть рекламу в Интернете. Attackers can use this trojan to click on online advertisements. Эти щелчки могут перекосить онлайн-опросы или другие системы отслеживания и даже установить приложения на вашем устройстве. These clicks can skew online polls or other tracking systems and can even install applications on your device.

Червь: Тип вредоносных программ, распространяемой на другие устройства. Worm: A type of malware that spreads to other devices. Черви могут распространяться через электронную почту, мгновенные сообщения, платформы обмена файлами, социальные сети, сетевые акции и съемные диски. Worms can spread through email, instant messaging, file sharing platforms, social networks, network shares, and removable drives. Сложные черви пользуются преимуществами уязвимостей программного обеспечения для распространения. Sophisticated worms take advantage of software vulnerabilities to propagate.

Нежелательные программы Unwanted software

Корпорация Майкрософт считает, что вы должны иметь контроль над своим опытом Windows. Microsoft believes that you should have control over your Windows experience. Программное обеспечение, запущенное на Windows, должно контролировать устройство с помощью обоснованных решений и доступных элементов управления. Software running on Windows should keep you in control of your device through informed choices and accessible controls. Корпорация Майкрософт определяет поведение программного обеспечения, которое гарантирует, что вы будете держаться под контролем. Microsoft identifies software behaviors that ensure you stay in control. Мы классифицировать программное обеспечение, которое не в полной мере демонстрирует такое поведение, как «нежелательное программное обеспечение». We classify software that doesn’t fully demonstrate these behaviors as «unwanted software».

Отсутствие выбора Lack of choice

Вы должны быть уведомлены о том, что происходит на вашем устройстве, в том числе о том, какое программное обеспечение работает и является ли оно активным. You must be notified about what is happening on your device, including what software does and whether it’s active.

Программное обеспечение, которое демонстрирует отсутствие выбора, может: Software that exhibits lack of choice might:

Не удается предоставить заметное уведомление о поведении программного обеспечения и его цели и намерения. Fail to provide prominent notice about the behavior of the software and its purpose and intent.

Не удается четко указать, когда программа активна. Fail to clearly indicate when the software is active. Он также может попытаться скрыть или скрыть свое присутствие. It might also attempt to hide or disguise its presence.

Установка, переустановка или удаление программного обеспечения без вашего разрешения, взаимодействия или согласия. Install, reinstall, or remove software without your permission, interaction, or consent.

Установка другого программного обеспечения без четкого указания его связи с основным программным обеспечением. Install other software without a clear indication of its relationship to the primary software.

Обход диалогов согласия пользователей из браузера или операционной системы. Circumvent user consent dialogs from the browser or operating system.

Falsely claim to be software from Microsoft. Falsely claim to be software from Microsoft.

Программное обеспечение не должно вводить в заблуждение или принуждать вас к принятию решений о вашем устройстве. Software must not mislead or coerce you into making decisions about your device. Считается поведением, ограничивающим выбор. It is considered behavior that limits your choices. В дополнение к предыдущему списку программное обеспечение, которое не имеет выбора, может: In addition to the previous list, software that exhibits lack of choice might:

Отображение преувеличенных утверждений о состоянии вашего устройства. Display exaggerated claims about your device’s health.

Сделайте вводящие в заблуждение или неточные утверждения о файлах, записях реестра или других элементов на вашем устройстве. Make misleading or inaccurate claims about files, registry entries, or other items on your device.

Отображение утверждений в тревожной форме о состоянии вашего устройства и требует оплаты или определенных действий в обмен на устранение предполагаемых проблем. Display claims in an alarming manner about your device’s health and require payment or certain actions in exchange for fixing the purported issues.

Программное обеспечение, которое хранит или передает ваши действия или данные, должно: Software that stores or transmits your activities or data must:

- Дайте вам уведомление и получите согласие на это. Give you notice and get consent to do so. Программное обеспечение не должно включать параметр, который настраивает его для сокрытия действий, связанных с хранением или передачей данных. Software shouldn’t include an option that configures it to hide activities associated with storing or transmitting your data.

Отсутствие контроля Lack of control

Вы должны иметь возможность управлять программным обеспечением на устройстве. You must be able to control software on your device. Необходимо иметь возможность запуска, остановки или иного отзова авторизации программного обеспечения. You must be able to start, stop, or otherwise revoke authorization to software.

Программное обеспечение, которое демонстрирует отсутствие контроля, может: Software that exhibits lack of control might:

Запретить или ограничить просмотр или изменение функций или параметров браузера. Prevent or limit you from viewing or modifying browser features or settings.

Откройте окна браузера без авторизации. Open browser windows without authorization.

Перенаправление веб-трафика без уведомления и получения согласия. Redirect web traffic without giving notice and getting consent.

Изменение или обработка контента веб-страницы без вашего согласия. Modify or manipulate webpage content without your consent.

Программное обеспечение, которое изменяет ваш опыт просмотра, должно использовать только поддерживаемую модель расширения браузера для установки, выполнения, отключения или удаления. Software that changes your browsing experience must only use the browser’s supported extensibility model for installation, execution, disabling, or removal. Браузеры, которые не предоставляют поддерживаемые модели расширения, считаются неосязаемыми и не должны изменяться. Browsers that don’t provide supported extensibility models are considered non-extensible and shouldn’t be modified.

Установка и удаление Installation and removal

Необходимо иметь возможность запуска, остановки или иного отзова авторизации, предоставленной программному обеспечению. You must be able to start, stop, or otherwise revoke authorization given to software. Программное обеспечение должно получить ваше согласие перед установкой, и оно должно предоставить четкий и понятный способ установки, отключать или отключить его. Software should obtain your consent before installing, and it must provide a clear and straightforward way for you to install, uninstall, or disable it.

Программное обеспечение, которое обеспечивает плохое качество установки, может загружать другие «нежелательные программы», классифицированные Корпорацией Майкрософт. Software that delivers poor installation experience might bundle or download other «unwanted software» as classified by Microsoft.

Программное обеспечение, которое обеспечивает плохое удаление, может: Software that delivers poor removal experience might:

Представление вводящих в заблуждение или вводящих в заблуждение подсказок или всплывающих папок при попытке удалить его. Present confusing or misleading prompts or pop-ups when you try to uninstall it.

Не удается использовать стандартные функции установки и удаления, такие как Add/Remove Programs. Fail to use standard install/uninstall features, such as Add/Remove Programs.

Реклама и реклама Advertising and advertisements

Программное обеспечение, которое продвигает продукт или службу за пределами самого программного обеспечения, может мешать работе с компьютерами. Software that promotes a product or service outside of the software itself can interfere with your computing experience. Вы должны иметь четкий выбор и контроль при установке программного обеспечения, которое представляет рекламу. You should have clear choice and control when installing software that presents advertisements.

Рекламные объявления, представленные программным обеспечением, должны: The advertisements that are presented by software must:

Включай очевидный способ закрытия рекламы пользователями. Include an obvious way for users to close the advertisement. Акт закрытия рекламы не должен открывать другую рекламу. The act of closing the advertisement must not open another advertisement.

Включай имя программного обеспечения, которое представило рекламу. Include the name of the software that presented the advertisement.

Программное обеспечение, которое представляет эти рекламные объявления, должно: The software that presents these advertisements must:

- Предостанавляем стандартный метод для программного обеспечения с тем же именем, что и в рекламе, которая представлена. Provide a standard uninstall method for the software using the same name as shown in the advertisement it presents.

Рекламные объявления, показанные вам, должны: Advertisements shown to you must:

Отличаться от контента веб-сайта. Be distinguishable from website content.

Не вводить в заблуждение, не обманывать и не путать. Not mislead, deceive, or confuse.

Не содержит вредоносный код. Not contain malicious code.

Не вызывает загрузку файла. Not invoke a file download.

Мнение потребителей Consumer opinion

Корпорация Майкрософт поддерживает мировую сеть аналитиков и разведывательных систем, в которой можно отправлять программное обеспечение для анализа. Microsoft maintains a worldwide network of analysts and intelligence systems where you can submit software for analysis. Ваше участие помогает Корпорации Майкрософт быстро выявлять новые вредоносные программы. Your participation helps Microsoft identify new malware quickly. После анализа Корпорация Майкрософт создает аналитику безопасности для программного обеспечения, которое соответствует описанным критериям. After analysis, Microsoft creates Security intelligence for software that meets the described criteria. Этот интеллект безопасности определяет программное обеспечение как вредоносное ПО и доступно всем пользователям с помощью антивируса Microsoft Defender и других решений microsoft antimalware. This Security intelligence identifies the software as malware and are available to all users through Microsoft Defender Antivirus and other Microsoft antimalware solutions.

Потенциально нежелательное приложение (PUA) Potentially unwanted application (PUA)

Наша защита PUA направлена на защиту производительности пользователей и обеспечение приятного интерфейса Windows. Our PUA protection aims to safeguard user productivity and ensure enjoyable Windows experiences. Эта защита помогает обеспечить более продуктивное, производительное и восхитительное впечатление от Windows. This protection helps deliver more productive, performant, and delightful Windows experiences. Инструкции о том, как включить защиту PUA в антивирусных программах Microsoft Edge и Microsoft Defender на основе хрома, см. в статью Обнаружение и блокировка потенциально нежелательных приложений. For instruction on how to enable PUA protection in Chromium-based Microsoft Edge and Microsoft Defender Antivirus, see Detect and block potentially unwanted applications.

PUAs не считаются вредоносными программами. PUAs are not considered malware.

Корпорация Майкрософт использует определенные категории и определения категорий для классификации программного обеспечения как PUA. Microsoft uses specific categories and the category definitions to classify software as a PUA.

Рекламное программное обеспечение: Программное обеспечение, отображаее рекламу или рекламные акции, или побуждает вас к завершению опросов для других продуктов или служб в программном обеспечении, кроме самого себя. Advertising software: Software that displays advertisements or promotions, or prompts you to complete surveys for other products or services in software other than itself. Это включает программное обеспечение, которое вставляет рекламу на веб-страницы. This includes software that inserts advertisements to webpages.

Программное обеспечение Torrent (только для предприятия): Программное обеспечение, которое используется для создания или загрузки торрентов или других файлов, специально используемых с одноранговых технологий обмена файлами. Torrent software (Enterprise only): Software that is used to create or download torrents or other files specifically used with peer-to-peer file-sharing technologies.

Программное обеспечение cryptomining: Программное обеспечение, использующее ресурсы устройства для майнинга криптовалют. Cryptomining software: Software that uses your device resources to mine cryptocurrencies.

Программное обеспечение для комплектовки: Программное обеспечение, которое предлагает установить другое программное обеспечение, которое не разработано одной и той же организацией или не требуется для запуска программного обеспечения. Bundling software: Software that offers to install other software that is not developed by the same entity or not required for the software to run. Кроме того, программное обеспечение, которое предлагает установить другое программное обеспечение, которое квалифицируется как PUA на основе критериев, описанных в этом документе. Also, software that offers to install other software that qualifies as PUA based on the criteria outlined in this document.

Программное обеспечение для маркетинга: Программное обеспечение, которое отслеживает и передает действия пользователей приложениям или службам, кроме себя, для маркетинговых исследований. Marketing software: Software that monitors and transmits the activities of users to applications or services other than itself for marketing research.

Программное обеспечение для уклонения: Программное обеспечение, которое активно пытается избежать обнаружения с помощью продуктов безопасности, в том числе программного обеспечения, которое ведет себя по-другому в присутствии продуктов безопасности. Evasion software: Software that actively tries to evade detection by security products, including software that behaves differently in the presence of security products.

Плохая репутация отрасли: Программное обеспечение, которое доверенные поставщики безопасности обнаруживают с помощью своих продуктов безопасности. Poor industry reputation: Software that trusted security providers detect with their security products. Индустрия безопасности предназначена для защиты клиентов и улучшения их работы. The security industry is dedicated to protecting customers and improving their experiences. Корпорация Майкрософт и другие организации в сфере безопасности непрерывно обмениваются знаниями о файлах, которые мы проанализировали, чтобы обеспечить пользователям максимально возможную защиту. Microsoft and other organizations in the security industry continuously exchange knowledge about files we have analyzed to provide users with the best possible protection.