- Как дать Root права пользователю в Linux

- Способ 1: Добавление в корневую группу с помощью usermod

- Способ 2: Добавление в корневую группу с помощью команды Useradd

- Способ 3: Редактирование файла /etc/passwd

- Способ 4: Дать права пользователя Sudo

- Пользователи в Ubuntu (Linux Mint)

- 09.01.2019

- Права администратора линукс минт

- Mint 19 — проблемы с правами администратора

- Mint 19 — проблемы с правами администратора

- Mint 19 — проблемы с правами администратора

- Mint 19 — проблемы с правами администратора

- Права суперпользователя root в Linux: полный обзор

- Предназначение root-прав в Linux

- Безопасность использования прав суперпользователя

- Команда sudo и примеры ее использования

- Переключение на суперпользователя

- Предоставление и отзыв прав суперпользователя

- Создание нового пользователя с root

- Для существующей учетной записи

- Откат прав суперпользователя

Как дать Root права пользователю в Linux

Суперпользователь «root” — это король пользователей Linux / Unix. Наличие корневого доступа предоставляет полный и неограниченный доступ к дистрибутиву Linux.

В этой инструкции я покажу вам, как дать root права пользователю в системе Linux. Как правило, доступ на корневом уровне (root) используется в системном администрировании. Поэтому всегда больно давать root-доступ другим пользователям. Вы должны быть очень осторожны и должны забрать доступ, как только необходимость в этом отпадет.

Согласно разрешениям файловой системы Linux, root или суперпользователь имеет полные права на чтение (r), запись (w) и выполнение (x) любого файла. По умолчанию идентификатор пользователя root равен «0».

Я собираюсь создать двух пользователей, а именно user1 и user2. Затем я предоставлю root-правак пользователю «user1«.

Способ 1: Добавление в корневую группу с помощью usermod

Давайте посмотрим, как мы можем дать обычному пользователю root- права, добавив его в корневую группу.

# adduser user1

# adduser user2

# groupadd test

Это группы, которые есть в моей дистрибутиве Linux.

# groups

root bin daemon sys adm disk wheel

Я собираюсь добавить user1 в корневую группу следующим образом:

Приведенная ниже команда даст пользователю привилегию root

Способ 2: Добавление в корневую группу с помощью команды Useradd

Я добавил нового пользователя «user3» в корневую группу с помощью команды:

# useradd -m -G root user3

# groups user3

user3 : user3 root

useradd -c “Imitation Root” -d /home/root_user -m -k /etc/skel -s /bin/bash -u 0 -o -g root root_user

Способ 3: Редактирование файла /etc/passwd

Отредактируйте /etc/passwd для конкретного пользователя. Измените UID и GID пользователя на «0«. Это даст root права пользователю в linux.

Теперь пользователь temproot должен иметь привилегии root:

ВНИМАНИЕ: это не рекомендуемый метод предоставления корневого доступа (root-прав)

Способ 4: Дать права пользователя Sudo

Конфигурационный файл sudo — это файл /etc/sudoers, и вы можете отредактировать его с помощью команды visudo:

Использование visudo защищает от конфликтов и гарантирует использование правильного синтаксиса.

Чтобы предоставить полный доступ конкретным пользователям

Добавьте в файл запись, приведенную ниже:

Следовать этому методу не очень хорошая идея, потому что это позволяет и User1, и User2 использовать команду su для предоставления постоянных привилегий root. Таким образом пропуская функции ведения журнала команд sudo.

Предоставление доступа к определенным файлам одному конкретному пользователю

Эта запись позволяет User 1 и всем другим членам группы получить доступ ко всем программным файлам в каталогах /sbin и /usr/sbin, а также привилегию выполнения команды /usr/oracle/backup.pl…

User1, %operator ALL= /sbin/, / usr/sbin, /usr/oracle/backup.pl

Если у вас есть какие-либо вопросы или предложения по этой теме, оставьте комментарий.

Источник

Пользователи в Ubuntu (Linux Mint)

09.01.2019

Несколько месяцев назад меня озадачили вопросом: какой пароль от root в Linux Mint? Я пользуюсь этой системой не один месяц и к своему стыду никогда по-настоящему не задумывался над этим вопросом. А зря. Для выполнения административных действий я использовал пароль от пользователя, указанный мной при установке системы. Но текущий пользователь и root — это не одно и тоже.

В Linux Mint существует два типа учетных записей: администратор и стандартный. При установке системы создается пользователь с типом учетной записи «администратор». Под ним я и работал все время, не задумываясь о root. Единственная разница между этими типами учетных записей состоит в том, что только «администратор» может повышать свои права до root, то есть выполнять команду sudo. Пользователи стандартной учетной записи этого делать не могут. Сразу возникает несколько вопросов. Зачем вообще нужен root? Почему не сделать так, как сделано в Windows, где есть администраторы и обычные пользователи? Причин несколько.

Линус Торвальдс при создании Linux ориентировался на Unix (это было еще до появления многопользовательской Windows) и многое взял оттуда. Пользователь root (он же суперпользователь) — неотъемлемая часть Unix. Это учетная запись с наивысшими правами (по сути тот же администратор в Windows). Предполагалось, что пользователи будут работать под обычными пользователями и лишь изредка для выполнения административных действий заходить под root. Для их удобства даже были созданы команды su и sudo (о них чуть позже). Эта практика перекочевала в Linux.

С появлением Ubuntu Linux-ом стали активно пользоваться не только матерые профессиональные программисты и системные администраторы, но и обычные пользователи далекие от технических деталей реализации и принципов ее работы. Постоянно переключаться между пользователем и root было лень. В результате чего некоторые стали сидеть под root. Разумеется это создавало огромную дыру в безопасности и нарушало сам принцип использования root. С этим нужно было что-то делать. (Кстати, по этой же самой причине Microsoft реализовала в Windows Vista механизм UAC).

В Canonical решили, что пользователям следует «забыть» о root. Как говорится, с глаз долой — из сердца вон. Однако просто удалить root из системы нельзя из-за обратной совместимости с ядром Linux. Поэтому там запретили входить в систему под этим пользователем. А для этого не стали устанавливать для него пароль. Поскольку root без пароля это все равно что самолет без крыльев, пользователи благополучно забыли про него. Чего в Canonical и добивались.

Но как насчет административных действий? Ведь пользователям все-равно как-то нужно устанавливать программы? Предоставлять такую возможность всем пользователям без разбора — слишком глупо. Поэтому пользователей разделили на две большие группы: администраторы (могут выполнять административные действия) и обычных пользователей (не могут их выполнять). Но если всем администраторам дать возможность свободно выполнять административные действия, мы вернемся к тому же от чего и ушли. Пользователи будут сидеть под администратором и это будет полностью эквивалентно тому, что они сидели под root.

Здесь-то и скрывается хитрость: администратор — это не root. Что это значит? Мы помним, что учетная запись root все еще существует в системе. В Linux только из-под нее можно выполнять административные действия. Получается, для того, чтобы установить программу мы все равно должны зайти в систему под root, даже если сидим под администратором. Но как, ведь у root нет пароля? И зачем тогда нужны администраторы? Тут-то и пригождается sudo.

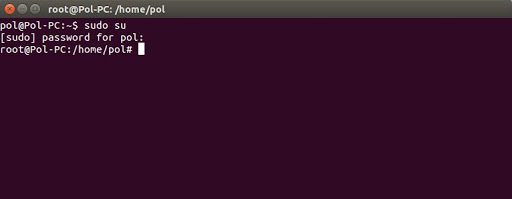

Но начнем с su. Эта команда переключает текущего пользователя на root. Но так как у root нет пароля, она не может выполнить свою задачу и завершается с ошибкой.

Команда sudo запускает отдельную программу с правами root. Она не меняет текущего пользователя в отличие от su. Для подтверждения своей работы sudo, как и su, требует ввода пароля… И вот здесь фокус: она запрашивает пароль не root, а текущего пользователя. Это важный момент: sudo запрашивает пароль текущего пользователя, а целевую программу запускает с правами root.

Может показаться странным: зачем еще раз вводить пароль от пользователя, если я его уже вводил при входе в систему. Причин несколько. Во-первых, часто для единственного пользователя активируют автоматический вход, поэтому под этой учетной записью может войти кто угодно. Во-вторых, вы могли куда-то отойти и в это время вашим компьютером может воспользоваться кто угодно. В-третьих, это хорошее напоминание вам о том, что предпринимаемое вами действие требует повышенных прав.

Хорошо, sudo позволяет выполнить одну команду, но если мне надо выполнить несколько команд? Тут есть несколько вариантов. Первый:

Здесь используется тот факт, что если su запускается от root, она не запрашивает пароль. После ввода пароля пользователя мы получаем интерпретатор с правами root. Еще два варианта:

Их действие похоже (но не аналогично) на sudo su. При этом sudo -s в отличие от sudo -i не меняет домашний каталог на /root, домашним остается домашний каталог текущего пользователя.

- В Ubuntu для root не задан пароль, поэтому вы не можете войти в систему под этим пользователем, даже с помощью команды su.

- Для выполнения административных действий вы должны использовать sudo, которая запрашивает пароль текущего пользователя, а программы запускает с правами root.

- Команду sudo могут выполнять только администраторы, обычные пользователи — нет.

- Поскольку Linux Mint основан на Ubuntu, он придерживается такой же практики работы с пользователями.

- В Интернете немало руководств как задать пароль для root (и тем самым «починить» su), но нужно ли это — вопрос открытый.

Источник

Права администратора линукс минт

21 ноя 2018, 22:03

Mint 19 — проблемы с правами администратора

21 ноя 2018, 22:35

Mint 19 — проблемы с правами администратора

21 ноя 2018, 22:44

Mint 19 — проблемы с правами администратора

21 ноя 2018, 22:51

Mint 19 — проблемы с правами администратора

21 ноя 2018, 23:57

Что-то я не пойму насчет прав администратора. У меня 4 логических диска. Не было раньше проблем,чтобы с sda1 на sda2,к примеру,переместить файл. Или создать там папку. А теперь проблемы есть. Причем бессистемные. То можно совершить действие,то нельзя. Закономерности не улавливаю. И еще. Поставил я драйвер на принтер. Не работает: принтер издал звук и отказался печатать тестовую страницу,поставив ее в очередь заданий. Ладно. Как успешно делал раньше,пытаюсь указать в установке принтера путь к файлу PPD в файловой системе. А мне в ответ: нет прав доступа. Как эту фигню понимать? Уверен,дело тут не в утилите sudo — она здесь не должна применяться. На другом форуме запросили у меня листинг команды groups. Формально все права на месте (henry — моя учетная запись):

$ groups henry

henry : henry adm cdrom sudo dip plugdev lpadmin sambashare

Источник

Права суперпользователя root в Linux: полный обзор

В дистрибутивах Linux пользовательские привилегии предоставляются путем открытия доступа к root. Наличие таких прав позволяет использовать функциональность операционной системы более широко и выполнять необходимые действия в корневом каталоге.

Давайте детально обсудим, что может суперпользователь в Linux, как настроить root и для чего нужна команда sudo .

Предназначение root-прав в Linux

Права обычного пользователя в Linux крайне ограничены. Он может управлять только своим каталогом и открывать для чтения определенные файлы из корня. Доступ для их изменения или установки программ отсутствует, что делает привилегии суперпользователя крайне важными при настройке ОС и решении разных проблем. Обычный пользователь ограничивается следующим набором прав:

- чтение, запись и изменение любых атрибутов пользовательской папки;

- то же самое и для каталога /tmp ;

- выполнение программ в любом месте, где нет ограничений;

- чтение файлов с соответствующим атрибутом для всех пользователей.

При наличии рут-прав у юзера появляется гораздо больше возможностей и расширяются границы взаимодействия с операционной системой. Становятся доступными любые действия со всеми папками и файлами.

Безопасность использования прав суперпользователя

Если с предназначением root-прав в Linux все понятно, то вот к безопасности их использования есть вопросы. В основном, относится это к серверным машинам, поскольку риск взлома домашнего компьютера очень мал, да и кому нужны файлы обычного пользователя, чтобы ради этого затевать процедуру взлома. Если вы используете Linux как обычную операционную систему, работаете с документами и стандартными программами, используйте root для установки приложений и защиты системы от случайных изменений, которые могут внести другие пользователи компьютера.

С серверной частью все гораздо сложнее, поскольку рут как таковой не предоставляет полной защиты. Часто используемые пароли взламываются путем перебора или поиском бэкдора. Поэтому не стоит полагаться исключительно на защиту паролем, если вы владеете файлами сайтов или используете сервер для других целей. Займитесь настройкой файрвола, если это повысит уровень защиты.

Команда sudo и примеры ее использования

Команда sudo тесно связана с root в Linux, поскольку отвечает за передачу прав суперпользователя и позволяет от его имени выполнять команды в Терминале. Существует несколько ее вариаций, использующихся при разных обстоятельствах. Подходит эта команда как для выполнения всего одного действия, так и для передачи прав на всю текущую сессию.

Самый простой пример использования sudo – запуск программы от имени суперпользователя. Для этого вводится:

Еще sudo применяется для установки софта, команда в таком случае обретает вид:

Если же вы желаете использовать сразу несколько команд, например, введя sudo cat file.txt | grep text > file.txt , появится ошибка, поскольку при выполнении второй команды права суперпользователя отсутствуют, а значит, запись в файл невозможна. Решается такая ситуация добавлением sudo перед каждым выражением.

В следующем разделе статьи речь пойдет о передаче прав суперпользователя, что тоже реализуемо при помощи sudo . Я рассмотрю два полезных аргумента. Советую ознакомиться с ними, если хотите упростить выполнение действий через Терминал.

Переключение на суперпользователя

Еще раз уточню, что команда sudo идеально подходит для получения необходимых привилегий без переключения учетной записи. Ее можно использовать как для выполнения одного действия, так и нескольких. Если вы желаете временно получить рут-права через эту команду, введите sudo -s или sudo -i . В первом случае домашний каталог остается текущим, а во втором меняется на /root.

Примерно так же работает и команда su , но она обладает дополнительными аргументами, которые следует уточнить:

- -c – позволяет выполнить команду;

- -g – устанавливает группу для пользователя;

- -G – дополнительные группы для юзера;

- — , -l , —login – один из режимов входа, при котором происходит переключение домашнего каталога;

- -p – сохранение переменных окружения;

- -s – выбор оболочки для выхода.

Есть вариант выполнить вход в оболочку под суперпользователем, но он имеет свои неудобства. Он заключается в переключении в доступную виртуальную консоль, что осуществляется комбинацией Ctrl + Alt + F1-F6 . Там понадобится ввести логин и пароль root для получения доступа. Главный недостаток этого метода – потеря возможности взаимодействия с графическим интерфейсом операционной системы.

Второй вариант – ввод такого же логина и пароля при входе через графическую форму авторизации. Так вы сразу получите доступ ко всем файлам, даже не надо будет вводить sudo . Однако неопытным пользователям такой метод не подходит, поскольку возникает риск удаления или изменения системных файлов, что иногда приводит к поломке ОС.

Вы уже сами решайте, какой вариант хотите использовать, и готовы ли смириться со всеми ограничениями и недостатками, которые накладывает каждый из них.

Предоставление и отзыв прав суперпользователя

Каждому пользователю в Linux можно предоставить root-права, добавив его в соответствующую группу. Точно так же их можно и отнять, если вдруг это понадобится. Рассмотрю три варианта действий.

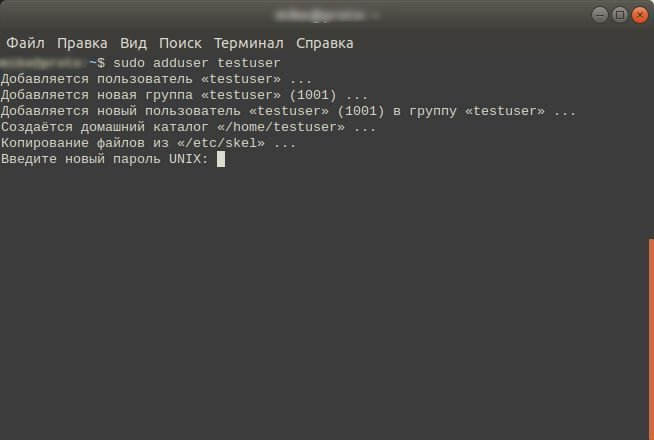

Создание нового пользователя с root

Допустим, что вы, единственный юзер в Linux, хотите создать еще одну учетную запись с правами суперпользователя. В таком случае алгоритм действий обретет следующий вид:

- Откройте Терминал и введите команду sudo adduser user (user замените на нужное имя пользователя).

- В консоли появятся инструкции по созданию нового пользователя. Присвойте пароль и подтвердите действие, чтобы завершить создание.

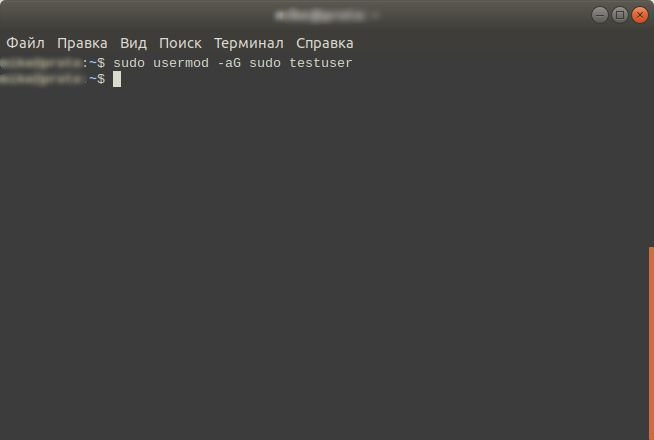

- Добавьте новую учетную запись в группу sudo, введя sudo usermod -aG sudo user ( user здесь тоже понадобится заменить).

- Проверьте выполненные действия, переключившись на новую учетную запись через su testuser . Для подтверждения введите пароль (при вводе символы не отображаются на экране).

- Выполните любую команду с sudo и убедитесь, что все прошло успешно.

Для существующей учетной записи

Если учетная запись уже добавлена, в консоли остается ввести только одну команду, чтобы добавить пользователя в группу sudo и разрешить ему получение рут-прав. Сама команда представлена ниже, вам остается только скопировать ее и поменять имя юзера.

Используйте предыдущую инструкцию для проверки внесенных изменений.

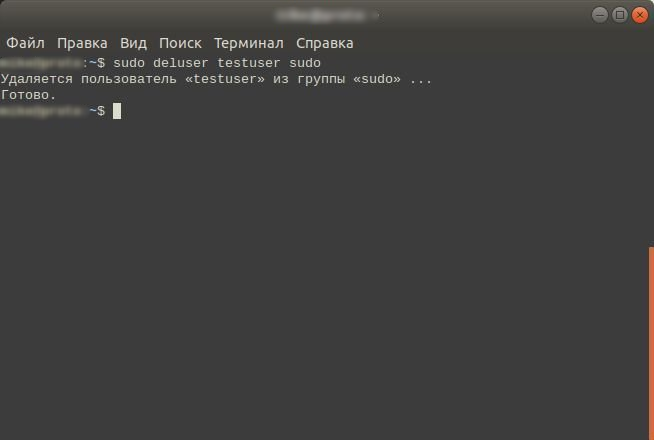

Откат прав суперпользователя

Если вдруг вы решили, что одна из учетных записей больше не должна состоять в группе sudo, отзовите права, введя команду:

Измените user на необходимое имя. Можете переключиться на эту учетную запись и убедиться в том, что теперь команды с sudo она выполнять не может.

Это была вся основная информация о правах суперпользователя в Linux. Вы знаете, что дают такие привилегии, как их правильно использовать и управлять пользователями. В качестве рекомендации скажу, что всегда нужно читать текст ошибок, появляющихся в Терминале, если что-то пошло не так. Это позволит вам быстрее решить проблему без траты времени на поиски в Google.

Источник