- Проброс портов на роутере. Как открыть порты?

- Проброс портов для удаленного рабочего стола (rdp) Windows

- Evgeniy Korshunov

- пятница, 3 апреля 2015 г.

- Проверка, проброшен ли COM-порт в терминальной сессии

- Как настроить проброс COM на терминальный сервер.

- Записки IT специалиста

- Настраиваем проброс портов в Windows при помощи командной строки и Portproxy

- Дополнительные материалы

Проброс портов на роутере. Как открыть порты?

Проброс портов роутера используется для предоставления удаленного доступа к конкретному компьютеру (или устройству), находящемуся в локальной сети роутера, извне. Например, в локальной сети находится несколько компьютеров и нужно подключаться к одному из них удаленно. Во внешней сети все они имеют один и тот же ip-адрес. В маршрутизаторе прописывается определенный порт за нужным компьютером. Благодаря чему, обрабатывая обращение из внешней сети с определенным портом, маршрутизатор перенаправляет пользователя на нужный компьютер.

Проброс портов рассмотрим на примере выполнения настроек для удаленного рабочего стола Windows. Однако данная инструкция подойдет и для любых других настроек, связанных с пробросом портов, например, для настройки удаленного доступа к видеокамере, другим программам компьютера и т.д.

Проброс портов для удаленного рабочего стола (rdp) Windows

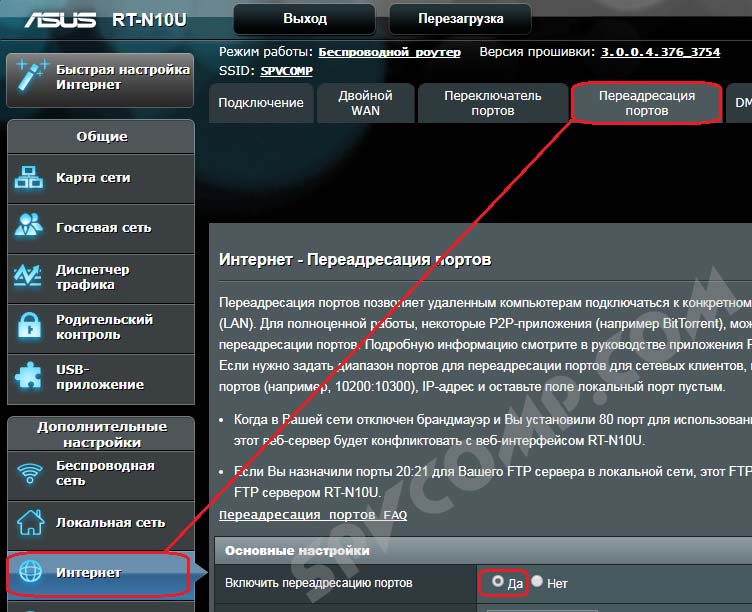

В данной инструкции рассмотрим, как сделать проброс портов на примере маршрутизатора ASUS RT-N10U. В других моделях маршрутизаторов действия будут аналогичны, отличаться может только внешний интерфейс и расположение пунктов меню.

В первую очередь нужно закрепить в настройках маршрутизатора постоянный локальный ip-адрес за нужным компьютером (или устройством), к которому будет осуществляться доступ.

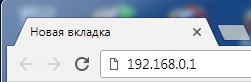

1. Чтобы попасть в панель управления маршрутизатором, открываем браузер и в адресной строке вводим его ip-адрес. В моем случае это 192.168.0.1. Чаще всего в большинстве маршрутизаторов используется адрес 192.168.0.1 или 192.168.1.1, хотя в настройках можно задать любой ip-адрес из множества локальных.

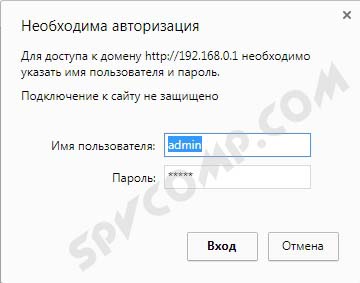

2. Если ввели адрес маршрутизатора правильно, то будет предложено авторизоваться (чаще всего по умолчанию используется логин: admin и пароль: admin , но это может быть изменено в настройках). Вводим логин и пароль и нажимаем Вход .

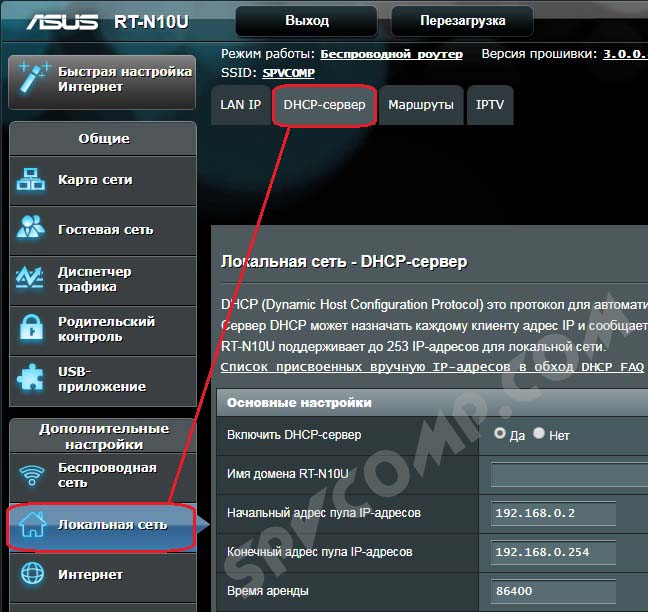

3. Выбираем пункт настройки Локальная сеть , вкладка DHCP-сервер . (В других роутерах также ищем раздел, связанный с DHCP).

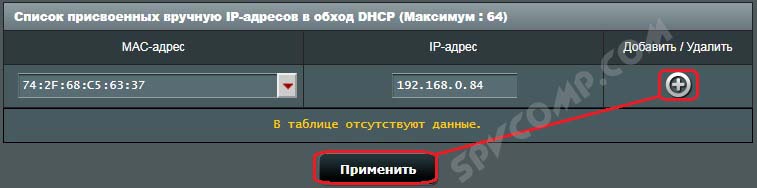

4. В нижней части страницы находим Список присвоенных вручную IP-адресов в обход DHCP и добавляем желаемый айпи нашему компьютеру (можно закрепить текущий ip компьютера). В моем случае в выпадающем списке устройств выбираю COMP (имя моего компьютера) и поле ip автоматически заполняется 192.164.0.84.

5. Нажимаем Применить .

Переходим к пробросу портов. Рассмотрим также на примере маршрутизатора ASUS RT-N10U. В других роутерах настройки будут выполняться аналогично.

Чтобы открыть доступ к удаленному рабочему столу нужно пробросить порт TCP 3389. Для других устройств или программ порт будет другой.

1. Выбираем пункт настройки Интернет , вкладка Переадресация портов .

2. В Основных настройках переводим параметр Включить переадресацию портов в положение Да .

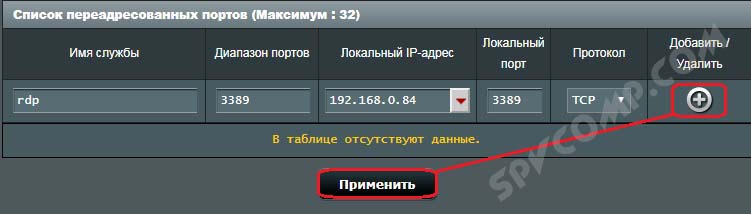

3. В Список переадресованных портов добавляем новую запись.

Имя службы : rdp

Диапазон портов : 3389

Локальный ip-адрес : выбираем в выпадающем списке имя нашего компьютера

Локальный порт : 3389

4. Нажимаем плюс для добавления и Применить .

Теперь при обращении к вашему внешнему статическому ip-адресу через порт 3389, пользователь будет попадать именно на указанный удаленный компьютер, даже если в сети будет еще десяток компьютеров.

На этом проброс портов для удаленного рабочего стола Windows закончены.

Примечание. Узнать, какой у вас внешний статический ip-адрес можно, например, через сервис Яндекс.Интернетометр

Оцените статью. Вам не сложно, а автору приятно

Информация была полезной? Поделитесь ссылкой в соцсетях! Спасибо!

Новости по теме:

- Google Chrome будет блокировать сайты с вредоносной и мошеннической рекламой

08.11.2018 - ФАС оштрафовал сотовых операторов России

22.09.2018 - Google закроет игровое приложение YouTube Gaming

20.09.2018 - Windows 10 блокирует установку сторонних браузеров

17.09.2018 - Google обвинили в нарушении регламента по защите данных GDPR

16.09.2018

Evgeniy Korshunov

Этот блог — мой персональный сетевой помощник + коллекция ссылок

пятница, 3 апреля 2015 г.

Проверка, проброшен ли COM-порт в терминальной сессии

Требуется при подключении кассового аппарата.

В свойствах соединения обязательно ставим перенаправление портов.

Чтобы узнать, выполнился ли проброс портов, выполняем команду:

UPD Статья по теме: Проброс COM порта через RDP на WinSer 2008R2

Q: Проброс Com Порта Через Rdp На Winser 2008r2

Добрый день!

Имеется терминальный сервер на Windows Server 2008 R2. Иеется теринал сбора данных (ТСД) CipherLab 8400/8470 с подставкой Cradle, который подключается к локальноу копьютеру на Windows 7 посредство com-порта

(VirtualCOM). Иеется 1С8, в которой этот ТСД работает. С локального компьютера всё работает прекрасно, ТСД по com-порту подключается и видится в 1С8. Задача прокинуть этот ТСД в терминал.

На клиенте в свойствах RDP включил перенаправление всех портов и устройств. На сервере в свойствах RDP разрешён проброс com-портов. Но при попытке увидеть устройство в 1С выдаётся ошибка, что не удалось открыть com-порт.

На локальной машине устройство в оборудовании отображается как Silicon Labs CP210x USB to UART Bridge (COM 4), но при подключении к терминальноу серверу редирект не проходит. На сервере COM1, COM2.

Вот что выдаёт change port /query на теринально сервере :

AUX = \DosDevices\COM1

COM1 = \Device\RdpDrPort\;COM1:38\tsclient\COM1

COM2 = \Device\RdpDrPort\;COM2:38\tsclient\COM2

Как настроить проброс COM на терминальный сервер.

Имеем:

1)Com сканер штрихкода Metrologic 9540

2)Конвертрор usb-com

3)Ноут с локальной 1С.

Конвертор прописался как COM3.

Больше на ноуте COM портов нет.

локальная 1С-ка уверенно сканирует.

Нужно сканировать в 1С, которая запущена на терминальном сервере.

1) На сервере терминалов 2 СОМ порта, СОМ1 и СОМ2.

2) В mstsc поставил галку проброски COM.

3) На сервере в настройках протокола RDP проброска COM не отключена.

4) На сервере установлена 1С:Сканер штрихкода

5) Я не Админ на сервере

Но там 1С не видит сканер. Проверил по COM25.

Попробовал потом (непонимаю зачем это):

net use com5: \\tsclient\com3 /persistent:yes

Получил:

The command completed successfully.

Но все равно не сканирует.

Куда копать?

Может ли быть что мапинг COM идет не по порту RDP и рубит фаервол?

+(0)Если выдернуть конвертор из компа клиента, то, разумеется, com порт как устройство пропадает и команда:

net use com5: \\tsclient\com3 /persistent:yes

Выдает:

System error 87 has occurred.

The parameter is incorrect.

То есть если при подключенном выдало «The command completed successfully. » то факт наличия у tsclient устройства com3 сервер видит.

Сменил в настройках COM3 на COM1. На сервере теперь видно 3 порта, причем 1,2,4.

И не сканирует.

Непонятно, что за com4 на ноуте, поищу в реестре.

1) На другом компе с штатным com тоже не сканируется, менял штатный с СОМ1 на СОМ3 и СОМ5. 1С в помошнике подключения видит это порты именно под этими номерами, но не сканирует

2) Пробовал подключатся к двум серверам с Windows2003 и к компу с XP. Нигде не сканирует, но проброшенные порты 1С видит.

На компах одинаковый антивир. Касперский. Может он не пускать поток данных при пробросе порта? Как по мне дикое предположение. Либо уже на сервере он вмешивается?

Нашел команду:

change port /query

Выдала:

AUX = \DosDevices\COM1

COM1 = \Device\Serial0

COM2 = \Device\Serial1

COM3 = \Device\RdpDrPort\;COM3:1\tsclient\COM3

COM3: = \Device\RdpDr\;com3:1\tsclient\com3

COM4 = \Device\RdpDrPort\;COM4:1\tsclient\COM4

COM5: = \Device\RdpDr\;com5:1\tsclient\com3

COM6: = \Device\RdpDr\;com6:1\TSclient\com3

Смущают двоеточия, сейчас буду чистить

Стало так:

AUX = \DosDevices\COM1

COM1 = \Device\Serial0

COM2 = \Device\Serial1

COM3 = \Device\RdpDrPort\;COM3:1\tsclient\COM3

COM4 = \Device\RdpDrPort\;COM4:1\tsclient\COM4

не понимаю. Сканер живой, проброс включается. Осталось антивиры выключить, но админа уже нет

Что-то у меня из крайне хренового положения стало мега адуренное.

Записки IT специалиста

Технический блог специалистов ООО»Интерфейс»

- Главная

- Настраиваем проброс портов в Windows при помощи командной строки и Portproxy

Настраиваем проброс портов в Windows при помощи командной строки и Portproxy

Часто можно услышать совершенно неверное утверждение, что в части сетевых настроек операционные системы Windows значительно уступают своим конкурентам (Linux и BSD). Отчасти такие суждения опираются на опыт администрирования стандартных ролей полностью игнорируя возможности командной строки.

Начиная с Windows Server 2003 в состав системы был в введена команда Netsh, которая позволяет гибко управлять сетевыми настройками компьютера. Обзор всех возможностей этой утилиты займет не одну статью, поэтому мы остановимся на командах Netsh для интерфейса Portproxy, позволяющих непосредственно решить нашу задачу.

Данный набор команд позволяет перенаправлять приходящие пакеты с IPv4 и IPv6 портов на любые IPv4 и IPv6 порты компьютера назначения в любых комбинациях. Единственное ограничение — portproxy может работать только с протоколом TCP, но в большинстве случаев этого достаточно.

Для добавления перенаправления используется команда add v4tov4 (если требуется перенаправление с IPv4 в IPv6 используйте v4tov6 и т.д.), полный синтаксис будет такой:

- listenaddress — локальный адрес на котором принимаются соединения

- listenport — локальный порт на котором принимаются соединения

- connectaddress — удаленный или локальный адрес на который перенаправляются соединения

- connectport — удаленный или локальный порт на который перенаправляются соединения

Для изменения уже существующего правила используется команда set v4tov4, которая имеет идентичный синтаксис, listenaddress и listenport — являются обязательными параметрами. Из необязательных параметров можно указывать только тот, который нужно изменить.

Для удаления правил используйте delete v4tov6 с указанием входящих адреса и порта:

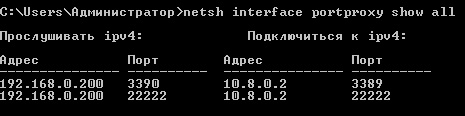

Для просмотра существующих правил введите:

Вместо all допустимо указывать v4tov4 или v6tov4 и т.п. для просмотра только соответствующих правил.

Чтобы не быть голословными рассмотрим практический случай использования portproxy в одной довольно непростой ситуации.

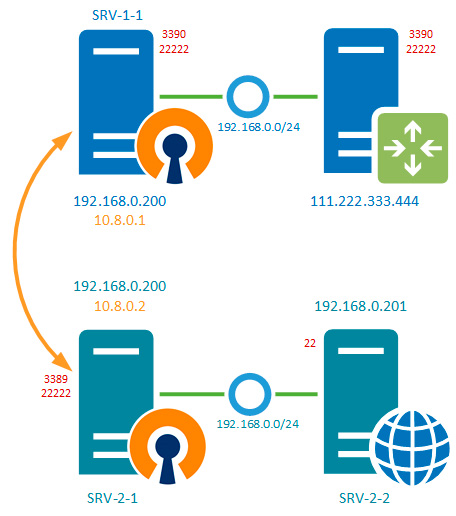

У одного нашего клиента имеется две аффилированных (т.е. принадлежащих одному владельцу) организации, имеющие разный вид деятельности и между собой не взаимодействующие. Одна из них находится в городе и не испытывает проблем с внешними коммуникациями. Вторая в сельской местности где доступен только среднего качества интернет, а о выделенном IP-адресе не может быть и речи.

Поэтому, когда встал вопрос организации удаленного доступа к сети второй организации с административными и контрольными целями, то было принято решение использовать для этого ресурсы первой организации, при этом внутренние сети обоих компаний не должны видеть друг друга и вообще иметь какой-либо доступ к ресурсам другой организации.

Кроме того, выяснилось, что обе сети имеют одинаковый диапазон IP-адресов, что делало маршрутизацию между ними в принципе крайне затруднительной. По условиям задачи требовалось обеспечить доступ к RDP (порт 3389) сервера SRV-2-1 и SSH (порт 22) сервера SRV-2-2 второй организации, для этого выделялся сервер SRV-1-1 первой компании, при этом, как можно увидеть из схемы ниже, сервера обоих компаний также имеют одинаковые внутренние адреса.

Теперь нам надо перенаправить все соединения на эти порты в сеть второй компании, но там нам доступен только SRV-2-1 по VPN-адресу, поэтому направим пакеты туда, для чего создадим два правила:

Первое правило отправит все пакеты пришедшие на порт 3390 с адресом 192.168.0.200 (внутренний адрес SRV-1-1) в VPN-туннель серверу SRV-2-1, а так как он уже является целевым для службы RDP, то сразу меняем порт назначения на 3389. Первая часть задачи выполнена.

Второе правило отправит к SRV-2-1 все пакеты с порта 22222 (SSH), теперь нам надо научить этот сервер как правильно доставить их адресату. Для этого добавим уже этому серверу следующее правило:

Согласно которому сервер SRV-2-1 в сети второй компании будет слушать порт 22222 на интерфейсе VPN-сети и передавать все полученные пакеты на порт 22 (SSH) сервера SRV-2-2.

Как видим мы весьма просто реализовали довольно сложную схему, так пакет к серверу SRV-2-2 проходит три промежуточных узла, но при этом мы не настраивали никакой маршрутизации и не устанавливали никакого дополнительного ПО и вообще обошлись минимальным вмешательством в инфраструктуру.

Дополнительные материалы

Помогла статья? Поддержи автора и новые статьи будут выходить чаще:

Или подпишись на наш Телеграм-канал: