- Топ-12 инструментов для пентеста на Kali Linux и не только

- Топ-12 инструментов для пентеста на Kali Linux и не только

- Комплексные инструменты

- Burp Suite

- OWASP ZAP

- Metasploit

- Брутфорсеры

- John the Ripper

- THC-Hydra

- RainbowCrack

- Сканеры сетей

- Masscan

- Анализаторы трафика

- tcpdump

- Wireshark

- mitmproxy

- Заключение

- Kali Linux — тестирование проникновения на сайт

- Vega Usage

- ZapProxy

- Использование инструментов базы данных

- sqlmap

- sqlninja

- Инструменты сканирования CMS

- WPScan

- Joomscan

- Инструменты сканирования SSL

Топ-12 инструментов для пентеста на Kali Linux и не только

Топ-12 инструментов для пентеста на Kali Linux и не только

Как понять, что проект уязвим? Мы собрали 12 популярных инструментов, которые широко используются пентестерами по всему миру, помогают находить бреши в безопасности и своевременно их устранять. Для удобства мы разделили их на 4 категории: комплексные инструменты, брутфорсеры, сканеры сетей и анализаторы трафика. Часть этих инструментов предустановлена в Kali Linux, а часть доступна для скачивания.

Комплексные инструменты

Это программы, которые характеризуются широкой функциональностью и обеспечивают комплексную проверку возможных уязвимостей.

Burp Suite

Популярная платформа для тестирования безопасности веб-приложений, которая доступна на Kali Linux из коробки. По сути, это набор взаимосвязанных компонентов, которые обеспечивают полноценный аудит безопасности.

Функциональные возможности не ограничиваются поиском файлов, отображением содержимого приложения, подбором паролей, фаззингом, перехватом и модификацией запросов. В магазине BApp Store можно найти дополнительные расширения для Burp Suite, которые способны увеличить функциональность программы.

OWASP ZAP

Кроссплатформенный инструмент с открытым исходным кодом, который поддерживается безопасниками со всего мира и имеет много общего с Burp Suite. OWASP ZAP удобен в использовании. Интерфейс состоит из нескольких окон. Есть поддержка 13 языков, включая английский.

FBS , Санкт-Петербург , По итогам собеседования

Позволяет автоматически находить уязвимости в безопасности веб-приложений в процессе разработки и тестирования. Таким образом, программа будет полезной не только пентестерам, но и самим веб-разработчикам.

Metasploit

Metasploit Framework — это популярная открытая платформа для создания и отладки эксплойтов под различные операционные системы. Включает в себя огромную базу опкодов и позволяет скрывать атаки от IDS/IPS систем. Благодаря этому тестирование на уязвимости максимально приближено к реальным сценариям.

На момент написания статьи проект насчитывает более 700 контрибьюторов. Metasploit Framework работает на Windows, Linux и других UNIX-подобных системах.

Брутфорсеры

Именно брутфорсеры помогают получить несанкционированный доступ к аккаунтам, сайтам, компьютерным системам методом перебора комбинаций из различных символов. Кто-то скажет, что брутфорс устарел. Но такой вид взлома актуален, и количество брутфорс-атак лишь возросло с переводом всего мира на удалённый режим работы.

John the Ripper

Кроссплатформенный инструмент с открытым исходным кодом, который используется для аудита слабых паролей. Несмотря на столь кричащее название, Джон-потрошитель хорошо зарекомендовал себя в сфере пентеста. Программа поддерживает сразу несколько вариантов атак:

- перебором по словарю;

- полным перебором (брутфорс);

- гибридным способом.

У John the Ripper есть удобный GUI Johnny, который устанавливается отдельно. Но владельцам Linux придётся или собирать его из исходников самостоятельно, или довольствоваться консолью.

THC-Hydra

Простой в использовании многофункциональный брутфорс паролей, который завоевал популярность среди пентестеров по всему миру. Hydra поддерживает большое количество служб, отличается высокой скоростью работы, надёжностью и открытым исходным кодом. Работает через интерфейс командной строки с использованием словарей.

RainbowCrack

Популярный взломщик хешей, который характеризуется высокой скоростью работы. Отличается от многих брутфорсов способом взлома: вместо грубого перебора комбинаций с вычислением и сравнением хеша с искомым значением, RainbowCrack сравнивает хеш со значениями из предкалькулированной таблицы. То есть время тратится только на сравнение, что способствует быстрому получению результата.

На официальном сайте программы можно найти демо и готовые радужные таблицы для алгоритмов хеширования LM, NTLM, MD5 и SHA1.

Сканеры сетей

Такие программы предназначены для сканирования локальных и внешних сетей с целью составления их карт и поиска возможных уязвимостей.

Свободная утилита для сканирования и аудита безопасности сетей. Инструмент широко используется для сканирования узлов, получения списка открытых портов, сканирования запущенных сервисов и идентификации хостов в сети. Network Mapper поддерживает различные способы сокрытия процесса сканирования, параллельное сканирование, обход систем IDS и межсетевых экранов.

У продукта есть кроссплатформенный GUI Zenmap.

ZMap отличается высокой скоростью работы. Этот инструмент изначально создавался как более быстрая альтернатива Nmap для сканирования всей сети, а не отдельных фрагментов. Чтобы добиться скорости в 1,4 млн пакетов в секунду, достаточно обычного компьютера с гигабитным соединением.

Возникает вопрос: а зачем в таком случае нужен Nmap? Дело в том, что у ZMap есть существенный недостаток: очень высокая нагрузка, которая способна вывести из строя сетевое оборудование. Поэтому для точечного сканирования и небольших сетей предпочтительнее использовать Nmap.

Masscan

Ещё один массовый асинхронный сканер, который работает со скоростью до 25 млн пакетов в секунду. Полезен для сканирования огромных сетей, таких как Интернет. Синтаксис Masscan схож с Nmap, а скорость работы превышает скорость ZMap. Но главный недостаток такой же, как и у последнего: огромная нагрузка на сеть.

Анализаторы трафика

Это программы, которые позволяют перехватывать свой или чужой трафик с его дальнейшим анализом. Анализаторы трафика, также известные как снифферы, используются для диагностики сети и перехвата паролей.

tcpdump

tcpdump — сниффер с интерфейсом командной строки, с которым можно посмотреть, какие пакеты проходят через сетевую карту в данный момент. Чаще всего используется для отладки сети и в учебных целях, но возможности утилиты также позволяют проводить сетевые атаки и выявлять сканирование хоста.

За время существования этого инструмента формат его отчётов стал своего рода стандартом для других анализаторов, поэтому tcpdump без проблем работает в тандеме с другими программами.

Wireshark

Wireshark — это кроссплатформенный анализатор сетевых протоколов, который обеспечивает захват сетевых пакетов в реальном времени, просмотр их содержимого, сортировку и фильтрацию полученной информации, отображение статистики нагрузки на сеть и многое другое. Его возможности схожи с функциональностью tcpdump, но Wireshark выгодно отличает удобный пользовательский интерфейс, сортировка и фильтры. Инструмент с открытым исходным кодом.

Анализатор широко используется в государственных и образовательных учреждениях, на коммерческих и некоммерческих предприятиях.

mitmproxy

Консольная утилита для отладки, тестирования, оценки уровня конфиденциальности и тестирования на проникновение. С mitmproxy можно перехватывать, проверять, изменять и воспроизводить поток HTTP-трафика. Благодаря такой функциональности утилита широко используется не только хакерами и пентестерами, но также разработчиками веб-приложений для их своевременной отладки.

Заключение

Даже по отдельности эти программы эффективны. Если же использовать хотя бы по одному инструменту из каждой категории, вы обеспечите всесторонний анализ уязвимостей и тем самым повысите уровень информационной защищённости.

Хинт для программистов: если зарегистрируетесь на соревнования Huawei Cup, то бесплатно получите доступ к онлайн-школе для участников. Можно прокачаться по разным навыкам и выиграть призы в самом соревновании.

Перейти к регистрации

Источник

Kali Linux — тестирование проникновения на сайт

В этой главе мы узнаем о тестировании на проникновение веб-сайтов, предлагаемом Kali Linux.

Vega Usage

Vega — это бесплатная платформа для сканирования и тестирования с открытым исходным кодом, предназначенная для проверки безопасности веб-приложений. Vega может помочь вам найти и проверить SQL-инъекцию, межсайтовый скриптинг (XSS), непреднамеренно раскрытую конфиденциальную информацию и другие уязвимости. Он написан на Java, на основе графического интерфейса и работает в Linux, OS X и Windows.

Vega включает в себя автоматический сканер для быстрых тестов и перехватывающий прокси для тактического осмотра. Vega может быть расширена с помощью мощного API на языке Интернета: JavaScript. Официальная веб-страница https://subgraph.com/vega/

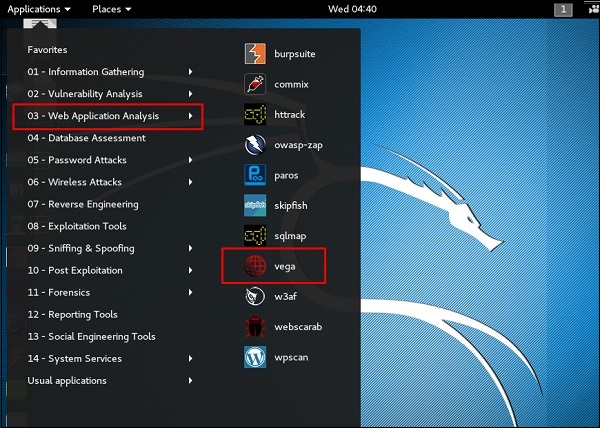

Шаг 1 — Чтобы открыть Vega, выберите Приложения → 03-Анализ веб-приложений → Vega.

Шаг 2 — Если вы не видите приложение в пути, введите следующую команду.

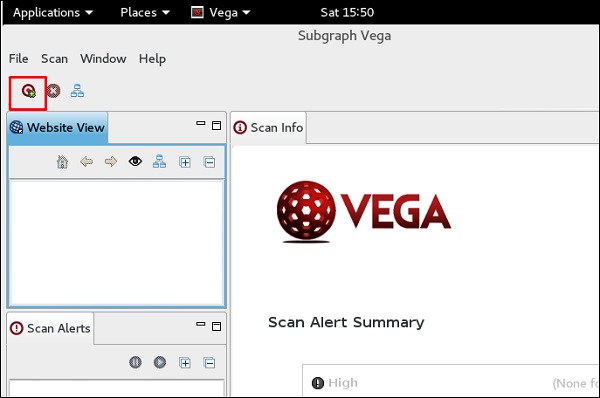

Шаг 3 — Чтобы начать сканирование, нажмите знак «+».

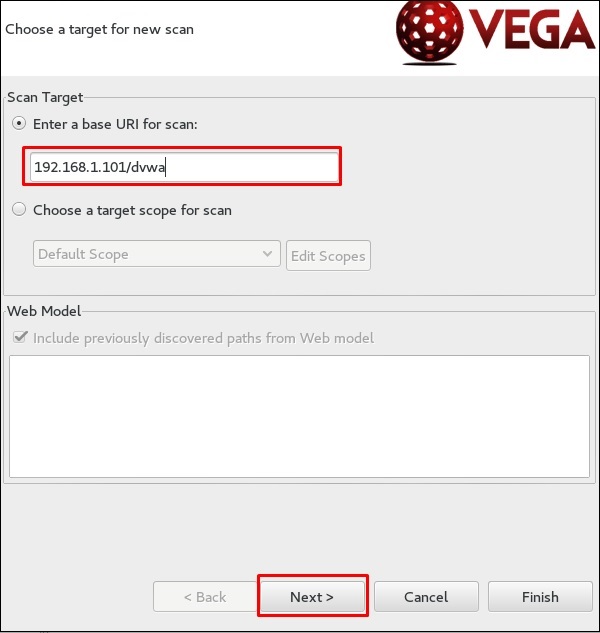

Шаг 4 — Введите URL веб-страницы, который будет сканироваться. В этом случае это метапроизводимая машина → нажмите «Далее».

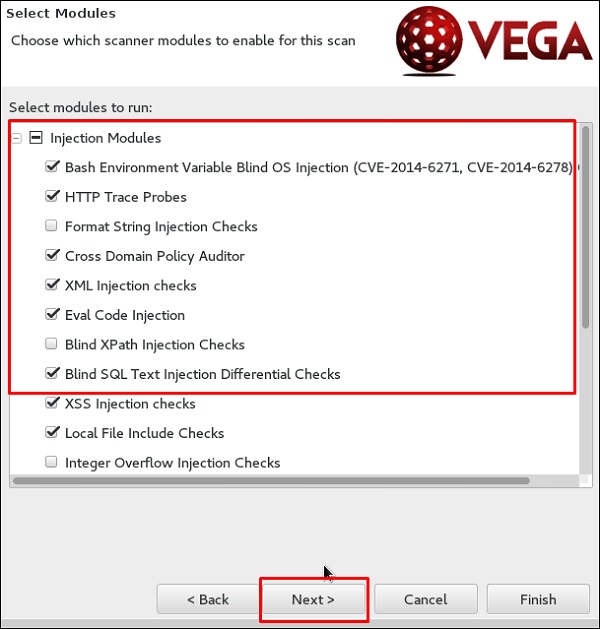

Шаг 5 — Отметьте все поля модулей, которыми вы хотите управлять. Затем нажмите «Далее».

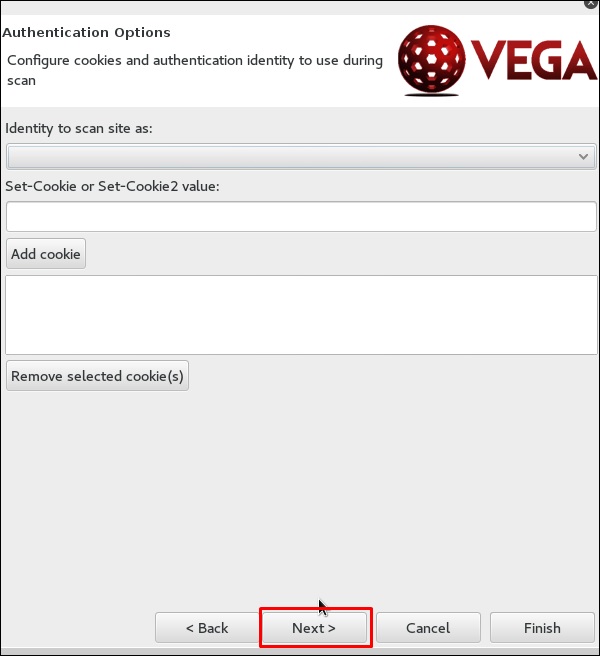

Шаг 6 — Нажмите «Далее» еще раз на следующем снимке экрана.

Шаг 7 — Нажмите «Готово».

Шаг 8 — Если появится следующая таблица, нажмите «Да».

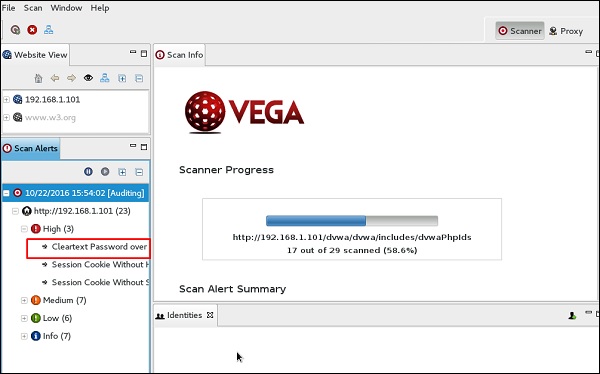

Сканирование будет продолжено, как показано на следующем снимке экрана.

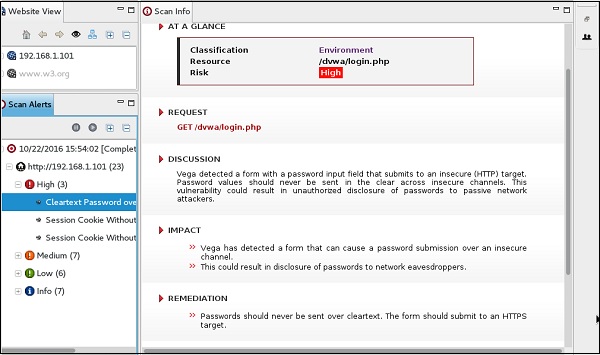

Шаг 9 — После того, как сканирование завершено, на левой нижней панели вы можете увидеть все результаты, которые классифицированы в соответствии с серьезностью. Если вы щелкните по нему, вы увидите все детали уязвимостей на правой панели, такие как «Запрос», «Обсуждение», «Воздействие» и «Исправление».

ZapProxy

ZAP-OWASP Zed Attack Proxy — это простой в использовании интегрированный инструмент тестирования на проникновение для поиска уязвимостей в веб-приложениях. Это интерфейс Java.

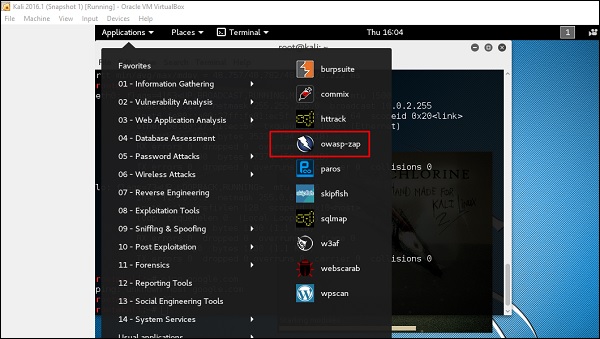

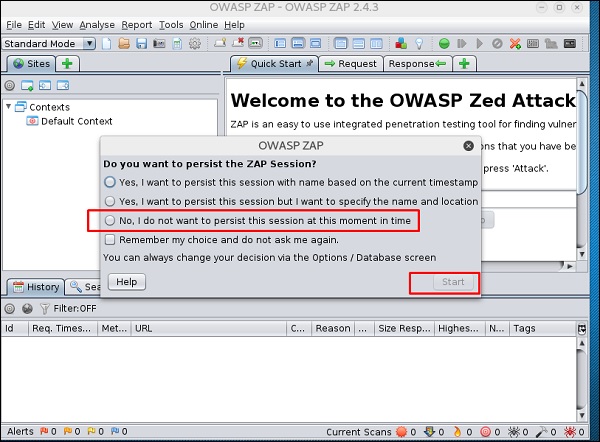

Шаг 1 — Чтобы открыть ZapProxy, перейдите в Приложения → 03-Анализ веб-приложений → owaspzap.

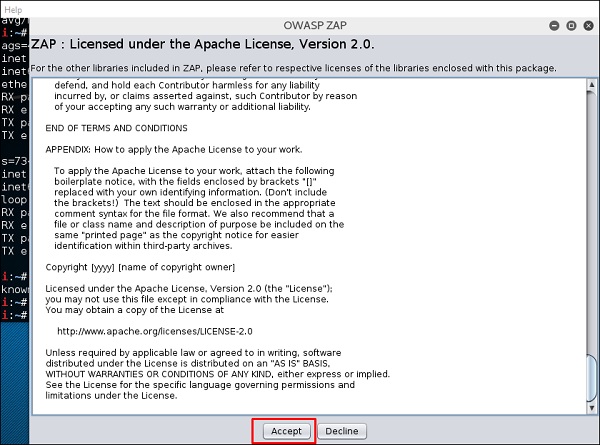

Шаг 2 — Нажмите «Принять».

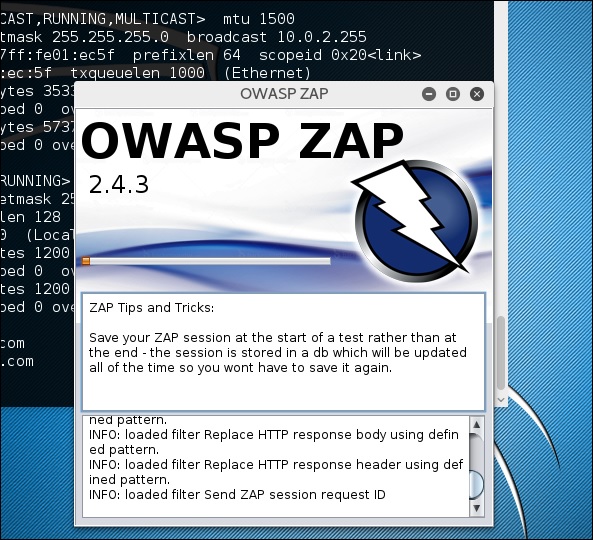

ZAP начнет загружаться.

Шаг 3 — Выберите один из вариантов, как показано на следующем снимке экрана, и нажмите «Пуск».

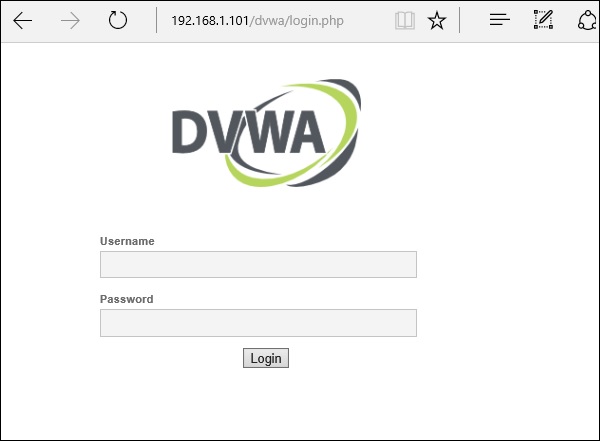

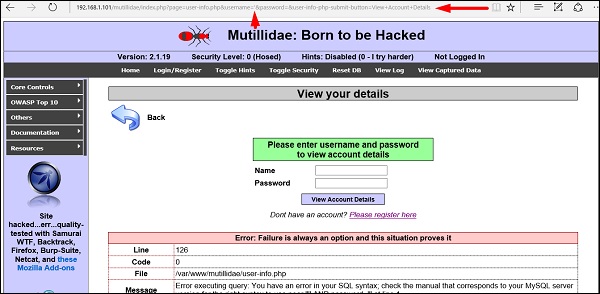

Следующая сеть является метасплочной с IP: 192.168.1.101

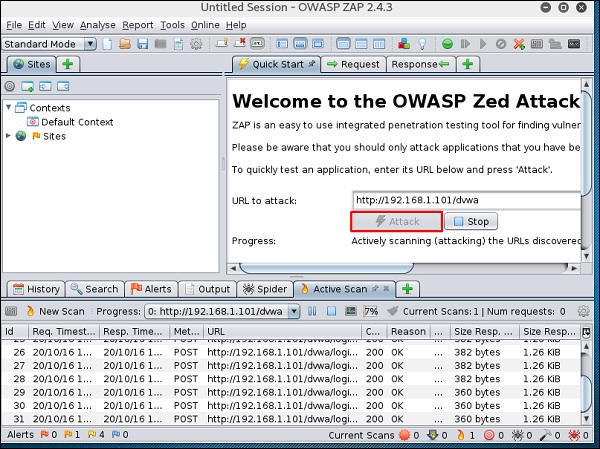

Шаг 4. Введите URL-адрес веб-сайта тестирования в поле «URL-адрес для атаки» → нажмите «Атака».

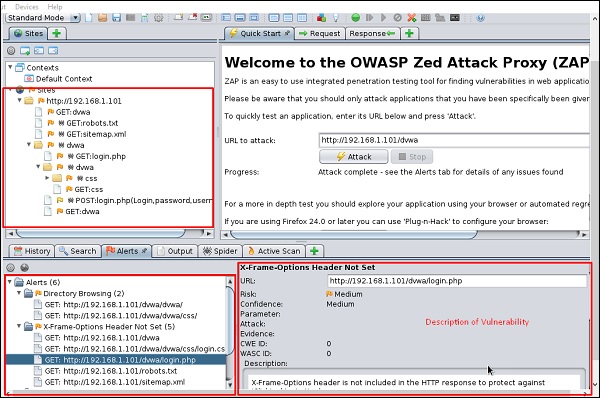

После завершения сканирования в верхней левой панели вы увидите все просканированные сайты.

На левой панели «Оповещения» вы увидите все полученные данные вместе с описанием.

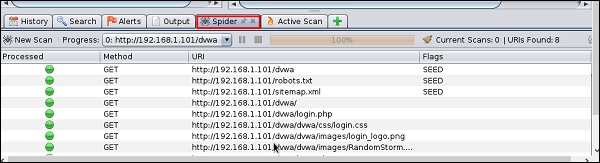

Шаг 5 — Нажмите «Паук», и вы увидите все отсканированные ссылки.

Использование инструментов базы данных

sqlmap

sqlmap — это инструмент для тестирования на проникновение с открытым исходным кодом, который автоматизирует процесс обнаружения и использования недостатков SQL-инъекций и захвата серверов баз данных. Он поставляется с мощным механизмом обнаружения, множеством нишевых функций для окончательного тестера проникновения и широким диапазоном переключателей, начиная от дактилоскопии базы данных, за выборку данных из базы данных, до доступа к базовой файловой системе и выполнения команд в операционной системе через внешнюю систему. зонные соединения.

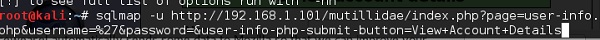

Давайте узнаем, как использовать sqlmap.

Шаг 1 — Чтобы открыть sqlmap, перейдите в Приложения → Оценка базы данных → sqlmap.

Веб-страница, имеющая уязвимые параметры для SQL-инъекций, является метасложной.

Шаг 2. Чтобы начать тестирование SQL-инъекций, введите «sqlmap — u URL-адрес жертвы»

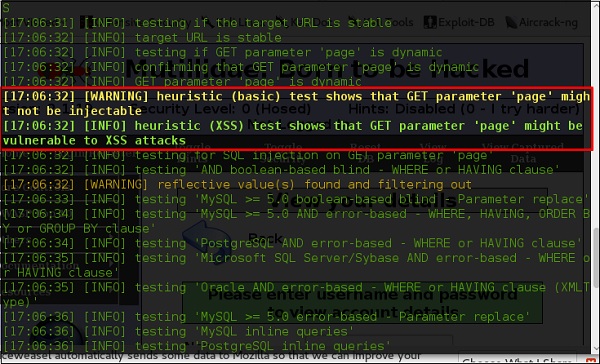

Шаг 3 — Из результатов вы увидите, что некоторые переменные уязвимы.

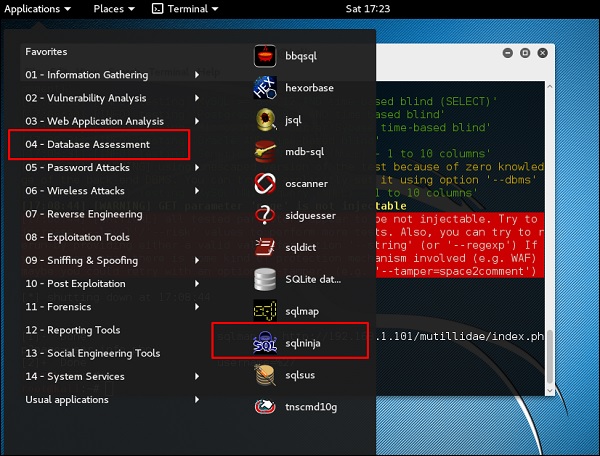

sqlninja

sqlninja — это инъекция SQL в Microsoft SQL Server для полного доступа к графическому интерфейсу. sqlninja — это инструмент, предназначенный для использования уязвимостей SQL-инъекций в веб-приложении, использующем Microsoft SQL Server в качестве серверной части. Полную информацию об этом инструменте можно найти на http://sqlninja.sourceforge.net/

Шаг 1 — Чтобы открыть sqlninja, перейдите в Приложения → Оценка базы данных → sqlninja.

Инструменты сканирования CMS

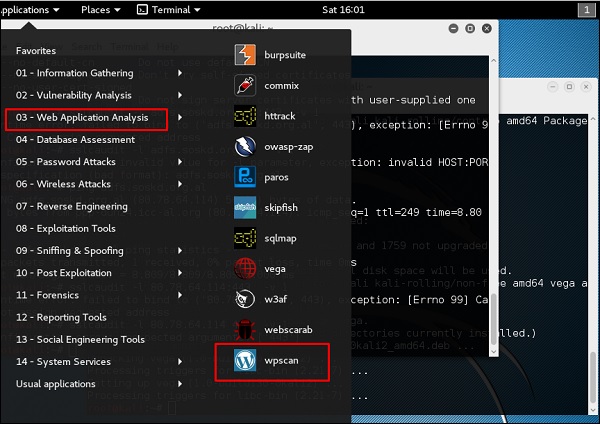

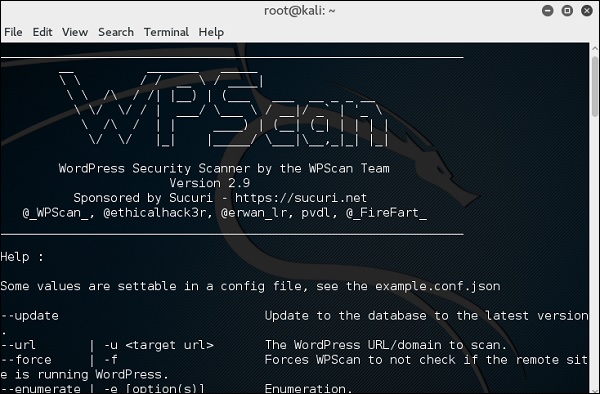

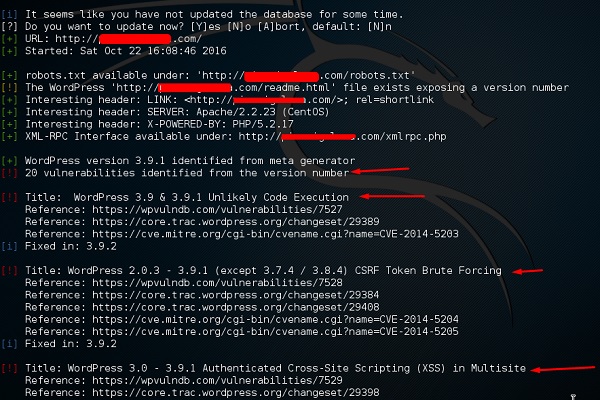

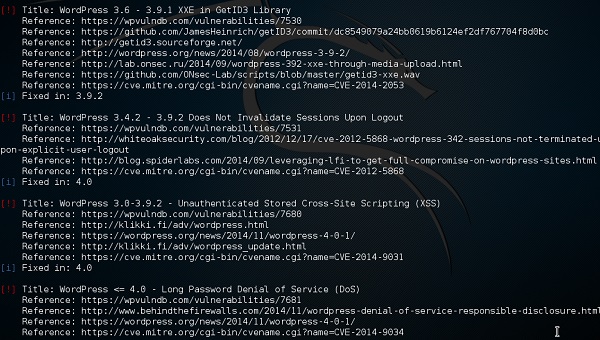

WPScan

WPScan — это сканер уязвимостей WordPress черного ящика, который можно использовать для сканирования удаленных установок WordPress на наличие проблем безопасности.

Шаг 1 — Чтобы открыть WPscan, перейдите в Приложения → 03-Анализ веб-приложений → «wpscan».

Появится следующий скриншот.

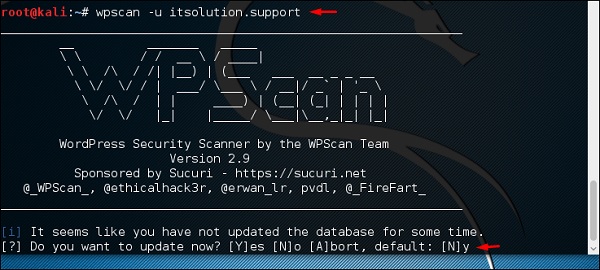

Шаг 2. Чтобы проверить сайт на наличие уязвимостей, введите «wpscan –u URL веб-страницы» .

Если сканер не обновляется, он попросит вас обновить. Я рекомендую это сделать.

Как только сканирование начнется, вы увидите результаты. На следующем снимке экрана уязвимости обозначены красной стрелкой.

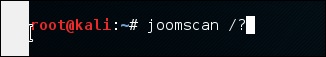

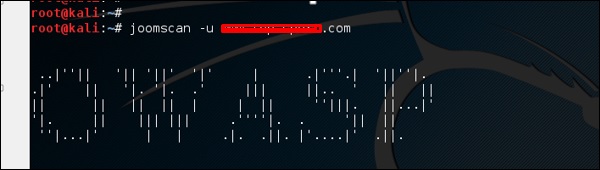

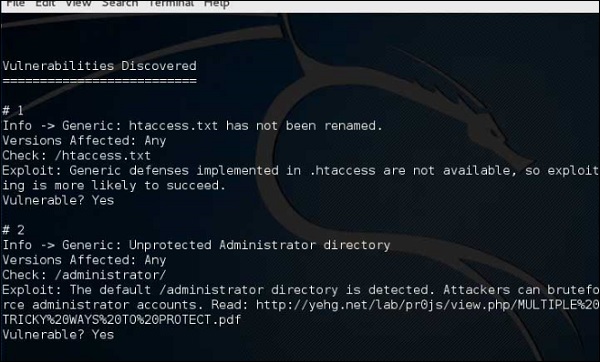

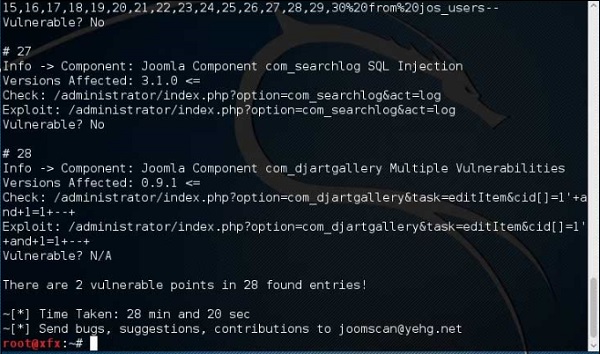

Joomscan

Joomla, вероятно, является наиболее широко используемой CMS из-за своей гибкости. Для этой CMS это сканер Joomla. Это поможет веб-разработчикам и веб-мастерам выявить возможные слабые места безопасности на развернутых сайтах Joomla.

Шаг 1 — Чтобы открыть его, просто нажмите левую панель на терминале, затем «joomscan — параметр» .

Шаг 2 — Чтобы получить справку по использованию, введите «joomscan /?»

Шаг 3 — Чтобы начать сканирование, введите «joomscan –u URL-адрес жертвы».

Результаты будут отображаться, как показано на следующем снимке экрана.

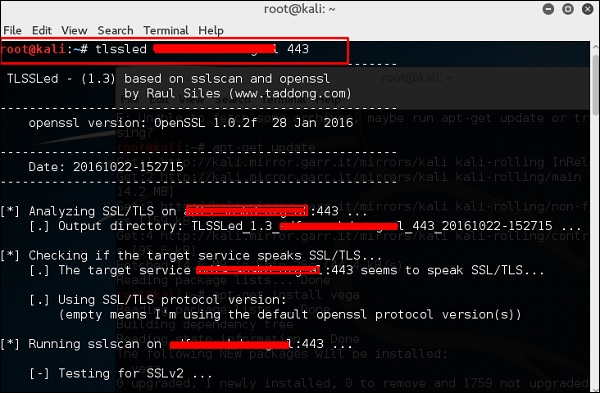

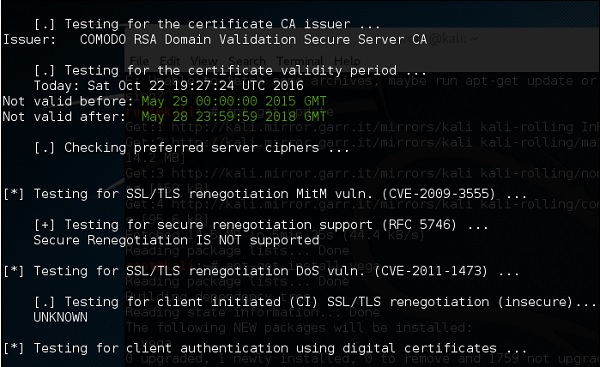

Инструменты сканирования SSL

TLSSLed — это сценарий оболочки Linux, используемый для оценки безопасности реализации целевого веб-сервера SSL / TLS (HTTPS). Он основан на sslscan, тщательном сканере SSL / TLS, основанном на библиотеке openssl, и на инструменте командной строки «openssl s_client» .

Текущие тесты включают в себя проверку того, поддерживает ли цель протокол SSLv2, шифр NULL, слабые шифры на основе длины ключа (40 или 56 бит), наличие надежных шифров (например, AES), если цифровой сертификат подписан MD5, и текущие возможности пересмотра SSL / TLS.

Чтобы начать тестирование, откройте терминал и введите «tlssled URL port» . Он начнет проверять сертификат, чтобы найти данные.

Вы можете видеть, что сертификат действителен до 2018 года, как показано зеленым на следующем снимке экрана.

w3af — это платформа для атаки и аудита веб-приложений, целью которой является выявление и использование всех уязвимостей веб-приложений. Этот пакет предоставляет графический интерфейс пользователя (GUI) для платформы. Если вам нужно только приложение командной строки, установите w3af-console.

Фреймворк был назван «metasploit for the web», но на самом деле он намного больше, поскольку он также обнаруживает уязвимости веб-приложений с помощью методов сканирования «черного ящика». Ядро w3af и его плагины полностью написаны на Python. Проект имеет более 130 плагинов, которые идентифицируют и используют SQL-инъекции, межсайтовый скриптинг (XSS), удаленное включение файлов и многое другое.

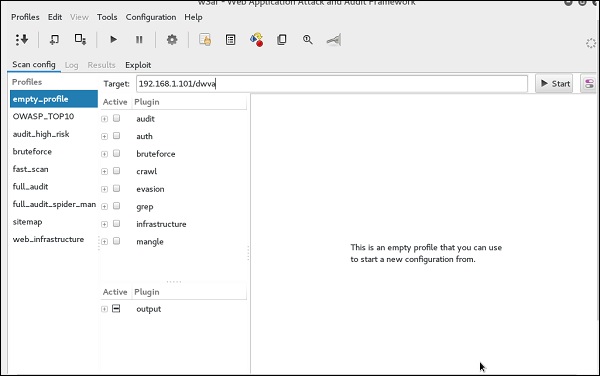

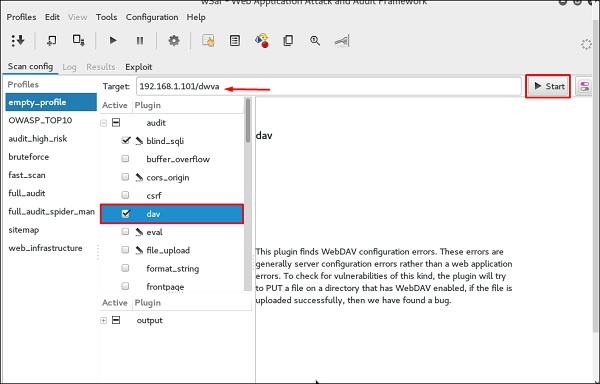

Шаг 1 — Чтобы открыть его, перейдите в Приложения → 03-Анализ веб-приложений → Нажмите w3af.

Шаг 2 — В поле «Цель» введите URL-адрес жертвы, который в этом случае будет метасовместимым веб-адресом.

Шаг 3 — Выберите профиль → Нажмите «Пуск».

Шаг 4 — Перейдите в «Результаты», и вы можете увидеть результаты с деталями.

Источник