Записки IT специалиста

Технический блог специалистов ООО»Интерфейс»

- Главная

- Не включается сетевое обнаружение в Windows 10 / Windows Server

Не включается сетевое обнаружение в Windows 10 / Windows Server

Долгое время взаимоотношения систем семейства Windows c сетевой безопасностью были достаточно сложными. Ситуация начала меняться с выходом Windows XP, в которой появился встроенный брандмауэр, начиная с Vista были введены ограничения для учетных записей пользователей и произошло разделение подключенных сетей на домашние, рабочие и общественные.

Причиной этому стало широкое распространение интернета и широкополосных сетей, когда постоянное подключение к сети стало из роскоши нормой жизни. За ними последовало развитие домовых и личных сетей и сегодня практически каждое устройство так или иначе подключено к какой-либо сети c обязательным выходом в интернет. Это заставило по-новому посмотреть на вопросы безопасности, в частности в сторону ужесточения политик по умолчанию. Вторая проблема — это старые, уязвимые протоколы, многие из которых поддерживались в угоду совместимости, но дальнейшее их применение ставило серьезные проблемы безопасности, обусловленные самой архитектурой этих протоколов.

В современных ОС все сети делятся на частные и общедоступные, любая неизвестная сеть по умолчанию определяется как общедоступная и для нее включаются повышенные меры безопасности. Частные сети предполагают больший уровень доверия и позволяют включить Сетевое обнаружение, которое позволяет текущему узлу находить другие компьютеры в сети и быть видному самому. Ранее за этот функционал отвечал протокол NetBIOS over TCP/IP, но он не удовлетворяет современным требованиям безопасности и поэтому от его применения начали отказываться. На смену ему пришел новый протокол SSDP (Простой протокол обнаружения сервисов, Simple Service Discovery Protocol), который является частью более широкого протокола UPnP (Universal Plug and Play).

Новые протоколы позволяют сетевым устройствам не только обнаруживать и взаимодействовать друг с другом, но и самостоятельно конфигурировать активное сетевое оборудование, например, пробрасывать нужные порты на роутере.

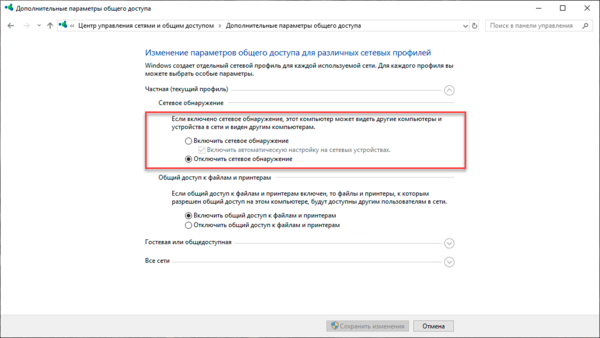

Но вернемся к озвученной в заголовке проблеме. Достаточно часто можно столкнуться с ситуацией, когда сетевое обнаружение в системах Windows не хочет включаться. При этом нет никаких сообщений об ошибках, вы вроде бы включаете сетевое обнаружение, но оно все равно оказывается отключенным.

- Обнаружение SSDP — включает поддержку протокола SSDP

- Узел универсальных PNP-устройств — включает поддержку UPnP

- Хост поставщика функции обнаружения — отвечает за обнаружение других устройств в локальной сети

- Публикация ресурсов обнаружения функции — обеспечивает видимость компьютера в локальной сети

Также удостоверьтесь что у вас работает и настроена на автоматический запуск служба:

Помогла статья? Поддержи автора и новые статьи будут выходить чаще:

Или подпишись на наш Телеграм-канал:

function discovery resource publication по русски

Пвозившись со службами Windows, я искоренил данную проблему. Для тех, кто столкнется с проблемой сетевого обнаружения в семерке, я привожу небольшой алгоритм решения.

Для решения этой проблемы нужно включить следующие службы Windows 7 (10) в Панели управление — Администрирование:

— DNS-клиент (DNS Client)

— Обнаружение SSDP (SSDP Discovery)

— Узел универсальных PNP-устройств (UPnP Device Host)

— Публикация ресурсов обнаружения функции (Function Discovery Resource Publication)

— Сервер

Панель управления => программы и компоненты => Включение или отключение компонентов Windows => Поддержка общего доступа к файлам SMB 1.0/CISF ставим галочку

После включения этих служб автоматически включится сетевое обнаружение.

Точно работает

Microsoft усилила безопасность и теперь, на сборке 1709, не работает безпарольное подключение по локальной сети к другим компьютерам, как было до этого.

Благодаря рекомендациям, я сделал так (лучше сделать ещё на сборке 1703, до обновления, но то же самое можно сделать и на сборке 1709).

1 — задал пароли всем Windows устройствам, с которыми будет локалка.

2 — зашёл в эти компы по сети с вводом логина и пароля.

3 — запустил программу Netplwiz.exe из папки WindowsSystem32.

4 — убрал галку «Требовать ввод имени пользователя и пароля» (чтобы после включения/перезагрузки/гибернации/спящег о режима не вводить пароль входа каждый раз.

5 — там-же во вкладке «Дополнительно» нажал «Упраление паролями», далее «Учётные данные Windows» и убедился, что есть учётки других компов локальной сети.

Всё. Сетка работает.

Цитата с answers.microsoft.com:

«Решение:

1. Открываем Win+R (Пуск->Выполнить) и пишем gpedit.msc

2. Нам нужно найти «Конфигурация компьютера>Административные шаблоны>Сеть>Рабочая станция Lanmann» Параметр «Включить небезопасные гостевые входы» и выставить его в «Включено»

Однако, имейте в виду, что данное решение временное и не рекомендуется открывать доступ без проверки подлинности для кого угодно.»

Добавлено через 2 минуты

У меня 10 Про на сетевых ресурсах доступ по паролю — таких проблем нет. В «Включить небезопасные гостевые входы» параметр «Не задано».

Добавлено через 4 минуты

Ещё, если есть в журнале событий ошибки 1068, 1075: «в командной строке от Администратора Net stop p2pimsvc, затем в C:WindowsServiceProfilesLocalServiceA ppDataRoamingPeerNetworking

удалить idstore.sst».

Добавлено через 48 секунд

Я до принтера расшаренного не мог «достучаться» при таких симптомах. Последний способ помог.

Звонит мне клиент и говорит что не может на сервере работать так-как всё жёстко тормозит.

Подключаюсь я вообщем к нему, захожу в диспетчер задач и наблюдаю картину:

Процесс Svshost.exe загружает проц на 80-90%, перехожу в каталог где лежит сие чудо (папка кстати называется 4nationcal). Убиваю процесс, в каталоге 4nationcal удаляю файл и на место одного процесс вылазит 2-3. что делать как быть я хз. Сканировал Касперским, Нодом, Авестом, всё в пустую находит вирус, удаляет но после пары перезагрузок всё возвращается.

Самое страшное что всё кто подключаются по RDP, зависают при входе и дальше темнота, ещё в придачу перестали работать сетевые каталоги и принтеры. Ещё в

Панель управленияВсе элементы панели управленияЦентр управления сетями и общим доступомДополнительные параметры общего доступа не возможно включить сетевое обнаружение.

Вирусу как я понял не нужны права админа т.к. на сервере 1 админ и заходил я под ним примерно пол года назад, до момента тревожного звонка да и нашёл я его в папке загрузок у юзера.

Искал я в интернетах и никто не сталкивался с таким. 2 дня медитации дали свои плоды и я всё же победил его.

1. Удаляем службу HKEY_LOCAL_MACHINESYSTEMCurrentControlSetservices4nationcal

2. Вирус вырубает службы, так что включаем обратно и ставим автовлючение

-DNS-клиент (DNS Client);

-Обнаружение SSDP (SSDP Discovery);

-Публикация ресурсов обнаружения функции (Function Discovery Resource Publication);

-Узел универсальных PNP-устройств (UPnP Device Host).

3.Выключаем службу Агент политики IpSec и на конец появляется сетевой доступ.

Никогда с таким не сталкивался и нигде не нашел как удалить, так что может кому пригодится.

Хост поставщика функции обнаружения (Function Discovery Provider Host — fdPHost)

Публикация ресурсов обнаружения функции (Function Discovery Resource Publication — FDResPub)

Обнаружение SSDP (SSDP Discovery — SSDPSRV)

netsh advfirewall firewall set rule group=»Обнаружение сети» new enable=Yes

Чтобы отключить сетевое обнаружение для всех сетевых профилей, откройте командную строку или консоль Windows PowerShell от имени администратора и выполните следующую команду:

netsh advfirewall firewall set rule group=»Обнаружение сети» new enable=No

netsh advfirewall firewall set rule group=»Network Discovery» new enable=Yes

Чтобы отключить сетевое обнаружение для всех сетевых профилей, откройте командную строку или консоль Windows PowerShell от имени администратора и выполните следующую команду:

netsh advfirewall firewall set rule group=»Network Discovery» new enable=No

function discovery provider host по русски

Проводник Windows был включен и поставляется с каждым поколением операционной системы Windows и прошел множество изменений. Проводник Windows, входящий в состав Windows 10, — это не просто просмотр локальных разделов жесткого диска. Его можно использовать для просмотра файлов и папок в локальной или даже удаленной сети. Это один из самых важных компонентов для Windows как для обычных, так и для опытных пользователей. К сожалению, некоторые пользователи сообщают, что File Explorer получает некоторые проблемы при подключении к другим устройствам в локальной сети. Это связано с тем, что служба Windows, поддерживающая эту функцию, вызывает проблемы при запуске. Имя этой службы fdPHost и называется Function Discovery Provider Host (хостом поставщика функций). Его не следует путать с аналогичной службой, называемой Function Discovery Provider (провайдером обнаружения функций), которая имеет аналогичную функциональность. Об этой службе Microsoft описывает это как:

В службе FDPHOST размещаются поставщики обнаружения сетевых функций (FD). Эти поставщики FD предоставляют услуги обнаружения сети для протокола SSD и Web Services — Discovery (WS-D). Прекращение или отключение службы FDPHOST отключит обнаружение сети для этих протоколов при использовании FD. Когда эта услуга недоступна, сетевые службы, использующие FD и полагающиеся на эти протоколы обнаружения, не смогут найти сетевые устройства или ресурсы.

Проводник не может подключаться к другим устройствам в локальной сети

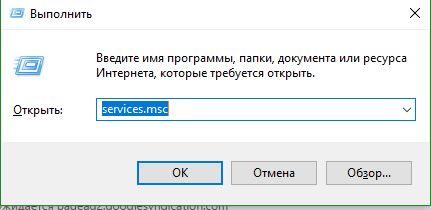

Прежде всего, вам необходимо локализовать эту службу в пуле сервисов. Нажмите сочетание кнопок Win + R и введите services.msc, чтобы открыть диспетчер служб в Windows 10.

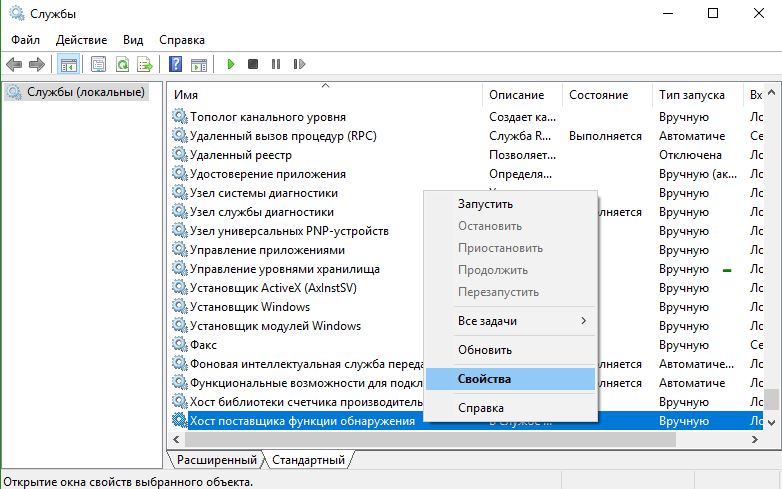

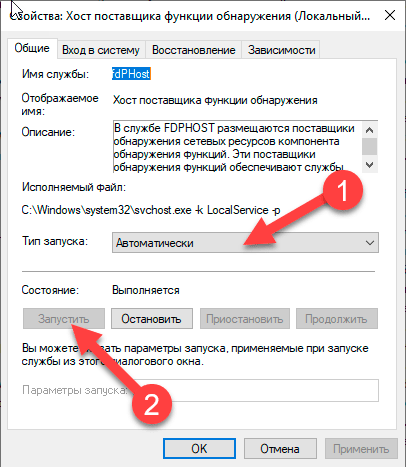

Теперь найдите службу с именем «Хост поставщика функции обнаружения» и нажмите на ней правой кнопкой мыши, далее выберите Свойства.

- Если служба уже запущена, то нажмите «Остановить«.

- Выберите тип запуска «Автоматический (отложенный запуск)«.

- Нажмите «Запустить«.

- Применить и OK.

- Перезагрузите ПК, чтобы изменения вступили в силу.

Пвозившись со службами Windows, я искоренил данную проблему. Для тех, кто столкнется с проблемой сетевого обнаружения в семерке, я привожу небольшой алгоритм решения.

Для решения этой проблемы нужно включить следующие службы Windows 7 (10) в Панели управление — Администрирование:

— DNS-клиент (DNS Client)

— Обнаружение SSDP (SSDP Discovery)

— Узел универсальных PNP-устройств (UPnP Device Host)

— Публикация ресурсов обнаружения функции (Function Discovery Resource Publication)

— Сервер

Панель управления => программы и компоненты => Включение или отключение компонентов Windows => Поддержка общего доступа к файлам SMB 1.0/CISF ставим галочку

После включения этих служб автоматически включится сетевое обнаружение.

Точно работает

Microsoft усилила безопасность и теперь, на сборке 1709, не работает безпарольное подключение по локальной сети к другим компьютерам, как было до этого.

Благодаря рекомендациям, я сделал так (лучше сделать ещё на сборке 1703, до обновления, но то же самое можно сделать и на сборке 1709).

1 — задал пароли всем Windows устройствам, с которыми будет локалка.

2 — зашёл в эти компы по сети с вводом логина и пароля.

3 — запустил программу Netplwiz.exe из папки WindowsSystem32.

4 — убрал галку «Требовать ввод имени пользователя и пароля» (чтобы после включения/перезагрузки/гибернации/спящег о режима не вводить пароль входа каждый раз.

5 — там-же во вкладке «Дополнительно» нажал «Упраление паролями», далее «Учётные данные Windows» и убедился, что есть учётки других компов локальной сети.

Всё. Сетка работает.

Цитата с answers.microsoft.com:

«Решение:

1. Открываем Win+R (Пуск->Выполнить) и пишем gpedit.msc

2. Нам нужно найти «Конфигурация компьютера>Административные шаблоны>Сеть>Рабочая станция Lanmann» Параметр «Включить небезопасные гостевые входы» и выставить его в «Включено»

Однако, имейте в виду, что данное решение временное и не рекомендуется открывать доступ без проверки подлинности для кого угодно.»

Добавлено через 2 минуты

У меня 10 Про на сетевых ресурсах доступ по паролю — таких проблем нет. В «Включить небезопасные гостевые входы» параметр «Не задано».

Добавлено через 4 минуты

Ещё, если есть в журнале событий ошибки 1068, 1075: «в командной строке от Администратора Net stop p2pimsvc, затем в C:WindowsServiceProfilesLocalServiceA ppDataRoamingPeerNetworking

удалить idstore.sst».

Добавлено через 48 секунд

Я до принтера расшаренного не мог «достучаться» при таких симптомах. Последний способ помог.

Звонит мне клиент и говорит что не может на сервере работать так-как всё жёстко тормозит.

Подключаюсь я вообщем к нему, захожу в диспетчер задач и наблюдаю картину:

Процесс Svshost.exe загружает проц на 80-90%, перехожу в каталог где лежит сие чудо (папка кстати называется 4nationcal). Убиваю процесс, в каталоге 4nationcal удаляю файл и на место одного процесс вылазит 2-3. что делать как быть я хз. Сканировал Касперским, Нодом, Авестом, всё в пустую находит вирус, удаляет но после пары перезагрузок всё возвращается.

Самое страшное что всё кто подключаются по RDP, зависают при входе и дальше темнота, ещё в придачу перестали работать сетевые каталоги и принтеры. Ещё в

Панель управленияВсе элементы панели управленияЦентр управления сетями и общим доступомДополнительные параметры общего доступа не возможно включить сетевое обнаружение.

Вирусу как я понял не нужны права админа т.к. на сервере 1 админ и заходил я под ним примерно пол года назад, до момента тревожного звонка да и нашёл я его в папке загрузок у юзера.

Искал я в интернетах и никто не сталкивался с таким. 2 дня медитации дали свои плоды и я всё же победил его.

1. Удаляем службу HKEY_LOCAL_MACHINESYSTEMCurrentControlSetservices4nationcal

2. Вирус вырубает службы, так что включаем обратно и ставим автовлючение

-DNS-клиент (DNS Client);

-Обнаружение SSDP (SSDP Discovery);

-Публикация ресурсов обнаружения функции (Function Discovery Resource Publication);

-Узел универсальных PNP-устройств (UPnP Device Host).

3.Выключаем службу Агент политики IpSec и на конец появляется сетевой доступ.

Никогда с таким не сталкивался и нигде не нашел как удалить, так что может кому пригодится.